Guten Nachmittag Freunde. Ich habe diesen Beitrag lange besucht, viele Foren, Telegrammkanäle und YouTube-Kanäle geschaufelt, die Kommentare gelesen, die zusammengeführten Kurse studiert und denke, dass ich jetzt bereit bin, diesen Beitrag zu schreiben. Ich habe meine Reise überhaupt nicht mit Hacking und nicht einmal mit Testen und Netzwerkadministration begonnen, sondern mit dem gewöhnlichsten digitalen Marketing. Deshalb werde ich alles ziemlich transparent erklären, auch für Leute, die sich nicht mit diesem Thema befassen.

Zunächst das Konzept des "ethischen Hackers" - für mich ist es so etwas wie das Wort "Vermarkter". Das ist im Allgemeinen über alles und über gar nichts. Hacking erfordert, wie viele andere Branchen, Spezialisierung. Wenn einige Befehle für ethisches Hacken kommen, kommen sie normalerweise zum Team, und dieses Team hat bereits eine Spezialisierung.

Ich habe hier und hier einen Teil des Materials von Codeby genommen , den ich für obligatorisch halte, einige habe ich von meinem persönlichen XMIND ausgeliehen, andere von den Telegrammkanälen

Zunächst ist Hacking in folgende Bereiche unterteilt:

Web-Hacking - Hacken von Websites und allem, was damit zusammenhängt

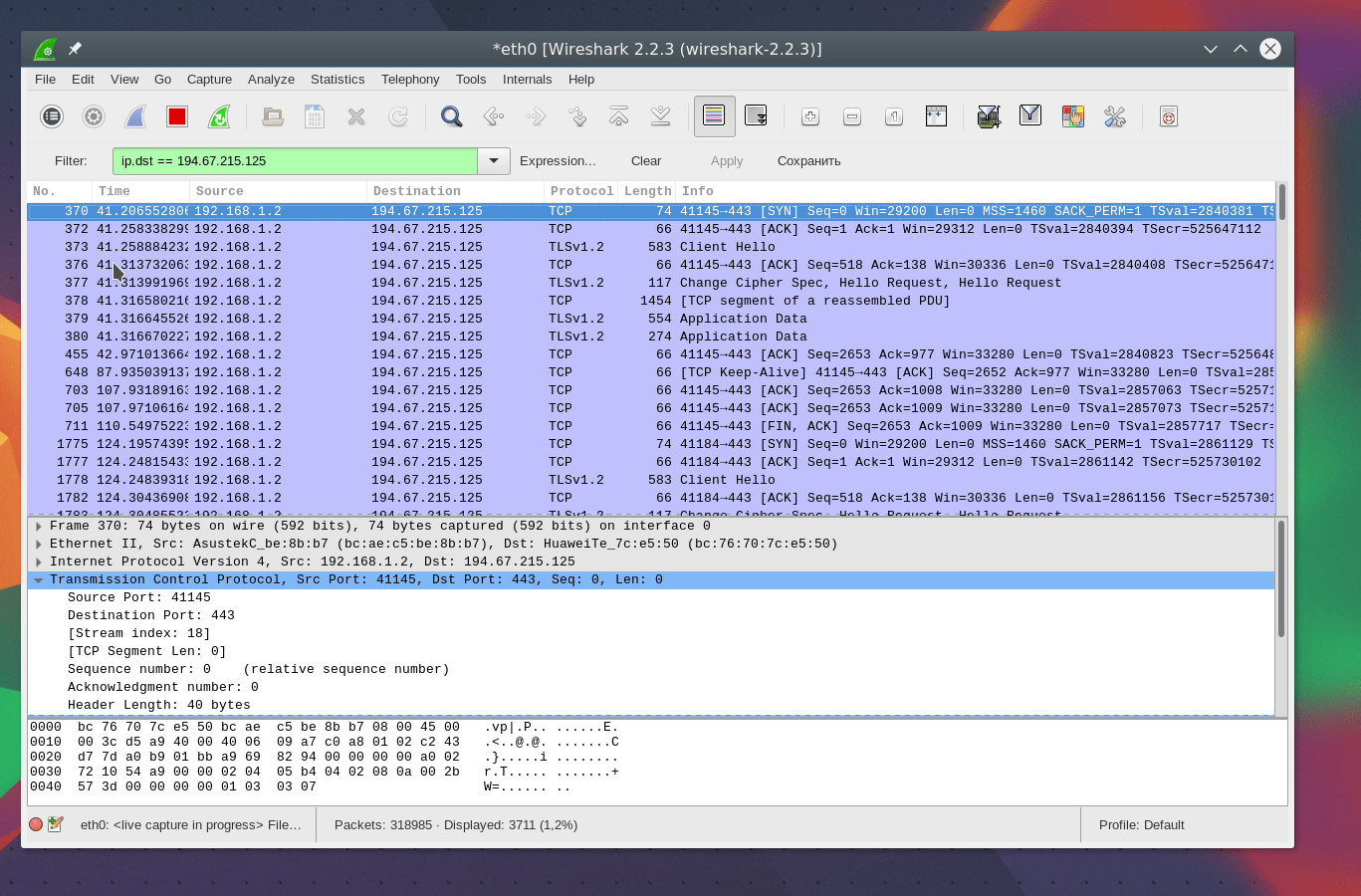

Netzwerk-Hacking - Hacking von Netzwerken und des gesamten Netzwerks

OSINT ist ein separater Bereich, der sich auf Intelligenz bezieht, aber auf die eine oder andere Weise müssen Sie dies verstehen

Forensik - digitale Forensik, Hacker, Kriminelle und andere Persönlichkeiten fangen

Anonymität - alles, was mit Anonymität zu tun hat. Einrichten eines sicheren Computers, VPS, IP-Spoofing usw. Es ist eher ein Werkzeug für die Arbeit in verwandten Bereichen als eine Spezialität. Obligatorische und minimal erforderliche Fähigkeiten für Black Hat

Reverse Engineering analysiert Programme für 0 und 1, um zu versuchen, wie es funktioniert, es zu zerlegen, zu ändern und in Assembler erneut zu starten

Social Engineering - Menschen täuschen, das Territorium des Feindes täuschen, Psychologie, NLP, Intelligenz und alles, was damit zusammenhängt. Eng integriert sich in OSINT. Obligatorischer Entwicklungsbaum für Black Hat

Quellcodetest - dynamische und statische Analyse des Quellcodes. Sie überprüfen, wie gut alles programmiert ist, und identifizieren potenzielle Schwachstellen.

App pentest - Android IOS . .

Wi-FI Hacking

Coding - , . .

, . . .

.

Linux.

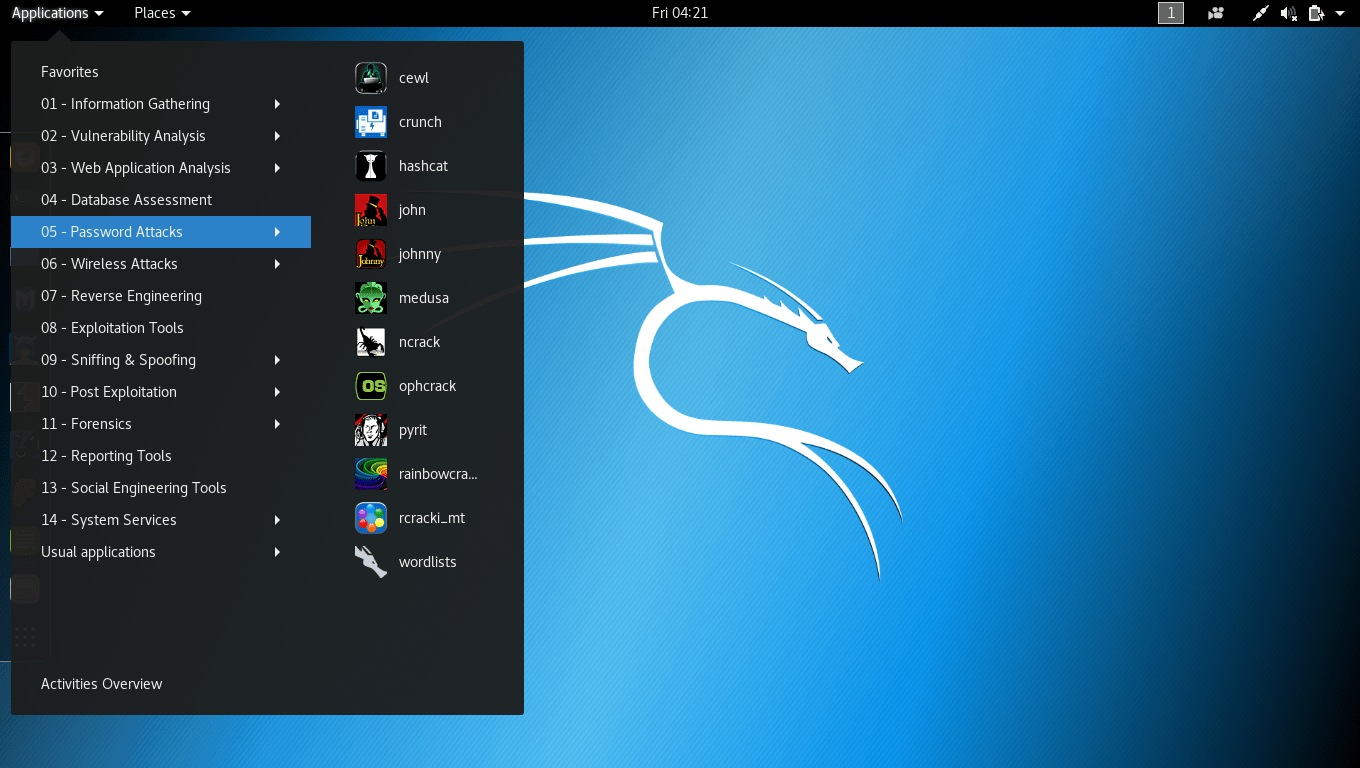

MUST HAVE . Kali Linux Parrot OS - .

:

Youtube - Linux.

Linux. | -

Youtube PLAFON - Linux Manjaro,

, TCP/IP OSI

Youtube -

" " - ,

. , - . :

-

- , . - Python! Python , .

Python ,

.

" " - .

Ermin Kreponic Codeby - , -

VectorT13 - .

HackerDom - ,

Codeby -

S.E. Book - . ,

Geek Girl - - .

BOOKS:

Nachdem Sie dies alles gelernt haben, möchten Sie Ihre Fähigkeiten verbessern. Lesen Sie hier . Dies ist ein weiterer Insider. Ich empfehle dringend, ein Abonnement für das "Hacker" -Magazin zu erwerben

Nachdem ich all dieses Material studiert habe, hoffe ich, dass ich Anfängern in diese Richtung helfen kann. Ich habe einen solchen Artikel zu Beginn meiner Reise wirklich verpasst. Vielen Dank für Ihre Aufmerksamkeit