Vorwort

Im ersten Teil haben wir die Rolle "Windows Terminal Server" erfolgreich bereitgestellt und mit der Konfiguration begonnen. Wir haben die Methoden zur Organisation der Speicherung von Benutzerdaten herausgefunden und entschieden, welche davon wir verwenden werden. Beginnen wir mit dem Setup.

Konfigurieren der Speicherung personenbezogener Daten von Benutzern

Um Benutzerprofildatenträger zu aktivieren, gehen Sie zu Remotedesktopdienste> im Abschnitt Eigenschaften, öffnen Sie das Menü Aufgaben> Eigenschaften ändern> Benutzerprofildatenträger

Wir setzen das Flag gegenüber "Benutzerprofil-Festplatten aktivieren".

Wir geben den Pfad zu dem Verzeichnis auf dem Dateiserver an, in dem die VXDX-Profildatenträger gespeichert werden, und geben die Größe von 1 GB an (wir benötigen nicht mehr Speicherplatz, da nur sehr wenige Daten auf dem Datenträger gespeichert werden, aber Sie können nicht weniger als 1 GB erstellen) und klicken auf Übernehmen

Infolgedessen wird im angegebenen Verzeichnis ein Basisdatenträger erstellt, auf dessen Grundlage Profildatenträger erstellt werden.

Behebung des Problems mit Chrom

Google Chrome Error COULD NOT GET TEMP DIRECTORY, TEMP,

, :

, , C: TEMP TEMP TMP , .

1 - TEMP:

2 - :

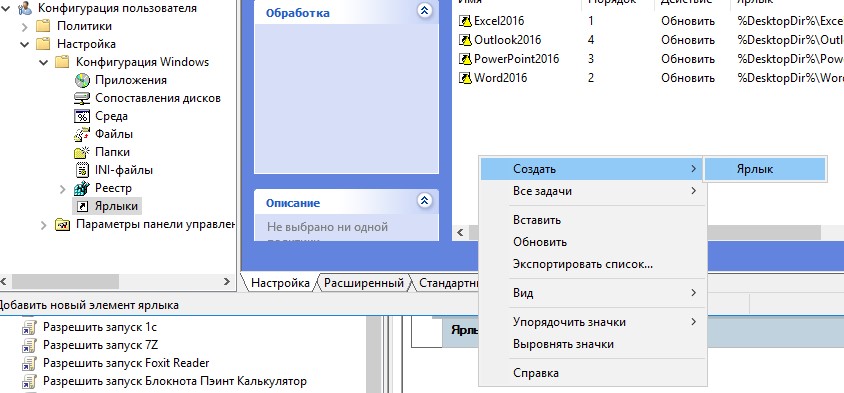

" "

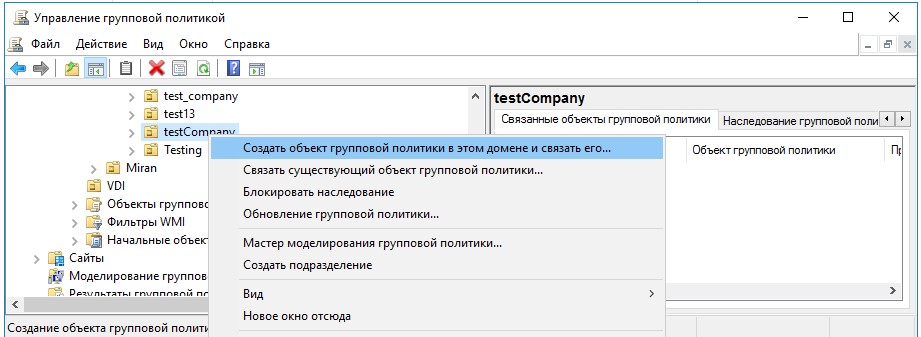

> > Windows >

>

.

(!: )

" "

. .

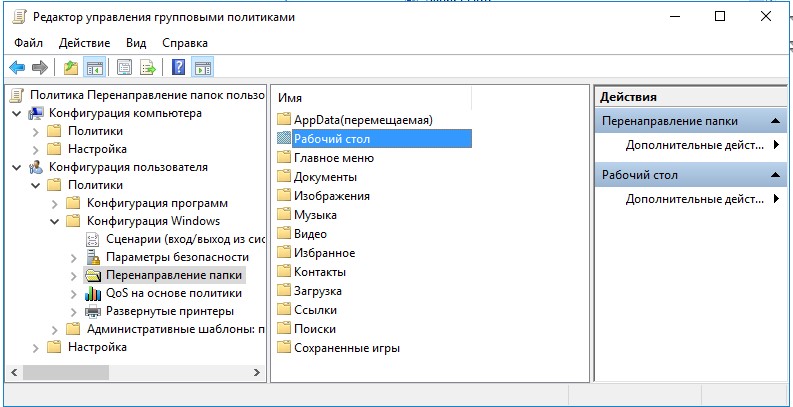

> > > windows > > >

> > > Windows >

Windows,

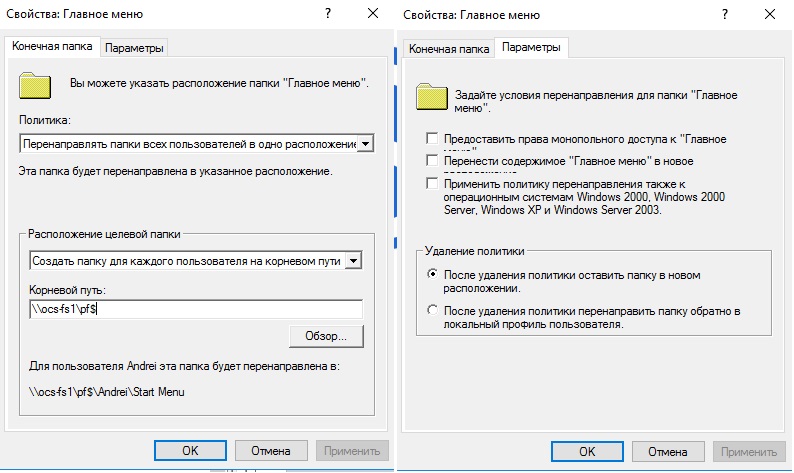

« » «»

«» «»

«»

« » « »

« » « »

« »

«» «»

.

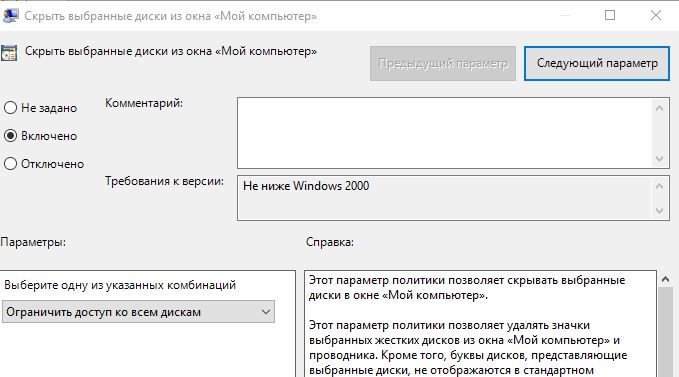

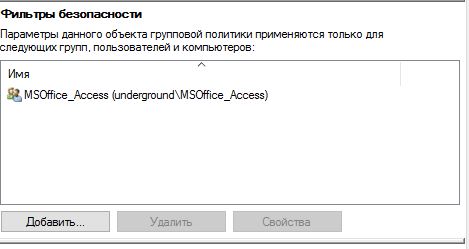

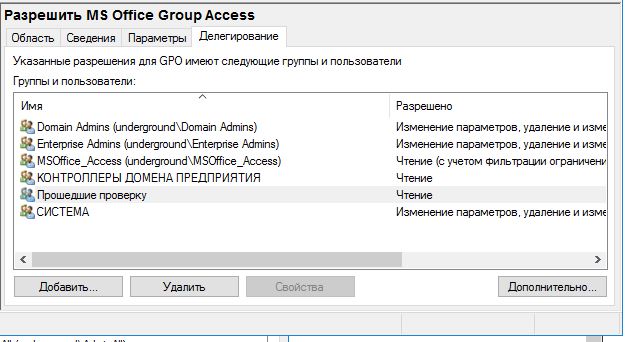

> > > ""

, . , , .

2

1

" Windows" exe "

, ( windows )

, EXE ( CryptoPro, .)

" " ,

( exe, ? )

> > > " Windows"

> "" > . , .

> > Windows > > >

. ! " " ...."

- , " " "

" " ( )

2

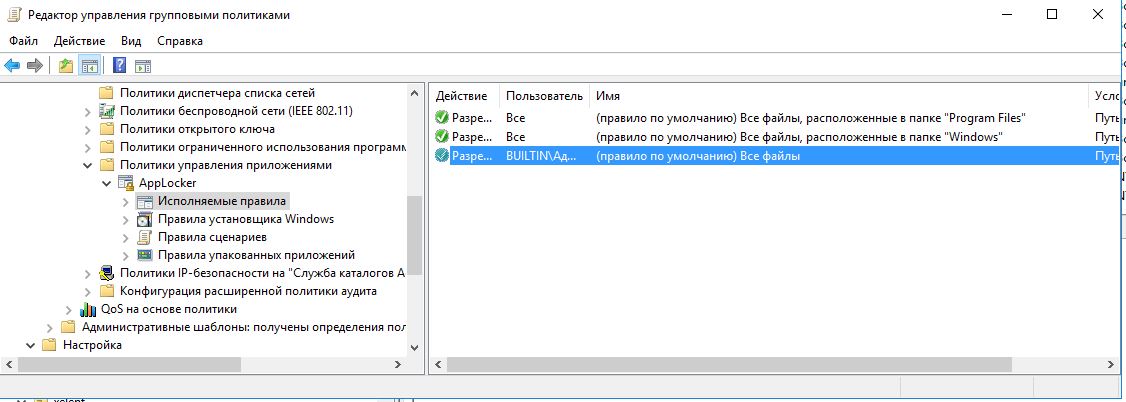

AppLocker

. , .

,

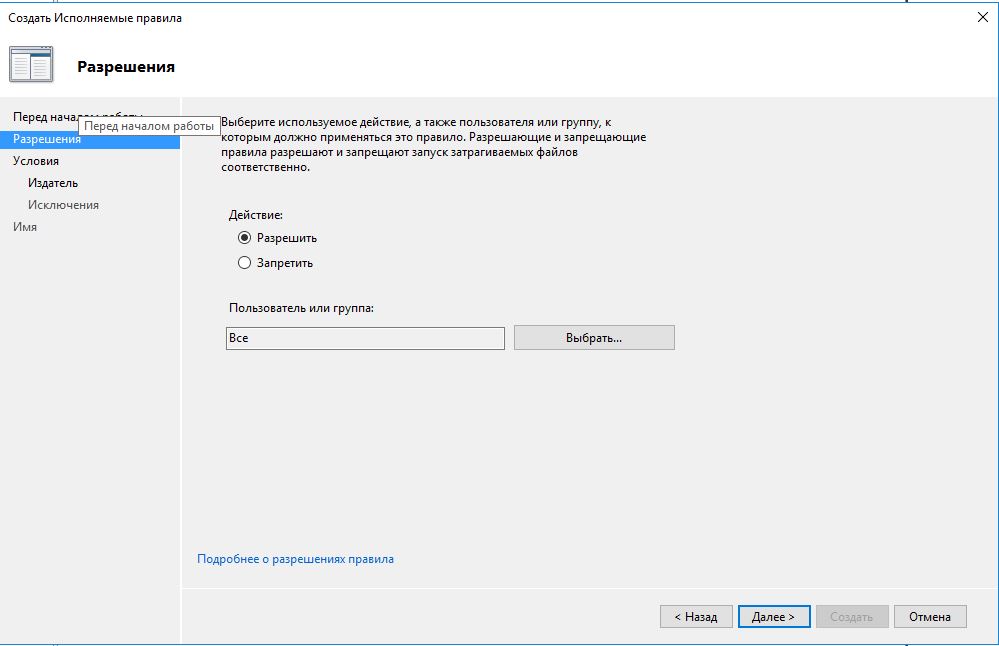

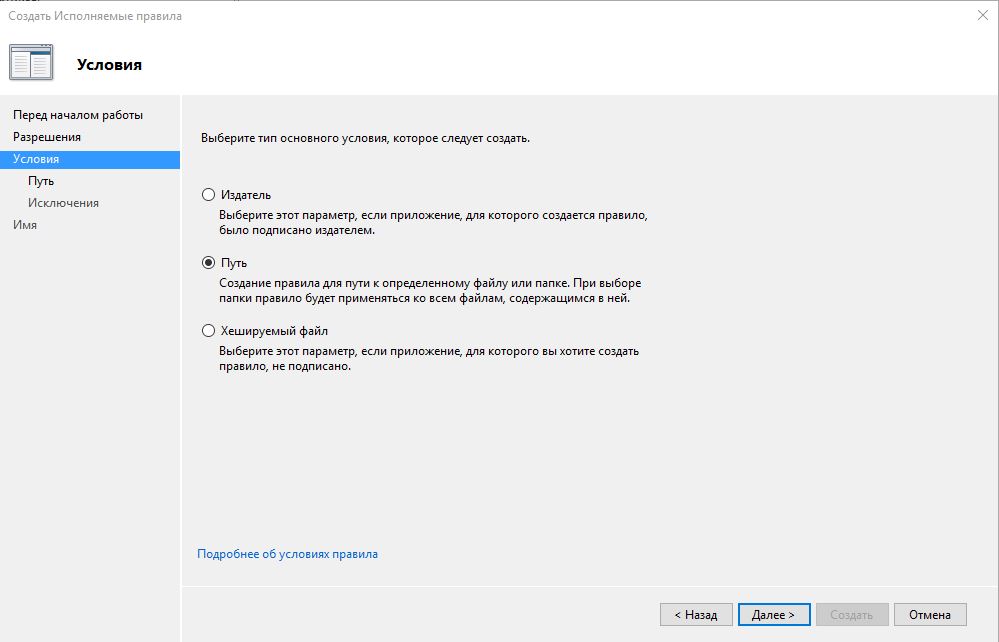

> Windows > > >applocker > >

> Windows > > >applocker " "

> Microsoft > Windows > AppLocker > EXE DLL ,

>

, , ,

Kopieren Sie den Pfad aus dem Ereignisbericht

Wir werden den Ausnahmen nichts hinzufügen, also weiter> Erstellen

Die Schritte sollten für jedes Ereignis aus dem Protokoll wiederholt werden, um diejenigen herauszufiltern, die wir verbieten möchten

Danach wechseln Sie in den Eigenschaften des Applockers "Nur prüfen" zu "Durchsetzung von Regeln".

Als Ergebnis dieser Aktionen verfügen wir über eine effektive Speicherung von Benutzerdaten und die ursprünglich konfigurierte Sicherheit des Terminalservers

Und wieder gingen mir die Buchstaben aus.) Fahren wir im nächsten Teil fort. Erwägen Sie, 1c einzurichten, den Zugriff auf Datenbanken zu differenzieren und die Leistung von 1c auf dem Terminalserver in zwei Teile zu erhöhen. Im Allgemeinen werden wir im nächsten Teil fortfahren