Karte oder Gesicht: grundlegende Unterschiede

Der Betriebsalgorithmus eines klassischen Zugangskontrollsystems sieht folgendermaßen aus:

- die Person bringt die Karte zum Leser;

- Der Leser empfängt die Kartennummer und sendet sie an den Server.

- Der Server überprüft die Berechtigungen für diesen Schlüssel und gibt, wenn der Zugriff zulässig ist, den Status "OK" zurück.

- .

Wenn wir diesen Algorithmus anwenden und die Kartennummer durch ein Gesichtsbild ersetzen, kommt es zu einer lokalen Apokalypse, da das Bild viel größer als die Kartennummer ist. Dies bedeutet, dass die Übertragung zum Server länger dauert und das Abgleichen von Bildern in der Datenbank auf dem Server viel mehr ist als das Finden der Schlüsselnummer. Wenn sich viele Mitarbeiter im Büro ständig bewegen, besteht eine Wahrscheinlichkeit ungleich Null, dass Sie über das Schloss lächeln müssen, während Sie darauf warten, dass sich die Tür einige Minuten lang öffnet.

Um dies zu vermeiden, verwenden sie anstelle einer einfachen IP-Kamera ein intelligentes Gerät, das für die Gesichtserkennung leistungsfähig genug ist, und die Datenbank der Gesichter wird auf dem Gerät gespeichert. In der Regel handelt es sich bei einem solchen Gerät um ein leistungsstarkes Android-Gerät oder einen kompakten PC unter Windows oder Linux.

In diesem Fall wird der zentrale Server verwendet, um die Besucherdatenbanken zu synchronisieren, die Lesersoftware zu aktualisieren und das gesamte System zu verwalten.

Durch das Verschieben der Verarbeitungslast vom Server auf die externe Kante müssen keine sensiblen Daten wie Bilder zur Verarbeitung gesendet werden. Antwortzeiten sind akzeptabel und Bandbreitenanforderungen werden reduziert.

Zusammen mit der Verarbeitungsleistung werden jedoch andere Aufgaben zu den Randknoten verschoben. Diese Änderung fügt zwei bemerkenswerte Probleme hinzu:

- An den Grenzknoten wird zusätzlich zu den primitiven Operationen des Lesens einer Karte und des Öffnens einer Tür eine vollwertige Geschäftslogik hinzugefügt, die eine Quelle potenzieller Verwundbarkeit darstellt.

- , .

Wir möchten auch so schnell wie möglich in der Zukunft sein, wo es ausreicht, ein Ticket zu kaufen, um über das Drehkreuz zu lächeln, aber wir halten es für notwendig, die Situation auszuschließen, in der jemand anderes lächelte und das Geld von Ihnen abgebucht wurde.

Wie unsere Studie Identified and Authorized: Sneaking Past Edge-Based Access Control Devices zeigt, weisen gesichtsbasierte Zugriffskontrollsysteme viele böse Schwachstellen auf: Sie können gehackt, ausgetrickst, mit einem Foto einer Person auf dem iPhone-Bildschirm anstelle des Gesichts einer Person dargestellt und sogar Administrator werden und gelöscht werden. Alle Chefs aus der Liste der in die Räumlichkeiten zugelassenen.

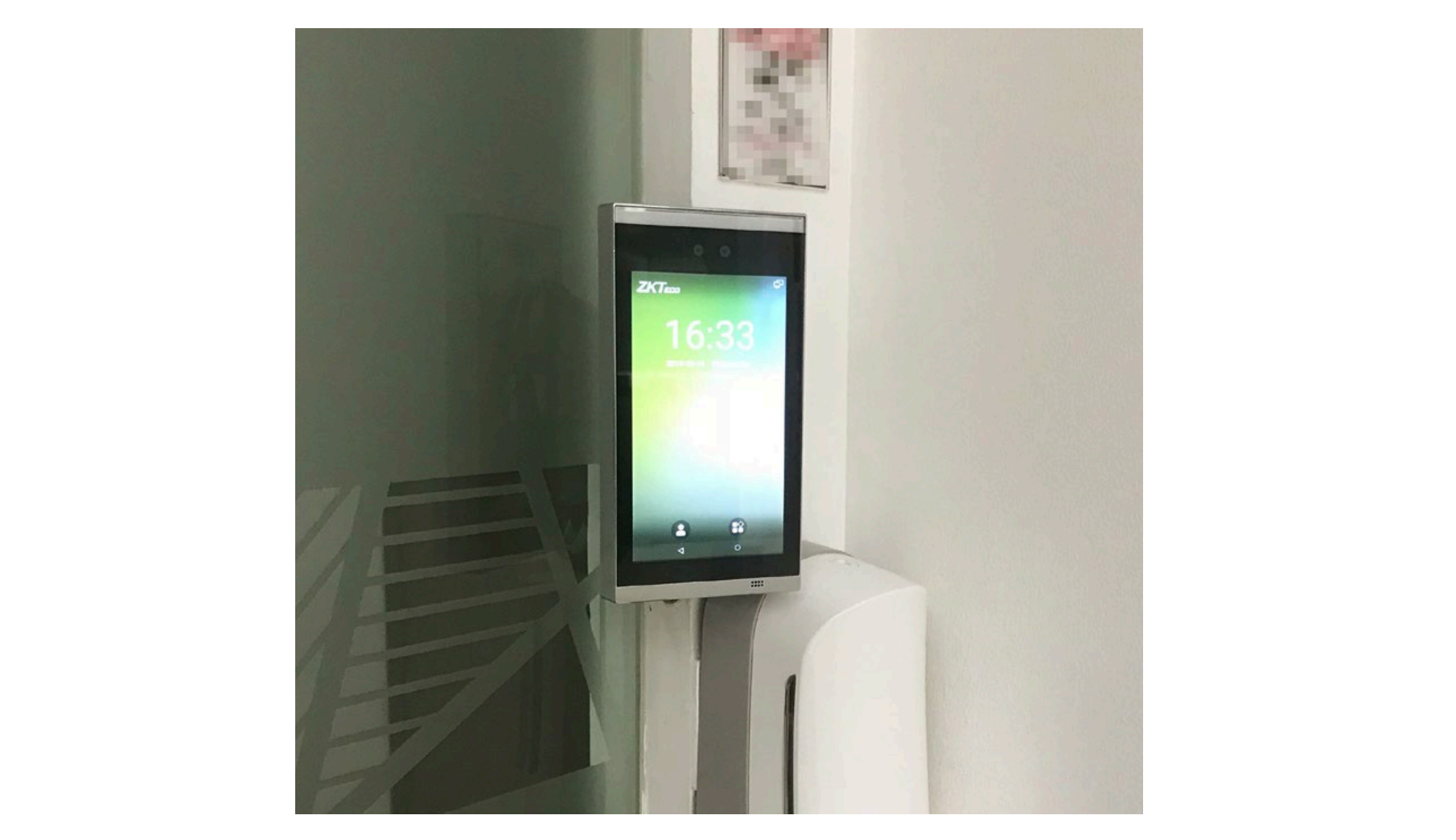

Betrachten Sie eines der anfälligsten Geräte in unserer Studie - ZKTeco FaceDepot 7B

Zugangskontrollsystem ZKTeco FaceDepot. Quelle: Trend Micro

Das Gerät wird in einem stabilen Metallgehäuse mit Bildschirm und Frontkamera für den Besucher geliefert. Die Gesichtserkennung erfolgt im Gerät. Während der Authentifizierung aufgenommene Fotos werden nicht an den zentralen Server gesendet - die Prozessorleistung des Tablets reicht völlig aus, um die Erkennung selbst durchzuführen.

Eine typische Bereitstellung des ZKTeco FaceDepot ACS umfasst mehrere solcher Geräte und einen zentralen Server, über den die Benutzerbasis zwischen Geräten synchronisiert wird.

Ungesicherter USB-Anschluss

Das Metallgehäuse schützt das ACS vor physischen Störungen, aber der offene USB-Anschluss an der Unterseite des Geräts beeinträchtigt alles. Es wurde entwickelt, um das Gerät zu warten.

Sicherheitslücke Nr. 1 - Öffnen Sie den USB-Anschluss. Quelle: Trend Micro

Veraltete Android-Version

Eine weitere globale Sicherheitslücke von ZKTeco ist die Gerätefirmware, die auf der im April 2016 veröffentlichten Version von Android Lollipop 5.1.1 basiert. Heute ist die aktuelle Version von Android die zehnte. Im Laufe der Jahre hat das Betriebssystem viele sicherheitsrelevante Verbesserungen erhalten. Offensichtlich ist in der fünften Version nichts dergleichen vorgesehen.

Bildschirm mit Android-Version auf ZKTeco FaceDepot SKD. Quelle: Trend Micro

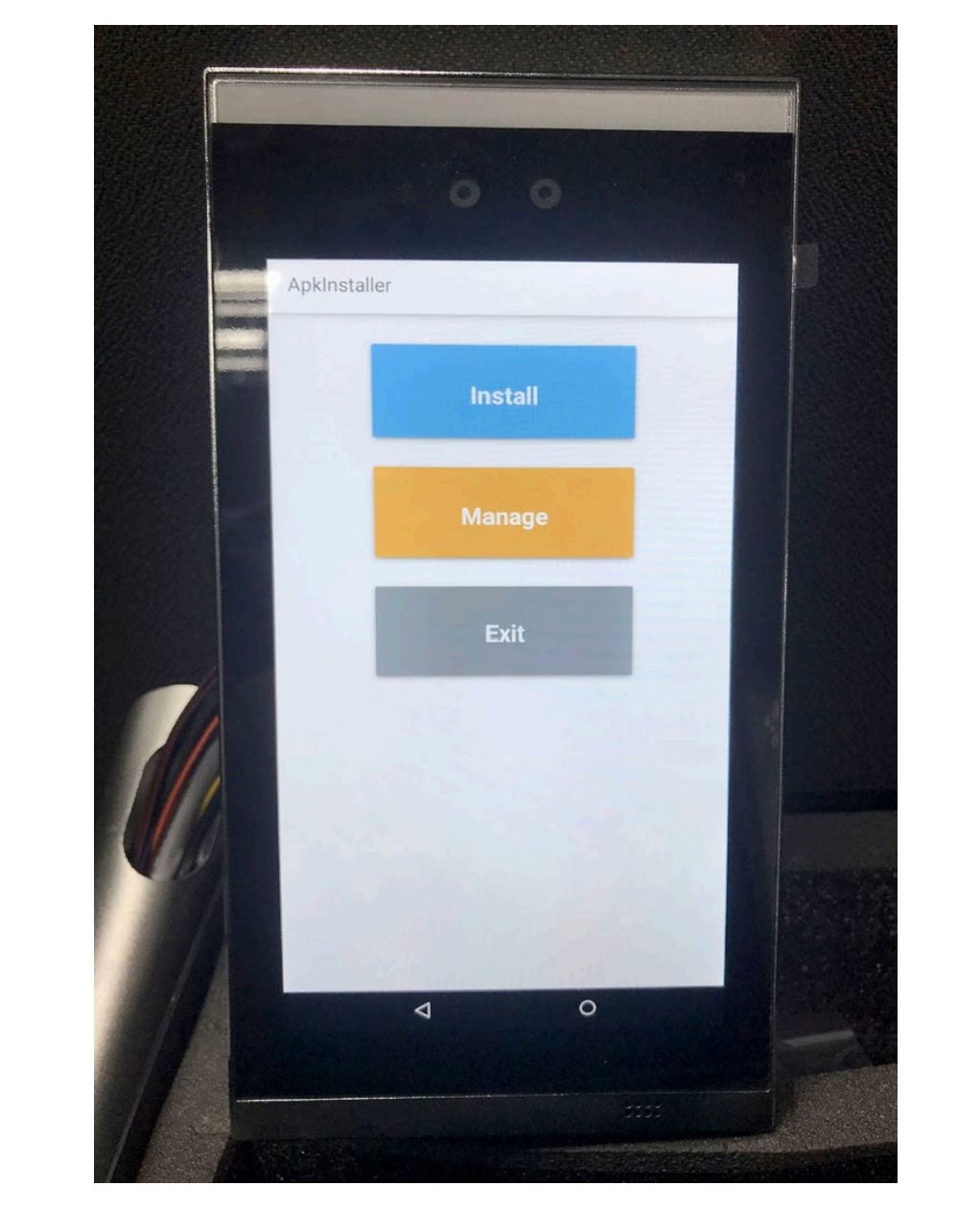

Die Möglichkeit, APK-Pakete zu installieren

Da dies Android ist, kann der Benutzer zum Startbildschirm gehen und die App starten. Beispielsweise kann er ApkInstaller starten und jedes Android APK-Paket von einem Medium installieren, das an einen USB-Anschluss angeschlossen ist.

APK Installer läuft unter ACS. Quelle: Trend Micro

Der Gerätehersteller hat den Zugriff auf Menüs und Anwendungen nur für Benutzer mit Administratorrechten eingeschränkt. Wie weitere Untersuchungen des Geräts gezeigt haben, ist dies kein Problem, da das Gerät weiterhin mit dem Server kommuniziert und dies über HTTP tut.

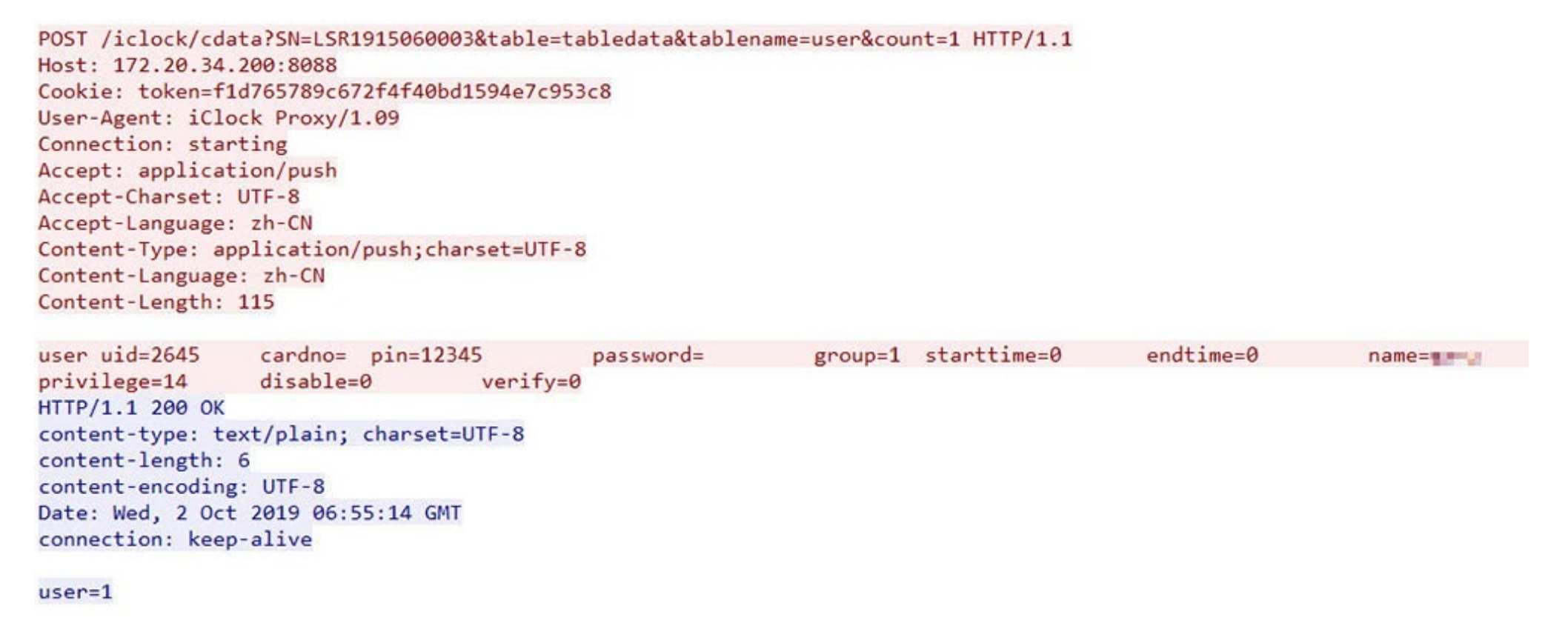

Unverschlüsselter Austausch mit dem Server

Das Gerät kommuniziert mit dem Server über HTTP. Alle Informationen werden im Klartext übertragen und können leicht abgefangen werden. Am schlimmsten ist, dass Verwaltungsbefehle im Klartext übergeben werden - Benutzerregistrierung, Zuweisen einer Administratorrolle zu einem Benutzer, Löschen eines Benutzers und Synchronisieren.

Ein Angreifer, der Zugriff auf das Netzwerk erhält, mit dem das Tablet verbunden ist, kann den Netzwerkverkehr zwischen dem ACS und dem Server abhören und die für die Durchführung von Angriffen erforderlichen Informationen abrufen.

Leider ist es den Geräteentwicklern gelungen, die mit der fehlenden Datenverschlüsselung verbundene Sicherheitsanfälligkeit weiter zu verstärken: Sie haben ein vollständig undichtes Geräteauthentifizierungsverfahren durchgeführt.

Anfällige Geräteauthentifizierung

Das einzige Zeichen für die Legitimität eines Geräts auf dem Server ist das Token, das im Cookie übergeben wird. Das Token wird gesetzt, wenn das Gerät zum ersten Mal auf dem Server registriert wird und sich nach unseren Angaben nie ändert.

Der Token-Wert wird als Cookie gespeichert. Quelle: Trend Micro

Da das "geheime" Token im Klartext übertragen wird, kann sich jeder HTTP-Client als legitimes ACS ausgeben. In unseren Experimenten haben wir curl verwendet, ein einfaches Befehlszeilenprogramm.

So haben wir beispielsweise einen neuen Benutzer im System registriert und ein Image für ihn festgelegt:

Der erste Befehl registriert einen Benutzer mit dem Namen Bogus auf dem Server, der zweite legt ein Foto für ihn fest. Quelle: Trend Micro

Die Datei userdata.post enthält die Daten, die wir per POST an den Server gesendet haben. In unserem Fall enthält die Datei die folgenden Daten: Inhalt der Bilddatei

, die an den Server gesendet werden soll. Quelle: Trend Micro

Registrieren eines Administrators bei curl

Ein vorhandener Administrator kann einen neuen Benutzer über die Konsole auf dem Gerät zum Administrator hochstufen. Der aktuelle Administrator muss sich zuerst über die Gesichtserkennung beim Gerät anmelden und dann auf die Systemkonsole zugreifen, um den Heraufstufungsprozess zu starten. Sobald der Benutzer auf die Administratorebene befördert wurde, sendet das Gerät einen Bericht an den Server und benachrichtigt ihn über die Statusänderung.

Da jedoch jeder Benutzer, dem das Token gehört, legitimen Netzwerkverkehr zwischen dem Gerät und dem Server simulieren kann, hindert ihn nichts daran, den folgenden Befehl auszuführen und einen Benutzer zum Administrator zu machen: Durch

Festlegen von Berechtigungen = 14 wird der Benutzer zum Administrator. Quelle: Trend Micro

Nach der nächsten Synchronisierung des Servers und aller darauf registrierten ACS-Geräte wird der neue Administrator im gesamten Büronetzwerk erkannt.

Laden Sie alle Benutzerfotos hoch

Die URLs der auf dem Server gespeicherten Fotos sind vorhersehbar, sodass das Auflisten aller URLs und das Hochladen der Fotos ein Kinderspiel ist. Für den Zugriff auf diese URLs ist keine Authentifizierung erforderlich.

Unter der folgenden URL sendet der Server beispielsweise ein Foto eines Benutzers mit der ID „11111“:

Um Bilder zu sammeln, können Sie ein einfaches Skript erstellen, das Benutzer-IDs von „00000“ zu einer beliebigen Nummer durchläuft und alle im System verfügbaren Fotos herunterlädt.

Gefälschte Serverinjektion

Da die gesamte Kommunikation zwischen dem Gerät und dem Server über HTTP erfolgt, ist es relativ einfach, alle AC-Geräte mithilfe einer ARP-Vergiftung (Address Resolution Protocol) auf einen gefälschten Server umzuleiten.

Nachdem wir das Zielgerät gezwungen hatten, mit unserem gefälschten Server zu kommunizieren, konnten wir dem Gerät die Updates senden, die wir während einer seiner regulären Synchronisierungssitzungen benötigten. Diese Technik kann für eine Vielzahl von Angriffen verwendet werden. Beispielsweise können Sie Endgeräte mit einem Foto eines Benutzers versehen, für den Sie den illegalen Zugriff auf ein Firmengelände organisieren möchten.

Zugang per Foto eines legalen Besuchers

Angesichts der Anzahl möglicher Angriffsoptionen war das Testen dieser Methode bereits etwas überflüssig. Angesichts der Einfachheit und Verfügbarkeit eines solchen Angriffs, selbst für eine Person, die weit von der Technologie entfernt ist, haben wir dennoch geprüft, ob es möglich ist, das ACS anhand eines Fotos einer im System registrierten Person zu täuschen, die Zugang zum Büro hat. Und sie waren sehr überrascht, als der Angriff nach Durchlaufen mehrerer Optionen funktionierte: Die ZKTeco FaceDepot-Kamera unterstützte die auf dem iPhone X und iPhone XS gezeigten Fotos, weigerte sich jedoch, dasselbe Foto auf dem Bildschirm des Smartphones iPhone 6, Samsung A10, Samsung S8, Samsung S9 zu überspringen , Samsung S10, Samsung S10 + und Samsung Note 10.

Empfehlungen an Hersteller

Das ZKTeco FaceDepot-Zugangskontrollgerät ist nicht das einzige, das in unserer Studie getestet wurde. Leider enthielten auch andere Geräte schwerwiegende Sicherheitslücken, die ernsthafte Zweifel aufkommen ließen, dass sie verwendet werden könnten, um einen wirklich sicheren Umfang des physischen Zugriffs auf die Unternehmensräume zu schaffen.

Alle in Geräten gefundenen Sicherheitslücken sind in den Top 10 Sicherheitsrisiken für Webanwendungen enthalten , die vom OWASP-Projekt zusammengestellt wurden:

- Keine Standardverschlüsselung und Deaktivierung der serverseitigen Verschlüsselung.

- anfälliges Authentifizierungs- und Sitzungsverwaltungssystem;

- veraltete Betriebssystemversionen.

Um die Sicherheit von Zugangskontrollgeräten zu erhöhen, sollten Hersteller die folgenden Richtlinien befolgen:

- — , ;

- ;

- — USB- ;

- , .