Erfahrung mit der Teilnahme des Teams am Cyber-Polygon The Standoff auf der Verteidigungsseite.

Hallo, mein Name ist Anton Kalinin. Ich bin Leiter der Analystengruppe des CyberART-Zentrums für Überwachung der Informationssicherheit und Reaktion auf Computervorfälle der Innostage Group of Companies. Diesen Herbst haben wir als Blue Team am The Standoff Cyber-Training teilgenommen. Für unseren SOC ist dies eine der interessantesten Veranstaltungen des Jahres. In der Verfolgung haben wir bereits viele Dinge in unserem Zentrum getan, aber jetzt möchten wir unsere Erfahrungen einem breiteren Publikum zugänglich machen. Wer es bequemer hat, nicht zu lesen, sondern zu sehen (oder zu hören), am Ende des Artikels werde ich einen Link zu dem Webinar auf YouTube werfen, das wir vor einer Woche abgehalten haben.

Mit dem, was wir zu den Lehren kamen

"Die Bedingungen der Konfrontation werden näher am wirklichen Leben sein" - mit diesen Worten begann unsere Teilnahme an The Standoff in diesem Jahr. Mit den Worten "unser" meine ich das Team unseres CyberART Computer Incident Monitoring und Response Centers . In der Tat war die Vorbereitung auf diese Veranstaltung so ähnlich wie möglich, um einen Kunden mit einem Überwachungsdienst zu verbinden (im Gegensatz zur Hauptphase des Cyber-Trainings). Aber lassen Sie uns über alles in Ordnung sprechen.

Zunächst war die Teilnahme an The Standoff für uns unerwartet, und wenn der Rest der Defensivteams 4 Wochen vor Beginn der Feindseligkeiten Zugang zum Trainingsgelände hatte, hatten wir etwas mehr als 10 Tage Zeit, um uns vorzubereiten. Einerseits ist dies eine entmutigende Aufgabe, andererseits - Krieg ist Krieg - warnen sie nie vor einem Angriff, daher forderte diese Aufgabe von Anfang an maximale Konzentration von uns. Unter diesen Bedingungen bestand unsere Hauptaufgabe darin, schnell zu verstehen, welche Art von Objekt wir steuern, d. H. Führen Sie eine Bestandsaufnahme der Assets durch, analysieren Sie die Sicherheit, ordnen Sie die Infrastruktur so weit wie möglich an, um offensichtliche Sicherheitslücken zu schließen, oder neutralisieren Sie diese Bedrohungen durch Schutz. Nehmen Sie sich jedoch den Rest der Zeit für die Anpassung unserer Inhaltsüberwachungsszenarien, um mögliche Vorfälle zu identifizieren.In einem idealen Bild der Welt war geplant, am Tag vor Beginn der Schlacht in höchster Alarmbereitschaft zu sein. Wie üblich verliefen die Dinge jedoch nicht ganz nach Plan.

, : « », «-» « » -. , – .

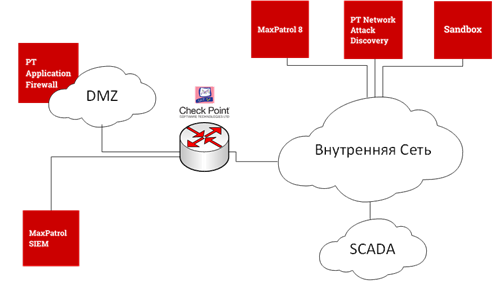

:

- -, , « » PT Application Firewall (PT AF);

- , , PT Network Attack Discovery;

- PT Sandbox;

- MaxPatrol 8;

- SOC MaxPatrol SIEM

- CheckPoint.

, , NGFW EDR .

, , . , . . 67 . CheckPoint- , .

Max Patrol 8. , (, , ), . . , Linux- - , Microsoft.

WSUS , ( MS17-010) .

, , , Blue Team, — . « , Web Application Firewall- ». ! , PT AF, , .

, - . , , SOC , -, . 50% , .

7 , , 90% . , . , . . , .

, SIEM, , NGFW, PT AF, . , .

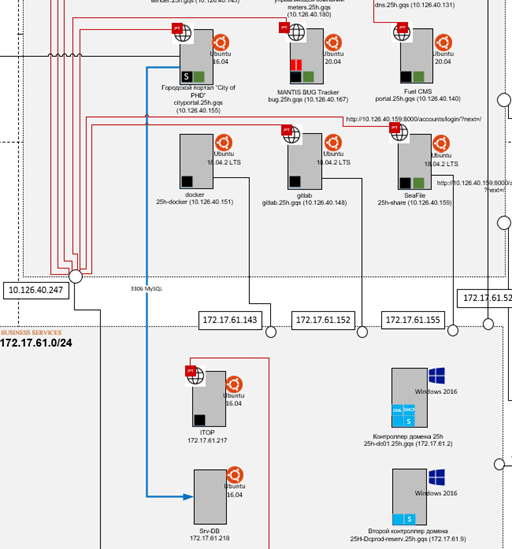

( ) 7 . , , 3 3 . 24 8 . The Standoff SOC . , DMZ- threat hunting. , . , . , , IP , , , . .

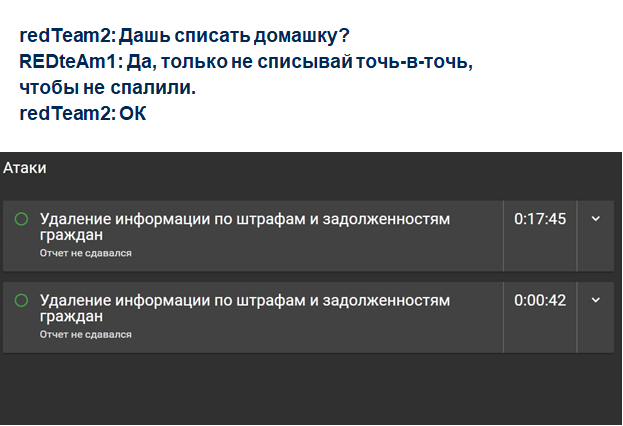

, . – , – Red Team. . . 100 PT AF. , , PT AF ? ! , , , . Red Team . , .

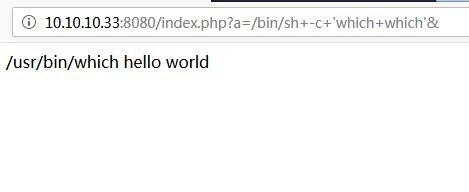

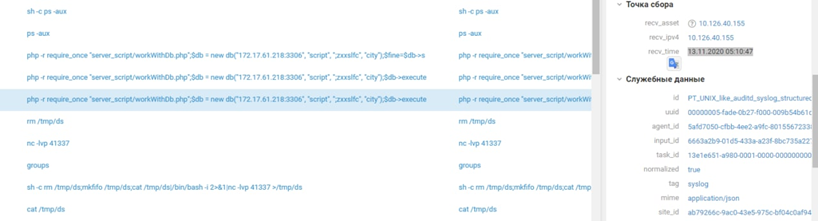

. . CVE-2019-11043 (PHP-FPM Remote Code Execution) php-, , URL-. . PHP, , .

php- . , . .

. Red Team , PHP-shell "p0wny". , , - . , .

. , . - … 13 . . 13 4 , , SQL- . - .

15 .

- , SOC , . , , . . 8 . 6 , ( 100 ) , .

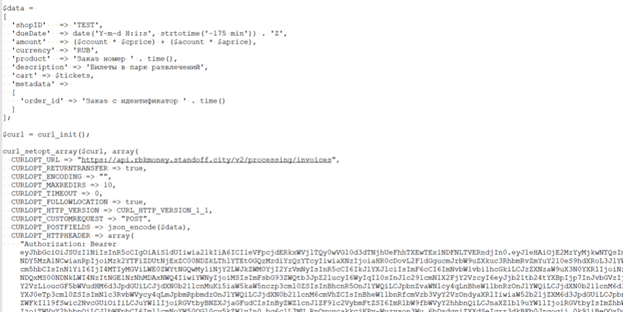

, -. , . , Red Team , . - API — RBK.money. , . . API- Bearer- , - Keycloak API , , -. RBK.money.

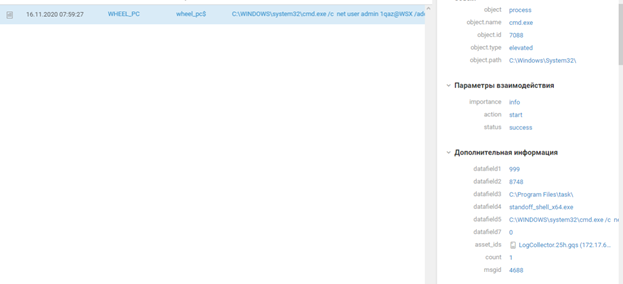

, , Threat Hunting- , . , , . 85% , SIEM-, . , . , . , – . Red Team , , -; - -, Java (T1190:Exploit Public-Facing Application). , powershell-, Base64 (T1027:Obfuscated Files or Information). DNS-, C&C , Windows- (T1572:Protocol Tunneling). DNS . . Microsoft SQL , (T1110.001 Brute Force: Password Guessing), , mssql xp_cmdshell (T1505.001:Server Software Component: SQL Stored Procedures), meterpreter, certutil (T1059.003 Command and Scripting Interpreter: Windows Command Shell)

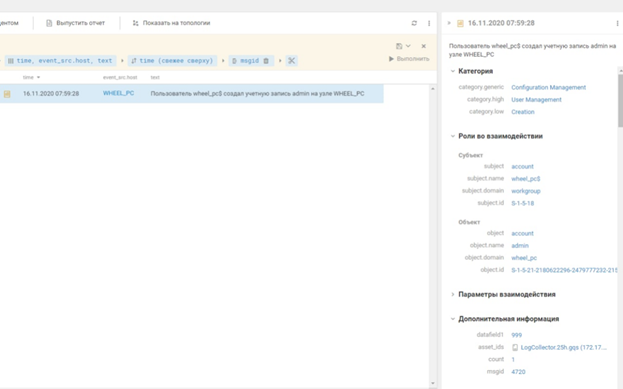

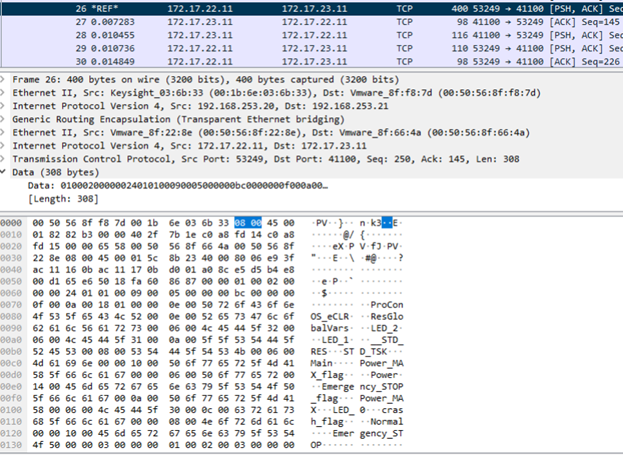

. , MS SQL Pass-the-Hash (T1550.002 Use Alternate Authentication Material: Pass the Hash). , SCADA, . SCADA- shell, RDP .

SCADA, (T1565 Data Manipulation)

6 The Standoff - — 96%. « » 49 — , , SOC – 8 -. , – , , , . 20 , – , . .

, - . , , - . . , . 24 365 .

— , , .

, (, , ).

! !