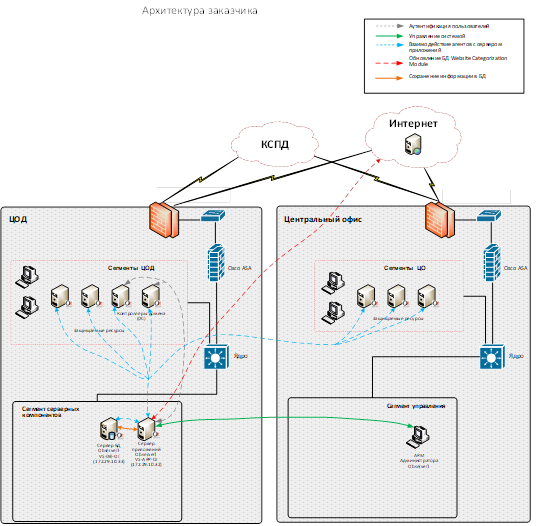

Der Kunde hat ein Hauptsystem, über das er alles verkauft. Auftragnehmer, die dieses System entwickeln und ergänzen, haben Zugriff darauf sowie Mitarbeiter von innen. Wenn es um Hardware geht, ist alles ganz einfach: Ein Auftragnehmer kommt zum Rechenzentrum, und ein Sicherheitsbeauftragter aus dem Büro kontrolliert ihn per Video. Aber wenn es um die Entwicklung geht, funktioniert es nicht, die "Lesezeichen" zu steuern oder Informationen herauszunehmen.

Um zu verhindern, dass Auftragnehmer mit Zugang zum Kampfsystem und zum Prüfstand etwas Bösartiges tun, ist eine Kontrolle entweder auf der Seite des Auftragnehmers oder auf der Seite des Kunden erforderlich. Der Kunde weiß nichts über die Mitarbeiter des Auftragnehmers: Sie sitzen nicht in seinem Büro, sie können nicht über den Hinterkopf atmen. Es ist schwer herauszufinden, wer sich mit welcher Aufgabe verbindet.

Eigentlich haben wir dann begonnen, ein Sicherheitssystem zu implementieren.

In erster Linie haben wir personalisierte Zertifikate ausgestellt, um jeden Mitarbeiter zu identifizieren. Dann haben wir einen Terminalserver bereitgestellt, über den sich alle verbinden. Auf dem Terminalserver wurden ObserveIT-Agenten gehostet, um die Aktionen des Auftragnehmers aufzuzeichnen und zu analysieren. Das heißt, in der Tat Forensik, die Evidenzbasis wurde gesammelt. Die Auftragnehmer wurden im Voraus gewarnt, dass ihre Handlungen aufgezeichnet wurden.

Der zweite Teil der Herausforderung bestand darin, auf Lecks zu prüfen. Eine Woche nach der Einführung haben wir die erste böswillige "Verschüttung" festgestellt.

Was hat getan

Der Kunde hat das DLP-System (Data Leak Prevention) implementiert, mit dem Sie Insider, Personen oder Personen finden können, die möglicherweise unwissentlich einige Daten "verlieren". Es funktioniert ähnlich wie Antivirus-Heuristiken: Sie vergleichen das normale Verhalten von ausführbaren Modulen mit abnormalen. In diesem Fall wurde das Verhalten bestimmter Personen mit dem normalen, dh dem "Durchschnitt für das Krankenhaus", verglichen. Dies war für den normalen Schutz nicht geeignet, da nur die einfachsten Fälle identifiziert wurden und viele Fehlalarme ausgegeben wurden: Die Rollen der Menschen sind sehr unterschiedlich.

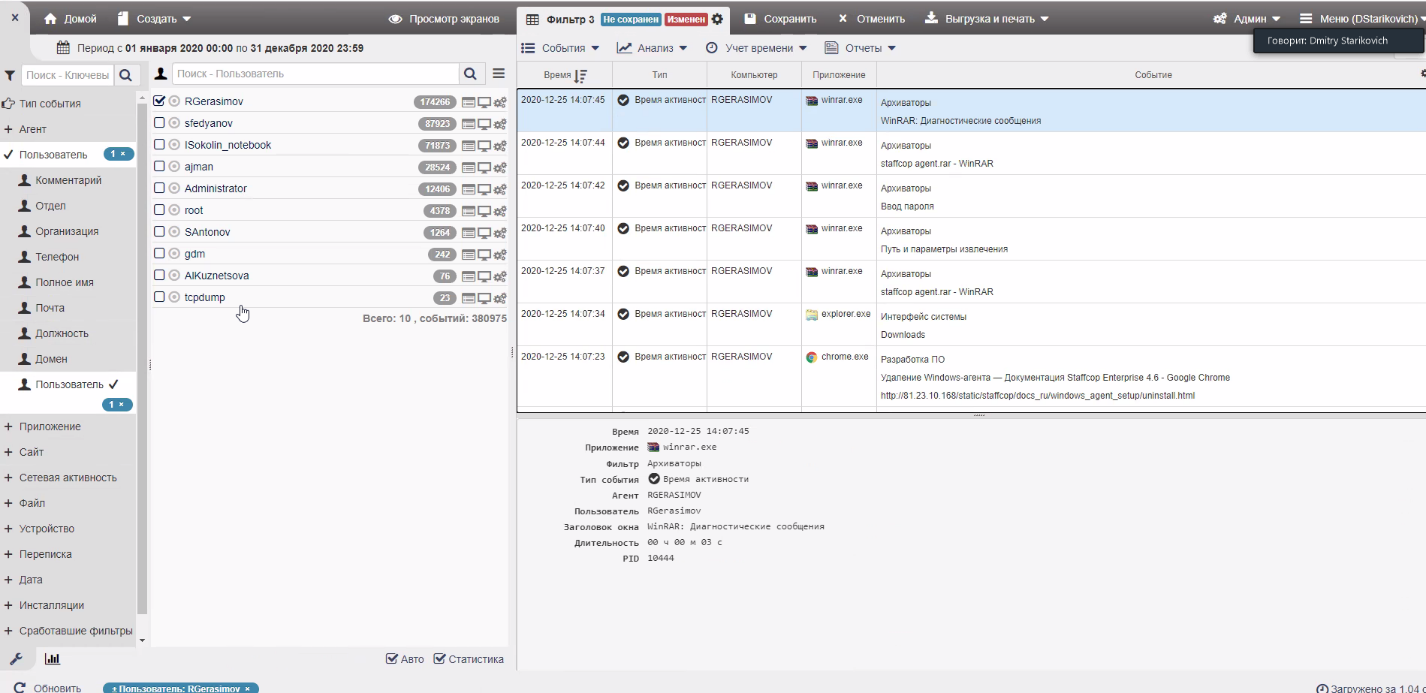

Der Kunde wünschte sich eine genauere Kontrolle und einen besseren Schutz. Es wurde ein auf StaffCop-Lösungen basierendes System eingeführt, mit dem bestimmte Personen, die des unehrlichen Verhaltens verdächtigt wurden, direkt kontrolliert und bereits bestimmte Betrugsfälle hervorgehoben werden können.

Tatsächlich wurde bereits bei den Tests das seltsame Verhalten eines der Spezialisten sichtbar. Die Sicherheitsbeamten nahmen ihn in die Untersuchung auf, der Fall wurde bestätigt. Der Mann wurde auf frischer Tat ertappt. Dies geschieht ziemlich selten, normalerweise während der Tests, wenn einer der Sicherheitsbeamten Angriffe inszeniert und der Rest überwacht, wie im System zu sehen ist. Hier haben wir einen unerwarteten Bonus bekommen.

Warum brauchen wir grundsätzlich Schutz dieser Klasse?

Das System des Kunden ist beispielsweise zu groß, um zu versagen. Das Stoppen eines Workflows bedeutet Verluste in Höhe von mehreren Milliarden Dollar. Ich mache keine Witze, es gibt Dinge an Produkten, die mehrere hunderttausend Menschen pro Tag direkt betreffen. Natürlich ist das System dupliziert, es besteht die Möglichkeit einer Verschlechterung kritischer Funktionen bei sehr schweren Schäden und so weiter. In der Produktion gibt es Arbeit mit Bankdaten, persönlichen Daten und eine ziemlich schmackhafte Basis für Eindringlinge. Dementsprechend hat der Insider vermutlich ein bestimmtes Kundensegment herausgegriffen und versucht, es wegzunehmen.

Infrastruktur war oft das Ziel von Angriffen. Genauer gesagt können wir jetzt nicht beurteilen, ob es sich um Angriffe oder Handlungen aus Dummheit handelte. Es war üblich, dass Mitarbeiter an Wochenenden oder im Urlaub arbeiteten und einige Daten außerhalb des Perimeters verschoben, um Zugriff darauf zu haben. Sie schickten Daten in Boten, schickten etwas an ihre persönliche Post: Wenn es wichtig war, schnell etwas zu tun, war dies wirtschaftlich gerechtfertigt, aber ich wollte es trotzdem verprügeln. Fast jedes Unternehmen hat Kommunikation außerhalb der offiziellen Kanäle (Clouds, Messenger) und ist bis zum Versenden bestimmter Dateien relativ sicher. Dateien sollten nur innerhalb des Sicherheitsbereichs gesendet werden.

Systeme dieser Klasse zahlen sich normalerweise innerhalb eines Jahres aus. Wir sprechen von Risikominderung, und jedes Risiko hat eine bestimmte Wahrscheinlichkeit der Realisierung über einen bestimmten Zeitraum (normalerweise ein Jahr) und Kosten. Ich würde sagen, dass diese Systeme eher eine hygienische Sache sind, ohne die Sie an keinem Produkt arbeiten können, bei dem es etwas Wichtiges gibt. Oft ist jedoch eine finanzielle Begründung erforderlich, und hier erscheint die Laufzeit von einem Jahr. Die Berechnung von Reputationsschäden aufgrund von Geschäftsunterbrechungen, Veröffentlichungen in den Medien danach, Geldbußen für die Offenlegung personenbezogener Daten oder Bankdaten usw. werden verwendet.

Ehrlich gesagt haben wir im Bankensektor mehrmals solche Implementierungen von Personen festgestellt, die Daten zu Kundenguthaben für den späteren Weiterverkauf im Darknet herausgenommen haben, um bestimmte Personen zu "durchbrechen". Dies ist ein Reputationsverlust für die Bank.

In vielen Fällen bedeutet „Abfluss“ auch einen Verlust des Wettbewerbsvorteils.

Wie verlief die Implementierung?

DLP war von Anfang an das System. Nach dem Verdacht auf Vorfälle wurde das UAM-System (User Activity Monitoring) implementiert. Nach dem Plan sollte es etwas später implementiert werden, wenn das System eine bestimmte Größe erreicht hätte, aber aufgrund einer Reihe von Aktivitäten beschlossen die Sicherheitsbeamten, diesen Prozess zu beschleunigen. Wie sich herausstellte, nicht umsonst.

Die Systeme sind in ihrer Architektur recht einfach. Dies sind Agenten, die auf Endbenutzer-Workstations oder Terminalservern installiert sind.

Ein Teil ist normalerweise für alle festgelegt (wir sprechen von Auftragnehmern und ihren Mitarbeitern) und der zweite Teil (etwas komplizierter) - für Mitarbeiter der Informationssicherheit, die Zugriff auf den ersten Teil haben. Das heißt, damit sie sich auch gegenseitig kontrollieren können, denn die Entwicklung, Implementierung und Unterstützung eines solchen Systems muss ebenfalls sicher sein.

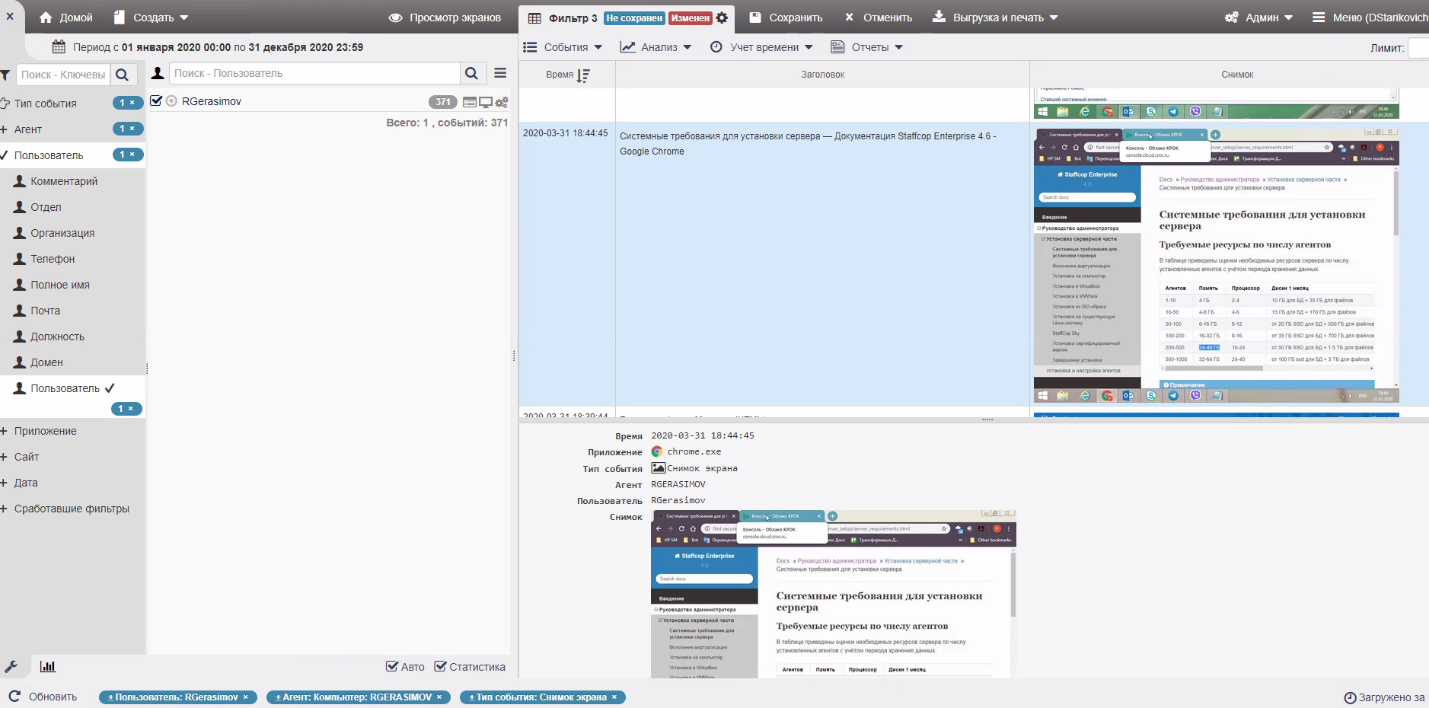

Im Allgemeinen gibt es eine Reihe von Agenten, die praktisch unsichtbar sein können. Dies sind versteckte oder geänderte Prozesse, die nicht beendet werden können. Der Benutzer weiß nicht, dass er einen solchen Agenten hat. Die Daten werden einer zentralen Datenbank hinzugefügt. In einer zentralen Datenbank können die gesammelten Daten entsprechend angezeigt und analysiert werden.

Die Software schreibt Metadaten über die Daten. Dies sind ausgeführte Befehle, geöffnete Fenster, gedrückte Tasten usw. - dies soll die Suche vereinfachen. Stellen Sie sich vor, Sie müssen zehn Entwicklern beim Handeln zuschauen. Potenzielle Vorfälle, wie z. B. ein Neustart des Servers, werden fast immer für einen möglichen Rückblick vor dem Start angezeigt.

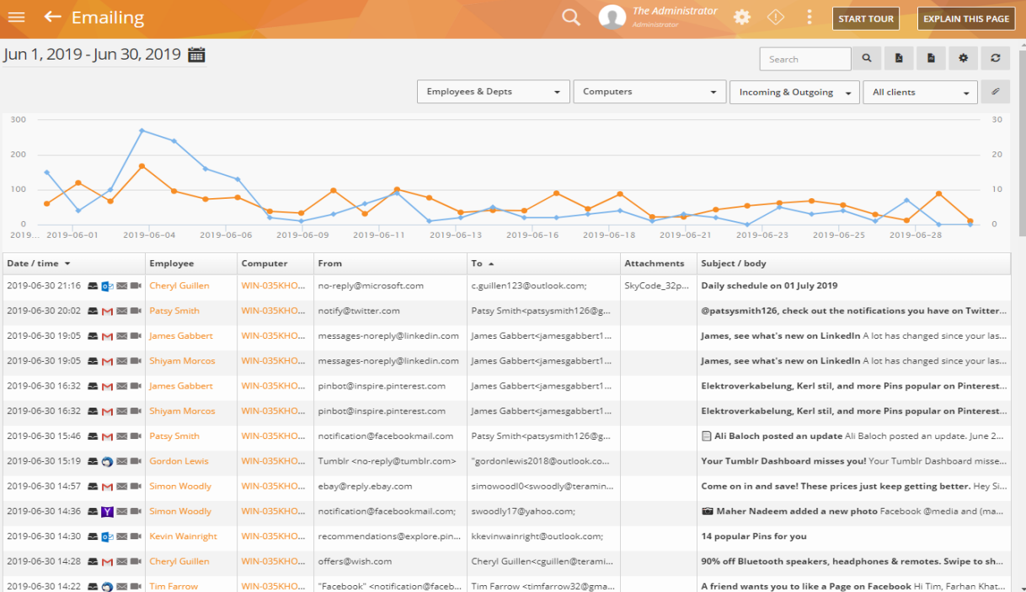

Wir arbeiten mit allen Datenströmen. Dies sind E-Mail, Web, USB-Laufwerke usw.

Wir haben ObserveIT als Lösung gewählt. Aber diese Entscheidung ist jetzt aus Russland gefallen, und jetzt wird nach Analoga gesucht. Und die zweite Lösung ist StaffCop. DLP - InfoWatch.

ObserveIT erstellt wie StaffCop ein Aktionsprotokoll, mit dessen Hilfe das Bild des Tages eines Mitarbeiters reproduziert werden kann. Im Normalfall werden Protokolle einfach auf dem Server gespeichert, und bei Vorfällen werden alle Insideraktivitäten ausgelöst. In unserem Fall mit einem Insider haben wir die Aktivität innerhalb eines Monats erhöht und mehrere Anomalien festgestellt.

InfoWatch arbeitet wie jedes DLP mit Inhalten. Eine Excel-Datei auf ein USB-Flash-Laufwerk herunterladen? Das System überprüft den Inhalt der Datei anhand von Schlüsselwörtern. In unserer Praxis gab es einen Fall, in dem ein skrupelloser Mitarbeiter eines großen Industrieunternehmens wichtige Finanzdaten einfach durch Umbenennen der Datei und Ändern der Erweiterung "herausnehmen" wollte. Er wurde natürlich erwischt.

Wofür funktioniert DLP?

DLP überwacht Fälle, in denen bei Daten, die auf Festplatten oder im Datenverkehr liegen, etwas Kritisches auftritt. Beispielsweise wird das Wort "Vertrag" im Datenstrom auf einem USB-Laufwerk (so funktioniert die Wörterbuchsuche) oder einem Fragment eines bestimmten Dokuments (so funktionieren Digitaldrucke und Zitate) angezeigt. Sobald ein solches Ereignis eintritt, wird ein Bericht erstellt, eine Warnung gesendet und der Sicherheitsbeamte sieht sie. Manchmal ist eine Lösung erforderlich, aber häufiger wird der Vorfall einfach markiert und zur weiteren Untersuchung gespeichert. Dies geschieht häufig, weil der Manager oder einer der Top-Manager dieses Risiko eingegangen ist, um eine Aufgabe zu beschleunigen und die Anforderungen an die Informationssicherheit zu umgehen.

Wir haben beispielsweise auch den folgenden Vorfall aufgezeichnet: Ein Benutzer gibt einen Mietvertrag für eine Wohnung von einem USB-Stream an eine Workstation ein, bearbeitet ihn und sendet ihn über einen Messenger von der Workstation an eine andere Person. Es stellte sich heraus, dass es sich um einen privaten Vertrag handelte. Es war nur so, dass eine Person eine Wohnung an eine andere vermietete - aber die Vorlage war typisch für böswillige Handlungen.

Wofür arbeitet UAM?

UAM zeichnet die Aktionen des Benutzers auf, analysiert sie und vergleicht sie mit den für ihn oder eine Gruppe von Mitarbeitern üblichen. Zur Beurteilung werden verschiedene Markierungen verwendet, z. B. das Senden von Befehlen an den Server, die Arbeitszeit mit Unternehmensanwendungen und das Arbeiten im Internet. All dies hilft, die Produktivität zu bewerten und Risiken für Sicherheitspersonal und Management hervorzuheben.

Im Bankensektor wird UAM häufig verwendet, um ein Bild des Arbeitstages zu erstellen, die zum Zeitpunkt eines wichtigen Vorfalls eingetretenen Aktionen zu analysieren oder um sicherzustellen, dass der Systemadministrator oder Auftragnehmer beim Verlassen nicht „die Tür zuschlägt“ und die Kronenaufgabe mit einer Frist von zum Verkauf steht drei bis vier Monate. UAM überwacht, wie wichtige Aktionen der Benutzer ausführt, und hilft bei der Wiederherstellung der gesamten Aktionskette.

Das heißt, Sicherheitspersonal sieht alle Daten auf einer Workstation, auch persönliche Daten?

Ja. Wenn Sie beispielsweise ein Ticket für eine Geschäftsreise kaufen und Ihre persönliche Kreditkartennummer eingeben, zeigen Sie es IB.

Auf Unternehmensebene sieht eine zusätzliche Vereinbarung zum Arbeitsvertrag normalerweise vor, dass nur Arbeitsdaten an Arbeitsstationen verarbeitet werden, dh, personenbezogene Daten sollten nicht vorhanden sein.

Screenshots von StaffCop.

Ein Protokoll der Aktivitäten des Benutzers an seinem Arbeitsplatz, in dem wir nachvollziehen können, mit welchen Anwendungen der Benutzer gearbeitet hat und was genau zu diesem Zeitpunkt auf dem Bildschirm angezeigt wurde.

Bildschirm des Benutzerbildschirms zum Zeitpunkt einer bestimmten Aktion.

Zum Beispiel Screenshots von einem anderen Teramind UAM-System.

Ein Bildschirm zur Verhaltensanalyse mit Vorhersage- und Situationsanalysen basierend auf maschinellem Lernen, Regressionsanalyse und einem Risikobewertungsalgorithmus.

Durch das Erstellen eines Verhaltensprofils unter Berücksichtigung der Benutzeraktivität, der Datenvorlage und anderer Attribute (Tageszeit, Zeitplan, zugewiesenes Projekt usw.) können anomale Aktivitäten in Anwendungen, Webdatenverkehr und Dateivorgängen erkannt werden.

Ein Bildschirm des Berichtssystems, auf dem Sie potenzielle Insider, die Abteilungen, in denen sie arbeiten, sowie Anwendungen verfolgen können, durch die ein Leck auftreten kann.

Wie haben die Leute reagiert?

Mitarbeiter - nichts Besonderes. Auftragnehmer - akzeptierten leicht die neuen Spielregeln. Für sie hat sich jedoch nichts geändert, dh da sie nur mit der NDA des Kunden in Verbindung gebracht wurden, erschien auch eine zusätzliche Kontrollmethode.