Von März bis Juni dieses Jahres wurde eine schädliche Bibliothek mit der digitalen Signatur eines Entwicklers von SolarWinds Update-Servern verteilt und erreichte damit 18.000 Kunden des Unternehmens. Das infizierte Modul wurde so eingestellt, dass es maximale Tarnung bietet, und nur ausgewählte Opfer wurden für die nächste Stufe des Angriffs aufgelistet. Eine Reihe von Hintertüren wurde für Spionage verwendet (und nicht zum Beispiel für die Installation einer Ransomware, gefolgt von Erpressung). Die Angreifer analysierten die Infrastruktur der betroffenen Organisationen und leiteten E-Mails an ihre Server weiter.

Dies ist ein komplexer gezielter Angriff, dessen Analyse gerade erst beginnt: Die Berichte von FireEye, Kaspersky Lab und Microsoft enthüllten nicht das gesamte Schema des Schadcodes. Dies ist jedoch definitiv einer der erfolgreichsten Angriffe auf die Lieferkette mit einem perfekt abgestimmten Einstiegspunkt in die Unternehmensinfrastruktur.

Quellen:

- FireEye- Bericht : Eine Übersicht über gezielte Angriffe.

- Microsoft- Bericht : Ein genauerer Blick auf den von SolarWinds-Servern verbreiteten Schadcode.

- Dies ist eine Veröffentlichung von Kaspersky Lab: eine Analyse der Arbeit mit dem C & C-Server über DNS-Abfragen.

- Artikel auf der Website von Volexity: PowerShell-Codebeispiele für die Verteilung im internen Netzwerk des Opfers, ein möglicher Zusammenhang mit früheren Angriffen.

- Solarwinds Statement und FAQ auf den Vorfall.

- Verwandte Nachrichten auf der Threatpost-Website: über den SolarWinds-Hack , über die Erkennung eines schädlichen Moduls in Microsoft-Netzwerken, über die Opfer im öffentlichen Sektor der USA (laut Medienpublikationen).

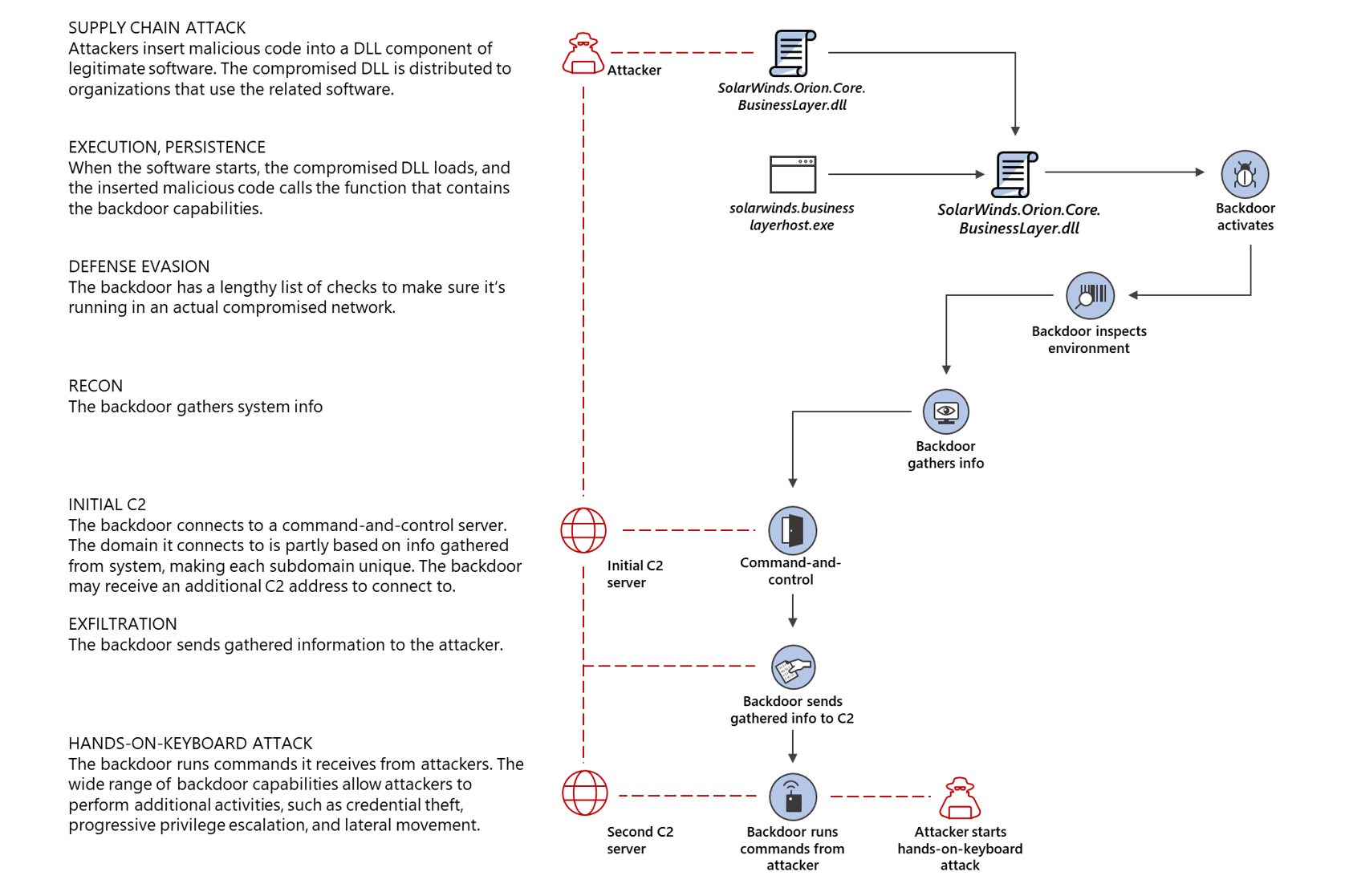

Im Oktober dieses Jahres sagte der CEO von SolarWinds während einer Telefonkonferenz mit Investoren, dass kein anderes Unternehmen über diesen Zugang zur Infrastruktur vieler großer Unternehmen verfügt. Dies machte das Unternehmen auch zu einem offensichtlichen Ziel für einen Hack. SolarWinds Orion- Plattform Entwickelt für die zentrale Verwaltung und Überwachung der IT-Infrastruktur eines Unternehmens. Dies bedeutet, dass diese Software nahezu uneingeschränkten Zugriff auf alle Unternehmensdienste hat. Die Angreifer sind in die SolarWinds.Orion.Core.BusinessLayer.dll-Bibliothek eingebrochen, die Teil von mehr als einem Dutzend Softwarelösungen ist. Die Dateien mit der Hintertür wurden mehrere Monate lang vom offiziellen Update-Server des Anbieters verteilt und mit einer legitimen digitalen Signatur versehen. Wie es passiert ist, ist noch nicht genau bekannt. Höchstwahrscheinlich gab es eine Reihe von Sicherheitslücken.

Der Schadcode selbst ist so geschrieben, dass maximale Geheimhaltung gewährleistet ist. Beispielsweise erfolgt die erste Kommunikation mit dem C & C-Server zwei Wochen nach der Installation der Hintertür. Das allgemeine Schema des Angriffs in der Anfangsphase wird von Microsoft-Experten bereitgestellt. Eine ziemlich interessante Technologie wird verwendet, um vielversprechende Opfer auszuwählen: Daten von der Hintertür werden im Rahmen einer DNS-Anfrage an den C & C-Server gesendet. Wenn die Organisation von Interesse ist, kommt eine Antwortanforderung an, die die Hintertür zum zweiten C & C-Server leitet, und Daten werden während der Interaktion mit ihr gestohlen. Höchstwahrscheinlich waren von 18.000 potenziellen Opfern Dutzende Unternehmen tatsächlich betroffen.

In diesem Artikel von Experten von Kaspersky Lab wird die Interaktion über DNS-Abfragen, einschließlich der Datenverschlüsselungsmethode, ausführlicher beschrieben. Durch Entschlüsseln der Informationen können Sie die Netzwerkdomäne realer Opfer bestimmen. Unter den Hunderten von Opfern in 17 Ländern, die von Kaspersky Lab-Experten identifiziert wurden, hat keines den ersten Angreiferfilter bestanden. Microsoft-Experten haben 40 Opfer des Angriffs identifiziert.

Unternehmen, die SolarWinds-Software verwenden, sollten zu diesem Zeitpunkt aktualisierte Software vom Hersteller erhalten. Auf GitHub von FireEye wurde eine Reihe von Indikatoren für böswillige Aktivitäten veröffentlicht .