Mit dem Aufkommen der Computertechnologie ist es produktiver geworden, Informationen in Datenbanken anstatt auf Papier zu speichern. Webanwendungen, für die eine Benutzerauthentifizierung erforderlich ist, überprüfen normalerweise Anmeldekennwörter mit echten Kennwörtern, die normalerweise in privaten Unternehmensdatenbanken gespeichert sind. Wenn Eindringlinge Zugriff auf die oben genannte Datenbank erhalten, gehen personenbezogene Daten der Benutzer verloren. Derzeit verwenden Datenbanken Hash-Algorithmen, um gespeicherte Kennwörter zu schützen. Sicherheitsbedenken sind jedoch weiterhin relevant. Jedes Jahr veröffentlichen Hacker eine große Liste gehackter Passwörter aus bekannten sozialen Netzwerken oder Datenspeichern. Diese Angriffe waren aufgrund der Verwendung eines schwachen Hashing-Algorithmus erfolgreich.

Kryptografische Hash-Funktionen, die oft einfach als Hashes bezeichnet werden, sind ein unverzichtbares und allgegenwärtiges Werkzeug, mit dem eine Vielzahl von Aufgaben ausgeführt werden können, darunter Authentifizierung, Überprüfung der Datenintegrität, Dateischutz und sogar Malware-Erkennung. Es ist ein mathematischer Algorithmus, der ein beliebiges Datenarray in eine Zeichenfolge mit fester Länge aus Buchstaben und Zahlen konvertiert. Vorausgesetzt, dass derselbe Hash-Typ verwendet wird, bleibt diese Länge unabhängig von der Menge der Eingabedaten unverändert [2]. Es gibt viele Hashing-Algorithmen, die sich in kryptografischer Stärke, Komplexität, Bitbreite und anderen Eigenschaften unterscheiden. Es wird angenommen, dass die Idee des Hashings einem IBM-Mitarbeiter gehört, vor etwa 50 Jahren aufgetaucht ist und sich seitdem nicht grundlegend geändert hat.Heutzutage hat Hashing viele neue Eigenschaften erworben und wird in vielen Bereichen der Informationstechnologie eingesetzt.

Der MD5-Nachrichten-Hashing-Algorithmus ist die fünfte Version des Nachrichten-Hashing-Algorithmus, der 1991 von Ron Rivest entwickelt wurde, um eine 128-Bit-Ausgangsnachricht zu erzeugen. Diese Version [5] wurde im Vergleich zum vorherigen MD4-Algorithmus hinsichtlich der Zuverlässigkeit als verbessert vorgestellt.

Das Konvertieren einer Nachricht beliebiger Länge in einen Hashwert umfasst fünf Schritte des Algorithmus, von denen jeder seine eigene spezifische Aufgabe hat. Schauen wir uns die Schritte des Algorithmus genauer an:

Schritt 1: Richten Sie den Durchfluss aus

Es ist notwendig, der ursprünglichen Nachricht zusätzliche Bits hinzuzufügen, so dass die Länge der ursprünglichen Nachricht mit den zusätzlichen Bits gleich 448 modulo 512 ist. Die Addition wird durchgeführt, selbst wenn die Länge der ursprünglichen Nachricht bereits mit 448 vergleichbar ist. In den Füllbits ist nur das erste Bit 1 und der Rest der Bits ist 0.

2.

64- ( ) . , 512 . 512 .

3: MD-

(A, B, C, D) . A, B, C, D 32 - ,

Word A |

01 |

23 |

45 |

67 |

Word B |

89 |

AB |

CD |

EF |

Word C |

FE |

DC |

BA |

98 |

Word D |

76 |

54 |

32 |

10 |

4:

MD5 , 32- 32- [1].

OR, XOR, AND, NOT. ( ) , . , .

5.

A, B, C, D MD5, .

MD5 . - , . MD5 , - .

MD5 , «» MD5:

1)

— - , . , , . , . .

— , , , ( ) [7].

. , , . , , – . ( ), . - .

PasswordsPro, MD5BFCPF, John the Ripper.

2)

- , , , . - , -, [4].

- H n P. - : , h p P, H(p)=h, , . — H(p) p P, , -.

— . — R, P. , R -. - [11]:

1) - ;

2) .

, , .

H R, .

h, ( ), R(…R(H(R(h)))…). - - - , . h, .

-. , : H, R1, H, R2, …, H, Rk.

. , k .

MD5

- ( ) . -, «» .

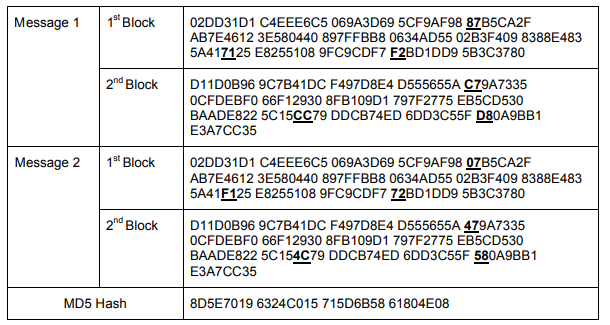

MD5 2004 . 2004 MD5- .

[10] , 512- , -. MD5 1 . , ( ):

, , . , MD5 .

,

. , , , .

N L — . H . [9]

, , , . , , 2 , « » . , . , . : , .

“”

, . , , , , . - , , ( ), [8]. , , , . , 48 . :

1) : , , . .

2) () : , . , . . , , , , .

3) . , , username, . , . , , , “root” “admin”.

, − , . , - : -, , - -, , . , , MD5 . IETF (Internet Engineering Task Force) MD5 , .

MD5 , .

:

1. MD5 // wikipedia.org. ( : 20.11.2020).

2. A.. , .. , .. , .. . . 2- , . -2006.

3. - // wikipedia.org. ( : 5.12.2020).

4. // wikipedia.org ( : 2.12.2020).

5. Rivest, R. (1992, April). The MD5 Message Digest Algorithm. Request for Comments (RFC) 1321. Retrieved from https://www.rfceditor.org/rfc/rfc1321.txt

6. Kioon M. C, Wang Z. S, Shubra D.D Security Analysis of MD5 Algorithm in Password Storage // Scientific.Net. 2013. . 2706-2711.

7. Nechaev V.I. Elemente der Kryptographie (Grundlagen der Informationssicherheitstheorie): Lehrbuch. Ein Handbuch für hohe Pelzstiefel und Ped. Universitäten. / Ed. V.A. Sadovnichy - M.: Höher. shk., 1999.

8. John Black, Martin Cochran und Trevor Highland Fast Software Encryption. FSE ed. 2006. S. 262-277.

9. Informationsentropie // ru.wikipedia.org/ (Zugriffsdatum: 12.11.2020).

10. Unterbrechen von MD5 und anderen Hash-Funktionen // (Zugriffsdatum: 17.10.2020).

11. Datenstrukturen / Hash-Ketten // medium.com (Zugriffsdatum: 10.12.2020).