Dementsprechend ist die Lebensdauer solcher Angriffe kurz. In 73% der Fälle sind gefälschte Domains einen Tag lang aktiv und werden verwendet, um eine kleine Anzahl von Nachrichten oder sogar eine einzelne an ein vorbestimmtes Opfer zu senden. Die Analyse von Angriffen mit Lookalike-Domains zeigt, dass sie im Jahr 2020 am häufigsten gegen E-Commerce-Unternehmen gerichtet waren (Lebensmittellieferung, Online-Shopping, Verkauf von Flugtickets usw.). An zweiter Stelle stehen IT-Services, gefolgt von industrieller Produktion und Einzelhandel. Letztes Jahr war die Ausrichtung anders: Ein relativ „teurer“ Angriff (gemessen an der Zeit, die für die vorläufige Exploration aufgewendet wurde, aber nicht für die Technologie) bedrohte vor allem Unternehmen in der Finanzbranche.

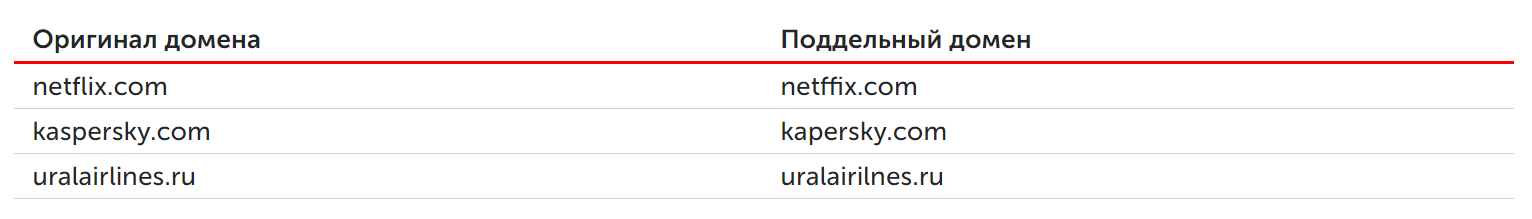

Große Unternehmen investieren bestimmte Anstrengungen in den Schutz vor Angriffen von Domains mit zusätzlichen (fehlenden, verwirrten) Buchstaben: Meistens handelt es sich um die vorbeugende Registrierung aller ähnlichen Domains. Dieser Ansatz hat einen verständlichen Nachteil: Es gibt viele Optionen für Domains, und in einer großen Organisation kann ein gefälschter Brief nicht nur von einer „eigenen“ Adresse stammen, sondern auch von Adressen, die wie Kontakte von Auftragnehmern aussehen. Die zweite Methode besteht darin, der Blacklist ähnliche Domänen hinzuzufügen, die mit Tippfehlern behaftet sind und legitime Nachrichten blockieren. Die Studie schlägt eine Schutzmethode unter Verwendung einer modernen Anti-Spam-Lösung vor. Es wird nicht nur eine aktuelle Liste bereits verwendeter Lookalike-Domains geführt, sondern auch der Absender des Briefes nach einem bestimmten Algorithmus analysiert. Eine Nachricht aus einer zuvor unbekannten Quelle wird unter Quarantäne gestellt und whois-Datensätze werden analysiert.Der Zeitpunkt der Domänenerstellung und andere Parameter werden notiert. Durch die Ähnlichkeit der Absenderadresse mit der regulären Korrespondenz in Kombination mit anderen Informationen, die während der Domain-Analyse ermittelt wurden, können Sie die normale Korrespondenz genauer von Phishing-Angriffen trennen.

Der Artikel enthält Daten der FBI-Abteilung und des Internet Crime Complaint Center. Aggregierte Statistiken aus Berichten der letzten fünf Jahre zeigen, dass sich der Schaden durch E-Mail-Angriffe allein in den USA verfünffacht hat. Öffentliche Beispiele für erfolgreiche BEC-Angriffe sind auffällig und relativ leicht anzugreifen. 50 Millionen US-Dollar wurden gestohlen, indem Rechnungen von einer Domain gesendet wurden, die der eines großen taiwanesischen Herstellers ähnelte. Die Toyota-Tochter verlor 37 Millionen . Ein Beispiel für einen etwas subtileren E-Mail-Betrug: Cyberkriminelle haben sich verbundenauf die Korrespondenz zwischen den beiden Fußballvereinen und nahm eine der Tranchen der Überweisung des Spielers auf ihre Konten. Der Schaden beträgt eine halbe Million Dollar. Trotz der Entwicklung moderner Kommunikationsmethoden (Messenger und Telefonkonferenzen) bleibt E-Mail ein aktiv genutztes und nicht weniger regelmäßig angegriffenes Geschäftstool.

Was ist sonst noch passiert?

Eine ernsthafte Sicherheitslücke ist gefunden worden , in medizinischen Geräten wie GE MRI und Röntgengeräte. Diese Technik wird von einem Unix-basierten Computer gesteuert, an den sich der Hersteller zur Wartung anschließen kann. Anmeldungen und Kennwörter für die Verbindung sind Standard und können von der Betriebsorganisation nicht geändert werden. Es wird empfohlen, den Zugriff auf Geräte über Standard-FTP-, SSH- und Telnet-Protokolle zu beschränken, bis sie vom Serviceunternehmen zwangsweise geändert werden.

FireEye informiertüber das Hacken von Servern und das Stehlen von Tools zum Testen der Sicherheit des Unternehmensbereichs. Mit anderen Worten, Cyberkriminelle erhielten Zugang zu einem gut geölten Satz von "Hauptschlüsseln" - Exploits für verschiedene Schwachstellen in der Software- und Netzwerkinfrastruktur. Neben öffentlich Informationen zu, das Unternehmen auch veröffentlichte eine Reihe von Regeln auf Github gestohlene Software zu identifizieren und Angriffen Block verwenden.

Eine weitere Veröffentlichung von Kaspersky Lab Ende 2020 untersuchtneue Gewohnheiten von Fernarbeitern und damit verbundene Bedrohungen. Die Angriffe auf Mitarbeiter haben sich in diesem Jahr nicht grundlegend geändert, aber es gibt mehr Schwachstellen in der Unternehmensinfrastruktur. Ein Beispiel in der Studie: Die weit verbreitete Verwendung von Heimcomputern und persönlichen Konten in der Ferne - meistens Konten in Post und Instant Messenger - für Arbeitsaufgaben. Oder umgekehrt - mit einem Arbeitscomputer für persönliche Angelegenheiten.