Das Wort "Hacker" fand dank Journalisten erst in der zweiten Hälfte des 20. Jahrhunderts seinen aktuellen Klang. Hacker wurden ursprünglich als Spezialisten bezeichnet, die über umfassende Kenntnisse auf dem Gebiet der Computertechnologien verfügen und diese meisterhaft einsetzen können. Es geht um die Aktivitäten einer der Gruppen solcher Hacker, die in diesem Artikel behandelt werden.

Einführung

2007 Nvidia CUDA — - , , . GPU GPGPU (General Purpose GPU), Nvidia - . , , . , , , . UCAS AES, .

, CUDA AES:

CUDA

CUDA (Compute Unified Device Architecture) — - , Nvidia . CUDA .

, CUDA, :

(kernel) — , GPGPU;

(grid) — , ;

(block) — . --- ;

(, thread) — .

, GPGPU.

CUDA

CUDA, GPGPU ( ):

(Scalar Processor, SP) — , ;

(Streaming Multiprocessor, SM) — SP, , 32- (Instruction Unit). SM L1-, SP. SM , ;

GPU — SM, .

GPGPU, , . 32 (warp). , SIMT- (Single Instruction Multiple Threads).

.

AES

Advanced Encryption Standard (AES), Rijndael — . 128 128, 192 256 . 128 , 128 .

AES-128 S 4 4 , (state), 11 :

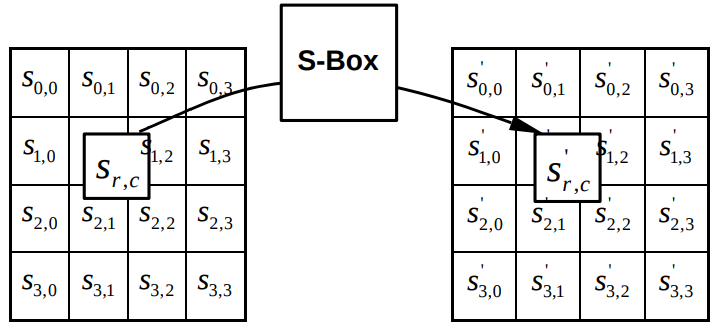

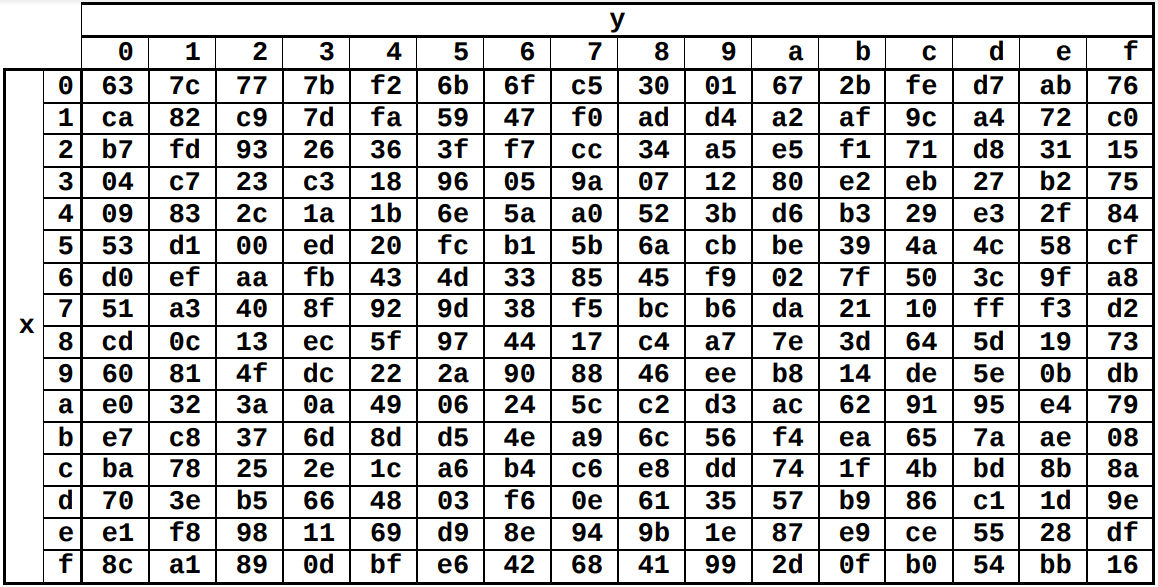

SubBytes — , SBox. 16 16, . :

,

— , ,

-

- SBox. , (Row-Major Ordering)

.

, , . SBox, SBoxLUT (Look Up Table).

ShiftRows — . , , .

MixColumns — , — . SBox, , .

AddRoundKey — RounKey 4 4, . AES " " — 11 , , . KeyExpansion .

, 11 . . , 11- , :

AddRoundKey(0)

for (i = 1; i <= 10; i += 1) {

SubBytes()

ShiftRows()

MixColumns()

AddRoundKey(i)

}

SubBytes()

ShiftRows()

AddRoundKey(11)

, . , -,

.

32x16 , (Embarrassingly Parallel): , . , , .

. , . .

, ;

;

, ;

, , 16 :

;

256

:

;

3

;

,

;

,

;

, .

, . , , .

— , , . , , GPGPU, , . , . , . .

. , GPGPU, , . , . GPGPU. , .

-

, , - (Simultaneous Cache Collision, SCC). , warp-, , ( SCC) (SCC ) -. .

, - GPGPU Fermi, , 128 . SBoxLUT, SubBytes, 256 , -, . , SCC SBoxLUT ,

.

. :

—

-

- , ,

— . ,

. ,

,

:

InvSBox — , ,

—

-

. , . , , .

-

, , :

. SBoxLUT, -, .

, : :

.

-

: . :

, .

, , , , , . ,

, ,

. ,

—

, . , ,

,

:

.

, ,

, . ,

.

. ,

- 256 ,

. :

—

-

. :

- . , 256 .

.

, . , , AES-128 .

, 1000 , 100 . KEA 600.

, , — .

, . . Nvidia GeForce GT 620 454MiB. , — PolarSSL. Agilent KeySight DSO9104A Rohde&Schwarz RF B.

. AES-128 , , AES-192 AES-256 . , AES-256 2256 2128, .

Trotz der Tatsache, dass es derzeit schwierig ist, einen Angriff im wirklichen Leben durchzuführen, bleibt er aus wissenschaftlicher Sicht interessant und kann Impulse für die Weiterentwicklung von Ideen in der untersuchten Richtung geben.

PS Im Moment sind die Unterschiede in der Formatierung von Formeln im Editor und beim Anzeigen des Beitrags etwas überraschend. In naher Zukunft werde ich versuchen, es herauszufinden.