Heute werden wir uns ansehen, wie die Sicherheit des drahtlosen Netzwerks eines Unternehmens relativ leise getestet werden kann. Der Raspberry Pi wird als Basis verwendet, die die Installation von Kali Linux unterstützt. Die Installation der Distribution ist ziemlich einfach:

- Laden Sie das offizielle Bild von kali.org herunter .

- Brennen Sie es mit Win32image für Windows und Gparted für Linux auf eine SD-Festplatte.

- Starten Sie Raspberry Pi mit installierter SD-Karte.

Nach der Installation können Sie Pakete optional aktualisieren, falls verfügbar. Es sind jedoch keine weiteren Maßnahmen erforderlich, um vollständig zu funktionieren. Die erforderliche Größe der Speicherkarte beträgt 8 GB oder mehr. Damit das System normal funktioniert, ist es wünschenswert, ein größeres Volumen zu verwenden.

Der Artikel dient nur zu Informationszwecken. Verstoße nicht gegen das Gesetz.

Wenn das System betriebsbereit ist, muss nur noch der Start von Programmen beim Systemstart konfiguriert werden. Es wird davon ausgegangen, dass der Raspberry Pi direkt in Reichweite des gewünschten Zugangspunkts für die autonome Erfassung von Wi-Fi-Autorisierungsdaten installiert wird. Es gibt viele Tools für die Arbeit mit WPA2-Personal mit unterschiedlichem Grad an Interaktivität, aber die Aircrack-ng- Suite ist ein zeitloser Klassiker . Es enthält verschiedene Zusatzmodule, mit denen Sie drahtlose Netzwerke vollständig testen können, von der Umschaltung der Schnittstelle in den Überwachungsmodus bis zur Brute-Force-Kennworterkennung. In unserem Fall müssen wir nur Wi-Fi-Handshakes abfangen und für eine spätere Analyse speichern.

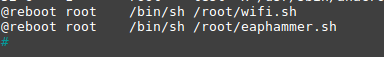

Dies kann mit dem crontab Job Scheduler erfolgen. Die entsprechenden Zeilen müssen hinzugefügt werden, um die Skripte wifi.sh und eaphammer.sh auszuführen :

Wifi.sh schaltet die drahtlose Schnittstelle in den Überwachungsmodus und führt das Airodump- Tool aus, wobei die gefundenen WPA2-Personal-Handshakes zur weiteren Analyse in einer Datei gespeichert werden.

Im Startbefehl airodump-ng müssen die Parameter der drahtlosen Schnittstelle und die Datei, in der die empfangenen Handshakes gespeichert werden (Daten, die übertragen werden, wenn der Benutzer eine Verbindung zum Access Point herstellt), mit dem Schalter -w angegeben werden . Zusätzlich wird empfohlen, die BSSID (MAC-Adresse des Access Points) mit dem Schlüssel anzugeben--bssid und der Kanal, auf dem es ausgeführt wird, verwenden -c . Dies ist nicht erforderlich, aber wenn Sie angeben, werden nur die erforderlichen Daten abgefangen.

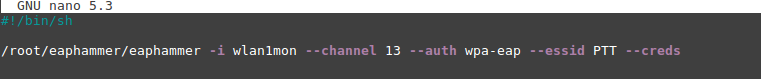

Das zweite Skript startet das eaphammer- Tool , mit dem Anmeldeinformationen bei Verwendung des WPA2-Enterprise-Protokolls entführt werden .

Das Tool arbeitet nach dem Prinzip eines "bösen Zwillings", daher muss in den Tool-Startparametern Folgendes angegeben werden:

- -i ist der Name der Netzwerkschnittstelle. Wenn mehrere Tools gleichzeitig über ein drahtloses Netzwerk ausgeführt werden, müssen zusätzliche Schnittstellen hinzugefügt werden.

- --essid - Name des Zugangspunkts;

- --channel - Kanal, auf dem der Access Point betrieben wird;

- --auth - Authentifizierungsmethode;

- --creds - Sammlung von Konten.

Um einen Angriff auszuführen, müssen Sie außerdem ein Zertifikat generieren, indem Sie den Befehl ./eaphammer --cert-wizard ausführen . Im interaktiven Menü können Sie absolut alle Informationen angeben, dies hat keinen Einfluss auf die Qualität des Angriffs.

Wir speichern die Einstellungen und in Zukunft werden die Skripte zusammen mit dem Systemstart ausgeführt.

Testen

Um Tests durchzuführen, müssen Sie den Raspberry Pi auf eine bequeme Weise innerhalb der Reichweite des Zugangspunkts positionieren, damit niemand es bemerkt, während die Daten gesammelt werden. Das Gerät muss für den Betrieb mit 5 V und 2-2,5 A versorgt werden. Nachdem Sie die Möglichkeit ausgeschlossen haben, einen Adapter zum Anschließen an eine Steckdose zu verwenden, müssen Sie über eine Powerbank-Batterie nachdenken, um einen unterbrechungsfreien Betrieb während der gesamten Testdauer sicherzustellen.

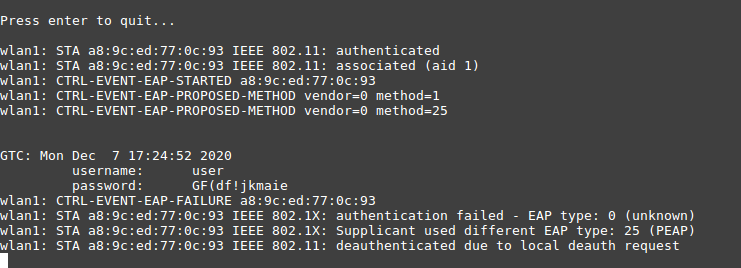

Am Ende bleibt nur die Installation abzuholen und die erhaltenen Daten zu analysieren. Bei der Verwendung von eaphammer, werden die Daten als Handshake zum schreib Beute Ordner, das sich an derselben Stelle befindet wie das Tool selbst, aber es ist besser, auf Nummer sicher zu gehen und eine Ausgabeumleitung zum Schreiben in eine Datei im Tool-Startskript hinzuzufügen. Die Analyse besteht dann nur darin, die Anmeldeinformationen in der Ausgabedatei zu finden.

Wenn es möglich war, die Daten für die Verbindung zu WPA2-Personal abzufangen, müssen Sie nur noch versuchen, das Kennwort mithilfe eines Wörterbuchs zu erraten. Die Aufzählung kann mit verschiedenen Tools durchgeführt werden:

- mit Aircrack-ng ;

- das Pyrit- Tool , mit dem Sie die Leistung einer Grafikkarte durchsehen können;

- CowPatty - Bietet Brute-Force-Regenbogentabellen.

Und auch mit Hilfe ziemlich beliebter Brute-Force-Tools:

- John The Ripper Hashat — CPU, GPU.

Regenbogentabellen sind speziell berechnete Hashes, mit denen Kennwörter sehr schnell wiederhergestellt werden. Dies sind Datenbanken, in denen ein vorberechneter Hash einem Kennwort entspricht. Wenn wir über Wi-Fi sprechen, dauert die Berechnung von Regenbogentabellen genauso lange wie ein regulärer Brute-Force-Angriff. Die Suche nach einem Kennwort mithilfe einer bereits erstellten Regenbogentabelle dauert jedoch einige Sekunden. Wenn Sie daher nur einen Handshake für einen Zugriffspunkt überprüfen müssen, gibt es keinen Unterschied zwischen Brute-Force-Kennwörtern und dem Kompilieren von Regenbogentabellen. Die Verwendung von Regenbogentabellen ist nur beim Testen von zwei oder mehr Handshakes sinnvoll, da das Testen mehrerer Handshakes gegen Regenbogentabellen genauso lange dauert wie das Testen eines.Es ist auch erwähnenswert, dass Regenbogentabellen einen erheblichen Nachteil haben - sie nehmen viel Platz ein, viel mehr als ein normales Wörterbuch mit Passwörtern.

Wenn wir die Leistung von Tools vergleichen, mit denen die Leistung der CPU und der GPU bei der Suche genutzt werden kann, ist der Unterschied zwischen beispielsweise Aircrack-ng und Hashat erheblich. Selbst wenn wir die Brute-Force-Modi unter Verwendung von CPU- und GPU-Leistung getrennt vergleichen, wenn Brute-Force über Hashcat ausgeführt wird, beträgt die Geschwindigkeit im ersten Fall beispielsweise bei Verwendung von CPU Xeon E5450 ~ 3500 PMK / s, und bei Verwendung einer GPU, z. B. GTX 1050Ti, erhöht sich die Geschwindigkeit auf ~ 130.000 PMK / s.

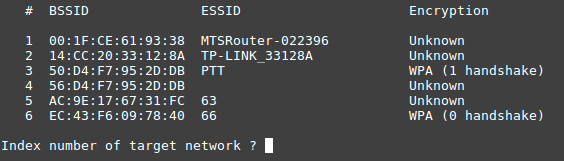

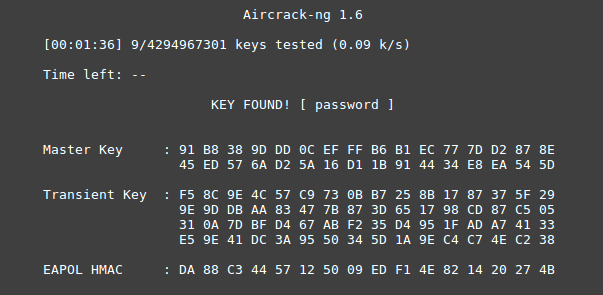

Aufgrund der Tatsache, dass nur ein Handshake abgefangen wurde, wäre es zweckmäßiger, das Passwort mit Aircrack-ng brutal zu erzwingen... Da anfangs nur die Nummer des Kanals angegeben wurde, für den die Handshakes erfasst wurden, werden beim Lesen des Dumps die Liste der auf diesem Kanal arbeitenden Zugriffspunkte sowie Informationen darüber angezeigt, ob für einen von ihnen ein Handshake empfangen wurde.

Wir wählen das interessierende PTT- Netzwerk aus und der Suchvorgang beginnt. Es gibt viele verschiedene Ressourcen im Internet, in denen Sie ein Wörterbuch von Interesse finden können, zum Beispiel hier oder hier .

Neben offenen Ressourcen gibt es auch spezielle Tools zum Generieren eigener Wörterbücher. Eines davon ist Crunch , das ziemlich einfach zu bedienen ist:

crunch 8 9 1234567890 -o wordlist.txt

Wo

- 8 9 - minimale und maximale Länge von Passwörtern im Wörterbuch;

- 1234567890 - verwendete Symbole. Es dürfen sowohl Zahlen als auch Buchstaben und Sonderzeichen verwendet werden.

- -o ist die Datei, in die alle Varianten geschrieben werden.

Infolgedessen stellte sich heraus, dass das Passwort " Passwort " war.

Tipps zur Verringerung der Möglichkeit, Ihr drahtloses Netzwerk zu gefährden

- Bei Verwendung von WPA2-Personal sollte die empfohlene Kennwortlänge mehr als die mindestens erforderlichen 8 Zeichen betragen. Darüber hinaus verkürzt die Verwendung von Wörterbuchkennwörtern die Zeit zum Erraten erheblich. Ab 2020 sind einige der beliebtesten 8-stelligen Passwörter immer noch "12345678" und "Passwort".

- MAC- . , , , MAC- , . MAC- . , « » , ;

- . . . (VLAN) ;

- ;

- WPA2-Enterprise, , ;

- (WIPS). / . OSI, WIPS , “ ”.