Heutzutage hat jeder von den 5G-Mobilfunknetzen der nächsten Generation gehört. 5G ist ein wesentlicher Bestandteil der Unterstützung für die Skripterstellung im Internet der Dinge . Was ist das Internet der Dinge im Allgemeinen? In einfachen Worten, dies ist eine Reihe von Geräten, die mit minimalem menschlichem Eingriff miteinander interagieren müssen. Die Forscher glauben , 5G - Netzwerke können für eine breite verwendet werden Vielzahl von IoT - Szenarien wie Medizin , Smart Cities , Verkehrsüberlastungssteuerung , Notfalldienste , und Industriebetrieben.usw. Um solche Szenarien zu implementieren, bieten 5G-Netzwerke neue Netzwerkarchitekturen, Dienste, Anwendungen und andere Mechanismen.

Gleichzeitig besteht die wichtigste Aufgabe beim Entwurf solcher Netzwerke darin, die Sicherheit bei der Übertragung und Speicherung von Daten zu gewährleisten. Besonders wichtig ist das Problem der Sicherheit von Multimedia-Inhalten, das in einer Vielzahl von Szenarien übertragen werden soll. Moderne klassische (Nicht-Quanten-) Kryptographiemethoden sind immer noch robust genug für den Einsatz in der modernen Technologie. Die rasante Entwicklung des Quantencomputers stellt jedoch in Frage , , . . - , 5G.

. - , , - , . , N . : «» ( ) «» ( ). « » . , , . .

S-

- . . .

S-, B :

, : N, , «» « ». N.

B S-, R.

R , S.

S- R S.

:

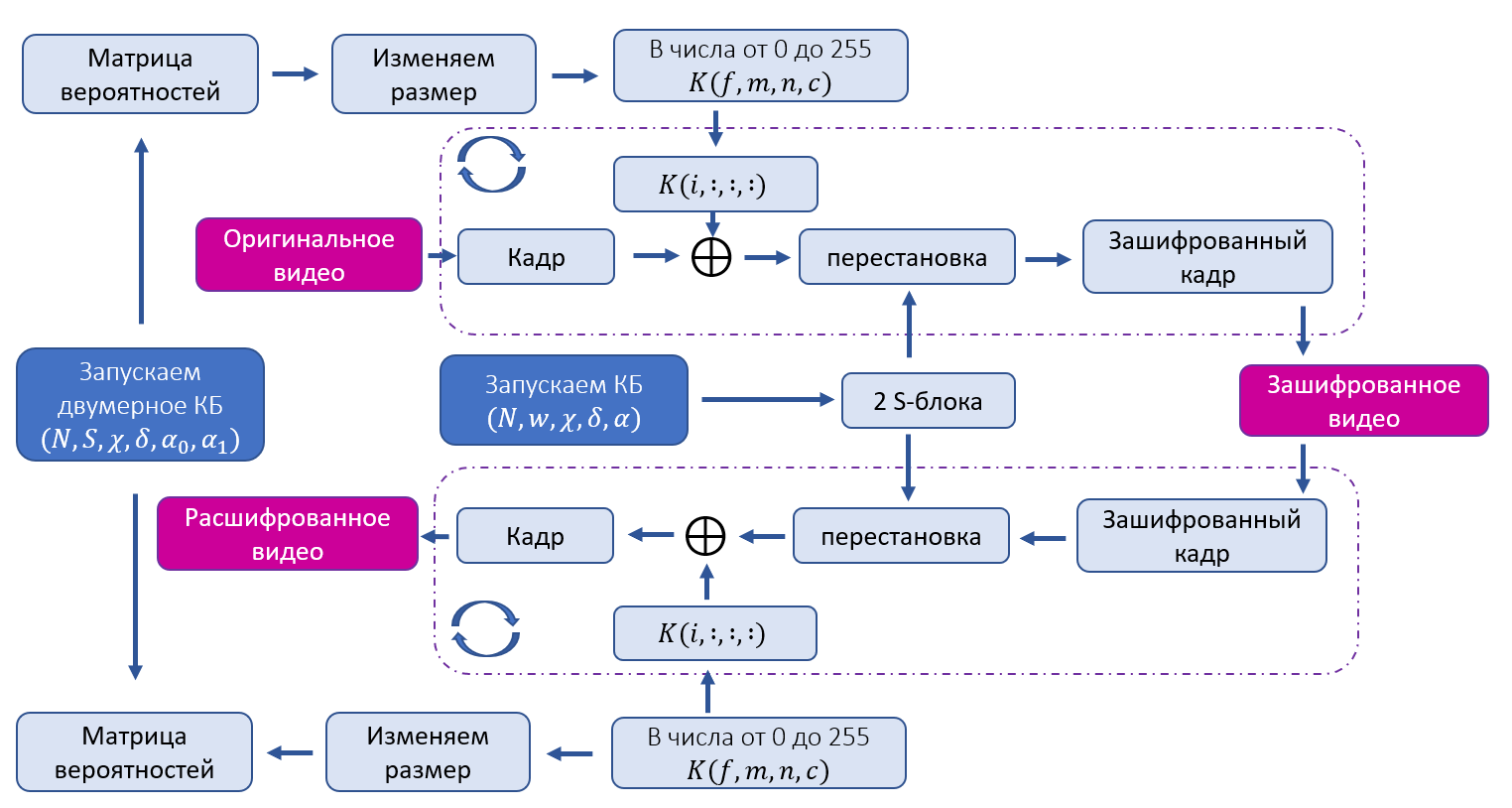

, 5G. , f m x n 3 :

, : N, , , “” “ ”. N × N.

.

K 0 255.

xor ( ) K.

S- n m .

S-

. .

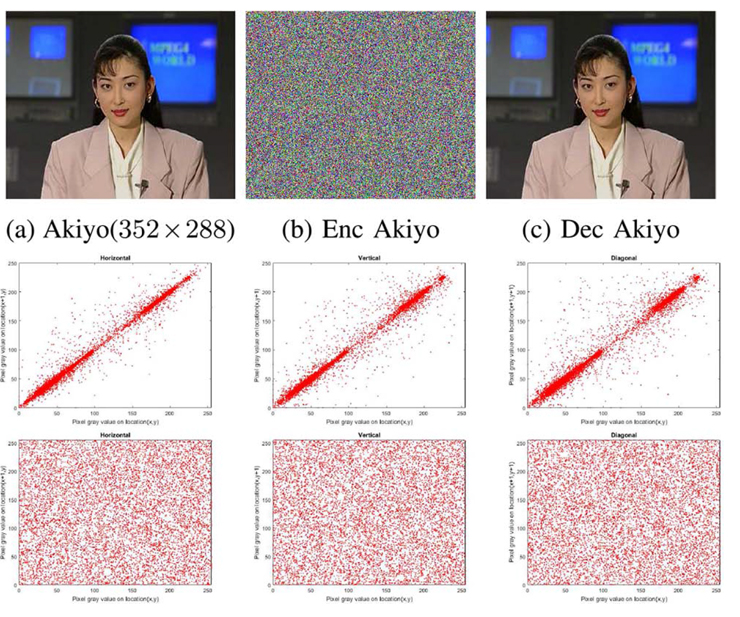

. () () . , , .

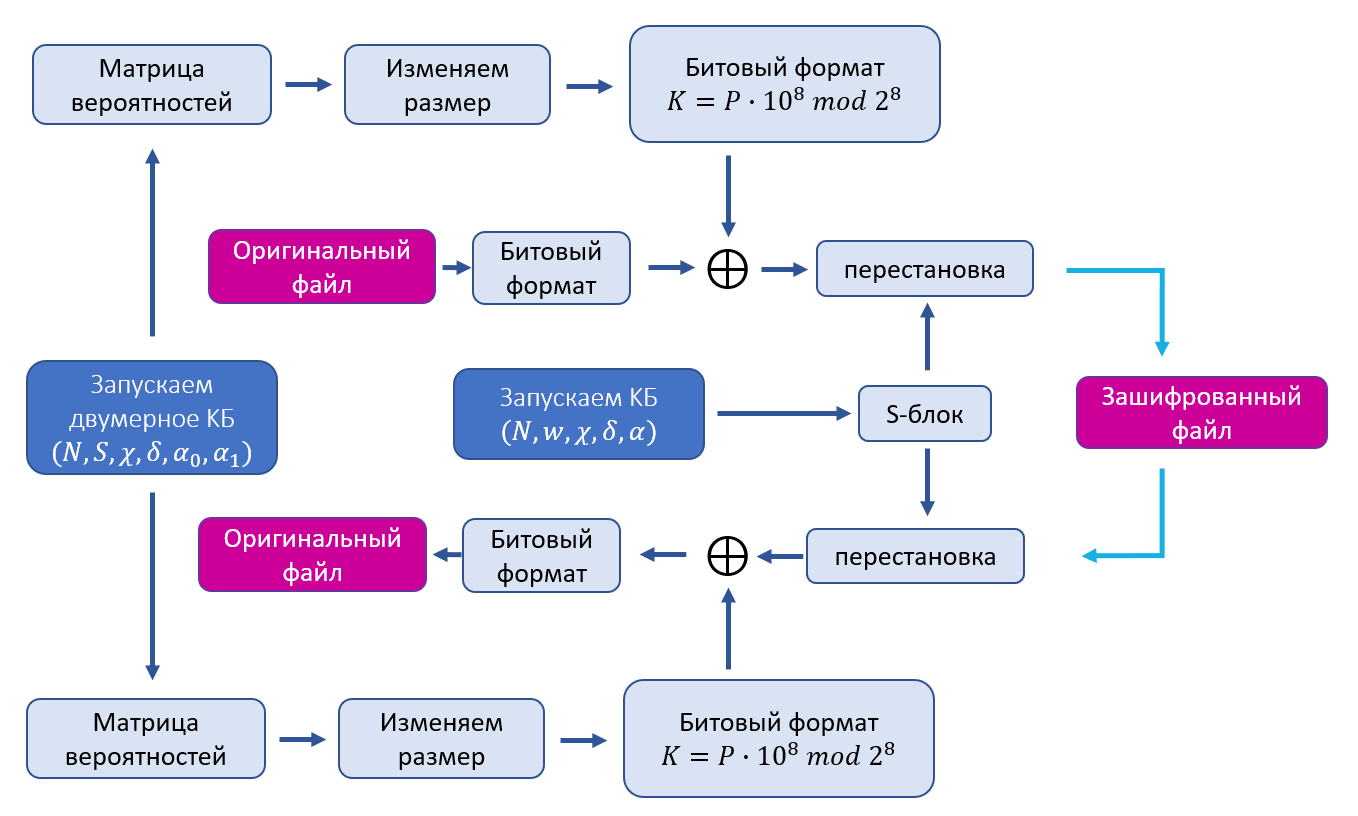

5G. : , , , .., . BF :

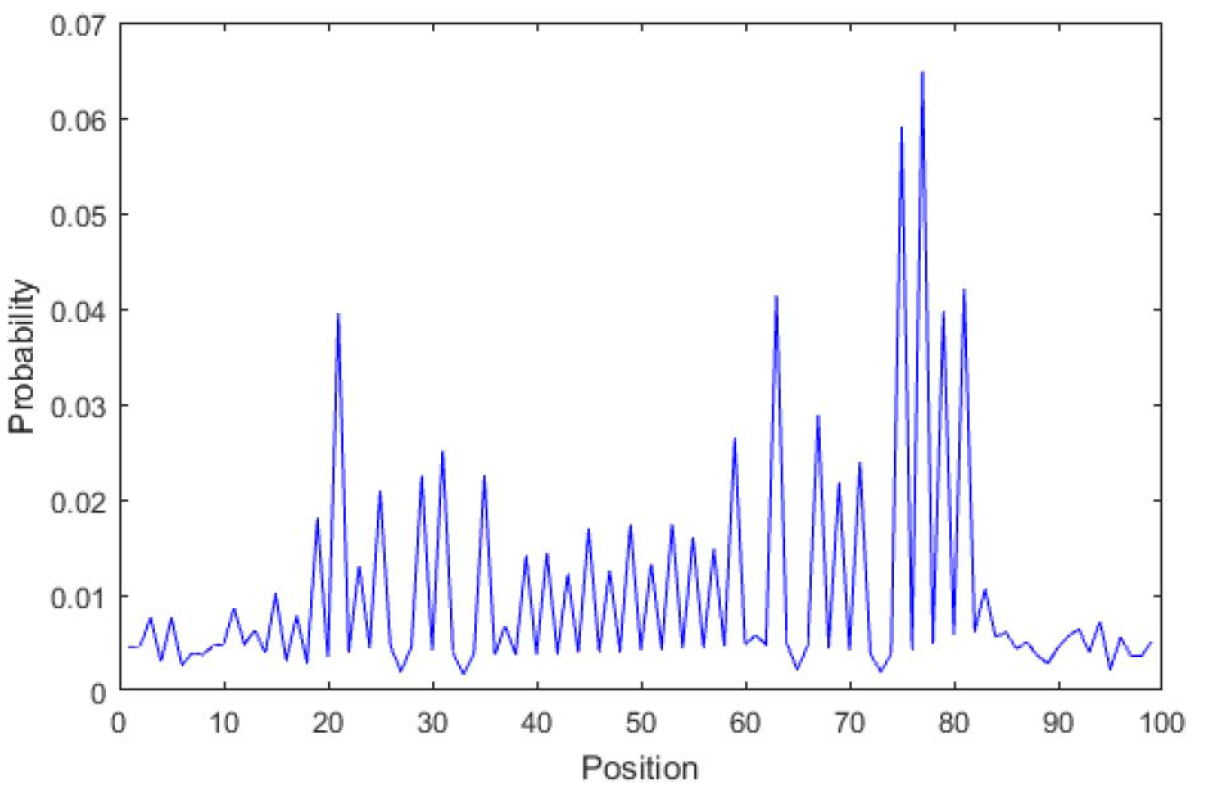

P N × N ( 1 ).

P PK length(BF) / 8.

PK K.

xor ( ) BF K.

S- 256

S- .

. .

5G

Zusammenfassend ist anzumerken, dass trotz der Tatsache, dass diese Algorithmen in der ursprünglichen Arbeit für die Verwendung in 5G-Netzen vorgeschlagen wurden, nichts ihre Verwendung in anderen Netzen und Systemen verbietet. Seien Sie also nicht überrascht, wenn solche Algorithmen in naher Zukunft Teil unseres Alltags werden.