Kontosperrungen sind ein Problem für Systemadministratoren und in Active Directory (AD) üblich. Laut Forschung , Kontosperrungen sind der häufigste Grund für den Aufruf von IT zu unterstützen.

Der Hauptgrund für das Blockieren von Active Directory-Konten (außer wenn Benutzer ihr Kennwort vergessen) ist eine laufende App oder ein Hintergrunddienst auf dem Gerät, der sich mit veralteten Anmeldeinformationen authentifiziert. Da Benutzer mehr Geräte verwenden müssen, verschärft sich dieses Problem. Um dieses Problem zu lösen, müssen Systemadministratoren die Anwendung finden, die mit veralteten Anmeldeinformationen ausgeführt wird, und diese dann entweder stoppen oder den Benutzer auffordern, die Anmeldeinformationen zu aktualisieren.

Die Art und Weise, wie Active Directory Kontosperren behandelt, ist nicht aktuell. In der Vergangenheit, als die meisten Office-Benutzer von einem Gerät aus angemeldet waren, war es für sie einfach, ihre Anmeldeinformationen im Auge zu behalten. Aber jetzt hat sich die Situation geändert.

In diesem Artikel wird ausführlicher erläutert, wie Active Directory-Kontosperren auftreten, wie diese behoben werden und wie eine Richtlinie erstellt wird, mit der Zeit und Ressourcen für das Entsperren von Konten reduziert werden.

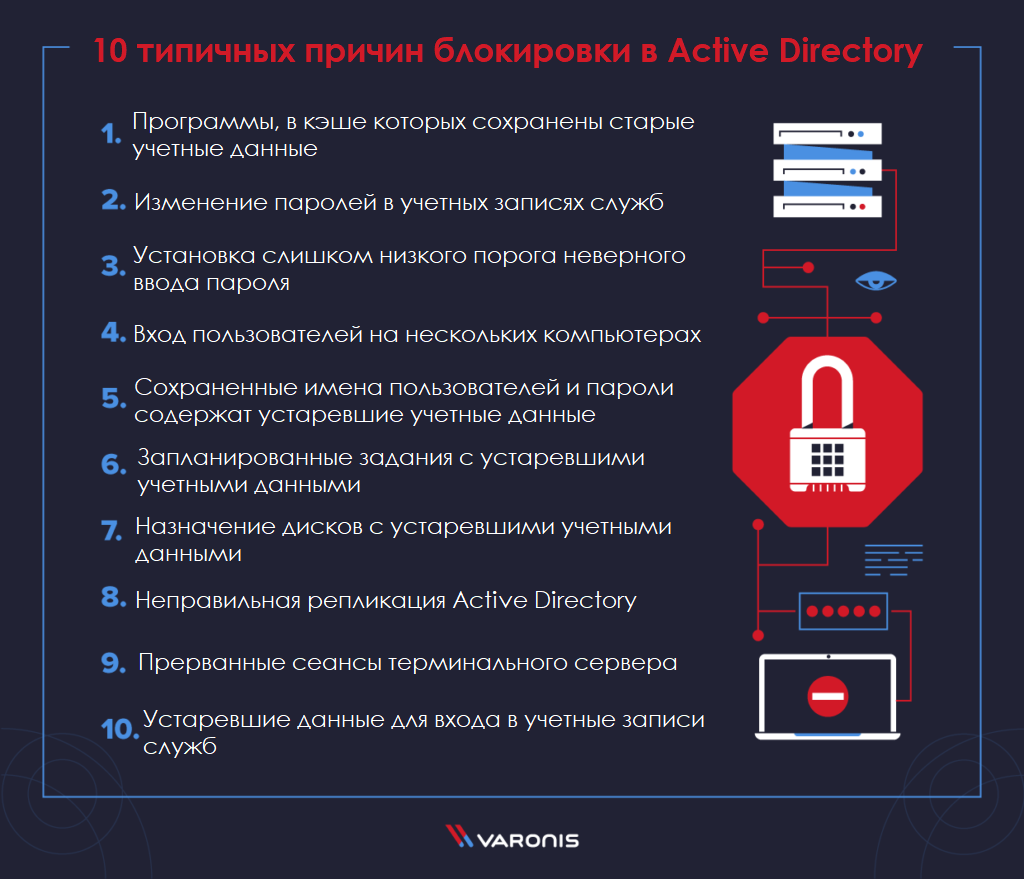

Auf einen Blick: Die häufigsten Gründe für das Blockieren von Active Directory

Die meisten Sperren von Active Directory-Konten treten aus einem von zwei Gründen auf: Entweder vergessen Benutzer ihre Kennwörter oder sie aktualisieren ihre Anmeldeinformationen nicht auf allen Geräten .

Wenn ein Benutzer ein Kennwort vergisst, muss der Administrator im ersten Fall lediglich die Anmeldeinformationen des Benutzers zurücksetzen, ihn daran erinnern, dass es wichtig ist, ein sicheres Kennwort zu erstellen, oder sogar die Verwendung eines Kennwortmanagers empfehlen, um die Anzahl der zu merkenden Kennwörter zu verringern. Im zweiten Fall, wenn ein Gerät oder ein Dienst versucht, sich mit alten Daten anzumelden, erfordert dieses Problem eine komplexere Lösung. Dies wird in unserem Artikel behandelt.

Die grundlegenden Mechanismen dieser Art der Kontosperrung sind wie folgt. Standardmäßig blockiert Active Directory einen Benutzer nach drei erfolglosen Anmeldeversuchen. Wenn ein Benutzer aufgefordert wird, seine Anmeldeinformationen für das Active Directory-Konto zu aktualisieren, geschieht dies in den meisten Fällen auf seinem am häufigsten verwendeten Gerät. Alle anderen Geräte dieses Benutzers können die alten Anmeldeinformationen beibehalten, und Programme oder Dienste versuchen automatisch weiterhin, mit ihnen auf Active Directory zuzugreifen. Da die Anmeldeinformationen auf diesen Geräten nicht mehr gültig sind, können sie sich nicht anmelden, und Active Directory sperrt das Konto sehr schnell, um einen Brute-Force-Angriff zu verhindern.

In den meisten Fällen müssen Systemadministratoren die Quelle dieser illegalen Anmeldeversuche identifizieren und diese entweder blockieren oder den Benutzer auffordern, ihre Anmeldeinformationen zu aktualisieren. In der heutigen Umgebung, in der sich Benutzer möglicherweise aus Dutzenden verschiedener Quellen anmelden müssen, kann es eine entmutigende Aufgabe sein, die Grundursache zu finden und eine geeignete Blockierungsrichtlinie zu entwickeln, mit der die Häufigkeit solcher Probleme verringert werden kann. Später in diesem Artikel zeigen wir Ihnen, wie Sie mit beiden umgehen können.

Häufige Gründe für das Blockieren in Active Directory

Bevor wir über Lösungen zur Behebung Ihres Problems bei der Kontosperrung sprechen, sollten Sie beachten, dass es neben den beiden oben genannten Gründen für die Kontosperrung noch viele andere gibt.

Microsoft hat einen vollständigen TechNet- Artikel zur Behebung von Blockierungsproblemen. Die Liste enthält:

- Programme mit alten Anmeldeinformationen im Cache

- Ändern von Passwörtern in Dienstkonten;

- Einen zu niedrigen Schwellenwert für die falsche Passworteingabe einstellen;

- Benutzeranmeldung auf mehreren Computern;

- Gespeicherte Benutzernamen und Passwörter enthalten veraltete Anmeldeinformationen.

- geplante Jobs mit veralteten Anmeldeinformationen;

- Zuweisen von Laufwerken mit veralteten Anmeldeinformationen;

- falsche Replikation von Active Directory;

- unterbrochene Terminalserversitzungen;

- veraltete Anmeldungen für Dienstkonten.

Die Fehlerbehebung bei Problemen mit der Blockierung von Active Directory ist einfacher, wenn Sie die Grundlagen von Active Directory gut verstehen. Wir haben viele Tutorials geschrieben, mit denen Sie Active Directory beherrschen können. Wir empfehlen, mit unserem Leitfaden zu den besten Active Directory-Tutorials zu beginnen . Stellen Sie sicher, dass Sie den Unterschied zwischen Benutzern und Computern in Active Directory , die Funktionsweise von Active Directory-Diensten und den Unterschied zwischen AD und LDAP verstehen .

Sobald Sie diese Themen verstanden haben, haben Sie ein hervorragendes Verständnis dafür, wie das Sperren von Konten funktioniert.

Lösen des Problems der Sperrung von Konten

Aufgrund der vielen möglichen Ursachen für die Sperrung von Active Directory-Konten müssen Systemadministratoren häufig große Anstrengungen unternehmen, um dieses Problem zu beheben. Systemadministratoren sollten das System so konfigurieren , dass die Anzahl der sperrfähigen Benutzer in einer Domänengesamtstruktur nachverfolgt wird, damit sie Sperrprobleme beheben können, bevor sie von Benutzeraufrufen überschwemmt werden.

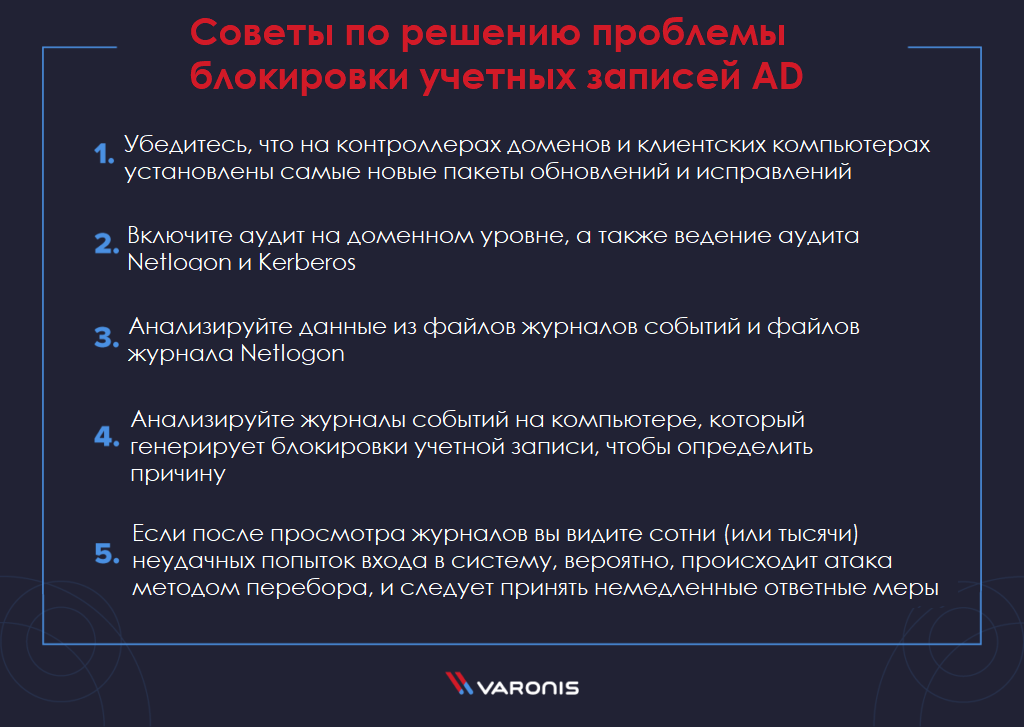

Die ersten Schritte

Wenn Sie zum ersten Mal ein gesperrtes Konto identifizieren, besteht die erste und wichtigste Aufgabe darin, festzustellen, ob die Sperrung durch einen Cyberangriff verursacht wird.

Es gibt mehrere wichtige Schritte, die Sie unternehmen sollten, um sicherzustellen, dass Sie über genügend Informationen verfügen, um Nachforschungen anzustellen:

- Stellen Sie sicher, dass die neuesten Service Packs und Hotfixes auf den Domänencontrollern und Clientcomputern installiert sind.

- Konfigurieren Sie Computer für die Datenerfassung:

- Aktivieren Sie die Überwachung auf Domänenebene.

- Aktivieren Sie die Netlogon-Protokollierung.

- Aktivieren Sie die Kerberos-Protokollierung.

- Analysieren Sie Daten aus Ereignisprotokolldateien und Netlogon-Protokolldateien. Auf diese Weise können Sie feststellen, wo und aus welchem Grund die Sperren auftreten.

- Analysieren Sie die Ereignisprotokolle auf dem Computer, der Kontosperren generiert, um die Ursache zu ermitteln.

Wenn Sie nach dem Überprüfen dieser Protokolle Hunderte (oder Tausende) fehlgeschlagene Anmeldeversuche sehen, werden Sie wahrscheinlich Zeuge eines Brute-Force-Angriffs auf Ihre Systeme und sollten sofort Maßnahmen ergreifen. Wenn sich herausstellt, dass die Blockierung aus normalen Gründen verursacht wurde, müssen Sie herausfinden, wie es passiert ist.

Faktoren, die in einer Blockierungsrichtlinie berücksichtigt werden müssen

Wenn ständig mehrere Arten von Active Directory-Kontosperrungen auftreten, können Sie dies beheben, indem Sie Ihre Sperrrichtlinie überprüfen.

Viele Administratoren werden Ihnen mitteilen, dass die meisten, wenn nicht alle Kontosperrungen durch die Implementierung intelligenterer Active Directory-Kontosperrungsrichtlinien behoben werden können . Befürworter dieses Ansatzes empfehlen, dass der Administrator zum Standard-Gruppenrichtlinienobjekt für die Domäne wechselt und die entsprechenden Blockierungseinstellungen in geeignetere ändert.

Schwellenwertparameter für die Kontosperrungsollte auf eine viel größere Zahl als 3 geändert werden - vielleicht 20 oder 30 -, damit die Blockierung nur durch einen Brute-Force-Angriff eines Hackers ausgelöst wird (in diesem Fall gibt es Hunderte von Versuchen).

Die Dauer der Kontosperrung - die Zeit, die gewartet werden muss, bevor ein Konto automatisch entsperrt wird - sollte auf 10 Minuten (anstelle von beispielsweise 12 Stunden) oder auf den Standardwert Null (was eine dauerhafte Sperrung bedeutet) eingestellt werden. ...

Schließlich ist die schwierige Einstellung "Kontosperrungsrichtlinie zurücksetzen nach" standardmäßig auf 1 Minute eingestellt. Weitere Informationen zu diesem Ansatz finden Sie hier .

Nachdem ich von mehreren Varonis-Ingenieuren professionellen Rat erhalten hatte, stellte ich fest, dass das Ändern der Standardeinstellungen für die Active Directory-Blockierung ebenfalls hilfreich sein kann. Sie müssen jedoch vorsichtig sein, da Sie zuerst die Gesamtstärke der Mitarbeiterpasswörter überprüfen müssen. Wenn Ihre Kennwortrichtlinie stark ist, kann es sinnvoll sein, den "Kontosperrungsschwellenwert" zu erhöhen, da dies sonst möglicherweise nicht funktioniert. Darüber hinaus gibt es ein gutes Argument dafür, dass dieser Schwellenwert immer Null sein sollte. Infolgedessen müssen Benutzer den Support kontaktieren, um ihre Konten zu entsperren.

Letztendlich hängt der Ansatz von Ihrer Umgebung und der Anzahl der Blockaden ab, auf die Sie täglich stoßen. Sie sollten sich bemühen, eine Sperrrichtlinie zu implementieren, die die Anzahl der Versuche zum Zurücksetzen des Kontos steuert, während Sie weiterhin Eindringlinge abfangen können, die versuchen, in Ihr Netzwerk einzudringen.

Drei Tools zum Arbeiten mit Active Directory-Kontosperren

Active Directory-Kontosperrungen sind für Netzwerkadministratoren so häufig und frustrierend, dass verschiedene Tools speziell für dieses Problem entwickelt wurden. Einige werden von Microsoft bereitgestellt, andere von Dritten. Hier ist eine Liste der besten:

Kontosperrungsstatus-Software

Dies ist ein Standardsatz von Tools, die Microsoft zum Verwalten der Sperrung von Active Directory-Konten bereitstellt. Es besteht aus mehreren Einzelkomponenten.

Jedes dieser Elemente hilft Ihnen dabei, verschiedene Aspekte Ihres Netzwerks zu erkunden:

- EventCombMT.exe sammelt und filtert Ereignisse aus den Ereignisprotokollen von Domänencontrollern. Dieses Tool verfügt über eine integrierte Suche nach Kontosperren. Es sammelt Ereignis-IDs, die bestimmten Kontosperren zugeordnet sind, in einer separaten Textdatei, die dann exportiert werden kann.

- LockoutStatus.exe , . , .

- Netlogon Netlogon NT LAN Manager (NTLM). Netlogon — . Netlogon NLParse.exe, .

- Acctinfo ADUC ( Active Directory), lastLogon ( ) Password Expires ( ). , ADUC, « ». , .

ADLockouts

Es ist ein einfaches Programm, das versucht, die Quelle ungültiger Kennwortversuche aufzuspüren, die zur Blockierung von Active Directory geführt haben.

Dieses Tool eignet sich hervorragend für kleine Netzwerke, ist jedoch in einer größeren Umgebung nicht so effektiv. Die Anwendung durchsucht jede Domäne und jeden Domänencontroller nach einer fehlgeschlagenen Anmeldung und analysiert dann alle zugehörigen Ereignisse. Ihr Zweck ist es, den Grund für die Blockierung zu bestimmen. Danach analysiert das Programm jeden Computer und zeigt alle typischen Fälle von Kontosperren für eine Reihe von Objekten an: zugeordnete Laufwerke, alte Remotesitzungen, geplante Aufgaben und mehr.

Power Shell

Natürlich können Sie am direktesten untersuchen, warum Active Directory-Konten gesperrt sind und PowerShell verwenden. Dieser Vorgang kann etwas länger dauern und komplexer sein als die oben genannten Tools. Er bietet Ihnen jedoch auch detailliertere Informationen darüber, was genau auf Ihren Systemen geschieht.

Mit PowerShell können Sie das Ereignisprotokoll einfach nach kontospezifischen Ereignissen filtern, um die Quelle der Kontosperrung zu ermitteln:

- Dies kann mit dem Cmdlet Get-EventLog und dem folgenden Befehl erfolgen:

Get-EventLog -LogName Security | ?{{$_.message -like "*locked*USERNAME*"}} | fl -property *

- Get-UserLockoutStatus . , , , , .

Wenn Sie ein Netzwerkadministrator sind, müssen Sie wahrscheinlich nicht erklären, wie mühsam es sein kann, Active Directory-Konten zu blockieren. Vor diesem Hintergrund ist es verlockend, die Kontosperrung einfach als integrale Funktion von Active Directory zu behandeln und Benutzerkonten automatisch zu entsperren, sobald Sie eine Supportanfrage erhalten.

Dies ist jedoch der falsche Ansatz. Indem Sie sich die Zeit nehmen, um die Hauptursachen für Kontosperrungen zu untersuchen, können Sie verhindern, dass sie häufig auftreten. Darüber hinaus kann das Ändern von Blockierungsrichtlinien eine effektive Methode sein, um festzustellen, wann ein Benutzerfehler die Blockierung verursacht und wann ein Cyberkrimineller Ihr Netzwerk angreift.

Letztendlich wird Ihr Verständnis von Active Directory bestimmen, wie effektiv Sie Kontosperrungen verhindern und verwalten können. Wenn Sie häufig frustriert sind, weil Sie die Ursache dieser Probleme nicht ermitteln können, können Sie die von uns bereitgestellten Ressourcen verwenden. Lesen Sie insbesondere unseren Leitfaden für Benutzer und Computer in Active Directory und unseren Leitfaden zur Kennzeichnung sensibler Daten , um Ihr Netzwerk besser vor Cyberangriffen zu schützen.