In einem unserer jüngsten Blog- Beiträge, "Sichere Telefone, Abhörgeräte und Sicherheitstechniken", wurden die allgemeinen Prinzipien von Handy-Angriffen erörtert. Lassen Sie uns nun über einen der spezifischen Vektoren sprechen, nämlich das Hacken aufgrund einer Sicherheitsanfälligkeit im Protokoll: SS7. Ist der Teufel so beängstigend wie er gemalt ist?

Geschichte der SS7

Wie es am häufigsten der Fall ist, besteht die Sicherheitsanfälligkeit seit den Tagen, als niemand damit gerechnet hat, dass das Protokoll so massiv verwendet wird, aber es wurde für völlig unterschiedliche Telefonkapazitäten und mit einem Ansatz zur Verschlüsselung entwickelt - "auch zu diesen Zeiten". Solche Probleme sind bei Verwendung der "alten und bewährten" Lösung, deren Autoren leider nicht über eine weitere Skalierung nachgedacht haben, recht häufig.

Die Anzeigetafel zeigt den 3. Januar 1900 anstelle des 3. Januar 2000. Frankreich

Das berühmteste Beispiel, das hysterischste und lächerlichste - " Problem 2000 ", aufgeblasen durch die Tatsache, dass der für das Datum der Daten verwendete Datentyp nur zwei Ziffern gespeichert hat, wie in dem Satz, von dem Bill Gates es bereits satt hat, zu verleugnen: "640 KB sollten für alle ausreichen ". Die Massenparanoia übertraf die moderne Covid und dauerte mehr als ein Jahr. Sie prognostizierten den Fall aller Bankensysteme und Flugzeuge, einen Rückfall in die Steinzeit und andere Unglücksfälle. Tatsächlich verlief alles überraschend ruhig, selbst in den Ländern, die sich nicht mit diesem Problem befassten, gab es keine größeren Ausfälle. Auf der anderen Seite wurden mehrere hundert Olympiaden mit ausländischem Geld gesägt, was die Dunkelheit der „IT-Marketing-Spezialisten“ bereicherte.

Leider ist mit dem diskutierten Protokoll überhaupt nicht alles so lustig und harmlos. Der gebräuchlichste Name lautet „SS7“, und diese Abkürzung steht für „Signaling System №7“. Das „Signalisierungssystem“ wird für die Übertragung von Dienstnachrichten im Telefonnetz benötigt. Anfangs waren sie äußerst einfach: ein Signal zum Herstellen einer Verbindung zwischen Teilnehmern; dass die Leitung besetzt ist; für die Übertragung einer digitalen Teilnehmernummer und anderer ähnlicher Daten, einfach und unkompliziert, die sich erschöpft haben, als das Telefonnetz schnell zu expandieren begann, und seine Struktur - noch schneller komplexer zu werden. Von Mitte der 70er bis Anfang der 80er Jahre entwickelten die Telefongesellschaften langsam ein verbessertes Befehlssystem, das siebte in Folge mit dem Namen SS7.

Steven Wozniaks BlueBox

Das neue System hat sich perfekt bewährt, die Datenübertragungsrate ist deutlich gestiegen, aus heutiger Sicht spärlich - 64 kbit / s, aber deutlich höher als die wenigen Kilobit in der Vorgängerversion. Und es wurde sicherer, weil die Steuersignale einem separaten Kanal zugewiesen wurden, auf den der durchschnittliche Benutzer keinen Zugriff hatte. Das Gespräch über die Stadt war die Geschichte, wie Jobs und Wozniak das Telefonnetz mit einer Müslischachtelpfeife und einem Blue-Box-Gerät hackten. Es war ein Angriff auf eine frühere Version des Protokolls namens SS6, lächerlich primitiv, aber effektiv. Die siebte Version schloss das Hacken mit solch einfachen Methoden aus.

Das amerikanische Unternehmen AT & T war das erste Unternehmen, das dieses System einführte, nachdem einige Jahre Europa und Großbritannien vorgezogen hatten und bis Ende der 80er Jahre SS7 den gesamten Zoo früherer Generationen abgelöst hatte. Zusätzlich zu den offensichtlichen Vorteilen wurde dank der neuen Version die weit verbreitete Einführung dieses Protokolls möglich - vorausgesetzt, die Telefonnetze auf der ganzen Welt wurden vereinheitlicht und kompatibel, viele bekannte Dienste wie Anrufer-ID, Anruf halten, schwarze Listen, Anrufweiterleitung und sogar SMS.

Allgemeine Details

Das Problem kam von dort, wo es nicht erwartet wurde. Da keiner der Ersteller des Protokolls davon ausging, dass die Signalleitung zur Übertragung von etwas anderem als Dienstsignalen verwendet werden würde, da sein Kanal von der Sprache getrennt und für Benutzer unzugänglich war, beschlossen die Entwickler, keine Rechenressourcen zu verschwenden und die Datenübertragung nicht zu verschlüsseln... Ganz und gar nicht! In unserer Zeit ist es beängstigend, darüber nachzudenken. Die weit verbreitete Einführung von SSL auf Websites, die aktive Popularisierung der Verschlüsselung von allem und jedem, VPNs und Instant Messenger mit End-to-End-Verschlüsselung - die ausgefeilteste Kryptografie steht dem modernen Benutzer problemlos zur Verfügung, sogar einfacher als PGP. Die Website, die heute mit dem http-Protokoll arbeitet, sorgt für Misstrauen und Verwirrung. Die Gerichte der ganzen Welt streiten sich um den Zugang zur Korrespondenz der Benutzer in Instant Messenger. Und Mitte der 70er Jahre ahnte niemand, welche beispiellose Größe das Internet erreichen würde.

Das Internet begann seinen triumphalen Marsch um den Planeten und in den frühen 2000er Jahren wurde das SIGTRAN-Protokoll entwickelt, das alle SS7-Funktionen unterstützte, aber dennoch IP-Adressierung durchführen und Daten über SCTP übertragen konnte, eines der Transportprotokolle wie TCP und UDP (Oldtimer) mit einem ähnlichen Alter wie SS7), jedoch mit eigenen Vorteilen wie Multithreading, DDoS-Schutz und einigen anderen. All dies ermöglichte den Zugriff auf den SS7-Dienstkanal, der zuvor nicht verfügbar war.

Aufgrund der Tatsache, dass anfangs keine Verschlüsselung in diesem Kanal vorhanden war und die Ausrüstung zur Beschleunigung und Vereinfachung der Arbeit so konzipiert war, dass die Quelle des Steuerpakets nicht überprüft wurde, da dies den Betrieb des gesamten Netzwerks sehr stark verlangsamen würde, erlangte der Angreifer die volle Kontrolle darüber , ohne große Schwierigkeiten, weil sein Team nicht vom des Betreibers zu unterscheiden war. Es genügte, nur einen Computer mit der notwendigen Software und dem Internetzugang zu haben. Es ist besonders unangenehm, dass der Hacker absolut nicht in der Nähe des gehackten Abonnenten sein muss, er kann von überall auf der Welt angreifen. Die Situation wird durch die Tatsache weiter verkompliziert, dass die Arbeit mit dem SS7-Protokoll für die überwiegende Mehrheit der Anbieter fest verdrahtet ist und das Ändern der Firmware bei weitem nicht so einfach ist wie das Einführen von Updates für ein reguläres Programm.Darüber hinaus ist es sehr teuer und benötigt mehr Zeit, sodass die Kommunikationsorganisatoren es nicht eilig haben, ihre Geräte zu ändern und auf andere Protokolle zu übertragen.

Was kann mit einem Angriff über dieses Protokoll getan werden?

Kurz gesagt, fast alles, denn der Angreifer organisiert ein klassisches Abfangen nach dem MitM-Prinzip. Sie können die SMS anderer Personen lesen, USSD-Anfragen fälschen, den Standort des Teilnehmers bestimmen und sogar seine Telefongespräche abhören oder seine Telefonverbindung deaktivieren. Darüber hinaus ist das Hacken von SMS inzwischen viel gefährlicher als das direkte Abhören, da abgefangene Nachrichten Ihnen den Zugriff auf Internetbanking ermöglichen, Kennwörter für die Autorisierung in sozialen Netzwerken und Instant Messenger stehlen, sogar für das „undurchdringliche“ Telegramm. Die Zwei-Faktor-Authentifizierung hilft nicht, da alle in Nachrichten übertragenen Codes dem Hacker zur Verfügung stehen.

Ein paar Details

Wie werden diese Angriffe durchgeführt? Lassen Sie uns allgemein ihren Mechanismus analysieren, ohne jedoch in den Dschungel einzutauchen, der nur für Ingenieure mit entsprechender Ausbildung verständlich ist.

Entgegen der landläufigen Meinung ist die Telefonnummer (MSISDN: Mobile Subscriber Integrated Services Digital Number) nicht mehr das Hauptunterscheidungsmerkmal des Teilnehmers, sondern die Kennung der in seinem Telefon installierten SIM-Karte: IMSI (International Mobile Subscriber Identity). Um einen Angriff über SS7 durchzuführen, reicht es jedoch aus, nur die Teilnehmernummer zu kennen.

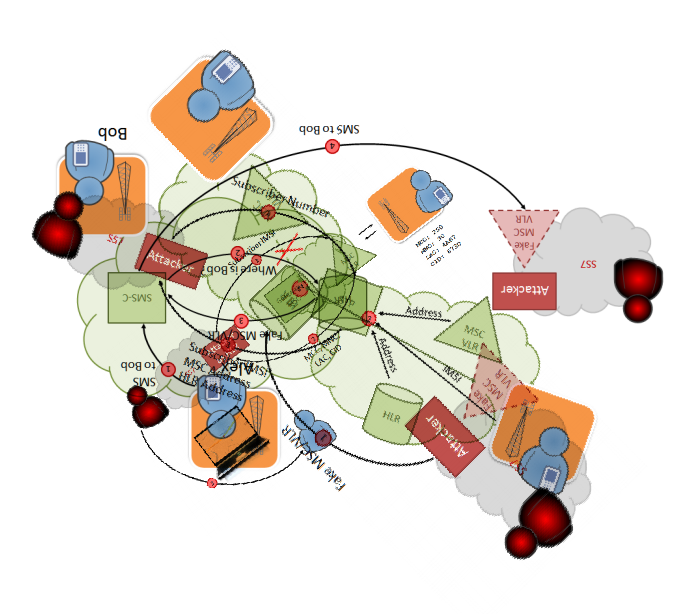

Nachdem der Hacker Zugriff auf die Geräte des Anbieters erhalten hat, die Befehle über das SS7-Protokoll akzeptieren, organisiert er mithilfe einer speziellen Software auf seinem Computer ein gefälschtes Telefonnetz, über das er SMS an die Nummer des Opfers sendet. Die Ausrüstung des Anbieters erstellt eine Route zum Computer des Teilnehmers, vergleicht den MSISDN mit seiner IMSI über die HLR-Datenbank (Home Location Register) und liefert dem Cracker dann gehorsam nicht nur die SIM-Karten-ID des Opfers, sondern auch die Adresse des Switches, der ihm derzeit dient (MSC) / VLR: Mobile Switching Center / Besucherregister). Danach wird an den Switch eine Anfrage bezüglich der Kennung der Basisstation gesendet, die mit der SIM-Karte des Opfers arbeitet. Es gibt viele Online-Dienste im Internet, mit denen Sie die Koordinaten anhand der Zellen-ID und damit des ungefähren Standorts des Teilnehmers angeben können.bis zu mehreren zehn oder hundert Metern - nach dem Prinzip des bekannten A-GPS.

Geolocation ist ein netter, aber nicht der wichtigste Bonus für einen Angreifer. Sein nächstes Ziel ist es, SMS abzufangen. Dazu sendet er die IMSI des Opfers an die HLR-Basis und verbindet sie mit seinem MSC / VLR-Switch. Jetzt gehen alle Nachrichten an den Angreifer, und damit der Angreifer nichts bemerkt, wird eine weitere Neudefinition für den realen Switch vorgenommen, der das Telefon des Ziels bedient, und dann wird die Nachricht "wie gewohnt" empfangen.

Last but not least Schritt - Abhören. Der Angreifer ersetzt mithilfe der SS7-Dienstbefehle die Adresse des Teilnehmers in der Abrechnung durch seine eigene, fängt die Zahlungsaufforderung für das Gespräch ab und stellt eine Verbindung zu der Person her, die das Opfer angerufen hat. Und dann arrangiert er eine dreifache Telefonkonferenz. Da moderne Geräte nicht mehr so langsam sind wie die alten automatischen Telefonzentralen, treten keine mysteriösen Klicks oder Pausen auf, ist alles in Mikrosekunden erledigt und völlig unsichtbar.

Und schließlich eine gute alte Dienstverweigerung. Der Angreifer leitet die Anrufe einfach an beliebige Nummern weiter und das Opfer kann niemanden kontaktieren.

Bemerkenswerte Beispiele

Die offensichtliche Einfachheit wirft eine logische Frage auf: Wie viele solcher Angriffe wurden durchgeführt und wie lange nutzen Hacker diese Sicherheitsanfälligkeit? Es stellt sich nicht so viel heraus.

Die bekanntesten Angriffe wurden erwartungsgemäß auf Hacker-Kongressen demonstriert, darunter der im vorherigen Artikel diskutierte "Chaos Computer Club". Obwohl Experten seit langem über die Probleme dieses Protokolls Bescheid wissen, fand 2008 eine der ersten öffentlichen Diskussionen im CCC statt. Der deutsche Sicherheitsexperte Tobias Engel sprach über Möglichkeiten, Mobilfunkteilnehmer aufgrund dieser Sicherheitslücken auszuspionieren, für die es ausreicht, nur die Handynummer einer Person zu kennen.

Tobias Engel spricht bei CCC

Ein weiterer Anstieg des Interesses an SS7 kam nach Snowdens Enthüllungen im Jahr 2013, die über das SkyLock-Projekt sprachen, bei dem amerikanische Geheimdienste die beschriebenen Sicherheitslücken ausnutzten, um Menschen auszuspionieren.

Beschreibung der SkyLock-Funktionen

Karsten Nohl, der den Lesern bereits bekannt ist, veranstaltete 2016 ein öffentliches Experiment in der Sendung des 60-Minuten-Fernsehprogramms des CBS-Fernsehsenders. Durch eine Sicherheitslücke in SS7 hackte er sich in das Telefon des speziell eingeladenen US-Kongressabgeordneten Ted Lie. Letzterer war so beeindruckt, dass er förmlich eine Untersuchung des Problems forderte.

Karsten Nol und Ted Lie

versuchen insbesondere, diese Sicherheitsanfälligkeit von Unternehmen, die Sicherheitssoftware verkaufen, bekannt zu machen. Fast jeder Artikel zu diesem Thema listet bestimmte Softwareprodukte auf, die die Welt vor dieser Geißel retten sollen.

Ist es wirklich so schlimm?

Der Leser, der von all diesen Informationen beeindruckt ist, könnte entscheiden, dass das Hacken eines Telefons über SS7 so einfach ist, dass jedes Skriptkind die Korrespondenz eines Klassenkameraden abfangen kann.

Tatsächlich ist alles viel komplizierter und ähnelt der Paranoia, die regelmäßig nach dem nächsten Foto eines Kuriers in der U-Bahn auftritt, der ein mobiles Terminal für Zahlungen mit Bankkarten besitzt. Die Hysterie „AAA! Er wird mit kontaktloser Zahlung Geld von allen in die U-Bahn abheben und das Limit nicht überschreiten, für das kein PIN-Code erforderlich ist !!! “ Tatsächlich wird dieser Angriff, obwohl möglich, niemals ausgeführt. Denn erstens geht das Geld von den Karten nicht an den Kurier, sondern an den Ladenbesitzer, dessen Daten bis zur siebten Generation von den Sicherheitsbeamten der Bank überprüft werden. Zweitens kosten alle Arten von Lizenzen und Gebühren für die Verbindung zum Erwerb viel mehr, als es möglich ist, auf diese Weise schnell zu stehlen. Drittens werden solche Transaktionen nicht sofort ausgeführt.und das Geld wird zuerst auf Konten eingefroren und die Schuld wartet auf die endgültige Bestätigung der Rechtmäßigkeit der Transaktion und wird zurückgepumpt, sobald der Betrug aufgedeckt wird. Aber die Bevölkerung gerät rücksichtslos in Panik, egal was passiert.

Horrorgeschichten über SS7 sehen ungefähr gleich aus, da der Angreifer mit mehreren ernsthaften Problemen konfrontiert ist.

Erstens benötigen Sie hochspezialisierte Software für die Arbeit mit diesem Protokoll, die noch nicht öffentlich zugänglich ist. Zahlreiche "Verkäufe" solcher Programme im Darknet waren gefälscht, um Geld aus der Schule zu locken, mit Ködern wie "Willst du wissen, was deine Freundin in den Warenkorb schreibt?".

Zweitens müssen Sie einen hochspezialisierten Fachmann finden, der sich bereit erklärt, an einer solchen Veranstaltung teilzunehmen.

Drittens müssen Sie Zugriff auf die Geräte des Anbieters erhalten, was ebenfalls nicht so einfach ist. Sie müssen es entweder remote hacken oder einen Mitarbeiter des Unternehmens bestechen oder einen Betreiber finden, der die Hacker offiziell gegen eine Gebühr mit ihrem SS7-Netzwerk verbindet. Es wird gemunkelt, dass afrikanische Unternehmen diese Dienstleistungen für mehrere tausend Dollar anbieten, aber dies sind nur Gerüchte.

Selbst wenn es möglich ist, mit einem Anbieter zu verhandeln, der Ihnen Zugriff auf sein SS7-Netzwerk gewährt und GT (Global Title, ein Header zum Weiterleiten von Signalisierungsnachrichten) zuweist, muss er den Angreifer offiziell als sein neues NE (Network Element) registrieren und diese Informationen aktualisieren von ihren Roaming-Partnern, die es der Weißen Liste hinzufügen müssen. Wenn Sie nur die Server des Betreibers hacken, können Sie maximal einen lokalen DDoS-Angriff organisieren, ohne Informationen abzufangen.

All dies sieht viel komplizierter aus als in den heißen Artikeln des Levels „Alles ist verloren!“. Sobald bekannt wird, dass jemand den Autorisierungscode auf diese Weise abgefangen hat, wird sein GT von allen Betreibern sofort gesperrt, und die Zusammenarbeit mit dem „afrikanischen Assistenten“ kann beendet werden. Daher wird nicht jeder Anbieter zustimmen, seinen Ruf zu riskieren, indem er Hackern für einen solchen Betrug Zugang zu ihrem Netzwerk gewährt, zumindest nicht für Tausende von Dollar.

Tatsächlich steht diese Hacking-Methode nur speziellen Diensten zur Verfügung oder kann unter Laborbedingungen nach vorheriger Absprache mit dem Opfer und möglicherweise sogar mit Mobilfunkbetreibern durchgeführt werden. Während Mobilfunkunternehmen es nicht eilig haben, ihre Geräte zu aktualisieren, versuchen sie dennoch, ihre Netzwerke und Benutzer zu schützen. Beispielsweise können sie als Antwort auf die Anfrage eines Hackers nicht die tatsächliche IMSI des Teilnehmers ausgeben, sondern mehrere geänderte oder eine temporäre Ziffer aus einem speziellen Pool von Kennungen, die zum Schutz vor einem solchen Abfangen erstellt wurden. Weil die Betreiber solche Anfragen normalerweise auf sich selbst verpacken und sich mit der Zustellung von SMS beschäftigen, ohne kritische Daten an die Seite weiterzugeben. Und dies ist nur eine der Möglichkeiten, dem entgegenzuwirken.

Darüber hinaus stehen die Entwickler der Zwei-Faktor-Identifikation auch nicht still und verwenden zunehmend keine SMS, sondern übertragen den Code über ihr eigenes Authentifizierungsprogramm.

Es werden neue Algorithmen entwickelt und verwendet, beispielsweise TOTP, bei denen das Passwort basierend auf der aktuellen Zeit generiert wird. Darüber hinaus überprüft der Server mit DFA nicht nur die SIM-Karte des Teilnehmers, sondern auch umgekehrt.

***.

Ich hoffe, dass diese Informationen Sie ein wenig über die tatsächliche Gefahr eines solchen Angriffs beruhigen und Sie versuchen werden, Zwei-Faktor-Autorisierungsdienste zu verwenden, die keine SMS verwenden, um kritische Aktionen zu bestätigen, zumal das NIST (Nationales Institut für Standards und Technologie) davon dringend abrät. gerade wegen Problemen in SS7.