Dieser Artikel beschreibt in einfachen Worten die Kryptoalgorithmen, die derzeit relevante russische Informationssicherheitsstandards sind, und ausgewählte Links zu Materialien, die auf Wunsch helfen, sie genauer zu verstehen. Und am Ende des Artikels werden auch die Ergebnisse der Kryptoanalyse eines der wichtigsten Elemente dieser Algorithmen angegeben.

Aus Nachrichten

. , .

2020 « — , », . , . , 2024 , .

, .

, .

34.10-2018 . 256 512 .

, . , , . , , , .

, , , .

,

,

,

, ( )

,

,

.

, . .

,

, ,

,

,

.

,

.

.

.

:

.

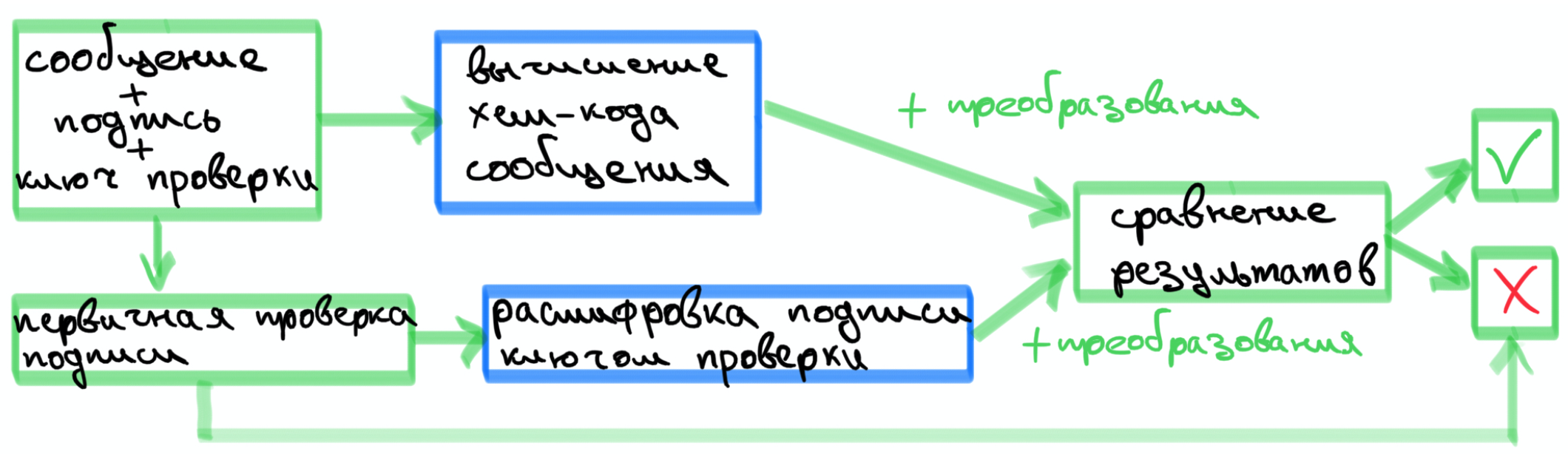

— -() - , , - — .

— ,

— , -

.

,

1.

— , .

— .

— , .

.

.

— ,

.

,

0, .

: .

.

: c

— , , , .

— - , .

— ,

, -

.

,

1.

.

— ,

.

— ,

: /

-

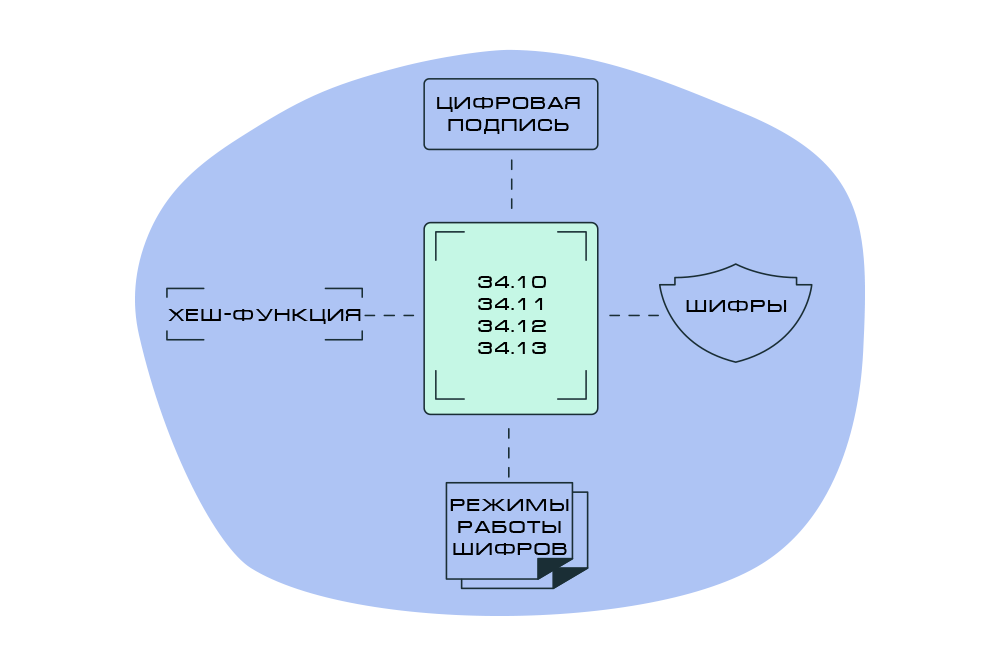

34.11-2018 . -, , .

, 512 ( ). - 256 512 .

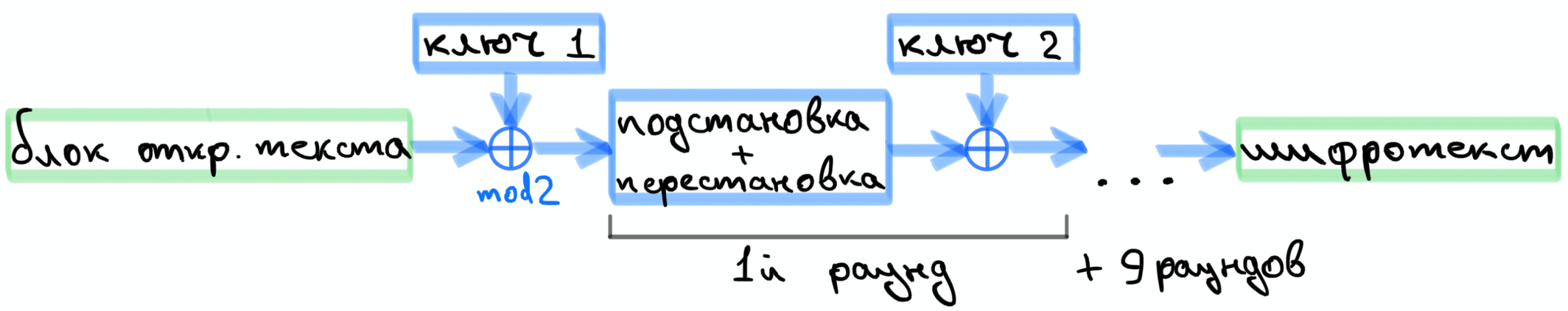

34.12-2018 . — 128 64 256 .

10 , , ( ).

.

, , .

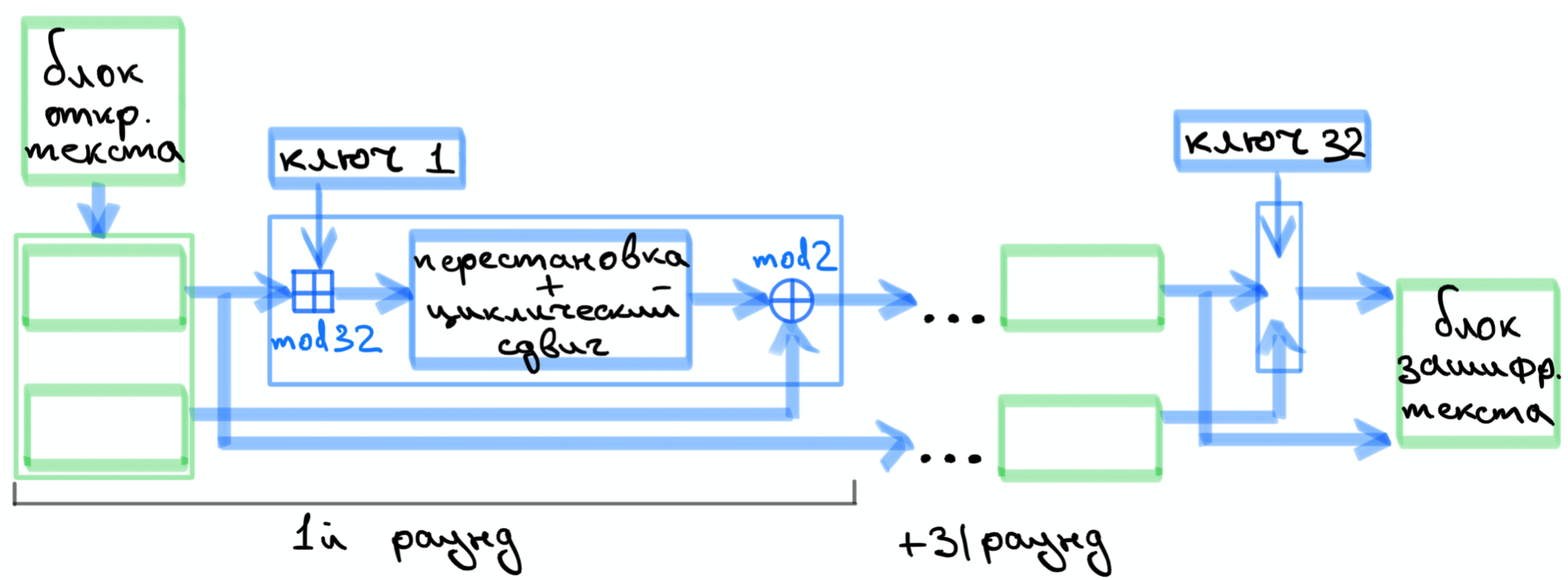

32 , , .

, .

. , , . , .

. , .

2, XOR. , , .

, .

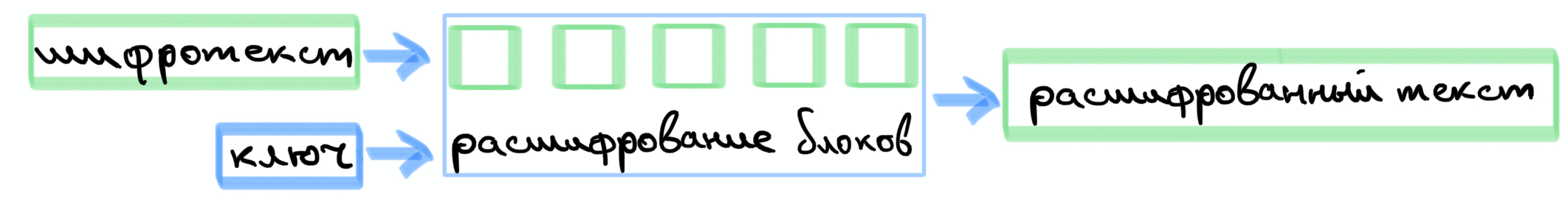

, . .

: ,

, . , , .

.

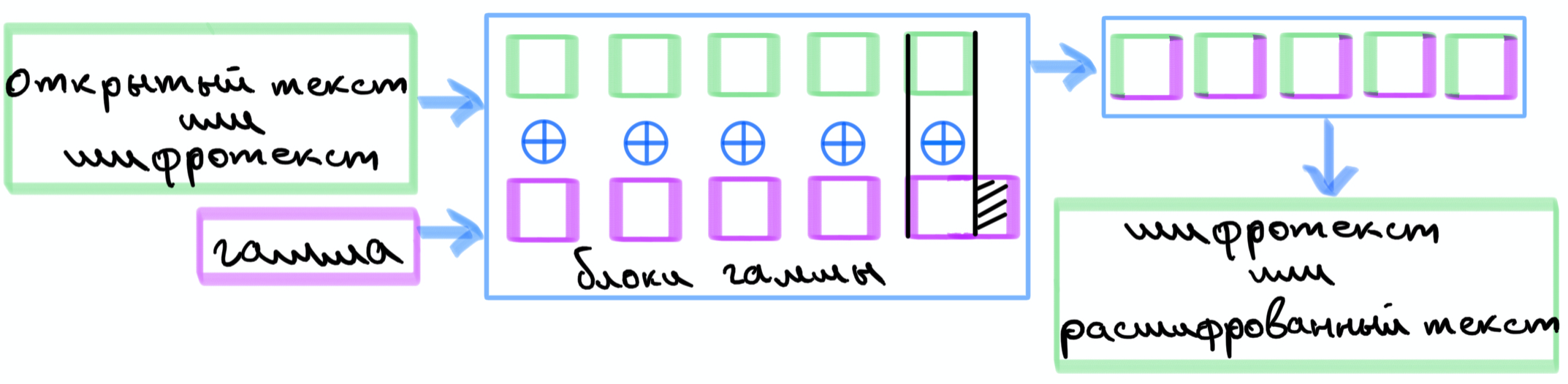

. , , . .

, , , .

, .

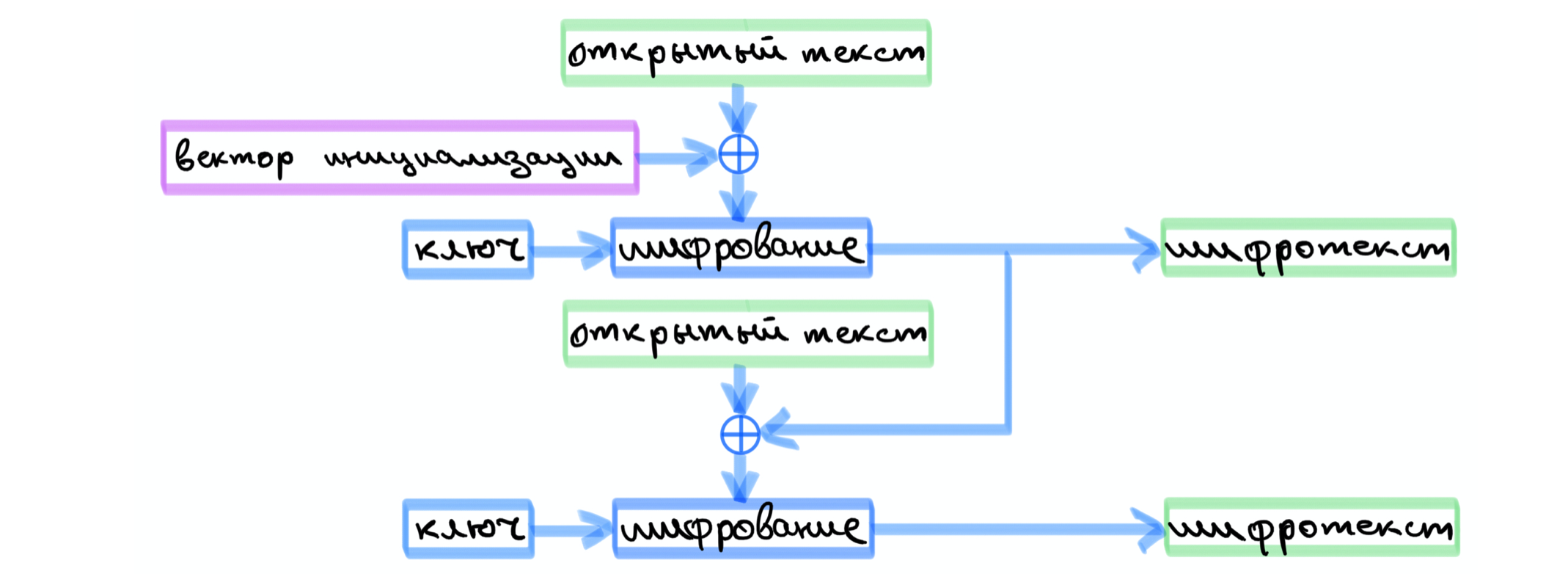

1 2019 . , .

34.10-2018. - , 34.11-2018.

34.12-2018.

. 34.11-2018, .

, . .

, . , .

:

Partitions in the S-Box of Streebog and Kuznyechik — Léo Perrin

, SageMath.

, . , .