Grüße an alle, die hier von dem Wunsch geleitet wurden, eines der Protokolle der Quantenkryptographie kennenzulernen, da das mögliche Erscheinen eines Quantencomputers in naher Zukunft viele bestehende Methoden der Kryptographie gefährden wird.

Im Moment wurden Protokolle vorgeschlagen, deren detaillierte Analyse Sie auf Habré finden können, aber ich kann Ihnen einen Artikel mit einem ziemlich guten Überblick empfehlen: Klicken Sie hier .

Es ist erwähnenswert, dass eine Besonderheit des AK-15 das Vorhandensein einer Authentifizierung zwischen legitimen Benutzern ist.

Einführung

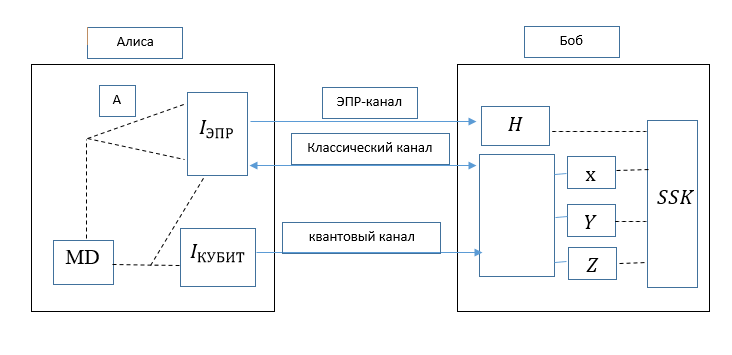

Das fragliche Protokoll, das 2015 von Khaled Alley und Abdulbast Abushgra vorgeschlagen wurde, definiert die Interaktion unserer langjährigen Freunde Alice und Bob. Ihre Kommunikation wird aus mehreren miteinander verbundenen Stufen bestehen, und irgendwann werden die Leser aufgefordert, aufgrund der Verwendung mehrerer verschiedener Kommunikationskanäle zu parallelisieren .

Ein kleines Bildungsprogramm:

EPR-Kanal von verschränkten Zuständen

Es basiert auf dem Einstein-Podolsky-Rosen-Paradoxon. Hier sind einige nützliche Links:

Erste Stufe

Zunächst hat Alice einen Klartext, der an Bob weitergegeben werden muss. Es muss zuerst in eine Bitdarstellung und dann in Quantenbits ( Qubits ) konvertiert werden :

→ → A, A -

, (DM)( ), , . ( ). , , . -PNS

DM, ( - , - ))

, . ( ), Ikubit, , (|×> |+>) .

- , .

-

4- -

Iepr :

(t1,t2)- , , Iepr. N - ( ). DM, . p, , .S - , , . R - , .

:

-

, , - Iepr

,

.

, :

AC- , B- .

,

, , (00,01,10 11) ( ),

( Iepr), , . n- (SSK) n- , XOR. .

Iepr( ), Ikubit (|×> |+>) 4- ( ). ( ) . , Ikubit . QBERT( ), Iepr.

: Man-In-Middle(MIMA) The Intercept-Resend Attacks. .

:

Alice und Bob initiieren zuerst die EPR-Kommunikation mit Verschränkungsaustausch. Wenn dies erfolgreich ist, beginnen beide Seiten, Qubits auszutauschen, um einen geheimen Schlüssel zu erstellen. Nachdem Bob die Zeile I Kubit erhalten hat , erstellt er die Matrix und stellt anhand der Zeile mit R-Indizes die richtige DM wieder her. Bei der ersten Prüfung wird eine Paritätszeichenfolge in eine Matrix eingefügt und anschließend jede Zeile gezählt, um festzustellen, ob es sich um eine gerade Parität handelt. Wenn es eine ungerade Zeile gibt, muss sie auf Fehler überprüft werden. Wenn alles erfolgreich ist, wird der geheime n-Qubit-Schlüssel (SSK) generiert.