Einführung

Das bekannteste kryptografische Problem ist die Übertragung geheimer Nachrichten. Für diese Aufgabe werden am häufigsten Kryptosysteme mit einem privaten Schlüssel verwendet: Alice (der Absender) verschlüsselt die Informationen mit dem Schlüssel, und Bob (der Empfänger) entschlüsselt die Nachricht damit. Leider haben Kryptosysteme mit privatem Schlüssel ernsthafte Schwierigkeiten bei der praktischen Implementierung. Die Hauptfrage ist, wie man Schlüssel verteilt. In vielerlei Hinsicht ist die Schlüsselverteilung genauso zeitaufwändig wie die Grundaufgabe der privaten Kommunikation. Ein böswilliger Dritter kann den Schlüssel abhören und die Nachricht leicht lesen.

Um dies zu vermeiden, wurden viele Wege erfunden. In diesem Artikel werden wir Quanten betrachten, bei denen die Geheimhaltung des Schlüssels durch die Gesetze der Quantenmechanik garantiert wird. Das erste BB84-Quantenschlüsselverteilungsschema (QKD) wurde 1984 von den Physikern Charles Bennett und Gilles Brassard entwickelt. Seine Hauptidee ist die Verwendung des quantenmechanischen Prinzips (Unsicherheitsprinzip), wonach die Beobachtung als Ganzes das beobachtete System verletzt. So "verdirbt" ein Abfangjäger, der Alice und Bob belauscht, die Nachricht. Dann kann es leicht berechnet und die "schlechten" Bits weggeworfen werden, und wenn es zu viele davon gibt - fangen Sie von vorne an.

Die Grundlagen der Quantenmechanik

Wir werden nicht auf Details eingehen, sondern einfach die wichtigsten Aussagen formulieren. Beginnen wir mit dem Unsicherheitsprinzip. Es heißt, dass einige physikalische Größen zusammen absolut nicht genau gemessen werden. Geben wir als Beispiel den Impuls und die Koordinate eines Partikels an: Wenn Sie ein Partikel in ein Gerät einfügen, das die Koordinate genau misst (z. B. zeigte es sie ), und dann in ein Gerät, das den Impuls genau misst, gibt das zweite Gerät eine Zufallszahl aus (sei es eine Zahl

, d

. H. ). Ein wichtiger Punkt: Früher war es ein Teilchen mit einer Koordinate

, jetzt ist es ein Teilchen mit Impuls

. Wenn Sie es wieder in das Gerät einsetzen, das die Koordinate misst, wird eine Zufallszahl ausgegeben.

( , , ). , , .

( ), 2 . , , 4 . ,

,

. BB84.

BB84

:

1) ( )

2)

3)

4)

- ; - ; -

1 .

|

|

(0 1). 0 1 | , , . , , , . |

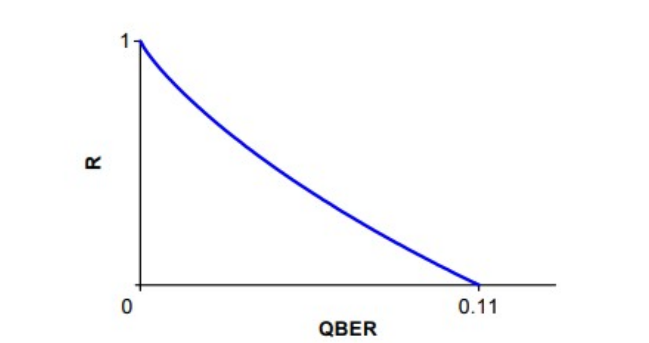

. ( ). , , , . , "" ( ). - - . , . . BB84 11% [10], . .

. : . , , , (, , ). , , "" . : . (, , ). , , . , .

, :

1) , .

2) , .

BB84, , - -. . A B, C. : . A , B , C . , B , , . , A B. . ( ) .

|

|

, , . , . | , . |

, , 0 1.

. BB84 . BB84 , . , .

.

1

1)

2)

3) ,

, , .

1 . , . , , .

2 . . .

3 . - , . , . , , .

. , , , , . . a) (, , ); ) ; ) ) . "" , .

BB84 [7], . . [8]

H , QBER .

, . . , , . (, , ). , . PNS (photon number splitting)[2]. : , , . , , . , , [1].

2003 , BB84. , SARG04, BB84, . - -, [4]. , [4]. , , -. , . - . , PNS . Lo05[5]. - . ( - GLLP[3]) , . , ( .3).

SARG04[1]. : . ( !!!). , BB84, . , , :

.

( , ).

, , ( ). .

(

)

, ( ).

( 1/4), ,

(

,

,

). PNS : , 1 2 , 3 . [1].

, . SARG04 LPA(large pulse attack). , ( ). . , [6].

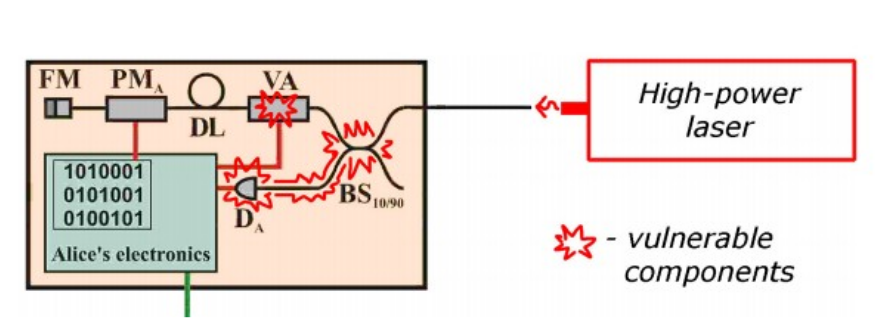

, . , . . , id Quantique [9], .4

DA, , , . , . , , . ( ). : 1) ; 2) , ; 3) BS (, ); , , , , .

, , . . . . .

, ? : , , , . 1984 - , ? , , (RSA). , 1994 . , . , , .

:

1) A. Acin, N. Gisin, and V. Scarani, “Coherent-pulse implementations of quantum cryptography protocols resistant to photon-number-splitting attacks”

2) C. Bennett, F. Bessette, G. Brassard, L. Salvail, and J. Smolin, “Experimental quantum cryptography”(1992)

3) D. Gottesman, H.-K. Lo, N. L ̈utkenhaus, and J. Preskill, Quant. Inf. Comp. 4, 325 (2004)

4) W.-Y. Hwang, “Quantum key distribution with high loss: toward global secure communication”

5) Lo H., Ma X., Chen K. , “Decoy state quantum key distribution”, (2005)

6) Vadim Makarov, “Quantum cryptography and quantum cryptanalysis ”, (2006)

7) D. Mayers, “Quantum key distribution and string oblivious transfer in noisy channels” (1996); D. Mayers, “Unconditional security in quantum cryptography” (2001).

8) P. Shor und J. Preskill, "Einfacher Sicherheitsnachweis des BB84-Quantenschlüsselverteilungsprotokolls" (2000).

9) D. Stucki, N. Gisin, O. Guinnard, G. Ribordy und H. Zbinden, „Quantenschlüsselverteilung über 67 km mit einem Plug & Play-System“

10) Xiaoqing Tan, „Einführung in die Quantenkryptographie“, (2013)