Zusammen mit meinem Kollegen Kirill Golubenko haben wir beschlossen, die TV-Ergebnisse des Jahres zusammenzufassen und die fünf hartnäckigsten Filmstempel über Informationssicherheit aus neuen Serien zusammenzustellen. Lassen Sie uns die unglücklichen und komischen Momente in Devs und Next analysieren und Optionen finden, die sie retten könnten.

Spoiler-Alarm : In diesem Artikel werden Auszüge, Szenenbeschreibungen und Handlungswechsel verwendet. Wenn Sie diese Serien sehen möchten, sollten Sie sie zuerst ansehen.

"Ich werde jeden Server in 10 Minuten hacken" und anderer Stolz eines Hackers

In der neuen Serie porträtieren Showrunner den Hacker immer noch als genialen Zauberer mit Computer-Superkräften ohne Grenzen. Der Held kann das Ministerium hacken, ein Videoband kleben und den Hauptschurken per IP verfolgen. Und das alles in 10 Minuten.

Der Charakter "Neksta" CM - der Anführer der Hacker-Gruppe

Die Operation selbst in der zweiten Folge sieht kurz so aus. CM verwendet ein Programm, das Wireshark ähnelt. Höchstwahrscheinlich machte er Verkehrsspiegel und gab anderen FBI-Agenten Zugang zu Abhörgeräten. Gemeinsam analysierten sie eine Menge Verkehr und identifizierten ein intelligentes Spaltenmuster:

Die Äußerungen der Helden tragen wenig zur Klärung bei. Im Rahmen sehen wir, dass SSL-Verkehr läuft, der ohne Zertifikat nicht offengelegt werden kann. Anscheinend organisierte der Heldenhacker einen Man-in-the-Middle-Angriff und änderte die Zertifikate auf beiden Seiten. Es ist nicht ganz klar, was zum Auffinden der IP-Adresse beigetragen hat. Die fokussierten Gesichter der Schauspieler sind keine Erklärung.

In "Developers" sieht die Arbeit eines Hackers auf den ersten Blick realistisch aus. In der zweiten Folge kommt die Hauptfigur Lily zum Informationssicherheitsspezialisten Jamie, um die Gründe für das Verschwinden ihres Freundes Sergei herauszufinden. Lily fand eine verdächtige passwortgeschützte Anwendung auf Sergeys Handy. Zusammen mit Jamie stellen sie fest, dass dies ein russischer Bote ist, der von Regierungsbehörden entwickelt wurde (Überraschung!). Und so sieht der Moment des Hackens aus: Sie können

an diese Szene glauben, wenn wir uns davon überzeugen, dass viele Stunden Scripting hinter den Kulissen verbleiben.

Wie soll es also sein?

Hier erinnern wir uns sofort an "Mister Robot". Elliot ist auch nicht frei von Pathos, aber um in das "undurchdringliche" Rechenzentrum einzudringen, brachte er ein Team von 5 Personen mit. Die Vorbereitung zur Umgehung des Mehrkomponentenschutzes dauerte mehrere Monate - in der Serie erstreckten sie sich über 4 und 5 Folgen der ersten Staffel.

Müll statt Code und IPs

Schauen wir uns in der zweiten Folge von "Neksta" den Bildschirm während der "IP-Adressverfolgung" genauer an:

Aufmerksamkeit für IP-Adressen.

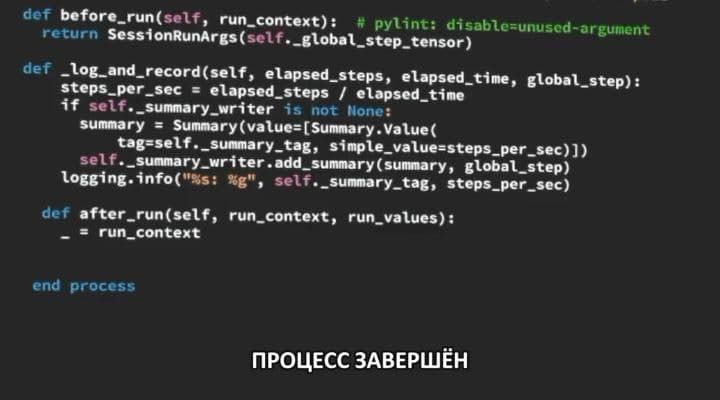

Und so sieht der Code im Abspann von "Neksta" aus:

Das kann im Prinzip nicht funktionieren. Finde den Syntaxfehler;).

Wie soll es also sein?

Es gibt auch ausgearbeitete Szenen mit dem Code in Weiter:

Für die erste Episode haben die Drehbuchautoren nichts erfunden, sondern den TensorFlow- Code übernommen .

Diebstahl von Daten auf Flash-Laufwerken

Ein Flash-Laufwerk mit Verschlusssachen ist ein Klassiker des Genres. In Developers lenkt Lily Kentons Sicherheitschef ab, während ihre Freundin in ihrem Büro bleibt und CCTV-

Material stiehlt: Es ist theoretisch möglich, dass das Material lokal unverschlüsselt gespeichert wird, der USB-Anschluss offen ist und Kenton nicht die Gewohnheit hat, den Computer zu blockieren. Aber diese Details verändern das Image des Charakters völlig: Kenton sieht für einen ehemaligen CIA-Offizier mit einer exorbitanten Paranoia dumm aus.

In der ersten Folge von "The Developers" gibt es ein merkwürdigeres Beispiel. Sergey kommt zu Devs und wird von seinem Vorgesetzten Forest kurz über die Sicherheitsrichtlinien informiert. Das Briefing hat uns gefallen und was danach passiert:

Anscheinend wurde das DLP-System mit Schutz vor Bildschirmaufnahme noch nicht erfunden (die Handlung der Serie entfaltet sich in Zukunft). Aber es war möglich, es noch exotischer zu machen und Sergei keine Kamera zu geben, sondern ein Gerät zum Spülen von einem LCD-Monitor, wie das Abfangen von van Eyck .

Wie soll es also sein?

Wenn ein Stempel mit einem USB-Stick auf humorvolle Weise verwendet wird - alle Regeln. In der französischen Komödie "Delete History" erfährt die Heldin von dem kompromittierenden Material, das auf ihr gedreht wurde, und geht zum Google-Rechenzentrum, um es zu entfernen. Folgendes sehen wir nach zwei erfolglosen Angriffsversuchen:

Keine Backups und Netzwerksegmentierung ...

Wir haben seit Transformers über den Satz "Unsere Firewall wurde gehackt" gelacht, aber er lebt noch. In Next rächt sich künstliche Intelligenz an der Abteilung für Cyberkriminalität und zerstört alle Daten zu einem wichtigen Fall in 10 Sekunden.

Was wir aus dieser Szene gelernt haben: In einer Schlüsselabteilung des FBI lebt alles hinter derselben Firewall. Der Speicher ist nicht vom Internetzugang getrennt, die DMZ ist nicht korrekt aufgebaut. Höchstwahrscheinlich wird eine alte Firewall verwendet, die Angriffe und Verkehrsanomalien nicht erkennt. Sie erstellen auch keine Backups.

Wie soll es also sein?

In Wirklichkeit hätte das FBI L1-Sicherheit geboten. Standardmäßig sollte eine solche Abteilung über ein separates Netzwerk ohne Internetzugang verfügen, das physisch getrennt ist. Wir haben eine solche Praxis in unseren Regierungsbehörden gesehen: Um Zugang zu geheimen Daten zu erhalten, müssen Sie kommen, 3 Schlüssel bekommen und in einen separaten Raum gehen.

In "Mister Robot" gibt es ein gutes Beispiel, alle mit demselben "undurchdringlichen" Rechenzentrum. Elliots Team plante den Hack für mehrere Verteidigungsebenen, nicht nur für das "Brechen der Firewall". Die Autoren haben sich die Zeit genommen , die Site im Detail zu beschreiben.

... Aber es gibt Maßnahmen "für die Schönheit": spektakulär und unverständlich

In Developers beginnt Forest seine Tour durch Devs mit einer Geschichte über den physischen Schutz des Labors:

Der Faradaysche Käfig ist in Ordnung, aber wir verstehen immer noch nicht, warum wir 7 Meter Vakuum benötigen.

Hier ist auch das demonstrative Aufreißen des Wi-Fi-Moduls auf Jamies Laptop enthalten, um "unsichtbar" zu bleiben: Es ist

möglich, den Adapter zu trennen und nicht so demonstrativ.

Bonus. Was ist mit der Sicherheit des Rechenzentrums selbst?

In der ersten und zweiten Folge von "Next" kommt ein FBI-Agent im Zava-Büro an und lernt die dort entwickelte künstliche Intelligenz kennen. An diesem Punkt beschließt die KI, "Selbstmord vorzutäuschen" und zu fliehen. So passiert es:

Erstens ist es peinlich, dass die Entwicklertabellen direkt im Rechenzentrum installiert werden. Zweitens sehen wir hier kein Feuerlöschsystem, alles brennt einfach aus. Selbst wenn die KI es ausgeschaltet hat, möchten wir, dass es angezeigt wird! Nun, am Ende hören wir wieder, dass "alle Backup-Systeme des Unternehmens gebraten sind". Leute, wo sind die Backups?

Wie soll es also sein?

Wenn für eine realistische Beschreibung des Rechenzentrums keine Bildschirmzeit zur Verfügung steht und Sie den Betrachter nicht mit Details ermüden müssen, ist es besser, Stempel über Rechenzentren auf ironische Weise zu verwenden. Im Silicon Valley sieht es beispielsweise interessanter aus:

Jetzt warten wir auf das Ende von Next. In der Zwischenzeit mehr gute und schlechte Beispiele für die Sicherheit neuer Filme und Fernsehserien einbringen? Lassen Sie uns eine Liste für die Anzeige am Wochenende und am nächsten Tag des Informationsschutzes erstellen.