Die moderne IT-Infrastruktur eines Unternehmens besteht aus vielen Systemen und Komponenten. Und es kann sehr schwierig sein, sie einzeln zu verfolgen - je größer das Unternehmen, desto schwieriger sind diese Aufgaben. Es gibt jedoch Tools, die an einem Ort Berichte über den Betrieb der gesamten Unternehmensinfrastruktur sammeln - SIEM-Systeme (Sicherheitsinformationen und Ereignisverwaltung). Lesen Sie in unserem Test über die besten dieser Produkte, so die Experten von Gartner, und erfahren Sie mehr über die Hauptmerkmale in unserer Vergleichstabelle .

Kurz gesagt, die SIEM-Technologie gibt Administratoren einen Überblick über die Vorgänge im Netzwerk. Solche Systeme bieten eine Echtzeitanalyse von Sicherheitsereignissen sowie der Aktivität von Geräten und Benutzern, sodass Sie darauf reagieren können, bevor erhebliche Schäden verursacht werden.

SIEM-Programme sammeln Informationen von Servern, Domänencontrollern, Firewalls und vielen anderen Netzwerkgeräten und stellen sie in Form benutzerfreundlicher Berichte bereit. Diese Daten sind nicht unbedingt sicherheitsrelevant. Mit ihrer Hilfe können Sie beispielsweise die Funktionsweise der Netzwerkinfrastruktur verstehen und einen Plan für deren Optimierung entwickeln. Die Hauptsache ist natürlich die Erkennung potenzieller Lücken sowie die Lokalisierung und Beseitigung bestehender Bedrohungen. Diese Daten werden durch die Erfassung und Aggregation von Protokolldaten des Netzwerkgeräts bereitgestellt.

Nach dem Sammeln von Informationen (dieser Vorgang erfolgt automatisch in festgelegten Intervallen) werden Ereignisse identifiziert und klassifiziert. Dann werden (wiederum gemäß den angegebenen Einstellungen) Warnungen gesendet, dass bestimmte Aktionen der Geräte, Programme oder Benutzer potenzielle Sicherheitsprobleme darstellen können.

Welche Möglichkeiten eröffnen sich?

SIEM hilft bei der Lösung einer Vielzahl von Aufgaben. Dazu gehören die rechtzeitige Erkennung gezielter Angriffe und unbeabsichtigter Verstöße gegen die Informationssicherheit durch Benutzer, die Bewertung der Sicherheit kritischer Systeme und Ressourcen, die Durchführung von Vorfalluntersuchungen und vieles mehr.

Gleichzeitig weisen SIEM-Plattformen eine Reihe von Einschränkungen auf. Sie wissen beispielsweise nicht, wie Daten zu klassifizieren sind, funktionieren häufig nicht gut mit E-Mails und haben blinde Flecken in Bezug auf ihre eigenen Ereignisse. Und natürlich können sie die Fragen der Informationssicherheit im Unternehmen nicht vollständig abdecken. Gleichzeitig sind sie ein wichtiger Bestandteil des Verteidigungssystems des Unternehmens, wenn auch nicht kritisch. Darüber hinaus steht die Entwicklung von SIEM-Plattformen nicht still. Beispielsweise verfügen einige moderne Produkte über Analysefunktionen, dh sie geben nicht nur Berichte aus und weisen auf potenzielle Probleme hin, sondern wissen auch, wie Ereignisse selbst analysiert und Entscheidungen über die Information über bestimmte Ereignisse getroffen werden.

In jedem Fall sollten Sie sich bei der Auswahl eines bestimmten Produkts auf viele Parameter konzentrieren, darunter die zentralisierte Erfassung, Verarbeitung und Speicherung von Informationen, die Benachrichtigung über Vorfälle und die Datenanalyse (Korrelation) sowie die Breite der Unternehmensnetzwerkabdeckung. Und wenn möglich, sollten Sie vor dem Kauf eine Test- / Demoversion ausführen und sehen, wie sie zum Unternehmen passt.

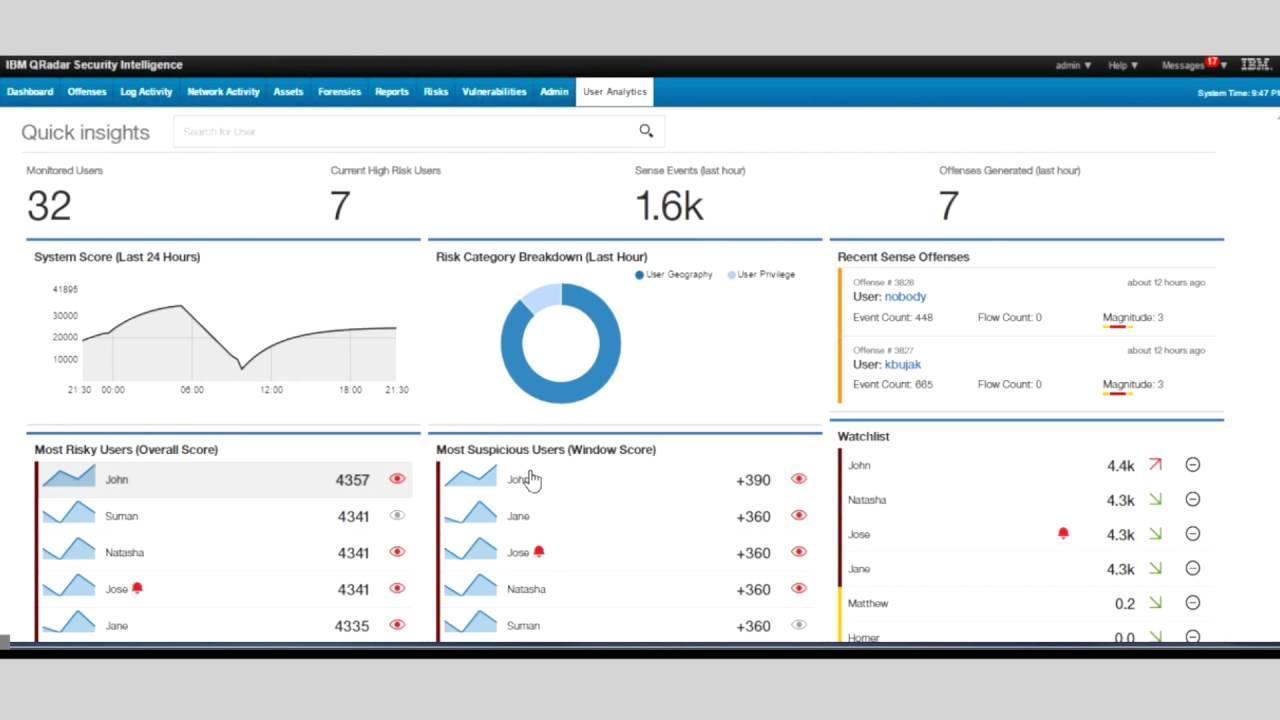

IBM QRadar Security Intelligence

Die SIEM-Plattform des Technologieriesen IBM ist eine der fortschrittlichsten auf dem Markt: Selbst im Gartner-Quadranten der Marktführer steht sie über der Konkurrenz und ist seit 10 Jahren in Folge dort. Das Produkt besteht aus mehreren integrierten Systemen, die zusammen eine maximale Abdeckung von Ereignissen im Netzwerk bieten, und viele Funktionen funktionieren sofort. Das Tool kann Daten aus verschiedenen Quellen wie Betriebssystemen, Sicherheitsgeräten, Datenbanken, Anwendungen und vielen anderen Quellen erfassen.

QRadar Security Intelligence kann Ereignisse nach Priorität sortieren und diejenigen hervorheben, die die größte Sicherheitsbedrohung darstellen. Dies ist auf die Funktionen zur Analyse des anomalen Verhaltens von Objekten (Benutzer, Geräte, Dienste und Prozesse im Unternehmensnetzwerk) zurückzuführen. Dies umfasst das Ermitteln von Aktionen für den Zugriff auf verdächtige IP-Adressen oder deren Anforderungen. Für alle verdächtigen Aktivitäten werden detaillierte Berichte bereitgestellt, die es beispielsweise ermöglichen, verdächtige Aktivitäten außerhalb der Arbeitszeit zu erkennen. Dieser Ansatz kann in Kombination mit Benutzerüberwachungsfunktionen und der Sichtbarkeit des Netzwerks auf Anwendungsebene zur Bekämpfung von Insider-Bedrohungen beitragen. Darüber hinaus kommen Informationen bei herkömmlichen Cyber-Angriffen sehr schnell an und können zuvor verhindert werdenwie sie ihr Ziel erreichen und erheblichen Schaden anrichten.

Eine der Hauptfunktionen von IBM QRadar Security Intelligence ist die risikobasierte Erkennung und Priorisierung mithilfe einer erweiterten Analyse und Korrelation zwischen Assets, Benutzern, Netzwerkaktivität, vorhandenen Schwachstellen, Bedrohungsanalyse usw. IBM Qradar kann Ereignisse miteinander verketten, um sie zu erstellen Für jeden Vorfall gibt es einen eigenen Prozess.

Aufgrund der Tatsache, dass Informationen an einem Ort gesammelt und auf dem Bildschirm angezeigt werden, kann der Administrator alle damit verbundenen verdächtigen Aktivitäten anzeigen, die vom System erkannt wurden. Neue verwandte Ereignisse werden zu einer einzelnen Kette hinzugefügt, sodass Analysten nicht zwischen mehreren Warnungen wechseln müssen. Für eingehendere Untersuchungen kann das Spezialtool IBM QRadar Incident Forensics alle mit dem Vorfall verbundenen Netzwerkpakete wiederherstellen und die Aktionen des Angreifers Schritt für Schritt neu erstellen.

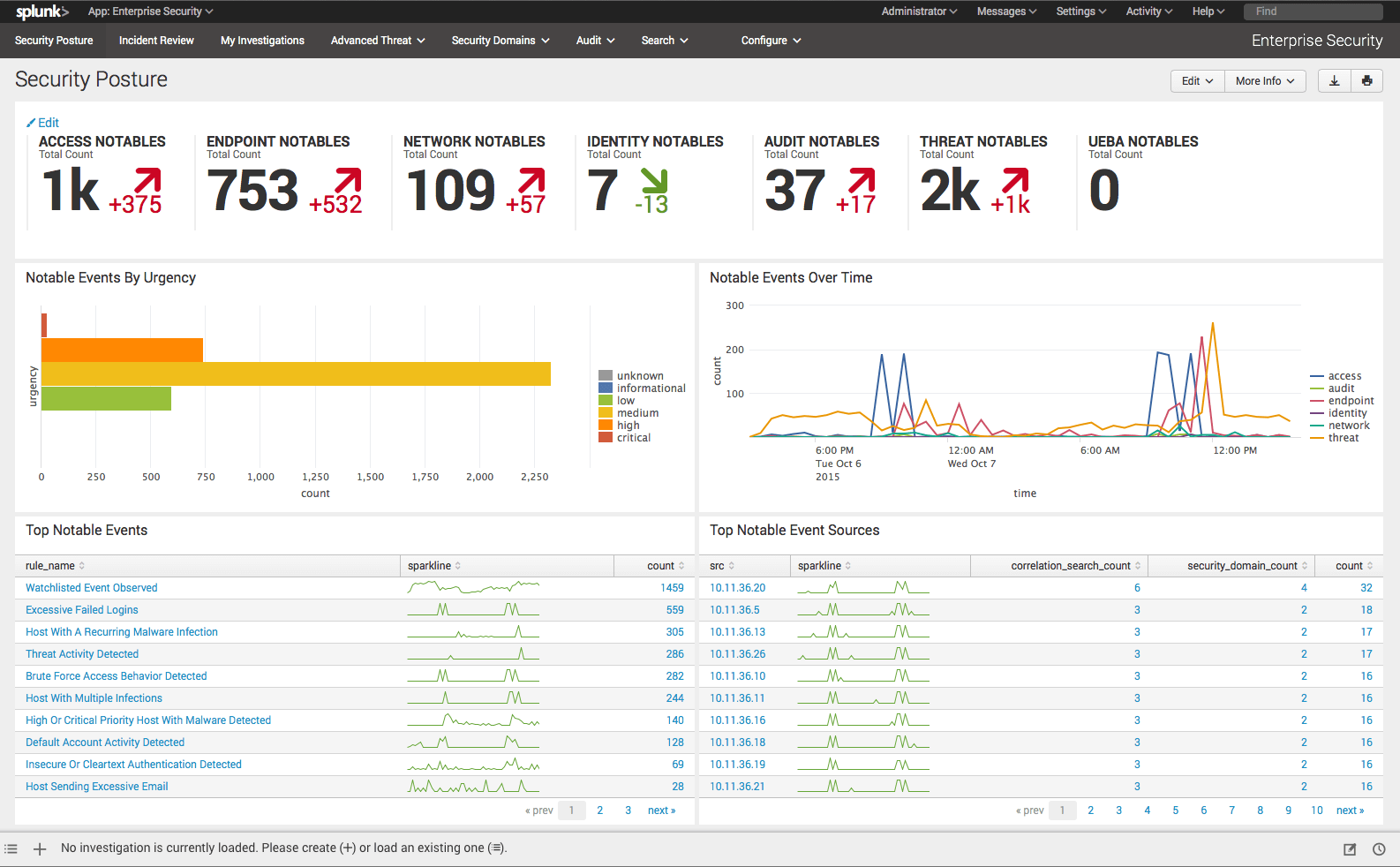

Splunk Enterprise Security

Eine der führenden Plattformen in der Branche, die sich durch eine Vielzahl von Informationsquellen auszeichnet. Splunk Enterprise Security kann Ereignisprotokolle von herkömmlichen Netzwerkkomponenten (Servern, Sicherheitsgeräten, Gateways, Datenbanken usw.), Mobilgeräten (Smartphones, Laptops, Tablets), Webdiensten und verteilten Quellen erfassen. Gesammelte Informationen: Daten zu Benutzeraktionen, Protokollen, Diagnoseergebnissen usw. Dies ermöglicht eine bequeme Suche und Analyse im automatischen und manuellen Modus. Die Lösung verfügt über eine Vielzahl anpassbarer Benachrichtigungen, die auf der Grundlage der gesammelten Informationen vor vorhandenen Bedrohungen warnen und potenzielle Probleme proaktiv melden.

Das Produkt besteht aus mehreren Modulen, die für die Durchführung von Untersuchungen, logischen Diagrammen der geschützten Ressourcen und der Integration in viele externe Dienste verantwortlich sind. Dieser Ansatz ermöglicht es, eine detaillierte Analyse einer Vielzahl von Parametern durchzuführen und eine Beziehung zwischen Ereignissen herzustellen, die auf den ersten Blick in keiner Weise miteinander korrelieren. Mit Splunk Enterprise Security können Sie Daten nach Zeit, Ort, generierten Abfragen, Verbindungen zu verschiedenen Systemen und mehr korrelieren.

Das Tool kann auch mit großen Datenmengen arbeiten und ist eine vollwertige Big Data-Plattform. Große Datenmengen können sowohl in Echtzeit als auch im historischen Suchmodus verarbeitet werden, und wie oben erwähnt, wird eine große Anzahl von Datenquellen unterstützt. Splunk Enterprise Security kann Hunderte von TB Daten pro Tag indizieren, sodass es auch auf sehr große Unternehmensnetzwerke angewendet werden kann. Mit einem speziellen Tool MapReduce können Sie das System schnell horizontal skalieren und die Lasten gleichmäßig verteilen, sodass die Systemleistung immer auf einem akzeptablen Niveau liegt. Gleichzeitig stehen Benutzern Konfigurationen für Clustering und Disaster Recovery zur Verfügung.

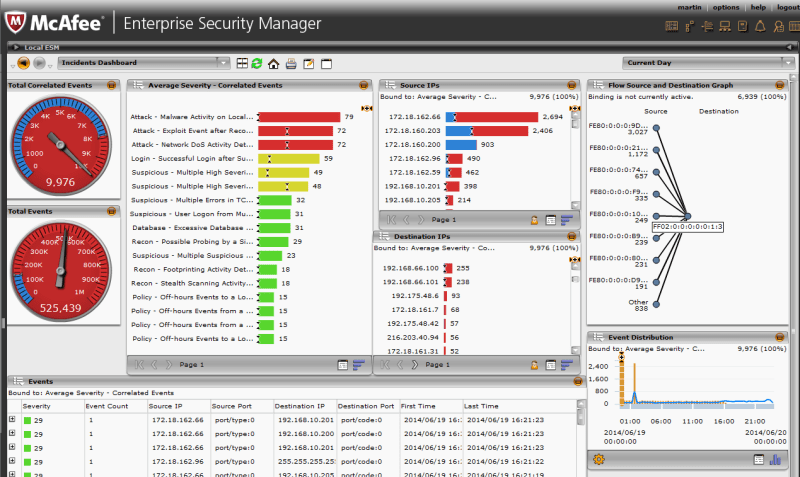

McAfee Enterprise Security Manager

Die Lösung von McAfee wird sowohl als physisches als auch als virtuelles Gerät und als Software geliefert. Es besteht aus mehreren Modulen, die zusammen oder getrennt verwendet werden können. Enterprise Security Manager bietet eine kontinuierliche Überwachung der IT-Infrastruktur des Unternehmens, sammelt Informationen über Bedrohungen und Risiken, ermöglicht es Ihnen, Bedrohungen zu priorisieren und Untersuchungen schnell durchzuführen. Für alle eingehenden Informationen berechnet die Lösung eine Basisaktivitätsstufe und generiert im Voraus Benachrichtigungen, die an den Administrator gesendet werden, wenn der Umfang dieser Aktivität verletzt wird. Das Tool weiß auch, wie man mit dem Kontext arbeitet, was die Möglichkeiten zur Analyse und Erkennung von Bedrohungen erheblich erweitert und die Anzahl falscher Signale verringert.

McAfee ESM lässt sich ohne Verwendung einer API gut in Produkte von Drittanbietern integrieren und ist daher mit vielen anderen gängigen Sicherheitslösungen kompatibel. Es unterstützt auch die McAfee Global Threat Intelligence-Plattform, die die traditionelle SIEM-Funktionalität erweitert. Dank dessen erhält ESM ständig aktualisierte Informationen zu Bedrohungen aus der ganzen Welt. In der Praxis können so beispielsweise Ereignisse erkannt werden, die mit verdächtigen IP-Adressen verbunden sind.

Um die Systemleistung zu verbessern, bietet der Entwickler seinen Kunden eine Reihe von McAfee Connect-Tools an. Diese Tools enthalten vorgefertigte Konfigurationen, mit denen Sie komplexe SIEM-Anwendungsfälle bearbeiten können. Mit dem Toolkit zur Analyse des Benutzerverhaltens können Sie beispielsweise versteckte Bedrohungen besser und schneller finden, Sicherheitsvorgänge genauer ausführen und die Ermittlungszeiten für Vorfälle erheblich verkürzen. Mit einem Paket für Windows können Sie die Dienste dieses Betriebssystems überwachen, um deren ordnungsgemäße Verwendung zu bewerten und Bedrohungen zu erkennen. Insgesamt stehen über 50 Pakete für verschiedene Szenarien, Produkte und die Einhaltung von Standards zur Verfügung.

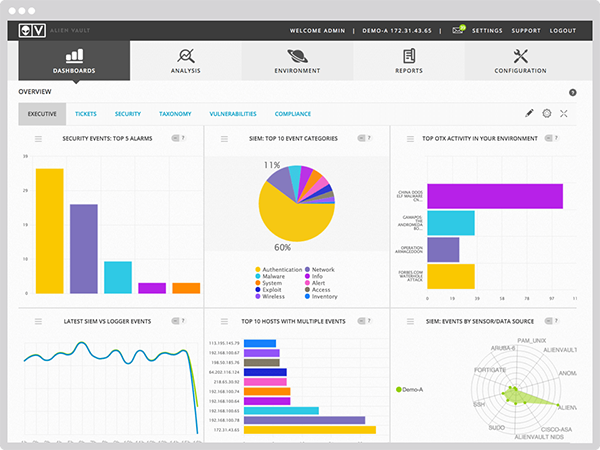

AlienVault Unified Security Platform

Das Unternehmen AlienVault hat sich kürzlich mit AT & T Business unter der Marke AT & T Security zusammengeschlossen, aber sein Flaggschiff-Produkt wird derzeit unter dem alten Namen verkauft. Dieses Tool verfügt wie die meisten anderen Plattformen im Test über mehr Funktionen als herkömmliches SIEM. In AlienVault USM gibt es verschiedene Module, die für die Asset-Steuerung, die vollständige Paketerfassung usw. verantwortlich sind. Die Plattform kann das Netzwerk auch auf Schwachstellen testen. Dies kann sowohl eine einmalige Überprüfung als auch eine kontinuierliche Überwachung sein. Im letzteren Fall werden Benachrichtigungen über das Vorhandensein einer neuen Sicherheitsanfälligkeit fast gleichzeitig mit ihrem Auftreten empfangen.

Zu den weiteren Plattformfunktionen gehört eine Bewertung der Infrastrukturanfälligkeit, aus der hervorgeht, wie sicher das Netzwerk ist und wie es so konfiguriert ist, dass es den Sicherheitsstandards entspricht. Die Plattform ist auch in der Lage, Angriffe auf das Netzwerk zu erkennen und rechtzeitig zu benachrichtigen. In diesem Fall erhalten Administratoren detaillierte Informationen darüber, woher das Eindringen kommt, welche Teile des Netzwerks angegriffen wurden und welche Methoden von Angreifern verwendet werden und was getan werden muss, um es zuerst abzuwehren. Darüber hinaus kann das System Insider-Angriffe aus dem Netzwerk erkennen und darüber informieren.

Mit einer proprietären AlienApps-Lösung kann USM Sicherheitslösungen vieler Drittanbieter integrieren und effektiv ergänzen. Diese Tools verbessern auch die Sicherheitsanpassungs- und Bedrohungsreaktionsautomatisierungsfunktionen von AlienVault USM. Somit werden fast alle Informationen über den Sicherheitsstatus des Unternehmensnetzwerks direkt über die Plattformschnittstelle verfügbar. Diese Tools bieten auch die Möglichkeit, Reaktionsaktionen zu automatisieren und zu organisieren, wenn Bedrohungen erkannt werden, wodurch Vorfälle viel einfacher und schneller erkannt und darauf reagiert werden können. Wenn beispielsweise ein Link zu einer Phishing-Site gefunden wird, kann ein Administrator Daten an einen DNS-Schutzdienst eines Drittanbieters senden, um diese Adresse automatisch zu blockierenEs ist für den Besuch von Computern innerhalb der Organisation nicht mehr verfügbar.

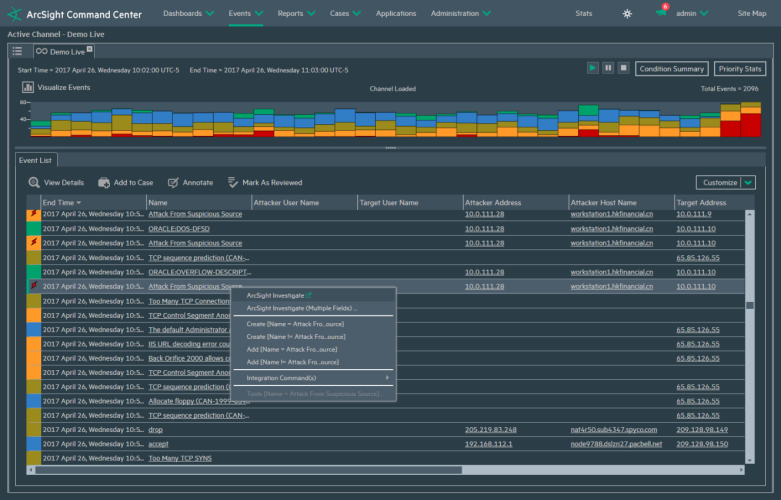

Micro Focus ArcSight Enterprise Security Manager

Die SIEM-Plattform von Micro Focus , die von HPE bis 2017 entwickelt wurde, ist ein umfassendes Tool zum Erkennen , Analysieren und Verwalten von Workflows in Echtzeit. Das Tool bietet zahlreiche Möglichkeiten zum Sammeln von Informationen über den Status des Netzwerks und die darin ablaufenden Prozesse sowie eine große Anzahl vorgefertigter Sicherheitsregeln. Viele Funktionen in ArcSight Enterprise Security Manager sind automatisiert, z. B. die Identifizierung und Priorisierung von Bedrohungen. Für Untersuchungen kann dieses Tool in eine andere proprietäre Lösung integriert werden - ArcSight Investigate. Es kann unbekannte Bedrohungen erkennen, schnelle intelligente Suchvorgänge durchführen und Daten visualisieren.

Die Plattform ist in der Lage, Informationen von einer Vielzahl von Gerätetypen zu verarbeiten. Laut den Entwicklern gibt es mehr als 500 davon. Ihre Mechanismen unterstützen alle gängigen Ereignisformate. Aus Online-Quellen gesammelte Informationen werden zur Verwendung auf der Plattform in ein universelles Format konvertiert. Dieser Ansatz erkennt schnell Situationen, in denen Nachforschungen oder sofortige Maßnahmen erforderlich sind, und hilft Administratoren, sich auf die dringendsten Bedrohungen mit hohem Risiko zu konzentrieren.

Für Unternehmen mit umfangreichen Netzwerken von Büros und Abteilungen ermöglicht ArcSight ESM die Verwendung des SecOps-Betriebsmodells, wenn Remote-Sicherheitsteams vereint sind und Berichte, Prozesse, Tools und Informationen in Echtzeit austauschen können. So können sie für alle Abteilungen und Büros zentralisierte Einstellungen, Richtlinien und Regeln anwenden, einheitliche Rollenmatrizen und Zugriffsrechte verwenden. Mit diesem Ansatz können Sie schnell auf Bedrohungen reagieren, wo immer sie im Unternehmen auftreten.

RSA NetWitness-Plattform

Die Plattform von RSA (einer der Divisionen von Dell) besteht aus einer Reihe von Modulen, die Bedrohungssichtbarkeit basierend auf Daten aus einer Vielzahl von Netzwerkquellen bieten: Endpunkte, NetFlow, Sicherheitsgeräte, Informationen aus übertragenen Paketen usw. Dazu eine Kombination aus Mehrere physische und / oder virtuelle Geräte, die Informationen in Echtzeit verarbeiten und darauf basierende Warnungen ausgeben sowie Daten für zukünftige Untersuchungen speichern. Darüber hinaus bietet der Entwickler eine Architektur sowohl für kleine Unternehmen als auch für große verteilte Netzwerke.

NetWitness Platform kann Insider-Bedrohungen identifizieren und arbeitet mit Kontextinformationen zu einer bestimmten Infrastruktur, sodass Sie Warnungen priorisieren und die Arbeit gemäß den Besonderheiten der Organisation optimieren können. Die Plattform kann auch Informationen zu einzelnen Vorfällen vergleichen, sodass Sie das gesamte Ausmaß der Angriffe auf das Netzwerk bestimmen und so konfigurieren können, dass ähnliche Risiken in Zukunft minimiert werden.

Entwickler legen großen Wert auf die Arbeit mit Endpunkten. In der RSA NetWitness-Plattform gibt es dafür ein separates Modul, das die Sichtbarkeit sowohl auf Benutzerebene als auch auf Kernelebene gewährleistet. Das Tool kann anomale Aktivitäten erkennen, verdächtige Prozesse blockieren und die Sicherheitsanfälligkeit eines bestimmten Geräts bewerten. Die gesammelten Daten werden beim Betrieb des gesamten Systems berücksichtigt und wirken sich auch auf die Gesamtbewertung der Netzwerksicherheit aus.

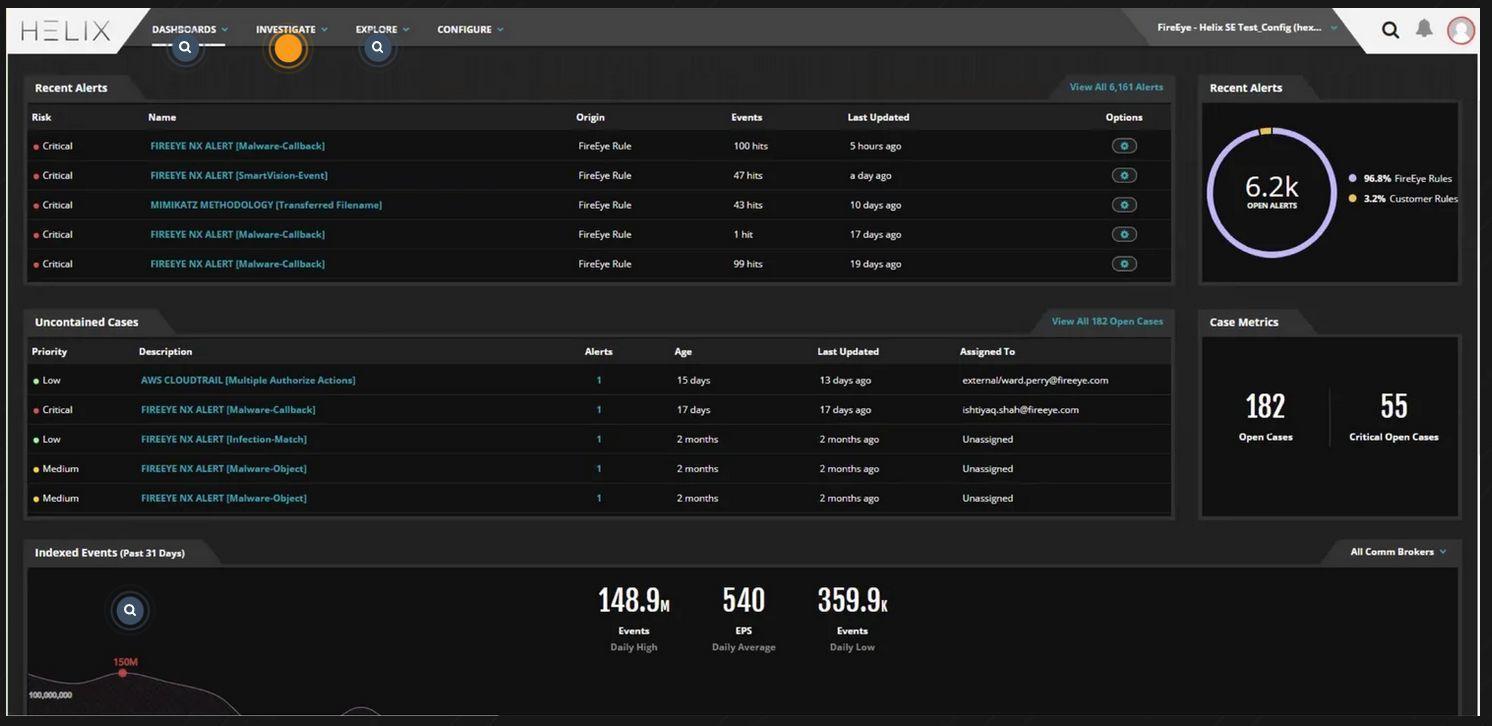

FireEye Helix-Sicherheitsplattform

Mit der Cloud-basierten Plattform von FireEye können Unternehmen Vorfälle kontrollieren, von der Meldung bis zur Korrektur der Situation. Es kombiniert viele proprietäre Tools und kann in Tools von Drittanbietern integriert werden. Die Helix Security Platform verwendet umfangreiche Analysen des Benutzerverhaltens, um Insider-Bedrohungen und Nicht-Malware-Angriffe zu erkennen.

Um Bedrohungen entgegenzuwirken, verwendet das Tool nicht nur Benachrichtigungen von Administratoren, sondern wendet auch vordefinierte Regelsätze an, deren Anzahl etwa 400 beträgt. Dies minimiert die Anzahl von Fehlalarmen und entlastet Administratoren vom ständigen Scannen von Bedrohungsnachrichten. Darüber hinaus bietet das System die Möglichkeit, Bedrohungen zu untersuchen und zu suchen, Verhaltensanalysen durchzuführen, mehrere Ressourcen zu unterstützen, um Informationen zu erhalten, und den gesamten Sicherheitskomplex einfach zu verwalten.

Das Tool erkennt fortgeschrittene Bedrohungen gut. Die Helix Security Platform bietet die Möglichkeit, über 300 Sicherheitstools von FireEye und Drittanbietern zu integrieren. Durch die Analyse des Kontexts anderer Ereignisse bieten diese Tools ein hohes Maß an Erkennung verdeckter und getarnter Angriffe.

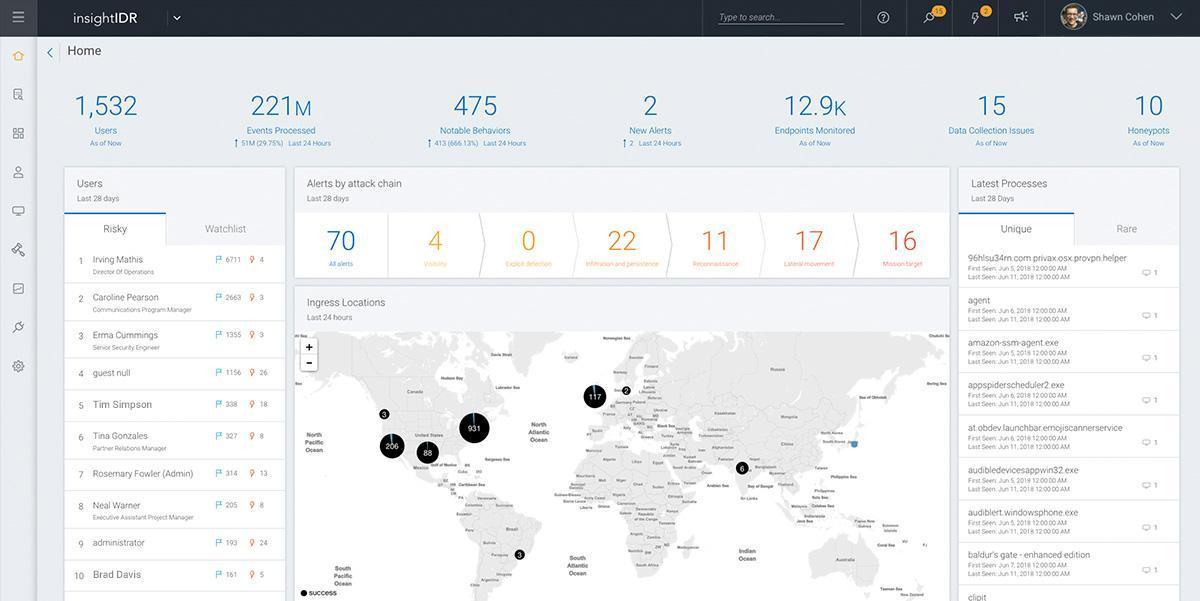

Rapid7 InsightIDR

Das Unternehmen Rapid7 bietet seinen Kunden eine Cloud-SIEM-Plattform, die durch eine Analyse des Verhaltens verbessert wird. Das System führt eine eingehende Analyse von Protokollen und Protokollen durch und richtet außerdem spezielle Traps ein, um illegale Eingriffe in das Netzwerk zu erkennen. InsightIDR-Tools überwachen kontinuierlich die Benutzeraktivität und korrelieren sie mit Netzwerkereignissen. Dies hilft nicht nur, Insider zu identifizieren, sondern verhindert auch vorsätzliche Sicherheitsverletzungen.

Rapid7 InsightIDR überwacht kontinuierlich Endpunkte. Auf diese Weise können ungewöhnliche Prozesse, atypisches Benutzerverhalten, seltsame Aufgaben usw. erkannt werden. Wenn solche Aktionen erkannt werden, können Sie im System überprüfen, ob sie auf anderen Computern wiederholt werden oder ein lokales Problem bleiben. Und wenn Probleme auftreten und Vorfälle untersucht werden, wird ein visuelles Tool verwendet, das die gesammelten Daten im Laufe der Zeit bequem systematisiert und die Untersuchung erheblich vereinfacht.

Um Bedrohungen besser entgegenzuwirken, können Entwicklerexperten unabhängig den Schutzgrad der Unternehmensumgebung bewerten, von der Ausrüstung bis hin zu aktuellen Prozessen und Richtlinien. Auf diese Weise können Sie mit Rapid7 InsightIDR ein optimales Netzwerkschutzschema von Grund auf neu erstellen oder vorhandene Schemata verbessern.

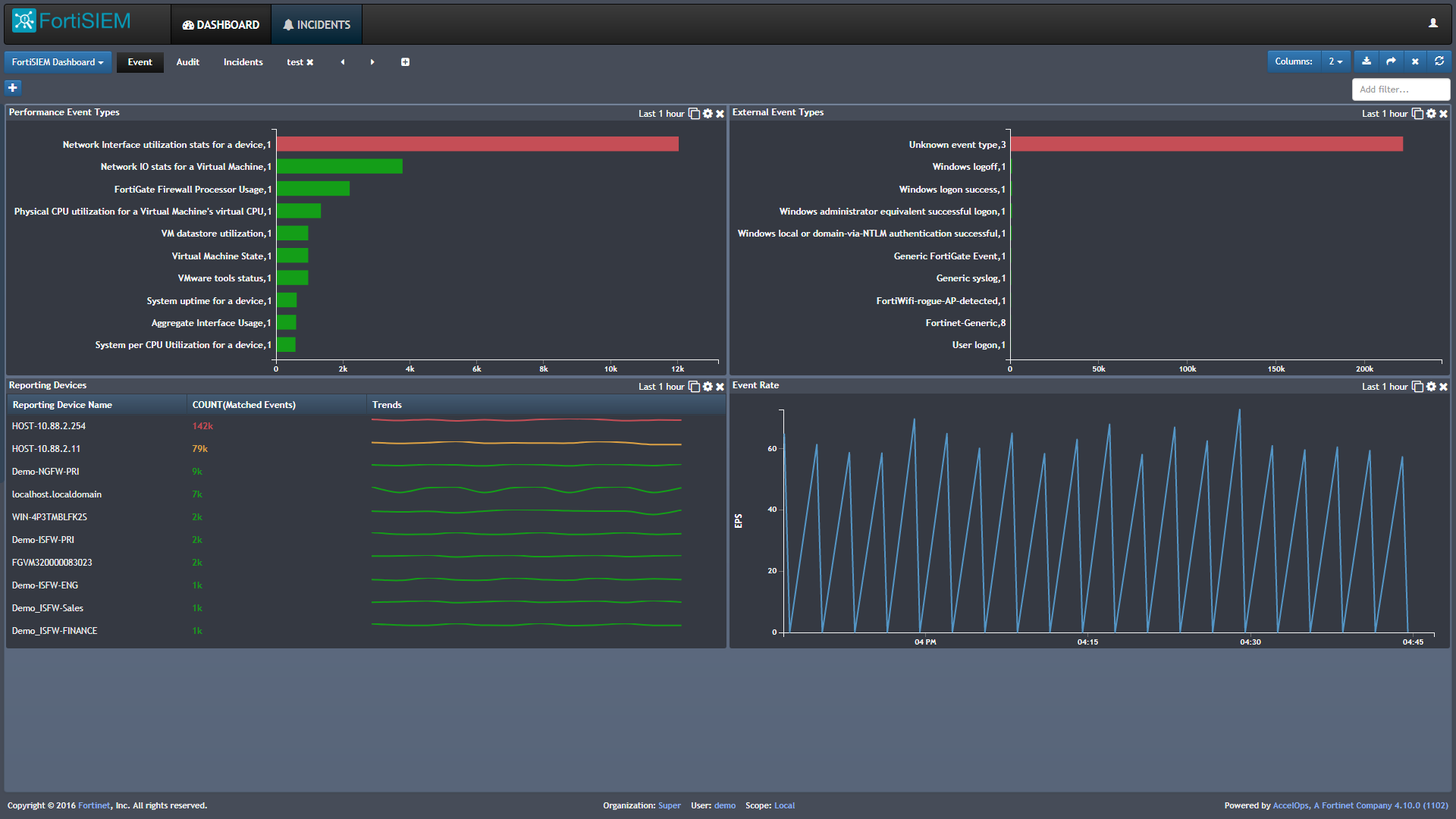

Fortinet FortiSIEM

Fortinet ist eine umfassende und skalierbare Lösung ist der Fortinet Sicherheits Stoff Plattformteil. Die Lösung wird in Form von physischen Geräten geliefert, kann aber auch auf Basis einer Cloud-Infrastruktur oder als virtuelles Gerät verwendet werden. Das Tool bietet eine Vielzahl von Informationsquellen - mehr als 400 Geräte anderer Hersteller werden unterstützt. Dazu gehören Endpunkte, IoT-Geräte, Anwendungen, Sicherheitstools und mehr.

Die Plattform kann Informationen von Endpunkten erfassen und verarbeiten, einschließlich Dateiintegrität, Registrierungsänderungen und installierter Programme sowie anderer verdächtiger Ereignisse. FortiSIEM verfügt über detaillierte Analysetools, die die Suche in Echtzeit und in der Vergangenheit, die Suche nach Attributen und Schlüsselwörtern, die dynamische Änderung von Überwachungslisten, die zur Erkennung kritischer Verstöße verwendet werden, und vieles mehr umfassen.

Das Tool bietet Administratoren voll funktionsfähige, anpassbare Dashboards, die die Benutzerfreundlichkeit des Systems erheblich verbessern. Sie können Diashows abspielen, um die Systemleistung zu demonstrieren, eine Vielzahl von Berichten und Analysen zu erstellen und mithilfe der Farbcodierung kritische Ereignisse hervorzuheben.

Anstelle eines Nachwortes

Es gibt eine sehr große Anzahl von SIEM-Lösungen auf dem Markt, von denen die meisten recht funktionell sind. Oft gehen ihre Fähigkeiten über die Standard-SIEM-Definition hinaus und bieten Kunden eine Vielzahl von Netzwerkmanagement-Tools. Darüber hinaus arbeiten viele sofort und erfordern nur minimale Eingriffe während der Installation und Erstkonfiguration. Es gibt aber auch einen Haken: Sie können sich in Dutzenden kleiner Parameter unterscheiden, über die in einer Überprüfung nicht gesprochen werden kann. Daher müssen Sie in jedem speziellen Fall eine Lösung auswählen, die nicht nur auf den Hauptanforderungen des Unternehmens basiert, sondern auch kleine Details und das zukünftige Wachstum des Unternehmens berücksichtigt.

Wir haben Ihre Aufmerksamkeit auf die wichtigsten Punkte gelenkt, und das Testen von Testversionen von Produkten hilft Ihnen dabei, die Feinheiten und Nuancen genau zu verstehen. Glücklicherweise bieten fast alle Anbieter eine solche Möglichkeit.

Verfasser: Dmitry Onishchenko