Wie die Plattformen zur Analyse von Informationen über Bedrohungen funktionieren und welche Funktionen fortschrittliche Software aus diesem Bereich bietet; Produktvergleich anhand der ROI4CIO-Analysetabelle .

Die wahnsinnige Zunahme der Anzahl erweiterter Bedrohungen (Advanced Threats, APTs) und die Zunahme der Datenmenge, die zur Erkennung von Angriffen verarbeitet werden muss, erschweren die Arbeit von Sicherheitsanalysten täglich. In den letzten Jahren bestand die Aufgabe eines Informationssicherheitsingenieurs häufig darin, Hunderte von Warnungen manuell zu durchsuchen, um echte Bedrohungen zu finden. Aufgrund der von Organisationen generierten Datensätze sind manuelle Bedrohungssuchteams nicht mehr effektiv. Ressourcen und Software werden verwendet, um dieses Problem zu bekämpfen. Die Einführung neuer Tools wird jedoch häufig durch die Integration in die Infrastruktur des Unternehmens behindert.

Die Threat Intelligence Platform automatisiert und fügt den grundlegenden Bedrohungsinformationen - Feeds - Kontext hinzu. Feeds sind Datenströme mit Kompromissindikatoren, anhand derer eine potenzielle Bedrohung identifiziert wird: Hashes von schädlichen Dateien, IP-Adressen und Domänen, die mit kriminellen Aktivitäten verbunden sind. Die Prozessautomatisierung befreit überlastete Mitarbeiter und bietet genaue Echtzeitanalysen, um schnell und genau auf Bedrohungen zu reagieren.

Threat Intelligence-Plattformen sind aufgrund der internen und externen Datenmenge zu aktuellen und neu auftretenden IT-Sicherheitsbedrohungen entstanden. Unternehmen, die Bedrohungen überwachen, z. B. die Aktualisierung von Antivirenprodukten, unterhalten seit Jahren globale Bedrohungsdatenbanken, die aus Software-Agenten bestehen, die auf Millionen von Client-Computern und anderen Geräten ausgeführt werden. Diese Daten bilden zusammen mit Feeds aus anderen Quellen Plattform-Tools.

Was ist eine Threat Intelligence-Plattform?

Threat Analysis Platform ( Threat Intelligence Platform, TIP ) - eine Softwarelösung, die von Organisationen zum Erkennen, Blockieren und Entfernen von Bedrohungen für die Informationssicherheit verwendet wird. Die Plattform integriert mehrere Bedrohungsinformationen, vergleicht sie mit früheren Ereignissen und generiert Warnungen für das Sicherheitsteam. TIPs lassen sich in vorhandene SIEM-Lösungen (Security Information and Event Management) integrieren und weisen Warnungen Werte zu, wobei sie nach Dringlichkeit priorisiert werden.

Der Vorteil der Plattform ist die Fähigkeit von Informationssicherheitsteams, Informationen über die Cybersicherheit von Unternehmen sicher mit anderen Abteilungen und externen Sicherheitsexperten auszutauschen. Das System sammelt und analysiert Bedrohungsdaten und koordiniert die Taktiken und Aktionen der Stakeholder. Wenn das Sicherheitsteam eine Bedrohung erkennt, sind alle relevanten Abteilungen an der Untersuchung beteiligt. Dank dieser Fähigkeit, Aktionen zu synchronisieren und Anstrengungen zu verwalten, ist die Plattform in kritischen Momenten unverzichtbar.

Warum brauchen Sie eine Plattform?

Im Gegensatz zu Filmen, in denen Hacker sofort Schaden anrichten, können sich Hacker im Leben für lange Zeit in Ihrem Netzwerk verstecken. In dieser Hinsicht verlagert die Sicherheit ihren Fokus von Schutz und Reaktion auf vorbeugende Maßnahmen - nicht um die Folgen eines Angriffs zu beseitigen, sondern um Bedrohungen zu finden und zu beseitigen, bevor sie Schaden anrichten. Berücksichtigen Sie die Aufgaben, die die Plattform ausführt.

Automatisierung von Routineaufgaben und Zeitersparnis

Eine kürzlich vom Ponemon Institute durchgeführte Umfrage unter IT-Sicherheitspersonal ergab, dass 84% der Befragten der Meinung sind, dass Bedrohungsinformationen ein wesentlicher Bestandteil starker Sicherheitssysteme sein sollten. Gemäß dem traditionellen IS-Schema führen Teams eine iterative Suche durch Alarme durch, um echte Bedrohungen von falsch positiven zu unterscheiden. Während die Plattform Teams bereits angereicherte Informationen zur Verfügung stellt, um Art und Schweregrad der Bedrohung zu bestimmen, werden falsche Warnungen automatisch verworfen.

Verbessern der Genauigkeit Ihrer Bedrohungsintelligenz

Einer der Gründe, warum Menschen bei sich wiederholenden Routineaufgaben schlecht abschneiden, ist, dass ihre Augen irgendwann verschwommen sind und schließlich ein Verarbeitungsfehler auftritt. Die Plattform eliminiert die Wahrscheinlichkeit solcher Fehler.

Finden Ihrer eigenen

Sicherheitslücken Sicherheitsteams befassen sich häufig mehr mit externen als mit internen Bedrohungen. TIP sucht nach Schwachstellen und warnt vor Schwachstellen in Ihrer IT-Infrastruktur und im Ökosystem von Drittanbietern. So können Sie Schwachstellen proaktiv beheben und das System stärken.

Beschleunigung der Datenverarbeitung

Manuelle Datenverarbeitungsprozesse sind mühsam und zeitaufwändig. Dies wird zu einem entscheidenden Faktor während eines Angriffs, wenn eine sofortige Reaktion erforderlich ist, um einen Ausbruch einzudämmen.

Sicherstellung einer konsistenten Reaktion auf Bedrohungen

Die automatisierte Plattform bietet allen am Cyber Defense-Prozess im Unternehmen Beteiligten relevante Sicherheitsinformationen. Dies bedeutet, dass das gesamte Team gleichzeitig die erforderlichen Informationen erhält, die Strategie und die Sicherheitsprozesse koordiniert werden.

Arbeitsprinzip

Threat Intelligence-Plattformen erfüllen drei Hauptfunktionen:

- Aggregation ist eine Sammlung von Kanälen, über die Informationen über Bedrohungen an einen zentralen Feed gesendet werden.

- Analyse - Datenverarbeitung unter Verwendung von Indikatoren zur Identifizierung und Identifizierung von Sicherheitsbedrohungen.

- Aktion - Benachrichtigen Sie Incident Response Teams über Bedrohungsdaten.

Diese Funktionen werden von der Plattform durch die Automatisierung des Workflows des gesamten Lebenszyklus des Sicherheitssystems implementiert. Phasen im Zusammenhang mit dem Sicherheitslebenszyklus von Bedrohungsinformationen:

Sammeln von

Zusammenfassungsdaten aus mehreren Kanälen, einschließlich STIX, XML, JSON, OpenIOC. Es ist wichtig, Daten aus internen Quellen wie Weblogs und aus externen Quellen wie dem Internet und dem dunklen Web aufzunehmen. Je tiefer und besser die Feeds sind, desto effektiver ist die Plattform.

Korrelation Der

automatisierte TIP-Prozess sortiert und organisiert Daten mithilfe von Tag-Metadaten und entfernt irrelevante oder redundante Informationen. Dann wird ein Vergleich mit den überwachten Informationen durchgeführt, Muster und Entsprechungen werden gefunden, um Bedrohungen zu erkennen.

Kontextualisierung

Der Kontext ist ein Schlüsselparameter für die Bedrohungsinformationen. Ohne sie ist es leicht, eine Anomalie mit einer Bedrohung zu verwechseln und umgekehrt die tatsächliche Bedrohung zu ignorieren. Zu diesem Zeitpunkt stellt TIP den sortierten Daten einen Kontext zur Verfügung, um Fehlalarme durch Hinzufügen von Spezifikationen - IP-Adressen, Netzwerk- und Domänenblocklisten - zu vermeiden und den Teams so viele Informationen wie möglich über eine potenzielle Bedrohung zu liefern.

Bedrohungsanalyse

TIP analysiert Bedrohungsindikatoren in Echtzeit auf Datenbeziehungen. Darüber hinaus können diese Informationen von Sicherheitsanalysten „in Umlauf gebracht“ werden, um versteckte Bedrohungen zu finden.

Integration

Threat Intelligence-Plattformen lassen sich in die von der Organisation verwendeten Sicherheitstools integrieren, um den Informationsfluss zu maximieren. Zu diesem Zeitpunkt überträgt die Plattform die gesammelten und analysierten Daten zur Verarbeitung an die entsprechenden Abteilungen.

Wenn die Plattform eine Bedrohung erkennt, wird eine Warnung an die Informationssicherheitsgruppe gesendet, dass eine Vorfallreaktion gestartet werden muss.

Aktion Eine

effektive Plattform für Bedrohungsinformationen reagiert. Umfassende TIPs arbeiten mit Information Clearing and Analysis Centers (ISAC) und Information Exchange and Analysis Organizations (ISAO) zusammen, um ihnen die Informationen bereitzustellen, die sie für die Entwicklung von Sicherheitstools und -anwendungen benötigen.

Liefermodelle für Anbieter

Threat Intelligence Service Provider sind relativ neu in der Sicherheitsbranche, daher variieren die Arten der angebotenen Dienste immer noch stark.

Einige dieser Dienste bieten nur Feeds an, die von falsch positiven Ergebnissen befreit sind. Die gängigsten kostenpflichtigen Dienste bieten aggregierte und korrelierte Feeds (zwei oder mehr), benutzerdefinierte Warnungen und Warnungen, die für die Risikolandschaft des Kunden spezifisch sind.

Eine andere Art von Bedrohungsnachrichtendienst aggregiert und korreliert Daten und integriert Informationen automatisch in Sicherheitsanwendungen - Firewalls, Sicherheitsinformations- und Ereignismanagement, Bedrohungsanalysen der Branche und Sicherheitsberatung.

Jede Art von Threat Intelligence-Plattform ist auf Abonnementbasis verfügbar, normalerweise zu zwei oder drei Preisstufen, und wird über die Cloud oder seltener vor Ort oder als Hybrid bereitgestellt.

Aufgrund der hohen Kosten solcher Plattformen sowie des Bedarfs an Ausrüstung für die lokale Bereitstellung richten sich solche Dienste jetzt an große Organisationen und Unternehmen. Mit der Expansion von Cloud-Diensten in niedrigere Marktsegmente werden jedoch auch Tools für Bedrohungsinformationen leichter zugänglich.

Die Kosten für Plattformen variieren ebenso wie die Kosten für die Bedrohungsnachrichtendienste selbst. Datenverbindungen allein können Tausende von Dollar pro Monat kosten, aber die damit verbundenen Kosten umfassen die Kosten für die Wartung eines 24/7-Sicherheitsbetriebszentrums mit Technikern und Analysten. Im Vergleich dazu kosten verwaltete Sicherheitsdienste in der Regel Zehntausende von Dollar pro Monat. Die kostengünstigsten Dienstleistungen erfordern mehr Zeit und Mühe des Kunden.

Da sich Bedrohungsnachrichtendienste stark voneinander unterscheiden, wird es zu einer großen Herausforderung bei der Auswahl, zu verstehen, wie die Informationen verwendet werden, und über das erforderliche Personal zu verfügen, um den Dienst ordnungsgemäß zu nutzen.

Wir haben sechs ROI4CIO-Plattformen für Bedrohungsinformationen anhand der folgenden Merkmale verglichen :

- eigene Futterlieferanten oder Analysezentren für die Vorverarbeitung von Futtermitteln;

- Anzahl der sofort einsatzbereiten Futterlieferanten; unterstützte Möglichkeiten zum Empfangen von Feeds;

- die Möglichkeit, Daten aus externen Quellen anzureichern (z. B. WHOis, PassiveDNS, VirusTotal usw.);

- Suche nach Übereinstimmungen in SIEM-Ereignissen;

- direkte Reaktion auf Vorfälle durch Integration in Informationssicherheitssysteme von Drittanbietern;

- Reaktion auf Vorfälle mit komplexen Algorithmen (Playbooks);

- die Fähigkeit zur Integration über die REST-API;

- die Fähigkeit, ein Diagramm von Verknüpfungen zwischen Feed-Objekten und internen Artefakten zu erstellen.

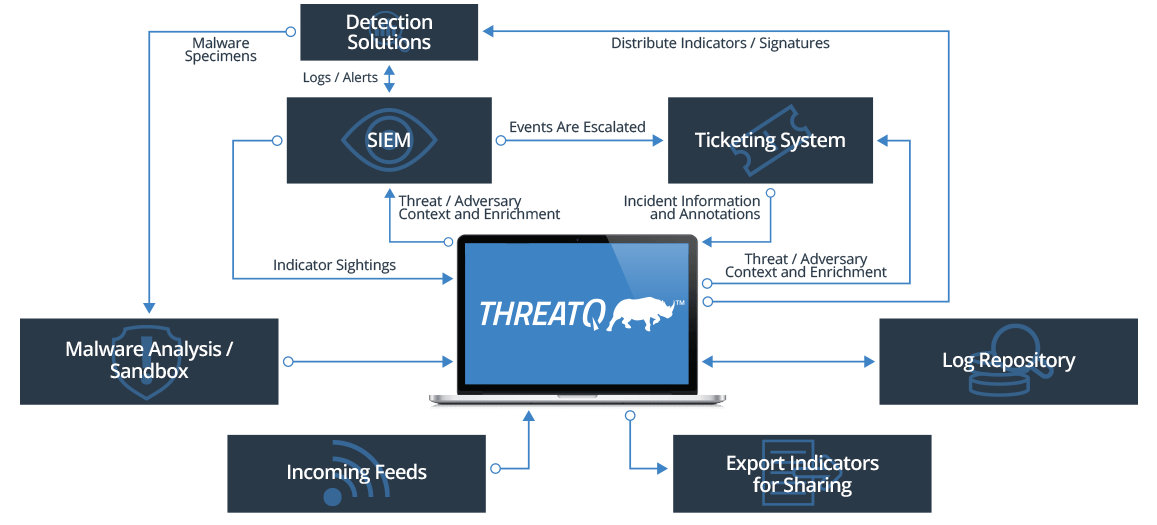

ThreatQ von ThreatQuotinet

ThreatQ ist eine offene und erweiterbare Plattform für Bedrohungsinformationen, die Sicherheitsteams den Kontext und die erweiterte Anpassung bietet, die sie zur Verbesserung der Sicherheit und zur Durchführung erfolgreicher Operationen zur Abwehr und Verwaltung von Bedrohungen benötigen.

Das Produkt von ThreatQuotient, einem 2013 gegründeten Unternehmen für digitale Sicherheit, priorisiert Bedrohungen und automatisiert Prozesse, um die Entscheidungsfindung zu unterstützen und gleichzeitig die begrenzten Ressourcen optimal zu nutzen. Das Unternehmen ist spezialisiert auf Reaktion auf Vorfälle, Bedrohungssuche, Anti-Phishing, Alarmsortierung und Schwachstellenmanagement.

Die ThreatQ-Plattform ist das Flaggschiff von ThreatQuotient. Die Plattform bietet SOC-Analysten, Incident-Response-Spezialisten und Analysten Flexibilität, Transparenz und Kontrolle, indem sie den Kontext bereitstellt und die Daten auf dem neuesten Stand hält.

Funktionsweise

Die Solution Threat Library ist ein zentrales Repository für externe Bedrohungsinformationen, das mit internen Bedrohungs- und Ereignisdaten angereichert und erweitert wird, um aktuelle und kontextbezogene Informationen zu erhalten, die auf Ihre einzigartige Geschäftsumgebung zugeschnitten sind.

Mithilfe der integrierten Bedrohungsbibliothek, Adaptive Workbench, Open Exchange und ThreatQ Investigations können Bedrohungsanalysten schneller erkennen, untersuchen und handeln als das Security Operations Center.

ThreatQ arbeitet mit Ihren vorhandenen Prozessen und Technologien zusammen, um die Effizienz Ihrer vorhandenen Infrastruktur zu verbessern. Die Plattform bietet Kunden mehr Einblick in ihre Sicherheitsressourcen. Die Open Exchange ThreatQ-Bibliothek bietet einen Mehrwert für vorhandene Sicherheitsinvestitionen mit branchenüblichen Schnittstellen und SDK / APIs für die Integration von Anpassungen, Tools, Befehlen und Workflows.

Schnittstelle

Merkmale

eigene Feed-Lieferanten / analytische Zentren für Futter Vorverarbeitung: vorhanden

Anzahl der Feed-Lieferanten aus der Box: 100+

unterstützten Methoden des Empfang Feeds: CSV, JSON

Möglichkeit Daten aus externen Quellen (zB Anreicherung - Whois, PassiveDNS, Virustotal, usw. .):Gegenwart

Suche nach Übereinstimmungen in SIEM-Ereignissen: Gegenwart

Direkte Reaktion auf Vorfälle durch Integration in Informationssicherheitssysteme von Drittanbietern: Gegenwart

Reaktion auf Vorfälle mit komplexen Algorithmen (Playbooks): Gegenwart

Möglichkeit der Integration über die REST-API: Gegenwart

Möglichkeit, ein Diagramm mit Verknüpfungen zwischen Feed-Objekten und internen Artefakten zu erstellen : vorhanden

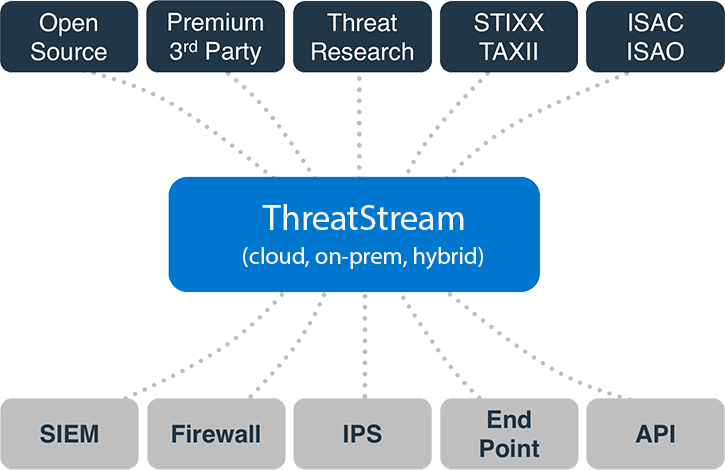

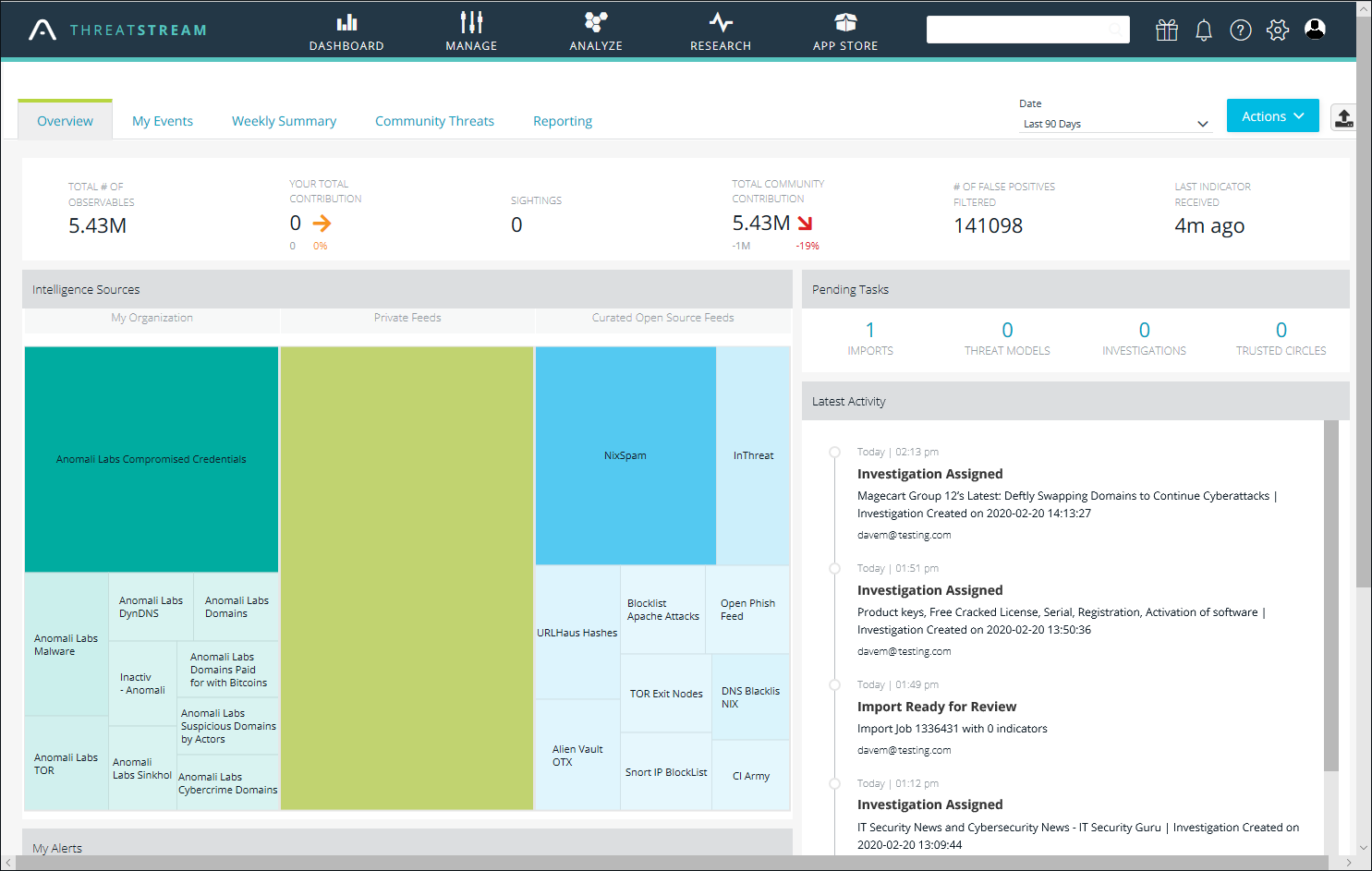

ThreatStream von Anomali

Anomali lässt sich in SIEM und andere Protokollquellen integrieren und behält die historische Sichtbarkeit ohne Protokollduplizierung bei. Historische Daten werden ständig analysiert und mit neuen und vorhandenen Bedrohungsdaten verglichen, um Anzeichen von Verstößen zu erkennen.

Anomali ThreatStream ist eine SaaS-Plattform für Bedrohungsinformationen, die auch lokal als virtuelle Maschine bereitgestellt werden kann. Das Tool umfasst über 140 Open Source-Kanäle und erleichtert das Einbinden von kommerziellen Kanälen über den Anomali APP Store.

Ein wichtiges Merkmal der ThreatStream-Plattform ist das Investigation Dashboard, mit dem sich interessante Bedrohungen untersuchen lassen. Hier können einfach neue Untersuchungen erstellt werden, wenn Sie die gewünschten Observablen hinzufügen. Weisen Sie sie einfach einem Benutzer oder Team zu und verwenden Sie die ThreatStream-Integration mit ServiceNow, um bei Bedarf ein Ticket zuzuweisen.

Arbeitsschema

ThreatStream enthält eine integrierte Sandbox, mit der Sie Dateien hochladen und analysieren können. Sie können auch Geheimdienstberichte oder IoCs-Listen importieren. Das Produkt lässt sich in viele gängige SIEMs integrieren, enthält eine Case-Management-Funktion zum Zuweisen von Forschungsaufgaben, unterstützt den Workflow eines Analysten und ermöglicht Ihnen die Zusammenarbeit mit vertrauenswürdigen Partnern. Mit ThreatStream Link können Daten direkt mit Geräten im Unternehmen ausgetauscht werden.

Zusätzlich zu proprietären Überwachungsindikatoren nimmt die Plattform Feeds auf und bereichert sie mit Informationen aus eigenen Quellen, visualisiert Informationen und zerlegt sie zum besseren Verständnis in Komponenten.

Untersuchungsberichte werden im STIX-, Kill Chain- oder Diamond-Format veröffentlicht. Die Plattform lässt sich in Splunk integrieren und bietet zusätzliche nützliche Tools.

Schnittstelle

Merkmale

eigener Feed-Lieferanten / feed Vorverarbeiten analytische Zentren: vorhanden

Anzahl der Feed-Lieferanten aus der Box: 100+

unterstützten Methoden des Empfang Feeds: CSV, JSON, HTTP

Möglichkeit Daten aus externen Quellen (zB Anreicherung - Whois, PassiveDNS, Virustotal und andere): vorhanden

Suche nach Übereinstimmungen in SIEM-Ereignissen: vorhanden

Direkte Reaktion auf Vorfälle durch Integration in Informationssicherheitssysteme von Drittanbietern: vorhanden

Reagieren auf Vorfälle mit komplexen Algorithmen (Playbooks): N / A

Möglichkeit der Integration über die REST-API: vorhanden

Möglichkeit, ein Diagramm mit Verknüpfungen von Feed-Objekten und internen Artefakten zu erstellen: vorhanden

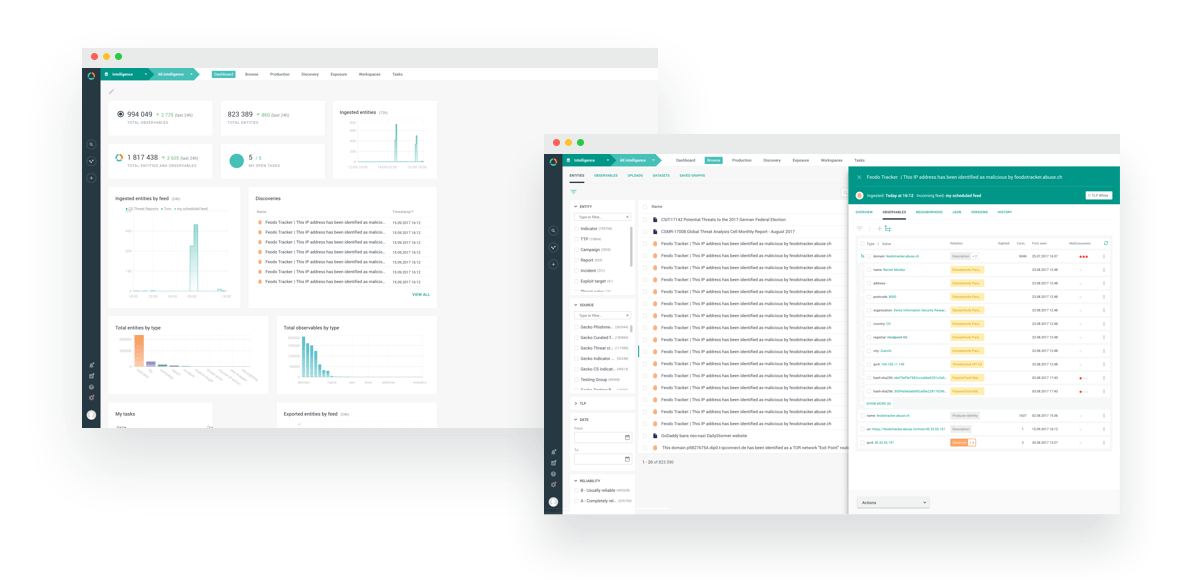

EclecticIQ-Plattform

EclecticIQ ist eine Plattform, mit der Analysten schnellere, bessere und tiefgreifendere Untersuchungen durchführen und gleichzeitig Informationen mit Maschinengeschwindigkeit verbreiten können.

Die EclecticIQ-Plattform verarbeitet sowohl strukturierte als auch unstrukturierte Bedrohungsdaten von Open Source, Industriepartnern und internen Ressourcen, die in einem einzigen Dashboard zusammengefasst sind. Die Plattform kann sowohl in der Cloud als auch lokal bereitgestellt werden.

EclecticIQ verwendet keine Datenerfassungsmethode. Stattdessen beschäftigt das Unternehmen ein Analystenteam, das Bedrohungen kontinuierlich untersucht, um alle Informationen in einem strukturierten Format zu sammeln und einen umfassenden Überblick mit praktischen Lösungen zu bieten.

Arbeitsschema

Die Lösung ist sowohl eine Verbraucher- als auch eine Produktionsplattform. Hier können Analysten einen Arbeitsbereich für einen einzelnen Vorfall erstellen, der alle diesbezüglichen Untersuchungen enthält. Nach Abschluss kann die Organisation den Arbeitsbereich archivieren und wieder aktivieren, wenn der Vorfall erneut auftritt.

Sicherheitsteams können Discovery Alerts so konfigurieren, dass aktuell auftretende Bedrohungen auftreten. Es regelt auch das Festlegen von Warnungen für die Suche nach bestimmten Entitäten (Malware-Familien, Bedrohungsakteure usw.) und das Signalisieren eingehender Bedrohungsvarianten im Zusammenhang mit diesen Entitäten.

Die Report Builder-Funktion demonstriert die EclecticIQ-Produktionsumgebung. Sie kann Berichte basierend auf bestimmten Optionen erstellen, und Analysten können dem Bericht problemlos Informationen und Kontext hinzufügen. Die Lösung verwendet TLP, um die Verbreitung von Informationen außerhalb der Plattform zu verhindern.

Schnittstelle

Merkmale

eigene Feed-Lieferanten / feed Vorbearbeitung Think Tanks: vorhanden

Anzahl der Futtermittel-Lieferanten aus der Box: 20-100

Unterstützte Wegen empfangen Feeds: CSV, JSON, HTTP

Möglichkeit zur Anreicherung von Daten aus externen Quellen (zum Beispiel - Whois, PassiveDNS, VirusTotal usw.): vorhanden

Suche nach Übereinstimmungen in SIEM-Ereignissen: vorhanden

Direkte Reaktion auf Vorfälle durch Integration in Informationssicherheitssysteme von Drittanbietern: vorhanden

Reaktion auf Vorfälle mit komplexen Algorithmen (Playbooks): N / A

Möglichkeit der Integration über die REST-API: vorhanden

Möglichkeit, ein Diagramm mit Verknüpfungen zwischen Feedobjekten und internen Artefakten zu erstellen: vorhanden

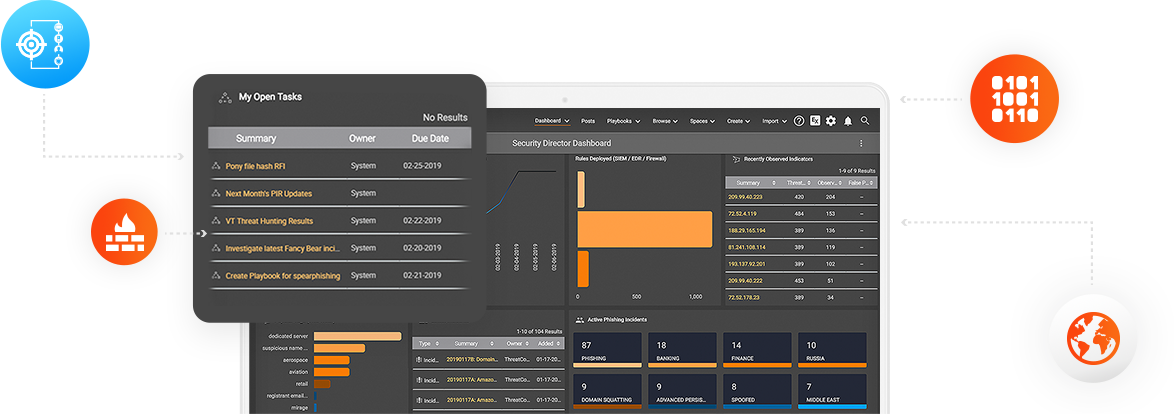

ThreatConnect- Plattform

Die ThreatConnect-Plattform wurde entwickelt, um die Denkweise von Gegnern zu verstehen, Workflows zu automatisieren und Bedrohungen mithilfe von Informationen zu mindern. ThreatConnect bietet eine Reihe von Produkten an, die auf einer automatisierten Analyseplattform basieren.

Die ThreatConnect-Plattform bietet die Möglichkeit, die Aggregation von Bedrohungsinformationen zu automatisieren und Teams von der Routineaufgabe zum Sammeln von Daten zu befreien. Aufbauend auf seinen Datenaggregationsfunktionen lässt sich ThreatConnect in eine Vielzahl von Analysetools und -diensten integrieren, um die Teamarbeit weiter zu optimieren und zu automatisieren. Bereitstellung in der Cloud oder vor Ort verfügbar Es gibt eine Orchestrierungsoption für diejenigen, die ein System in mehreren Umgebungen bereitstellen möchten.

Arbeitsschema

ThreatConnect Research Group - Weltweit renommierte Cybersecurity-Analysten, die ständig neue Informationen bereitstellen. Die Gruppe umfasst die besten Analysten der Branche von Geheimdiensten und die am besten informierten Analysekreise. Sie kuratieren die Informationsquelle TC Identify, die verifizierte Bedrohungsinformationen aus über 100 offenen Quellen und Crowdsourcing-Daten aus Dutzenden von Communities bereitstellt.

Mit ThreatConnect können Sicherheitsteams Dashboards für bestimmte Anforderungen erstellen und anpassen, während das Haupt-Dashboard eine schnelle Visualisierung der kürzlich beobachteten Metriken und Trendthemen bietet.

Das Playbook-Panel der Plattform bietet Hunderte von Anwendungsoptionen, um die Verarbeitung nahezu aller Aktionen zu automatisieren. Kunden können ihre eigenen Anwendungen erstellen oder vorhandene ändern. Die Plattform unterstützt eine ausgefeilte Filterung mit Tags, um Elemente nach Verhalten, Geografie und einer Reihe anderer Merkmale zu klassifizieren. Analysten können auf der Seite mit den Details zu Vorfallberichten zusammenarbeiten.

Die Plattform unterstützt mehrere SIEM-Integrationen, insbesondere Splunk, und stellt eine bidirektionale Kommunikation zwischen ThreatConnect und Splunk her, sodass Bedrohungsinformationen direkt an Splunk gesendet werden, wo Teams Bedrohungszusammenfassungen und andere Informationen anzeigen können.

Schnittstelle

Merkmale

eigenen Feed-Lieferanten / feed Vorverarbeitung Think Tanks:vorhanden

Anzahl der sofort einsatzbereiten Feed-Anbieter: 100+

Unterstützte Möglichkeiten zum Empfangen von Feeds: CSV, JSON, HTTP

Möglichkeit, Daten aus externen Quellen (z. B. WHOis, PassiveDNS, VirusTotal usw.) anzureichern: vorhanden

Suche nach Übereinstimmungen in SIEM-Ereignissen: vorhanden

Direkt Reaktion auf Vorfälle durch Integration in Informationssicherheitssysteme von Drittanbietern: vorhanden Reaktion

auf Vorfälle mithilfe komplexer Algorithmen (Playbooks): N / A

Möglichkeit der Integration über die REST-API: vorhanden

Möglichkeit, ein Diagramm mit Verknüpfungen zwischen Feed-Objekten und internen Artefakten zu erstellen: vorhanden

Threat Intelligence Platform von R-Vision

R-Vision TIP ist eine Plattform, mit der Sie die Erfassung von Kompromissindikatoren sowohl aus freien als auch aus kommerziellen Austauschkanälen automatisieren, verarbeiten, mit Informationen anreichern und in internen Sicherheitssystemen zur rechtzeitigen Erkennung von Bedrohungen und zur Untersuchung von Vorfällen verwenden können.

R-Vision ist ein russischer Entwickler von Cybersicherheitssystemen, der seit 2011 Lösungen und Dienste entwickelt, um aktuellen Cyber-Bedrohungen entgegenzuwirken und ein zuverlässiges Informationssicherheitsmanagement zu gewährleisten.

Die Plattform des Unternehmens, R-Vision TIP, bietet die automatische Erfassung, Normalisierung und Anreicherung von Kompromissindikatoren, die Übertragung verarbeiteter Daten an interne Sicherheitsmaßnahmen sowie die Suche und Erkennung von Indikatoren in der Infrastruktur des Unternehmens mithilfe von Sensoren.

Unterstützte Informationsquellen zu Bedrohungen sind Daten von FinCERT der Zentralbank der Russischen Föderation, Kaspersky, Group-IB, IBM X-Force Exchange und AT & T Cybersecurity. Mit einer Reihe von Sensoren kann die Plattform in Echtzeit überwachen, nachträglich nach Spuren böswilliger Aktivitäten in der Infrastruktur des Unternehmens suchen und Sicherheitsanalysten im Falle eines Risikos benachrichtigen.

R-Vision TIP vereinfacht die Arbeit mit Bedrohungsdaten durch Sammeln, Normalisieren und Speichern von Daten aus vielen Quellen in einer einzigen Datenbank und erleichtert die Identifizierung latenter Bedrohungen durch Überwachen relevanter Indikatoren in SIEM-, Syslog- und DNS-Abfragen mithilfe von Sensoren.

Arbeitsschema

Mit TIPP können Sie Bedrohungen rechtzeitig blockieren, indem Sie verarbeitete Daten automatisch direkt in die interne Verteidigung hochladen. Durch die Vorverarbeitung wird die Anzahl der Fehlalarme reduziert, die bei der Verwendung von Rohdaten auftreten. Unterstützt das automatische Hochladen von Indikatoren auf Geräte von Cisco, PaloAlto Networks, Check Point.

Mit der R-Vision Threat Intelligence Platform können Sie das erforderliche Szenario für die Arbeit mit Indikatoren implementieren und automatisieren. Das Szenario kann Anreicherung, Erkennung, Verteilung an den Schutz und Benachrichtigung umfassen.

Mit der neuen Version des Produkts wird das Link-Graph-Tool eingeführt. Es zeigt die Beziehung des böswilligen Indikators zu anderen Entitäten an und zeigt eine visuelle Darstellung der Bedrohung. Das Diagramm enthält Werkzeuge zum Skalieren, Filtern und Clustering von Objekten nach verschiedenen Attributen.

Schnittstelle

Merkmale

eigene Feed-Lieferanten / feed Analysezentren: N / A

Anzahl der Feed-Lieferanten aus der Box: 20-100

Unterstützte Wegen empfangen Feeds: CSV, JSON, HTTP

Möglichkeit zur Anreicherung von Daten aus externen Quellen (zum Beispiel - Whois, PassiveDNS, VirusTotal usw.): vorhanden

Suche nach Übereinstimmungen in SIEM-Ereignissen: vorhanden

Direkte Reaktion auf Vorfälle durch Integration in Informationssicherheitssysteme von Drittanbietern: vorhanden

Reaktion auf Vorfälle mit komplexen Algorithmen (Playbooks): N / A

Möglichkeit der Integration über die REST-API: vorhanden

Möglichkeit, ein Diagramm mit Verknüpfungen zwischen Feed-Objekten und internen Artefakten zu erstellen: N / A

——

Natalka Chech für ROI4CIO