Die Intel Boot Guard-Technologie wurde genau entwickelt, um solche Angriffe auszuschließen: Theoretisch wird garantiert, dass in der Anfangsphase des Computerstarts nur vertrauenswürdiger Code geladen wird. Wie sich herausstellte, authentifizieren nicht alle Geräte beim Aufwachen des Computers aus dem S3-Ruhezustand den Inhalt des Flash-Speichers, sodass Sie den Code ändern können. Die Folgen eines solchen Angriffs können schwerwiegend sein. Insbesondere wird es möglich, Daten auf einer Festplatte zu entschlüsseln, wenn es möglich ist, die im RAM gespeicherten Schlüssel zu lesen.

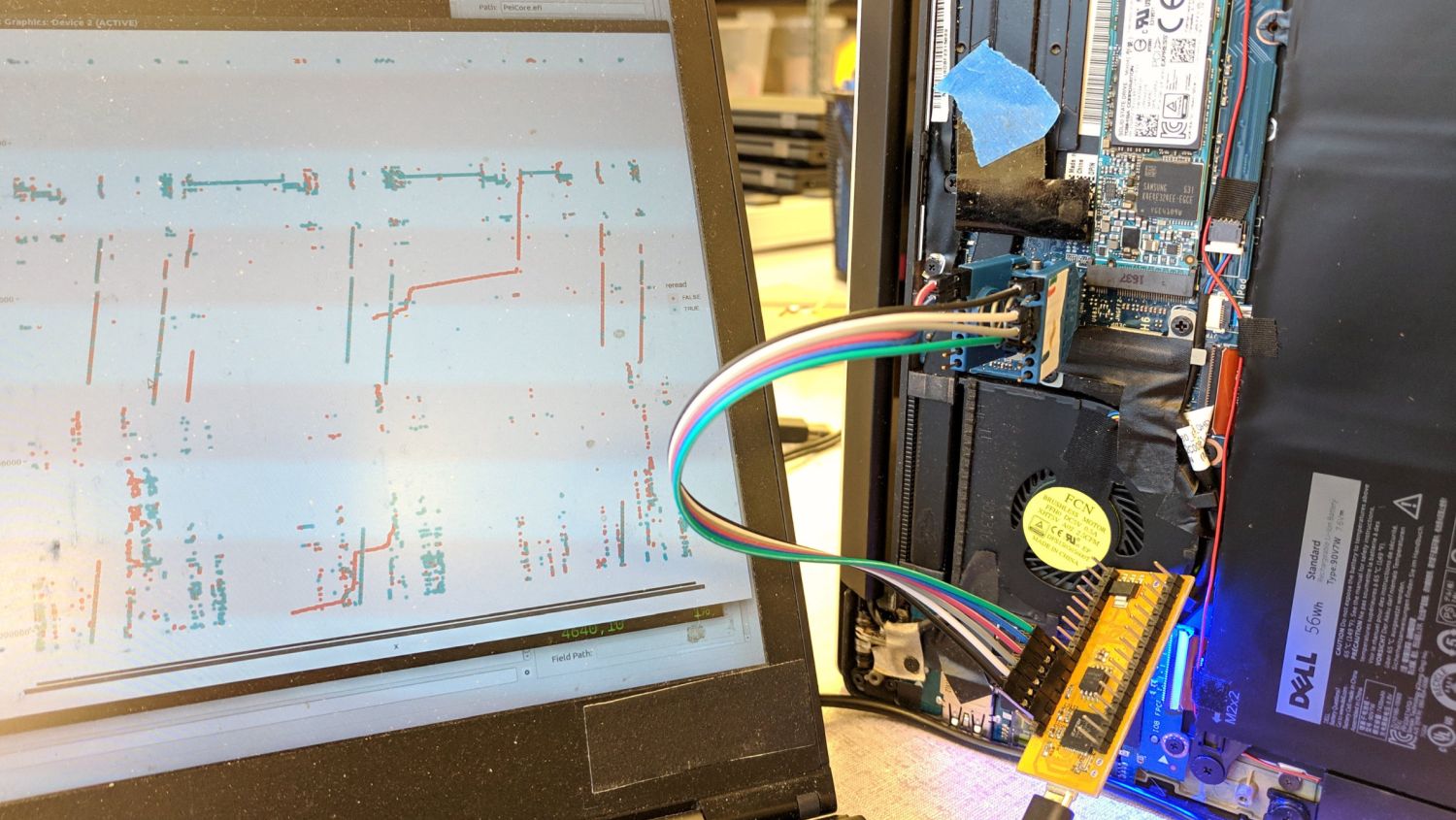

Um den Angriff zu erkennen, verwendete Trammell seine eigene Entwicklung - einen spispy Hardware-Flash-Speicher- Emulator , mit dem sowohl der Zugriff auf den BIOS-Chip verfolgt als auch der Startcode ganz oder teilweise im laufenden Betrieb ersetzt werden kann. Die Sicherheitsanfälligkeit wird als TOCTOU-Fehler (Time-of-Check / Time-of-Use) qualifiziert. Dieser Begriff beschreibt eine Situation, in der der Code „zum falschen Zeitpunkt“ validiert wird und nach Überprüfung die Möglichkeit einer Softwaresubstitution bestehen bleibt.

In der Studie gibt es einen Hinweis darauf, dass Hardwarehersteller häufig eine zusätzliche Validierung des BIOS-Codes ablehnen (Hudson entdeckte das Problem bei Geräten von fünf verschiedenen Anbietern). Möglicherweise tun sie dies aufgrund der Anforderungen von Microsoft, die die Zeit, in der das Windows-Logo nach dem Aufwachen aus dem Ruhezustand angezeigt wird, stark einschränken. Wenn dies zutrifft, wurde die Sicherheit für den Benutzerkomfort geopfert. Das Problem wird durch die Tatsache verschlimmert, dass diese Parameter in der Hardware eingestellt sind und nicht von der Software geändert werden können.

Obwohl Hudson nicht genau weiß, wie Intel das Problem gelöst hat, werden die Einstellungen des Herstellers jetzt wahrscheinlich teilweise ignoriert, und die neue Firmware des CSME-Moduls überprüft die Gültigkeit des BIOS-Codes beim Beenden des Ruhezustands zwangsweise.

Angriffe wie der von Hudson beschriebene können per Definition nicht massiv sein, aber es wird nicht einfach sein, die Sicherheitsanfälligkeit zu schließen. Sie müssen warten, bis der Patch über den Laptop- oder Motherboard-Hersteller bestimmte Geräte erreicht. Auf der anderen Seite können Sie Ihre wertvollen Daten selbst vor einem solchen Angriff schützen: Schalten Sie Ihren Laptop einfach aus, wenn er unbeaufsichtigt bleibt.

Was ist sonst noch passiert?

Die Experten von Kaspersky Lab untersuchten ausführlich die Arbeit der beiden Ransomware-Trojaner Ragnar Locker und Egregor. Diese beiden Beispiele zeigen, wie Cyberkriminelle nicht nur Geld zur Entschlüsselung erpressen, sondern auch die Daten der Opfer stehlen und damit drohen, sie zu veröffentlichen.

Nvidia hat einen weiteren großen Fehler in seiner Software behoben , diesmal in der GeForce Now-Software. Die Sicherheitsanfälligkeit bezüglich der Ausführung von beliebigem Code bezieht sich auf die in der Software verwendete Open Source-Bibliothek OpenSSL.

Avast hat bei Google Play eine Reihe von Anwendungen gefunden , die angeblich die Funktionalität des Minecraft-Spiels erweitern, den Opfern jedoch 30 US-Dollar pro Woche in Rechnung stellen.

Microsofts monatliche Patch - Sets haben geschlossen mindestens einen Zero Day (wir schrieben über diese Sicherheitsanfälligkeit vor zwei Wochen), sowie eine ernsthafte Sicherheitslücke im Network File System Service. Eine weitere Sicherheitsanfälligkeit (CVE-2020-1599) ermöglicht das Anhängen von schädlichem Code an eine ausführbare Datei unter Beibehaltung der Gültigkeit der digitalen Signatur. In der Zwischenzeit werden zwei weitere Zero-Days im Google Chrome-Browser gepatcht .

Apple verlangt von Softwareanbietern, dass sie ein Manifest bereitstellen, in dem detailliert beschrieben wird, wie Benutzerdaten behandelt werden. Das Unternehmen selbst wird wegen neuer Funktionen in macOS Big Sur kritisiert (siehe Tweet oben): Systemanwendungen können jetzt eine direkte Verbindung zu den Servern des Unternehmens herstellen und benutzerdefinierte Firewalls und VPN-Clients ignorieren. Erstens kann diese Praxis von Malware ausgenutzt werden. Zweitens enthüllt dieser Ansatz die tatsächliche IP des Benutzers, selbst wenn er sie verbergen möchte.