Es stellt sich also heraus, dass eine Webanwendung von mehreren Seiten gleichzeitig angegriffen werden kann - hier haben Sie Cross-Site-Scripting, SQL-Injection, Autorisierungsumgehung und Remotecodeausführung im Allgemeinen. Im ewigen Kampf des Schildes und des Schwertes gegen diese Art wurde ein Schutzbildschirm für Webanwendungen erfunden, der solche Aktivitäten auffängt und blockiert, noch bevor sie auf Ihrer Website ausgeführt werden.

In diesem Beitrag erfahren Sie, wie WAF von Beeline Business funktioniert , welche Vorteile es hat und wie Sie es schnell für Ihr Unternehmen verbinden können.

Warum WAF überhaupt benötigt wird

Im vergangenen Jahr Positive Technologies veröffentlicht seine Web Application Vulnerabilities 2019 Studie, nach denen der Anteil der Web - Anwendungen mit hohem Risiko Schwachstellen enthalten bereits 67% betrug. Die häufigsten Probleme sind unzureichend geschützte Berechtigungszone, SQL-Injection und willkürliches Lesen von Daten. Außerdem wächst der Prozentsatz der Systeme, in denen Datenlecks möglich sind.

Die Bedeutung des Schutzes von Webanwendungen wird auch in einem der Berichte von Gartner-Analysten hervorgehoben:

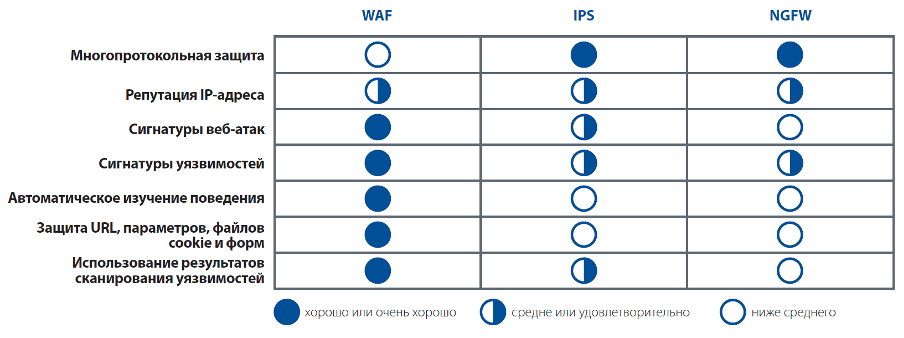

- (WAF) (NGFW) (IPS). WAF .

- NGFW IPS WAF , , -.

- WAF , . .

- , -, .

Die Hauptunterschiede zwischen WAF, IPS und NGFW (Gartner)

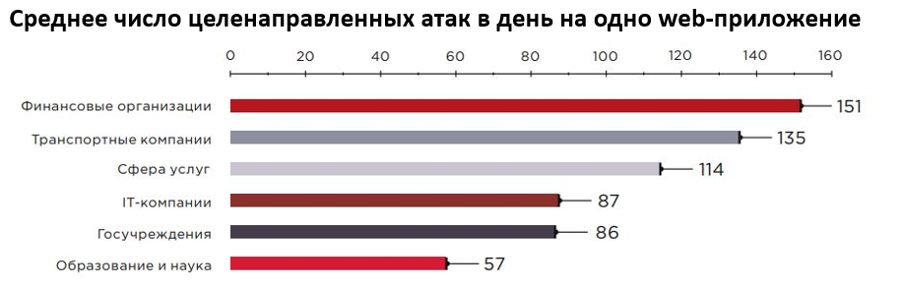

Die Folgen solcher Lecks und Hacks liegen auf der Hand und sind für Unternehmen (und insbesondere deren Kunden) nicht sehr angenehm: Hier haben Sie personenbezogene Daten, einschließlich Zahlungsinformationen, und Geschäftsgeheimnisse mit vertraulichen Dokumenten sowie Zugang zu interne Systeme. Im Allgemeinen der Jackpot, bei dessen Zusammenbruch das Unternehmen sowohl seriös als auch finanziell leidet. Finanzinstitute leiden erwartungsgemäß am meisten darunter, aber nicht nur:

Laut Positive Technologies

Zum Schutz haben Unternehmen Spezialisten für Informationssicherheit, die die Zulässigkeit der Verwendung einer bestimmten Software sowie allgemeine Sicherheitsrichtlinien festlegen. Gleichzeitig deuten allgemeine Trends - eine Zunahme der Anzahl der Anwendungen selbst, die aktive Nutzung verschiedener APIs - in einer gemischten Umgebung (interne Anwendungen, privat und Cloud) darauf hin, dass viele Prozesse automatisiert werden sollten.

Besonders im Bereich der Informationssicherheit.

Die Hauptprobleme für Unternehmen, die versuchen, solche Lösungen selbst bereitzustellen, waren, dass die Reaktionszeit auf eine aktive Bedrohung ziemlich lang war, ebenso wie die Betriebskosten der Lösung selbst. Ich wollte es wie immer schneller und zugänglicher machen. Und im Idealfall auch mit einer Cloud-Version der Lösung, die schnell verbunden und bequem verwaltet werden kann.

Aus diesem Grund haben wir uns entschlossen, nur automatisierte Mechanismen zum Schutz, Blockieren und Abwehr von Angriffen mithilfe unseres Schutzbildschirms anzubieten.

Zunächst haben wir die OWASP-Liste der zehn größten Bedrohungen für Webanwendungen im Jahr 2020 übernommen und bei beiden Modellen (positiv und negativ) einen Schutz gegen diese implementiert.

- Injektion.

- Unterbrochene Authentifizierung.

- Sensible Datenexposition.

- Externe XML-Entitäten (XXE).

- Defekte Zugriffskontrolle.

- Sicherheitsfehlkonfiguration.

- Cross-Site Scripting XSS.

- Insecure Deserialization.

- Using Components with Known Vulnerabilities.

- Insufficient Logging & Monitoring.

Darüber hinaus schützt unsere WAF vor Brute Force, Datenextraktion, API-Angriffen, unerwünschtem Crawlen, Botnetzen sowie dynamischen Fluten von Slowloris und HTTP.

Natürlich spiegeln sich auch Zero-Day-Angriffe wider, einschließlich HTTPS, sowie das Blockieren des geografischen Datenverkehrs.

Darüber hinaus unterstützt unsere WAF einen einzigartigen Algorithmus zur automatischen Richtlinienerstellung, der auf maschinellem Lernen basiert und sich perfekt zum automatischen Generieren von Sicherheitsrichtlinien für eine Webanwendung eignet.

Die konfigurierte WAF kennt die Struktur Ihrer Ressource gut, sodass sie automatisch alle Aktionen blockieren kann, die für ihre Arbeit nicht typisch sind.

Übrigens gibt es einige Mythen über die Redundanz des Wesens von WAF und seine Notwendigkeit. Folgendes wird normalerweise als Beispiel angeführt:

Das Sicherheitsgateway und die Sitzungsüberwachung schützen mich.

Webanwendungen sollten für alle verfügbar sein. Sie müssen also nur den gesamten eingehenden Datenverkehr auf den Ports 80 (HTTP) und 443 (HTTPS) zulassen und hoffen, dass alle die Regeln einhalten. Die Sitzungsüberwachung auf Vorhandensein, Identifizierung und Blockierung von ausführbarem Code ist kein Ersatz für die Analyse des Webanwendungsverkehrs. Daher ist das Ausnutzen einer Sicherheitsanfälligkeit durch eine legitime Webanforderung mit einem All-in-One-Sicherheitsgateway nicht schwierig.

Dann schützt es definitiv den Sicherheitsscanner der Netzwerk-Webanwendung

Nicht wirklich. Netzwerksicherheitsscanner erkennen unsichere Konfigurationen, fehlende Updates sowie Sicherheitslücken auf Servern und Netzwerkgeräten, nicht auf Sicherheitslücken in Webanwendungen. Die Architektur der Lösungen, die große Anzahl von Regeln und Funktionen, die beim Scannen eines Netzwerks überprüft werden müssen, ermöglichen es Herstellern von Netzwerkscannern manchmal immer noch, zusätzliche Funktionen für die Suche nach Schwachstellen in Webanwendungen unter einer separaten Lizenz oder sogar kostenlos anzubieten.

Die Benutzerfreundlichkeit und Qualität ihrer Arbeit ist jedoch weit von dem Durchschnitt professioneller Webanwendungsscanner entfernt, und das Vertrauen in solche Produkte kann nicht wiederhergestellt werden, nachdem kritische Schwachstellen gefunden wurden, bei denen der Universalscanner zu 100% funktioniert hat.

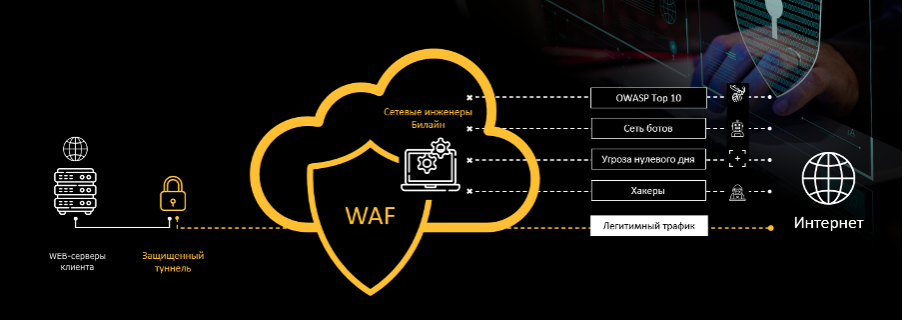

Wie es funktioniert

Wir haben die Lösung auf der Ausrüstung des israelischen Unternehmens Radware aufgebaut, das seit langem führend bei Informationssicherheitsdiensten ist. Einer der wichtigen Vorteile der Lösung ist ihr automatischer Betrieb: Die Bedrohungsanalyse und die Optimierung standardisierter Regeln für Webanwendungen werden ohne Beteiligung eines Administrators durchgeführt.

Es gibt drei Verbindungsmethoden, die davon abhängen, wo Sie eine Verkehrsanalyse durchführen:

- Auf unseren virtuellen Maschinen in unserem Rechenzentrum

- Auf unserer Ausrüstung beim Kunden

- Auf der virtuellen Maschine des Clients.

Schematisch sieht alles so aus:

Zusätzlich zu drei Verbindungsoptionen gibt es zwei Bereitstellungsoptionen:

- Inline (nur aus der Cloud) - Überwachung oder aktive Blockierung böswilliger Anfragen.

- Out of Pass (lokal beim Kunden) - Es wird nur die Überwachung böswilliger Anforderungen unterstützt.

Dank der automatischen Optimierung der standardisierten Regeln ist es uns gelungen, den niedrigstmöglichen falsch positiven Wert zu erreichen. Es ist fast nahe Null. Natürlich passiert dies manchmal (weniger als 1%), was auf Fehler in der Beschreibung der Regeln für den Betrieb einer bestimmten Site zurückzuführen ist, da WAF als Mechanismus nur zulässige Aktionen beschreibt und alles andere verboten ist.

Lösungsvorteile

Als Teil unserer Webanwendungs-Firewall bieten wir eine erstklassige Lösung, die:

- bietet laut OWASP vollständigen Schutz vor den 10 gefährlichsten Sicherheitslücken;

- zertifiziert von ICSA Labs;

- verfügt über eine einzigartige Funktion zum automatischen Erstellen von Richtlinien.

- und unterstützt negative und positive Sicherheitsmodelle.

Wir haben auch ein praktisches persönliches Konto, in dem Berichte über alle erkannten Bedrohungen und blockierten Angriffe gesammelt werden. Der Zugriff erfolgt über das Login und das Passwort des Mitarbeiters nur von einer bestimmten IP-Adresse aus.

Normalerweise wird davon ausgegangen, dass ein einzelner Dienst WAF mit einem bestimmten Client-Standort verbindet. In unserem Fall, wenn ein Client beispielsweise zwei Standorte auf demselben Server hat, auf die über zwei verschiedene IP-Adressen zugegriffen werden kann, wird dies immer noch als ein WAF-Dienst betrachtet, der einfach den gesamten Client-Verkehr zusammenfasst.

Weitere nützliche Informationen:

- Individuelle virtuelle Maschine für jeden Client beim Cloud-Hosting.

- WAF passt sich automatisch an Änderungen des Site-Inhalts an, was die Verwaltung erheblich vereinfacht.

- Beim Cloud-Hosting wird das SSL-Zertifikat für den Zugriff auf die Site nicht an den Betreiber übertragen, sondern vom Kunden in das persönliche Konto im Kryptocontainer hochgeladen, wodurch die Sicherheit gemäß dem Bankstandard PCI DSS gewährleistet wird.

- Rund um die Uhr Unterstützung durch qualifizierte Spezialisten auf dem Gebiet der Informationssicherheit des Partners - EKON Technologies.

- 3 Optionen für die Implementierung der Lösung - Cloud, Client-VM, dedizierte Geräte in der Client-Schleife.

Sie können WAF von Beeline auf der Produktseite verbinden . Sie haben einen kostenlosen Testmonat. Wenn es Ihnen nicht gefällt, schalten Sie es aus. Wenn es Ihnen gefällt, arbeiten wir weiter.