Seit über 15 Jahren arbeite ich in einem kleinen, aber in engen Kreisen bekannten russischen Unternehmen aus Nowosibirsk "Tornado Modular Systems", das Software- und Hardwarekomplexe für Prozessleitsysteme von Energieanlagen entwickelt und implementiert. Im Laufe der Jahre war ich in ganz anderen Bereichen tätig: Programmierung spezialisierter Top-Level-Softwaresysteme für den Schutz und die Automatisierung von MP-Relais, Einrichtung von Telemechanik- und automatisierten Prozessleitsystemen, Teilnahme an der Entwicklung eines modernen Industriecomputers und Verkauf komplexer Projekte für viele zehn Millionen Rubel. Eine solche Vielfalt von Produktionsaufgaben hat vielleicht vorbestimmt, was mich an dieser neuen Richtung interessiert - IS ACS TP.

Aber das Wichtigste zuerst. Nun scheint es so, als ob das derzeitige, man könnte sagen, Lawinenwachstum des Marktes für Geräte, Software und Dienstleistungen zur Lösung des Problems der Informationssicherheit eines automatisierten Prozessleitsystems auf das Auftreten von Bedrohungen durch Einflussnahme auf technologische Prozesse von außen zurückzuführen ist, was auch zu einem natürlichen Wachstum des Rechtsrahmens der FSTEC-Regulierungsbehörde usw. führt. Diese Meinung ist weitgehend richtig, aber es scheint mir, dass die Grundlage dieser Prozesse die unkontrollierte Verbreitung der Ethernet-Schnittstelle als De-facto-Standard für die Organisation industrieller Netzwerke industrieller Steuerungssysteme ist. Warum unkontrollierbar? Wie kannst du das sagen? Meiner Meinung nach gibt es dafür jeden Grund. Das Thema IS ACS TP erschien vor nicht allzu langer Zeit, und zuvor verband jeder Entwickler eines ACS oder eines Subsystems mit einer leichten Handbewegung die Netze des Aggregats, die Schaltanlage der Station, das Hauptbedienfeld und viele weitere kleine und nicht sehr kleine Steuerungs- und Managementsysteme.All dies wurde auf Bestellung des Kunden durchgeführt, um eine bessere Beobachtbarkeit der Anlage zu gewährleisten und die Qualität der Kontrolle und Verwaltung zu verbessern.

Was sind die Ergebnisse dieser guten Absichten? Spezialisten für die Wartung von technologischen Überwachungs- und Steuerungssystemen haben ihr Verständnis für die in diesen LANs ablaufenden Prozesse und ihre möglichen Auswirkungen auf die Aufrechterhaltung der Funktionsfähigkeit des technologischen Prozesses weitgehend verloren. Sie könnten denken, dass dies eine Folge der geringen Qualifikation des Personals ist. In vielen Fällen ist dies jedoch nicht der Fall. Tatsache ist, dass der Informationsumfang für die Analyse durch das Personal die Angemessenheit der Wahrnehmung des Zustands des Kontrollobjekts beeinflusst. Das Volumen industrieller Netzwerke und die Anzahl aktiver Geräte sind heute so hoch, dass selbst ein qualifizierter Spezialist die möglichen Folgen von Änderungen an den Einstellungen von ICS-Controllern, Netzwerkgeräten, der Installation neuer Geräte oder sogar dem Versetzen von Steuerungssystemen in Reparatur- oder Routineeinstellungsmodi nicht vorhersehen kann.Und ich gehe noch nicht auf die Probleme externer Hacker mit verschiedenen Aufgaben und Mitteln zur Durchdringung und Beeinflussung ein.

Das Auftreten von Informationssicherheitsspezialisten in Industrieanlagen an Kontrollpunkten fiel daher im Allgemeinen organisch mit diesem wachsenden Druck industrieller Netzwerke zusammen, unter denen sich der Rücken des tapferen Betriebspersonals bereits zu biegen begann. Diese Ritter von Firewalls, Antivirenabwehrsystemen und Intrusion Detection-Systemen sollten das Banner der industriellen Sicherheit aufgreifen und ihren reibungslosen Betrieb unter modernen Bedingungen sicherstellen, indem Internetverbindungen, Fernkommunikationskanäle, MES und ERP Gigabyte an Daten aus dem Prozessleitsystem saugen.

Ich glaube, dass diese Aufgabe in vielerlei Hinsicht von modernen Entwicklern von Informationssicherheitssystemen für Prozessleitsysteme gelöst wird oder hauptsächlich in den kommenden Jahren gelöst wird. Natürlich gibt es Schwierigkeiten, nicht alle IKS übertragen die Integration von Informationssicherheitstools konsequent in ihre sensiblen Architekturen. Aber das sind Arbeitsmomente. Ich denke jedoch, dass es eine Reihe konzeptioneller Probleme gibt, die von Lieferanten und Integratoren von ICS-Tools für Informationssicherheit analysiert werden sollten.

Um die Wirksamkeit der Mittel zur Gewährleistung der Informationssicherheit des APCS zu verstehen, ist es hilfreich, die Mittel zu berücksichtigen, die seine Zielaufgaben erfüllen. Die Hauptaufgaben des APCS in der Reihenfolge ihrer Priorität sind:

1. Aufrechterhaltung des technologischen Prozesses

2. Wenn es unmöglich ist, die erste technologische Ausrüstung und das Leben des Personals zu retten

Im Falle eines technologischen Unfalls gibt es zwei Möglichkeiten für die Entwicklung der Situation. Die Entwicklung einer Notsituation kann durch die automatische Aktion des Schutzsubsystems als Teil des Software- und Hardwarekomplexes des APCS oder durch Stoppen des technologischen Prozesses durch das diensthabende Personal über das Notfallbedienfeld gestoppt werden. In diesem Fall wird ein routinemäßiges Herunterfahren des technologischen Prozesses implementiert. Wenn diese Maßnahmen aus irgendeinem Grund nicht dazu führten, dass der technologische Prozess routinemäßig gestoppt wurde, kann sich eine Notsituation mit unvorhersehbaren Folgen entwickeln. Alle modernen APCS enthalten Software und Hardware sowie einfache Hardware, die für das automatische oder manuelle sichere Herunterfahren des technologischen Prozesses ausgelegt ist.

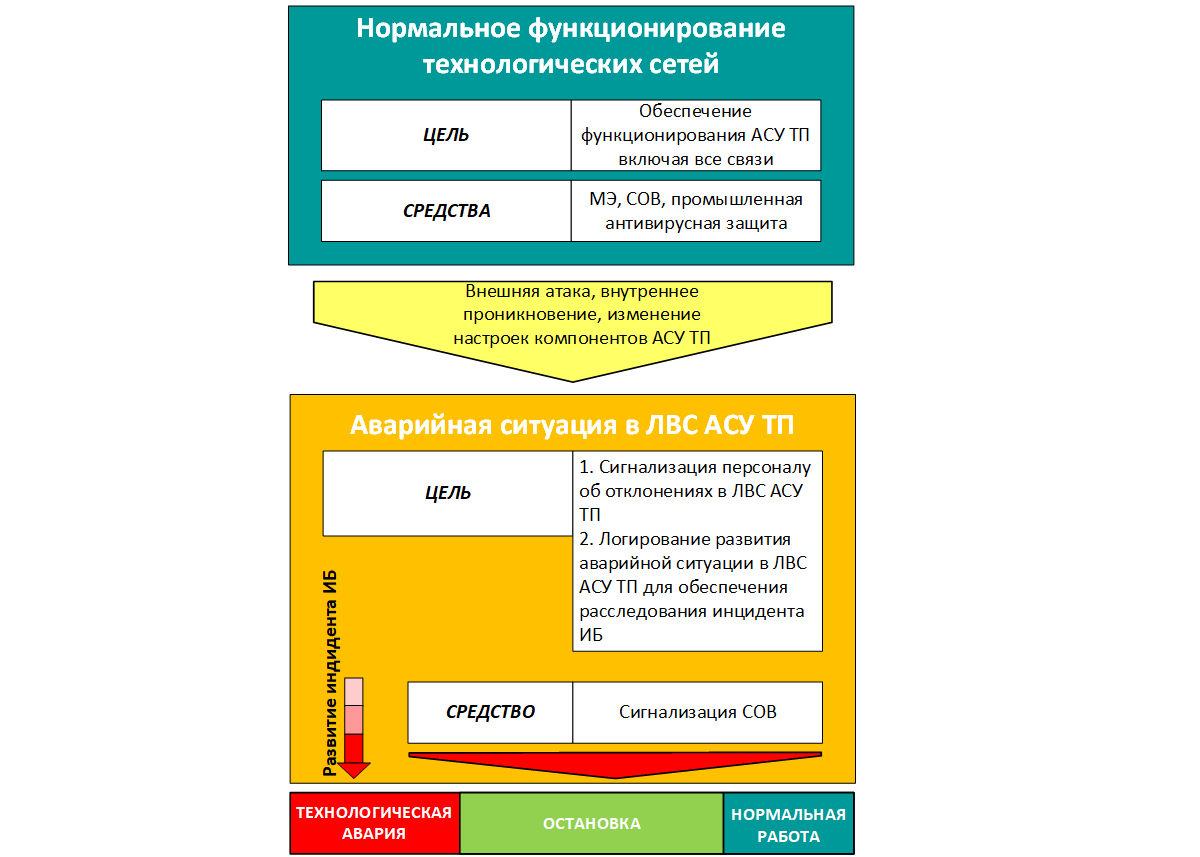

Nun werden wir die Zielaufgaben des IS des APCS betrachten. Unternehmen, die Software und Hardware für Informationssicherheits-Kontrollsysteme entwickeln, haben in der Vergangenheit dieselben Lösungen für den IT-Markt entwickelt. Die Aufgaben von IS IT und IS ICS sind jedoch ideologisch unterschiedlich. Im Bereich der Informationssicherheits-IT besteht die Aufgabe darin, die Funktionsfähigkeit der gesamten IT-Infrastruktur des Unternehmens einschließlich aller Verbindungen (Verbindung zum Internet, VPN zu Zweigstellen usw.) aufrechtzuerhalten. Wir können sogar sagen, dass die Leistung dieser Verbindungen eine der Hauptprioritäten ist, da ein nützliches Produkt vieler Organisationen, wenn sie beispielsweise getrennt werden, die Verbindung zum Internet gegen Null geht. Was den IS des APCS betrifft, so lautet die Hauptaufgabe heute wie folgt:

1. Sicherstellung des Funktionierens des APCS, einschließlich aller Kommunikationen

Es wird darauf hingewiesen, dass das Ergebnis eines Vorfalls im Bereich der Informationssicherheit bis zu einem technologischen Unfall alles sein kann und praktisch nicht vom diensthabenden Personal der Einrichtung abhängt. Derzeit werden SOCs für Objekte mit APCS praktisch nicht gefunden, und ihr Erscheinungsbild kann durch eine Bewertung ihrer finanziellen und insbesondere Zieleffizienz für APCS eingeschränkt werden. Dies bedeutet, dass das bestehende Paradigma für die Entwicklung von IS ICS durch das Fehlen von Mitteln zur aktiven Beeinflussung der Entwicklung eines Vorfalls von IS ICS nach dem Moment des erfolgreichen Eindringens in das LAN des ICS gekennzeichnet ist.

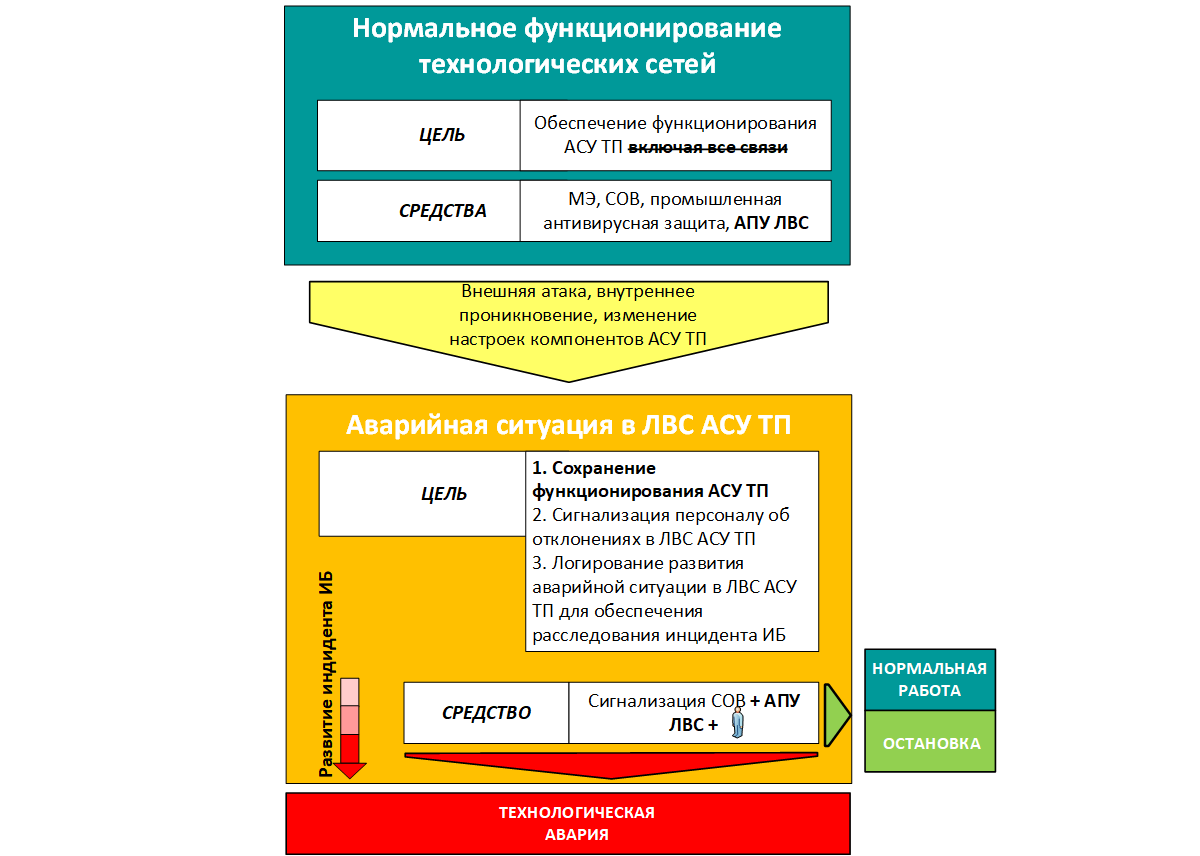

Tatsächlich können wir in einer Industrieanlage alle industriellen Netzwerke in bedingt isolierte Segmente zerlegen, die für sich genommen den Betrieb des technologischen Prozesses sicherstellen. In kritischen Situationen oder Situationen mit einer erhöhten Gefahr für die Informationssicherheit einer Industrieanlage sind die Verbindungen solcher Subnetze aus technologischer Sicht nicht wertvoll. Und hier gibt es die erste Dissonanz: Informationssicherheitsspezialisten sind es gewohnt, die Wahrung der Funktionsfähigkeit der gesamten Infrastruktur des Unternehmens als Ziel zu betrachten, während sie im Bereich Informationssicherheit, ICS, verstehen müssen, dass nicht alle Verbindungen wertvoll sind. Folglich können sie in bestimmten Situationen physisch deaktiviert werden, um die Ausbreitung destruktiver Prozesse im APCS-Netzwerk zu minimieren oder zu stoppen.

Lassen Sie mich ein Beispiel geben. Wir alle kennen den Unfall beim Sayano-Shushenskaya HPP. Ich werde dieses Objekt selbst nicht ansprechen, die Entwicklung des Unfalls ist gut beschrieben. Einer der Faktoren, die dazu führten, war die Übertragung des Sayano-Shushenskaya HPP in den Frequenzregelungsmodus im Stromversorgungssystem. Der Grund für diese Übertragung ist, dass im Kommunikationsraum des Bratsk-Wasserkraftwerks, dem Hauptfrequenzregler des sibirischen Stromnetzes, ein Feuer ausbrach. Infolgedessen verlor das Hauptversandzentrum der ODU von Sibirien die Kommunikation mit allen automatisierten Systemen des Bratsk HPP, einschließlich des automatischen Frequenz- und Leistungssteuerungssystems, vollständig. Damit hat eine der wichtigsten Energieanlagen in Sibirien den automatischen Regulierungsprozess eingestellt. Die Kommunikation der automatisierten Systeme war unterbrochen.Wie hat sich dies auf die Funktionsweise des Wasserkraftwerks Bratsk ausgewirkt? Eigentlich fast nichts. Natürlich führte die Station keine automatische Regelung mehr durch, aber die Generatoren blieben in Betrieb, die Station wurde über Sprachkommunikationskanäle von der sibirischen ODU gesteuert und die Stationsautomatisierungssysteme funktionierten. Dieses Beispiel zeigt, dass selbst der Verlust wichtiger Kontroll- und Verwaltungskanäle möglicherweise nicht zu einem Herunterfahren des Prozesses führt. Was können wir über die zahlreichen Informationsverbindungen des APCS sagen - Datenübertragung zu ERP und MES, allgemeine Bedienfelder für Einrichtungen, Fernzugriffskanäle usw. Folglich sollte im Hinblick auf die Gewährleistung von Maßnahmen für IS ICS ein neues Prinzip erscheinen - nicht alle LAN-Verbindungen des ICS sind wertvoll, solche Verbindungen sollten bei der Entwicklung von IS ICS-Projekten identifiziert werden.Das Projekt muss die Möglichkeit bieten, solche Verbindungen physisch zu trennen.

Die zweite Dissonanz, die ich fühle, bezieht sich auf die Reaktion auf Vorfälle von Informationssicherheits-IKS. Als eine Person, die an automatisierten Prozessleitsystemen beteiligt ist, bin ich daran gewöhnt, dass das Kontrollsystem mit seinen Algorithmen diese Empörung kompensiert, wenn eine Empörung auftritt. Das heißt, es gibt eine aktive Reaktion. Und was versteht man unter dem Begriff "Reaktion auf einen Vorfall der Informationssicherheit eines IKS"? In den meisten Fällen impliziert diese Maßnahme in einer Industrieanlage eine Nachanalyse des Vorfalls und die Annahme von Maßnahmen zur Anpassung des Schutzes und der Einstellungen in Bezug auf Informationssicherheit und APCS, um einen solchen Fall in Zukunft zu verhindern. Ein Fall eines regelmäßigen Herunterfahrens und anschließenden Neustarts einer großen technologischen Einheit kann zig Millionen Rubel kosten, ein Herunterfahren einer technologischen Einheit mit Beschädigung der technologischen Ausrüstung kann Hunderte Millionen Rubel kosten. Na und,Alle Angriffe und Eingriffe erfolgen so schnell, dass das diensthabende Personal (der Informationssicherheitsspezialist der Einrichtung, zumindest jetzt nicht das diensthabende Personal) nichts tun kann. In den meisten Fällen nein. Moderne IDS-Software ermöglicht zusammen mit der Analyse des Werts der LAN-Verbindungen des APCS die Erstellung effektiver Szenarien für die Reaktion des diensthabenden Personals auf Vorfälle in den industriellen Netzwerken des APCS.

Das Deaktivieren unnötiger Verbindungen kann einen Angriff stoppen oder verhindern, dass er sich auf andere verbundene ICS-LANs ausbreitet. In diesem Zusammenhang ist es natürlich erforderlich, bestimmte Szenarien für die Analyse von IDS-Nachrichten und die Bewertung der Angemessenheit der Steuerbarkeit eines Objekts in einem Vorfall zu erstellen, auf deren Grundlage Anweisungen für die Maßnahmen des Betriebs- und Dienstpersonals unter Bedingungen einer Bedrohung oder der Implementierung eines Vorfalls zur Informationssicherheit formuliert werden müssen. Um die Funktion zum Trennen unnötiger Verbindungen zu implementieren, kann ein Notfall-LAN-Kontrollfeld des APCS bereitgestellt werden, das Ethernet-Unterbrecher enthält.

Und der letzte Aspekt bei der Einführung moderner IDS-Systeme für Prozessleitsysteme. Es scheint mir, dass zumindest für heute die Hauptgefahr für das APCS das eigene Personal oder die abgeordneten Spezialisten der Einrichtung ist. Darüber hinaus halte ich sie für gefährlich, selbst wenn sie keine Installation zur Beschädigung des APCS haben oder selbst nicht wissen, dass ihr Flash-Laufwerk über ein Programm zum Eindringen in das APCS verfügt, das automatisch aktiviert wird. Die heutigen Realitäten sind derart, dass die Neukonfiguration eines Schutzterminals die Netzwerklast im normalen Betriebsmodus des technischen Prozesses um 10% erhöhen kann. Dies kann zu einem LAN-Ausfall zum Zeitpunkt des Übergangs des technologischen Prozesses in den Vor-Notfall- und Notfallmodus und zu einem möglichen Ausfall des technologischen Schutzes sowie zu Geräteschäden führen.Dieser Umstand sollte IDS-Entwickler dazu veranlassen, Mittel zur Anzeige der wichtigsten Metriken technologischer Netzwerke von Prozessleitsystemen zu erstellen. Zum Beispiel: Laden verschiedener Netzwerksegmente (Durchschnitt in Intervallen, Maximum), Antwortzeit, Anzeigen des Informationsflusses zwischen verschiedenen Subnetzen zur Diagnose einer unzureichenden LAN-Segmentierung usw. Diese Informationen werden meines Erachtens vom Bedienpersonal nachgefragt und ermöglichen die Aufrechterhaltung des erforderlichen Maßes an Prozesshygiene Austausch von technologischen Daten in industriellen Netzwerken automatisierter Prozessleitsysteme.wird vom Bedienpersonal nachgefragt und ermöglicht die Aufrechterhaltung des erforderlichen Hygienegrades des Prozesses des Austauschs technologischer Daten in industriellen Netzwerken des Prozessleitsystems.wird vom Bedienpersonal nachgefragt und ermöglicht die Aufrechterhaltung des erforderlichen Hygienegrades des Prozesses des Austauschs technologischer Daten in industriellen Netzwerken des Prozessleitsystems.