Wir haben die Lösung mehrmals verfeinert: Wir haben Angriffsmethoden und das Verhalten von Angreifern besser untersucht, neue Abwehrmechanismen hinzugefügt und konfiguriert und die Client-Interaktionsverfahren verbessert. Ich werde Ihnen sagen, wie sich unser Service auf der Basis von FortiWeb entwickelt hat und worauf Sie achten müssen, um Ihre Webanwendung zu schützen.

Service-Hintergrund

Für unsere eigenen Websites haben wir uns einmal für FortiWeb von Fortinet entschieden. Wir kannten bereits die Feinheiten der Arbeit damit. Vor meinen Augen war das WAF-as-a-Service-Erlebnis in der Cloud bei Fortinet.

Im Westen ist das Selbstbedienungsmodell für WAF weit verbreitet. Der Client erhält eine dedizierte Instanz für die Selbstkonfiguration in der gewünschten Cloud (AWS, Azure und GCP), natürlich nicht in der Russischen Föderation. Dieses Modell hat seine eigenen Schwierigkeiten:

- Ein clientseitiger Spezialist für Informationssicherheit muss die Sicherheitsfunktionen von Webanwendungen genau kennen.

- Der Spezialist eines Kunden muss die Funktionen und Einstellungen einer bestimmten WAF kennen, um Schutzprofile erstellen zu können. In freundschaftlicher Weise erfordert die Arbeit mit WAF einen separaten Techniker, der ständig Änderungen an den Einstellungen vornimmt.

- Er muss ständig mit den Entwicklern der Site interagieren und entscheiden, welche Schwachstellen in der WAF geschlossen werden sollen und welche im Code selbst behoben werden sollen. Dennoch ist WAF eine Gegenmaßnahme, und einige Probleme lassen sich am besten auf Entwicklungsebene angehen .

Große Unternehmen mit einem großen Personal können diese drei Punkte bewältigen. Wir wollten die Wünsche kleinerer Unternehmen berücksichtigen. Diesen Kunden wurde ein schlüsselfertiger Service angeboten, der von unseren Ingenieuren verwaltet wurde. Sie begannen, es aus den Fragen der Architektur zu sammeln.

Der Dienst wurde in eine PCI DSS-kompatible Cloud gestellt. Dieses Zertifikat ist wichtig für Websites, die mit Zahlungsdaten arbeiten: Einzelhändler, Dienstleister, Verarbeitungsunternehmen.

Der WAF-Dienst wurde auch in den PCI-DSS-Bereich aufgenommen.

Die Servicefehlertoleranz wurde separat betrachtet. Für FortiWeb hat der Anbieter mehrere Clusteroptionen bereitgestellt. Wir haben verschiedene Methoden der Sitzungssynchronisierung getestet und uns für den aktiven Sicherungsmodus entschieden: Eine virtuelle FortiWeb-Maschine bleibt die Hauptmaschine und löscht einen Teil des Datenverkehrs auf die zweite. In diesem Fall ist der Dienst nicht länger als 10 Sekunden verfügbar, wenn ein Knoten ausfällt. Der Standort der Computer wurde so konfiguriert, dass sie immer auf verschiedenen Hosts ausgeführt werden.

Dann haben wir das Problem mit der Trennung von Clients in der Cloud gelöst. FortiWeb nicht unterstützt Multi-Tenancy: Wir können nicht Segment WAF in Domänen, wie wir tatenmit unserem NGFW-as-a-Service von FortiGate. Was bleibt, ist die politische Trennung. Wenn wir solche Richtlinien den Kunden überlassen, besteht die Gefahr, dass unsere Nachbarn beeinflusst werden. Daher erstellen unsere für den Service verantwortlichen IS-Ingenieure Client-Standorte für WAF selbst und überwachen die Serviceeinstellungen. Und für Kunden bieten wir ein separates Tool mit Berichten und Statistiken.

Daher war der Service selbst nicht nur auf WAF beschränkt, wir haben hinzugefügt:

- Qualys Schwachstellenscanner,

- DDoS-Schutz vor Qrator,

- ELK für die Erfassung, Visualisierung und Datenanalyse von Statistiken.

Ich werde Ihnen etwas mehr über jede Komponente erzählen.

Wir scannen Websites auf Schwachstellen

Um nach Schwachstellen im Code von Websites zu suchen, haben wir Qualys hinzugefügt, eine Lösung zum Scannen und Analysieren der Sicherheit von Webanwendungen. Wir hatten bereits einen separaten Schwachstellen-Scan-Dienst bereitgestellt, der nur noch für die Zusammenarbeit mit WAF konfiguriert werden musste.

Zum ersten Mal starten wir den Scanner, bevor wir die Site für WAF einrichten, und senden den Bericht an die Anwendungsentwickler. Erst danach schließen wir die Schwachstellen in WAF, die auf Codeebene nicht beseitigt werden können.

Als Nächstes richten wir einen monatlichen Scan ein und senden einen Bericht an den Kunden. Und für die Zukunft testen wir ein Schema, bei dem der Bericht sofort direkt auf FortiWeb hochgeladen wird.

Grundlegendes zur Verkehrsreinigung

FortiWeb schützt gut vor Angriffen auf Anwendungsebene, zum Beispiel: Wenn eine Webanwendung mit einer großen Anzahl von GET-Anforderungen angegriffen wird, hilft DoS-Protection on WAF. Darüber hinaus benötigen Sie eine separate Lösung für DDoS-Angriffe unterhalb des Levels, z. B. SYN-Flood. Einige Kunden haben ihre eigenen Anti-DDoS, die wir in unseren WAF-Service integrieren. Dies ist jedoch eher ein Sonderfall.

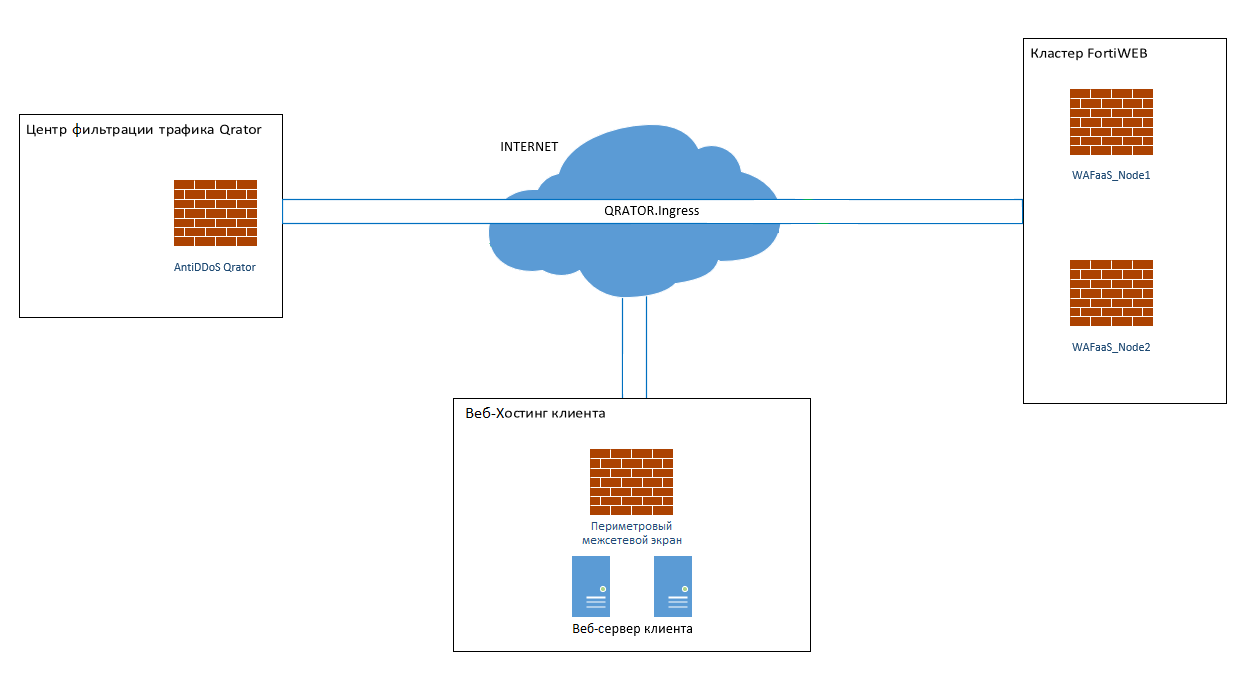

In anderen Fällen verfügt der Dienst über Qrator.Ingress - eine Lösung zum Schutz der Infrastruktur vor DDoS-Angriffen. Es schützt die Verbindung von L2 zu L4, analysiert und bereinigt den Verkehr.

Wir haben 10 Gigabit-Schnittstellen mit Qrator erstellt, um bereits bereinigten Datenverkehr über einen sicheren Kanal an WAF zu senden. Das Serviceschema sieht nun folgendermaßen aus:

Die Infrastruktur des Kunden kann überall und auf jedem Hosting ausgeführt werden. Nach dem Einrichten einer Site für WAF wird nur der vom Dienst überprüfte Datenverkehr an dieses Hosting gesendet. Hier ist ein vereinfachtes Diagramm, wie es funktioniert:

- Wir haben ein "weißes" Subnetz, das wir mit Qrator für den Kanal bewerben.

- Wir weisen dem Client aus diesem Subnetz 1 neue IP-Adresse zu.

- In WAF erstellen wir Routingrichtlinien für Serverrichtlinien und HTTP-Inhalte für die Site, fügen dort Domänennamen hinzu und geben an, wohin sie gesendet werden sollen.

- FortiWEB beendet TLS-Verbindungen auf sich selbst, daher laden wir eine Kette von Zertifikaten darauf.

- Anschließend bitten wir den Client, den DNS-Eintrag der Site zu ändern und die IP-Adresse des Qrator-Netzwerks für die erforderlichen Domänennamen anzugeben.

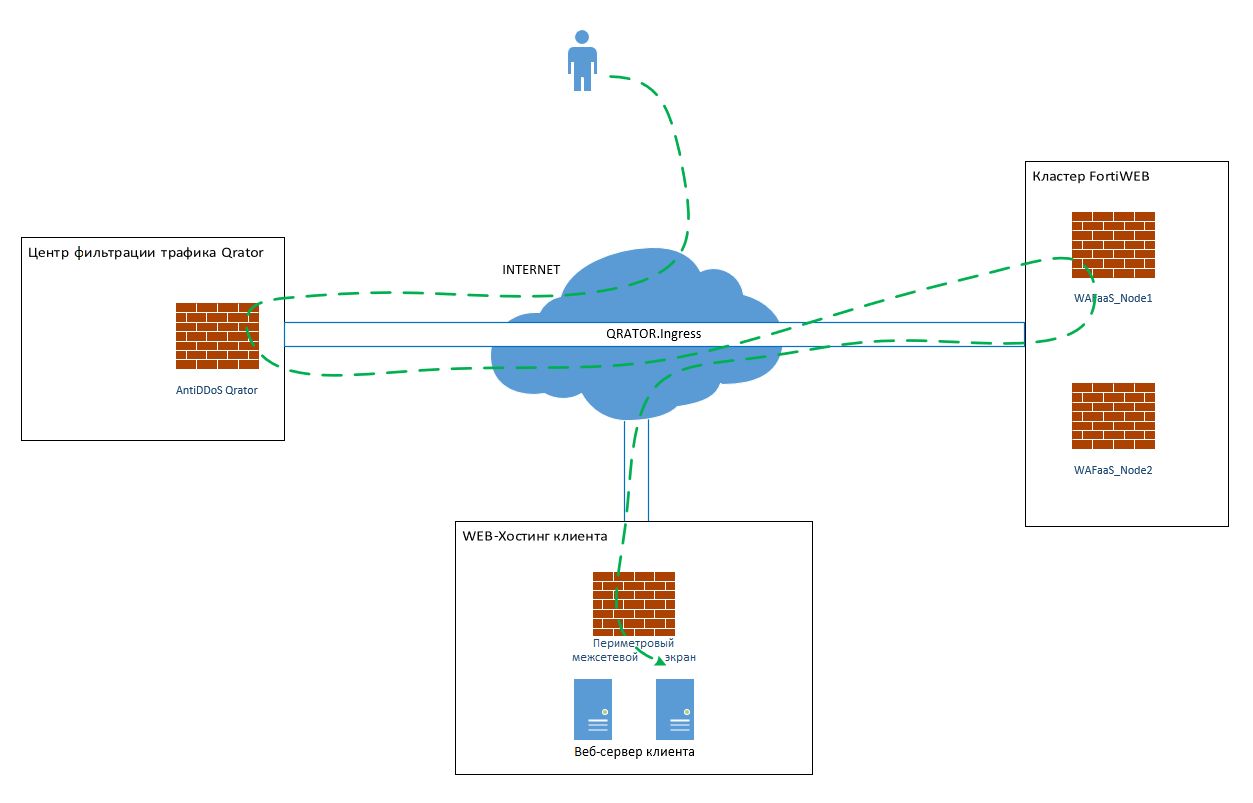

Was ist das Endergebnis? Wenn ein Benutzer einen Browser startet und auf eine WAF-geschützte Ressource zugreift, wird sein DNS-Verkehr zuerst an die Bereinigungszentren in Qrator weitergeleitet. Dann geht der Verkehr über den sicheren Kanal zu WAF. Und erst nach Überprüfung erhält der Benutzer Zugriff auf den Webserver des Clients. Hier ist der ganze Weg:

Aber selbst wenn die Site für WAF eingerichtet ist, bedeutet dies nicht, dass sie geschützt ist. Sie müssen das Webschutzprofil konfigurieren - eine Reihe von Regeln und Schutzeinstellungen für die Site. Dies erfolgt für jeden Kunden separat.

Die Situation bei Angriffen ist so, dass Sie kein Profil einmal einrichten und es nicht vergessen können. Daher analysieren wir die Situation an jedem Standort und verbessern den Schutz: Wir fügen neue Sicherheitsmechanismen hinzu und passen das Profil so an, dass keine Fehlalarme auftreten. Für die Erstkonfiguration verwenden wir die Informationen, die wir vom Qualys-Schwachstellenscanner erhalten haben.

In einem Team arbeiten: Angriffe mit einem Kunden untersuchen

Die Verwaltung des Dienstes durch unsere Ingenieure umfasst das Festlegen von Richtlinien und gegebenenfalls das manuelle Blockieren von Angriffen. Dies liegt in der Verantwortung von FortiWeb-Spezialisten, die die Nuancen des Schutzes von Websites verstehen. Gleichzeitig können unsere Ingenieure jedoch nicht die gesamte Logik der Clientanwendung kennen. Wenn wir verdächtige Aktivitäten sofort blockieren, blockieren wir möglicherweise versehentlich einen legitimen Benutzer. Deshalb arbeiten wir mit den Spezialisten des Kunden zusammen und entwickeln eine gemeinsame Strategie zur Abwehr von Angriffen.

Zu den Kunden zählen Unternehmen ohne große IT- und Informationssicherheitsabteilungen. Die Entwicklung von Anwendungen für sie wird häufig von Outsourcern durchgeführt, daher dauert es einige Zeit, um Schwachstellen im Code zu beheben. Auf WAF können Sie Problemumgehungen anbieten und die aufgetretenen Angriffe schnell neutralisieren. In diesem Fall haben wir Vorschriften entwickelt und vorgeschrieben, wann die Situation als kritisch zu betrachten und sofort Maßnahmen zu ergreifen ist und wann mit dem Kunden Schlösser zu vereinbaren sind.

Die Überwachung in Verbindung mit ELK hilft uns, kritische Situationen zu verfolgen. Das letzte Mal haben wir bereits darüber gesprochen, wie es technisch funktioniert. Mit ELK können wir Sicherheitsinformationen verwalten, ohne dem Service ein teures SIEM-System (Security Information and Event Management) hinzuzufügen.

Bei der Überwachung richten wir Warnungen für eine sofortige Reaktion ein. Die erste Support-Linie arbeitet rund um die Uhr, nachdem die Benachrichtigung die Situation sofort gemäß den Vorschriften bewertet und auf ihrer eigenen Ebene handelt oder den Vorfall an Sicherheitsingenieure weiterleitet.

Wenn der Kunde selbst bereit ist, die Arbeit von WAF zu überwachen, gewähren wir ihm Zugriff auf das auf ELK basierende Analysesystem. In dieser Lösung richten wir Berechtigungen für bestimmte Indizes ein. Der Kunde verwaltet Analysen und Berichte, ohne die WAF selbst zu beeinflussen.

Was ist das Ergebnis und wie wird es sich weiterentwickeln?

Als Ergebnis haben wir eine umfassende Lösung zum Schutz von Webanwendungen. Zusätzlich zum Schutz durch WAF können wir das Ausgleichen von Webservern, das Zwischenspeichern, Umleiten und damit das Auslagern der Hauptwebsite konfigurieren.

Für die Zukunft haben wir einen Spielraum für die Skalierung bereitgestellt. Zum Ausgleich verbinden wir FortiADC - einen Controller für die Anwendungsbereitstellung und den Lastausgleich in Hochleistungssystemen. Es unterstützt das SSL-Offloading von Servern und verbessert die Leistung von Webanwendungen.

Der Dienst wird basierend auf der Bandbreite berechnet und ist für nicht sehr schwere Standorte geeignet. Wenn der Client Gigabit an Datenverkehr hat, bieten wir keinen Cloud-Service an, sondern eine private Lösung. Um den Service für Kunden transparent zu machen, planen wir, WAF-Daten in ihrem persönlichen Konto anzuzeigen.

Wenn Sie an Einzelheiten interessiert sind, beantworte ich Ihre Fragen gerne in den Kommentaren. Oder melden Sie sich am 26. November für das WAF-Seminar an - Sie haben die Möglichkeit, nicht nur uns, sondern auch den technischen Spezialisten von Qualys, Fortinet und Qrator Fragen zu stellen.