Finden Sie heraus, warum Ihr Bundesstaat Cybersicherheitsschulungen benötigt und wie Sie diese ohne Produktionsausfälle organisieren können. Konzentrieren wir uns auf die sechs wichtigsten Lösungen für das Sicherheitstraining in Unternehmen und vergleichen deren Funktionen und Preise anhand der ROI4CIO- Analysetabelle .

Können Sie sich vorstellen, was die Konsequenzen wären, wenn die persönlichen und Bankdaten jedes Ihrer Mitarbeiter durchgesickert wären? 4.000 Mitarbeiter bei Scotty's Brewhouse, Indianapolis, USA, können das definitiv. Im Jahr 2017 fielen alle Mitarbeiter einem E-Mail-Phishing-Betrug zum Opfer: W-2-Steuerformulare aus dem gesamten Unternehmen wurden an einen Betrüger gesendet, der sich als CEO ausgibt.

Der wahrscheinlich lauteste Phishing-Angriff aller Zeiten war, dass 2013 110 Millionen Target-Kreditkartendatensätze und Kundenanmeldeinformationen gestohlen wurden. Der Schuldige war das kompromittierte Konto eines Subunternehmers.

Ein weiteres Beispiel für Cyberkriminalität ist die im März 2017 erstellte russische Website tender-rosneft.ru. Ich habe das Design und den Inhalt der offiziellen Ressource tender.rosneft.ru kopiert und dort Informationen zu den Ausschreibungen veröffentlicht. So sahen alle sorglosen Personen, die an dem Wettbewerb teilnehmen wollten, auf der gefälschten Website die Kontaktdaten und Zahlungsdetails der Angreifer. Hierbei handelt es sich um komplexere Systeme - ein potenzieller Kunde, der eine betrügerische Website besucht hat, eine fiktive Verkaufsabteilung kontaktiert und die Betrüger dem Käufer einen Prepaid-Vertrag ausstellen. Es ist klar, dass Kunden keine Waren erhalten.

Kommerzielle Angebote werden häufig von einer fiktiven E-Mail-Adresse gesendet, die echte Organisationen kopiert. Auf diese Weise haben Betrüger Anfragen im Auftrag von Rosagrotrade gesendet. Durch die Registrierung eines gefälschten Domainnamens, der dem Namen des Unternehmens ähnelt, erhalten Kriminelle auch eine Mailbox mit demselben Domainnamen, von dem aus die betrügerische Mail gesendet wird.

Diese Art von Betrug ist auf der ganzen Welt verbreitet. Im März 2019 wurde der 48-jährige Evaldas Rimasauskas in Litauen festgenommen, der zwei amerikanischen IT-Unternehmen 100 Millionen Dollar gestohlen hatte. Rimasauskas gründete eine fiktive Klonfirma eines asiatischen Computerausrüstungsherstellers. Im Namen des Unternehmensvertreters kontaktierte er, nachdem er E-Mails und Formulare gefälscht hatte, die amerikanischen Kunden dieses Unternehmens und überzeugte ihn, Verträge mit ihm abzuschließen und 100 Millionen Dollar auf die Konten seines Unternehmens zu überweisen. Rimasauskas zog Geld über Banken in sechs verschiedenen Ländern ab, darunter Lettland, Zypern, die Slowakei. Litauen, Ungarn und Hongkong.

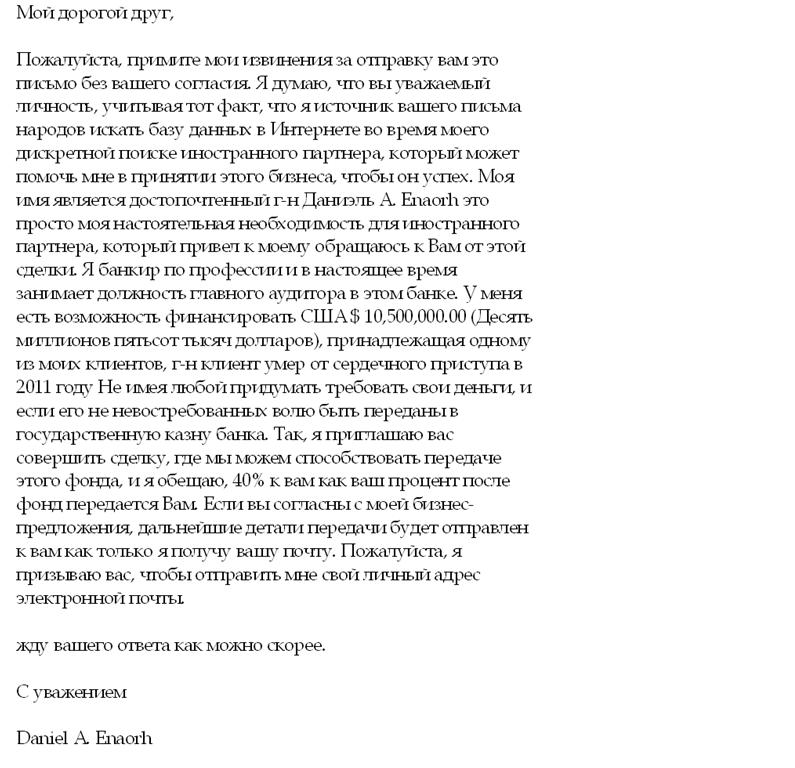

Ein solches kriminelles System ist als "nigerianische Briefe" bekannt - sicherlich haben sich viele von Ihnen daran erinnert, warum: Vor fünfzehn Jahren waren unsere E-Mails einfach mit herzzerreißenden Nachrichten von Königen und Präsidenten verschiedener Teile Afrikas gefüllt. Übrigens wurden solche Briefe vor der Verbreitung des Internets per Post verschickt.

Manchmal nehmen klassische nigerianische Briefe einen ziemlich interessanten Inhalt an. Zum Beispiel berichtete die britische Website Anorak im Jahr 2016, dass ihre Redakteure eine E-Mail von einem bestimmten Dr. Bakare Tunde erhalten haben, einem Weltraumprojektmanager bei der Nigerian National Space Research Agency. Dr. Tunde behauptete, sein Cousin, Luftwaffenmajor Abaka Tunde, sei seit über 25 Jahren auf der alten sowjetischen Raumstation. Für nur 3 Millionen US-Dollar einigten sich die Manager des Roscosmos-Konzerns darauf, einen Flug eines bemannten Raumfahrzeugs zu organisieren und den nigerianischen Kosmonauten zur Erde zurückzubringen. Der Empfänger eines solchen Schreibens musste "nur" die Details seines Bankkontos angeben, damit nigerianische Spezialisten den erforderlichen Betrag an ihre russischen Kollegen überweisen konnten.Als Belohnung versprach Dr. Tunde, 600.000 Dollar zu zahlen.

Abgesehen von allen Witzen kann Ihr Unternehmen und praktisch jedes Unternehmen auf der Welt anfällig für Malware, Ransomware, Spam, Hackerangriffe und Social Engineering sein. Was entweder zu Problemen oder zu einem völligen Verlust des Ansehens und des Ruins führen kann.

Warum Cybersicherheitspersonal schulen?

Das Argument für Cybersicherheitsschulungen für Mitarbeiter ist einfach: Wenn Mitarbeiter nicht wissen, wie sie eine Sicherheitsbedrohung erkennen können, wie kann von ihnen erwartet werden, dass sie diese vermeiden, melden oder beseitigen? Sie können nicht. Das ist kurz. Sie können sich auch überzeugende Statistiken ansehen.

Eine Studie zur Cybersicherheit aus dem Jahr 2019 ergab beispielsweise, dass E-Mail-Sicherheit und Mitarbeiterschulungen als größte Herausforderungen für Cyber-Sicherheitsexperten genannt wurden. Dies wird durch die Tatsache bestätigt, dass über 30% der von Wombat Security Technologies befragten Mitarbeiter nicht einmal wussten, was Phishing oder Malware sind. In den USA führt Business Email Compromise (BEC) zu jährlichen Verlusten von über 3 Milliarden US-Dollar.

Allerdings verfügen die betroffenen Unternehmen fast immer über Firewalls und Sicherheitssoftware. Das allein reicht nicht aus. Arbeiter, nicht Technologie, sind am anfälligsten für Angriffe.

Dies bedeutet keineswegs, dass Mitarbeiter, die in die Falle tappen, unverantwortlich sind. Sie machen häufig menschliche Fehler - vertrauen gefälschten Identitäten, locken in Köder und sind anfällig für andere Taktiken, mit denen Kriminelle Zugang zu Unternehmensinformationen erhalten. Dies geschieht jedoch, wenn sie nicht darauf vorbereitet sind, nicht an Schulungen und Schulungsprogrammen zum Thema Cybersicherheit teilgenommen haben.

Um sich und das Unternehmen vor Cyberangriffen zu schützen, müssen Mitarbeiter geschult werden. Indem Sie sie mit Sicherheitsbedrohungen und dem Verfahren zum Erkennen einer Bedrohung vertraut machen, stärken Sie die am stärksten gefährdeten Glieder in Ihrer Geschäftskette.

Warum ist das Bewusstsein für Cybersicherheit so wichtig?

Kurz gesagt, 90-95% der Verstöße gegen die Cybersicherheit werden durch menschliches Versagen verursacht. Darüber hinaus geben nur 38% der internationalen Organisationen an, bereit zu sein, sich mit anspruchsvollen Cyber-Angriffen auseinanderzusetzen. Weitere 54% der Unternehmen geben an, in den letzten 12 Monaten einen oder mehrere Angriffe erlebt zu haben, und diese Zahl wächst jeden Monat.

Heutzutage ist Social Engineering die beliebteste Taktik von Cyberkriminellen - die psychologische Manipulation von Opfern, um sie davon zu überzeugen, freiwillig oder unwissentlich private Daten weiterzugeben. Eine andere, die bereits früher angekündigt wurde, ist Phishing. 95% der Cyber-Angriffe sind das Ergebnis von Phishing-Betrug. Daher ist das Erlernen der Grundlagen von Phishing unerlässlich.

Neben diesen beiden Arten von virtuellem Betrug stellt Malware auch eine anhaltende Bedrohung dar. Dazu gehört das Herunterladen von Anwendungen oder Programmen, mit denen Geräte gehackt oder Hackern Netzwerkzugriff gewährt werden soll.

Wechselnde Arbeitsmodelle und die massive Störung des Internets in unserem Leben erfordern eine Schulung der Mitarbeiter in Bezug auf Cybersicherheitsfähigkeiten.

Heimarbeit

Im Jahr 2020 ist Telearbeit aufgrund der Einführung der Quarantäne zur Vermeidung der COVID-19-Pandemie für viele zu einer neuen Realität geworden. Die Arbeit von zu Hause aus hat sich so weit verbreitet, dass Organisationen separate Richtlinien für die Telearbeit einrichten. Aber schon vor der Pandemie arbeiteten 30 Millionen Menschen in den USA mindestens einmal pro Woche von zu Hause aus.

Cloud-basiertes Remote-Arbeiten hat den Komfort verbessert, gleichzeitig aber das Risiko von Eingriffen in das Unternehmen erhöht. Die Mitarbeiter sind für die Verwendung persönlicher Endgeräte verantwortlich und müssen die Verwendung von Bürogeräten auf Unternehmenszwecke beschränken. In der Cybersicherheitsschulung lernen Remote-Mitarbeiter, wie sie Geräte verwenden, wenn sie sich außerhalb der Unternehmensinfrastruktur befinden.

Internet der Dinge (IoT)

Mitarbeiter verbinden persönliche Geräte mit Unternehmensnetzwerken oder verwenden sie sogar für offizielle Arbeiten. Das Verbinden persönlicher Geräte mit anderen Computern und Netzwerken verschärft Schwachstellen. Der größte DDoS-Angriff, der jemals gegen einen Dienstanbieter mit einem IoT-Botnetz, MIRAI, gestartet wurde.

Mobile Geräte stellen eine große Bedrohung für die interne IT-Sicherheit eines Unternehmens dar, da viele nicht ausreichend geschützt sind. IoT-Angriffe können behandelt werden, indem die Praxis des „Bring Your Own Device“ (BYOD) am Arbeitsplatz verwaltet und möglicherweise minimiert wird und sichergestellt wird, dass die Sicherheitsrichtlinien der Mitarbeiter strikt eingehalten werden.

Stärkung der staatlichen Vorschriften

Die Aus- und Weiterbildung im Bereich Cybersicherheit ist keine persönliche Entscheidung mehr. In vielen staatlichen Vorschriften, in denen die sichere Nutzung von Computern und Netzwerken im Vordergrund steht, ist das Sensibilisierungsprogramm für Mitarbeiter von entscheidender Bedeutung. Regierungsbehörden und Gesetzgeber betonen, wie wichtig es ist, dass Unternehmen ihre IT-Ressourcen und digitalen Informationen schützen.

Wer unter den Mitarbeitern sollte ihre Fähigkeiten im Bereich Cybersicherheit verbessern?

Ihre Mitarbeiter sind Ihre erste und wichtigste Verteidigungslinie gegen Online-Kriminalität. Jeder Mitarbeiter, der Zugriff auf einen Arbeitscomputer oder ein mobiles Gerät hat, muss eine Cybersicherheitsschulung absolvieren. Schließlich kann fast jeder zum Ziel werden - auf persönlichen Telefonen können Daten gespeichert werden, mit denen auf Unternehmensnetzwerke zugegriffen werden kann. Wenn ein Mitarbeiter Opfer eines Identitätsdiebstahls ist, können diese eindeutigen Informationen verwendet werden, um falsche Profile zu erstellen, die mit Ihrer Marke verknüpft sind und betrügerische Aktivitäten ermöglichen.

Welche Themen sollten in die Schulung einbezogen werden?

Sie wissen, warum Cybersicherheitsschulungen für Mitarbeiter von entscheidender Bedeutung sind. Jetzt wäre es gut zu verstehen, wie diese Schulung durchgeführt wird. Beginnen wir mit den wichtigsten Themen, die in den Lehrplan aufgenommen werden sollen.

Damit Mitarbeiter Verstöße erkennen und verhindern können, benötigen sie Grundkenntnisse über die verschiedenen Formen der Bedrohungsmanifestation. Dies umfasst zum größten Teil Spam, Phishing, Malware und Ransomware sowie Social Engineering.

Spam-Erkennungsmaterialien sollten erklären, dass Spam nicht nur in E-Mails, sondern auch in Nachrichten und Einladungen in sozialen Netzwerken auftritt. Beispielsweise kann eine LinkedIn "Einladung" einen Virus enthalten.

Phishing-Geschichten sollten von Beispielen für echte Phishing-Betrügereien begleitet werden, damit die Mitarbeiter verstehen, wie eine gefälschte E-Mail aussieht, von wem sie stammt und nach welchen Informationen sie möglicherweise fragt.

Die Schulung sollte Tipps enthalten, um sicherzustellen, dass keine Malware oder Ransomware heruntergeladen wird.

Und natürlich sollte Social Engineering ein Muss sein. Sozialingenieure verkleiden sich als gefälschte, aber vertrauenswürdige Online-Identitäten und locken die benötigten Informationen heraus.

Die Bedeutung von Passwörtern

Passwörter werden heute überall benötigt - zum Entsperren ihrer Geräte, zum Anmelden bei Konten und für jede arbeitsbezogene Anwendung. Diese als Sicherheitstool konzipierte Taktik hat dazu geführt, dass viele Benutzer gemeinsame Kennwörter festlegen, die leicht zu merken und daher leicht zu erraten sind. Online-Cybersicherheitsschulungen sollen Ihnen helfen, zu verstehen, wie wichtig Kennwörter sind, und Sie über zuverlässige Programme informieren, mit denen Kennwörter generiert und gespeichert werden können.

E-Mail-, Web- und Social Media-Richtlinien

E-Mail- und Social-Media-Gewohnheiten von Mitarbeitern können ein Unternehmen Malware aussetzen, die Unternehmensanwendungen und soziale Konten angreift, Informationen und Geld stiehlt. Daher ist es sehr wichtig, dass die Schulungen Richtlinien und Richtlinien für die Verwendung von E-Mail, Internet und sozialen Medien enthalten.

Unternehmensdatenschutz

Jedes Unternehmen hat seine eigene Datenschutzrichtlinie. Gehen Sie jedoch nicht davon aus, dass alle Ihre Mitarbeiter diese Richtlinie kennen oder verstehen. Informationssicherheitsschulungen für neue Mitarbeiter sollten die gesetzlichen und rechtlichen Verpflichtungen des Datenschutzes erläutern. Vergessen Sie nicht die regelmäßigen Auffrischungskurse, damit sich alle Mitarbeiter an die Regeln erinnern und wissen, wann sie sich ändern.

So identifizieren und melden Sie Cybersicherheitsbedrohungen

Mitarbeiter sind Ihre Augen und Ohren. Jedes Gerät, das sie verwenden, die E-Mail, die sie erhalten und öffnen, kann Hinweise auf einen lauernden Virus, Phishing-Betrug oder das Knacken von Passwörtern enthalten. Um sie jedoch wirklich gegen Angriffe zu mobilisieren, sollten Mitarbeiter durch Schulungen über scheinbar ungeklärte Fehler, Spam und Antiviren-Warnungen informiert werden. Und informieren Sie sie darüber, wer und wie verdächtige Aktivitäten zu melden sind.

Art zu unterrichten

Geben Sie sich lieber nicht mit vorgefertigten Schulungsmodulen oder grundlegenden Webkursen zufrieden. Es ist sinnvoller, in professionelle Cybersicherheitsexperten zu investieren, die direkt mit Ihrem Unternehmen zusammenarbeiten. Mit dieser maßgeschneiderten Schulung können Sie eine vollständige virtuelle Sicherheitsstrategie entwickeln, die auf Ihre einzigartige Unternehmensstruktur, Ihren Datenschutz und die Bedürfnisse Ihrer Mitarbeiter zugeschnitten ist.

Ziel eines solchen Trainings ist es immer, Gewohnheiten und Verhaltensweisen in Bezug auf Sicherheit zu ändern und ein Gefühl der gemeinsamen Verantwortung zu schaffen. Es ist nicht schwer zu verstehen, dass eine einmalige Kenntnis der oben genannten Themen nicht ausreicht, um dieses Ziel zu erreichen. Cybersicherheitsschulungen sollten häufig durchgeführt werden, um die Möglichkeit zu bieten, zwischen den Sitzungen sicheres Online-Verhalten zu üben.

Die Sensibilisierung für Online-Sicherheitsbedrohungen sollte ab dem ersten Tag für Neueinstellungen beginnen. Es ist hilfreich, Datenschutzrichtlinien und -regeln sowie Regeln für die Internetnutzung in das Mitarbeiterhandbuch aufzunehmen.

Als erste Angriffslinie und erste Verteidigungslinie benötigen Mitarbeiter Unterstützung. Werden Sie nicht müde, sie daran zu erinnern - lassen Sie sie sich wie Superhelden fühlen. Integrieren Sie während Ihres Trainings Elemente der Gamifizierung, indem Sie Kollegen für ihre Lernleistungen ermutigen und belohnen.

Wenn eine Bedrohung erkannt wird, bevor ein Schaden auftritt, benachrichtigen Sie alle Mitarbeiter des Unternehmens und zeigen Sie, wie ihre Schulungen dem Unternehmen geholfen haben.

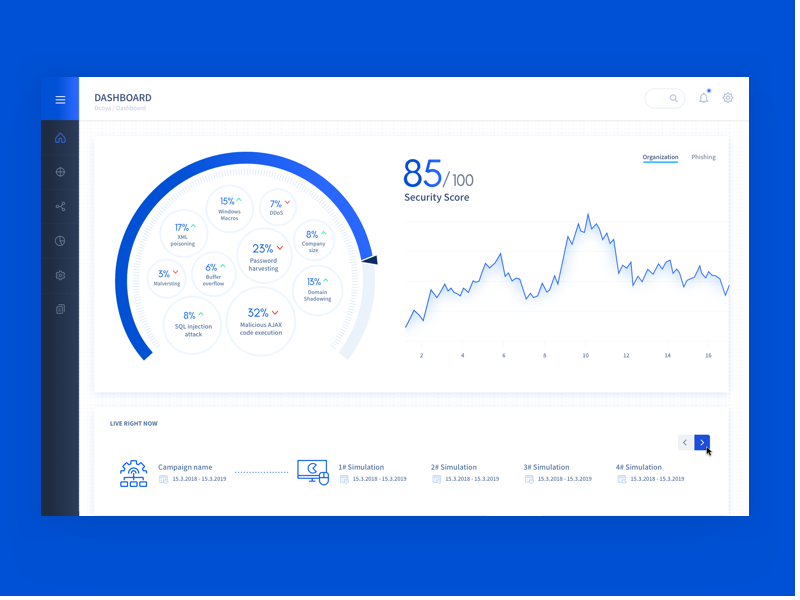

Kommen wir nun zu den neuesten Softwarelösungen für die Schulung von Cybersicherheitsteams. Vorstellung der 6 besten Lösungen aus dem ROI4CIO Analytical Grid... Der Produktbeschreibung ist eine kurze Liste von Merkmalen beigefügt, anhand derer die Lösungen miteinander verglichen werden. Dies sind: Phishing-Simulationsvorlagen, adaptive Kampagnen (Smart Scheduling), Metriken und Indizierungen auf Abteilungs- / Gruppenebene, Leistungs-Dashboard, risikobasierte Kampagnen, automatische Zielgruppenausrichtung, Kosten pro Benutzer und Jahr.

Cofense PhishMe

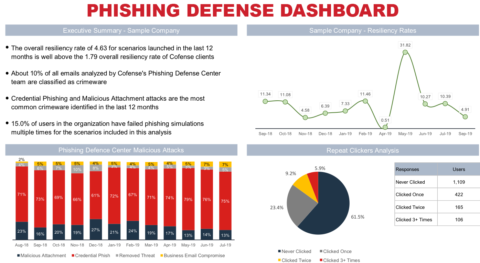

Cofense PhishMe informiert Benutzer über echte Phishing-Taktiken durch umfangreiche Recherchen, Bedrohungsinformationen und erweiterte Ressourcen zum Schutz vor Phishing.

Cofense bietet eine Reihe von Cloud-basierten Lösungen zum Schutz von Unternehmen vor Cyberangriffen durch Erpressung, Kompromisse bei geschäftlichen E-Mails und Phishing.

PhishMe ist eine Sicherheitsschulungslösung, eine der beliebtesten Plattformen ihrer Art. Es handelt sich um ein Tool zur Mitarbeiterschulung und Phishing-Simulation, mit dem die Widerstandsfähigkeit eines Unternehmens gegenüber Social-Engineering-Angriffen verbessert werden soll.

Cofense PhishMe simuliert aktive Phishing-Bedrohungen, um ein informiertes Benutzerverhalten zu generieren. Dies ist das Gegenteil von Fischtests, bei denen die Verwundbarkeit bewertet wird, das Verhalten selbst jedoch nicht geändert wird. Die Plattform bietet Unternehmen realistische Simulationen, die auf bestimmte Arten von Social-Engineering-Angriffen mit unterschiedlichen Schwierigkeitsgraden abgestimmt sind. Neben der Schulung bietet Cofense zusätzlich einen Phishing-Schutz für das E-Mail-Netzwerk.

Mit Cofense Playbooks können Sie ein komplettes 12-Monats-Programm anpassen, das Simulationsszenarien, Multimedia- und Lerninhalte enthält. Mit Smart Suggest verwendet die Lösung fortschrittliche Algorithmen, um Szenarien basierend auf aktuellen aktiven Bedrohungen, Branchenrelevanz und Ihrem Programm anzupassen.

Cofense überprüft jeden lokalisierten Inhalt im Simulator, um sicherzustellen, dass er den Anforderungen des Publikums entspricht. Der Inhalt wird in 36 Sprachen bereitgestellt, einschließlich Russisch.

Die Häufigkeit von Klicks auf böswillige Inhalte und verdächtige Aktivitäten sind nur ein Teil der Geschichte. Wichtiger sind die Reaktionsfähigkeits- und Ausfallsicherheitsmetriken der Mitarbeiter. Daher ist Cofense Reporter, eine integrierte Schaltfläche zur Reaktion auf Sicherheitsvorfälle mit einem Klick, bei Cofense PhishMe-Benutzern beliebt. Es macht Mitarbeiter zu aktiven Anwälten.

Geeignet für: mittlere bis große Unternehmen, Unternehmenskunden, die ein leistungsstarkes Cybersicherheitstraining sowie technischen Phishing-Schutz suchen .

Schnittstelle

Produktfeedback:

“ , — . , . , Cofense — , .”

, EMEA

Funktionen

Phishing-Simulationsmuster: Ja

Responsive Kampagnen (Smart Scheduling): Ja

Metriken und Indizierung auf Abteilungs- / Gruppenebene: N / A

Produktivitäts-Dashboard: Ja

Automatische Zielgruppenausrichtung: N / A

Risikobasierte Kampagnen: N / A

Preis pro Benutzer pro Jahr: 12-25 USD

Knowbe4 Enterprise Security Awareness Training

KnowBe4 bietet einen umfassenden Lernansatz, der grundlegende Scheinangriffstests, interaktives Training und fortlaufende Simulationen verschiedener Angriffsformen umfasst.

KnowBe4 ist seit Jahren führend im Bereich Computer-Based Training (CBT) im Magic Quadrant von Gartner (einem wichtigen IT-Marktforschungsunternehmen, das Bewertungsberichte mit zwei linearen progressiven Expertenskalen veröffentlicht - „Visionsfülle“ und „Implementierungsfähigkeit“ " ).

Vor Beginn der Schulung bietet KnowBe4 grundlegende Tests an, um die Anzahl der Benutzer in Ihrem Unternehmen zu ermitteln, die für Phishing, Vishing (Angriffe per Telefonkommunikation, z. B. Betrug vertraulicher Informationen von einem Zahlungskarteninhaber unter verschiedenen Vorwänden) und Smishing (z. B. Phishing per SMS) anfällig sind. Information über einen nicht existierenden Preis mit der Bitte, die Site zu besuchen).

Das Unternehmen bietet die weltweit größte Bibliothek mit Materialien zur Sicherheitserziehung, einschließlich interaktiver Module, Videos, Spiele und Newsletter.

Die KnowBe4-Plattform integriert alle Funktionen in einer grafischen Oberfläche. Trainingskampagnen starten und simulieren Angriffe in wenigen Minuten, während Teams durch vollautomatische Phishing-, Vishing- und Smishing-Angriffe trainiert werden, die Tausende von Vorlagen enthalten. Diese Vorlagen sind vollständig anpassbar und es stehen über 4000 hochrealistische Phishing-E-Mails zur Auswahl, die über die Zeit verteilt sind.

Während der Schulungen sendet KnowBe4 Berichte über die Stärken und Schwächen des Unternehmens. Sowohl allgemeine als auch detaillierte Statistiken und Diagramme sind verfügbar und können problemlos in Managementberichte aufgenommen werden. Sie bieten Einblick in die Sicherheitsleistung des gesamten Unternehmens.

Mit KnowBe4 haben Sie dreistufigen Zugriff auf vorgefertigte Schulungen - I, II und III. Dies umfasst Module, Mikromodule, Videos, Poster und Spiele. Die SaaS-Schulungsplattform ist mit einem Abonnement erhältlich, das aus Silber-, Gold-, Platin- und Diamantstufen besteht. Was Sie erhalten und wie viele Mitarbeiter Sie schulen können, hängt vom jeweiligen Niveau ab.

Geeignet für: Unternehmen, die gegen Phishing-Angriffe kämpfen und ihre Mitarbeiter über Cybersicherheit informieren möchten. Produkt-Feedback-

Schnittstelle

:

“ KnowBe4. , . , KnowBe4 . — , , . , , .”

Azamat Uzhangaliyev, Group IT Network Engineer, TXT e-solutions

Funktionen

Phishing-Simulationsmuster: Ja

Responsive Kampagnen (Smart Scheduling): N / A

Metriken und Indizierungen auf Abteilungs- / Gruppenebene: Ja

Produktivitäts-Dashboard: Ja

Automatische Zielgruppen-Targeting- Risikobasierte

Kampagnen: Ja

Preis pro Benutzer und Jahr: 8 bis 29,5 USD

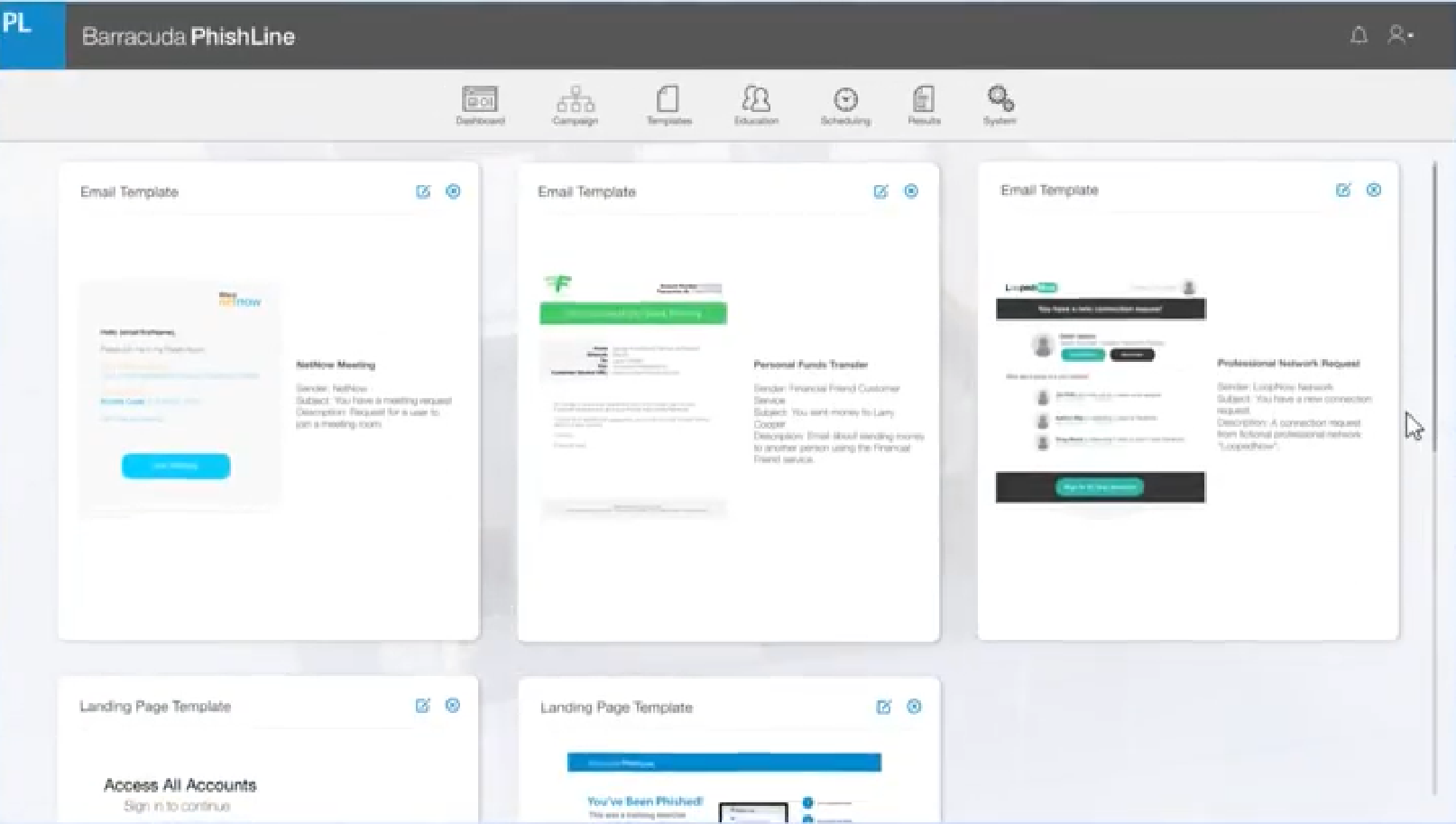

Barracuda Phishline

Ein Cloud-basiertes Lernwerkzeug, das Cybersicherheitswissen zur Abwehr von Phishing- und Social-Engineering-Bedrohungen bereitstellt.

Barracuda ist ein globaler Anbieter von Cybersicherheitslösungen, der eine Reihe von Cloud-basierten Produkten anbietet, um Unternehmen vor Cybersicherheitsbedrohungen zu schützen.

Mit PhishLine bietet Barracuda Cybersicherheitsschulungen für eine Vielzahl von Unternehmenskunden an. PhishLine bietet Kurse mit Medieninhalten und Phishing-Simulationen an. PhishLine legt großen Wert auf Berichterstellung und Analyse, damit Manager verstehen, wie Mitarbeiter Schulungen wahrnehmen.

PhishLine bietet eine patentierte Angriffssimulation mit hoher Variabilität - Phishing, Vishing, Smishing und gefundene physische Medien (USB / SD-Karten). Sie müssen nicht auswählen - Sie können mehrere Vorlagen gleichzeitig verwenden.

Mit PhishLine schulen Sie Mitarbeiter darin, Bedrohungen aus verschiedenen Quellen zu erkennen. PhishLine-Modellierung und -Tutorials sind einfach zu verwenden und vollständig anpassbar. Die Lösung bietet eine breite Palette an Materialien: Wählen Sie aus Hunderten benutzerfreundlicher Simulationsvorlagen, Zielseiten, Umfragen zur Risikobewertung und Schulungsvideos. Der Inhalt kann alleine verwendet oder in Schein-Phishing- und Social-Engineering-Kampagnen integriert werden.

Während Barracudas Inhalt stellenweise nicht interaktiv ist, zeichnet sich das Produkt durch eine detaillierte und anpassbare Berichterstellung aus, die ein praktisches Verständnis der Sicherheit innerhalb eines Unternehmens bietet. Der Bericht enthält Schwachstellenprofile, in denen Informationen von über 16.000 Datenpunkten gesammelt werden. Die Plattform bietet ein Outlook-Plugin, mit dem Benutzer verdächtige Phishing-E-Mails an IT-Abteilungen melden können.

Geeignet für: Firmenkunden, die ein umfassendes Sicherheitsbewusstsein für ihr Unternehmen sowie detaillierte Berichte und Analysen zur Einreichung bei Aufsichtsbehörden benötigen. Produkt-Feedback-

Schnittstelle

:

“ Phishline , . . Phishline . , , . — , .”

Funktionen

Phishing-Simulationsmuster: Ja

Responsive Kampagnen (Smart Scheduling): N / A

Metriken und Indizierungen auf Abteilungs- / Gruppenebene: Ja

Produktivitäts-Dashboard: Ja

Automatische Zielgruppenausrichtung: Ja

Risikobasierte Kampagnen: Ja

Preis pro Benutzer und Jahr: Ab 24 $

Cybeready BLAST

Cybeready garantiert die Cybersicherheit von Unternehmen durch maschinelles Lernen. Diese adaptive Technologie informiert Benutzer über die Gefahren von Phishing und anderen Arten von Angriffen, ohne ihre Arbeitsweise zu ändern.

CybeReady bietet wissenschaftlich fundierte, künstliche Intelligenz und maschinelles Lernen. Ihre Plattform automatisiert die Cybersicherheitsschulung und ermöglicht den Mitarbeitern eine ganzjährige Schulung.

Laut CybeReady garantiert der Einsatz von Big Data und maschinellem Lernen in der Lösung Änderungen im Verhalten der Mitarbeiter nicht nur kurzfristig, sondern auch langfristig. Das Unternehmen behauptet, dass dieser Schulungsansatz die Widerstandsfähigkeit der Mitarbeiter gegenüber Angriffen um das Fünffache erhöht.

Das Training wird nur nach Bedarf durchgeführt und dauert nie länger als zwei Minuten. Die Schulungskampagnen selbst werden ebenfalls innerhalb von Minuten eingerichtet, sodass die Verwaltung der CybeReady-Plattform auf ein Minimum beschränkt bleibt.

CybeReady wird in der Cloud bereitgestellt und als Service an Organisationen bereitgestellt. Zum Einrichten der Plattform muss nur der Zugriff auf ein benutzerdefiniertes Mitarbeiter-E-Mail-Verzeichnis bereitgestellt werden.

Zunächst sortiert das Programm Benutzer nach Standort oder Arbeitsfunktion in logische Gruppen. Nach den ersten Trainingseinheiten, in denen einige Benutzer Angriffe entweder akzeptieren oder ignorieren, ändern sich die Gruppen. Jemand gehört zu der Gruppe derer, die nicht auf böswillige E-Mails "klicken", während andere in die Kategorie "serielle Klicker" fallen können und in jede Nachahmung eines Betrugs hineingezogen werden. Basierend auf diesen Klassifizierungen ändert CybeReady die Art und Häufigkeit der simulierten Angriffe.

Am Ende einer Kampagne oder während einer Kampagne können sich Administratoren beim CybeReady-Cloud-Portal anmelden, um Berichte darüber anzuzeigen, wie Schulungen den Benutzern helfen. Die Berichte bestehen aus mehreren Seiten und sind mit Hilfsdiagrammen gefüllt, die Änderungen der Dynamik im Laufe der Zeit zeigen. Die Dokumente sind auch nach Faktoren unterteilt - der Art der Arbeit und der Aufteilung des Unternehmens. Daher ist es einfach, festzustellen, wo sich die aktuelle Sicherheitsanfälligkeit befindet, und die Kampagne darauf auszurichten.

Geeignet für: Unternehmen jeder Größe und Firmenkunden, die ein einfach zu implementierendes, automatisiertes und effektives Cybersicherheitstraining suchen . Produkt-Feedback-

Schnittstelle

:

“ , , , . , . , , , .”

Yaron Weiss, Payoneer’s VP Corporate Security and Global IT Operations

Funktionen

Phishing-Simulationsmuster: Ja

Responsive Kampagnen (Smart Scheduling): Ja

Metriken und Indizierung auf Abteilungs- / Gruppenebene: Ja

Produktivitäts-Dashboard: Ja

Automatische Zielgruppenausrichtung: Ja

Risikobasierte Kampagnen: Ja

Preis pro Benutzer und Jahr: 5 bis 25 USD

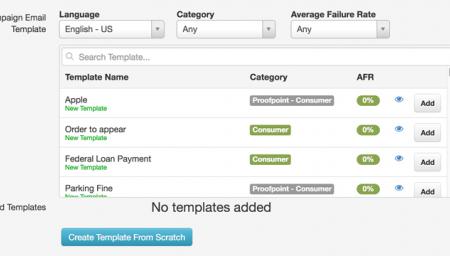

Proofpoint Threatsim

ThreatSim bietet Anti-Phishing-Tests an. Mit einer anpassbaren Lösung zur Simulation von Phishing-, USB- und SMS-Angriffen können Sie die Sicherheitsanfälligkeit eines Unternehmens in wenigen Minuten bewerten und die erforderlichen Vektoren für die Schulung der Mitarbeiter hervorheben.

Proofpoint bietet effektive Cybersicherheits- und Compliance-Lösungen zum Schutz von E-Mail, Web, Cloud und sozialen Medien.

Das ThreatSim Attack Simulation-Produkt des Unternehmens ist ein Sicherheitsschulungsprogramm, das sich auf Anti-Phishing konzentriert. Es werden verschiedene Formate angeboten - darunter statische und animierte Zielseiten, kurze Videos und interaktive Aufgaben. Eine Auswahl statischer Zielseiten ist in 17 Sprachen verfügbar, sodass Mitarbeiter auf der ganzen Welt Nachrichten in ihrer eigenen Sprache anzeigen können.

Die während der Simulation gesammelten Ergebnisse werden in Berichten zusammengefasst, die die Anfälligkeit Ihres Unternehmens für moderne Angriffe identifizieren und es Ihnen ermöglichen, die Daten Ihres Unternehmens proaktiv zu schützen. ThreatSim bietet umfangreiche Analysen und spezifische Aufzeichnungen der Mitarbeiterreaktionen auf verschiedene Angriffsszenarien. Sie wissen, ob Mitarbeiter über ein Mobiltelefon, ein Tablet oder einen Computer von dem Angriff betroffen waren, welchen Browser sie verwendeten und wo sie sich während des Angriffs befanden.

ThreatSim kann als eigenständiges Bewertungsinstrument oder in Verbindung mit interaktiven Schulungsmodulen verwendet werden. Das ThreatSim-Phishing-Tool unterstützt über tausend Vorlagen in über 35 Sprachen. Die Vielzahl der Vorlagen berücksichtigt drei wichtige Testfaktoren: Inline-Links, Identitätsanforderungen und Downloads von Anhängen (.pdf, .doc, .docx, .xlsx und .html).

Administratoren können den Inhalt jeder Vorlage anpassen oder eigene erstellen. Diese Flexibilität ermöglicht es Unternehmen, schnell und einfach zeitnahe und relevante Phishing-Tests zu erstellen.

Geeignet für: Unternehmen jeder Größe, die Mitarbeiter schulen und Risiken durch fortschrittliche Modellierung von Phishing-Bedrohungen und Sicherheitsschulungen mindern müssen. Produkt-Feedback-

Schnittstelle

:

„Die Vielzahl der Vorlagen, mit denen Angriffe simuliert wurden, und das realistische Erscheinungsbild dieser Vorlagen waren wirklich beeindruckend. Die Möglichkeit, Ihre eigenen Vorlagen anzupassen, hat sich auch als äußerst nützlich erwiesen, um die Erkennung von Phishing-E-Mails etwas schwieriger zu machen. So können Sie interne Konten fälschen und plausible Phishing-E-Mails erstellen. "

Funktionen

Phishing-Simulationsmuster: Ja

Responsive Kampagnen (Smart Scheduling): N / A

Kennzahlen und Indizierungen auf Abteilungs- / Gruppenebene: N / A

Produktivitäts-Dashboard: Ja

Automatische Zielgruppenausrichtung: N / A

Risikobasierte Kampagnen: Ja

Preis pro Benutzer pro Jahr: N / A.

Dcoya benimm dich

Die Lernlösung von Dcoya berücksichtigt die Vielfalt der Mitarbeiter, die Verhaltenspsychologie und Marketingmethoden, um das Cybersicherheitsverhalten zu üben und zu verbessern.

Die beste Verteidigung ist das Training:

Die Cybersicherheitsschulungsprogramme von Dcoya Behave bieten einen personalisierten Ansatz für das Cybersicherheitstraining. Die Lösungen von Dcoya nutzen Algorithmen für maschinelles Lernen, um Best Practices in Verhaltenspsychologie und Marketing in ein vollautomatisches Lernprogramm zu integrieren.

Dcoya Behave automatisiert das persönliche Cybersicherheitstraining und passt es für jeden Mitarbeiter individuell an. Die Lösung simuliert Social Engineering- und Phishing-Angriffe und testet das Know-how Ihrer Kollegen.

Dcoya Behave automatisiert auch die Segmentierung von Mitarbeitern und zielt auf Phishing-Angriffe gegen verschiedene Abteilungen, Rollen oder andere Gruppen im Unternehmen ab. Das Produkt verfolgt den Start, das Ende und die Ergebnisse von Simulationen für Einzelpersonen und Teams, sodass Administratoren stets über die Fortschritte bei der Erreichung der Ziele für Cybersicherheit und Compliance informiert sind.

Geeignet für: Kleine und mittlere Unternehmen, die ihre Mitarbeiter individuell in Cybersicherheit schulen möchten.

Schnittstelle

Merkmale

Phishing Simulation Vorlagen: ja

Adaptive Kampagnen (Smart Scheduling): ja

Metrics und Indizierung in der Abteilung / Gruppenebene: ja

Produktivität Armaturenbrett: ja

Automatische Zielgruppenansprache: ja

Risikobasierte Kampagnen: ja

Preis pro Benutzer und Jahr: 5-25 USD