Cyber-Bedrohungslandschaft

Bei Prognosen für 2020 hätten wir nicht vorhersehen können, wie sich die neue Realität, die die Weltwirtschaft stürzte, auf unser Leben auswirken würde. Jetzt können wir jedoch eine Bestandsaufnahme des ersten Halbjahres vornehmen und zeigen, wie sich die Cyber-Bedrohungslandschaft in dieser Zeit verändert hat.

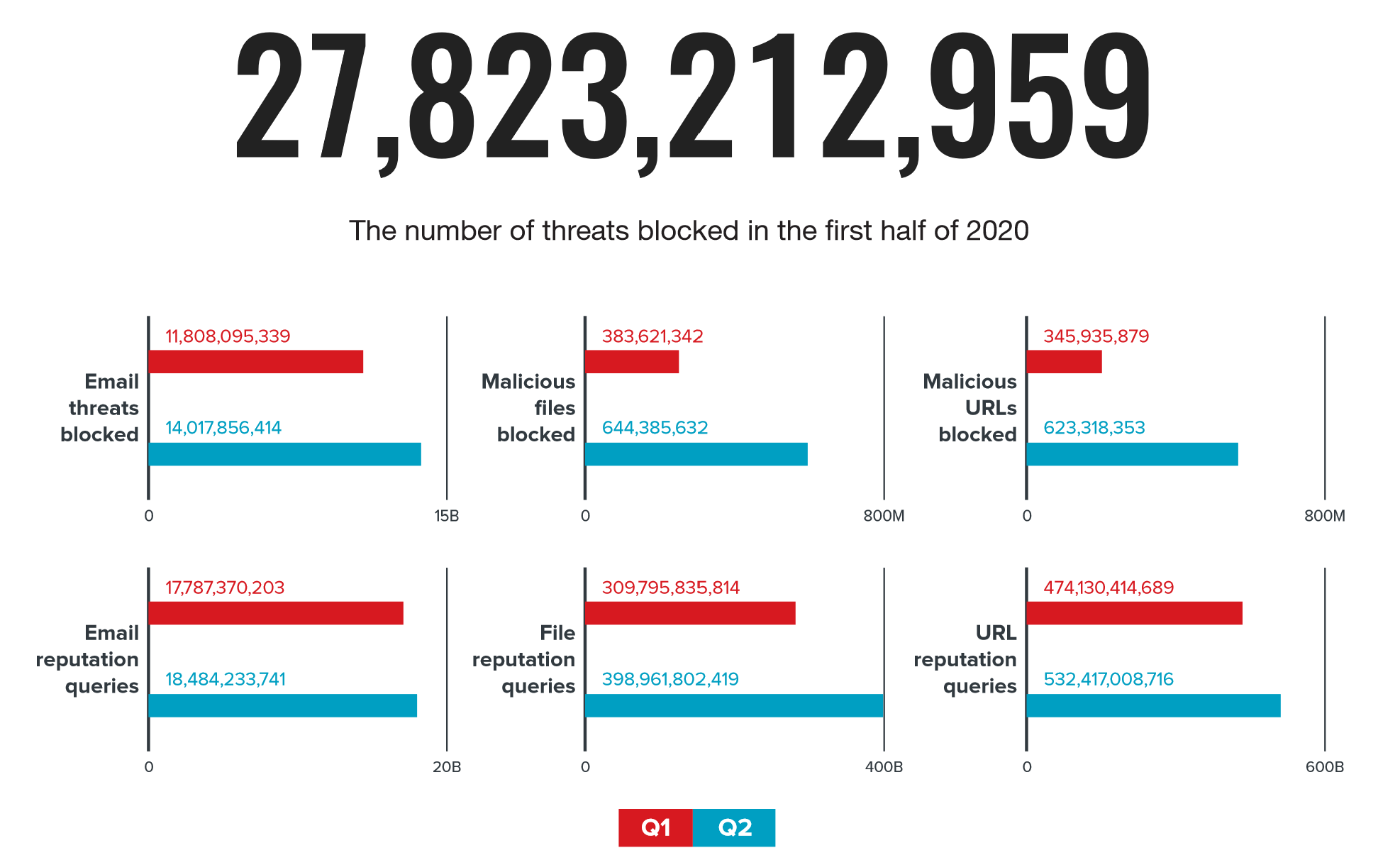

Die Anzahl der Bedrohungen, die im ersten Halbjahr 2020 vom Trend Micro Smart Protection Network blockiert wurden. Quelle hier und unten: Trend Micro

Im ersten Halbjahr 2020 blockierten die Sicherheitslösungen von Trend Micro mehr als 27 Milliarden betrügerische E-Mails mit böswilligen Anhängen und Phishing-Links. Im zweiten Quartal hat die Anzahl der böswilligen Nachrichten im Vergleich zum Jahresbeginn deutlich zugenommen.

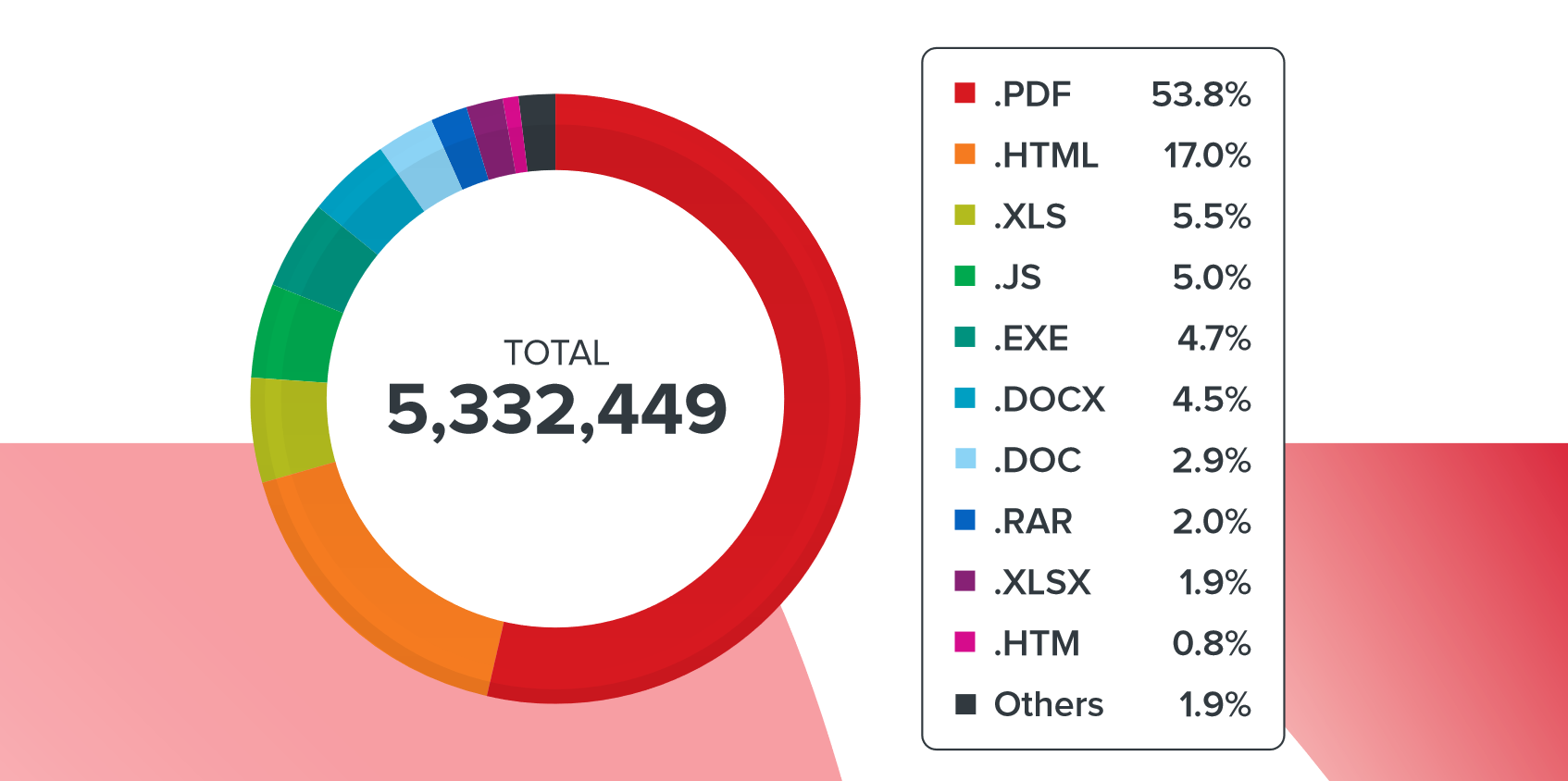

Arten von böswilligen Anhängen in Spam-Kampagnen im ersten Halbjahr 2020

PDF-Dateien wurden im ersten Halbjahr 2020 zum beliebtesten Typ bösartiger Anhänge und machten über 50% der Mailings aus. Der zweitbeliebteste Anhangstyp waren HTML-Dateien. Ungefähr sechs Prozent der E-Mails enthielten XLS-Anhänge, etwas weniger beliebt waren JavaScript-Dateien, ausführbare Dateien und MS Word-Dokumente.

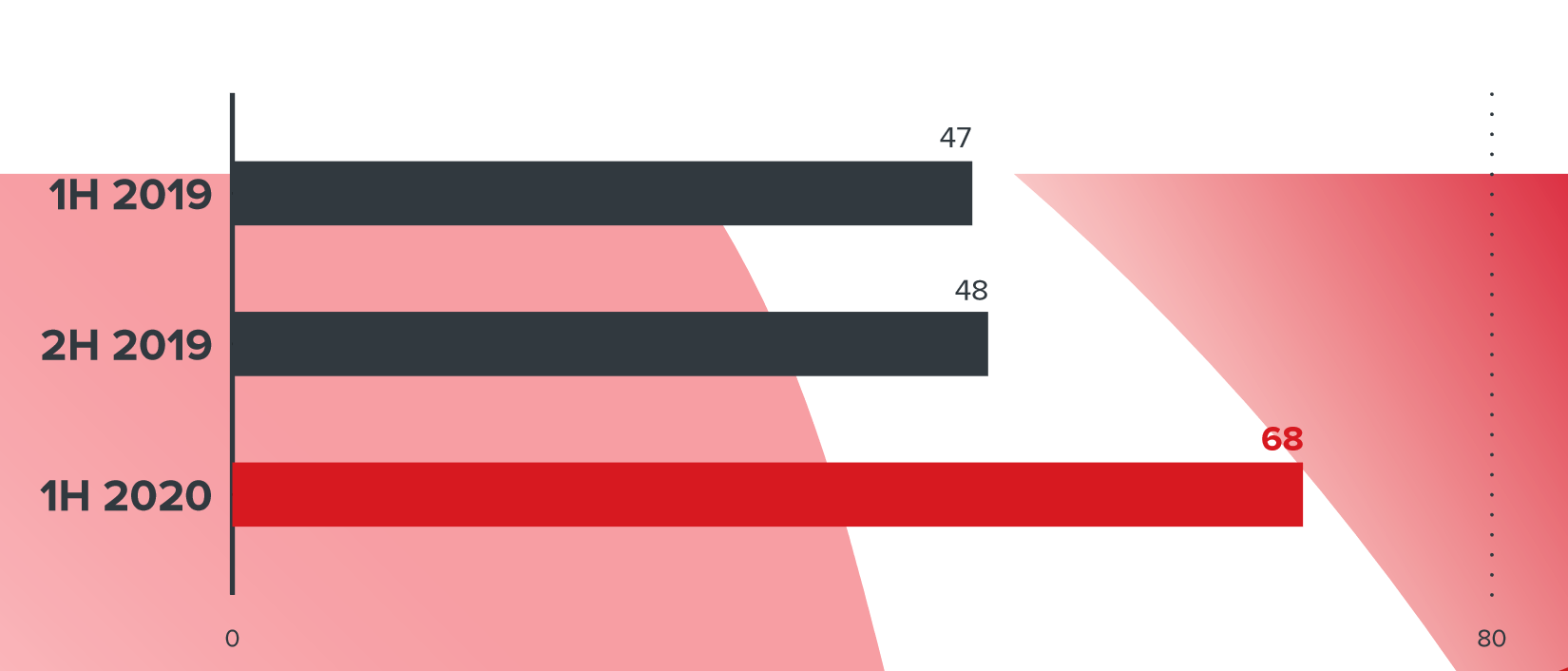

Die Anzahl der Ransomware-Ransomware in den Kampagnen 2019 und 2020

Ein charakteristisches Merkmal von 2020 war die wachsende Beliebtheit von Ransomware-Ransomware. Im Vergleich zu 2019 stieg ihre Zahl um 45% - von Januar bis Juni dieses Jahres wurden 68 neue Familien dieser Art von Malware entdeckt.

Anzahl der über sechs Monate entdeckten Beispiele für mobile Malware

Auch mobile Bedrohungen nehmen weiter zu, und Kampagnen werden immer ausgefeilter. Ende März entdeckten wir beispielsweise einen betrügerischen Cyberangriff namens Operation Poisoned News. Es war ein Wasserlochangriff gegen iOS-Benutzer in Hongkong. Benutzer von iOS-Geräten erhielten Links zu Nachrichten in verschiedenen Foren in sozialen Netzwerken und Messenger. Diese Links führten zwar zu relevanten Nachrichtenseiten, enthielten jedoch versteckte Iframes mit bösartigem Code, der die Sicherheitslücken in iOS 12.1 und 12.2 ausnutzte. Die Angriffe infizierten Geräte mit LightSpy, wodurch Angreifer Befehle ausführen und Dateien auf Geräten bearbeiten konnten.

Werbebetrug ist nach wie vor die beliebteste Art von Angriffen auf mobile Benutzer. Schädliche Anwendungen bei Google Play tarnen sich als nützliche Dienstprogramme. Nach der Installation werden dem Benutzer Anzeigen angezeigt und andere unerwünschte Aktionen ausgeführt, einschließlich des Diebstahls von Bankkartendaten und persönlichen Daten des Benutzers.

Änderung der Anzahl der BEC-Angriffe im Zeitraum 2019-2020 auf dem Graphen

Ein weiteres charakteristisches Merkmal des Jahres 2020 ist die Erhöhung der Zahl der Angriffe auf Kompromisse Business - Kommunikation (Business E - Mail - Kompromiss, BEC) richtet. Gegenüber der zweiten Jahreshälfte 2019 stieg die Anzahl der BEC-Kampagnen um 19%.

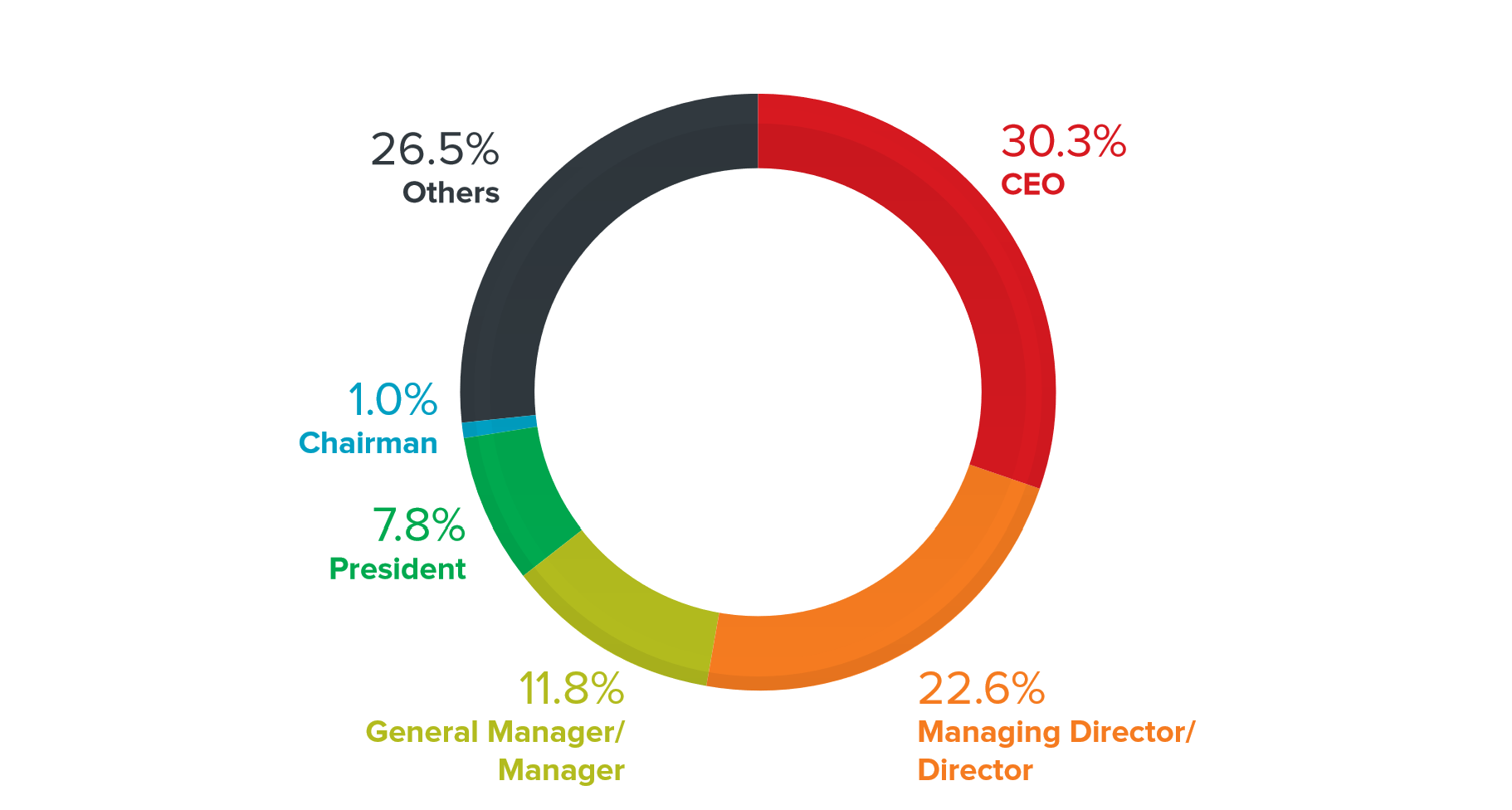

Das beliebteste Ziel für BEC-Angriffe war der CEO des Unternehmens. Diese Kategorie von Mitarbeitern macht 30% aller Vorfälle aus

Es ist merkwürdig, dass die Anzahl der Briefe „vom CEO“ zurückgegangen ist: 2019 betrug der Anteil solcher Briefe 41%. Betrüger experimentieren möglicherweise mit anderen Jobs, um ihre Wirksamkeit zu messen.

Die gefragtesten Personen sind natürlich Personen, die mit Finanzen zu tun haben, beispielsweise Finanzmanager und CFOs.

Wachstum bei Angriffen der Marke COVID-19

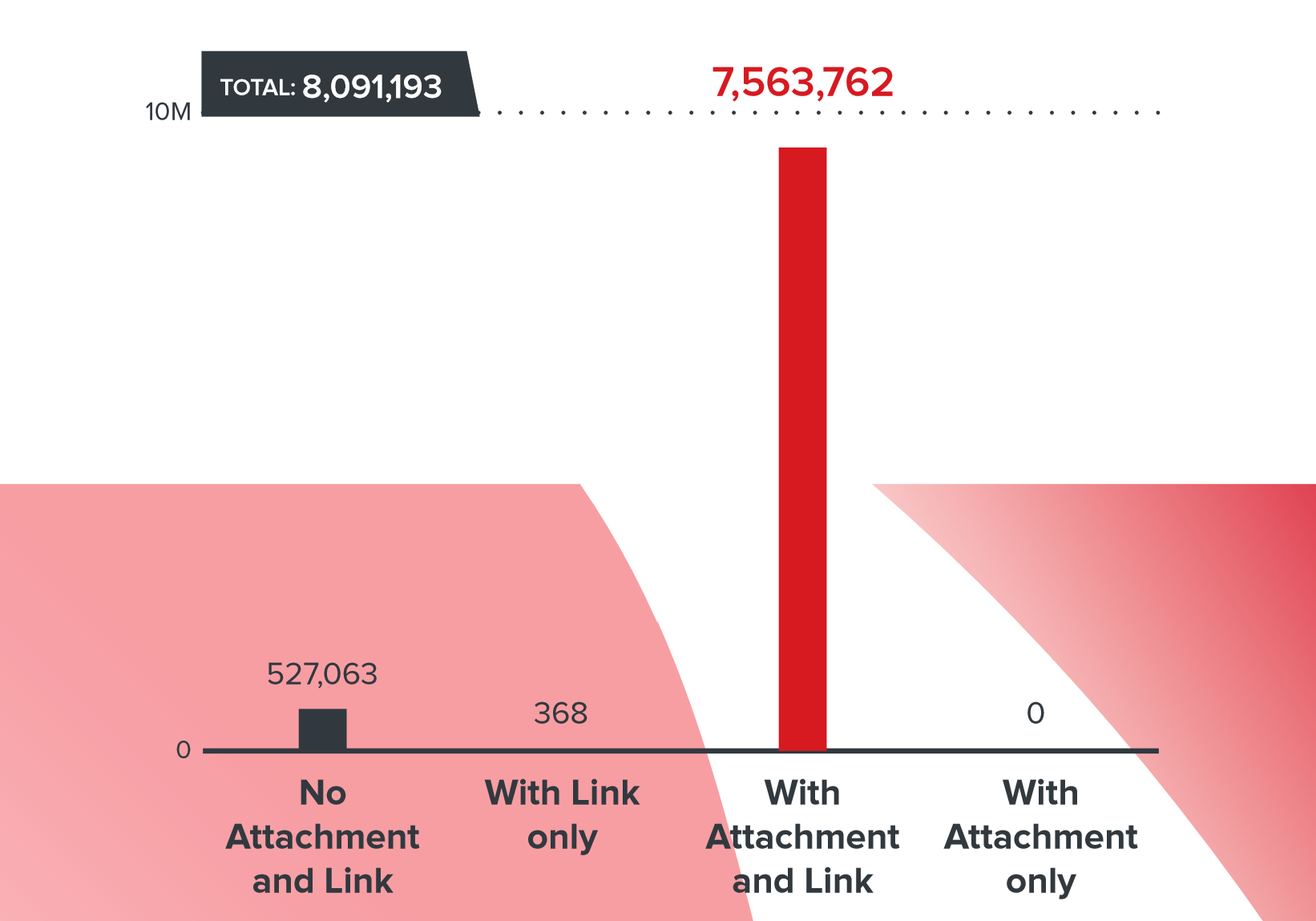

Von Januar bis Juni 2020 identifizierte das Trend Micro Smart Protection Network (SPN) fast 9 Millionen COVID-19-Bedrohungen. Diese Bedrohungen bestanden aus E-Mail-Nachrichten mit Links und schädlichen Dateien, die das Thema der Pandemie direkt oder indirekt ausnutzten. Dies können beispielsweise Informer-Anwendungen oder Benachrichtigungen über Verzögerungen bei der Bereitstellung von Diensten aufgrund eines Virus sein.

Die Anzahl der Angriffe der Marke COVID und ihre Verteilung nach Ländern

Der Marktführer bei der Anzahl solcher Bedrohungen - 38% der Fälle - waren die Vereinigten Staaten. Zu den drei "Führenden" gehörten auch Deutschland mit 14,6% und Frankreich mit 9,2%. Die meisten der entdeckten Fälle traten im April auf, was der höchsten Inzidenz in vielen Ländern entspricht.

Verteilung bösartiger Inhalte in betrügerischen E-Mails in COVID-19-Kampagnen

Die überwiegende Mehrheit der E-Mail-Bedrohungen - 93,5% - enthielt sowohl einen böswilligen Anhang als auch einen böswilligen Link. Es gab deutlich weniger Buchstaben, die einen Link oder eine Datei enthielten.

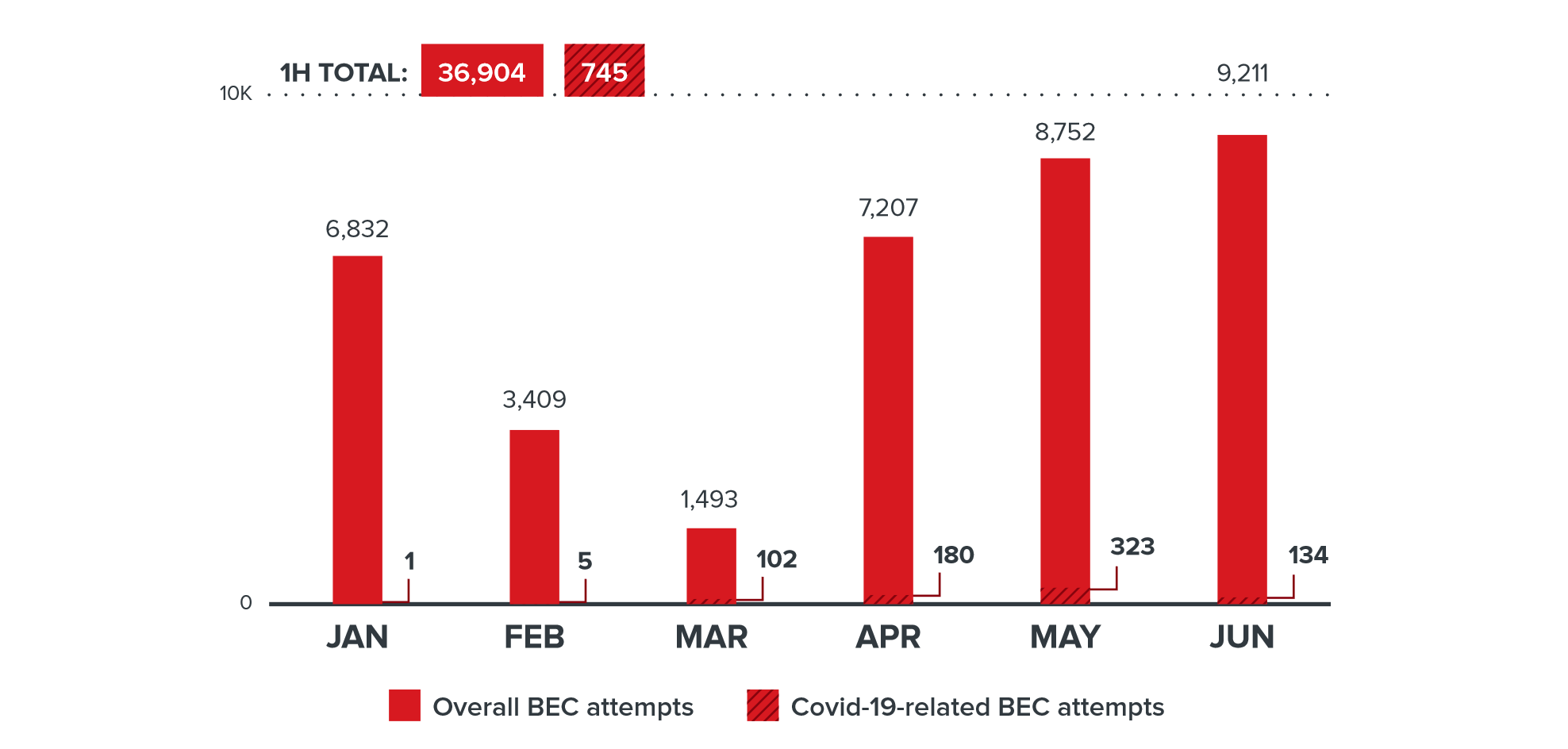

Das COVID-19-Thema wurde auch häufig bei BEC-Angriffen verwendet. Die Wirksamkeit dieser Spielereien wurde durch die Tatsache verstärkt, dass die Umstellung auf Telearbeit es schwierig machte, die Kommunikation zwischen Mitarbeitern und Organisationen zu verfolgen.

Die Anzahl der BEC-Kampagnen im Zusammenhang mit COVID-19

Beispielsweise haben die Kriminellen während eines der BEC-Angriffe eine Benachrichtigung an die Mitarbeiter eines potenziellen Opfers über den Bankwechsel im Zusammenhang mit der Pandemie gesendet , in der das Konto des Empfängers "Maultier" in Hongkong angegeben ist.

Die Versuche, zu schädlichen Websites im Zusammenhang mit COVID-19 zu navigieren, nahmen im Laufe des Jahres zu und erreichten im April ihren Höhepunkt. Die meisten dieser Websites wurden für eine Art Pandemie-Betrug verwendet, zum Beispiel:

- Anwendungen, die ihre Benutzer angeblich vor einer Coronavirus-Infektion geschützt haben, aber stattdessen das Gerät des Opfers zum Botnetz hinzugefügt haben;

- Verkauf nicht existierender, von der WHO zugelassener Impfstoff-Kits für nur 4,95 US-Dollar;

- Ausgabe einer gefälschten Entschädigung für verschiedene Arten von Schäden durch die Pandemie;

- Diebstahl von Ausweisen und Bankkartendaten, um "Steuervorteile" in den Vereinigten Staaten zu erhalten.

Anpassung an eine neue Realität

Angesichts der Quarantänebeschränkungen waren Unternehmen gezwungen, einen erheblichen Teil ihrer Mitarbeiter in die Fernarbeit zu verlegen. Um die Sicherheit eines solchen Regimes zu gewährleisten, mussten mehrere Probleme gleichzeitig gelöst werden:

- - ;

- ;

- , ;

- -;

- .

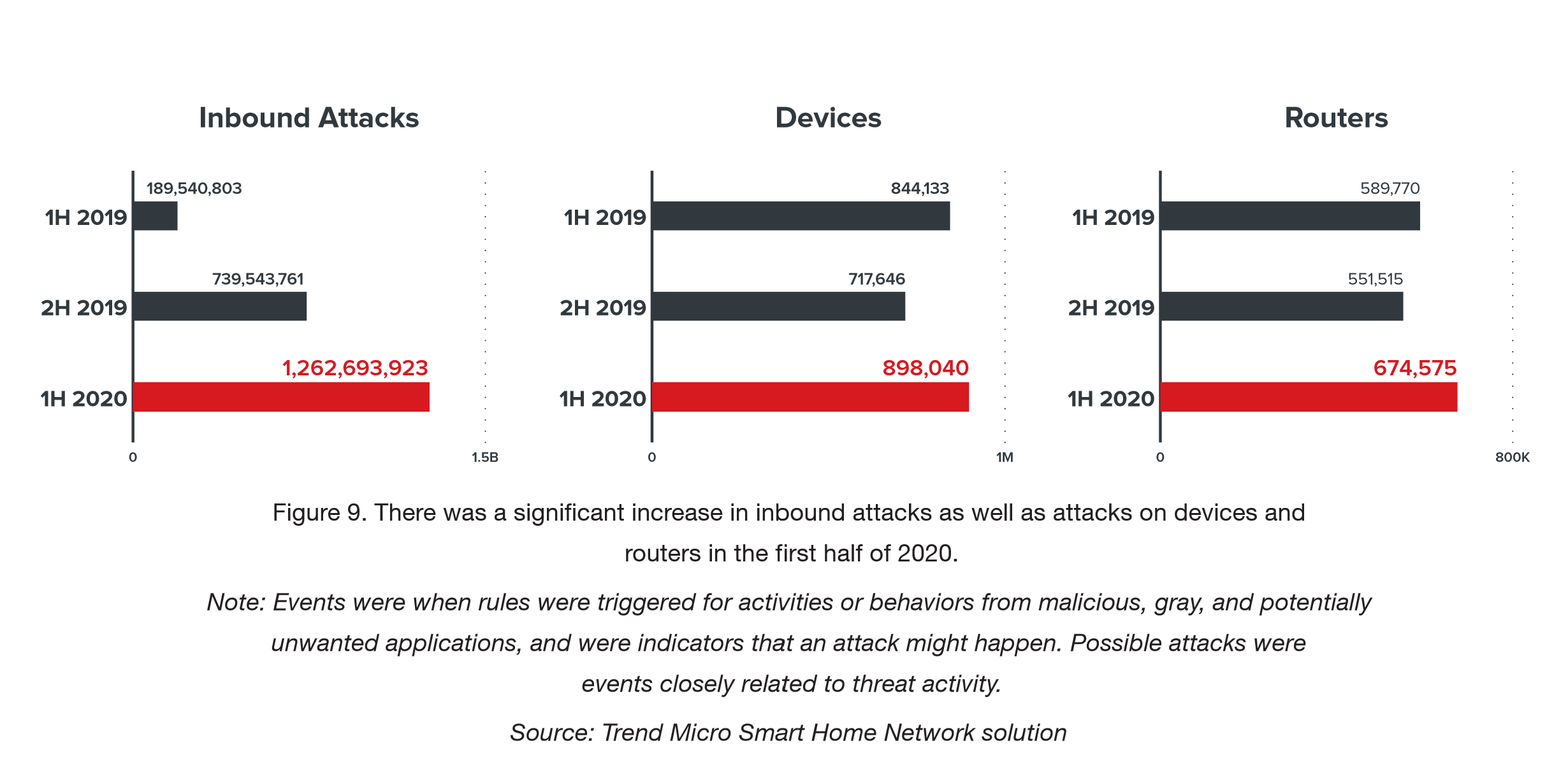

Cyberkriminelle nutzten auch die neue Realität und begannen, Router und Geräte von Heimanwendern aktiv anzugreifen. Die

Anzahl der Angriffe auf Geräte von Heimanwendern im Zeitraum 2019-2020. Bei den

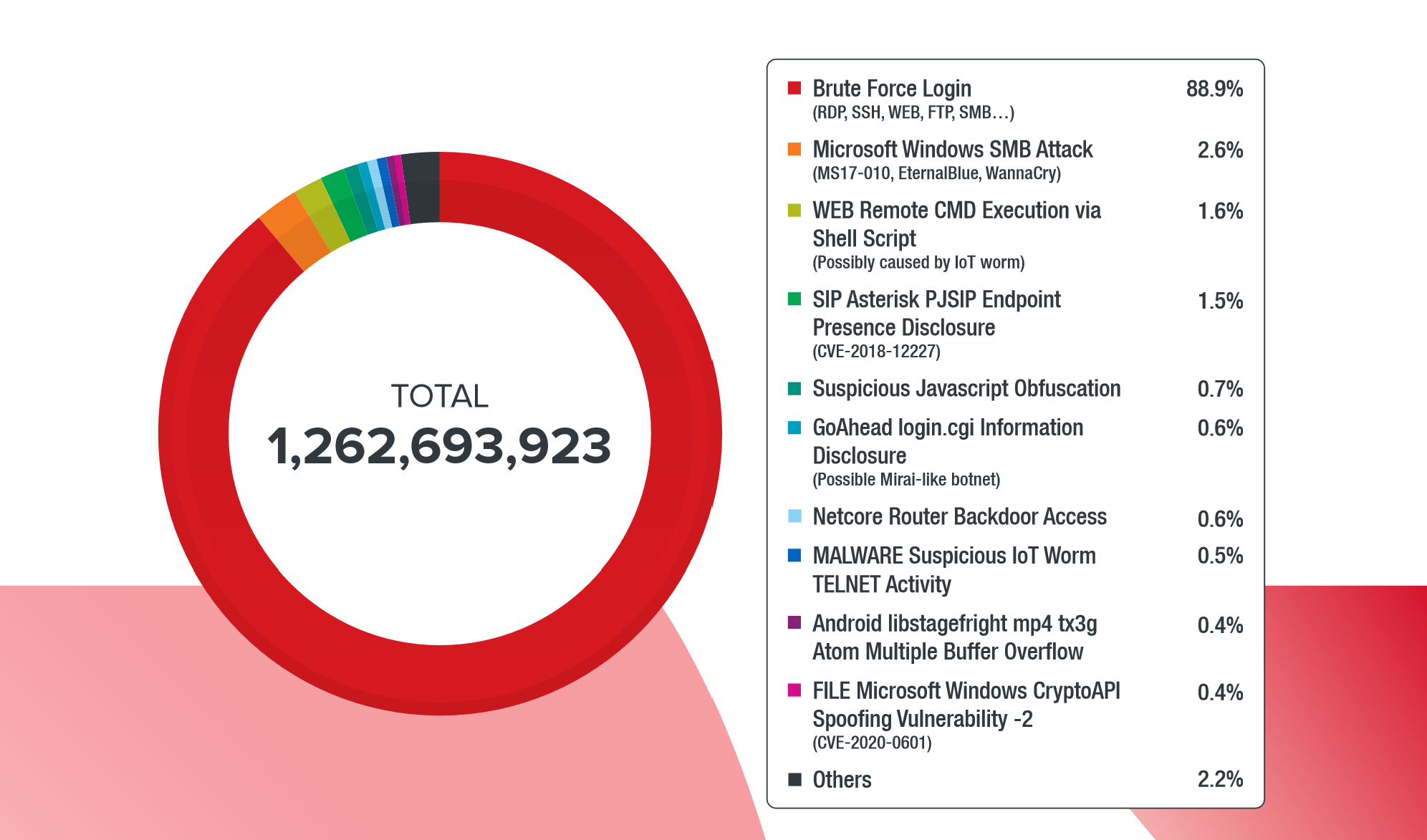

meisten Angriffen handelt es sich um Bruteforce-Angriffe auf verschiedene Dienste für den Remotezugriff: RDP, SSH, FTP. Der Anteil solcher Angriffe betrug fast 90%.

Verteilung der Angriffstypen auf

Geräten von Heimanwendern Durch die Kompromittierung von Routern und anderen Geräten, die bei Heimanwendern remote arbeiten, können Angreifer sie zum Angriff auf Unternehmensnetzwerke verwenden.

Zumbombing und andere Angriffe auf Videokonferenzdienste

Die Notwendigkeit einer ständigen Kommunikation hat zu einem explosionsartigen Wachstum bei der Verwendung von Zoom, Cisco Webex, Google Meet, Microsoft Skype und anderen Videokonferenzplattformen geführt. Eines der sensationellen Phänomene, die sogar das Erscheinen eines neuen Begriffs verursachten, waren Trollangriffe auf Konferenzen, die mit dem Zoom-Dienst abgehalten wurden. Während dieser Angriffe nutzten Außenstehende private Anrufe und Besprechungen und veranstalteten dann eine Show mit unterschiedlichem Grad an Obszönität, z. B. das Abspielen von Pornovideos oder die Beleidigung anderer Teilnehmer.

Die Popularität von Videodiensten wurde auch auf andere Weise ausgenutzt: Betrüger registrierten Phishing-Domains, deren Name in irgendeiner Weise mit Zoom oder einem anderen ähnlichen Dienst verbunden war, und boten anschließend an, das mit einem schädlichen Additiv geladene Zoom- oder Skype-Distributionskit herunterzuladen.

Ransomware-Kampagnen

Die Anzahl der Ransomware-Vorfälle in diesem Jahr ist im Vergleich zum Vorjahr erheblich gesunken, aber ihre Qualität hat sich geändert.

Die Anzahl der Komponenten, die im Zusammenhang mit Ransomware-Angriffen im Zeitraum 2019-2020 entdeckt wurden, wird von Ransomware-

Betreibern nicht mehr gegen Kleinigkeiten eingetauscht , sondern es werden Tausende von Spam-Nachrichten an alle gesendet und ein geringer Lösegeldbetrag verlangt. Moderne Angreifer zielen lieber auf große Unternehmen, Gesundheitsorganisationen oder Regierungsbehörden ab und fordern hohe Lösegeldbeträge. Dieser Ansatz erhöht die Wahrscheinlichkeit, dass das Lösegeld erhalten wird, was bedeutet, dass sich der Angriff um ein Vielfaches auszahlt.

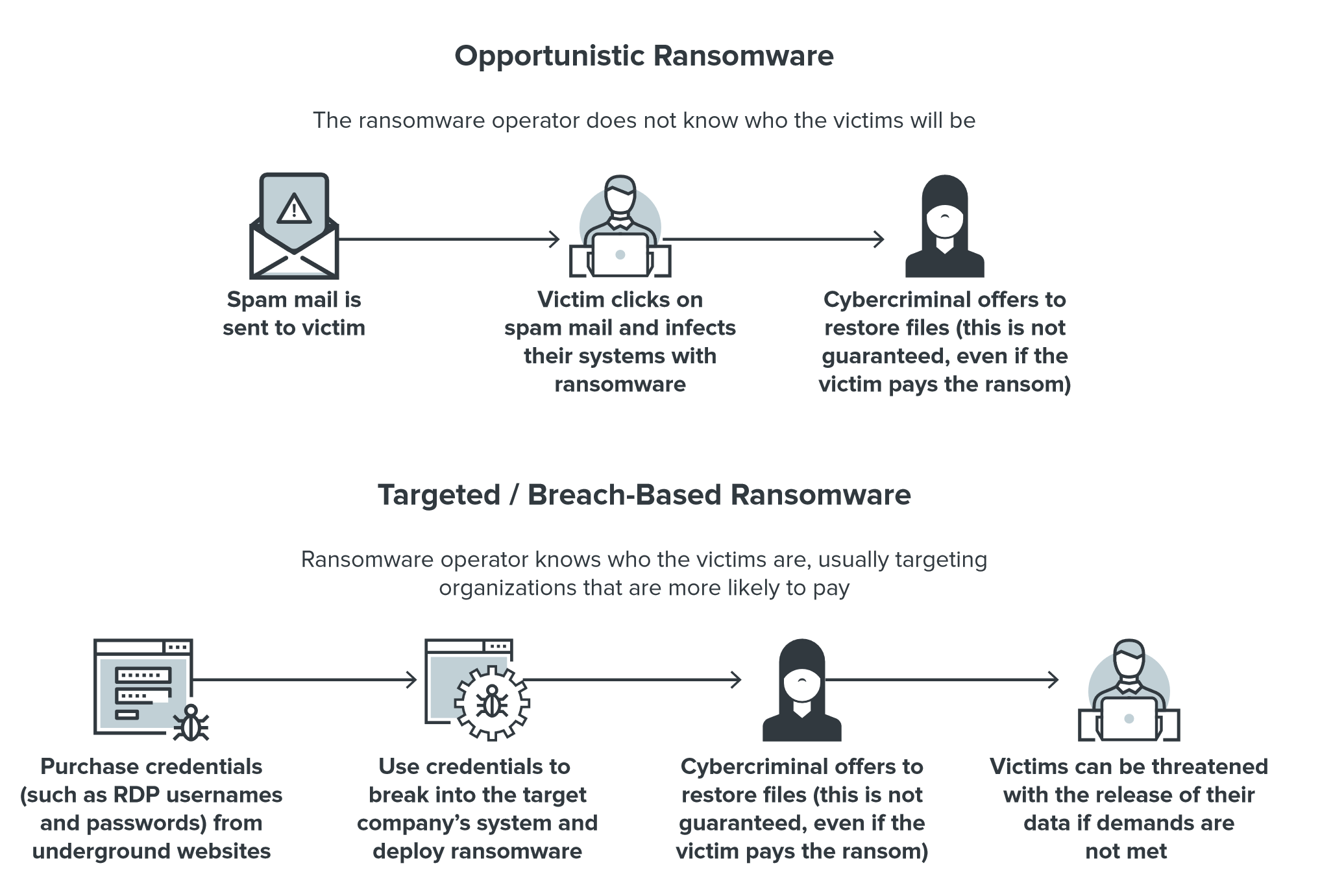

Die "alte" und neue Variante des Ransomware-Angriffs

Der sensationelle WannaCry hat während des gesamten Betriebszeitraums viel weniger in Form eines Lösegeldes gesammeltWas Ryuk Ransomware mit einem Angriff verdienen kann.

Ryuk greift Unternehmen in kritischen Branchen an. Die Bedeutung der von diesen Organisationen gespeicherten und verarbeiteten Daten ermöglicht es Malware-Betreibern, ein hohes Lösegeld zu verlangen: Laut einem Bericht von Coveware stieg das durchschnittliche Lösegeld für Ryuk im ersten Quartal 2020 auf 1,3 Millionen US-Dollar .

Eine weitere charakteristische Änderung in der modernen Ransomware ist die vorherrschende Verbreitung durch gezielte Kampagnen, bei denen Schwachstellen oder gestohlene Anmeldeinformationen zum Hacken ausgenutzt werden.

Schlussfolgerungen und Empfehlungen

Die Pandemie hat nicht nur unser Leben verändert, sondern auch den Denkstil von Softwareunternehmen. Sie erkannten die neuen Realitäten und verfolgten einen neuen Sicherheitsansatz.

- Microsoft , Windows 7, Windows 10: 2020 99, ( — 129 Patch Tuesday);

- Zoom ;

- .

Harte Zeiten erfordern zuverlässige Sicherheitstechnologien. Separate Tools und ein einstufiger Schutz einzelner Komponenten des Informationssystems eines Unternehmens reichen nicht mehr aus. Nur mehrschichtige Lösungen bieten kombinierten Schutz vor Bedrohungen für E-Mails, Benutzergeräte, Server, Netzwerk- und Cloud-Infrastrukturen mit mehreren Komponenten und Plattformen.

Im Idealfall sollten solche Lösungen eine breite Palette von Metriken und Analysen bieten, mit denen IT-Mitarbeiter das Gesamtbild sehen können, ohne einen erheblichen Teil ihrer Zeit und Ressourcen für das Durchsuchen von Bergen von Warnungen und anderen Daten aufwenden zu müssen.

Die Methoden, mit denen Angreifer von der Pandemie profitieren, bleiben unverändert. Social Engineering ist aufgrund der durch das Virus verursachten Angst und Unsicherheit noch effektiver geworden. In der aktuellen Umgebung müssen Unternehmen lediglich besondere Aufmerksamkeit darauf richten, Remotebenutzer durch Cybersicherheits-Sensibilisierungsprogramme über sicheres Verhalten aufzuklären.

Benutzer sollten ihrerseits Wachsamkeit und gesunden Menschenverstand üben, wenn sie remote mit Unternehmensinformationsressourcen interagieren.

Ein weiteres Problem, das eine obligatorische Lösung erfordert, ist die sofortige Übermittlung von Updates an die persönlichen Geräte der Benutzer. Mit der wachsenden Anzahl von Angriffen auf Remotebenutzer erhöht die Aktualisierung ihrer Geräte die Sicherheit des Unternehmensnetzwerks.