Bedrohungen

Der Begriff ACS tauchte auf, sobald die Computertechnologie in Steuerungssysteme eingeführt wurde. Das erste einfachste ACS bestand nur aus zwei Ebenen: Informationserfassung und Entscheidungsfindung. Informationen kamen vom Steuerobjekt an den Bediener, der Daten mit dem Computer austauschte und das Objekt kontrollierte. Hier diente die Rechenleistung als Hilfe für das menschliche Management und die Entscheidungsfindung.

Seit den Tagen der ersten Computer haben automatisierte Prozessleitsysteme einen großen Sprung nach vorne gemacht. Ihr Merkmal ist jedoch immer noch ein automatisierter Maschinenprozess, dem eine Person folgt.

Diese Systeme sollen ausschließlich in industriellen Prozessen eingesetzt werden. Prozesssteuerungssysteme sind in kritische Infrastrukturen eingebunden und basieren auf fehlertoleranten, hochzuverlässigen Computertechnologien. Dies ist eine Technik in Industriequalität, die speziell für den langfristigen Betrieb rund um die Uhr in Industrieanlagen entwickelt wurde. Die Folgen eines Ausfalls oder eines Ausfalls des Systembetriebs stellen eine ernsthafte Bedrohung für die Ausrüstung, das Leben und die Gesundheit des Menschen dar.

Trotz dieser Verantwortung für die Kontinuität des Prozesses wurde die Notwendigkeit, das Sicherheitsniveau des Prozessleitsystems zu erhöhen, erst kürzlich erörtert. Virusangriffe, die Mitte der 2010er Jahre regelmäßig geworden sind, stießen auf großes Interesse an dem Thema. Zum Beispiel einige der Angriffe, die in den letzten zehn Jahren stattgefunden haben:

- 2012 Flame, , . . .

- 2014 , , .

- 2017 , , Triton, Trisis/HatMan.

Triton . , , . - 2018 . . Windows XP. HMI SCADA-, .

- 2018 . , . , .

- 2018 , «» , . , , .

, 13- , , «» - , , , ( ).

“ , , — SCADA-, — , . , . — , - , , , . « » – , . . , , . , , .”

- Alexey Kosikhin, Leiter des Kraftstoff- und Energiekomplexes, Informationssicherheitszentrum, Jet Infosystems

Unter den Cyber-Bedrohungen, die ICS inhärent sind, können drei Klassen unterschieden werden:

- von Menschen verursachte Drohungen;

- anthropogene Bedrohungen;

- Bedrohung durch unbefugten Zugriff.

Zivilisatorische Bedrohungen gehören die physikalischen Auswirkungen auf die Komponenten des APCS. Durch anthropogenes - absichtliches und unbeabsichtigtes Handeln von Personen, die für Automatisierungssysteme tätig sind, menschliche Fehler, Fehler bei der Organisation der Arbeit mit den Komponenten von ACS. Bedrohungen durch nicht autorisierten Zugriff für APCS werden bei Vorhandensein einer Interaktion seiner Komponenten mit dem lokalen Computernetzwerk des Unternehmens berücksichtigt. Eine solche Verbindung besteht, um Informationen über den Zustand des technologischen Umfelds zu übertragen und die Auswirkungen auf technologische Objekte zu kontrollieren.

Die Verflechtung dieser Faktoren wirkt sich auf die Gesamtsicherheit von Systemen aus. Dies ist das Versagen selbst minimaler Sicherheitsmaßnahmen und die Verwendung von Windows als Hauptbetriebssystem für Workstations und Server sowie die schwache Disziplin der Mitarbeiter.

Schutz

Die Implementierung des Informationssicherheitssystems des APCS ist eine komplexe Aufgabe. Ihre Lösung hängt von der Umsetzung der Regeln auf allen Ebenen ab:

- Verwaltung: Bildung eines Arbeitsprogramms zur Informationssicherheit durch die Verwaltung;

- Verfahren: Festlegung der Regeln und Vorschriften für das Personal, das das Netzwerk bedient;

- Software und Hardware: Zugangskontrolle;

- Gewährleistung der Integrität;

- Gewährleistung einer sicheren Verbindung;

- Virenschutz;

- Sicherheitsanalyse;

- Intrusion Detection;

- Kontinuierliche Überwachung des Zustands, Erkennung von Vorfällen, Reaktion.

Vulnerability Control-Systeme sind eine der effektivsten Methoden zur Bekämpfung industrieller Cyber-Bedrohungen. Dies sind hochspezialisierte Programme, die speziell für industrielle Automatisierungssysteme entwickelt wurden. Mit ihnen können Sie die Integrität der internen Umgebung des Geräts bestimmen, alle Versuche zum Ändern des Controller-Anwendungsprogramms sowie Änderungen in der Konfiguration von Netzwerkschutz- und Steuergeräten in Stromnetzen aufzeichnen.

Viele Entwickler von Cybersicherheitsprodukten weisen in erster Linie auf die Notwendigkeit einer besseren Sichtbarkeit innerhalb des Netzwerks hin... Die Erfahrung zeigt, dass dies wirklich wichtig ist. Ein Netzwerkkompromiss, der rechtzeitig unbemerkt bleibt, kann monatelang mit nicht aktivierten Exploits funktionieren. Spezielle Tools zur Erkennung und Verhinderung von Cyber-Bedrohungen erkennen nicht nur Schwachstellen, sondern identifizieren auch Zero-Day-Bedrohungen.

Viele Informationssicherheitsrisiken sind mit veralteter Hardware und Software verbunden. Beispielsweise gibt es SCADA-Systeme, die nur mit Windows NT oder Windows 98 arbeiten können. Einige dieser Risiken können durch moderne Virtualisierungstechnologien gemindert werden , dies ist jedoch nicht immer möglich. Damit verbunden ist eine andere Art des Schutzes - die Isolierung... SCADA- und OPC-Server (OLE for Process Control), SPS und andere Komponenten automatisierter Steuerungssysteme müssen vom Internet isoliert sein.

Unabhängig davon lohnt es sich, Plattformen für die Erstellung einer verteilten Infrastruktur falscher Ziele , DDP (Distributed Deception Platform), hervorzuheben . Mit ihnen können Sie ein Netzwerk von gefälschten Täuschungsgeräten bereitstellen, die kaum von echten zu unterscheiden sind, was Angreifer anzieht.

Nachdem wir eine allgemeine Vorstellung davon haben, wie der ICS-Cyberschutz funktionieren soll, fahren wir mit dem zweiten Teil dieses Artikels fort. Es bietet einen Überblick über die praktischen Sicherheitslösungen in der Vergleichstabelle .

Für diesen Artikel haben wir nur einige wichtige Punkte aus der Tabelle ausgewählt, z. B. Zero-Day-Bedrohungserkennung, Integrationen, Anomalieerkennung und Verkehrsanalyse, Geräteinventar und Produktfunktionen.

Lösungen

Dragos Industrial Cybersecurity Platform

Dragos ist ein US-amerikanisches Unternehmen, das 2016 gegründet wurde. Trotz ihres „jungen“ Alters hat sie bereits viele Weltauszeichnungen im Bereich der Cyber-Verteidigung industrieller Systeme erhalten.

Sie sind ein Expertenteam, das sich auf industrielle Sicherheitslösungen und das Internet der Dinge spezialisiert hat. Ihr Flaggschiff ist genau die Plattform, aber Dragos bietet auch Incident-Response-Services, Bedrohungsanalysen für Ihr Netzwerk und Cybersicherheitsschulungen.

Die Dragos Industrial Cybersecurity Platform ist eine industrielle Netzwerksicherheitslösung, die Netzwerkressourcen automatisch findet und identifiziert. Das Programm scannt Assets, findet falsche Einstellungen und Möglichkeiten zur Verbesserung der Konfiguration.

Wenn verdächtige Aktivitäten erkannt werden, bietet die Plattform schrittweise Anleitungen zur Untersuchung und Reaktion auf einen Vorfall sowie Tools zur Fehlerbehebung.

Funktionen:

Geräteinventar : Ja

Zero-Day-Bedrohungserkennung : Nein

Anomalieerkennung : Ja

Verkehrsanalyse : Ja

Integrationen : SIEM

Unterstützte Systeme : DCS, SPS

Funktion : Schrittweise Anleitung zum Sicherheitsmanagement von Teamexperten , herausgegeben in einem Playbook.

CyberX OT

Vor der Erstellung von CyberX hatte ihr Team im Bereich des Schutzes kritischer US-Infrastrukturen gearbeitet. Ihr Stolz ist neben dem Schutz auf Pentagon-Ebene und der Zusammenarbeit mit Weltmarktführern eine patentierte Methode des maschinellen Lernens. Ihm ist es zu verdanken, dass ihre Produkte sofort Anomalien in industriellen Netzwerken aufdecken.

Die CyberX OT-Plattform von Work basiert auf fünf Schlüsselelementen: einer Verhaltensanalyse von Assets, um ungewöhnliche Aktionen zu identifizieren; Überwachung von Protokollverletzungen; Erkennung böswilliger Agenten (einschließlich fortgeschrittener Bedrohungen); betriebliche Probleme finden; Identifizieren von Verbindungen zwischen Maschinen, die nicht "kommunizieren" sollen.

Die Lösung kann dank der offenen API vollständig in Ihren Sicherheitsstapel integriert werden. Diese Integration wird das Sicherheitsproblem sowohl in IT- als auch in Industrieumgebungen lösen.

Funktionen:

Geräteinventar : Ja

Zero-Day-Bedrohungserkennung : Ja

Anomalieerkennung : Ja

Verkehrsanalyse : Ja

Integrationen : Firewall, CMDB, IDS / IPS, SIEM, SOC

Unterstützte Systeme : DCS, SPS, RTU

Funktion : Selbstlernende Maschinenanalyse, die Fehlanalysen reduziert Auslösen auf Null.

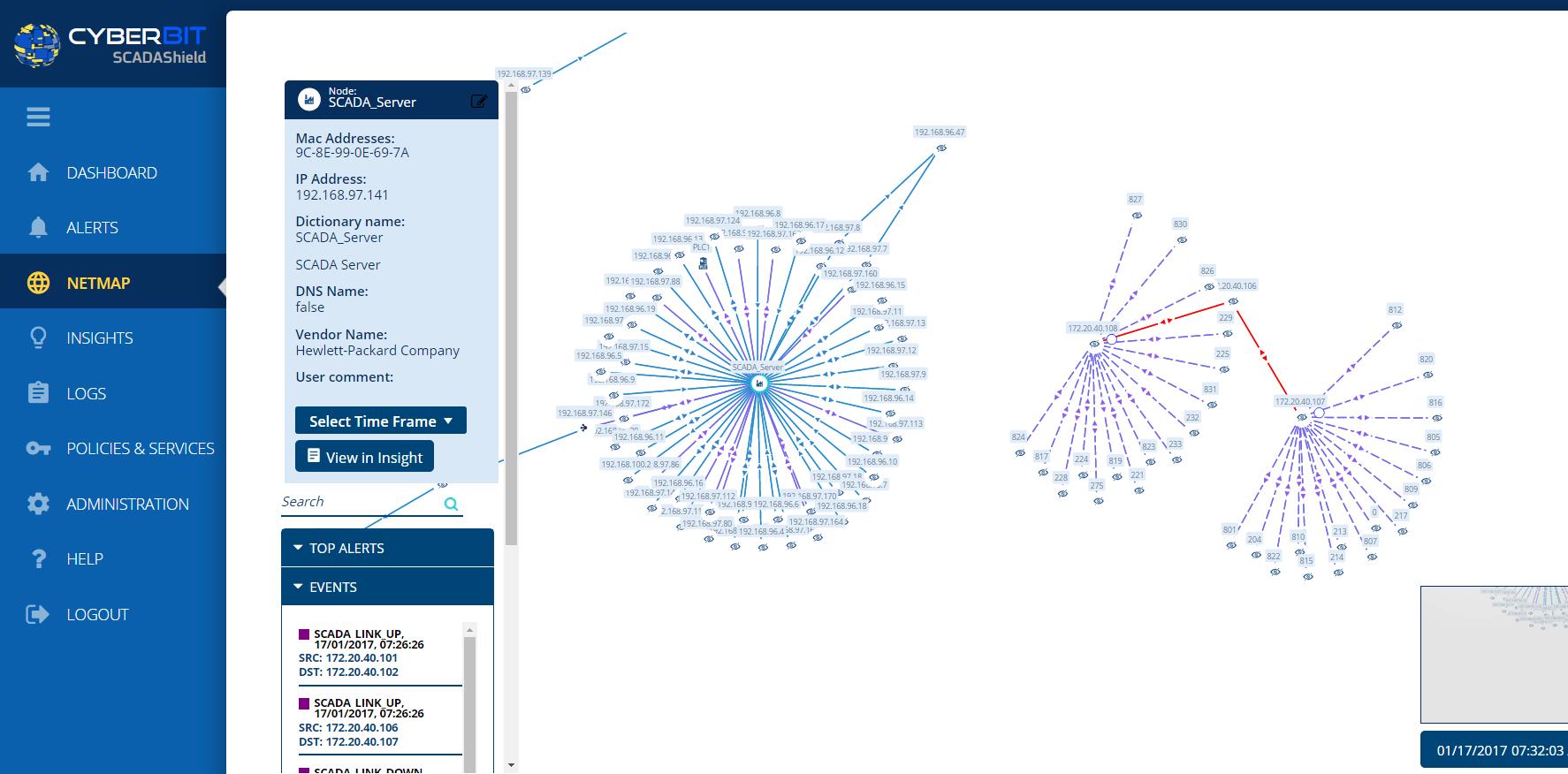

Cyberbit SCADASchield

Seit 2015 liefert Cyberbit Cybersicherheitslösungen an den Markt. Das Unternehmen ist spezialisiert auf Angriffsemulation und Schulung für Informationssicherheitsteams, Endpunktschutz, industriellen Netzwerkschutz, Orchestrierung und Automatisierung von Sicherheitssystemen.

SCADAShield bietet beispiellose Netzwerksichtbarkeit, Erkennung bekannter und unbekannter Anomalien und Fehler in der Betriebstechnologie. Und mit 7 Schichten Deep Packet Inspection (DPI) überschreitet die Lösung die Betriebsgrenzen.

Die Visualisierung Ihres gesamten Netzwerks erfolgt in Echtzeit und umfasst IP- und Nicht-IP-Geräte.

Funktionen:

Geräteinventar: Nein

Zero-Day-Bedrohungserkennung: Ja

Anomalieerkennung: ja

Verkehrsanalyse: nein

Integrationen: Cyberbit EDR, SIEM

Unterstützte Systeme: N / A

Feature: Erstellung einer Karte des Informationsflusses zwischen Netzwerkressourcen, automatische Generierung von Regeln

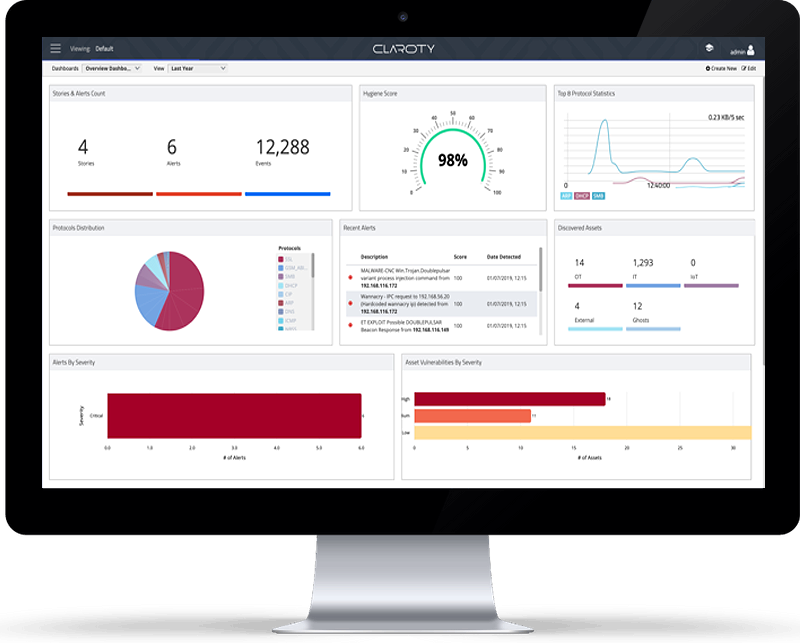

Claroty-Plattform

Clarotys Mission ist es, industrielle Netzwerke zu schützen. Dies ist ein Team, das sich aus Fachleuten aus verschiedenen Fachgebieten zusammensetzt: Es gibt einen ehemaligen Admiral für Cybersicherheit der US-Armee, einen Raumfahrtingenieur und einen Versicherungsspezialisten.

Die Claroty-Plattform bietet Sicherheitsteams einen außergewöhnlichen Einblick in industrielle Steuerungsnetzwerke und Echtzeitüberwachung. Die Überwachung kann erweiterte Bedrohungen erkennen und Netzwerkschwachstellen rechtzeitig erkennen.

Die Plattform ermöglicht die Netzwerksegmentierung, -steuerung und -bereitstellung für sicheren Remotezugriff, detaillierte Zugriffsrichtlinien und Sitzungsaufzeichnung.

Funktionen:

Geräteinventar: Ja

Zero-Day-Bedrohungserkennung:ja

Anomalieerkennung: ja

Verkehrsanalyse: nein

Integrationen: SIEM, SOC

Unterstützte Systeme: HMI, SPS

Funktion: Fernzugriffskontrolle, schnelle und genaue Reaktion auf Sicherheitsvorfälle

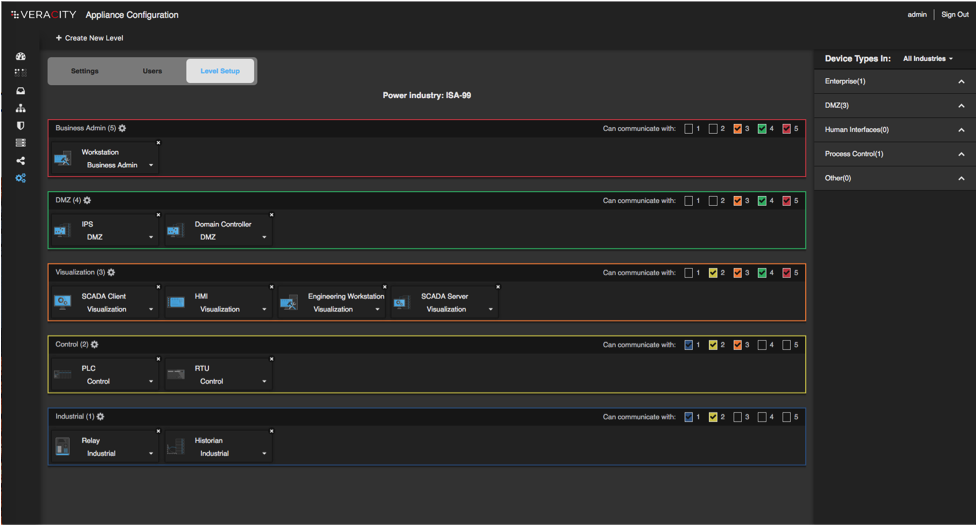

Wahrhaftigkeit Kleinhirn

Das Ziel von Veracity ist es, Ihr industrielles Netzwerk stabil und sicher zu machen. Das Unternehmen bietet eine lokale, zentralisierte Lösung für eine optimale Netzwerkkonfiguration, -verwaltung und -überwachung.

Das Flaggschiff Veracity Cerebellum ähnelt dem menschlichen Kleinhirn. Die Funktion des Kleinhirns besteht darin, Signale vom Rückenmark, vom Gehirn und von den sensorischen Systemen zu empfangen und auf der Grundlage der Daten die Körperbewegungen zu regulieren.

Die Veracity Cerebellum-Plattform erfüllt ähnliche Funktionen in industriellen Netzwerken. Es reagiert auf sensorische Eingaben und verwaltet die vorgefertigte Reaktion des Herstellungsprozesses.

Funktionen:

Geräteinventar: Ja

Zero-Day-Bedrohungserkennung:nein

Anomalieerkennung: ja

Verkehrsanalyse: ja

Integrationen: OT

Unterstützte Systeme: N / A

Feature: Erstellung von Sicherheitsmodellen aus Vorlagen oder von Grund auf neu, erweiterte Netzwerkgeräteverwaltung (einschließlich Quarantäne), Netzwerksegmentierung und Zuweisung sicherer Zonen

Unidirektionale Sicherheitsgateways für Wasserfälle

Waterfall Security Solutions schützt seit 2007 kritische industrielle Netzwerke. Das Unidirectional Security Gateway ist eine proprietäre Lösung für die sichere Integration und Kommunikation zwischen IT- und OT-Netzwerken. Diese Lösung ermöglicht eine Cloud-basierte Fernüberwachung und -diagnose und schützt vor unbefugtem Zugriff. Gleichzeitig gibt es keine Schwachstellen, die beim Herstellen einer Verbindung über eine Firewall bestehen.

Unidirektionale Sicherheitsgateways bieten hardwarebasierten Netzwerkperimeterschutz. Die Lösung besteht aus einer Hardwarekomponente ( TX-Modul - Glasfasersender, Empfangsmodul - optischer Empfänger) und einer Softwarekomponente (Steckverbinder für industrielle Anwendungssoftware).

Diese Konfiguration ermöglicht die einseitige Übertragung und Replikation von Serverinformationen vom OT-Netzwerk zum externen Netzwerk und verhindert gleichzeitig die Verbreitung von Viren, DOS-Angriffen, menschlichen Fehlern oder Cyber-Angriffen.

Funktionen:

Geräteinventar: Nein

Zero-Day-Bedrohungserkennung: Nein

Anomalieerkennung: Ja

Verkehrsanalyse: Ja

Integrationen: IT / OT-

unterstützte Systeme: N / A

Funktion: Serverreplikation, Emulation industrieller Geräte, Konvertierung industrieller Datenwolken

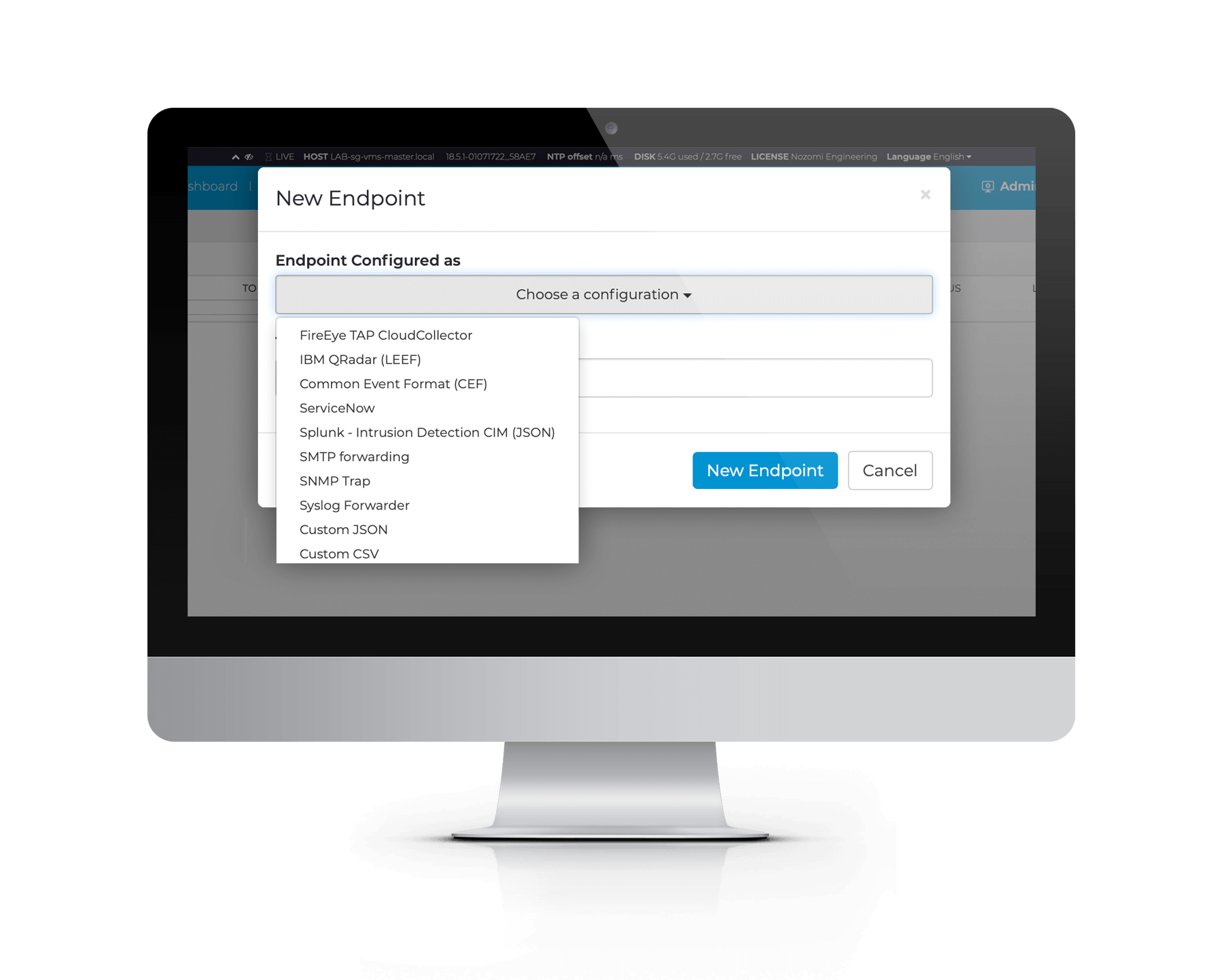

Nozomi Networks Guardian

Nozomi Networks bietet eine One-Stop-Lösung für das Cyber-Risikomanagement in Echtzeit. Hohe Genauigkeit und minimale Fehlalarme werden durch den innovativen Einsatz künstlicher Intelligenz und maschinellen Lernens erreicht. Die

Technologien von Nozomi Networks Guardian ermöglichen die automatische Zuordnung und Visualisierung Ihres gesamten industriellen Netzwerks, einschließlich Assets, Verbindungen und Protokollen. Die Lösung überwacht die Netzwerkkommunikation und das Netzwerkverhalten auf Risiken und liefert die Informationen, die für eine schnelle Reaktion erforderlich sind.

Die integrierte Sicherheitsinfrastruktur umfasst integrierte Integrationen für Asset-Management-Systeme, Ticket- und Identitätsmanagementsysteme (SIEM).

Funktionen:

Geräteinventar: Ja

Zero-Day-Bedrohungserkennung: ja

Anomalieerkennung: ja

Verkehrsanalyse: ja

Integrationen: IT / OT, SOC

Unterstützte Systeme: N / A

Feature: Skalierbarkeit, Netzwerkvisualisierung, erweiterte Anomalie- und Bedrohungserkennung, Selbstlernen

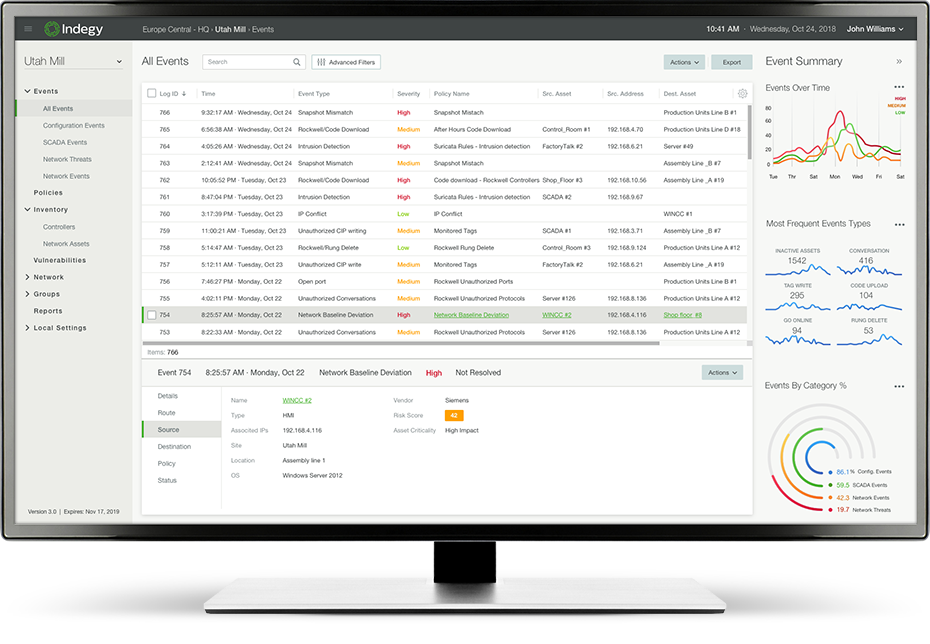

Indegy Industrial Cybersecurity Suite

Das Indegy- Team wurde mit dem Ziel gegründet, industrielle Netzwerke zu sichern. Es verfügt über eine einzigartige Kombination aus Cybersicherheitskompetenz und praktischem Wissen über industrielle Kontrolle.

Zu den Führungs- und Forschungsteams des Unternehmens gehören Spezialisten für Sicherheit, Industriebetriebe und Verteidigung, darunter mehrere Absolventen der Eliteeinheiten für Cybersicherheit in Israel.

Der Indegy Industrial Cybersecurity Suit wird als Netzwerk oder virtuelle Appliance bereitgestellt und bietet umfassende Sicherheitstools für Mitarbeiter der Informationssicherheit und OT-Ingenieure.

Die Plattform bietet Asset-Tracking, Erkennung und Abwehr von Bedrohungen, Schwachstellenmanagement und Geräteintegrität. Es ist in der Lage, das Netzwerk nicht nur vor böswilligen Störungen, sondern auch vor unbeabsichtigten menschlichen Fehlern zu schützen.

Funktionen:

Geräteinventar: Ja

Zero-Day-Bedrohungserkennung: Nein

Anomalieerkennung: Ja

Verkehrsanalyse:

Integrationen: CMDB, SIEM

Unterstützte Systeme: DCS, PAC, SPS, RTU

Funktion: Agentenlose Netzwerkverbindung, benutzerdefinierte Richtlinienwarnungen und Mail, aktive Erkennungstechnologie zur Gewährleistung der Geräteintegrität

ICS CyberVision

Sentryo wurde von zwei Unternehmern und Veteranen der Informationssicherheitsbranche gegründet. Ihre jahrelange Erfahrung in den Bereichen Software, Hacking und Cybersicherheit wenden sie nun auf die industrielle Cybersicherheitswelt an.

Das Unternehmen hat einzigartige KI-Algorithmen entwickelt, um vollständige Informationen über Industrieanlagen bereitzustellen. Ihre künstliche Intelligenz ist in der Lage, Schwachstellen zu identifizieren, Anomalien in Echtzeit zu erkennen und mit dem IT-Team zusammenzuarbeiten, um einen Cyberangriff abzuwehren.

ICS CyberVision verwendet eine eindeutige OT-Sprache, um jedes Asset und jede Netzwerkaktivität automatisch zu kennzeichnen . Auf diese Weise können Sie sofort Gerätefunktionen, Systemmarken, verwendete Protokolle, OT- oder IT-Verhalten und Netzwerkinformationen anzeigen.

Mit der Lösung können Sie Assets gruppieren und ihre "Auswirkungen auf die Branche" definieren, sodass Sie Aktionen anhand Ihrer Sicherheitsziele priorisieren können.

Funktionen:

Geräteinventar: ja

Zero-Day-Bedrohungserkennung: nein

Anomalieerkennung: ja

Verkehrsanalyse: nein

Integrationen: Firewall, CMDB, SIEM, SOC

Unterstützte Systeme: N / A

Funktion: passive Überwachung ohne Auswirkungen auf das System, kontextualisierte Ereignisse, Gruppierung und Priorisierung Vermögenswerte im Netzwerk durch ihre Auswirkungen auf die Sicherheit

Forescout-Plattform

Forescout wurde im Jahr 2000 gegründet und entwickelt in eigenen Labors Lösungen für Gerätesichtbarkeit, Verhaltenskontrolle und Cybersicherheit für alle Arten von Netzwerkgeräten. Ihr Team ist bestrebt, die Fähigkeit von Unternehmen zu verbessern, Bedrohungen aus einem ständig wachsenden Ökosystem von Geräten zu identifizieren, zu verstehen und zu verwalten.

Die Forescout-Plattform ist eine einheitliche Sicherheitsplattform, mit der Sie ein umfassendes Situationsbewusstsein für das Unternehmensumfeld erlangen und Maßnahmen zur Risikominderung organisieren können.

Mit dem Produkt können Sie adaptive, detaillierte Richtlinien durchsetzen und

Ergebnisse mithilfe Ihrer vorhandenen physischen und virtuellen Netzwerkinfrastruktur schnell anzeigen.

Die Plattform lässt sich auf 2 Millionen Geräte pro Bereitstellung in Unternehmensinfrastruktur, Rechenzentrum, Cloud und OT-Netzwerken skalieren.

Merkmale:

Geräteinventar: ja

Zero-Day-Bedrohungserkennung: nein

Anomalieerkennung: ja

Verkehrsanalyse: nein

Integrationen: CMDB

Unterstützte Systeme: N / A

Merkmal: Skalierbarkeit, dynamische Gerätesegmentierung, Behebung inkompatibler Geräte während der Verbindung

Nachdem Sie alle Produkte überprüft haben, können Sie dies bedingt tun Gruppe wie folgt:

- , — CyberX OT, Indegy Industrial Cybersecurity Suite, ICS CyberVision, Cyberbit SCADASchield;

- , — Forescout Platform;

- , Nozomi Networks Guardian Veracity Cerebellum;

- , — Dragos Industrial Cybersecurity Platform, Claroty Platform;

- Hardware-Perimeterschutz - Wasserfall Unidirektionale Sicherheitsgateways .

Sie können eine detailliertere Liste der Funktionen der einzelnen Lösungen in der Vergleichstabelle anzeigen und eine eigene Vergleichstabelle mit den Lösungen erstellen, an denen Sie interessiert sind .

Autor: Natalka Chekh, für ROI4CIO