Die häufig gestellte Frage lautet, wie Sie Ihren VPS / dedizierten Server zuverlässig vor Hacking schützen können. Deshalb habe ich beschlossen, ein Tutorial zur Implementierung der Zwei-Faktor-Authentifizierung zu schreiben.

2FA ist die zweite Datenschutzstufe, dank der Sie erst nach Bestätigung Ihrer Identität auf Ihr Konto zugreifen können. Selbst wenn ein Angreifer dank der Zwei-Faktor-Authentifizierung den Benutzernamen und das Kennwort kennt, kann er jetzt nicht auf Ihren Server zugreifen.

Das Vorhandensein einer Zwei-Faktor-Authentifizierung verringert die Wahrscheinlichkeit, dass Angreifer auf das Konto zugreifen, auf nahezu Null, wodurch die Sicherheit der Benutzerdaten gewährleistet wird.

Wenn Sie immer noch davon überzeugt sind, dass Sie durch die Erstellung eines komplexen Passworts Ihren Server garantiert vor Hacking und alle persönlichen Daten vor Diebstahl schützen, irren Sie sich zutiefst. Heutzutage verwenden Hacker eine Vielzahl von Methoden, um selbst die komplexesten Passwörter schnell zu erzwingen. Daher ist die Zwei-Faktor-Authentifizierung die wichtigste Sicherheitsmaßnahme, die nicht vernachlässigt werden sollte.

Wir nehmen den Hörer ab und konfigurieren die Authentifizierungsanwendung. Das ist einfach genug. Es können verschiedene Programme verwendet werden, ich empfehle jedoch die Twilio Authy 2-Faktor-Authentifizierung.

Sie können es unter folgendem Link herunterladen:https://play.google.com/store/apps/details?id=com.authy.authy&hl=ru .

Die offizielle Website des Programms: authy.com

Der Vorteil der Twilio Authy 2-Faktor-Authentifizierung besteht in der Möglichkeit, auf mehreren Geräten gleichzeitig zu arbeiten, sogar auf einem Desktop oder Laptop. Google Authenticator verfügt nicht über diese Option. Wenn Sie plötzlich Ihr Smartphone verlieren, speichern Sie alle Ihre Daten für den Zugriff auf Konten.

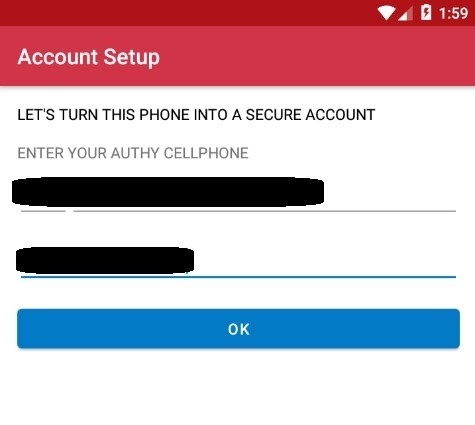

Installieren Sie die Anwendung von Google Play und starten Sie sie. Das System fordert Sie dann auf, die Landesvorwahl und die Telefonnummer einzugeben. Geben Sie unbedingt die Telefonnummer an, auf die Sie Zugriff haben. Vergessen Sie auch nicht, Ihre E-Mail-Adresse einzugeben.

Der nächste Schritt ist die Bestätigung. Wählen Sie die für Sie am besten geeignete Methode - Empfangen einer SMS-Nachricht oder Beantworten eines Anrufs.

Das Authentifizierungspaket muss auf dem System installiert sein. Dies geschieht wie folgt:

Für Debian 9/10:

root@alexhost:~# apt install libpam-google-authenticator - yFür CentOS müssen Sie zunächst das Epel-Repository verbinden:

root@alexhost:~# yum install epel-releaseNur dann kann das Paket installiert werden:

root@alexhost:~# yum install google-authenticatorFühren Sie in der nächsten Phase Folgendes aus:

root@alexhost:~# google-authenticatorDas System wird die Frage stellen: Wollen Sie Authentifizierungs - Token zeitbasierte (y / n sein Antwort. Y , da diese Option die zuverlässigste ist.

Auf die Frage „Wollen Sie mir Ihre aktualisieren‚/root/.google_authenticator‘Datei (? j / n) "Wir beantworten y .

Auf die Frage " Möchten Sie die mehrfache Verwendung desselben Authentifizierungstokens verbieten? Dies beschränkt Sie auf eine Anmeldung etwa alle 30 Sekunden, erhöht jedoch Ihre Chancen, Man-in-the- zu bemerken oder sogar zu verhindern. mittlere Angriffe (j / n) “ antworten wir , je nachdem, wie sehr Sie sich um Sicherheit kümmern und bereit sind, dafür auf Bequemlichkeit zu verzichten.

Tatsache ist, dass Sie sich höchstens alle 30 Sekunden mit einem Authentifikator anmelden können. Nicht sehr praktisch, aber auf jeden Fall sicherer.

Dann haben wir noch eine Frage:„Standardmäßig wird alle 30 Sekunden von der mobilen App ein neues Token generiert. Um mögliche Zeitverschiebungen zwischen Client und Server auszugleichen, erlauben wir ein zusätzliches Token vor und nach der aktuellen Zeit. Dies ermöglicht einen Zeitversatz von bis zu 30 Sekunden zwischen Authentifizierungsserver und Client. Wenn Sie Probleme mit einer schlechten Zeitsynchronisation haben, können Sie das Fenster von seiner Standardgröße von 3 zulässigen Codes (ein vorheriger Code, der aktuelle Code, der nächste Code) auf 17 zulässige Codes (die 8 vorherigen Codes, den aktuellen Code und) erhöhen die 8 nächsten Codes). Dies ermöglicht einen Zeitversatz von bis zu 4 Minuten zwischen Client und Server. Möchtest du das tun? (j / n) ” Antwort y

Nächste Frage:„Wenn der Computer, an dem Sie sich anmelden, nicht gegen Brute-Force-Anmeldeversuche abgesichert ist, können Sie die Ratenbegrenzung für das Authentifizierungsmodul aktivieren. Standardmäßig wird diese Grenze Angreifer nicht mehr als 3 Login versucht all 30s“ .

Sehen Sie noch einmal, was für Sie wichtiger ist - Bequemlichkeit oder Sicherheit. Es gibt keine einzige richtige Antwort, alles hängt von Ihren Vorlieben ab. Wenn Sie mit y antworten, lässt das System innerhalb von 30 Sekunden maximal 3 Anmeldeversuche zu.

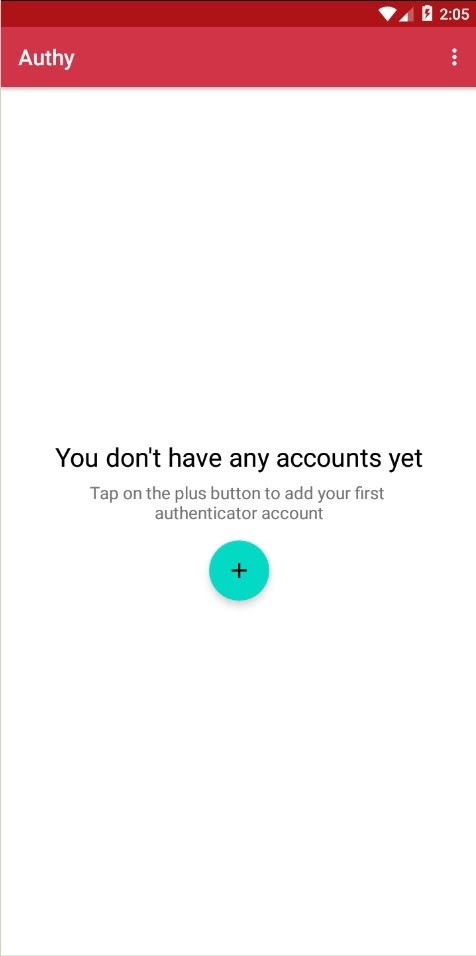

Als nächstes müssen Sie in der Authentifizierungsanwendung auf das + klicken und den vorgeschlagenen qr-Code im Terminal scannen.

Anschließend müssen Sie ein Sicherheitskennwort für Sicherungen festlegen, das aus mindestens 6 Zeichen besteht. Natürlich werden alle der App hinzugefügten Konten in der Cloud gespeichert.

Speichern Sie Ihr Konto unter einem beliebigen Namen.

Achtung! Denken Sie daran, die Notfallcodes aufzuschreiben. In unserem Fall sind dies:

Ihre Notfall-Scratch-Codes sind:

13455461

88816366

91315051

48752467

40022285

root@alexhost:~# nano /etc/pam.d/sshdGanz am Ende der Datei müssen Sie "auth required pam_google_authenticator.so" hinzufügen. Speichern

Sie die Datei Strg + O und drücken Sie

die Eingabetaste. Beenden Sie den Editor, indem Sie gleichzeitig Strg + X drücken.

Übrigens können Sie problemlos einen anderen Texteditor verwenden. Sie müssen nicht verwenden müssen nano überhaupt

das nächste , was zu tun ist :

„root @ alexhost: ~ # nano / etc / ssh / sshd_config“ ersetzen „ChallengeResponseAuthentication nein“ mit „ChallengeResponseAuthentication ja“

Seien Sie sicher , dass hinzufügen „AuthenticationMethods keyboard-interactive“ am Ende der Datei

klicken , Strg + O und speichern Sie die Datei, dann Enter

Beenden Sie den Editor Strg + X.

In einem der letzten Schritte müssen Sie den SSH-Dienst neu starten:

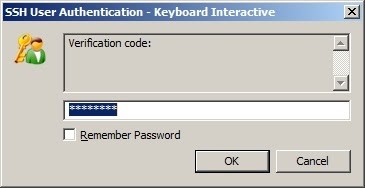

root@alexhost:~# systemctl restart sshdWir verbinden uns. Das System fragt zuerst nach einem Passwort und dann nach einem Zwei-Faktor-Schlüssel.

Das ist alles - Herzlichen Glückwunsch, das Setup ist erfolgreich abgeschlossen!

Ein bisschen Werbung

1,5 GB RAM / 1 Core / 10 GB SSD-Festplatte - 4 € / Monat oder 11,88 € pro Jahr!

4 GB RAM / 2 Core / 40 GB SSD-Festplatte - 10 € / Monat oder 60 € pro Jahr!

8 GB RAM / 4 Kerne / 80 GB SSD-Festplatte - ab 16 € / Monat oder 144 € pro Jahr!

HIER - AlexHost.com