Hallo Habr. Mein Name ist Vladimir Dushkevich, ich bin Informationssicherheitsspezialist und Lehrer an der Fakultät für Informationssicherheit. Ich bin vor ein paar Jahren dem GeekBrains-Team beigetreten und möchte darüber sprechen. Am Ende des Artikels wird es eine kleine Ankündigung für diejenigen Leser geben, die auch Teil unseres Teams werden möchten. Aber das ist später und zuerst ist meine Geschichte.

Alles begann im Jahr 2018, als ich zum ersten Mal von GeekBrains hörte. Nachdem ich mich entschlossen hatte, meine Programmierkenntnisse zu verbessern, nahm ich an Kursen teil. Dann fand ich heraus, dass das Unternehmen einen Lehrer für Informationssicherheit suchte, und das interessierte mich. Zu dieser Zeit unterrichtete ich bereits am Arkhangelsk College of Telecommunications (AKT (f) SPbSUT) und die Karriere eines Offline-Lehrers war für mich in Ordnung. Aber es war interessant zu wissen, wie alles passiert, wenn Sie aus der Ferne unterrichten.

Ein bisschen über dich

Ich habe die Universität 2008 mit einem Abschluss in Physik mit einem zusätzlichen Fachgebiet Informatik an der Pomor State University abgeschlossen. M.V. Lomonosov. Anschließend erhielt er wiederholt eine zusätzliche Ausbildung: im Bereich Informationssicherheit, Linux, Netzwerk- und Webtechnologien. Ein Fachmann muss ständig lernen, damit Wissen und Erfahrung nicht veraltet sind - ich habe das gut verstanden und verstanden. In der IT gibt es einfach keinen anderen Weg. Sie können beispielsweise kein Spezialist für Informationssicherheit sein, ohne die Einstellungen des Antiviren-Netzwerks zu kennen. Das letzte Zertifikat, das ich erhalten habe, war das DrWeb-Zertifikatzur Verwaltung DrWeb Enterprise Security Suite v.11. Auf der anderen Seite kann es nützlich sein, die Sicherheit aus der Sicht eines Angreifers zu betrachten, daher musste ich die Techniken lernen, die bei Netzwerkangriffen verwendet werden. Insbesondere müssen Sie manchmal verdächtige Dateien untersuchen, sodass Sie nicht auf Kenntnisse der Techniken verzichten können.

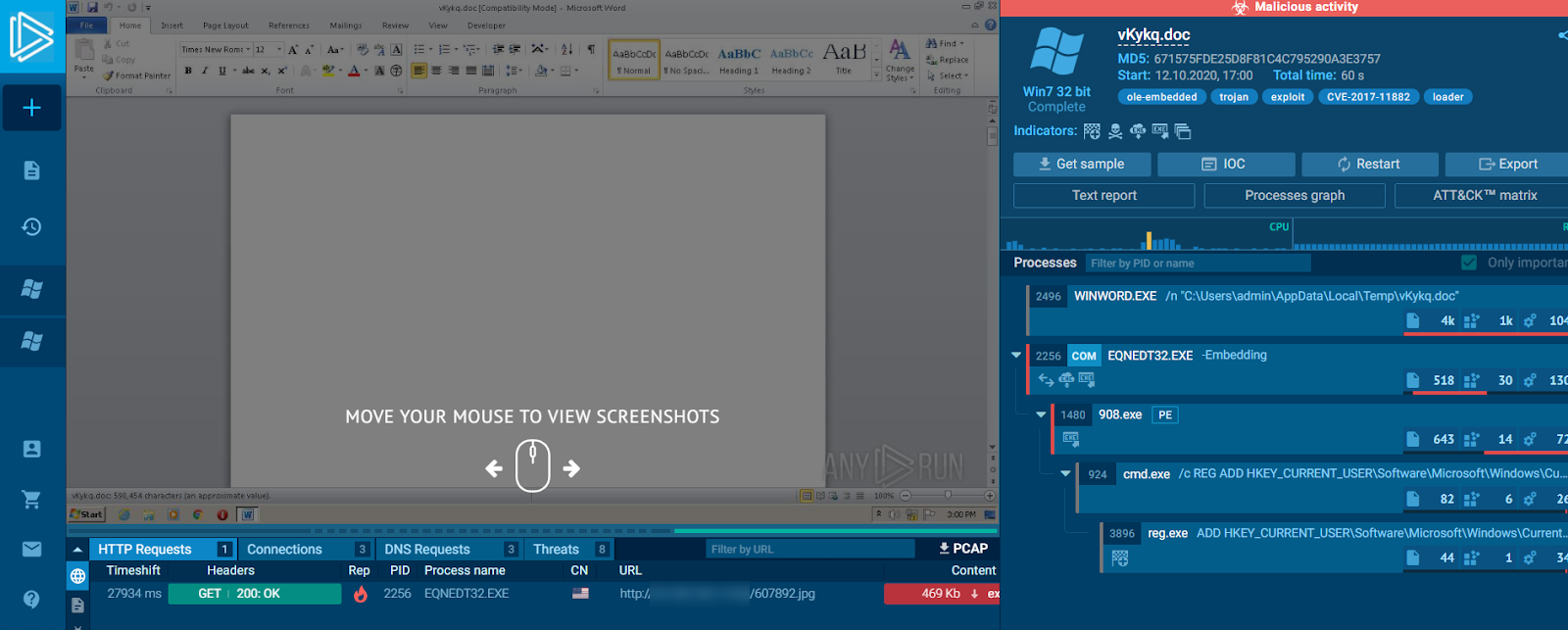

Eine Umgebung für die dynamische Malware-Analyse.

Leider konnten die Codierungskurse, für die ich mich bei GeekBrains entschieden habe, nicht abgeschlossen werden, da der Unterricht am College viel Zeit in Anspruch nahm. Wir haben gerade eine Akkreditierung für die Spezialität 10.02.02 " Informationssicherheit von Telekommunikationssystemen " erhalten, und ich musste eine große Anzahl von Dokumenten erstellen. Das heißt, die bürokratische Arbeit ließ einfach keine Zeit zum Lernen.

Nun dazu, wie ich zu GeekBrains gekommen bin. Im Mai 2018 sah ich auf dem hh.ru-Portal eine Stelle für einen Lehrer für Informationssicherheit mit einem Remote-Arbeitsformat. Ich wollte mich in einem neuen Geschäft versuchen und entschied mich, mich für die Stelle zu bewerben. Der Methodologe kontaktierte mich und sagte, dass ich eine Testsendung auf YouTube mit einer kleinen Lektion durchführen müsse. Ich habe es erfolgreich durchgeführt, danach wurde ich eingeladen zu unterrichten.

Mein Job bei GeekBrains

Ich unterrichte derzeit zwei Kurse: serverseitige und clientseitige Sicherheit für Webanwendungen. Der erste Kurs befasst sich mit allgemeinen Fragen der Informationssicherheit und einer Reihe von Sicherheitslücken auf der Serverseite von Webanwendungen. Insbesondere berücksichtigt es:

- Methoden zur Suche nach Sicherheitslücken;

- Pentest und Bug Bounty;

- Nachrichtendienst;

- Intelligenz 2.0;

- Sicherheitsfehlkonfiguration;

- Aufnahme;

- Remote-Code-Ausführung;

- Nicht-RCE-Schwachstellen.

Im zweiten Jahr betrachten wir die Schwachstellen der Client-Seite und mögliche Schutzmethoden. Dies ist ein interaktiver Kurs, in dem wir lernen:

- Was ist XSS?

- XSS-Kontexte;

- XSS-Klassifizierung;

- Ausbeutung von XSS;

- Bypass WAF;

- CSRF;

- Inhaltssicherheitsrichtlinie;

- andere Schwachstellen auf dem Client.

Die Vorteile des Online-Unterrichts

Ich arbeite sehr gerne aus der Ferne. Darüber hinaus ist der Bildungsprozess viel aktiver geworden, da ich versuche, praktischeres Material zu analysieren.

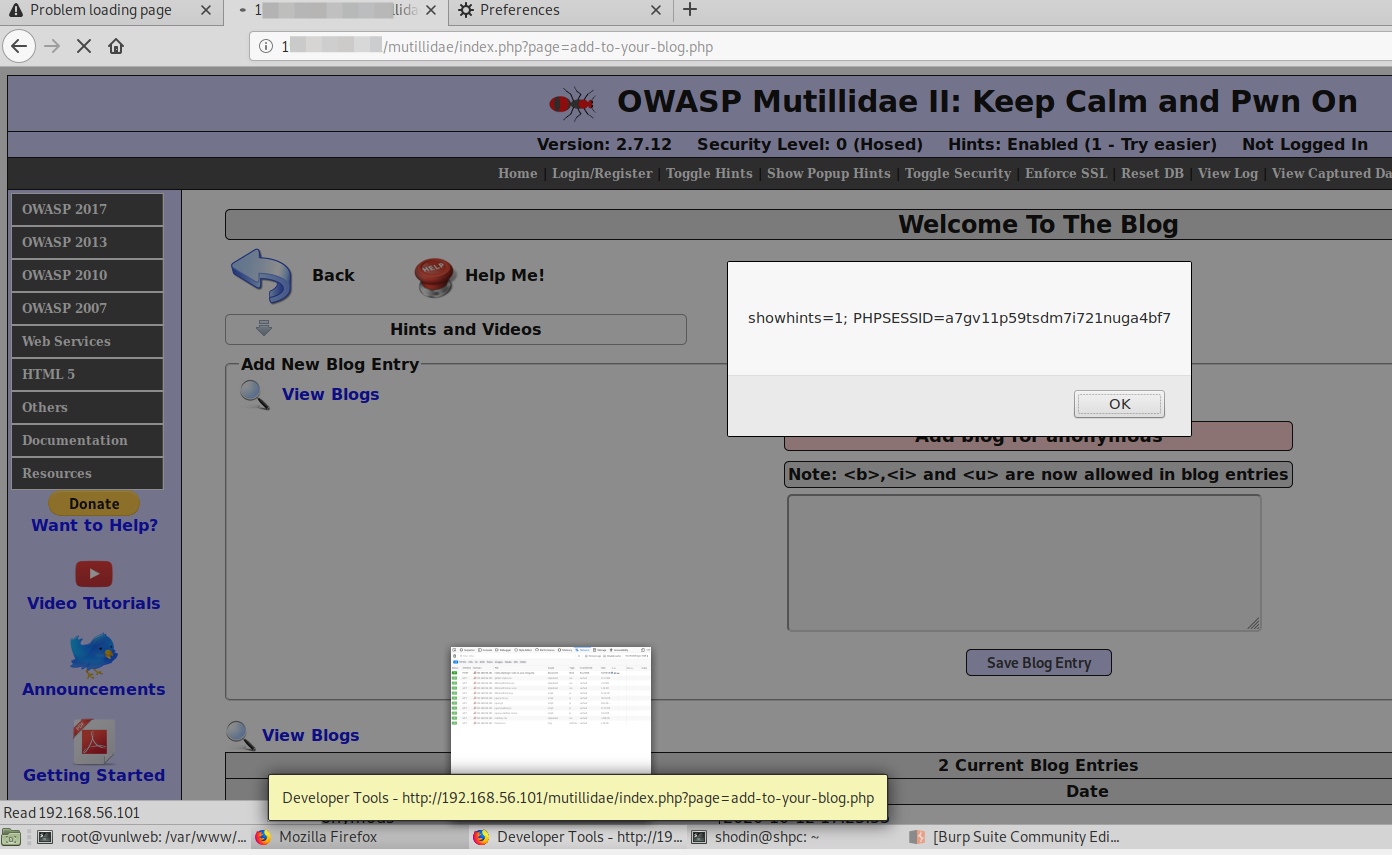

Zum Beispiel betrachten wir in der Praxis Szenarien für die Suche nach OWASP Top 10-Schwachstellen, die in Bildungseinrichtungen häufig fehlen.

Die gefährdete Owasp Mutillidae-Umgebung wird in Kursen verwendet, um Schwachstellen aufzuzeigen.

Sowohl Schüler als auch Lehrer beschweren sich über den geringen Praxisaufwand an Hochschulen und Universitäten. Ich bin seit neun Jahren auf dem College, also weiß ich, wovon ich spreche.

Für einen Lehrer ist Fernarbeit auch gut, weil es ein Minimum an Bürokratie gibt. An einer Universität oder Hochschule müssen Sie ständig einige Dokumente ausfüllen, Lehrmittel, Berichte usw. in Papierform vorbereiten. Außerdem kann der Lehrer in einer normalen Situation nur einen engen Bereich von Arbeitsmethoden anwenden. In der Ferne ist nicht alles so: Es gibt keine Bürokratie, die Methoden und Mittel zur Lösung von Problemen werden vom Lehrer selbst gewählt (natürlich gemäß dem Konzept der Kurse).

Zum Beispiel verwenden wir im Kurs Kali Linux (und die Dienstprogramme aus seiner Zusammensetzung), und in meiner vorherigen Arbeit war die Verwendung dieses Betriebssystems eher negativ.

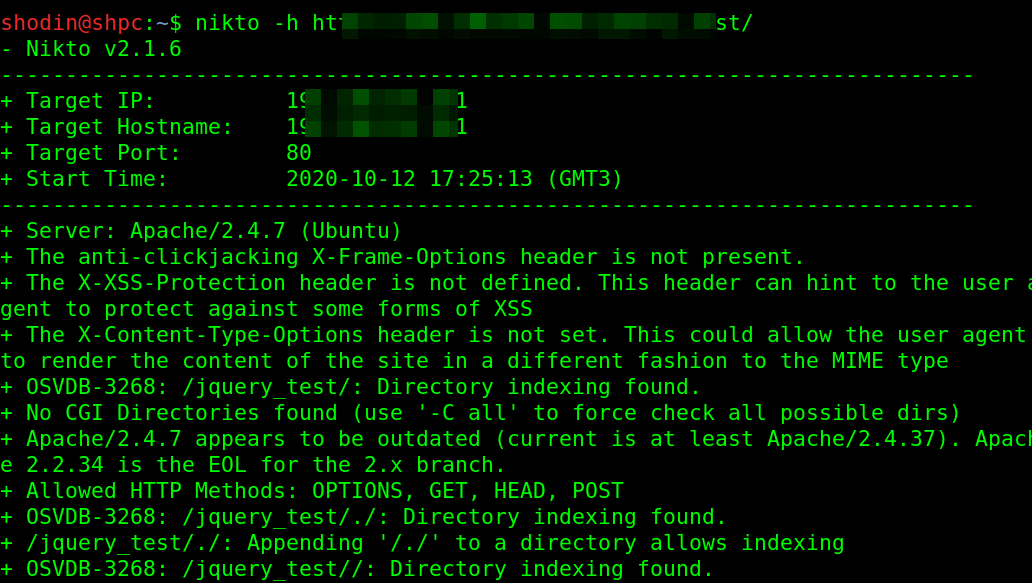

Der Nikto-Scanner wird in unseren Kursen verwendet, um Schwachstellen zu finden.

Selbst in unseren Kursen können Sie das vom Unternehmen entwickelte Programm anpassen und weiterentwickeln, was ein großes Problem im Offline-Unterricht darstellt. Ich versuche, den Kurs durch Informationen zu ergänzen, die für Studenten interessant sind, und meine praktischen Fähigkeiten und Erfahrungen anzuwenden (aufgrund meiner Arbeit beschäftige ich mich mit den praktischen Fragen der Erkennung und Verhinderung von Angriffen, sodass es etwas zu teilen gibt).

Ich beschreibe nicht nur positive Erfahrungen, sondern auch Probleme, die bei der Arbeit eines Computersicherheitsspezialisten auftreten können. Beispielsweise hängt die Auswirkung der Verwendung einiger Dienstprogramme stark von den Systemeinstellungen ab. Wenn etwas fehlt, funktioniert das übliche Tool nicht. Sie müssen darüber sprechen und alles in der Praxis demonstrieren. Sie können beispielsweise die Verwendung vieler "unerwünschter" Dienstprogramme blockieren, um den Server zu analysieren und nach Informationen darüber zu suchen. Die Idee ist, dass viele Dienstprogramme

User_Agenteindeutige Feldwerte haben . Eine der Blockierungsmethoden ist eine Datei, .htaccesswenn ein Modul installiert und aktiviert ist mod_rewrite. Der Inhalt der Datei sieht folgendermaßen aus (zum Beispiel Apache 2):

RewriteEngine on

RewriteCond %{HTTP_USER_AGENT} curl [NC,OR]

RewriteCond %{HTTP_USER_AGENT} ^$ [NC,OR]

RewriteCond %{HTTP_USER_AGENT} ^Acunetix [NC]

RewriteRule ^.* - [F,L]

Wo:

curlbedeutet, dass das Wort "Curl" im Feld erscheinen mussUser_Agent;^bedeutet den Anfang einer Zeile, dh^Acunetixeine Zeile, die mit beginntAcunetix;^$bedeutet Leere;RewriteRule ^.* — [F,L]- Seite 403 (Forbidden, Option[F]); Es wird zurückgegeben, wenn mindestens eine der Bedingungen erfüllt ist.

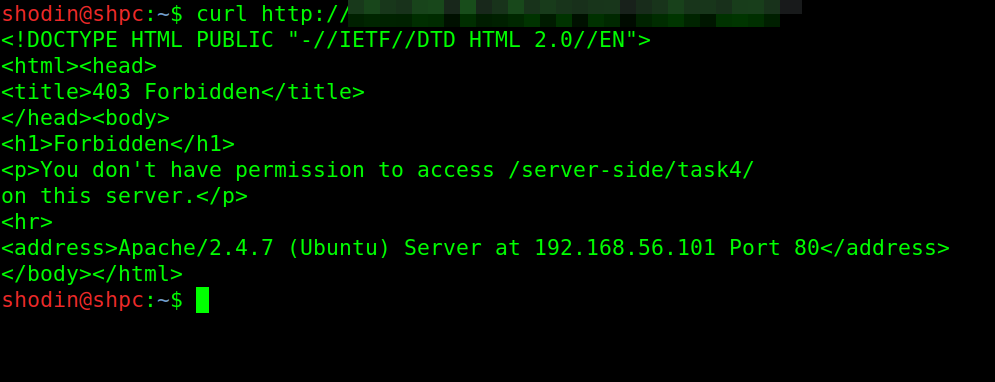

Infolgedessen wird die Anforderung mit

User_AgentCurl-Dienstprogrammen blockiert:

Blockierte Curl-Anfrage.

Was bekommt der Absolvent des Informationssicherheitskurses?

Wenn wir über den gesamten Kurs sprechen , erhält der Student nach Abschluss der Ausbildung:

- Kenntnisse in der Arbeit mit dem Linux-Betriebssystem, Grundlagen der Programmierung in Python und Kenntnisse der Hauptkomponenten des Web: URL, HTTP, HTML, JavaScript, Richtlinie für denselben Ursprung usw.;

- Kenntnisse in der Suche nach Schwachstellen auf der Clientseite von Webanwendungen, Ausnutzen von Client-Schwachstellen, Kenntnis der Schutzmethoden, Verständnis der Funktionsprinzipien der wichtigsten Webprotokolle und Browserschutzmechanismen;

- Kenntnisse in der Suche nach serverseitigen Schwachstellen und Verständnis der Funktionen von Bug Bounty, mit denen Sie mit Bug Bounty Geld verdienen können;

- Kenntnisse in der Verwendung von drahtgebundenen und drahtlosen Netzwerken, Verständnis ihres Geräts, Wissen, wie die Sicherheit in Netzwerken gewährleistet werden kann, und Fähigkeit, ihre Sicherheitsparameter zu testen;

- Kenntnisse im Reverse Engineering von Anwendungen, Suchen und Ausnutzen von binären Schwachstellen, Kenntnisse der Grundlagen kryptografischer Protokolle.

Was die Anweisungen betrifft, die ich innerhalb des Kurses führe, die Studenten:

- lernen, Schwachstellen in den Client- und Serverteilen von Webanwendungen zu finden;

- verschiedene Schwachstellen testen und validieren;

- ;

- web-, ;

- , , , ;

- , web-, , .

Online-Unterricht hat viele Vorteile, vielleicht sogar mehr als die Arbeit an einer Universität oder einem College. Zumindest wenn es um meine Berufserfahrung geht.

Und jetzt die Ankündigung. Wenn Sie dem GeekBrains-Team beitreten möchten, gibt es jetzt eine gute Gelegenheit: Das Unternehmen sucht nach neuen Lehrern, Autoren und Gutachtern, von Backend-Entwicklern bis zu Datenwissenschaftlern, von Testern bis zu Spezialisten für Informationssicherheit. All dies kann mit dem Hauptjob kombiniert werden. Erfahren Sie mehr und reichen Sie eine Bewerbung ein. Wenn Sie an dem Angebot interessiert sind, können Sie diesem Link folgen .