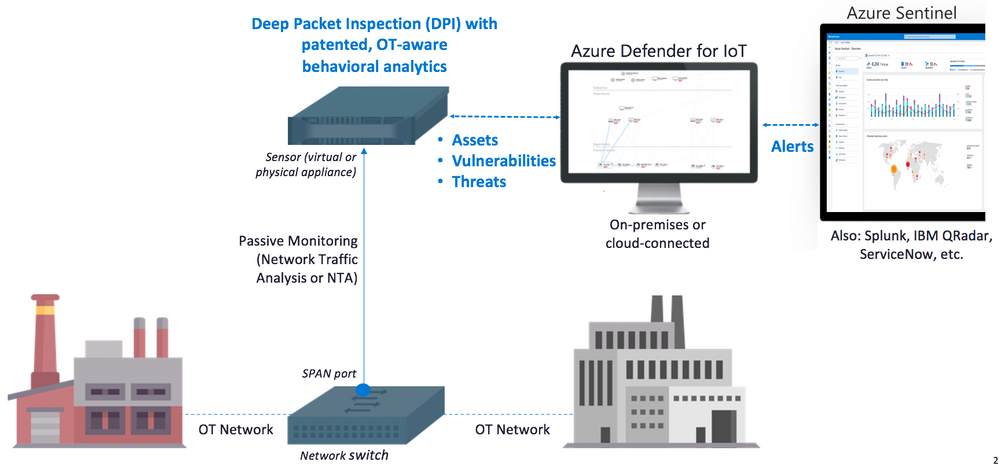

Sicherheitsschleifendiagramm basierend auf dem Azure Defender-Bundle und dem Azure Sentinel-Dashboard

Azure Defender konzentriert sich auf die Sicherheitsüberwachung für spezielle Gerätetypen, Anwendungen und die Steuerung von Maschine zu Maschine, dh wenn Ihre Kaffeemaschine sich für die Kommunikation mit einem Staubsauger oder einer Mikrowelle entscheidet. Die Lösung unterstützt spezielle Industrieprotokolle Modbus, DNP3, BACnet und eine Reihe anderer, die aktiv bei der Erstellung von IoT-Geräteumgebungen und geschlossenen Systemen eines Smart Homes verwendet werden.

Laut den Entwicklern erhöht dies die Transparenz nicht ordnungsgemäß konfigurierter, nicht verwalteter oder nicht verbundener IoT-Geräte, wodurch es für Angreifer viel schwieriger wird, sie anzugreifen, um im Netzwerk sowohl privater Haushalte als auch in Netzwerken und Infrastrukturen von Industrieunternehmen und -organisationen Fuß zu fassen.

Interessant ist auch die Verwendung von Azure in Verbindung mit Microsoft Sentinel. In der von Entwicklern angebotenen Standardkonfiguration wird vorgeschlagen, das Azure Sentinel-Bedienfeld für die Überwachung zu verwenden, das alle Benachrichtigungen vom Defender-Bildschirm erhält. Warnungen basieren auf Erkennungsmechanismen und Analysen für Verstöße gegen Sicherheitsbereiche, Verstöße gegen Sicherheitsrichtlinien, Erkennung industrieller Malware, Erkennung von Anomalien und Erkennung von Vorfällen, auch auf Sensorebene. Dies alles funktioniert durch die Erfassung und Analyse des ICS-Netzwerkverkehrs.

Warnungen „basierend auf Echtzeit-Verkehrsanalysen“ decken eine Vielzahl von Vorfällen ab, einschließlich Warnungen der folgenden Arten:

- Ein nicht autorisiertes Gerät ist mit dem Netzwerk verbunden.

- unbefugte Verbindung des Geräts mit dem Internet;

- unbefugter Fernzugriff;

- ;

- ( );

- ;

- «PLC Stop» ;

- ;

- Ethernet / IP CIP;

- BACnet;

- DNP3;

- Master-Slave;

- ( WannaCry, EternalBlue );

- SMB.

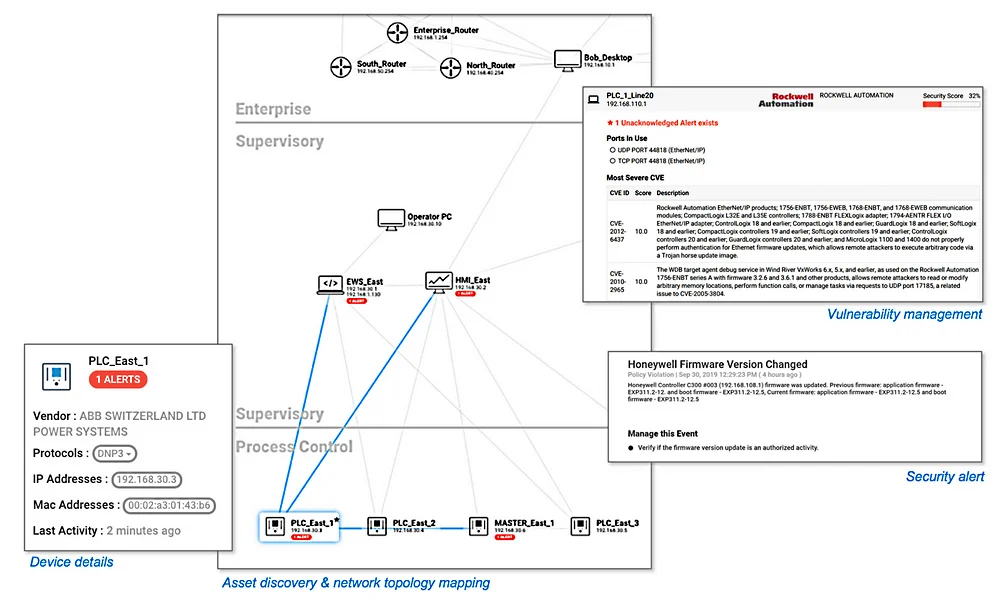

Die Liste der Bedrohungen, die Defender kontrolliert, ist breit genug. Gleichzeitig ist die Lösung kein "standardisiertes" Antivirenprogramm oder eine Firewall, die alles abfängt, sondern eine IoT-Lösung. Es implementiert sowohl die Überwachung von Angriffen auf die Firmware als auch die Überwachung von Versuchen, die Steuerung / Deaktivierung des Geräts von außen zu erfassen. Letzteres ist äußerst wichtig für IP-Kameras in Unternehmen, die Cyberkriminelle eher deaktivieren als die Kontrolle über sich selbst übernehmen.

Die Entwickler beschränkten sich jedoch nicht auf die Standardantwortliste. Offensichtlich wird für das Industriesegment zunächst die Möglichkeit geboten, die Liste der Warnungen für die Überwachung im manuellen Modus zu erweitern, dh der Administrator kann die am stärksten gefährdeten Punkte seiner Schaltung identifizieren und die Aufmerksamkeit des Systems auf diese lenken.

Die benutzerdefinierte Warnung funktioniert genauso wie die vorinstallierte und benachrichtigt den Eigentümer, dass eine Situation aufgetreten ist, die seine Aufmerksamkeit erfordert. Theoretisch können sogar Haushaltsbesitzer diese Funktionen nutzen. Beispielsweise kann das physische Trennen von Geräten oder Sensoren auf einen Notfall im Haus oder in der Wohnung hinweisen.

Das von Microsoft vorgestellte Produkt ist eines der wenigen Softwarepakete der letzten Jahre, das einen doppelten Zweck hat und sowohl im industriellen Bereich als auch für Einzelpersonen anwendbar ist. In den letzten Jahren hat sich das Unternehmen zunehmend auf die Geschäftsentwicklung konzentriert und das Verbrauchersegment Windows 10-Patches und einigen persönlichen Geräten ausgeliefert. Azure wird im Allgemeinen ausschließlich als Plattform für Unternehmen mit Lösungen beworben, die dieser Richtlinie entsprechen.

Das Problem der IoT-Botnetze ist seit mindestens fünf Jahren recht akut. Seit die Hersteller damit begonnen haben, intelligente Funktionen, Fernsteuerung über das Internet und andere Sensoren in ihre Geräte zu implementieren, war die Welt bereits mehrmals massiven DDoS-Angriffen durch Kameras, Kühlschränke und Bügeleisen ausgesetzt. Einer der Gründe, warum solche massiven Angriffe möglich wurden, liegt in zwei globalen Problemen auf der Ebene der Informationssicherheitskultur.

Einerseits haben wir absolut ungeordnete Hersteller, deren einziges Ziel darin besteht, eine „intelligente“ Funktion in eine andere Kaffeemaschine einzuführen, um deren Kosten zu verdreifachen und ein „neues“ Gerät auf den Markt zu bringen. Gleichzeitig werden die billigsten Lösungen und Komponenten verwendet. Hersteller von Haushaltsgeräten geben im Allgemeinen kein Geld für Rechenleistung aus, was die Käufer von "intelligenten" Fernsehgeräten Anfang und Mitte der 2010er Jahre deutlich gelernt haben.

Andererseits befinden sich diese Geräte, die über einige Megabyte Speicher, eine einfache Firmware auf Chipebene und ein Wi-Fi-Modul für die Kommunikation mit dem Smartphone des Besitzers über das Netzwerk verfügen, in einem absolut ungeschützten Heimstromkreis. Wir leben immer noch in einer Welt, in der die überwiegende Mehrheit der Router in privaten Haushalten mit einem werkseitigen Satz von Login und Passwort ausgestattet ist. Die Standardkonfigurationen von IoT- und IP-Geräten sind jedoch nicht nur für Einzelpersonen, sondern auch für große Unternehmen ein Problem.

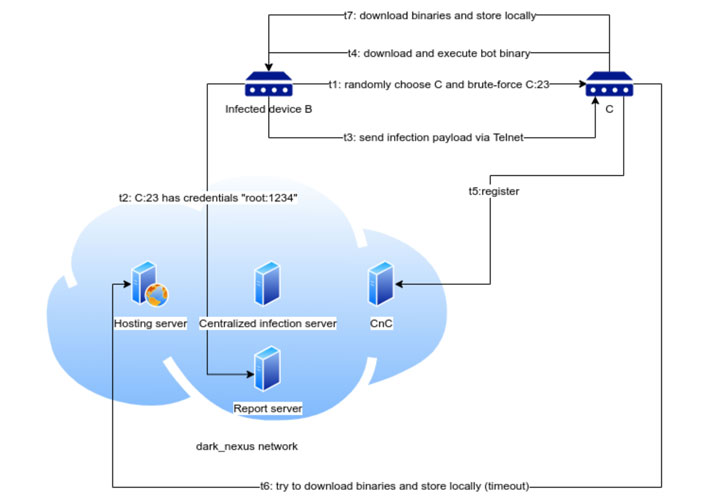

Wir haben bereits Botnets gefunden, die auf IoT-Geräten basieren. Allein das Mirai-Botnetz, das 2016 erschien, griff Millionen von Geräten auf der ganzen Welt an und beteiligte sich dann aktiv an massiven DDoS-Angriffen. Übrigens, sein Problem ist nirgendwo hingegangen: Das Botnetz und seine aktualisierten Versionen wurden bis 2019 aktiv erwähnt, und im April 2020 stießen wir auf einen Nachkommen des Mirai-Botnetzes und des Qbot-Bankers - das Dark Nexus-Botnetz, das Router und Smart-Geräte mit beiden massiv angriff Fabrikdaten und Expolites.

Dunkles Nexus-Angriffsschema

Microsoft Defender ist kein Allheilmittel für alle Sicherheitsprobleme von Smart-Geräten und Routern vor Ort, aber es ist eine von mehreren Lösungen, die Administratoren und Besitzern von Smart-Home-Systemen das Leben erheblich erleichtern können. Wie oben erwähnt, ist einer der Vorteile von Azure Defender das Fehlen eines Clients und funktioniert wie eine Firewall. Darüber hinaus kann jeder die vorläufige Version des Systems absolut kostenlos testen. Sie können auch die 30-Tage-Testversion von Azure Sentinel verbinden und mit dem vollständigen Paket des Bildschirms und des Dashboards arbeiten, das von den Entwicklern eines Herstellers angeboten wird.