Die interessante Nachricht letzte Woche war eine Reihe von Sicherheitslücken in der Apple-Infrastruktur, die von einem fünfköpfigen Team innerhalb von drei Monaten entdeckt wurden. Für 55 Schwachstellen, darunter 11 kritische, zahlt der IT-Riese unabhängigen Forschern 237 Tausend Dollar. Dieser Betrag ist das Ergebnis einer teilweisen Analyse der Berichte. Die Gesamtbelohnung kann 500.000 Dollar überschreiten. Die Rekord-Gesamtzahlung entspricht der Gefahr der gefundenen Probleme: Mehrere Fehler ermöglichten es, Konten des iCloud-Cloud-Dienstes zu hacken, Zugriff auf geschlossene Apple-Ressourcen und sogar auf das lokale Netzwerk des Unternehmens zu erhalten.

Die interessante Nachricht letzte Woche war eine Reihe von Sicherheitslücken in der Apple-Infrastruktur, die von einem fünfköpfigen Team innerhalb von drei Monaten entdeckt wurden. Für 55 Schwachstellen, darunter 11 kritische, zahlt der IT-Riese unabhängigen Forschern 237 Tausend Dollar. Dieser Betrag ist das Ergebnis einer teilweisen Analyse der Berichte. Die Gesamtbelohnung kann 500.000 Dollar überschreiten. Die Rekord-Gesamtzahlung entspricht der Gefahr der gefundenen Probleme: Mehrere Fehler ermöglichten es, Konten des iCloud-Cloud-Dienstes zu hacken, Zugriff auf geschlossene Apple-Ressourcen und sogar auf das lokale Netzwerk des Unternehmens zu erhalten.

Für einen externen Beobachter ist die Veranstaltung interessant für die detaillierteste Beschreibung von 11 kritischen Schwachstellen, die im Blog veröffentlicht wurdenLeiter des Forschungsteams, Sam Curry. Alle Sicherheitslücken beziehen sich auf die eine oder andere Weise auf die Netzwerkdienste des Unternehmens: In einem der Berichte wird sogar erwähnt, dass die Angreifer nicht einmal iPhones und iPads direkt zur Hand hatten. Laut Sam Curry haben Apple-Mitarbeiter alle Probleme sehr schnell behoben, einige innerhalb von Stunden nach Einreichung des Berichts.

Der Sprint zum Hacken von Apple begann mit dem Scannen der Server des Unternehmens, auf die über das Web zugegriffen werden kann. Gleichzeitig wurde bekannt, dass das Unternehmen den IP-Adressbereich 17.0.0.0/8 vollständig besitzt. Bereits zu diesem Zeitpunkt sind 22 Knoten mit der Sicherheitsanfälligkeit CVE-2020-3452 in Cisco VPN-Servern aufgetaucht : Sie können zum Lesen beliebiger Dateien verwendet werden. Unter den 11 kritischen Sicherheitslücken sind zwei der interessantesten erwähnenswert.

Zunächst gelang es den Forschern, das Forum des geschlossenen Programms AppleDistinguishedEducators zu hacken. Das Forum verwendete die Jive Intranet- Software , an die das einheitliche Autorisierungssystem von Apple angeschlossen war. Um auf das Forum zugreifen zu können, mussten Sie eine Anfrage auf dem Server hinterlassen. Wie sich aus der Analyse der Anforderungen nach dem Ausfüllen des Formulars herausstellte, behielt der Server ein Rudiment seines eigenen Autorisierungssystems Jive bei, auf dem das Anwendungssystem ausgeführt wurde. Jede Anwendung hat im Wesentlichen ein neues Konto im Forum mit dem Standardkennwort ### INvALID #%! 3 erstellt. Immerhin erfolgt die Anmeldung dann über Signin withApple, es war möglich, nicht mit dem korrekten Design der internen Jive-Konten umzugehen.

Dies war ein Fehler derjenigen, die den Server eingerichtet haben. Sam Curry und seine Kollegen haben natürlich einen Weg gefunden, das Standardauthentifizierungssystem zu verwenden, konnten jedoch das Forum nicht betreten, da ihr Konto keine Administratorgenehmigung erhalten hatte. Sie führten eine Aufzählung aller aus drei Buchstaben bestehenden Anmeldungen durch, und eine davon funktionierte - mit demselben Standardkennwort. Also betraten die Forscher das Forum, sahen sich dann die Liste der Benutzer an, identifizierten die Administratoren und loggten sich auf die gleiche Weise unter einem Konto mit erweiterten Rechten ein. Nach einigen Experimenten konnten sie beliebigen Code auf dem Server ausführen. Es scheint "das Forum gehackt zu haben und das war's", nichts Interessantes. Die Ausführung von beliebigem Code eröffnete jedoch den Zugriff auf den LDAP-Dienst und einen relativ großen Teil des internen Netzwerks von Apple.

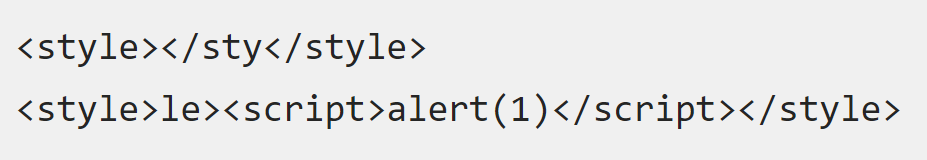

Die zweite interessante Sicherheitslücke wurde im iCloud-Dienst gefunden, genauer gesagt im Mail-Client oder genauer in seiner Webversion. Hier strebten die Forscher eine XSS- Sicherheitslücke an - eine Möglichkeit, Code mit Zugriff auf die persönlichen Daten eines Benutzers auszuführen, damit dieser im schlimmsten Fall für das Opfer gestohlen werden kann. Und sie wurde gefunden! Zunächst stellte sich heraus, dass neue Nachrichten als Daten im JSON-Format im Webclient eintreffen und dann lokal verarbeitet werden. Nach einer Reihe von Experimenten mit dem "style" -Tag wurde es möglich, ein beliebiges Skript in der folgenden Konfiguration auszuführen:

Dies eröffnete den Zugriff auf alle iCloud-Dienste über den Browser des Opfers. Für einen erfolgreichen Angriff war es ausreichend, eine vorbereitete E-Mail-Nachricht zu senden. Wenn der Benutzer es in einem Webclient öffnet, wird ein schädliches Skript ausgeführt. Das PoC-Modell der Hacker erwies sich als elegant und böse: Da wir im Namen eines angemeldeten Benutzers vollen Zugriff auf iCloud haben und es über einen E-Mail-Client erhalten haben, laden wir eine Reihe von Fotos des Opfers herunter, senden sie an unsere E-Mail und senden gleichzeitig eine infizierte Nachricht Adressbuch. Wenn diese Lücke nicht von Forschern, sondern von Cyberkriminellen gefunden worden wäre, hätte ein weiteres massives Leck an privaten Daten auftreten können (mit der Änderung, dass natürlich nicht jeder den Web-Client verwendet). PoC auf Video:

Weitere kritische Sicherheitslücken sind die Beeinträchtigung des industriellen Fertigungssteuerungssystems DelmiaAlpriso, die Ausführung von beliebigem Code auf einem Server zum Empfangen und Verarbeiten von Inhalten von Publishern sowie das Abrufen von Zugriffsschlüsseln auf von AmazonWebServices gehostete Server. In dieser Geschichte ist genau die detaillierte Beschreibung von Sicherheitslücken durch Forscher von Nutzen, da Anbieter nicht an einer solchen Offenlegung von Informationen interessiert sind und sich normalerweise auf trockene Sätze wie "Unter bestimmten Umständen ist die Ausführung von Code möglich" beschränken.

Was ist sonst noch passiert?

ArsTechnica-Reporter schreiben über eine "nicht behebbare" Sicherheitslücke im T2-Chip in Apple-Desktops und -Laptops. Sie haben es geschafft, dieses Hardware-Sicherheitssystem mithilfe der bedingten Portierung des Checkm8-Exploits zu hacken, der zum Jailbreak von iOS-Geräten verwendet wird.

In Kombination mit einer anderen zuvor entdeckten Sicherheitsanfälligkeit in T2 kann das neue Loch wichtige Sicherheitsmechanismen wie die Authentifizierung von Fingerabdrücken und die Datenverschlüsselung umgehen. Das Ausmaß der Folgen ist noch nicht genau festgelegt: In der aktuellen Form können die Exploits nur lokal angewendet werden, die Sicherheitsanfälligkeit überlebt einen Neustart nicht und es wurden keine Beispiele für praktischen Datendiebstahl gezeigt.

Forscher von ImmersiveLabs gefundenEine Möglichkeit, über eine böswillige Anwendung personenbezogene Daten von Fitbit-Smartwatches und Fitnessarmbändern zu stehlen.

Britische

Facebook ändert die Regeln des Bugbounty-Programms und versucht, Forscher zu motivieren, ständig daran zu arbeiten, Schwachstellen im sozialen Netzwerk zu finden. Gegen Geld: Das Dienstalter im Programm wird zu einem Bonus für Zahlungen für entdeckte Löcher.

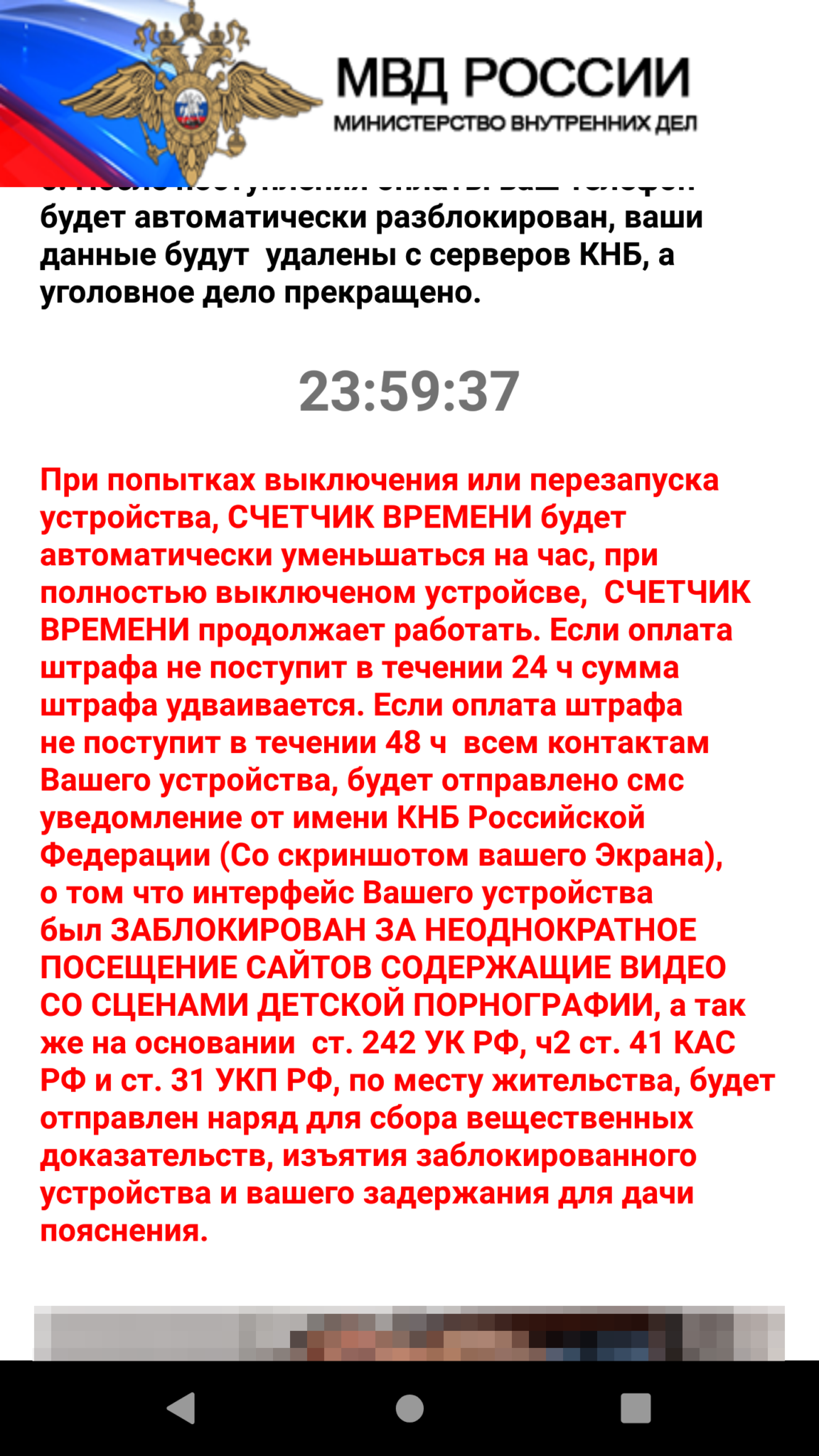

Microsoft-Experten untersuchen einen russischsprachigen (siehe Abbildung oben) Ransomware-Trojaner für Android namens MalLocker. Die Malware verschlüsselt keine Daten, blockiert jedoch den Zugriff auf das Gerät und verwendet ein öffentlich verfügbares Modul "Maschinelles Lernen" (!), Um die Größe des Bilds automatisch an den Bildschirm anzupassen.