HG Wells erklärte ganz einfach, was der Telegraph ist:Ein Artikel über die Implementierung von EDS in CRM und über verschiedene Optionen zur Lösung dieses Problems.

- Stellen Sie sich eine riesige Katze vor, deren Schwanz in London und deren Kopf in Liverpool ist. Wenn eine Katze in Liverpool auf ihren Schwanz tritt, miaut sie in London.

- Und was ist ein drahtloser Telegraph?

- Es ist das gleiche, nur ohne die Katze.

Die Co-Autoren des Artikels sind Denis Gurikov und Nikita Kalinin. Ich danke ihnen für die Materialien.

Wozu?

Manchmal müssen Dokumente signiert und gesendet werden, aber der Manager ist nicht anwesend. Es ist durchaus möglich, später zu vergessen oder die Bedingungen zu verletzen. Die Dokumente sammeln sich in ganzen Bergen. Der Manager sitzt und verbringt viel Zeit damit, Papiere zu unterschreiben.

Und im Allgemeinen ist „Papier“ im 21. Jahrhundert ein umweltfreundlicher Anachronismus. Besser ohne sie überhaupt. Und du musst unterschreiben.

Was ist das Wesentliche einer elektronischen Signatur? Wie in der „Offline-Welt“ unterschreibt eine Person, wenn sie zustimmt. Nur Papier und Unterschrift existieren physisch nicht.

Warum brauche ich eine Unterschrift? Kurz - zur Dokumentenauthentifizierung (Bestätigung). Das heißt, um sicherzustellen, dass der Unterzeichner den Bestimmungen dieser speziellen Version des Dokuments zustimmt.

Warum eine elektronische Signatur in CRM-Systemen und Intranet-Portalen?

Es gibt zwei Szenarien für die Verwendung einer digitalen Signatur in CRM:

- Für interne Kommunikation und Vertrauen auf Knopfdruck. In der Schnittstelle von CRM-Systemen und Intranet-Portalen werden häufig interne Dokumente sowie Rabatte, Verträge und Händlervereinbarungen koordiniert.

- Formelle Antworten an Kunden und Regierungsbehörden senden.

Unterschiedliche Szenarien, unterschiedliche Anforderungen. Im ersten Fall unterschreiben sie:

- Urlaubsantrag

- Anträge auf Zahlungen verschiedener Art

- Sonstige Anfragen (für Geräte, Möbel usw.)

- Verträge, Vereinbarungen, Rechnungen zur Zahlung.

Der zweite Fall ist schwerwiegender - Sie können nicht auf eine qualifizierte elektronische Signatur verzichten.

Technik: Was ist EDS und seine Typen?

Es gibt drei Arten von elektronischen Signaturen:

- Einfache elektronische digitale Signatur (PEP)

- Verbesserte unqualifizierte digitale Signatur (NEP)

- Verbesserte qualifizierte digitale Signatur (CEP)

Im Gegensatz zu einer einfachen Signatur schützt eine erweiterte Signatur den Autor vor Dokumentänderungen, nachdem die Signatur generiert wurde.

Um eine digitale Signatur auf einem Dokument zu erstellen, benötigen Sie drei Dinge:

- Das Dokument selbst

- Öffentlicher Schlüssel

- Der geheime Schlüssel

Einfache digitale Signatur

Kurz über die Arbeit der Sonde:

- Das System nimmt Dokumentmetadaten (Dokumentdatum, Dokumentnummer, Titel, Kennwort des Unterzeichners usw.) und hasht sie. Die digitale Signatur ist fertig. Das Passwort wird von Ihrem System gespeichert und generiert.

- Senden Sie die Datei

- Wir bekommen

- Mit dem Passwort entschlüsseln wir die Signatur. Wir vergleichen die empfangenen Metadaten und den Login. Wenn alles stimmt - Erfolg.

Ein hervorragendes Beispiel ist die Verwendung eines Logins und eines Passworts, um in Ihr soziales Netzwerk zu gelangen, beispielsweise Vkontakte. Um Ihre Identität zu bestätigen (ein Dokument unterschreiben), müssen Sie Ihren Benutzernamen und Ihr Passwort (Hash-Metadaten) eingeben.

Das System prüft, ob ein Benutzer anwesend ist. Wenn es eines im System gibt, beginnt die Kennwortüberprüfung. Wenn das von Ihnen eingegebene Passwort mit dem im System übereinstimmt - Glückwunsch, Sie haben Ihre VK-Seite eingegeben (verglichen mit den Metadaten nach der Entschlüsselung).

Von den Mängeln - die gleiche Krankheit. Wenn Ihr Passwort irgendwie gestohlen wurde, können sie auf die Seite gehen und tun, was ihr Herz begehrt. Ändern Sie persönliche Informationen, Fotos usw. Gleiches gilt für das Dokument.

Verbesserte digitale Signatur

Eine erweiterte digitale Signatur schützt vor Dokumentänderungen. Das heißt, wenn nach dem Signieren Änderungen am Dokument vorgenommen werden, wird die erweiterte Signatur automatisch ungültig.

Zum Generieren von Signaturen werden Zertifikate verwendet (wie SSL, basierend auf derselben Technologie). Und das Zertifikat hat eine begrenzte Gültigkeitsdauer.

Eine erweiterte Signatur kann nicht qualifiziert und qualifiziert sein. Der Unterschied besteht darin, wer das Zertifikat ausgestellt hat. Wenn das Zertifikat von einem vom Ministerium für Telekommunikation und Massenkommunikation akkreditierten Zertifizierungszentrum ausgestellt wird, das über ein zusätzliches FSB-Zertifikat verfügt, wird eine solche Unterschrift als qualifiziert bezeichnet.

Wenn ein selbstsigniertes Zertifikat von einer nicht akkreditierten Zertifizierungsstelle (Certification Center) verwendet oder ausgestellt wird, ist eine solche Signatur nicht qualifiziert.

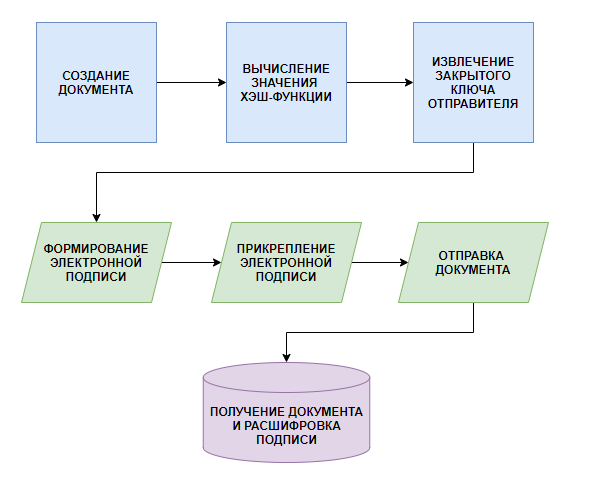

Wie die erweiterte Signatur funktioniert

Betrachten Sie ein Beispiel eines einfachen Signaturalgorithmus. Das Ergebnis dieses Algorithmus hängt nicht vom Text des Dokuments ab. Wenn Sie diesen Text der Eingabe einer Hash-Funktion zuführen, erhalten Sie etwas, das wie eine verstärkte Signatur aussieht. Das heißt, aufgrund der Änderung des Dokumenttextes passt die alte Signatur nicht zur neuen Version des Dokuments.

In Wirklichkeit ist eine erweiterte Signatur ein Hash eines Dokuments, das mit dem geheimen Schlüssel des Zertifikats verschlüsselt ist.

Alle Teilnehmer am Workflow haben den öffentlichen Schlüssel. Es wird verwendet, um die Echtheit der Signatur zu überprüfen. Privat - vom Benutzer gespeichert und zum Generieren einer Signatur verwendet.

Wie eine erweiterte Signatur aussieht

Technisch gesehen ist eine Signatur eine separate Datei (denken Sie daran, dass es sich bei einer einfachen Signatur um eine Zeichenfolge handelt?). Das heißt, um ein signiertes Dokument an eine andere Partei zu übertragen, müssen Sie die Quelle und die Signaturdatei übertragen. In einigen Dokumentformaten können jedoch digitale Signaturen eingebettet werden.

Beispielsweise unterstützen PDF und fast alle Microsoft Office-Formate dies. Und die Softwarepakete selbst haben die Funktion, solche Signaturen zu erstellen und zu überprüfen. Für technisch ungelernte Benutzer sieht der Signiervorgang daher so aus, als würden Sie in Word, Excel oder Adobe Reader auf einige Schaltflächen klicken.

Unqualifizierte digitale Signatur (NEP)

Eine solche Unterschrift ist (aus Sicht des Gerichts) rechtskräftig, wenn die Parteien eine entsprechende Vereinbarung getroffen haben. Eine solche Vereinbarung kann nicht mit dem Staat geschlossen werden. Strukturen.

Benutzer erhalten ein Zertifikat mit einem öffentlichen und einem privaten Schlüssel in der Form und auf eine Weise, der die Parteien vertrauen. Zum Beispiel in Form einer Datei, die per E-Mail gesendet wird.

Jede Software, der die Parteien vertrauen, kann zum Erstellen einer Signatur verwendet werden. Ob OpenSSL-Dienstprogramme, CryptoARM oder integriertes Microsoft Office oder Adobe Reader.

Qualifizierte digitale Signatur (CEP)

Eine solche Unterschrift ist rechtskräftig und wird vom Staat anerkannt. Sie können beispielsweise Dokumente an das Finanzamt senden. Es ist nicht erforderlich, zusätzliche Vereinbarungen mit den Teilnehmern des Workflows zu treffen - jeder vertraut solchen Signaturen "standardmäßig".

Der geheime Schlüssel für eine solche Signatur wird auf einem vom FSB zertifizierten geschützten Medium an den Benutzer übertragen - einem USB-Token ("Flash-Laufwerk"), einer Smartcard usw.

Für die Arbeit mit dem Medium wird eine spezielle Software verwendet. In den meisten Fällen lässt sich diese Software in das Betriebssystem integrieren, sodass Microsoft Office, Adobe Reader und andere Softwarepakete die Medien zum Erstellen von Signaturen verwenden können.

Das heißt, das Signieren von Dokumenten ist für Benutzer fast nicht kompliziert (Sie müssen nur daran denken, ein USB-Flash-Laufwerk anzuschließen).

Mit einer solchen Signatur können Sie mit Regierungssystemen interagieren, an Auktionen teilnehmen, mit Kunden und Partnern zusammenarbeiten.

Genehmigung interner Dokumente

Urlaubsanträge, Memos, Berichte, Geschäftsreisen usw. - In Unternehmen gibt es genügend Papierdokumente. Normalerweise ähnelt das Verfahren zum Ausstellen eines solchen Dokuments einer Quest. Es ist notwendig, ein Formular zu finden, es auszufüllen, es persönlich dem Genehmigenden zu übergeben usw.

Wenn Sie alle im selben Büro sind, ist dies eine halbe Stunde. Und wenn sich die Produktion an einem Ort befindet und die Personalabteilung an einem anderen? Alles zieht sich mehrere Tage hin. Der Ausweg ist die Einführung von Dokumentenmanagementsystemen. Wir haben sogar ein separates Dokumentenverwaltungsmodul.

Ein Nachteil ist, dass Mitarbeiter "elektronische Dokumente" manchmal nicht ernst genug nehmen. Die Einführung einer elektronischen Signatur kann dies beheben. Hier funktioniert eine uneingeschränkte elektronische Signatur gut.

Je nach Anwendungsfall können zwei Möglichkeiten unterschieden werden:

- Signieren Sie das Dokument, indem Sie es in einem speziellen Formular auf einer separaten CRM-Seite hochladen

- Automatische Dokumentgenehmigung während eines Geschäftsprozesses

Externer Dokumentenfluss

Für den externen Dokumentenfluss benötigen Sie eine qualifizierte elektronische Signatur. Dann haben die Dokumente volle Rechtskraft. Sie können sie mit Kunden, Partnern und Regierungsbehörden austauschen.

Aus Sicht der Schnittstellen sieht alles wie ein interner Workflow aus - ein separates Formular zur Genehmigung oder automatischen Bestätigung als Teil eines Geschäftsprozesses.

Ein wichtiger Punkt - Sie müssen der Sicherheit mehr Aufmerksamkeit schenken. Da es sich um Dokumente handelt, die volle Rechtskraft haben. Die Sicherheit wird durch Zugriffsbeschränkungen, Protokollierung und separate Benachrichtigungen gewährleistet.

Ein einfaches Beispiel für die Verwendung einer Signatur in CRM ist die Unterzeichnung einer Vereinbarung in einem Geschäft. Nach der Unterzeichnung können Sie es an den Kunden senden. Es ist nicht erforderlich, Dokumente per Post zu senden, mehrere Tage oder sogar Wochen zu warten (wenn sich der Kunde in einer anderen Stadt befindet) und dann genauso lange auf eine Rücksendung zu warten. Das Dokument wird durch eine elektronische Signatur genehmigt und gilt als rechtlich bedeutsam.

Die wichtigste technische Frage bleibt: Wie kann ein EDS in die Logik des CRM oder des internen Portals aufgenommen werden?

Lösungsarchitektur

Es gibt verschiedene Lösungen für die Arbeit mit EDS. Schauen wir sie uns an.

Ein Schlüssel - viele Stationen

Angenommen, Sie müssen ein Dokument signieren und an den Server senden. Der Server muss das Dokument überprüfen und eine Antwort in Form desselben signierten Dokuments senden.

Sowohl dort als auch dort muss die Echtheit der Unterschrift überprüft werden. Angenommen, Sie haben nur einen Signaturschlüssel, aber es gibt viele Mitarbeiter, und jeder muss etwas unterschreiben und senden. Und das alles sollte direkt im CRM geschehen.

Wie es funktioniert:

- Wir erstellen einen separaten Server für EDS mit einem verbundenen Schlüssel für EDS, der XML-Anforderungen empfängt

- , N . (TOTP). QR-, , . , USB-.

- , .

- , , XML- PDF- .

- PDF- CRM.

In diesem Fall haben wir die Möglichkeit, von zu Hause aus zu arbeiten (wenn wir ein Smartphone haben, das sogar Großmütter jetzt haben). Wir müssen nicht für jeden Mitarbeiter ein eigenes EDS ausstellen, eines ist ausreichend.

Bei dieser Lösung wird davon ausgegangen, dass Sie den Mitarbeitern, die Zugriff auf die Benutzeroberfläche erhalten haben, voll vertrauen. Selbst Anfänger können Dokumente ohne Genehmigung unterschreiben.

Dies ist eine schlechte Entscheidung, wenn die Unterzeichnung des Dokuments rechtliche Konsequenzen hat. Dies ist nur bei der Integration mit dem Credit History Bureau oder anderen Diensten möglich, die Antworten auf von einem EDS unterzeichnete Anfragen liefern.

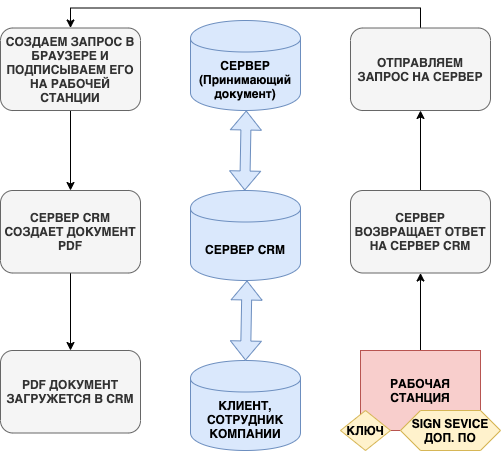

Anzahl der Schlüssel = Anzahl der Stationen

Angenommen, jeder Mitarbeiter, der das Recht hat, Dokumente zu unterschreiben, hat einen Schlüssel für ein EDS.

Wie es funktioniert:

- Wir entwickeln eine Anwendung für Workstations, die mit einem Kryptoanbieter zusammenarbeiten (der beliebteste ist cryptoPRO).

- Ein Mitarbeiter formuliert und unterschreibt eine Anfrage an seinem Arbeitsplatz

- Die Anfrage wird an den Server gesendet.

- Die empfangene Antwort wird in eine PDF-Datei oder eine andere konvertiert

- Das PDF wird in CRM hochgeladen

In diesem Fall haben wir die Sicherheit erhöht, weil Nur vertrauenswürdige Mitarbeiter können Dokumente unterschreiben, und wir wissen, wer genau eine bestimmte Anfrage unterschrieben hat.

Anwendungsbeispiel in einem realen Projekt für CEDIS (Power System of Montenegro)

Geschäftsherausforderung: Mitarbeiter müssen Dokumente unterschreiben und an Kunden senden.

Welche Ressourcen?

Ein Server, ein EDS-Schlüssel, CRM.

Was soll getan werden?

Fügen Sie einer Transaktion ein PDF-Dokument hinzu und signieren Sie es mit einem EDS direkt von der Transaktionskarte. Das signierte Dokument kann heruntergeladen und an den Client gesendet werden.

Wie es implementiert wurde Es wurde

eine spezielle Anwendung entwickelt, die auf einem separaten Server abgelegt wurde und Dokumente signierte.

Im System wurde ein zusätzliches Feld erstellt, in das das PDF-Dokument geladen wurde. Beim Laden des Dokuments wurde die Schaltfläche "Signieren" gegenüber angezeigt. Durch Drücken der Taste wurde die Anwendungsoberfläche geöffnet.

Um ein Dokument zu signieren, musste der Benutzer einen einmaligen Code eingeben, der auf seinem Smartphone zu ihm kam, und das Zertifikat auswählen, mit dem das Dokument signiert ist.

Das Dokument wird an den Server gesendet. Es wurde ein Einmalkennwort eingegeben und ein Zertifikat ausgewählt. Das Dokument wurde unterschrieben und zurückgeschickt. In diesem Moment wird das in das Geschäft geladene Dokument durch ein signiertes Dokument auf dem Server ersetzt.

Schlussfolgerungen

Die Einführung von Dokumentensignaturen in CRM-Systemen (und in der Tat überall) ist eine interessante technische Aufgabe an der Schnittstelle von Entwicklung, Informationssicherheit und Prozessoptimierung.

Diese Aufgabe kann mit der von uns beschriebenen Methode gelöst werden. Eine interessante Meinung zu anderen Lösungen für dieses Problem.