Jede Cybergruppe hat ihre eigenen spezifischen Anforderungen an die Netzwerkinfrastruktur. Jemand benötigt temporäre Server für Brute-Force-Passwörter, Netzwerk-Scans oder Phishing-E-Mails, andere benötigen ein kugelsicheres Hosting, das hinter einer Kette von Reverse-Proxys versteckt ist. Die gesamte Vielfalt beruht jedoch auf mehreren typischen Szenarien:

- Hosting von Websites mit illegalen oder fragwürdigen Inhalten,

- Hosting der Verwaltungsinfrastruktur,

- Hosting-Service-Anwendungen und -Komponenten,

- Hosting von Anonymisierern, Forward- und Reverse-Proxys,

- dedizierte Server für Scan- und Brute-Force-Angriffe,

- Plattformen für Phishing und Spam.

Daher besteht die kriminelle Netzwerkinfrastruktur im Allgemeinen aus folgenden Bereichen:

- spezielle Hosting-Dienste,

- Hosting basierend auf kompromittierten Servern,

- Vertraulichkeits- und Anonymitätsdienste,

- DNS-Dienste.

Schauen wir uns diese Komponenten genauer an und beginnen wir mit dedizierten Hosting-Diensten.

Kugelsicheres Hosting

Jede illegale Aktivität führt früher oder später dazu, dass die damit verbundenen Ressourcen Gegenstand der Aufmerksamkeit der Strafverfolgungsbehörden werden. Anschließend werden die IP-Adressen dieser Ressourcen blockiert, die Server beschlagnahmt und die Domänen partitioniert. Diese Situation führt zur Unterbrechung von Cyber-Angriffen und zur Notwendigkeit, neue Infrastrukturen zu organisieren. Um eine solche Situation zu vermeiden, greifen illegale Strukturen auf Dienste zurück, die gegen polizeiliche Anfragen immun sind.

Beispielsweise erlaubt die Gesetzgebung von Belize und den Seychellen Unternehmen, die solche Hosting-Dienste anbieten, alle Anfragen von Strafverfolgungsbehörden bezüglich Ressourcen, die in ihren Einrichtungen gehostet werden, zu ignorieren. Infolgedessen werden dort viele kugelsichere Hosting-Sites gehostet.

Ein anderes Beispiel ist die Unterbringung eines kriminellen Hostings in einem Privathaus. Es war ein so illegales Rechenzentrum mit mehr als 100 Servern, dass die ukrainische Polizei es kürzlich entdeckt und beseitigt hat.

Fast-Flux-Dienste

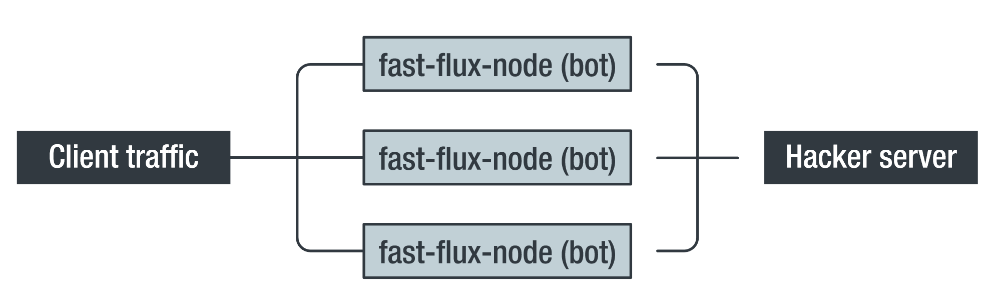

Fast-Flux ist eine völlig legale Technologie, die verwendet wird, um die Verfügbarkeit von Diensten und den Lastausgleich zu erhöhen, indem die Auflösung von Domänennamen ständig auf einen Pool von IP-Adressen umgestellt wird. Dieser Ansatz ermöglicht es Kriminellen, einen erhöhten Widerstand gegen Hacking und Abfangen zu erreichen und den Standort ihres Servers zu verbergen. Ein Pool von IP-Adressen wird häufig zum Verketten von Reverse-Proxys verwendet und kann von mehreren Ressourcen bereitgestellt werden: gemieteten Cloud-VPS, Botnet-Hosts oder kompromittierten Computern.

Wie schnell der Fluss als Zwischenschichtdienst funktioniert. Quelle (im Folgenden, sofern nicht anders angegeben): Trend Micro

Das Wesentliche der Fast-Flux-Methode ist die Verwendung einer kurzen TTL (Time-to-Live) für DNS-A-Einträge. Dies verhindert, dass Staging-DNS-Server den Domänennamen zwischenspeichern, und zwingt sie, immer die Erlaubnis der angekündigten DNS-Server (Domain Name System) anzufordern. Niedrige TTL-Werte ermöglichen es Angreifern, die Domäne mit hoher Häufigkeit an IP-Adressen in einem dedizierten Pool weiterzuleiten und die Dienstverfügbarkeit sicherzustellen, selbst wenn einige der Adressen vom ISP kompromittiert oder gesperrt werden.

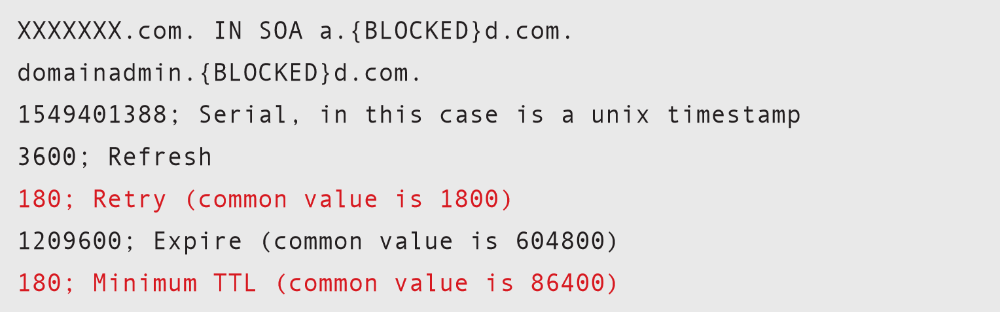

Fast-Flux-spezifische DNS-Einträge

Die rot dargestellten TTL-Werte werden mit ungewöhnlich geringem Wiederholungsversuch und minimaler TTL-Zeit (in Sekunden) eingestellt. Unter normalen Umständen würde dies den DNS-Server zusätzlich belasten. Im Fall von Fast-Flux besteht das Ziel darin, den Caching-Mechanismus zu unterdrücken, sodass dem Client eine gültige IP-Adresse angezeigt wird, die derzeit von der "Fast-Flux" -Infrastruktur bereitgestellt wird.

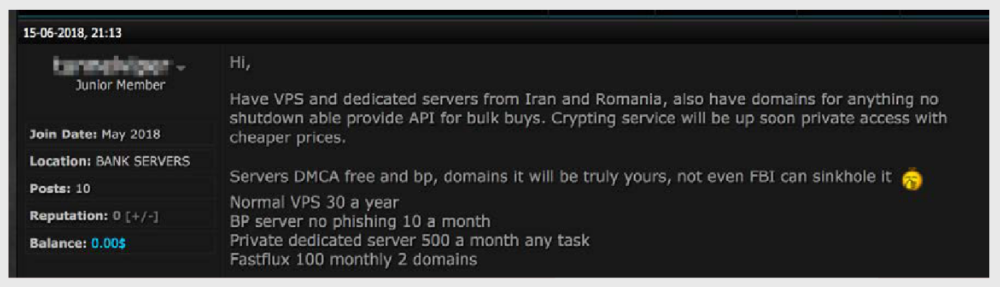

Fast-Flux-Dienste sind in der Regel teurer als kugelsicheres Hosting, da der Betreiber einen Pool von IP-Adressen verwalten muss, um eine „Fast-Flow“ -Infrastruktur bereitzustellen. Dies erfordert zusätzliche Kosten.

Fast-Flux-Services kosten 100 US-Dollar für zwei Domains pro Monat, während die monatliche Miete für kugelsichere Server 10 US-Dollar beträgt.

DDoS-Schutz

Cyberkriminelle Gruppen konkurrieren nicht weniger als juristische Organisationen miteinander und organisieren als Mittel des Wettbewerbs Angriffe auf Denial-of-Service auf die Ressourcen von Wettbewerbern mithilfe von Layer4- und Layer7-Methoden. Aus diesem Grund bieten viele kugelsichere Dienste Hosting mit DDoS-Schutz oder einen DDoS-Schutzdienst an, den Sie für Ihre Ressource verwenden können.

In der Regel werden solche Dienste bereitgestellt, indem eine spezielle Ressource vor dem geschützten Server platziert wird, z. B. eine WAF (Web Application Firewall).

VDS von kompromittierten Hosts

Kompromittierte Server werden häufig für das Hosting in einer oder mehreren Phasen ihres kriminellen Monetarisierungslebenszyklus verwendet.

Um die Kontrolle zu erfassen, werden verwendet:

- Schwachstellen in der Serversoftware,

- Bruteforce-Angriffe,

- gestohlene API-Schlüssel,

- Konten über verbundene Server stehlen,

- Phishing und betrügerische Kampagnen.

Das Erraten von Passwörtern wird normalerweise bei Angriffen auf SSH-, VNC- und RDP-Dienste verwendet.

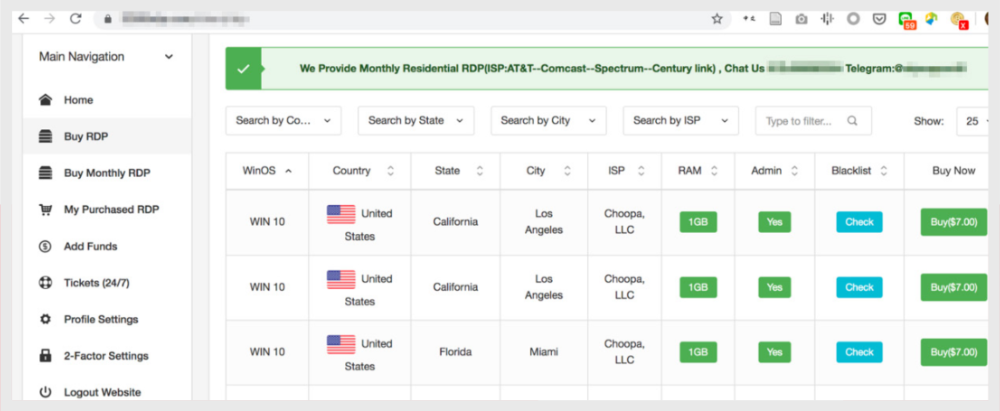

Anmeldeinformationen für den Zugriff auf die entführten Server werden anschließend in unterirdischen Online-Shops verkauft:

Konten-Online-Shop für den Zugriff auf gefährdete RDP-Server. Für die Übernahme

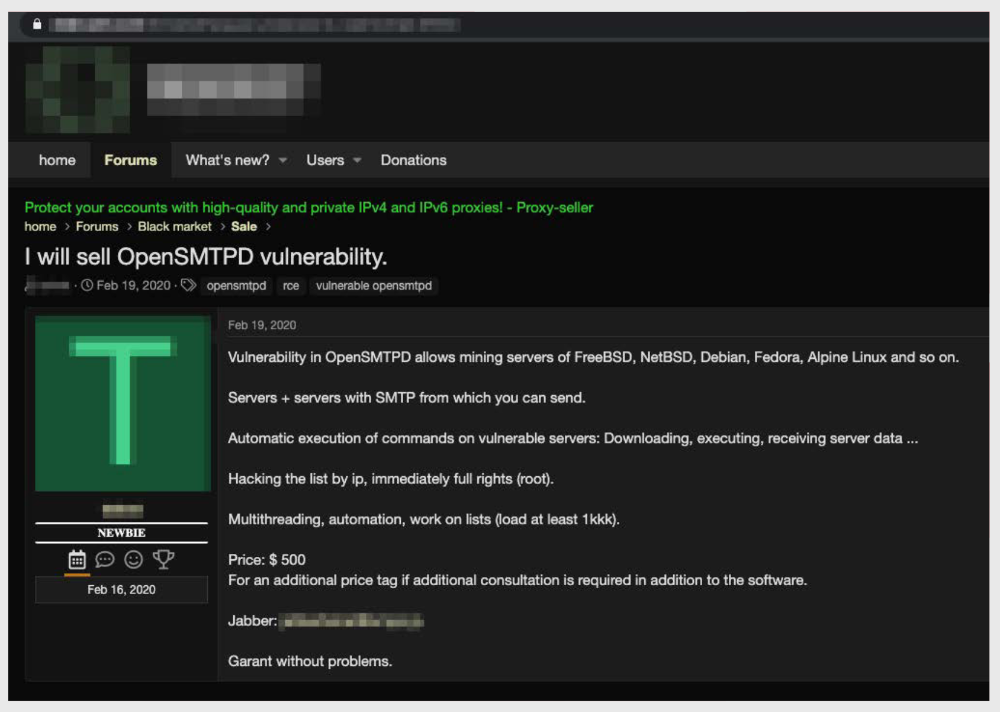

sicherer Server sind möglicherweise Zero-Day-Schwachstellen erforderlich, die auch in Cyber-Foren angeboten werden.

Ankündigung des Verkaufs einer Sicherheitsanfälligkeit in OpenSMTPD, mit der Sie Server mit FreeBSD, NetBSD, Debian, Fedora und Alpine Linux kompromittieren und für das Hosting verwenden können

Kompromittierendes Cloud-Hosting

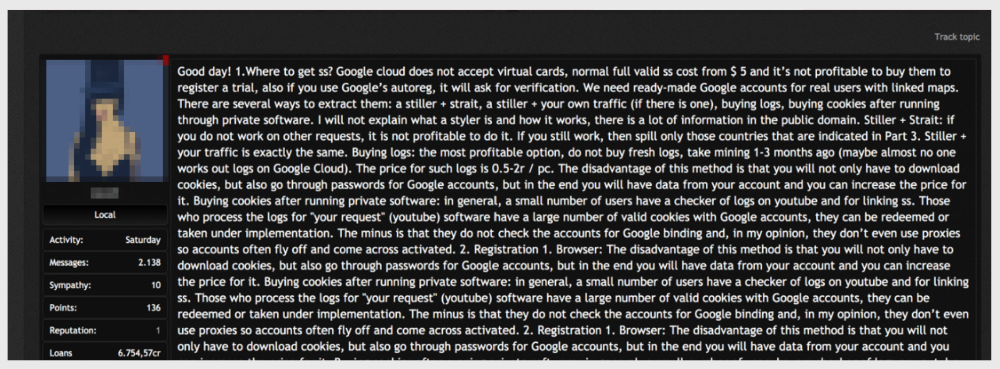

Aus Sicht des Angreifers sind Google Cloud und Microsoft Azure äußerst zugängliche Ressourcen, da beide Benutzer mit einer mit ihrem Konto verbundenen Bankkarte die Dienste kostenlos testen können. Dies hat dazu geführt, dass Cyberkriminelle aktiv Daten von Google-Konten mit verbundenen Bankkarten sammeln und diese dann zum Starten von Instanzen dedizierter Server verwenden. Für unerfahrene Hacker werden detaillierte Tutorials veröffentlicht:

Ein Leitfaden zum Öffnen von Google Cloud Hosting über ein kompromittiertes Google-Konto

Für diejenigen, die sich nicht die Mühe machen möchten, ihre Konten zu hacken, gibt es Geschäfte, die bereits gehackte Microsoft Azure- und Google Cloud-Konten anbieten.

Socken, Proxy- und SSH-Tunnel

Mit SOCKS und Proxy-Diensten können sich Angreifer verstecken, ohne zu viel Aufmerksamkeit zu erregen oder die Erkennung durch Tools zur Überwachung der Netzwerksicherheit auszulösen.

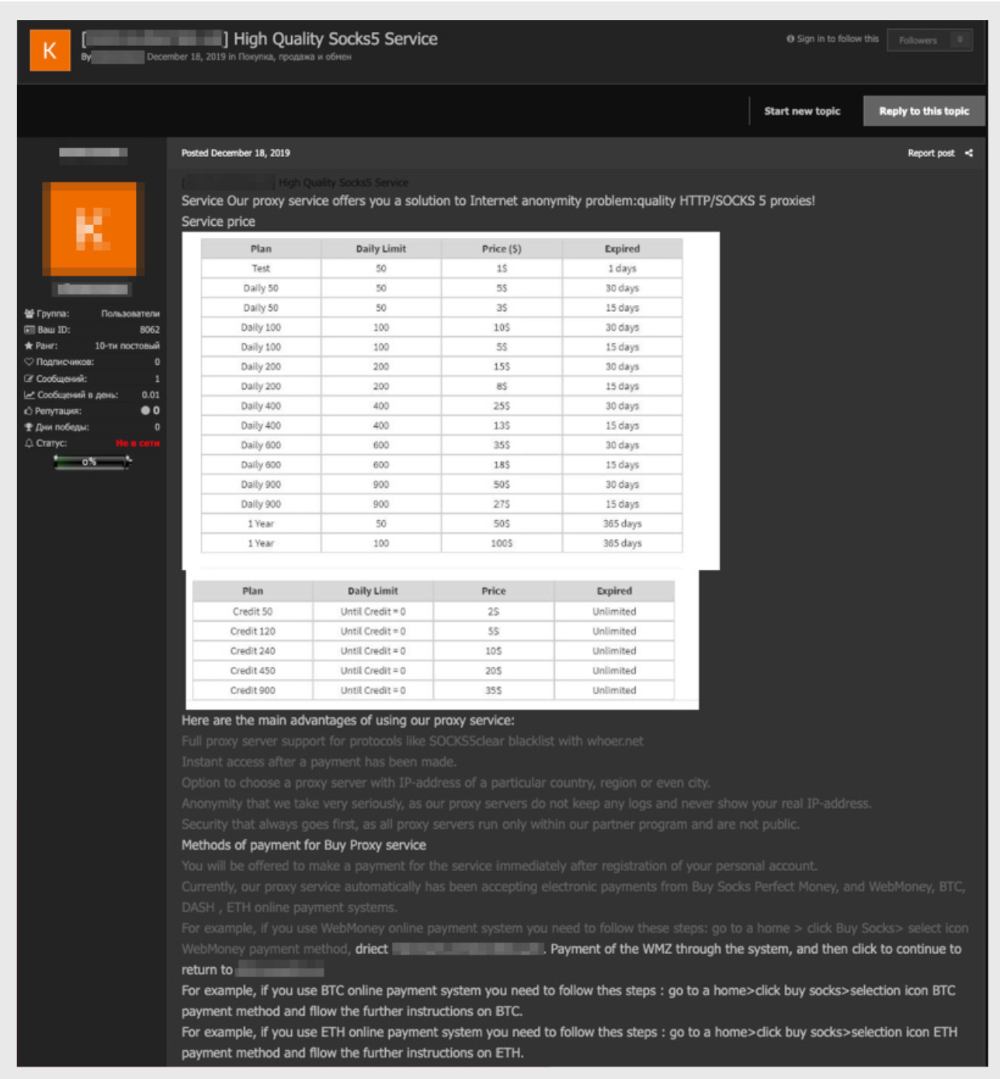

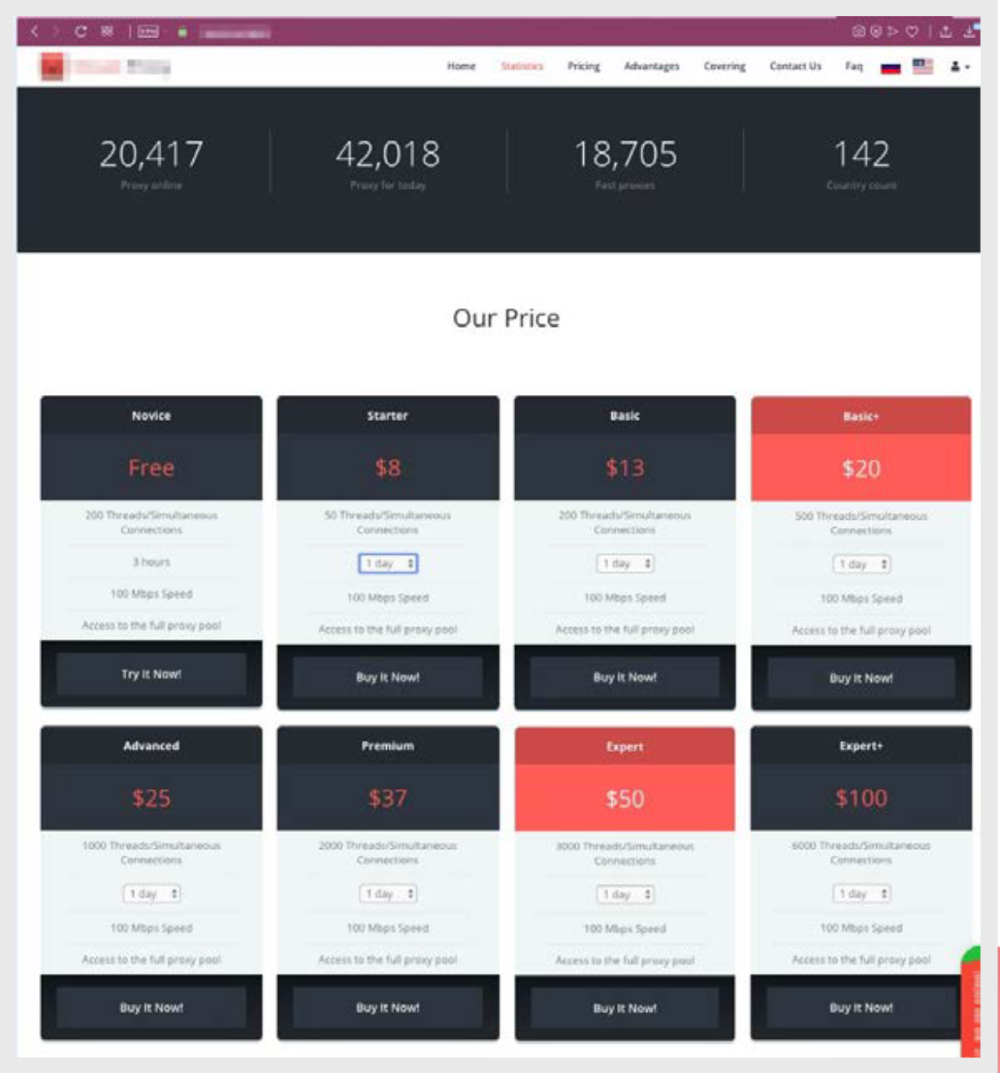

Angesichts der Nachfrage nach diesem Tool ist es relativ einfach, Ressourcen zu finden, die den Kauf von SOCKS-Proxys anbieten, und Sie können den Kauf mit Kryptowährung bezahlen.

Preisliste für SOCKS-Proxys, die mit Bitcoin und Ethereum bezahlt werden können

Eine andere Möglichkeit, die Kommunikation zu verbergen, besteht darin, in legitime Protokolle zu tunneln, z. B. SSH:

Preisliste für SSH-Tunnel

Die Kosten für SSH-Tunnel hängen vom Standortland ab. Der Standort ist für einige illegale Aktivitäten sehr wichtig. Beispielsweise korrelieren die Betrugsbekämpfungssysteme der Banken Informationen über den Karteninhaber mit der geografischen Position der IP-Adresse, unter der versucht wurde, sie zu verwenden. Daher sind Kriminelle bereit, mehr zu zahlen, um einen Tunnel zu kaufen, der nicht nur dem gewünschten Land, sondern auch der Stadt entspricht.

VPN anonymisieren

Ein weiterer Dienst, der in der Cyberkriminellen-Umgebung gefragt ist, ist anonymes VPN. In diesem Teil werden die Präferenzen der Gruppen geteilt: Einige bevorzugen legale kommerzielle VPNs wie NordVPN oder ProtonVPN, andere mieten ähnliche Dienste im Untergrundmarkt und andere erstellen unabhängig eine Infrastruktur auf der Basis von OpenVPN, WireGuard oder SoftEther ...

Eines der Anzeichen, die indirekt darauf hinweisen, dass kompromittierte Hosts zur Bereitstellung von VPN-Diensten verwendet werden, ist die Angabe der "Verfügbarkeitsgarantiezeit" des Dienstes. Je niedriger die Zahl, desto verdächtiger sind diese Dienste. Es ist unwahrscheinlich, dass ein legitimer VPN-Anbieter Folgendes schreibt: "Wenn die angegebenen Anmeldeinformationen nicht innerhalb der nächsten 24 (48 oder 72) Stunden funktionieren, werden die neuen Anmeldeinformationen kostenlos bereitgestellt." Aber genau das ist normalerweise in den Angeboten illegaler Dienstleistungen enthalten.

Kurze Ankündigung eines Live-VPN-Verkaufs

Ein weiteres verdächtiges Zeichen für einen möglichen kriminellen Charakter der Anonymisierung von Diensten ist die Vertragsdauer. Legale VPN-Anbieter bieten Dienste für mindestens einen Monat an, während es in kriminellen Umgebungen VPN-Dienste für einen Zeitraum von höchstens einem Tag gibt. Es ist schwer vorstellbar, dass Fälle von legalem Gebrauch, für die eine so kurze Zeit ausreicht, ausreichen. Für Kriminelle reicht dies jedoch völlig aus

- Überprüfen Sie die Gültigkeit kompromittierter Bankkarten.

- Überprüfen Sie die Gültigkeit gefährdeter Konten.

- Registrieren Sie Konten auf Cloud-Plattformen oder Content-Hosting-Plattformen.

- betrügerisches Mailing in sozialen Netzwerken durchführen,

- Starten Sie eine böswillige Werbekampagne.

Infrastrukturangebote des Schatten-Cyber-Geschäfts beschränken sich nicht nur auf relativ Standarddienste. Wenn Sie die Anzeigen studieren, finden Sie interessante Dienste, die von Nischenkunden immer noch nachgefragt werden oder an Beliebtheitstrends gewinnen.

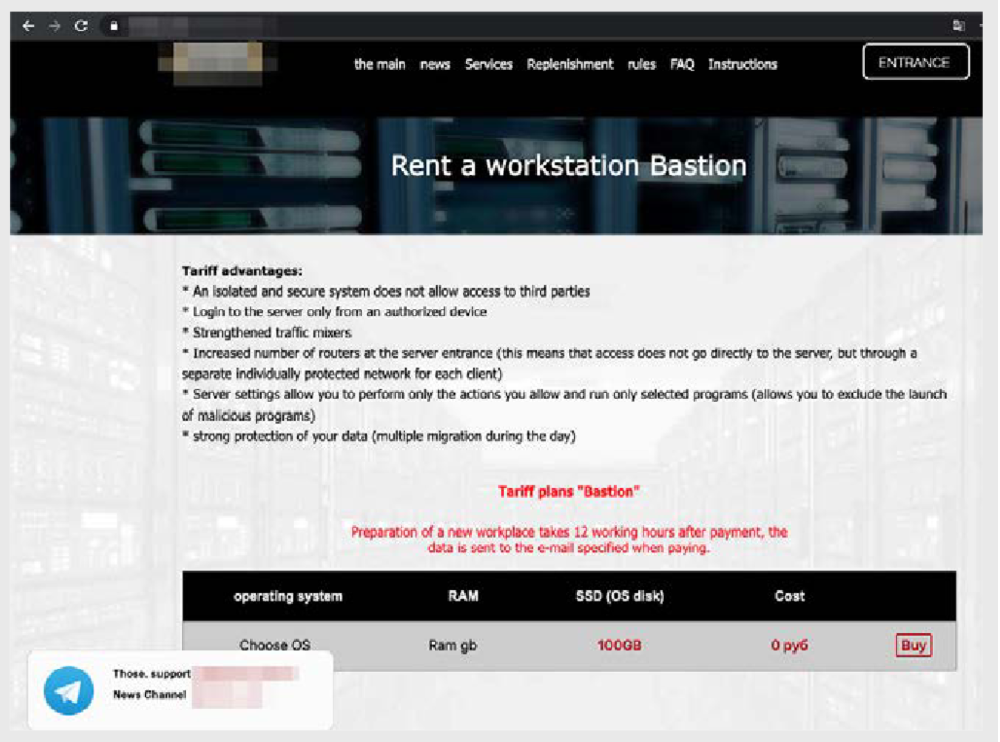

Mobile Arbeitsplätze

Einige Anbieter bieten kugelsichere mobile Workstations für diejenigen an, die vor Außenstehenden geschützt werden möchten.

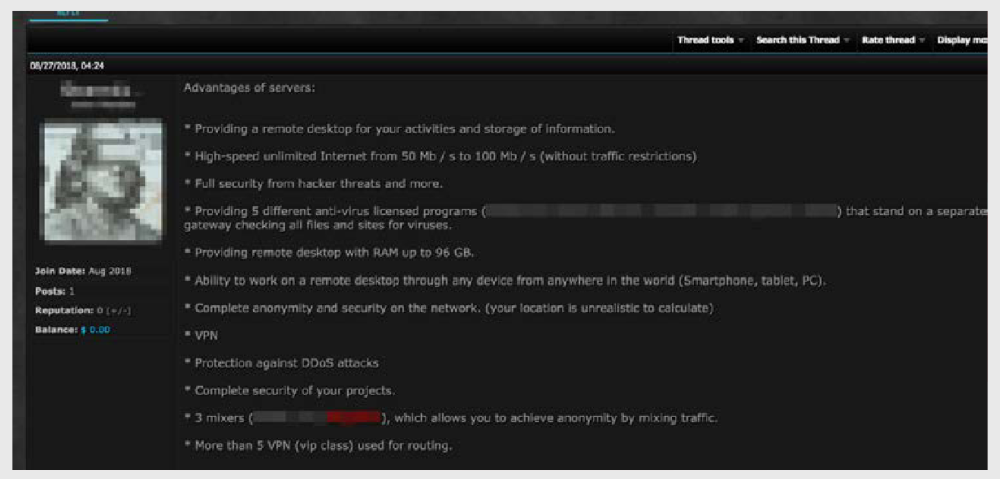

Und obwohl die Richtlinien dieser Website die formelle Verbreitung von Malware verbieten, haben wir im Forum Werbung gefunden

, die darauf hinweist, dass andere böswillige Aktionen akzeptabel sind: Der Vorschlag erwähnt vollständige Anonymität, Unfähigkeit, den Benutzer zu finden, Hochgeschwindigkeits-Internetverbindung, DDoS-Schutz, Mixer für ausgehenden Datenverkehr und fünf verschiedene VPNs. Trotz der Tatsache, dass direktes Port-Scannen, Brute-Force- und Malware-Verteilung nicht zulässig sind, kann ein Angreifer mit solchen AWPs andere kriminelle Handlungen begehen.

Anonymisierung von Verkehrsmischern

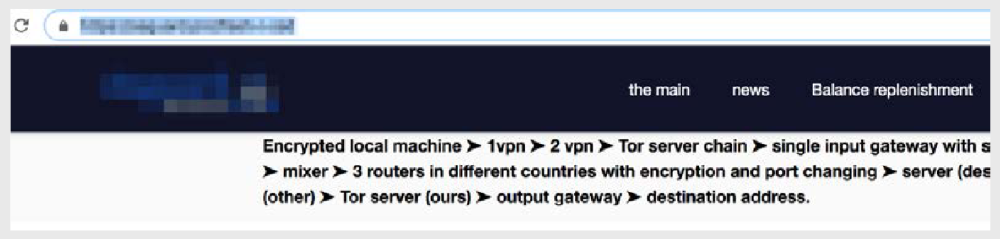

Tor ist nicht der einzige Weg, sich vor den wachsamen Augen von Strafverfolgungsbehörden und Konkurrenten zu verstecken. Dienste, die robuste Arbeitsbereiche bieten, haben ihre eigenen Verkehrsmischer unter Verwendung eines geografisch verteilten Netzwerks von Routern entwickelt. Dieser Datenverkehr vermischt sich mit dem Datenverkehr anonymer VPS, die sich regelmäßig zwischen Rechenzentren in verschiedenen Ländern bewegen, was die Verfolgung solcher Systeme noch schwieriger macht.

Benutzerdefinierte Dienste sind auch verfügbar, um VPN-Verbindungen, Tor und geografisch verteilte Router-Sets zu bündeln. Diese Kombinationen erzeugen eine so komplexe Kette von Hosts und Redirektoren, dass es fast unmöglich ist, sie zu verfolgen.

Angebot der Verkehrsverschleierungskette

Beispielsweise bietet einer der Dienste die Verwendung der folgenden Kette an:

Host → VPN1 → VPN2 → TOR → Gateway zum Bouncen von Verkehr → Traffic Mixer → geografisch verteilte Router zum Bouncen von Verkehr → Remotedesktop (RDP) für die Arbeit → Verbindung über andere geografisch verteilte Router → Tor-Server → Ausgabeknoten → Ziel.

Schlussfolgerungen

Unsere Untersuchungen haben gezeigt, dass die Cyberkriminelle Infrastruktur wesentlich weiter fortgeschritten ist, als viele Forscher angenommen haben. Wir glauben, dass diese spezielle Komponente einer der ausgereiftesten Aspekte des kriminellen Geschäfts ist. Netzwerkwürmer weichen Trojanern, Browser-Exploits für gezielte Phishing-Angriffe und völlige Erpressung ersetzen das Geschäftsmodell des Informationsdiebstahls. Die Infrastruktur, auf der all diese Maßnahmen basieren, ist jedoch weiterhin gefragt und wird ständig weiterentwickelt, um neue technisch anspruchsvolle Dienste anzubieten.

Cyberkriminelle benötigen einen zuverlässigen Dienst, der es ihnen ermöglicht, so lange wie möglich zu handeln, während sie sich vor Strafverfolgungsbehörden verstecken. Diese Nachfrage hat eine ganze Branche von halb-legalen Dienstleistungen hervorgebracht, die sich an Cyberkriminelle richten und gleichzeitig indirekt Kriminellen helfen. Das Problem ist, dass die Bereitstellung zuverlässiger, nicht nachvollziehbarer Hosting-Dienste an und für sich nicht illegal ist. Die Lösung dieses Problems ist ein sehr wichtiger Teil des Puzzles für diejenigen, die Cyberkriminalität als globales Problem bekämpfen.