In diesem Fall wurden mehrere UEFI-Bilder mit bereits eingebettetem Schadcode erkannt. Dieser Code hat nur eine Funktion: Er fügt die darin enthaltene Datei dem Windows-Startordner hinzu. Der weitere Angriff entwickelt sich nach einem typischen Cyberspionageszenario mit Diebstahl von Dokumenten und dem Senden anderer Daten an C & C-Server. Eine weitere unerwartete Nuance dieser Studie: Der Schadcode in UEFI verwendet Quellen, die zuvor aufgrund von Hacking in die Infrastruktur des Unternehmens Hacking Team öffentlich verfügbar waren.

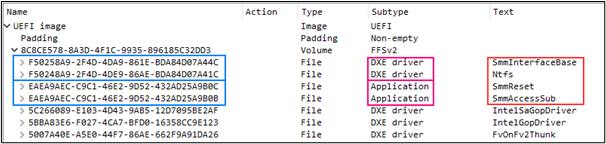

In infizierten UEFI-Bildern wurden vier Module gefunden, wie im obigen Screenshot gezeigt. Zwei führen Servicefunktionen aus, einschließlich derer, die dafür verantwortlich sind, bösartigen Code zum richtigen Zeitpunkt (unmittelbar vor dem Start des Betriebssystems) zu starten. Ein anderer ist der Treiber für das NTFS-Dateisystem. Das schädliche Hauptmodul enthält die Datei IntelUpdate.exe, die auf die SSD oder Festplatte im Windows-Autorun-Verzeichnis geschrieben wird.

Zwei Servicemodule und ein Treiber scheinen aus dem Vector-EDK-Code entlehnt zu sein. Dies ist ein Bootkit, dessen Quellcode nach einem massiven Datenleck der Firma Hacking Team veröffentlicht wurde. Diese Organisation, die von Regierungsbehörden in Auftrag gegebene Angriffsmethoden auf Computersysteme entwickelt, wurde 2015 selbst gehackt, wodurch sowohl die interne Korrespondenz als auch eine umfangreiche Wissensbasis öffentlich zugänglich wurden.

Leider konnten die Forscher die UEFI-Infektionsmethode nicht identifizieren. Unter den mehreren Dutzend Opfern von MosaicRegressor hatten nur zwei betroffene Computer einen modifizierten Basis-Bootloader. Wenn Sie sich auf dasselbe Leck des Hacking-Teams verlassen, bietet es eine manuelle Infektion, indem Sie ein USB-Flash-Laufwerk an den Computer anschließen, von dem UEFI "mit einem Makeweight" geladen wird. Der gelöschte UEFI-Patch kann nicht ausgeschlossen werden, erfordert jedoch das Hacken des Download- und Installationsprozesses von Updates.

Das auf den angegriffenen Computern installierte Spionagemodul stellt eine Verbindung zur Kommandozentrale her und lädt die für die weitere Arbeit erforderlichen Module herunter. Beispielsweise nimmt einer der Mechanismen kürzlich geöffnete Dokumente auf, packt sie in ein Kennwortarchiv und sendet sie an die Organisatoren. Ein weiterer interessanter Punkt: Für die Kommunikation werden sowohl herkömmliche Kommunikationsmethoden mit Kontrollservern als auch die Arbeit über einen öffentlichen Mail-Dienst unter Verwendung des POP3S / SMTP / IMAPS-Protokolls verwendet. Beide Module werden geladen und Daten per Post an die Organisatoren des Angriffs gesendet.

Was ist sonst noch passiert?

Das Register erinnert an das Ende der Unterstützung durch den Mailserverhersteller Microsoft Exchange 2010. Die Autoren des Artikels stellen fest, dass derzeit 139.000 Server im Netzwerk verfügbar sind und Sicherheitsupdates in Kürze eingestellt werden. Threatpost schreibt, dass eine im Januar in der Microsoft Exchange- Systemsteuerung (Versionen 2013–2019) entdeckte Sicherheitsanfälligkeit auf 61% der Server noch nicht geschlossen wurde.

In der HP Device Manager-Software wurde eine Hintertür für die Verwaltung von Thin Clients dieses Unternehmens gefunden , oder vielmehr ein vom Entwickler vergessenes Dienstkonto.

Trotz der Bemühungen von Google werden Joker-Malware-Varianten weiterhin verwendetVon Zeit zu Zeit wird der Google Play App Store überprüft. Die Malware abonniert Opfer in der Regel ohne ihr Wissen für kostenpflichtige Dienste.