Unser Incident Response Team verfolgt eine beispiellose Anzahl von Emotet-Malware-Infektionen. Emotet hat dreimal so viele aktive Untersuchungen gleichzeitig durchgeführt. In diesem Beitrag werden Kompromissindikatoren, Maßnahmen zu deren Behebung und die Frage behandelt, wie Varonis Ihnen helfen kann, Emotet in jeder Phase eines Angriffs zu erkennen und zu stoppen.

Emotet Review

Nach einer langen Pause, im Frühjahr 2020, kehrte der TA542-Angreifer (auch als „Mummy Spider“ bekannt) mit einer neuen massiven Spam-Kampagne zurück, die mehrere Botnets auf der ganzen Welt verwendet und ein verbessertes Arsenal an Malware verwendet.

Emotet, ursprünglich als Banking-Trojaner bekannt, wurde erstmals 2014 entdeckt. Das Hauptziel bestand darin, Bankdaten mithilfe von Man-in-the-Browser-Angriffen abzufangen. Bis heute hat sich Emotet zu einer sich selbst aktualisierenden, vielseitigen Malware-Suite entwickelt, die auch als Downloader für Nutzdaten wie Qbot und Trickbot fungiert (die Ryuk und Mimikatz wiederum herunterladen).

Da Emotet polymorph ist, ändern sich häufig bestimmte IOCs (Indikatoren für Kompromisse) wie Downloader-URLs, C2-IP-Kombinationen (Command and Control IP) / Port-Kombinationen und Spam-Muster. Diese Funktion macht die regelbasierte Erkennung zu einem Katz- und Mausspiel, was durch die Tatsache verschärft wird, dass es drei verschiedene Emotet-Botnets gibt, die jeweils über eine eigene Infrastruktur verfügen. Sie finden das wunderbar detaillierte Emotet IOC-Tagesjournal , das vom Cryptolaemus-Team geführt wird.

Sobald Emotet online ist, verwendet es eine Vielzahl von Methoden, um Daten außerhalb des Unternehmens zu verteilen, zu eskalieren, die Ausfallsicherheit sicherzustellen und Daten zu verschieben. Darüber hinaus kann das Varonis-Bedrohungsverhalten frühzeitig Anzeichen einer Emotet-Verletzung sowie ein abnormales Verhalten nach dem Eindringen erkennen.

Primärer Kompromiss

Der Emotet-Infektionsvektor ist eine Phishing-Kampagne, die von drei globalen Botnetzen unterstützt wird: Epoche 1, Epoche 2 und Epoche 3 (kurz E1, E2, E3). Jede Epoche verfügt über ein eigenes C2-Framework, einen eigenen Zeitplan für Aktualisierungen und Spam-Muster. Eine Phishing-E-Mail enthält normalerweise makrofähige Anhänge oder schädliche Links, mit denen neue Hosts infiziert und Ihrem Cluster hinzugefügt werden können.

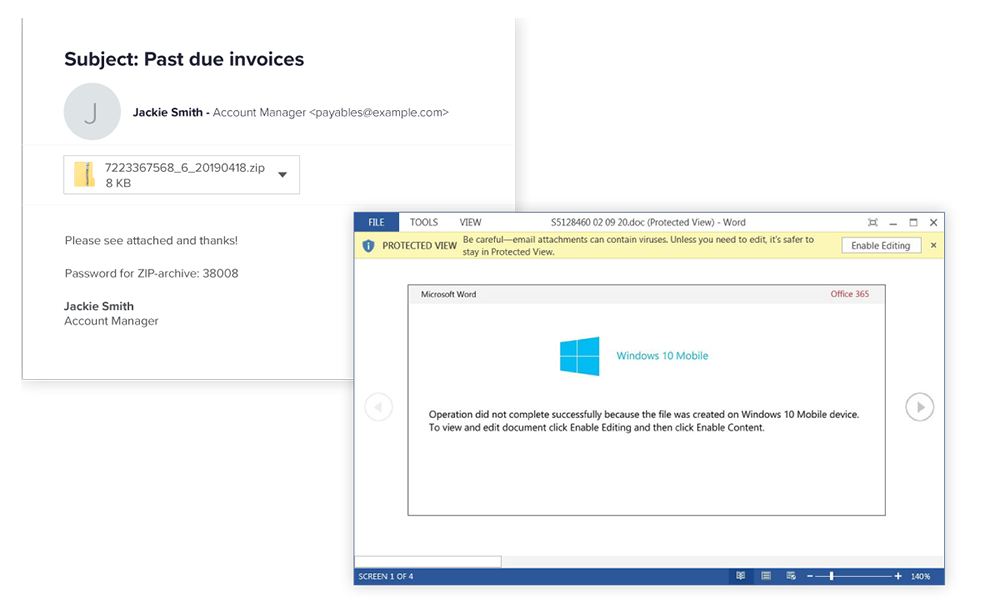

Während der letzten Infektionswelle enthielten böswillige Emotet-E - Mails kennwortgeschützte ZIP-Anhänge . Dies geschieht mit der Erwartung, dass E-Mail-Filter das kennwortgeschützte Archiv ohne Scannen passieren und keine schädlichen makrofähigen Dokumente erkennen. Dieser Ansatz wird als "Operation Zip Lock" bezeichnet.

Das Passwort wird normalerweise im Textkörper des Briefes im Klartext angegeben, zum Beispiel:

Zip-Datei an E-Mail angehängt: Sehr dringende Informationen vom 24.09.2020.zip

Das Passwort für das Dokument lautet LQWMFXu.

Wenn Sie einen Spitzenwert in der Anzahl der Buchstaben mit passwortgeschützten ZIP-Anhängen beheben, wird empfohlen, diese zu platzieren Briefe an die Quarantäne. Beachten Sie jedoch, dass Emotet auch direkt angehängte Office-Dokumente verwendet.

Böswillige Spam-Kampagnen wurden in vielen Sprachen entdeckt: Englisch, Niederländisch, Französisch, Deutsch, Italienisch, Japanisch. Epochen sind wahrscheinlich georeferenziert (zum Beispiel ist E3 in Japan üblich).

Auf Erfolg bauen

Emotet gibt gestohlene E-Mails und Kontaktlisten von Opfern mithilfe von HTTP-POST- Anforderungen an einen C2-Server aus . Das Botnetz verwendet diese Daten dann, um sich als Absender auszugeben und auf vorhandene Konversationen zu "antworten". Dies kann entweder durch Ändern des Absenders oder bei vollständiger Kontrolle über den Computer des Opfers durch Senden einer E-Mail direkt im Namen des Opfers erfolgen.

Diese Technik macht Emotet-Spam sehr überzeugend und erhöht die Wahrscheinlichkeit, dass ein neues Opfer einen böswilligen Anhang öffnet.

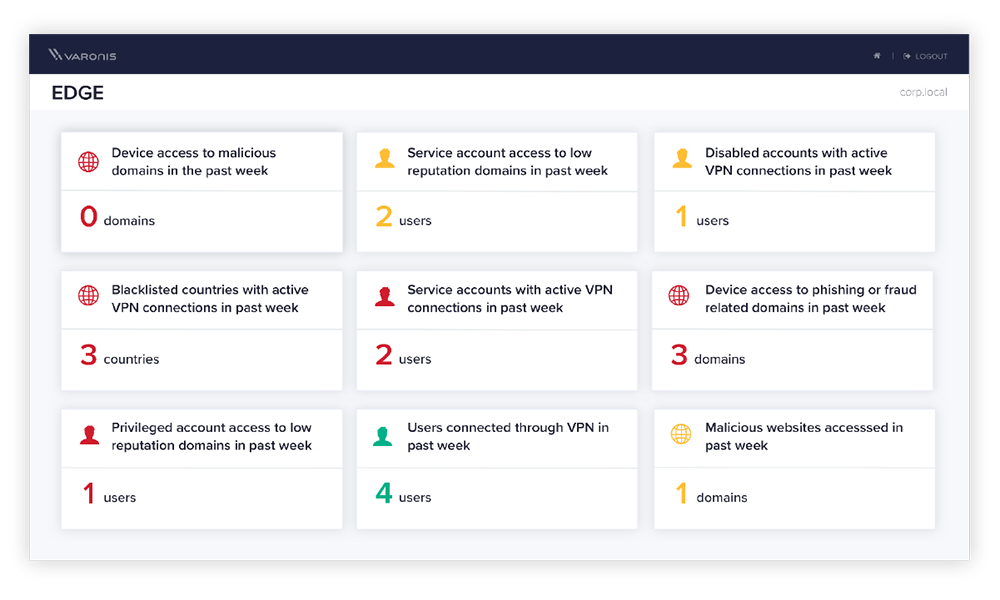

Varonis überwacht Microsoft Exchange- und Exchange Online-Postfächer und kann schädliche Dateianhänge erkennen, die mit einem Wörterbuch bekannter Muster übereinstimmen, die in Emotet-Spam-Mustern verwendet werden. Mithilfe des Edge-Moduls, das den Proxy steuert, kann erkannt werden, wenn ein Benutzer auf einen Link im Text einer E-Mail klickt, was zum Herunterladen des böswilligen Emotet-Downloaders führt.

Varonis analysiert alle Aktionen mit einem Postfach (Senden / Empfangen / Öffnen / Löschen usw.). Auf diese Weise können Sie schnell Konten identifizieren, die kompromittiert wurden, und Spam-Kampagnen (intern oder extern) senden. Auf allen überwachten Plattformen wird ein Benutzerverhaltensprofil erstellt: Geringe Abweichungen im E-Mail-Verhalten in Kombination mit verdächtigen Anmeldeereignissen, Netzwerkverbindungen und Datenzugriff sorgen für genaue Warnungen mit weniger Fehlalarmen.

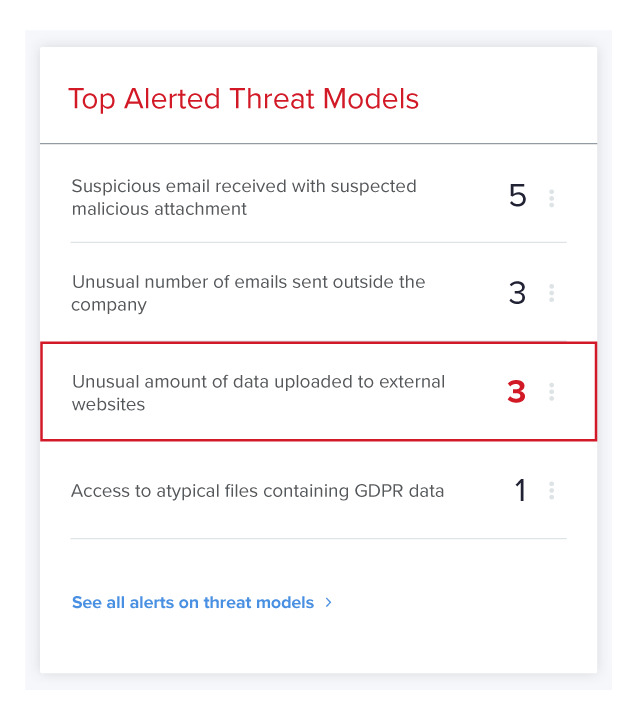

Varonis Edge kann den Diebstahl von E-Mail-Nachrichten und Outlook-Kontakten erkennen. In der Praxis haben wir diese Datenausgabe dank der Proxy-Abdeckung des Unternehmens gesehen - Emotet verwendete HTTP-POST-Befehle. Wenn in Zukunft ein verdeckter DNS-Kanal erstellt wird, wird dieser von DNS-basierten Exfiltrationsmodellen abgedeckt.

Verbindungen zu C2-Servern können auf verschiedene Arten erkannt werden. Wenn eine Verbindung zu einer Domain mit einem schlechten Ruf hergestellt wird, warnt Varonis diese Verbindungen und kennzeichnet sie. Zweitens erkennt Varonis mithilfe des Domain-Generierungsalgorithmus (DGA), wenn Angreifer ihren Datenverkehr in einer großen Anzahl von Verbindungen ("weißer Rauch") verstecken. Drittens werden Varonis-Verhaltensweisen erkannt, wenn Angreifer DNS als verdeckten Kanal verwenden, um ihre Befehle oder Datenübertragungen in Form von DNS-Abfragen zu verbergen. Schließlich weist Varonis Sie auf ungewöhnliche Webaktivitäten hin, z. B. die Verwendung neuer oder ungewöhnlicher Benutzeragenten, den abnormalen oder ersten Zugriff eines Kontos auf das Internet oder das ungewöhnliche Hochladen von Daten auf eine externe Ressource.

Ausbreitung

Emotet verfügt über viele Module, die dynamisch von seinem C2-Server geladen werden können, um die Malware-Funktionalität zu erweitern. Es gibt ein Spam-Modul, ein E-Mail-Diebstahl-Modul, ein Banking-Modul usw.

Eines der Module , auf das Sie achten müssen, ist das Distributionsmodul , mit dem Sie dies mit SMB-Exploits wie EternalBlue (MS17-010) tun können. und durch Zugriff auf versteckte administrative Bälle (ICP $, C $ und Admin $). Wir empfehlen, alle Computer zu patchen, die noch für EternalBlue anfällig sind, und Administratorfreigaben zu deaktivieren.

Obwohl SMB die primäre Verteilungsmethode für Emotet ist, haben Forscher von BitDefense eine neue Verteilungstechnik entdeckt, die Wi-Fi-Netzwerke mithilfe der WlanEnumInterfaces-Funktion in wlanAPI.dll scannt und versucht, sich an verbundene Geräte weiterzugeben.

Malware versucht , kennwortgeschützte Wi-Fi-Netzwerke mithilfe der integrierten Kennwortliste zu knacken . Bei Erfolg wird die SSID- und Kennwortkombination des Netzwerks an den C2-Server zurückgeleitet und ein weiterer Brute-Force-Angriff ausgeführt, der sich diesmal an Clients in diesem Netzwerk richtet.

Eskalation von Berechtigungen

Angreifer erhalten Anmeldeinformationen von privilegierten Konten mithilfe bekannter Open Source-Tools, suchen nach im Klartext gespeicherten Kennwörtern und sammeln Anmeldeinformationen aus Active Directory. Nach dem Abrufen von Administratoranmeldeinformationen kann ein Angreifer der Gruppe der Domänenadministratoren einen oder mehrere Benutzer hinzufügen.

Durch die Überwachung der Dateisystemaktivität erkennt Varonis schnell, wann bekannte Penetrationstools auf der Festplatte gespeichert werden oder wann ein Benutzer Dateifreigaben nach Dateien mit Kennwörtern oder anderen vertraulichen Daten durchsucht. Jedes Benutzerkonto hat normalerweise Zugriff auf viel mehr Daten als es sollte, daher sind solche Suchanfragen oft fruchtbar - mehr dazu weiter unten.

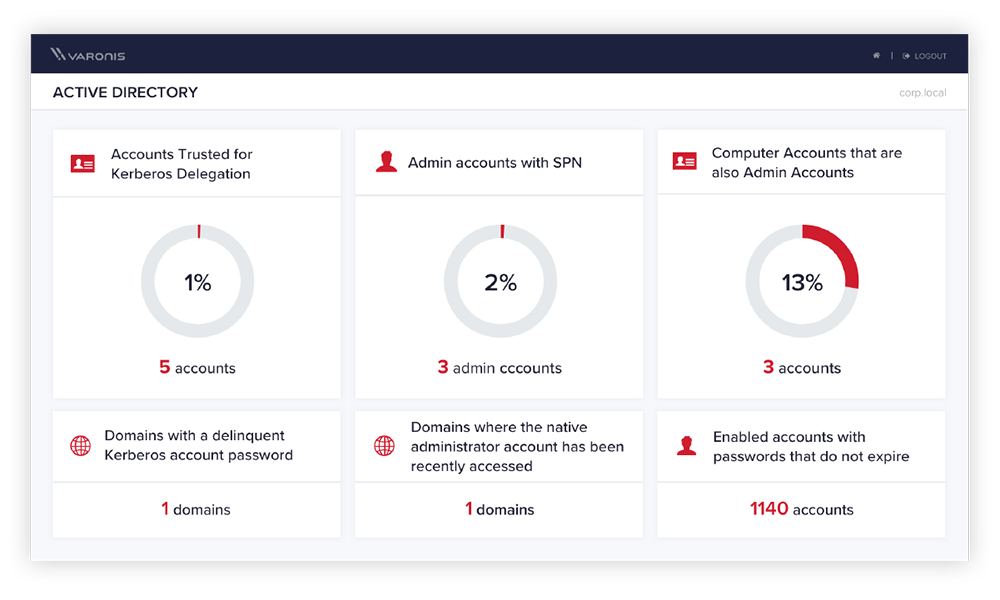

Emotet ist bekannt dafür, andere Arten von Malware wie Ryuk herunterzuladen , die wiederum Hacking-Tools wie Mimikatz herunterladen , um Anmeldeinformationen zu sammeln und Berechtigungen zu eskalieren . Varonis analysiert die Aktivitäten in Active Directory, um die Erfassung von Anmeldeinformationen (z. B. Kerberoasting) und andere Angriffe zu erkennen. Um die Wahrscheinlichkeit zu verringern, dass diese Angriffe erfolgreich sind, zeigt Varonis potenzielle Schwachstellen (z. B. Administratorkonten mit SPNs) im Control Panel an. Das Reduzieren der Angriffsfläche in AD und auf Dateifreigaben erschwert Angreifern das Leben. Varonis benachrichtigt Sie auch, wenn das Konto zur Administratorgruppe hinzugefügt wird.

Die letzte Grenze

Wenn keine Anzeichen von Infiltration, Verbreitung und Eskalation von Berechtigungen festgestellt wurden, ist es wichtig, das kritische Schutzniveau für die größten Datenspeicher sicherzustellen und Windows- und UNIX-Server, NAS-, SharePoint- und Exchange-Geräte (sowohl lokal als auch in Office 365) zu schützen.

Varonis analysiert die Dateisystemaktivität auf verschiedenen Plattformen, die die Überwachung über ihre APIs ermöglichen, z. B. Office 365- und NAS-Geräte von NetApp, EMC und anderen. Auf Plattformen wie Windows, UNIX, Exchange und SharePoint, auf denen die Aktivierung der nativen Überwachung zu Leistungsproblemen oder unzureichender Überwachung führen kann, verwendet Varonis seine eigenen kampferprobten Agenten, um Vorgänge zu erfassen.

Wenn ein Benutzer im Vergleich zu seinem normalen Verhalten auf eine ungewöhnliche Menge oder viele Daten zugreift, erkennt Varonis dies anhand eines oder mehrerer Verhaltensmuster. Wenn der Benutzer beginnt, Dateien zu verschlüsseln, wird dies ebenfalls erkannt. Viele unserer Kunden automatisieren die Behandlung eines solchen Vorfalls mithilfe von Skripten, deaktivieren das Konto und beenden aktive Sitzungen.

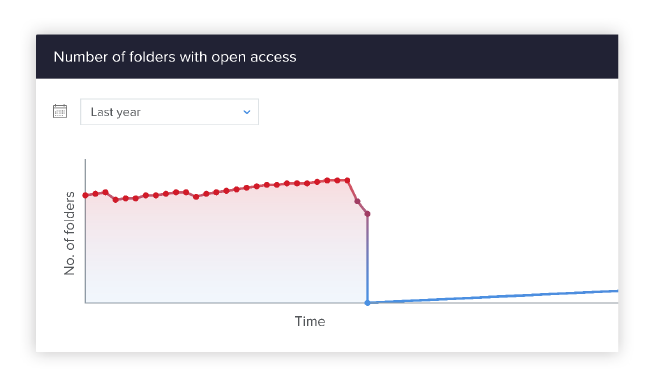

Varonis identifiziert, wo der Datenzugriff redundant ist, dh Benutzer haben Zugriff, den sie nicht benötigen. Es besteht die Möglichkeit, redundante Zugriffsrechte automatisch zu entfernen (sowohl direkt als auch durch Entfernen eines Kontos aus Sicherheitsgruppen). Durch die Einschränkung des Zugriffs auf vertrauliche Daten werden Risiken verringert und die Arbeit eines Angreifers erschwert.

Fazit

Das Emotet-Botnetz ist die weltweit größte und fortschrittlichste Waffe zur Verbreitung von Malware. Es ist schwer vorherzusagen, welche Waffe der TA542 als nächstes verwenden wird oder welche APTs ihre Waffen teilen werden. Was wir wissen, ist, dass Emotet-Kampagnen sehr unterschiedlich sind. Daher ist es äußerst wichtig, einen mehrschichtigen Schutzansatz zu haben, einschließlich Patch-Management, Anti-Phishing-Schulung, E-Mail-Filterung, Schutz von Benutzergeräten und Ansatz. datenzentriert auf Augenhöhe mit der gesamten Infrastruktur.

Eine umfassende Erkennung kann Ihrem Unternehmen einen Vorteil verschaffen, aber die Reduzierung der Angriffsfläche (erhöhte Sicherheit) ist ebenso wichtig. Die Datenschutztechnologie von Varonis erstellt Detektivschleifen von Daten zu Active Directory, DNS, VPN und Proxys. Varonis hebt außerdem potenziell anfällige Konten und leicht zugängliche Daten hervor, damit Sie die Situation beheben können, bevor Angreifer sie nutzen.