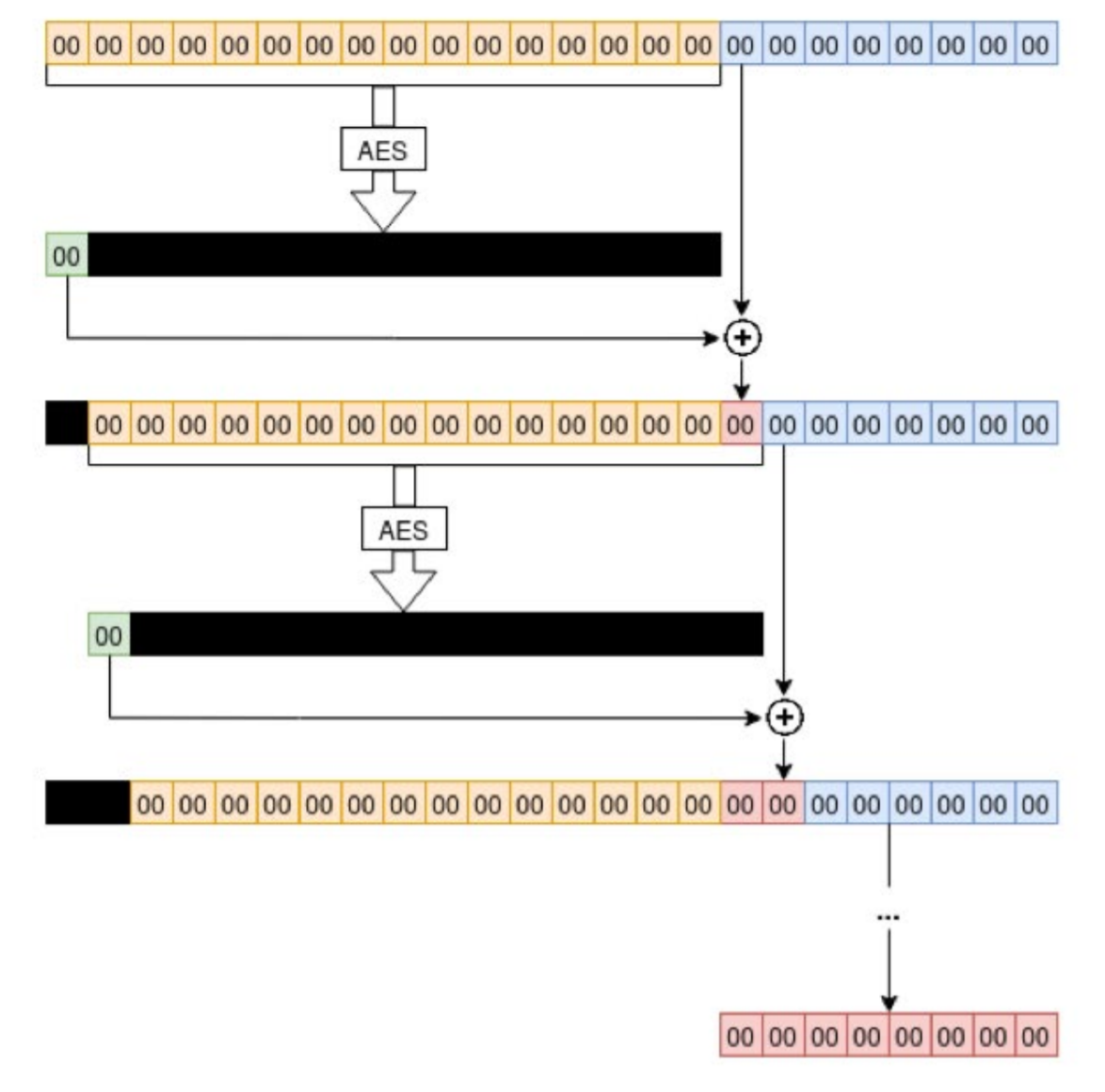

Mit dem Netzwerkzugriff auf einen Domänencontroller im Unternehmensnetzwerk kann ein Angreifer das Kennwort auf dem Server ändern und die vollständige Kontrolle über die Unternehmensinfrastruktur erlangen. Ein mehrstufiger Angriff auf weniger kritische Windows-Server ist ebenfalls mit demselben Endergebnis möglich. Der inoffizielle Name - Zerologon - wurde der Sicherheitsanfälligkeit aufgrund der Besonderheiten des Angriffs gegeben: Er beginnt mit Versuchen, eine Verbindung unter Verwendung einer Datenfolge aller Nullen herzustellen. Bei einer fehlerhaften Implementierung des AES-Verschlüsselungsalgorithmus können Sie sich ab einem maximal 256. Versuch beim Server anmelden, was in der Praxis einige Sekunden dauert.

Die Sicherheitsanfälligkeit wurde letzte Woche außerhalb von Microsoft behoben. Ein inoffizieller Patch für Windows Server 2008 R2 wurde veröffentlicht. Es gibt auch einen offiziellen Patch für dieses Betriebssystem , der jedoch ab Januar dieses Jahres nur von denjenigen installiert wird, die das erweiterte Support-Paket für die alte Version gekauft haben.

Darüber hinaus ist das Problem wurde gelöst in dem Samba - Code. Die Sicherheitsanfälligkeit ist nur für Installationen relevant, bei denen der Samba-Server als Domänencontroller verwendet wird. Da bei dieser Konstruktion davon ausgegangen wird, dass die Spezifikationen des Netlogon-Protokolls eingehalten werden (und der Fehler darin liegt, dass dies kein versehentlicher Softwarefehler ist), war Samba ebenfalls unter den Opfern.

Quellen:

- Microsoft Vulnerability Overview Bulletin

- Anweisungen für Systemadministratoren

- , Secura

- Windows Server 2008 R2

- Samba

Die Schwere des Problems wird durch die Richtlinie der American Cybersecurity Agency über die Notwendigkeit unterstrichen, dringend einen Patch in der Infrastruktur der Bundesbehörden einzuführen. Wie aus der Beschreibung der Sicherheitslücke der Pioniere - Secura - hervorgeht, war die Ursache des Problems die fehlerhafte Implementierung des AES-Verschlüsselungsalgorithmus im nicht standardmäßigen CFB8- Modus .

Die Autorisierung von zwei Systemen unter Verwendung des Netlogon-Protokolls beinhaltet den Austausch von zwei beliebigen Zahlen von 8 Bytes, den sogenannten Sitzungsschlüsseln. Der AES-CFB8-Verschlüsselungsprozess verwendet diese Zufallsschlüssel und einen Initialisierungsvektor (IV), eine weitere eindeutige 16-Byte-Sequenz. Genauer gesagt muss es eindeutig sein: Die Netlogon-Spezifikation besagt, dass IV immer aus Nullen besteht.

Der Forscher Tom Turworth hat Folgendes entdeckt: Wenn Sie dem Algorithmus einen Eingabesitzungsschlüssel mit acht Nullen geben und 256 Anmeldeversuche durchführen, ergibt die Kombination aus einem Nullschlüssel und einem Nullinitialisierungsvektor in einem von ihnen einen ClientCredential von Null. Wenn wir dies wissen, können wir uns wie jeder Computer in der Domäne beim Server anmelden. Zu diesem Zeitpunkt kann der Angreifer noch keine verschlüsselten Daten austauschen, dies ist jedoch nicht erforderlich: Der Server kann problemlos eine Sitzung ohne Verschlüsselung einrichten, anscheinend um alte Betriebssysteme zu unterstützen. Dadurch können Sie sich als Administrator des angegriffenen Servers anmelden und das Kennwort in Active Directory ändern.

In der Praxis erfordert der Angriffsprozess zusätzliche Schritte. Wenn Sie jedoch Netzwerkzugriff auf den Domänencontroller haben (beim Zugriff auf das lokale Netzwerk), sind diese recht einfach. Vor zwei Wochen ein Exploit für die Sicherheitslücke wurde aus öffentlich, und es gibt bereits Berichte über echte Angriffe auf Windows - Servern.

Gemessen an den Daten aus den Anweisungen von Microsoft für Administratoren wird die Sicherheitsanfälligkeit in zwei Schritten geschlossen. Ab dem 11. August (wenn Sie den Patch natürlich installiert haben) können alte Systeme, die nur über das anfällige Protokoll eine Verbindung zur Domäne herstellen können, dies tun. In diesem Fall ist der bekannteAngriffsmethode, aber vielleicht gibt es andere, komplexere Methoden. In der zweiten Phase, die am 9. Februar 2021 beginnt, werden unterstützte Server standardmäßig Verbindungen trennen, ohne Daten zu verschlüsseln. Mit anderen Worten, einige Organisationen bereiten Administratoren Kopfschmerzen, um ältere Systeme zu identifizieren und zu aktualisieren. In jedem Fall ist es notwendig, die Sicherheitslücke zu schließen, die Kosten für das Hacken sind zu hoch.

Was sonst noch passiert ist:

Die Quellcodes von Windows XP und anderen alten Microsoft-Betriebssystemen sind durchgesickert . Das Archiv mit 43 Gigabyte wurde letzte Woche öffentlich zugänglich gemacht. Die Vollständigkeit und Qualität des Lecks wurde noch nicht richtig eingeschätzt. Möglicherweise führt dies zur Entdeckung neuer kritischer Sicherheitslücken in Windows XP, die niemand mehr beheben wird. Auf der anderen Seite machen selbst die bekannten Fehler dieses Betriebssystems es unsicher, das Leck ändert in diesem Fall nichts.

Eine kritische Sicherheitslücke in Firefox für Android ermöglicht es Ihnen, einen Browser aus der Ferne zu starten, der eine beliebige URL öffnet. Die Veröffentlichung von Desktop - Firefox 81 und ESR 78,3 schließt eine weitere Charge von kritischen Bugs.

EntdecktTrojaner für Android, der Nachrichten mit einmaligen Autorisierungscodes abfängt und Daten für den Zugriff auf den Telegramm-Messenger und die Google-Dienste stiehlt. Ein anderer Banking-Trojaner für Android verwendet TeamViewer zur Fernsteuerung eines Geräts.

Sophos untersucht eine Betrugskampagne, die einen „frühen Zugriff“ auf das iPhone 12 bietet. Betrug beginnt mit iMessage und endet mit Kreditkartendiebstahl.

Check Point Software hat eine Studie zu einer kritischen Sicherheitslücke in der Instagram-App für iOS und Android veröffentlicht. Die Ausführung von beliebigem Code wurde durch einen Fehler in der Bibliothek ermöglicht, der JPEG-Bilder decodiert.