Bei Habré wurde das Thema Informationssicherheit intelligenter Geräte mehr als einmal angesprochen. Um ein neues Modell schnell in die Serie aufzunehmen, achten viele Hersteller nicht ausreichend auf den digitalen Schutz ihrer Geräte. Dies führt zu merkwürdigen Situationen. Beispielsweise kann eine weggeworfene intelligente Glühbirne Angreifern den Zugriff auf ein Unternehmens-WLAN-Netzwerk ermöglichen.

Glühbirnen sind nicht das einzige Problem. Sie hacken intelligente Kühlschränke, Thermostate und sogar ganze Autos. Aber diesmal wurde ein sehr harmloses Gerät - eine Kaffeemaschine - gehackt. Martin Chron, ein Forscher bei Avast, untersuchte die Software und Hardware der Smarter-Kaffeemaschine. Die Ergebnisse der Studie sind sehr interessant . Lesen Sie mehr über sie unter dem Schnitt.

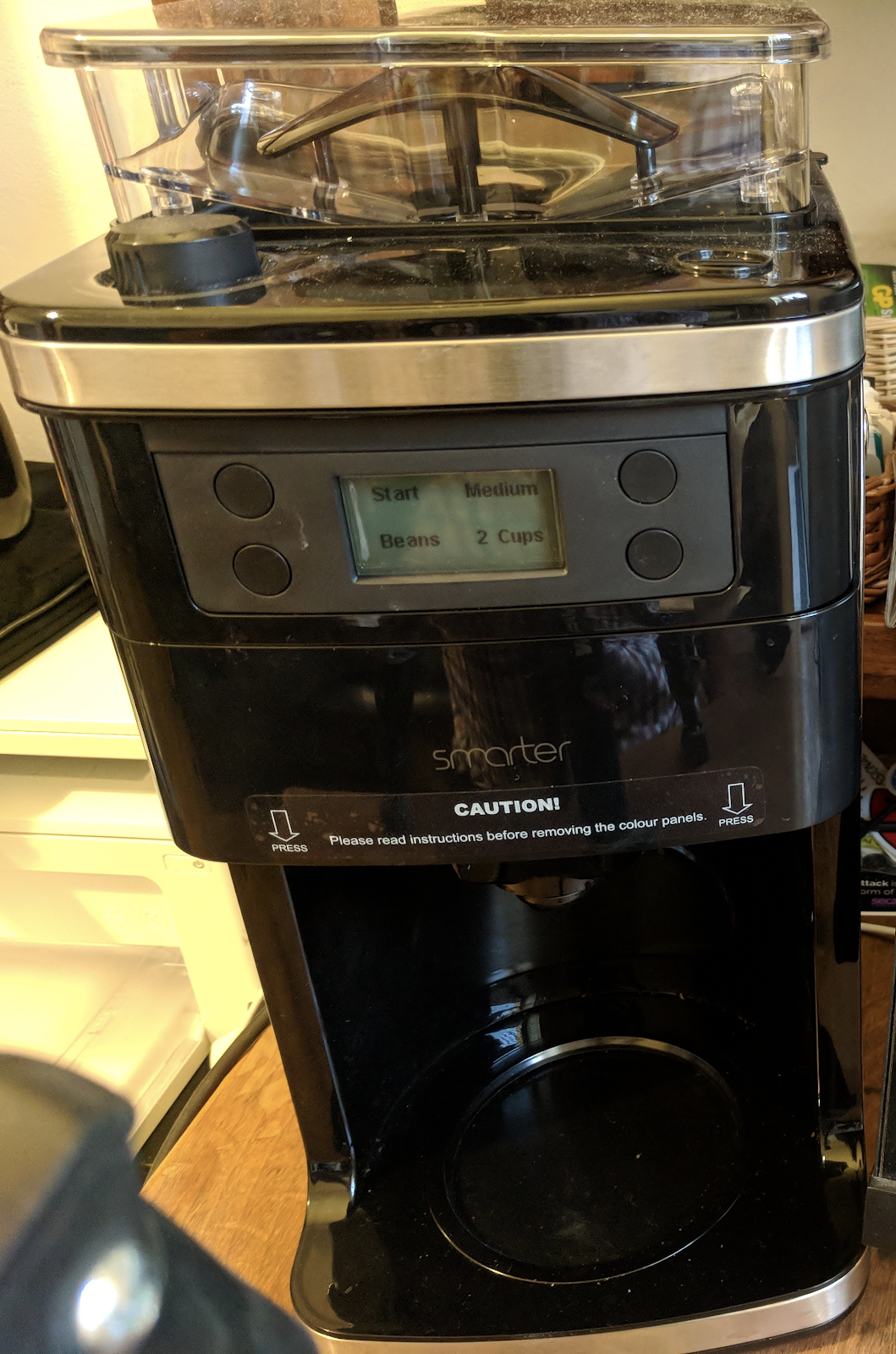

Was ist das für ein Gerät?

Das 250-Dollar-Gerät verbindet sich über WLAN mit einem Telefon mit einer App. Dementsprechend können Sie verschiedene Betriebsarten der Kaffeemaschine aus der Ferne einstellen und die Getränkesorten auswählen. Im Allgemeinen ist dies ein gängiges Gerät für seine Klasse.

Nachdem Martin Chron das Gerät gekauft hatte, trank er Kaffee und beschloss, die Sicherheit von Smarter zu bewerten. Es stellte sich sofort heraus, dass das Gerät sofort gehackt werden kann.

Wie schlimm ist es?

Wie sich herausstellte, fungiert die Kaffeemaschine beim Einschalten als WLAN-Hotspot. Dies ist erforderlich, um das Gadget mit der Anwendung auf dem Smartphone des Benutzers zu verbinden. Das Problem ist, dass die Verbindung nicht sicher ist. Da es überhaupt keine Verschlüsselung gibt, war es für Martin nicht schwierig zu lernen, wie die Kaffeemaschine und das Smartphone drahtlos interagieren.

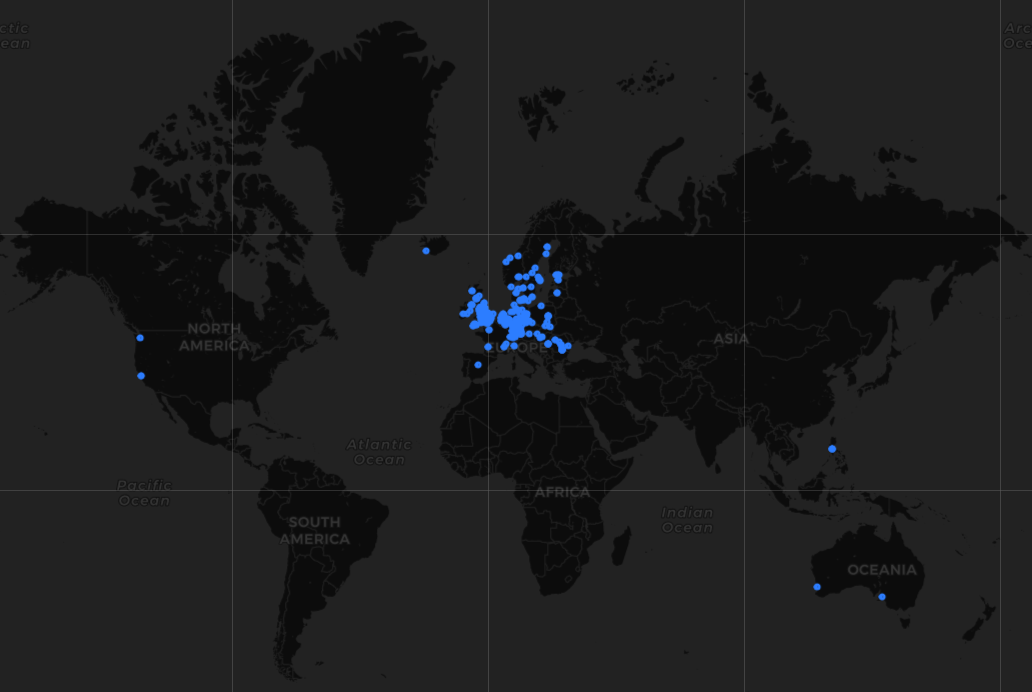

Anfällige intelligentere Kaffeemaschinen auf der ganzen Welt

Er fand heraus, dass das Firmware-Update des Geräts über Funk übertragen wird. Es wird direkt in der Anwendung gespeichert und dann vom Smartphone zur Kaffeemaschine übertragen.

Danach entwickelte Martin die Firmware rückgängig und stellte fest, dass es sich um ungeschützte Daten handelte, die sofort in den Flash-Speicher der Kaffeemaschine geladen wurden. Im Allgemeinen können Sie alles herunterladen, was Sie möchten. Es gibt jedoch ein kleines Problem: Sie müssen wissen, welche Befehle das Gerät versteht.

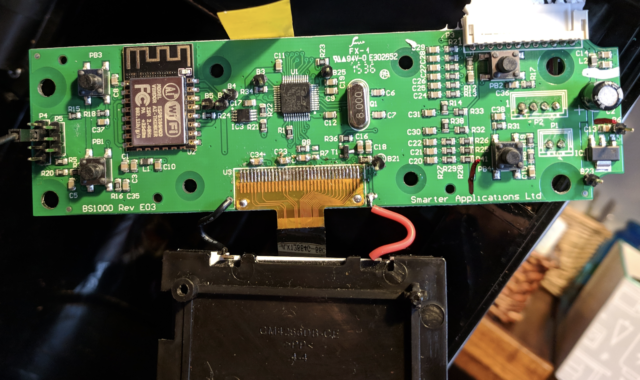

Zu diesem Zweck nahm Martin das Gerät auseinander und untersuchte seine Innenseiten.

Bügeln Sie klüger

Die Hauptsache, die herausgefunden werden musste, ist, welcher Prozessor in der Kaffeemaschine verwendet wird. Übrigens hätte noch vor 10 Jahren ein Satz wie „Kaffeemaschinenprozessor“ die meisten Leser verwirrt. Aber jetzt ist es in der Reihenfolge der Dinge.

Nachdem Martin die Kaffeemaschine zerlegt hatte, sah er dies.

1 - ESP8266 mit AT-Modem-Firmware, 2 - STM32F05106 ARM Cortex M0 - Hauptchip, 3 - I2C-EEPROM, 4 - Debug-Ports und Softwareschnittstelle

Nach Prüfung der Hardware stellte der Forscher fest, dass er die wichtigsten Funktionen wie die Aktivierung der Heizung nutzen kann. Installieren eines Updates (oder was auch immer die Kaffeemaschine als Update betrachtet) sowie Aktivieren des Piepsers. Unten sehen Sie genau, auf welche Funktionen zugegriffen werden kann.

Jetzt hatte der Forscher genug Informationen, um ein Skript in Python zu schreiben, um Software von Drittanbietern zu installieren, die die Kaffeemaschine betrügt. Das Gerät glaubt, dass ein geplantes Update durchgeführt wird.

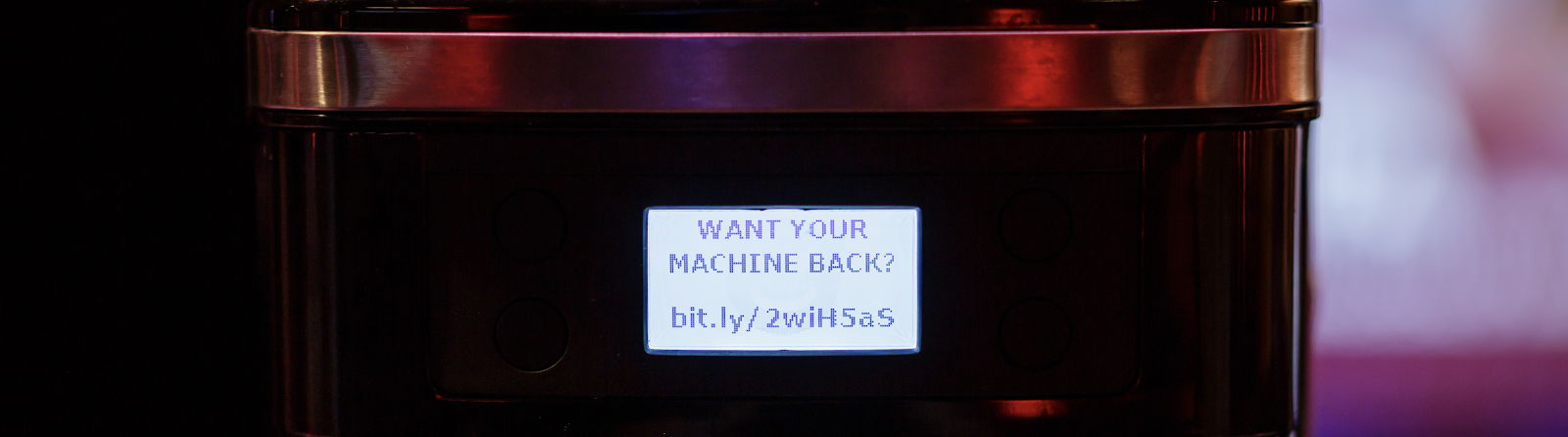

Nun, nach dem "Update" können Sie anderen Benutzern der Kaffeemaschine mit solchen Nachrichten gefallen.

Der Betrieb des Gerätes kann durch Verwendung verschiedener Funktionen vollständig blockiert werden. Jeder Eindringling in Reichweite des WLANs der Kaffeemaschine kann dies tun. Stellen Sie sich zum Beispiel ein Büro mit einem solchen Gerät und Besucher vor, die mit einer Kaffeemaschine machen können, was sie wollen. Was genau? Zum Beispiel:

Um dies alles zu tun, modifizierte Martin die Firmware der Kaffeemaschine, die er studierte. Er fügte es der Android-Anwendung hinzu (mit iOS wäre alles etwas komplizierter). Und dann musste nur noch das Gerät mit einer benutzerdefinierten Firmware "aktualisiert" werden.

Beim Einschalten sendet die Kaffeemaschine die SSID immer mit dem Wert "Smarter Coffee: xx", wobei XX der Teil der MAC-Adresse des Geräts ist.

Was weiter?

Sie können die Kaffeemaschine sperren und ein Lösegeld zum Entsperren verlangen. Natürlich werden Sie in diesem Fall nicht viel bekommen, aber Sie wissen nie, dass das angegriffene Unternehmen plötzlich viele der gleichen Kaffeemaschinen hat und alle gleichzeitig deaktiviert werden können.

Mit mehr Aufwand könnte ein Angreifer ein Gerät so programmieren, dass es ein internes Netzwerk angreift, einschließlich eines Routers, PCs, Laptops und aller anderen Geräte, die mit diesem Netzwerk verbunden sind. Darüber hinaus ist dies ohne besondere Probleme möglich - kaum jemand wird auf die Tätigkeit der Kaffeemaschine achten.

Übrigens blockiert Martins benutzerdefinierte Firmware alle nachfolgenden - es funktioniert nicht, die Kaffeemaschine auf standardmäßige Weise zu aktualisieren. Sie müssen entweder eine Verbindung zum Service-Port herstellen oder die Firmware auf andere Weise aktualisieren.

Wie gefährlich ist das alles?

Wenn wir über Kaffeemaschinen sprechen, dann nicht sehr viel. Sie können die Verwendung von Produkten von Smarter oder anderen Unternehmen einfach ablehnen (es ist unwahrscheinlich, dass Smarter der einzige ist, der keine Verschlüsselung verwendet).

Wenn Sie sich jedoch vorstellen, wie viele verschiedene intelligente Geräte derzeit weltweit ohne Schutz arbeiten, wird dies unangenehm. All diese intelligenten Schlösser, Augen, Glühbirnen, Telefone, Thermostate, Wasserkocher usw. Wenn Angreifer sie ernst nehmen, können die Folgen schlimm sein. Vom trivialen Hacken eines Geräts zum Herumspielen, zum Stehlen von Eigentum oder zum Erhalten von Unternehmensgeheimnissen wird all dies für Cyberkriminelle möglich.

Wie kann man die Situation beheben? Es gibt verschiedene Möglichkeiten:

- Hersteller beginnen, auf das Problem der Informationssicherheit zu achten und ihre Geräte zu schützen. Dies ist der unwahrscheinlichste Weg, da Unternehmen, wie oben erwähnt, nicht daran interessiert sind, den Geräteschutz zu maximieren, sondern ihre Produkte schneller auf den Markt zu bringen und sie benutzerfreundlich zu machen.

- Verwenden Sie keine intelligenten Geräte in Büros, Wohnungen und Wohnungen. Dies ist unwahrscheinlich, da intelligente Geräte zu einem Teil unseres Alltags geworden sind und es unwahrscheinlich ist, dass eine Person, die sie aktiv nutzt, sie freiwillig ablehnt.

- Verwenden Sie Methoden und Schutzmethoden von Drittanbietern. Verbinden Sie beispielsweise Geräte mit virtuellen LANs, wenn Sie eine vom Computernetzwerk isolierte SSID verwenden.

Wie schützen Sie Ihre Smart-Geräte vor Hacking? Vielleicht sind Sie auf ähnliche Fälle gestoßen? Lassen Sie uns in den Kommentaren diskutieren.