In Wahrheit sind technische Methoden zum Entsperren mobiler Geräte für einen Computerforensiker kein Selbstzweck. Seine Hauptaufgabe besteht darin, auf im Speicher gespeicherte Daten zuzugreifen. Wenn es dem Forscher gelingt, Informationen unter Umgehung des festgelegten PIN-Codes oder des Bildkennworts aus dem Gerät zu extrahieren, verschwindet die Notwendigkeit des Entsperrens normalerweise. Wenn ein Experte jedoch weiterhin Daten auf physischer oder logischer Ebene extrahiert, kann er Informationen abrufen, die ihm helfen, das Gerät in Zukunft zu entsperren. In diesem Artikel spricht Igor Mikhailov, Spezialist am Group-IB Computer Forensics Laboratory, weiter darüber, wie Forensiker die Blockierung eines Mobilgeräts umgehen können. Der erste Teil kann hier eingesehen werden...

: , . — , . , . , .

Natürlich hängen die technischen Funktionen zum Entsperren eng mit den Eigenschaften eines bestimmten Geräts zusammen: Hersteller, Modell, Betriebssystemversion, installierte Sicherheitsupdates usw. Ein Forensiker sollte diese Punkte berücksichtigen, wenn er versucht, ein mobiles Gerät zu entsperren. Beginnen wir mit Apple.

Entsperren Sie Apple Mobile-Geräte

Methode 21: Verwenden von Hardware- und Softwaresystemen GrayKey und UFED Premium

Derzeit gibt es auf dem Markt zwei Software- und Hardwarekomplexe, mit denen PIN-Codes ausgewählt und Daten von gesperrten Apple-Mobilgeräten extrahiert werden können.

Das erste Gerät ist der Grayshift GrayKey [23]. Laut dem Entwickler des Geräts kann damit der PIN-Code fast aller iPhones mit jeder iOS-Version wiederhergestellt werden.

So sieht eines der berühmten GrayKey-Bilder aus, die der Öffentlichkeit präsentiert werden:

Nur zwei Pins reichen nicht aus, um die untersuchten Geräte anzuschließen. Ich werde unten erklären, warum.

Der zweite Passwort-Cracker ist Cellebrites UFED Premium, der am 14. Juni 2019 angekündigt wurde [24].

Wahrscheinlich kann UFED Premium in Form einer Reihe von Programmen (analog zu UFED 4PC) oder eines speziellen Hardwaregeräts (analog zu UFED Touch) existieren.

Beide Geräte stehen in einer Reihe von Ländern nur Militär- und Polizeistrukturen zur Verfügung. Informationen über die Fähigkeiten beider Komplexe sind begrenzt. Dies ist darauf zurückzuführen, dass Apple die Extraktion von Daten von seinen Geräten entschieden ablehnt und ständig neue Entwicklungen in seinen Produkten einführt, um zu verhindern, dass Forensiker Daten von solchen Geräten extrahieren.

Es ist mit Sicherheit bekannt, dass die Unternehmen GreyShift und Cellebrite einige Zeit (von mehreren Wochen bis zu mehreren Monaten) benötigen, um neue Entwicklungen von Apple zu umgehen, die den Zugriff auf den Speicher gesperrter Mobilgeräte verhindern.

Der PIN-Code von Apple-Mobilgeräten kann mithilfe eines Brute-Force-Angriffs geknackt werden. Bei Erfolg dauert eine solche Kennwortauswahl weniger als einen Tag, kann jedoch sechs Monate oder länger dauern. Dementsprechend schränkt die Verbindung von nur zwei Mobilgeräten mit GrayKey die Fähigkeiten des Forschers erheblich ein, da die Wiederherstellung der PIN zeitaufwändig ist.

Sicherheitsempfehlung: Digitale Passwörter mit einer Länge von 4 bis 6 Zeichen sind in Bezug auf Suchbegriffe relativ akzeptabel. Selbst 7-8 Ziffern erschweren die Aufgabe des Brute-Force-Passworts bereits erheblich, und die Verwendung eines starken alphanumerischen Passworts macht diese Aufgabe in angemessener Zeit unlösbar.

Methode 22: Verwenden des IP-Box-Hardwarekomplexes

Um den PIN-Code gesperrter Apple-Mobilgeräte mit iOS 7-8.1 wiederherzustellen, können Sie eine Familie von Hardwaregeräten verwenden, deren Namen normalerweise die IP-Box-Kombination verwenden. Es gibt viele Hardware-Implementierungen eines solchen Geräts, die von Hunderten bis zu Tausenden von Dollar reichen. Eine Variante einer solchen Implementierung ist beispielsweise das IP Box iPhone Password Unlock Tool [25]. So sieht das Ergebnis der PIN-Code-Wiederherstellung mit diesem Gerät aus:

Eine Reihe von Unternehmen, die Software für die mobile Forensik entwickeln, haben diese Funktionalität in ihre Entwürfe implementiert. Susteen ging noch weiter und implementierte ein ähnliches Gerät in Form des Burner Breaker-Roboterkomplexes (der PIN-Code des gesperrten Mobilgeräts wird vom Roboter erfasst) [26]:

Wie vom Hersteller des IP Box iPhone Password Unlock Tools angegeben, dauert die Auswahl eines 4-stelligen PIN-Codes für ein gesperrtes Apple-Mobilgerät nicht länger als 17 Stunden.

Sicherheitstipp: Ihr iOS 7-Gerät musste vor einigen Jahren ersetzt werden.

Methode 23: PIN-Wiederherstellung

Bei jüngeren iPhone-Modellen (bis einschließlich iPhone 5c) ist es möglich, einen PIN-Code durch Brute-Force-Angriffe brutal zu erzwingen. Dies kann beispielsweise mit dem UFED Physical Analyzer von Cellebrite oder dem iOS Forensic Toolkit von Elcomsoft erfolgen.

Wenn sich ein Gerät im DFU-Modus befindet, wird es mit einer Reihe von Exploits geladen, mit denen es die Kontrolle über das Gerät übernehmen kann, bevor es sein eigenes Betriebssystem startet.

Das Erscheinungsbild des physischen iOS-Fensters mit Optionen zur Datenextraktion und PIN-Wiederherstellung für ein verbundenes iPhone 4:

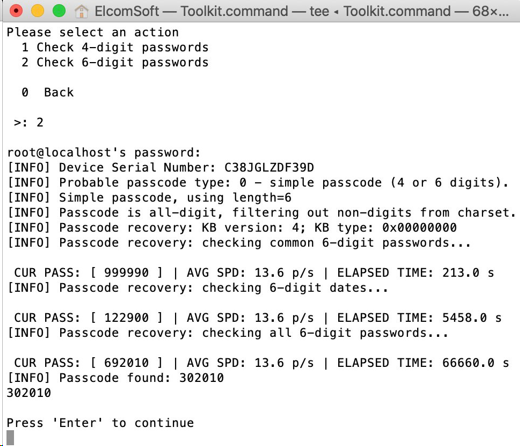

Wenn Sie die Option "Kennwortcode-Wiederherstellung" auswählen, wird der PIN-Code des gesperrten Geräts ausgewählt. Das Ergebnis der Wiederherstellung des PIN-Codes sieht folgendermaßen aus:

Perspektiven für das Extrahieren von Daten von blockierten Apple-Mobilgeräten

Am 27. September 2019 kündigte ein Twitter-Benutzer unter dem Pseudonym axi0mX den checkm8-Exploit an. Er nutzte eine Sicherheitslücke aus, die Informationen auf Millionen von Apple-Geräten (von iPhone 4s bis iPhone X) gefährdete [27].

Aufgrund der Tatsache, dass es auf dem iPhone 4S, iPhone 5 und iPhone 5C keine Hardware-Möglichkeit gibt, die Anzahl der Versuche, den PIN-Code eines gesperrten Geräts zu erzwingen, zu begrenzen, sind diese Geräte anfällig für Software, mit der die PIN-Code-Werte nacheinander brutal erzwungen werden können, um sie wiederherzustellen.

Die August-Version des Elcomsoft IOS Forensics Toolkit enthält die Implementierung eines solchen Angriffs für Geräte: iPhone 5 und iPhone 5c.

Darüber hinaus berichteten Sicherheitsforscher der PANGU-Gruppe über eine SEPROM-Sicherheitslücke [28] in A8-A10-Chips (iPhone 6, 6s, 7), die theoretisch auch die Deaktivierung der PIN-Brute-Force-Überprüfung ermöglichen würde. Sicherheitsempfehlung

: Derzeit können nur A12- und A13-Geräte (iPhone XR, XS, 11, 11Pro) als sichere Geräte betrachtet werden. Vergessen Sie nicht, dass Sie über das alte Gerät iCloud-Daten vom neuen Gerät abrufen können, wenn das alte anfällige Gerät mit derselben iCloud mit der neuen sicheren verbunden ist.

Elcomsoft IOS Forensics Toolkit Brute-Force:

Methode 24: Verwenden von Sperrdateien

Wenn ein Apple-Mobilgerät mindestens einmal mit einem Computer unter Windows oder MacOS verbunden wurde, erstellt iTunes automatisch Dateien darauf, mit denen der Forscher Daten vom gesperrten Gerät extrahieren kann.

Diese Dateien befinden sich in den folgenden Pfaden:

- Mac OS X: \ private \ var \ db \ lockdown

- Windows 2000 und XP: C: \ Dokumente und Einstellungen \ Alle Benutzer \ Anwendungsdaten \ Apple \ Lockdown

- Windows Vista, 7, 8 und 10: C: \ ProgramData \ Apple \ Lockdown

Für eine erfolgreiche Datenextraktion muss der Forscher diese Dateien vom Computer des Besitzers des Mobilgeräts auf seine Workstation (im selben Ordner) verschieben. Die Daten können dann mit einem beliebigen forensischen Tool oder iTunes abgerufen werden.

Es ist wichtig zu beachten, dass der Forscher diesen Ansatz nicht verwenden kann, wenn auf einem Apple-Mobilgerät iOS Version 9 oder höher ausgeführt wird und nach dem Sperren neu gestartet wurde.

Sicherheitsempfehlung: Verbinden Sie iOS-Geräte nicht mit Computern, auf denen keine vollständige Festplattenverschlüsselung mit installiertem sicherem Kennwort installiert ist.

Entsperren von Mobilgeräten mit Android-Betriebssystem

Für mobile Geräte, auf denen das Android-Betriebssystem ausgeführt wird, gibt es eine Reihe von Methoden, mit denen Sie auf Daten zugreifen können, ohne eine PIN oder ein Muster zu kennen. Wir werden sowohl diese Methoden als auch Möglichkeiten zur Wiederherstellung Ihrer PIN oder Ihres Musters beschreiben.

Methode 25: Gerät mit AT-Befehlen des Modems entsperren

Auf einigen Mobilgeräten kann das AT-Modem standardmäßig aktiviert werden. In der Regel handelt es sich hierbei um mobile Geräte, die von LG Electronics Inc. hergestellt werden. in 2016-2017, aber es kann Geräte von anderen Herstellern hergestellt werden.

Dies ermöglicht dem Forscher, den Betrieb des mobilen Geräts unter Verwendung von AT-Befehlen zu steuern. Mit diesen Befehlen können Sie beispielsweise einen Speicherauszug von einem Gerät abrufen, das sich im Firmware-Aktualisierungsmodus befindet. Oder entsperren Sie das Gerät mit einem einzigen Befehl. Die Verwendung von AT-Befehlen ist die forensisch korrekteste Methode, da die Daten im Gerätespeicher nicht geändert werden.

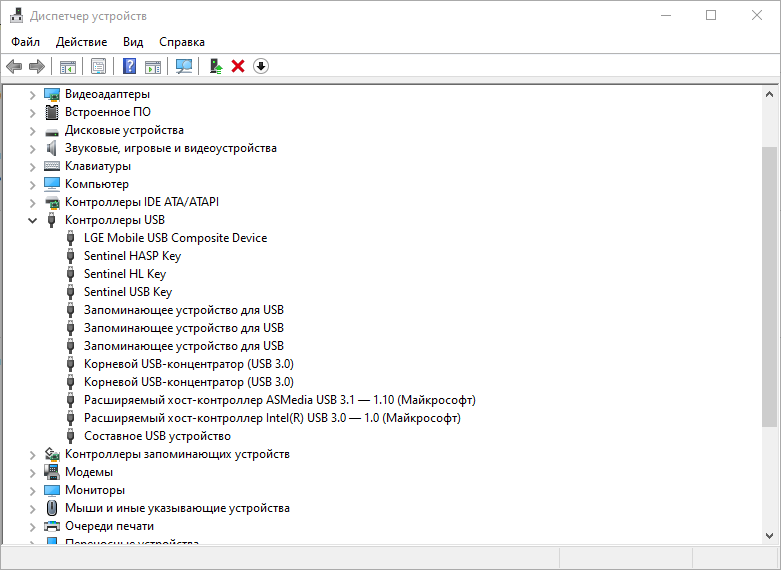

Um ein mobiles Gerät zu entsperren, muss es in der Liste der Windows-Geräte auf dem Computer des Ermittlers als LGE Mobile USB Modem angezeigt werden.

Gesperrtes LG-Smartphone, das im LGE Mobile USB-Modus mit dem Computer des Forschers verbunden ist:

Anschließend können Sie über das Terminal einen AT-Befehl ausgeben oder eine spezielle Software verwenden (z. B. Oxygen Forensic Suite Expert).

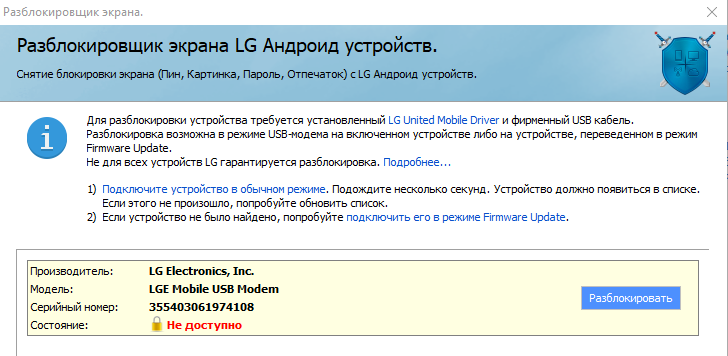

Anzeigen eines gesperrten LG-Smartphones in Oxygen Forensic® Expert:

Wenn Sie in der Programmoberfläche auf die Schaltfläche "Entsperren" klicken, wird das Gerät entsperrt:

Die Verwendung von AT-Befehlen in der mobilen Forensik wird in der Arbeit „Entsperren des Bildschirms eines LG Android-Smartphones mit AT-Modembefehlen“ [29] ausführlicher beschrieben.

Schutzempfehlung: Ändern Sie das Gerät auf das aktuelle.

Methode 26: Zugriff auf Daten eines gerooteten Geräts

Manchmal kann ein gerootetes Gerät für die Forschung akzeptiert werden, dh ein Gerät, auf dem der Forscher bereits Superuser-Rechte hat. Auf einem solchen Gerät hat der Forscher Zugriff auf alle Daten: Dateien und logische Partitionen. Auf diese Weise kann der Forscher Dateien extrahieren, die eine PIN oder ein Muster enthalten, und versuchen, ihre Werte wiederherzustellen oder zu löschen und so das Gerät zu entsperren.

Zusätzlich zu dem beschriebenen Verfahren kann ein physischer Speicherauszug eines mobilen Geräts, in dem der Forscher Dateien finden kann, die eine PIN oder einen Grafikcode enthalten, auf folgende Weise erzeugt werden:

- Chip-Off-Methode (Extraktion eines Speicherchips und direktes Lesen von Informationen daraus)

- JTAG-Methode (unter Verwendung der Joint Test Action Group-Schnittstelle, die zum Debuggen von Programmen verwendet wird)

- In-System Programming (ISP) ( )

- Emergency Download Mode ( Qualcomm)

- AT-

Mithilfe von Exploits kann der Forscher einen Teil des Dateisystems des untersuchten Geräts extrahieren. Wenn dieses Fragment des Dateisystems Dateien enthält, die eine Sperr-PIN oder ein Sperrmuster enthalten, kann der Forscher versuchen, diese wiederherzustellen.

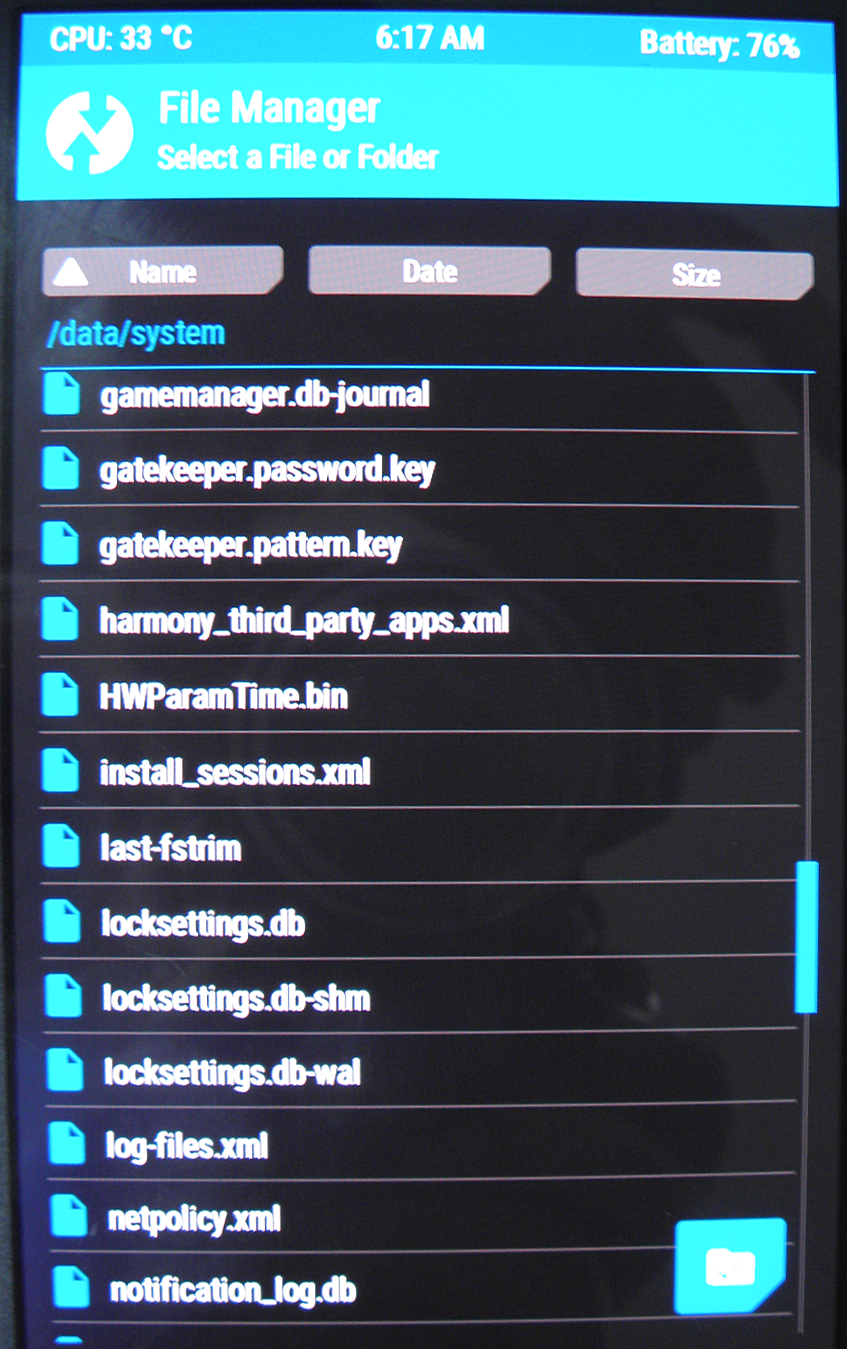

Dateien gesture.key, settings.db, locksettings.db, gatekeeper.password.key

Informationen zur PIN oder zum Grafikcode werden in den folgenden Dateien unter dem Pfad / data / system / gespeichert :

- gesture.key (gatekeeper.pattern.key in neuerer Firmware)

- password.key (oder gatekeeper.password.key)

- locksettings.db

- locksettings.db-wal

- locksettings.db-shm

- settings.db

- settings.db-wal

- settings.db-shm

Durch Löschen dieser Dateien oder Ändern der darin enthaltenen Hash-Kennwortwerte wird das mobile Gerät möglicherweise entsperrt.

Sicherheitsempfehlung: Diese Methode (gesture.key) gilt für ältere Geräte, bei denen noch kein separater Bereich zum Speichern kryptografischer Daten vorhanden war und die einfach im Dateisystem gespeichert wurden. Diese Methode funktioniert nicht in neuen Geräten.

Methode 27: Löschen Sie die Datei mit dem Sperrcode

Der einfachste Weg, Ihr Mobilgerät zu entsperren, besteht darin, die Datei mit dem Sperrcode zu löschen. Dazu muss das USB-Debugging auf dem Gerät aktiviert sein, was leider nicht immer der Fall ist.

Wenn der Forscher Glück hat und das USB-Debugging aktiviert ist, kann er die Datei mit dem Kennwort mit der angegebenen Befehlsfolge löschen [30]:

adb devices

adb shell

cd /data/system

su

rm *.key

rm *.key

adb rebootEine alternative Option ist die Eingabe eines Befehls, mit dem die Datei gesture.key gelöscht wird :

adb shell rm /data/system/gesture.keyNach dem Neustart wird das Gerät entweder sofort entsperrt oder es wird ein Sperrbildschirm angezeigt, den Sie einfach nach oben oder zur Seite wischen können.

Eine andere Methode zum Entfernen einer Sperre besteht darin, die Werte der Datenbankzellen zu ändern, die Kennwörter enthalten. Führen Sie dazu die folgende Befehlsfolge aus [30]:

adb shell

cd /data/data/com.android.providers.settings/databases

sqlite3 settings.db

update system set value=0 where name=’lock_pattern_autolock’;

update system set value=0 where name=’lockscreen.lockedoutpermanently’;

.quit

Eine alternative Option bietet der Benutzer nstorm1 im Forum w3bsit3-dns.com . Er schlägt vor, die folgende Befehlsfolge einzugeben [31]:

adb shell

cd /data/data/com.android.providers.settings/databases

sqlite3 settings.db

update secure set value=0 where name='lockscreen.password_salt';

update secure set value=0 where name='lockscreen.password_type';

update secure set value=0 where name='lockscreen.lockoutattemptdeadline';

update secure set value=0 where name='lock_pattern_visible_pattern';

update system set value=0 where name='lockscreen.lockexchange.enable';

.quitSchutzempfehlung: ähnlich der vorherigen.

Methode 28: Installieren einer benutzerdefinierten Firmware

Wenn der Forscher Pech hat und auf dem mobilen Gerät kein USB-Debugging aktiviert ist, kann er versuchen, eine benutzerdefinierte Firmware zu installieren, um Zugriff auf Dateien mit Sperrcodes (Kennwörtern) zu erhalten, oder diese löschen.

Am beliebtesten sind benutzerdefinierte Firmwares:

- CWM Recovery (ClockworkMod Recovery) ist eine modifizierte inoffizielle Firmware, die für die meisten Geräte mit Android veröffentlicht wird. Es hat viel mehr Funktionen als native Firmware. Auf einigen Geräten wird es anstelle der nativen Firmware installiert, auf anderen Geräten wird es parallel installiert.

- Das Team Win Recovery Project (TWRP) ist auch eine modifizierte inoffizielle Firmware, die für die meisten Android-Geräte veröffentlicht wird. Es hat viel mehr Funktionen als native Firmware. Auf einigen Geräten wird es anstelle der nativen Firmware installiert, auf anderen Geräten wird es parallel installiert.

Einige benutzerdefinierte Firmware kann von einer microSD-Karte installiert werden. Anweisungen zum Flashen in mobile Geräte finden Sie auf den entsprechenden Internetseiten.

Nachdem Sie CWM Recovery auf das mobile Gerät geflasht haben, müssen Sie die DATA-Partition mit dem folgenden Befehl bereitstellen:

mount /dev/nandd /data

Nachdem Sie Zugriff auf die Gerätedateien erhalten haben, müssen Sie die in Methode 27 [32] beschriebene Befehlssequenz ausführen.

Wenn Sie es geschafft haben, TWRP auf Ihrem mobilen Gerät zu flashen, müssen Sie zum TWRP-Abschnitt "Erweitert" gehen und "Dateimanager" auswählen. Als Nächstes müssen Sie mit dem Dateimanager zur Datendiskette im Systemverzeichnis wechseln und dann Dateien löschen, die möglicherweise einen PIN-Code oder ein Bildkennwort enthalten (Dateien gesture.key, settings.db, locksettings.db, gatekeeper.password.key usw.). .).

Die in der TWRP File Manager-Benutzeroberfläche angezeigten Dateien gatekeeper.password.key, gatekeeper.pattern.key, locksettings.db, locksettings.db-wal und locksettings.db-shm werden angezeigt:

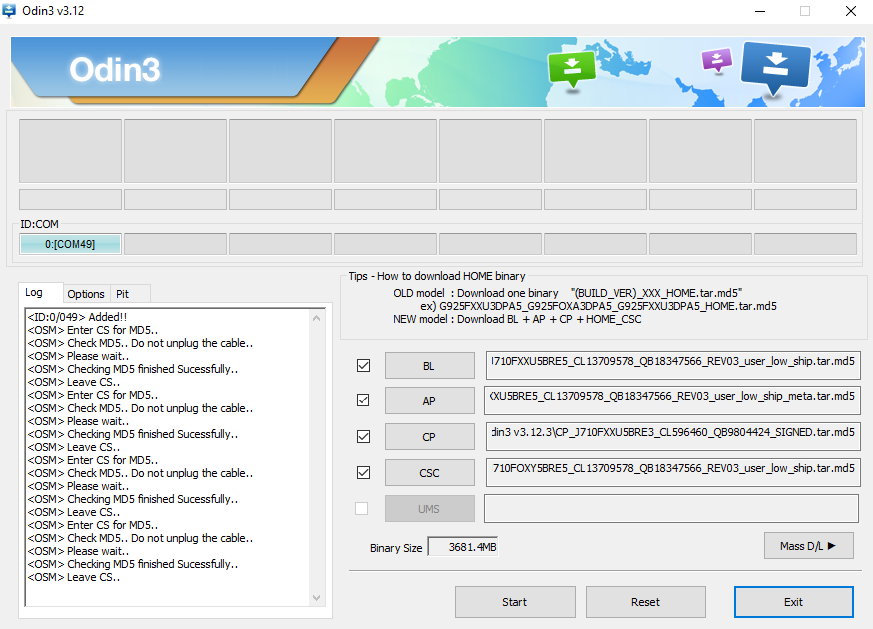

Benutzerdefinierte Firmware kann mit Odin auf Samsung-Mobilgeräten geflasht werden. Verschiedene Versionen des Programms haben ihre eigenen Anweisungen zum Flashen mobiler Geräte.

Hochladen einer benutzerdefinierten Firmware auf Ihr Samsung SM-J710-Mobilgerät mit Odin3:

Mit MTK-Chip ausgestattete mobile Geräte (z. B. Meizu, Xiaomi, Lenovo, Fly, Elephone, Blackview, ZTE, Bluboo, Doogee, Oukitel, UMI und andere chinesische Hersteller) können mit dem SP Flash Tool benutzerdefinierte Firmware flashen [33]. ...

Sicherheitsempfehlung: Verwenden Sie Geräte mit Vollplatten- oder Dateiverschlüsselung mit Android Version 9.0 und höher mit Sicherheitspatches vom Juli 2020 und neuer.

Methode 29: Wiederherstellen der PIN aus der Datei

Wenn ein Forscher eine Datei mit einem PIN-Code oder einem Grafikcode nicht von einem gesperrten Gerät extrahieren kann, kann er versuchen, den in der Datei gespeicherten Code wiederherzustellen.

Mit Andriller können Sie beispielsweise die in der Datei gesture.key gespeicherte PIN wiederherstellen.

Fragment des Andriller-Hauptfensters:

Aus der Datei mit dem Bildkennwort (gesture.key) kann ein Hash extrahiert werden, der mithilfe von Regenbogentabellen in eine Folge von Zahlen dekodiert werden kann, die die Werte des Bildcodes darstellen. Ein Beispiel für eine solche Extraktion findet sich in Android Forensics: Cracking the Pattern Lock Protection [34].

Das Wiederherstellen eines Grafikmusters aus der Datei gatekeeper.pattern.key ist derzeit schwierig, da es keine öffentlich verfügbaren Tools und Forschungsarbeiten gibt, die Ansätze zur Analyse der Daten in dieser Datei hervorheben würden.

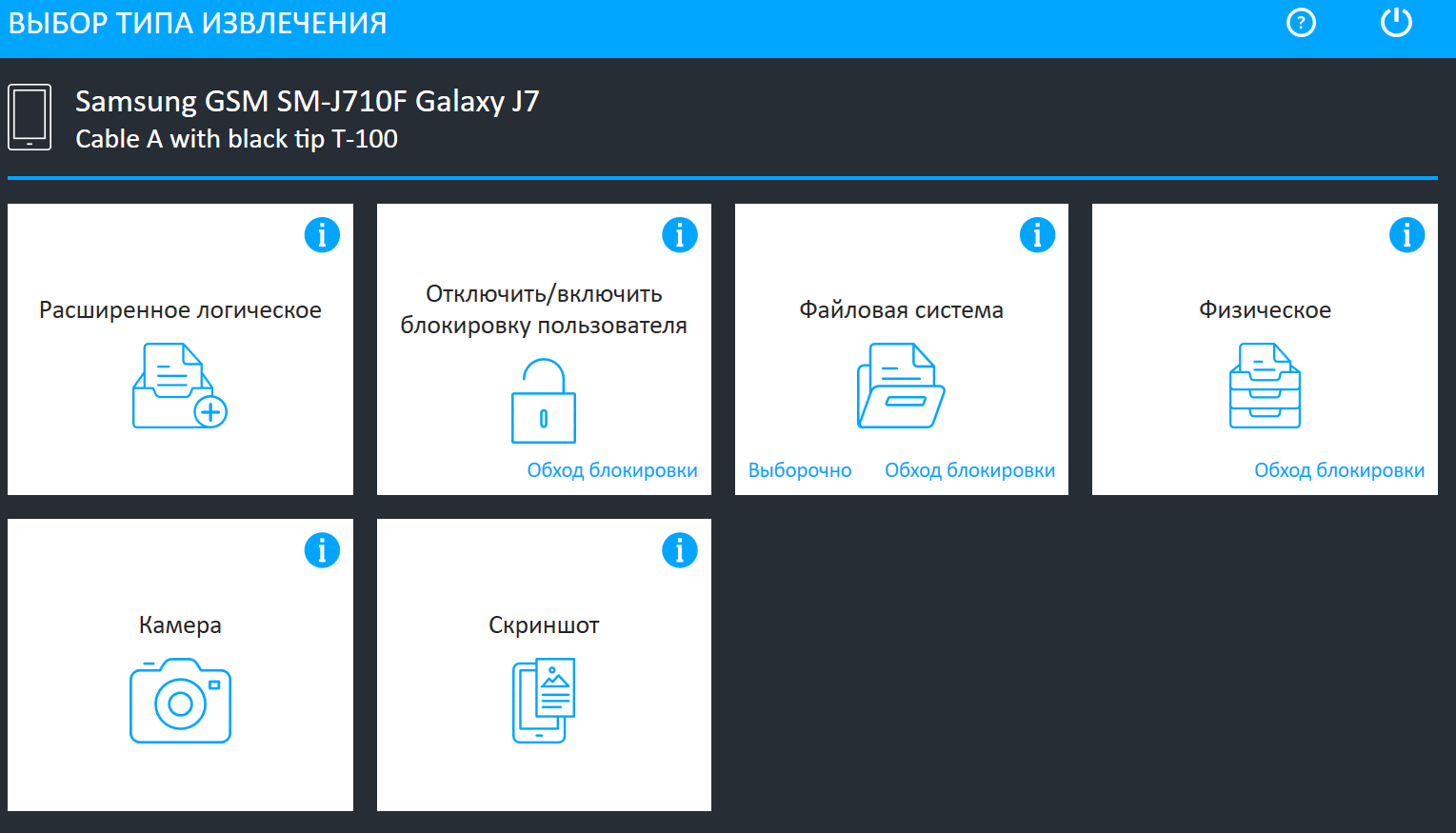

Methode 30: Verwendung spezieller Programme

Mit speziellen Programmen (oder Hardware- und Softwaresystemen - zum Beispiel UFED Premium, das oben beschrieben wurde) können Sie das Dateisystem des untersuchten Geräts extrahieren, einen physischen Speicherauszug erstellen und den Bildschirmsperrcode entfernen (und nach Recherche wiederherstellen). Die folgende Abbildung zeigt das UFED 4PC-Programmfenster mit Extraktionsoptionen für Samsung SM-J710F. Es zeigt die vollständige Vollständigkeit der dem Forscher zur Verfügung stehenden Extraktionsmethoden. UFED 4PC kann als zivile Version von UFED Premium angesehen werden.

Auf diese Weise kann der Forscher die Bildschirmsperre auf dem Smartphone deaktivieren / wiederherstellen sowie das Gerätedateisystem extrahieren oder eine vollständige Kopie des Gerätespeichers unter Umgehung der Sperre erstellen.

Schutzempfehlung: In der Regel nutzen solche Software- und Hardwaresysteme Schwachstellen im Bootloader oder Prozessor des Geräts aus und stehen dem zivilen Benutzer nicht zur Verfügung. Derzeit sind fast alle Kirin, Exynos und älteren Versionen von Qualcomm-Prozessoren anfällig.

Schlussfolgerungen

Das Smartphone ist heute die Hauptdatenquelle über das Privatleben seines Besitzers. Die Hersteller von Mobilgeräten verbessern dies und verbessern ständig die Sicherheit der darin gespeicherten Daten. Aus technischer Sicht ist die Sicherheit von iOS- und Android-Mobilgeräten der Spitzenklasse auf einem hohen Niveau. Selbst geringfügige Softwareschäden am Gerät können zu einem vollständigen Verlust des Zugriffs auf die Daten im Gerät führen.

Viele der beschriebenen Methoden sind nur für ältere Versionen von iOS und Android relevant. Ab Version 6.0 verwendet Android beispielsweise die Dateisystemverschlüsselung und ab iOS 11.4.1 den USB Restricted Mode-Mechanismus (einen Schutzmechanismus, der den Datenaustausch über den im Gerät integrierten Lightning-Port deaktiviert).

Der Wettbewerb zwischen Herstellern mobiler Geräte und Forschern, die Zugang zu Daten suchen, ähnelt einem Wettbewerb zwischen Spezialisten für die Entwicklung von Rüstungen und Projektilen. Um die Sicherheit gespeicherter Daten zu erhöhen, müssen Forscher die Schutzmechanismen mobiler Geräte eingehender untersuchen, was zu Kuriositäten führt. Ein Beispiel ist die Entwicklung des Checkm8-Exploits für Apple-Geräte. Apple hat die Sicherheit seiner Mobilgeräte stetig erhöht, was die Aktivitäten von Forschern behindert hat. Eine eingehende Analyse der Schutzmechanismen dieses Herstellers führte zur Entdeckung einer Sicherheitsanfälligkeit im BootROM, dh im Gerätecode, der für den ersten Start verantwortlich ist. Mit mheckm8 können Sie Superuser-Rechte für alle Apple-Geräte erhalten, die zwischen 2011 und 2017 veröffentlicht wurden (einschließlich aller Modelle von iPhone 4s bis iPhone X).und für alle vorhandenen Versionen des iOS-Betriebssystems. Diese Sicherheitsanfälligkeit kann nicht behoben werden: Um sie zu beheben, muss Apple Millionen von Geräten auf der ganzen Welt zurückrufen und den darin enthaltenen BootROM-Code ersetzen.

Soziale Methoden zum Entsperren mobiler Geräte werden weiterhin relevant sein, bis Hersteller andere Methoden entwickeln, um Gerätebesitzer zu identifizieren, die den Einsatz von Social Engineering verhindern.

Wenn wir über Gerätesicherheit sprechen, können zum Zeitpunkt der Veröffentlichung des Artikels relativ sichere Geräte in Betracht gezogen werden:

- Geräte auf Apple A12- und A13-Prozessoren mit iOS 13.6.1 und einem Kennwort mit mehr als 6 Zeichen.

- Geräte basierend auf Qualcomm 865- und 865+ -Prozessoren mit Android 9.0 und höher mit Sicherheitspatches vom Juli 2020. Dies muss ein Passwort verwenden und darf keine Foto-Entsperrung und keinen kamerabasierten Fingerabdrucksensor verwenden.

Quellen

22. Introducing GrayKey

23. GrayKey – iPhone

24. UFED Premium

25. IP-BOX iPhone Password Unlock Tool

26. The Burner Breaker

27. . heckm8, iPhone

28. Team Pangu demonstrates an unpatchable SEP vulnerability at MOSEC

29. Oleg Davydov. Unlocking The Screen of an LG Android Smartphone with AT Modem Commands

30. Kevin Arrows. How to Delete Your Android Security PIN

31. |

32. / . settings.db sqlite3

33. SP Flash Tool

34. Android Forensics: Cracking the Pattern Lock Protection

23. GrayKey – iPhone

24. UFED Premium

25. IP-BOX iPhone Password Unlock Tool

26. The Burner Breaker

27. . heckm8, iPhone

28. Team Pangu demonstrates an unpatchable SEP vulnerability at MOSEC

29. Oleg Davydov. Unlocking The Screen of an LG Android Smartphone with AT Modem Commands

30. Kevin Arrows. How to Delete Your Android Security PIN

31. |

32. / . settings.db sqlite3

33. SP Flash Tool

34. Android Forensics: Cracking the Pattern Lock Protection

Der Top- Down-Telegrammkanal t.me/Group_IB der Group-IB über Informationssicherheit, Hacker, APTs, Cyber-Angriffe, Betrüger und Piraten. Schritt für Schritt Untersuchungen, praktische Fälle mit Group-IB-Technologien und Empfehlungen, wie man kein Opfer wird. Verbinden!