Wir arbeiten mit fast allen Anbietern zusammen, und im Laufe der Jahre hatte ich in unserem Labor Zeit, mich mit der Architektur aller großen softwaredefinierten Lösungsentwickler auseinanderzusetzen. Das SD-WAN von Fortinet ist hier etwas auseinander, wodurch einfach die Funktionalität des Ausgleichs des Datenverkehrs zwischen Kommunikationskanälen in die Firewall-Software integriert wurde. Die Lösung ist eher demokratisch, daher wird sie normalerweise in Unternehmen betrachtet, in denen sie noch nicht für globale Veränderungen bereit sind, aber ihre Kommunikationskanäle effektiver nutzen möchten.

In diesem Artikel möchte ich Ihnen erklären, wie Sie Fortinet SD-WAN konfigurieren und damit arbeiten, wer die richtige Lösung für diese Lösung ist und welchen Fallstricken Sie hier begegnen können.

Die wichtigsten Akteure auf dem SD-WAN-Markt können in zwei Typen eingeteilt werden:

1. Startups, die SD-WAN-Lösungen von Grund auf neu erstellt haben. Die erfolgreichsten von ihnen erhalten beim Kauf durch große Unternehmen einen enormen Entwicklungsimpuls - dies ist die Geschichte von Cisco / Viptela, VMWare / VeloCloud, Nuage / Nokia

2. Große Netzwerkanbieter, die SD-WAN-Lösungen entwickelt haben und die Programmierbarkeit und Verwaltbarkeit ihrer traditionellen Router entwickelt haben, sind Geschichte Wacholder, Huawei

Fortinet hat es geschafft, seinen Weg zu finden. In die Software von Firewalls wurde eine Funktionalität integriert, die es ermöglicht, ihre Schnittstellen zu virtuellen Kanälen zu kombinieren und die Last zwischen ihnen mithilfe komplexer Algorithmen im Vergleich zum üblichen Routing auszugleichen. Diese Funktionalität wird als SD-WAN bezeichnet. Könnte Fortinet SD-WAN heißen? Der Markt entwickelt allmählich ein Verständnis dafür, dass Software-Defined die Trennung von Steuerebene und Datenebene, dedizierten Controllern und Orchestratoren bedeutet. Fortinet hat so etwas nicht. Die zentrale Verwaltung ist optional und wird mit dem traditionellen Fortimanager-Tool angeboten. Aber meiner Meinung nach sollte man nicht nach abstrakter Wahrheit suchen und Zeit damit verschwenden, über Begriffe zu streiten. In der realen Welt hat jeder Ansatz seine Vor- und Nachteile. Der beste Ausweg ist, sie zu verstehen und Lösungen auswählen zu können, die den Aufgaben entsprechen.

Ich werde versuchen, mit Screenshots in meinen Händen zu sagen, wie SD-WAN von Fortinet aussieht und kann.

Wie es funktioniert

Angenommen, Sie haben zwei Zweige, die durch zwei Datenverbindungen verbunden sind. Diese Datenübertragungskanäle werden auf die gleiche Weise gruppiert wie normale Ethernet-Schnittstellen im LACP-Port-Kanal. Oldtimer werden sich an PPP Multilink erinnern, was ebenfalls eine geeignete Analogie ist. Kanäle können physische Ports, VLAN-SVIs und VPN- oder GRE-Tunnel sein.

VPN oder GRE wird normalerweise verwendet, wenn LANs von Zweigstellen über das Internet verbunden werden. Und physische Ports - bei Vorhandensein von L2-Verbindungen zwischen Standorten oder bei der Verbindung über ein dediziertes MPLS / VPN, wenn wir mit der Verbindung ohne Überlagerung und Verschlüsselung zufrieden sind. Ein weiteres Szenario, in dem physische Ports in der SD-WAN-Gruppe verwendet werden, besteht darin, den lokalen Zugriff der Benutzer auf das Internet auszugleichen.

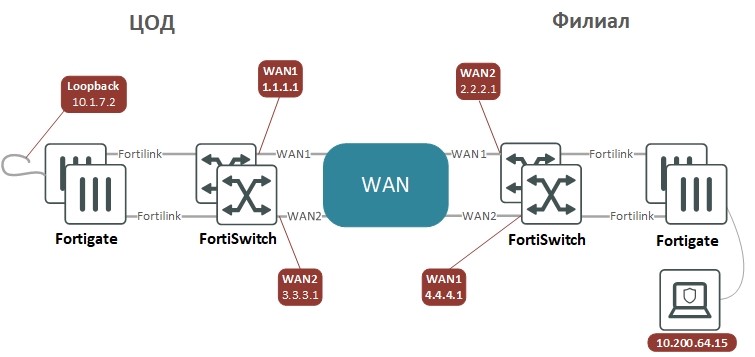

Wir haben vier Firewalls und zwei VPN-Tunnel an unserem Stand, die über zwei "Telekommunikationsbetreiber" arbeiten. Das Schema sieht folgendermaßen aus:

VPN-Tunnel werden im Front-End-Modus konfiguriert, sodass es wie Punkt-zu-Punkt-Verbindungen zwischen Geräten mit IP-Adressen auf P2P-Schnittstellen aussieht, die gepingt werden können und sichergestellt werden, dass die Verbindung über eine bestimmte Verbindung hergestellt wird Der Tunnel funktioniert. Damit der Verkehr verschlüsselt und auf die gegenüberliegende Seite geleitet werden kann, reicht es aus, ihn in den Tunnel zu leiten. Die Alternative - die Auswahl des Datenverkehrs für die Verschlüsselung mithilfe von Subnetzlisten - verwirrt den Administrator erheblich, da die Konfiguration komplexer wird. In einem großen Netzwerk können Sie zum Aufbau eines VPN die ADVPN-Technologie verwenden. Dies ist ein Analogon von DMVPN von Cisco oder DVPN von Huawei, mit dem Sie die Konfiguration vereinfachen können.

Site-to-Site-VPN-Konfiguration für zwei Geräte mit beidseitigem BGP-Routing

«» (DC)

«» (BRN)

config system interface

edit "WAN1"

set vdom "Internet"

set ip 1.1.1.1 255.255.255.252

set allowaccess ping

set role wan

set interface "DC-BRD"

set vlanid 111

next

edit "WAN2"

set vdom "Internet"

set ip 3.3.3.1 255.255.255.252

set allowaccess ping

set role lan

set interface "DC-BRD"

set vlanid 112

next

edit "BRN-Ph1-1"

set vdom "Internet"

set ip 192.168.254.1 255.255.255.255

set allowaccess ping

set type tunnel

set remote-ip 192.168.254.2 255.255.255.255

set interface "WAN1"

next

edit "BRN-Ph1-2"

set vdom "Internet"

set ip 192.168.254.3 255.255.255.255

set allowaccess ping

set type tunnel

set remote-ip 192.168.254.4 255.255.255.255

set interface "WAN2"

next

end

config vpn ipsec phase1-interface

edit "BRN-Ph1-1"

set interface "WAN1"

set local-gw 1.1.1.1

set peertype any

set net-device disable

set proposal aes128-sha1

set dhgrp 2

set remote-gw 2.2.2.1

set psksecret ***

next

edit "BRN-Ph1-2"

set interface "WAN2"

set local-gw 3.3.3.1

set peertype any

set net-device disable

set proposal aes128-sha1

set dhgrp 2

set remote-gw 4.4.4.1

set psksecret ***

next

end

config vpn ipsec phase2-interface

edit "BRN-Ph2-1"

set phase1name "BRN-Ph1-1"

set proposal aes256-sha256

set dhgrp 2

next

edit "BRN-Ph2-2"

set phase1name "BRN-Ph1-2"

set proposal aes256-sha256

set dhgrp 2

next

end

config router static

edit 1

set gateway 1.1.1.2

set device "WAN1"

next

edit 3

set gateway 3.3.3.2

set device "WAN2"

next

end

config router bgp

set as 65002

set router-id 10.1.7.1

set ebgp-multipath enable

config neighbor

edit "192.168.254.2"

set remote-as 65003

next

edit "192.168.254.4"

set remote-as 65003

next

end

config network

edit 1

set prefix 10.1.0.0 255.255.0.0

next

end

config system interface

edit "WAN1"

set vdom "Internet"

set ip 2.2.2.1 255.255.255.252

set allowaccess ping

set role wan

set interface "BRN-BRD"

set vlanid 111

next

edit "WAN2"

set vdom "Internet"

set ip 4.4.4.1 255.255.255.252

set allowaccess ping

set role wan

set interface "BRN-BRD"

set vlanid 114

next

edit "DC-Ph1-1"

set vdom "Internet"

set ip 192.168.254.2 255.255.255.255

set allowaccess ping

set type tunnel

set remote-ip 192.168.254.1 255.255.255.255

set interface "WAN1"

next

edit "DC-Ph1-2"

set vdom "Internet"

set ip 192.168.254.4 255.255.255.255

set allowaccess ping

set type tunnel

set remote-ip 192.168.254.3 255.255.255.255

set interface "WAN2"

next

end

config vpn ipsec phase1-interface

edit "DC-Ph1-1"

set interface "WAN1"

set local-gw 2.2.2.1

set peertype any

set net-device disable

set proposal aes128-sha1

set dhgrp 2

set remote-gw 1.1.1.1

set psksecret ***

next

edit "DC-Ph1-2"

set interface "WAN2"

set local-gw 4.4.4.1

set peertype any

set net-device disable

set proposal aes128-sha1

set dhgrp 2

set remote-gw 3.3.3.1

set psksecret ***

next

end

config vpn ipsec phase2-interface

edit "DC-Ph2-1"

set phase1name "DC-Ph1-1"

set proposal aes128-sha1

set dhgrp 2

next

edit "DC2-Ph2-2"

set phase1name "DC-Ph1-2"

set proposal aes128-sha1

set dhgrp 2

next

end

config router static

edit 1

set gateway 2.2.2.2

et device "WAN1"

next

edit 3

set gateway 4.4.4.2

set device "WAN2"

next

end

config router bgp

set as 65003

set router-id 10.200.7.1

set ebgp-multipath enable

config neighbor

edit "192.168.254.1"

set remote-as 65002

next

edit "192.168.254.3"

set remote-as 65002

next

end

config network

edit 1

set prefix 10.200.0.0 255.255.0.0

next

end

Ich gebe die Konfiguration in Textform an, da es meiner Meinung nach bequemer ist, VPN auf diese Weise zu konfigurieren. Fast alle Einstellungen sind auf beiden Seiten gleich, in Textform können sie durch Kopieren und Einfügen vorgenommen werden. Wenn Sie dasselbe in der Weboberfläche tun, können Sie leicht einen Fehler machen - irgendwo ein Häkchen vergessen, den falschen Wert eingeben.

Nachdem wir dem Bundle Schnittstellen hinzugefügt haben, können

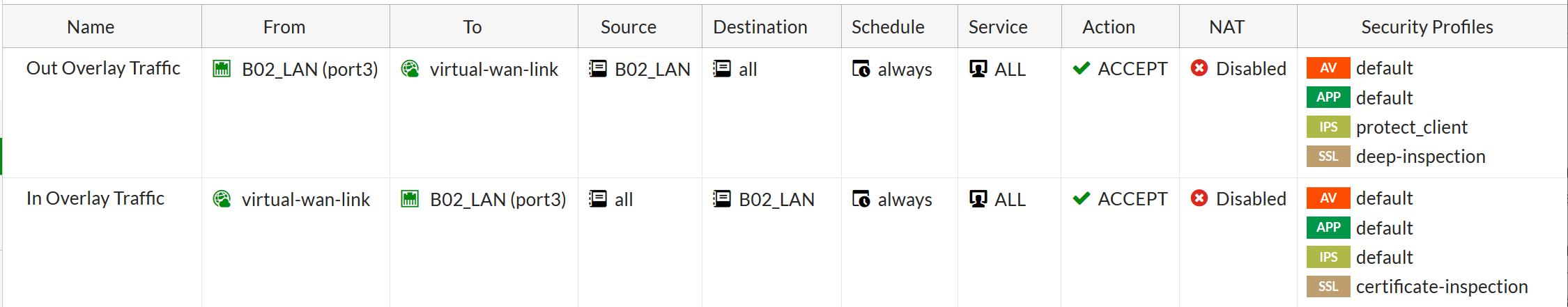

alle Routen und Sicherheitsrichtlinien darauf verweisen und nicht auf die darin enthaltenen Schnittstellen. Sie müssen mindestens Datenverkehr von internen Netzwerken zum SD-WAN zulassen. Wenn Sie Regeln für sie erstellen, können Sie Schutzmaßnahmen wie IPS, Antivirus und HTTPS-Offenlegung anwenden.

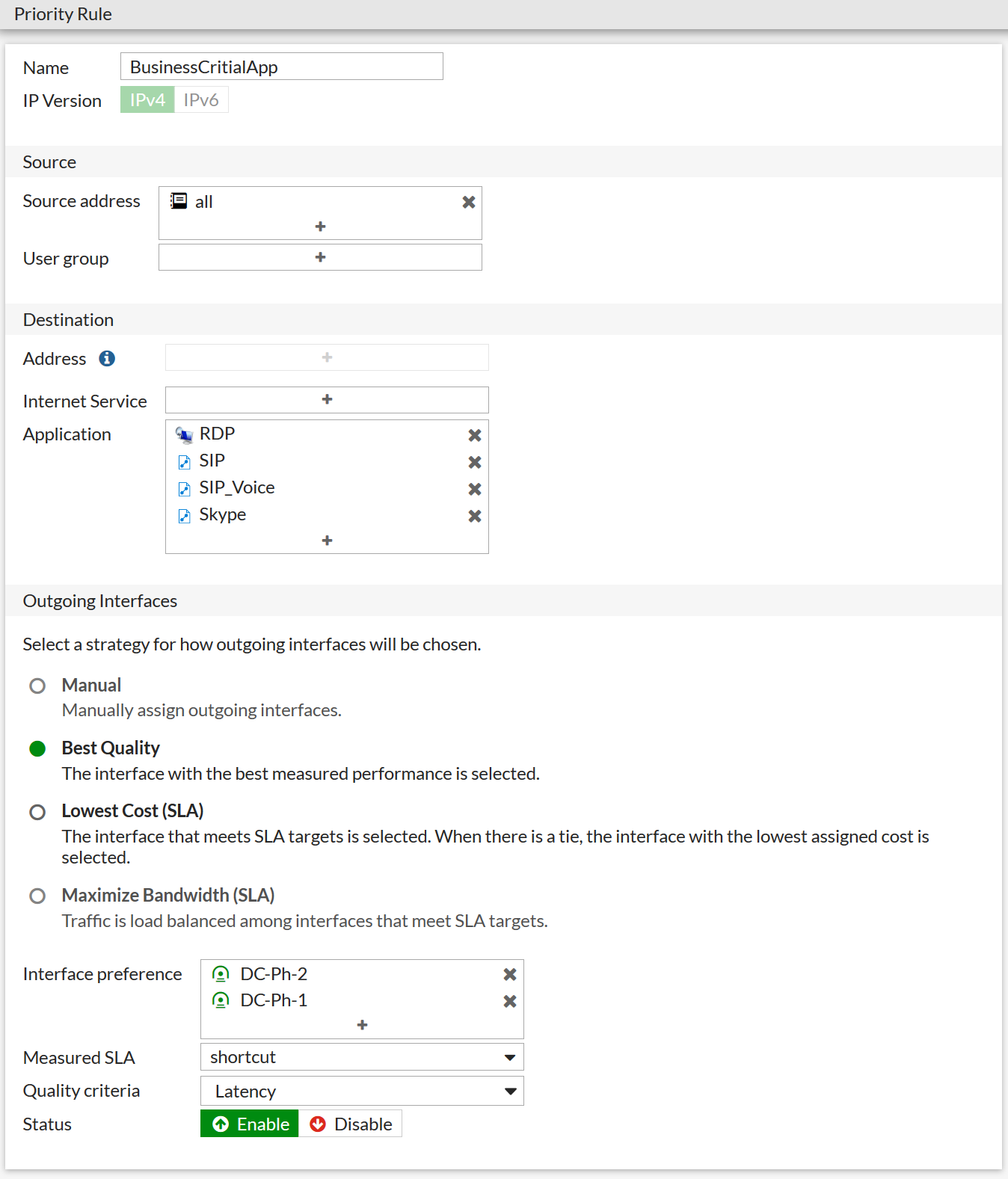

SD-WAN-Regeln sind für das Bundle konfiguriert. Dies sind die Regeln, die den Ausgleichsalgorithmus für einen bestimmten Verkehr bestimmen. Sie ähneln Routing-Richtlinien im richtlinienbasierten Routing, nur weil der Datenverkehr unter die Richtlinie fällt, kein Next-Hop oder eine reguläre ausgehende Schnittstelle installiert ist, sondern die dem SD-WAN-Bundle hinzugefügten Schnittstellen sowie der Algorithmus für den Verkehrsausgleich zwischen diesen Schnittstellen.

Der Datenverkehr kann durch L3-L4-Informationen, durch erkannte Anwendungen, Internetdienste (URL und IP) sowie durch anerkannte Benutzer von Workstations und Laptops vom allgemeinen Datenfluss getrennt werden. Danach kann einem der folgenden Ausgleichsalgorithmen dem dedizierten Verkehr zugewiesen werden:

In der Liste der Schnittstelleneinstellungen werden die Schnittstellen aus den bereits zum Bundle hinzugefügten Schnittstellen ausgewählt, die diese Art von Datenverkehr bedienen. Indem Sie nicht alle Schnittstellen hinzufügen, können Sie einschränken, welche Kanäle Sie beispielsweise per E-Mail verwenden, wenn Sie diese nicht mit teuren Kanälen mit hohem SLA laden möchten. In FortiOS 6.4.1 wurde es möglich, dem SD-WAN-Bundle hinzugefügte Schnittstellen in Zonen zu gruppieren, sodass beispielsweise eine Zone für die Kommunikation mit Remotestandorten und eine andere für den lokalen Internetzugang über NAT erstellt wurde. Ja, der Datenverkehr zum regulären Internet kann auch ausgeglichen werden.

Informationen zu Ausgleichsalgorithmen

In Bezug darauf, wie Fortigate (eine Firewall von Fortinet) den Datenverkehr zwischen Kanälen aufteilen kann, gibt es zwei interessante Optionen, die auf dem Markt nicht sehr verbreitet sind:

Niedrigste Kosten (SLA) - von allen Schnittstellen, die derzeit die SLA erfüllen, wird die mit der geringeren Gewichtung ausgewählt (Kosten) manuell vom Administrator festgelegt; Dieser Modus eignet sich für "starken" Datenverkehr wie Backups und Dateiübertragungen.

Beste Qualität (SLA) - Dieser Algorithmus kann zusätzlich zu der üblichen Verzögerung, dem Jitter und dem Paketverlust von Fortigate die aktuelle Kanallast verwenden, um die Qualität der Kanäle zu bewerten. Dieser Modus eignet sich für sensiblen Datenverkehr wie VoIP und Videokonferenzen.

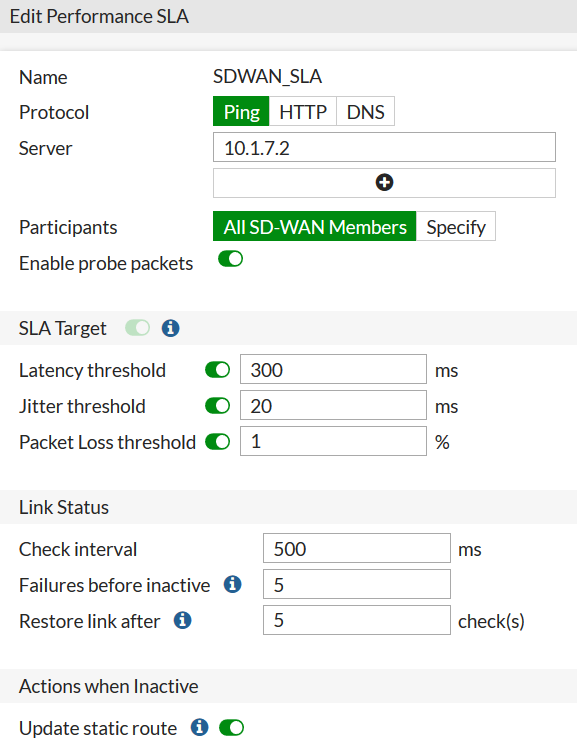

Diese Algorithmen erfordern das Einrichten der Leistungs-SLA. Dieses Messgerät überwacht regelmäßig (Prüfintervall) Informationen zur SLA-Konformität: Paketverlust, Latenz und Jitter im Kommunikationskanal - und kann diejenigen Kanäle "ablehnen", die derzeit die Qualitätsschwellen nicht erfüllen - verlieren zu viele Pakete oder geben zu viel Verzögerung. Darüber hinaus überwacht das Messgerät den Status des Kanals und kann ihn bei wiederholtem Verlust von Antworten (Fehler vor Inaktivität) vorübergehend aus dem Bündel entfernen. Beim Wiederherstellen gibt das Messgerät nach mehreren nacheinander empfangenen Antworten (Link wiederherstellen nach) den Kanal automatisch an das Bundle zurück und die Daten werden erneut darüber übertragen.

So sieht die Einstellung "Meter" aus:

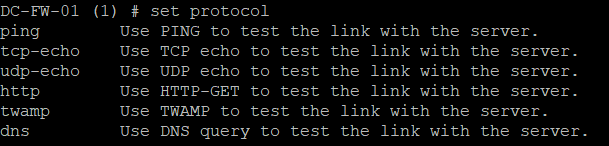

In der Weboberfläche stehen ICMP-Echo-Request, HTTP-GET und DNS-Request als Testprotokoll zur Verfügung. In der Befehlszeile stehen etwas mehr Optionen zur Verfügung: TCP-Echo- und UDP-Echo-Optionen sowie ein spezielles Qualitätsmessprotokoll - TWAMP.

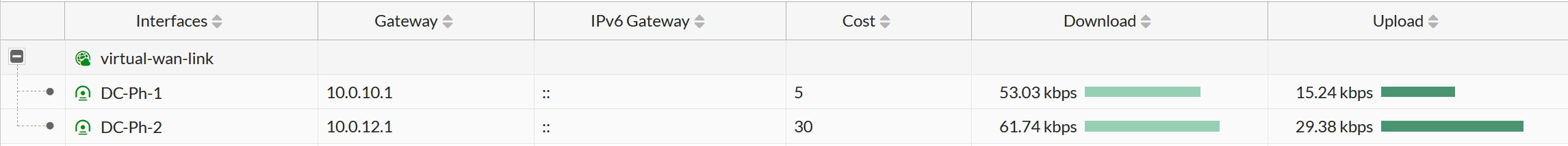

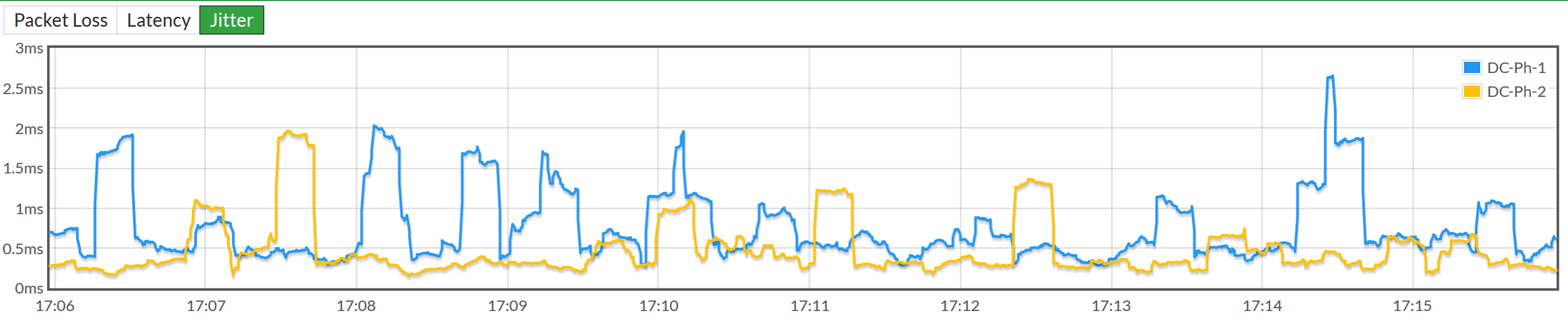

Die Messergebnisse können in der Weboberfläche angezeigt werden:

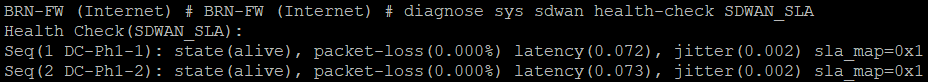

Und in der Befehlszeile:

Fehlerbehebung

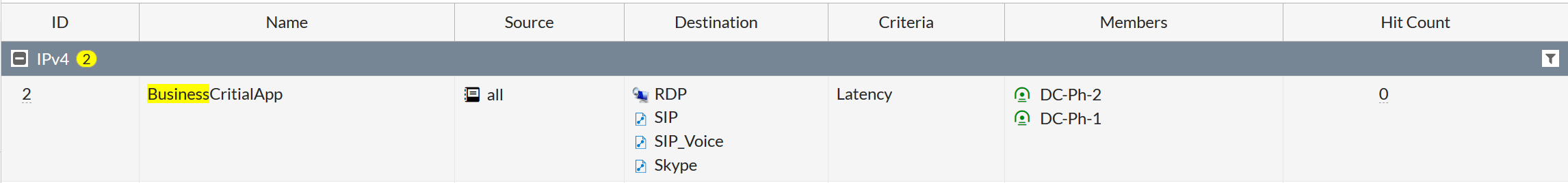

Wenn Sie eine Regel erstellt haben und nicht alles wie erwartet funktioniert, sollten Sie sich den Wert für die Trefferanzahl in der Liste der SD-WAN-Regeln ansehen. Es wird angezeigt, ob der Verkehr überhaupt unter diese Regel fällt:

Auf der Einrichtungsseite des Messgeräts können Sie die Änderung der Kanalparameter im Laufe der Zeit sehen. Die gepunktete Linie gibt den Schwellenwert des Parameters an. Auf der

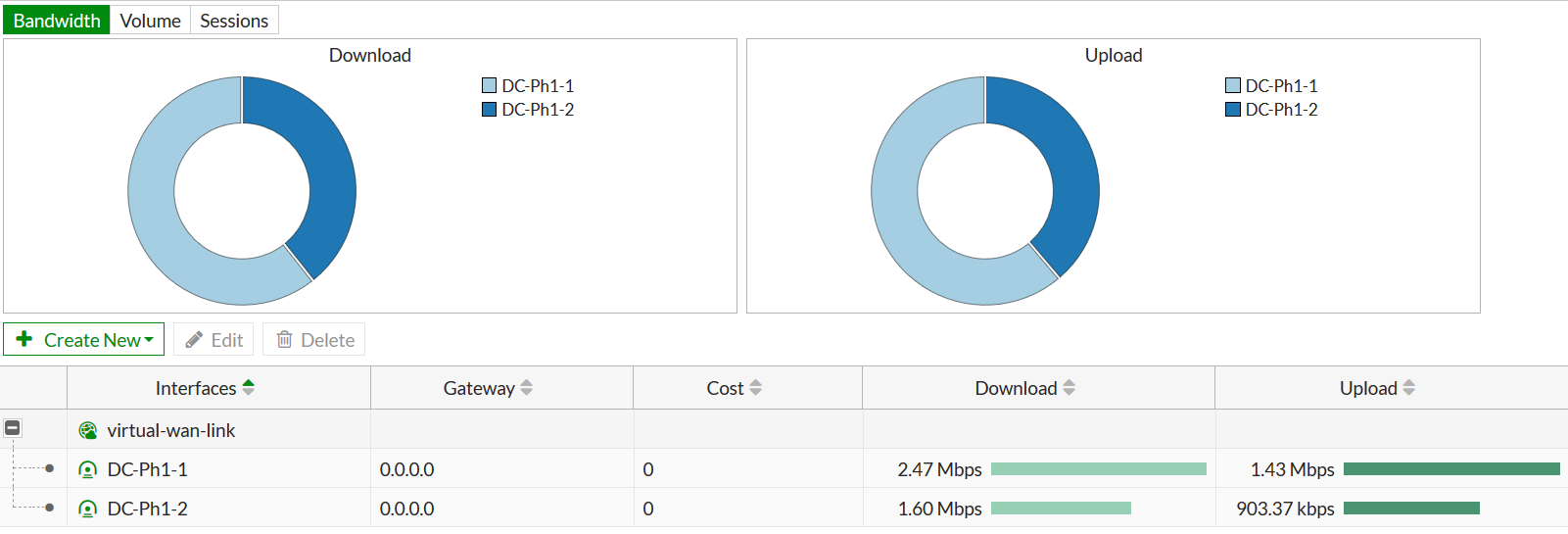

Weboberfläche können Sie sehen, wie der Verkehr durch das Volumen der gesendeten / empfangenen Daten und die Anzahl der Sitzungen verteilt wird:

Darüber hinaus besteht eine hervorragende Möglichkeit, den Durchgang von Paketen mit maximaler Detailgenauigkeit zu verfolgen. Wenn Sie in einem realen Netzwerk arbeiten, werden in der Gerätekonfiguration viele Routing-Richtlinien, Firewalling und Verkehrsverteilung über SD-WAN-Ports gesammelt. All dies interagiert auf komplexe Weise miteinander, und obwohl der Anbieter detaillierte Blockdiagramme von Paketverarbeitungsalgorithmen bereitstellt, ist es sehr wichtig, keine Theorien erstellen und testen zu können, sondern zu sehen, wohin der Verkehr wirklich geht.

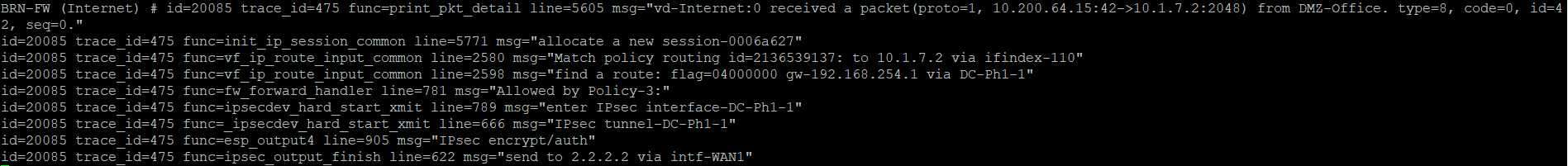

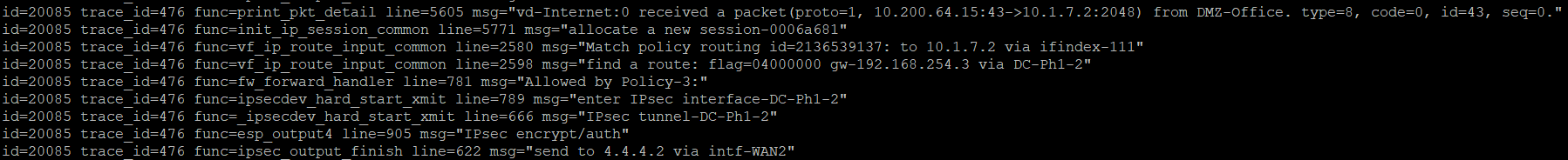

Mit den folgenden Befehlen werden beispielsweise zwei Pakete mit einer Quelladresse von 10.200.64.15 und einer Zieladresse von 10.1.7.2 verfolgt. Pingen Sie 10.7.1.2 von 10.200.64.15 zweimal und sehen Sie sich die Ausgabe auf der Konsole an. Erstes Paket: Zweites Paket:

diagnose debug flow filter saddr 10.200.64.15

diagnose debug flow filter daddr 10.1.7.2

diagnose debug flow show function-name

diagnose debug enable

diagnose debug trace 2

Hier ist das erste Paket, das von der Firewall empfangen wurde: Eine neue Sitzung wurde dafür erstellt: Und es wurde eine Übereinstimmung in den Einstellungen der Routing-Richtlinien gefunden. Es stellt sich heraus, dass das Paket an einen der VPN-Tunnel gesendet werden muss: Eine Zulassungsregel befindet sich in den Firewall-Richtlinien: Das Paket wird verschlüsselt und an den VPN-Tunnel gesendet: Verschlüsselt Das Paket wird an die Gateway-Adresse für diese WAN-Schnittstelle gesendet: Beim zweiten Paket ist alles gleich, aber es wird an einen anderen VPN-Tunnel gesendet und über einen anderen Firewall-Port übertragen:

id=20085 trace_id=475 func=print_pkt_detail line=5605 msg="vd-Internet:0 received a packet(proto=1, 10.200.64.15:42->10.1.7.2:2048) from DMZ-Office. type=8, code=0, id=42, seq=0."

VDOM – Internet, Proto=1 (ICMP), DMZ-Office – L3-. Type=8 – Echo.

msg="allocate a new session-0006a627"

msg="Match policy routing id=2136539137: to 10.1.7.2 via ifindex-110"

"find a route: flag=04000000 gw-192.168.254.1 via DC-Ph1-1"

msg="Allowed by Policy-3:"

func=ipsecdev_hard_start_xmit line=789 msg="enter IPsec interface-DC-Ph1-1"

func=_ipsecdev_hard_start_xmit line=666 msg="IPsec tunnel-DC-Ph1-1"

func=esp_output4 line=905 msg="IPsec encrypt/auth"

msg="send to 2.2.2.2 via intf-WAN1"

func=ipsecdev_hard_start_xmit line=789 msg="enter IPsec interface-DC-Ph1-2"

func=_ipsecdev_hard_start_xmit line=666 msg="IPsec tunnel-DC-Ph1-2"

func=esp_output4 line=905 msg="IPsec encrypt/auth"

func=ipsec_output_finish line=622 msg="send to 4.4.4.2 via intf-WAN2"

Vorteile der Lösung

Zuverlässige Funktionalität und benutzerfreundliche Oberfläche. Der Funktionsumfang, der vor dem Aufkommen von SD-WAN in FortiOS verfügbar war, bleibt vollständig erhalten. Das heißt, wir haben keine neu entwickelte Software, sondern ein ausgereiftes System eines bewährten Firewall-Anbieters. Mit einem traditionellen Satz von Netzwerkfunktionen, einer praktischen und leicht zu erlernenden Weboberfläche. Wie viele SD-WAN-Anbieter verfügen beispielsweise über RAS-VPN-Funktionen auf ihren Endgeräten?

Sicherheitsstufe 80. FortiGate gehört zu den Top-Firewall-Lösungen. Im Internet gibt es viele Materialien zum Konfigurieren und Verwalten von Firewalls, und es gibt viele Sicherheitsspezialisten auf dem Arbeitsmarkt, die die Lösungen des Anbieters bereits beherrschen.

Keine Kosten für SD-WAN-Funktionalität.Das Erstellen eines SD-WAN auf FortiGate kostet dasselbe wie das Erstellen eines regulären WAN, da für die Implementierung der SD-WAN-Funktionalität keine zusätzlichen Lizenzen erforderlich sind.

Niedrige Einstiegsschwelle für den Preis. Fortigate hat eine gute Abstufung von Geräten für unterschiedliche Leistung. Die jüngsten und kostengünstigsten Modelle eignen sich gut für die Einrichtung eines Büros oder einer Verkaufsstelle für beispielsweise 3-5 Mitarbeiter. Viele Anbieter haben einfach keine so leistungsschwachen und erschwinglichen Modelle.

Hochleistung. Die Reduzierung der SD-WAN-Funktionalität auf den Verkehrsausgleich ermöglichte es dem Unternehmen, einen speziellen SD-WAN-ASIC freizugeben, dank dessen der Betrieb von SD-WAN die Leistung der Firewall im Allgemeinen nicht beeinträchtigt.

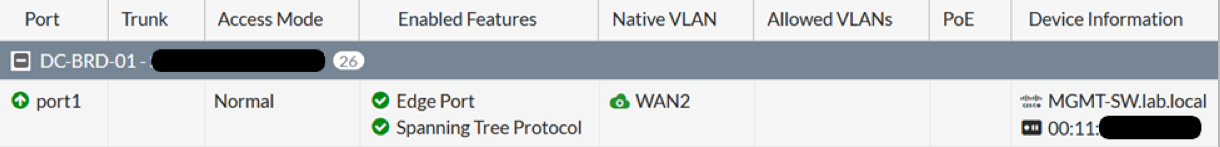

Die Fähigkeit, ein ganzes Büro auf Fortinet-Geräten zu implementieren.Dies sind einige Firewalls, Switches und Wi-Fi-Zugangspunkte. Dieses Büro ist einfach und bequem zu verwalten - Switches und Access Points werden auf Firewalls registriert und von diesen aus gesteuert. So kann beispielsweise ein Switch-Port über die Firewall-Schnittstelle aussehen, die diesen Switch steuert:

Keine Controller als Single Point of Failure. Der Anbieter selbst konzentriert sich darauf, dies kann jedoch nur teilweise als Plus bezeichnet werden, da diejenigen Anbieter, die über Controller verfügen, um sicherzustellen, dass ihre Fehlertoleranz kostengünstig ist, meistens zum Preis einer kleinen Menge von Computerressourcen in einer Virtualisierungsumgebung.

Wonach schauen

Fehlende Trennung von Kontrollebene und Datenebene . Dies bedeutet, dass das Netzwerk entweder manuell oder mithilfe der bereits verfügbaren herkömmlichen Verwaltungstools - FortiManager - konfiguriert werden muss. Für Anbieter, die eine solche Trennung implementiert haben, wird das Netzwerk von selbst zusammengestellt. Der Administrator muss möglicherweise nur seine Topologie anpassen, irgendwo etwas verbieten, nicht mehr. Der Trumpf von FortiManager ist jedoch, dass es nicht nur Firewalls, sondern auch Switches und Wi-Fi-Zugangspunkte verwalten kann, dh fast das gesamte Netzwerk.

Bedingtes Wachstum der Kontrollierbarkeit.Aufgrund der Tatsache, dass herkömmliche Tools zur Automatisierung der Netzwerkkonfiguration verwendet werden, steigt die Verwaltbarkeit des Netzwerks mit der Implementierung von SD-WAN nicht wesentlich an. Andererseits werden neue Funktionen schneller verfügbar, da der Anbieter sie zunächst nur für das Firewall-Betriebssystem freigibt (was die Verwendung sofort ermöglicht) und erst dann das Steuerungssystem mit den erforderlichen Schnittstellen ergänzt.

Einige der Funktionen sind möglicherweise über die Befehlszeile verfügbar, jedoch nicht über die Weboberfläche. Manchmal ist es nicht so beängstigend, zur Befehlszeile zu gehen, um etwas zu konfigurieren, da es beängstigend ist, nicht in der Weboberfläche zu sehen, dass etwas bereits von jemandem über die Befehlszeile konfiguriert wurde. Dies betrifft jedoch normalerweise die neuesten Funktionen, und mit FortiOS-Updates werden die Funktionen der Weboberfläche schrittweise verbessert.

Für wen ist das

Für diejenigen, die nicht viele Zweige haben. Die Implementierung einer SD-WAN-Lösung mit komplexen zentralen Komponenten in einem Netzwerk von 8 bis 10 Niederlassungen ist möglicherweise nicht die Kerze wert. Sie müssen Geld für Lizenzen für SD-WAN-Geräte und Ressourcen des Virtualisierungssystems ausgeben, um zentrale Komponenten zu hosten. Ein kleines Unternehmen hat normalerweise einen Mangel an freien Computerressourcen. Im Fall von Fortinet müssen Sie nur Firewalls kaufen.

Diejenigen, die viele kleine Zweige haben. Für viele Anbieter ist der Mindestpreis der Lösung für eine Niederlassung recht hoch und aus Sicht des Endkundengeschäfts möglicherweise nicht interessant. Fortinet bietet kleine Geräte zu einem sehr attraktiven Preis an.

Diejenigen, die noch nicht bereit sind, zu weit zu gehen.Die Implementierung von SD-WAN mit Controllern, proprietärem Routing und einem neuen Ansatz für die Netzwerkplanung und -verwaltung ist für einige Kunden möglicherweise zu umfangreich. Ja, eine solche Implementierung wird letztendlich dazu beitragen, die Nutzung von Kommunikationskanälen und die Arbeit von Administratoren zu optimieren, aber zuerst müssen Sie viel lernen. Für diejenigen, die noch nicht bereit für den Paradigmenwechsel sind, aber mehr aus ihren Kommunikationskanälen herausholen möchten, ist die Lösung von Fortinet genau das Richtige.