Die Suche nach Lecks und Schwachstellen in Ihren Produkten ist nicht nur interessant und nützlich, sondern auch notwendig. Noch nützlicher ist es, externe Spezialisten und Enthusiasten in solche Suchanfragen einzubeziehen, die nicht die gleichen verschwommenen Augen wie Mitarbeiter haben. Aus diesem Grund haben wir bei QIWI einmal das Bug-Bounty-Programm gestartet. Forscher haben uns über Sicherheitslücken geschrieben und Belohnungen erhalten, und wir haben diese Sicherheitslücken geschlossen.

Mehrmals wurde uns der öffentlich verfügbare Code in Form von Links zu Repositories mit vertraulichen Informationen gesendet. Die Gründe für die Undichtigkeiten könnten folgende sein:

Der Entwickler hat ein Testcodebeispiel für sich selbst geschrieben und dabei die Konfigurationen eines "Produktions" -Dienstes verwendet - keine Testumgebung.

Der Administrator hat Skripte für die Automatisierung und Datenbankmigration hochgeladen - potenziell vertrauliche Informationen.

Der Auszubildende stellte den Code unwissentlich in sein öffentliches Repository und glaubte, dass er nicht riskant sei.

Gleichzeitig können solche Lecks sowohl von den im Unternehmen tätigen Entwicklern als auch von denen stammen, die bereits gekündigt haben. Es gab zum Beispiel Fälle, in denen ein Mitarbeiter, der nicht mehr für das Unternehmen arbeitete, Code in einem offenen Repository veröffentlichte, mit dem er einmal in seiner Freizeit gearbeitet hatte. Es scheint - es klingt harmlos, aber in einem solchen Code können sich durchaus Passwörter aus einer Datenbank, einer Netzwerkkonfiguration oder einer Art Geschäftslogik befinden - im Allgemeinen Informationen, die für ein Unternehmen sensibel sind und nicht öffentlich verfügbar sein sollten.

Wie die Praxis zeigt, sind die meisten Unternehmen bereits gut vor externen Bedrohungen geschützt - und es handelt sich um ein internes Leck, das den größten Schaden anrichten kann. Darüber hinaus kann ein solches Leck sowohl böswillig als auch zufällig auftreten - und genau das haben wir oben gesagt.

— : Firewall, SOC, IDS/IPS , — . , , — .

. , , .

QIWI Leak-Search — , Github .

— .

, : - , -, , . , — .

, . . -, , .

Leak-Search , , , . Fortune . , , , .

, . -: , , . , - , : , — .

, Leak-Search. “” ERP- — ? - “” IoT- — , ? “ ” — . .

QIWI Leak-Search

— . — , -, — , , . .

, , — , , , , , — .

, — . , - , — , .

. , , , .

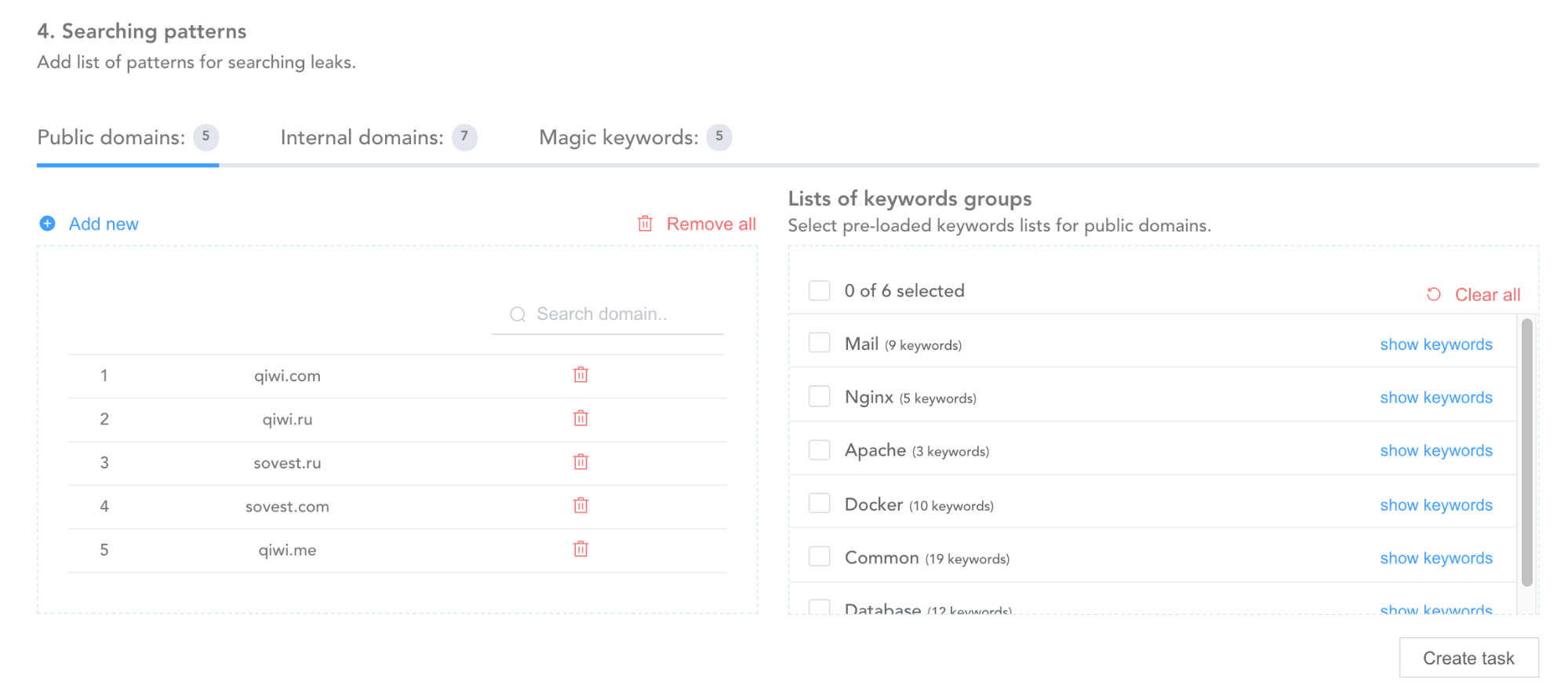

Leak-Search , . :

— — smtp, Dockerfile, proxypass, Authorization;

— — com.qiwi.processing.common;

— — int.qiwi.com, 10.4.3.255;

— , — QIWISECRET_KEY, qiwiToken.

, , . - — , .

. , . Open Source: - . .

, , — «» .

StackOverflow — , , . . , , Github. , .

, , , - , , - Github — , . .

, ? , , . , , .

— killer feature . Leak-Search : , . -, . -, , , .

, , open source, , Github, . , Leak-Search “” .

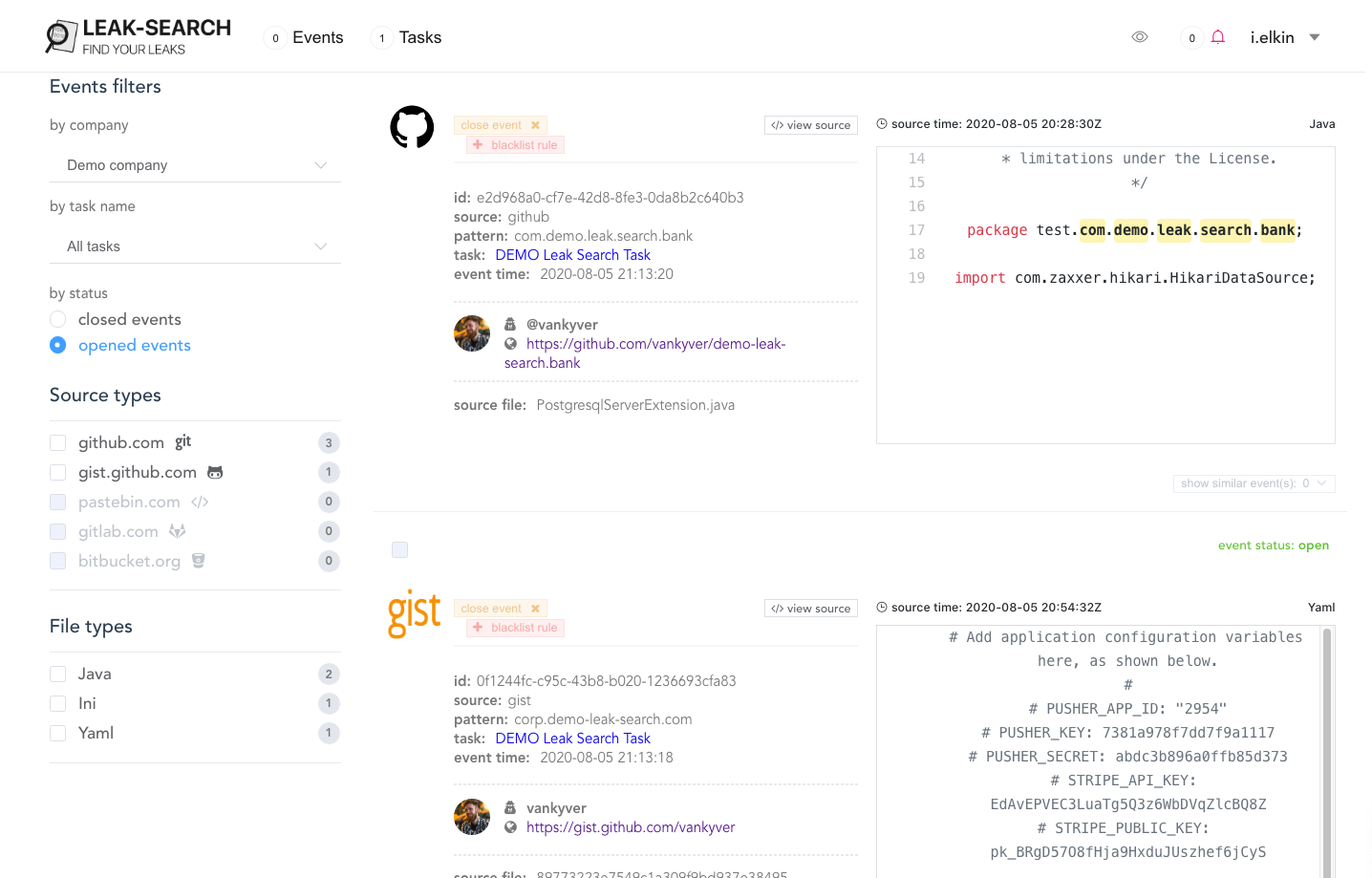

, . Github — Leak-Search Gist. - Pastebin Gitlab, BitBucket. API.

, , — false positive, false negative. , .

“ ” . , , — , .

, Leak-Search . . Leak-Search , — .

, , Leak-Search , “”. — , , , -, .

, . , , . , — .

, , , , , IT, .

- , , — , .