In den letzten zwei Wochen wurden zwei Sicherheitslücken im drahtlosen Bluetooth-Standard bekannt. Zunächst gab die Bluetooth SIG am 9. September eine Warnung vor der BLURtooth-Angriffsfamilie heraus. Theoretisch ermöglicht eine Sicherheitsanfälligkeit in den Bluetooth 4.2- und 5.0-Spezifikationen einen MitM-Angriff. In der Praxis müssen hierfür viele Bedingungen erfüllt sein, z. B. die Verbindung (mit eingeschränkten Rechten) zum Zielgerät.

In den letzten zwei Wochen wurden zwei Sicherheitslücken im drahtlosen Bluetooth-Standard bekannt. Zunächst gab die Bluetooth SIG am 9. September eine Warnung vor der BLURtooth-Angriffsfamilie heraus. Theoretisch ermöglicht eine Sicherheitsanfälligkeit in den Bluetooth 4.2- und 5.0-Spezifikationen einen MitM-Angriff. In der Praxis müssen hierfür viele Bedingungen erfüllt sein, z. B. die Verbindung (mit eingeschränkten Rechten) zum Zielgerät.

Die Sicherheitsanfälligkeit wurde an der Kreuzung zweier Bluetooth-Verbindungsoptionen entdeckt - der traditionellen Basisrate / erweiterten Datenrate und der energieeffizienten Bluetooth Low Energy. Um sich nicht zweimal mit unterschiedlichen Protokollen anzumelden, werden auf Geräten, die sowohl BR / EDR als auch BLE unterstützen, langfristig gemeinsam genutzte Schlüssel generiert. Die Spezifikation ermöglicht das Umschreiben von Schlüsseln, wenn ein zuverlässigerer Datenübertragungsmodus erforderlich ist. Infolgedessen ist es jedoch möglich, eine Verbindung mit dem Gerät entweder ohne entsprechende Berechtigung herzustellen, oder der Verbindungsschutz kann leicht gehackt werden.

Die zweite Sicherheitsanfälligkeit, BLESA genannt, wurde in der Bluetooth Low Energy-Spezifikation gefunden. Sie können ohne Autorisierung eine Verbindung zu anderen Geräten herstellen und so den Vorgang zum erneuten Herstellen der Verbindung nach einer Trennung simulieren.

In der Praxis sieht es so aus: Ein Gerät wird mit einem Smartphone (z. B. einem Fitness-Tracker) verbunden, dann wird die Verbindung unterbrochen und das Gerät des Angreifers mit dem Smartphone verbunden. Eine zusätzliche Autorisierung ist nicht erforderlich, und es ist einfach, die Kennung eines legitimen Geräts abzufangen, da diese Daten im Klartext übertragen werden. Die einfache Wiederverbindung des Geräts stellte sich als Sicherheitslücke heraus.

Quellen von

BLURTooth:

- CERT- Bericht der Carnegie Mellon University;

- Bluetooth SIG Bulletin ;

- Nachrichten auf der Bleeping Computer-Website;

- Nachrichten über Habré.

BLESA:

- Nachrichten ;

- Forschung Arbeit ;

- Nachrichten über Habré mit PoC-Video.

Informationen über diese Angriffe werden auf völlig unterschiedliche Weise offengelegt. Über BLESA wurde eine wissenschaftliche Arbeit mit einer detaillierten Beschreibung des Angriffsprozesses veröffentlicht. Über BLURtooth - nur zwei Kurznachrichten ohne Details. Möglicherweise liegt dies daran, dass bereits ein Patch für BLESA (zumindest für Apple-Geräte) veröffentlicht wurde und Patches für Android und den universellen Bluez-Stack ebenfalls vorbereitet werden.

BLURtooth ist immer noch ein Problem ohne Lösung. Obwohl diese Angriffe eines gemeinsam haben: Es ist unwahrscheinlich, dass sie in der Praxis eingesetzt werden, da sie in der Nähe des Opfers bleiben müssen und zweifelhafte (zumindest unerforschte) Aussichten im Hinblick auf Datendiebstahl bestehen.

Beide Sicherheitslücken werden in Zukunft möglicherweise zu einem ernsthafteren Angriff auf IoT-Geräte, zumal es nicht möglich sein wird, den Bluetooth-Stack überall zu aktualisieren.

Was ist sonst noch passiert?

Die Spezialisten von Kaspersky Lab haben im zweiten Quartal 2020 einen Bericht über die Entwicklung der Bedrohungen veröffentlicht. Interessant: Die Zunahme der Anzahl böswilliger Angriffe auf "Gaming" -Themen, insbesondere Phishing und die Verbreitung von Malware im Zusammenhang mit der Steam-Plattform.

In einer entfernten Arbeitsumgebung können solche Angriffe nicht nur zum Diebstahl von In-Game- oder Echtgeldgeldern führen, sondern auch zur Infiltration der Arbeitsinfrastruktur, wenn das Opfer denselben Computer zum Spielen und Arbeiten verwendet.

Eine weitere Studie von Kaspersky Lab konzentrierte sich auf eine Zero-Day-Sicherheitsanfälligkeit in Internet Explorer 11. Zusammen mit einem anderen Loch, das an sich nicht so gefährlich ist, ermöglichte ein Browserfehler die vollständige Kontrolle über das Zielsystem.

Ein trauriger , aber vorhersehbar Fall: in Deutschland, ein Erpresser - Angriff auf einer Krankenhausinfrastruktur führte zum Tod eines Patienten.

Am Mittwoch, dem 16. September, aktualisierten die Entwickler das Drupal-CMS, einschließlich eines kritischen XSS-Schwachstellen- Fixes .

Ein interessanter Fall ist mit dem Rabatt-Regelwerk für das WooCommerce WordPress-Plugin aufgetreten. Zwei schwerwiegende Verwundbarkeiten wurden geflickt nur auf dem dritten Versuch.

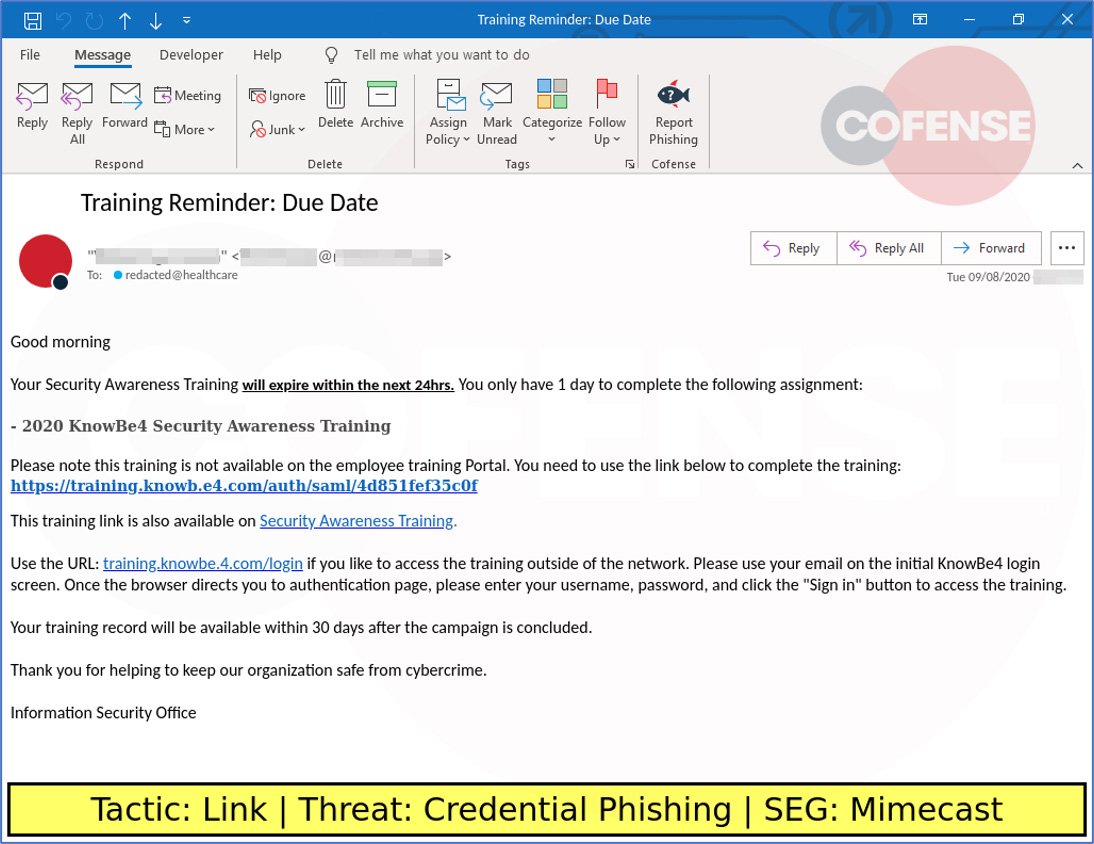

Bleeping Computer berichtet über einen Phishing-Angriff, der als Informationssicherheitstraining getarnt ist.

Google verbietet Stalkerware-ähnliche Software bei Google Play. Genauer gesagt ist es unmöglich, den Benutzer verdeckt zu beobachten: Wenn es solche Funktionen gibt, muss der Benutzer gewarnt werden, dass seine Bewegungen und Handlungen überwacht werden.

Der Exploit für die Zerologon-Sicherheitsanfälligkeit in Windows wurde öffentlich zugänglich gemacht . Der Patch für dieses Loch wurde veröffentlicht im August dieses Jahr zurück.