Informationen aus dieser Art von Ereignissen eröffnen neue Möglichkeiten zur Überwachung verdächtiger Aktivitäten (sowie neuer Schwachstellen). So können Sie verstehen, wer, wo und was genau sie zu kopieren versucht haben. Unter dem Schnitt finden Sie eine Beschreibung einiger neuer Ereignisfelder und einiger Anwendungsfälle.

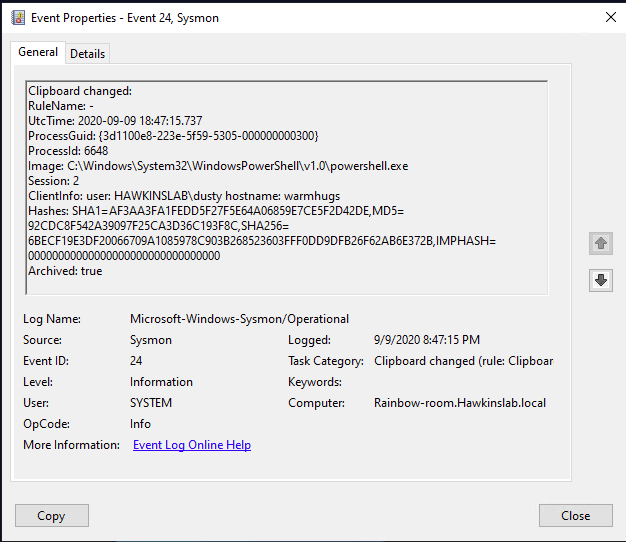

Das neue Ereignis enthält die folgenden Felder:

Bild: Der Prozess, von dem Daten in die Zwischenablage geschrieben wurden.

Sitzung: Die Sitzung, in der die Zwischenablage geschrieben wurde. Dies kann System (0) sein,

wenn es interaktiv oder remote ausgeführt wird usw.

ClientInfo: Enthält den Benutzernamen der Sitzung und bei einer Remotesitzung den ursprünglichen Hostnamen und die IP-Adresse, falls verfügbar.

Hashes: Definiert den Namen der Datei, in der der kopierte Text gespeichert wurde (ähnlich wie beim Arbeiten mit Ereignissen vom Typ FileDelete).

Archiviert: Status, ob der Text aus der Zwischenablage im Sysmon-Archivverzeichnis gespeichert wurde.

Die letzten Felder sind alarmierend. Tatsache ist, dass Sysmon ab Version 11 (mit entsprechenden Einstellungen) verschiedene Daten in seinem Archivverzeichnis speichern kann. Beispielsweise protokolliert die Ereignis-ID 23 Dateilöschereignisse und kann sie alle im selben Archivverzeichnis speichern. Das CLIP-Tag wird dem Namen der Dateien hinzugefügt, die durch Arbeiten mit der Zwischenablage erstellt wurden. Die Dateien selbst enthalten die genauen Daten, die in die Zwischenablage kopiert wurden.

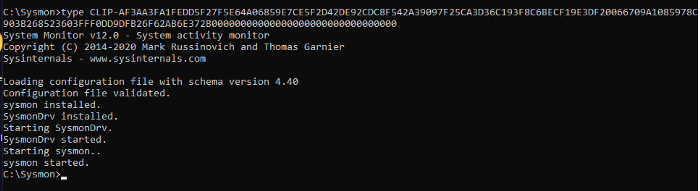

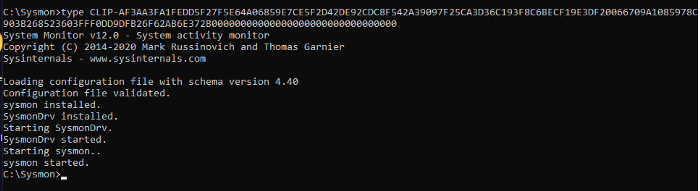

So sieht die gespeicherte Datei aus

Das Speichern in einer Datei ist während der Installation aktiviert. Sie können Whitelist-Prozesse einrichten, für die der Text nicht gespeichert wird.

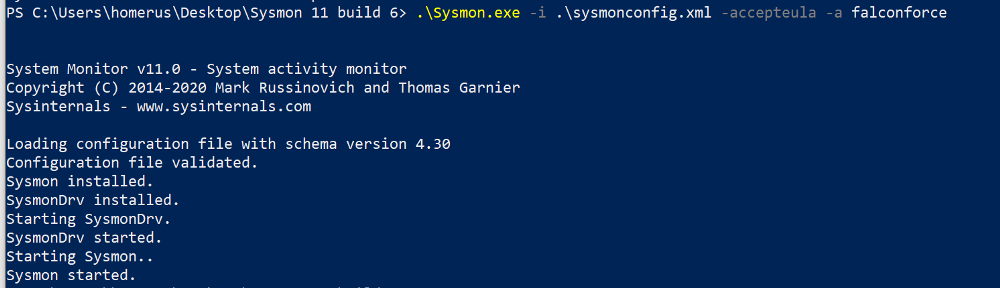

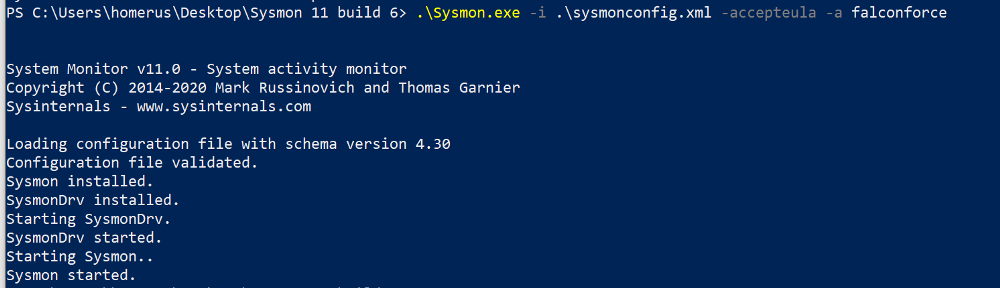

So sieht die Sysmon-Installation mit der entsprechenden Einstellung für das Archivverzeichnis aus:

Ich denke, hier lohnt es sich, sich an Passwort-Manager zu erinnern, die auch die Zwischenablage verwenden. Wenn Sie Sysmon auf einem System mit einem Kennwortmanager haben, können Sie (oder ein Angreifer) diese Kennwörter erfassen. Wenn wir davon ausgehen, dass Sie wissen, welcher Prozess den kopierten Text zuweist (und dies ist nicht immer ein Passwort-Manager-Prozess, sondern möglicherweise ein svchost), kann diese Ausnahme zur Whitelist hinzugefügt und nicht gespeichert werden.

Vielleicht haben Sie es nicht gewusst, aber Text aus der Zwischenablage wird vom Remote-Server erfasst, wenn Sie im RDP-Sitzungsmodus dorthin wechseln. Wenn Sie etwas in der Zwischenablage haben und zwischen RDP-Sitzungen wechseln, werden diese Informationen mit Ihnen übertragen.

Lassen Sie uns die Funktionen der Zwischenablage von Sysmon zusammenfassen.

Fest:

- Textkopie des eingefügten Textes über RDP und lokal;

- Erfassen von Daten aus der Zwischenablage durch verschiedene Dienstprogramme / Prozesse;

- Kopieren Sie Text von / in die lokale virtuelle Maschine, und fügen Sie ihn ein, auch wenn dieser Text noch nicht eingefügt wurde.

Nicht aufgenommen:

- Kopieren / Einfügen von Dateien von / zu einer lokalen virtuellen Maschine;

- Kopieren / Einfügen von Dateien über RDP

- Die Malware, die Ihre Zwischenablage entführt, schreibt nur in die Zwischenablage.

Bei aller Mehrdeutigkeit ermöglicht diese Art von Ereignissen die Wiederherstellung des Algorithmus der Aktionen des Angreifers und hilft dabei, zuvor unzugängliche Daten für die Bildung von Obduktionen nach Angriffen zu identifizieren. Wenn das Schreiben von Inhalten in die Zwischenablage weiterhin aktiviert ist, ist es wichtig, alle Fakten des Zugriffs auf das Archivverzeichnis aufzuzeichnen und potenziell gefährliche (nicht von sysmon.exe initiierte) zu identifizieren.

Um die oben aufgeführten Ereignisse aufzuzeichnen, zu analysieren und darauf zu reagieren, können Sie das InTrust- Tool verwenden , das alle drei Ansätze kombiniert und darüber hinaus ein effektives zentrales Repository aller gesammelten Rohdaten ist. Wir können die Integration in gängige SIEM-Systeme einrichten, um die Lizenzkosten zu minimieren, indem wir die Verarbeitung und Speicherung von Rohdaten an InTrust übertragen.

Um mehr über InTrust zu erfahren, lesen Sie unsere vorherigen Artikel oder hinterlassen Sie eine Anfrage im Feedback-Formular .

Wie die Kosten des Besitzes eines SIEM - System reduzieren und warum Sie Zentrale Log Management (CLM) benötigen

wir schalten Sie die Sammlung von Ereignissen über die Einführung von verdächtigen Prozessen in Windows und identifizieren Bedrohungen Quest - InTrust mit

kann , wie InTrust helfen , die Häufigkeit der erfolglosen Genehmigungsversuche durch RDP Detecting eine Ransomware zu reduzieren

Angriff, erhalten wir Zugriff auf einen Domänencontroller und Versuch, diesen Angriffen zu widerstehen

Welche nützlichen Dinge können aus den Protokollen einer Windows-Workstation extrahiert werden (beliebter Artikel)

Und wer hat das getan? Wir automatisieren die Prüfung der Informationssicherheit