Allgemeine Trends

Nutzung des COVID-19-Themas

Im zweiten Quartal 2020 nutzten Cyberkriminelle das Thema Pandemie bei Angriffen mit Social Engineering aktiv (unerwartet, oder?). In der Regel ahmten böswillige E-Mails die offizielle Mailingliste mit Informationen über das Coronavirus nach, was die Wirksamkeit solcher Angriffe in Zeiten allgemeiner Panik und Spannungen erheblich erhöhte. Darüber hinaus verwendeten Hacker nicht nur massive Viren (Ransomware, Banking-Trojaner, RAT usw.), sondern es gab auch Fälle, in denen APT-Gruppen das Thema Pandemie verwendeten. Sie griffen fast alle Branchen und Kundentypen an (von KMU bis hin zu Unternehmen und staatlichen Unternehmen).

Ein Beispiel für eine Phishing-E-Mail, die angeblich von den US-amerikanischen Zentren für die Kontrolle und Prävention von Krankheiten stammt:

Dharma Ransomware und RDP-Angriffe

Während der Pandemie organisierten viele Unternehmen Fernoperationen, hauptsächlich über RDP. Wer könnte tun,

Darüber hinaus wurde Ende März 2020 in den Schattenforen eine Ankündigung zum Verkauf des Quellcodes der Dharma-Ransomware für 2.000 US-Dollar veröffentlicht. Und bereits im April und Mai wurden wir mit Vorfällen konfrontiert, bei denen ein Angreifer (und nach den Ergebnissen der Untersuchung waren dies mehrere verschiedene Angreifer) in die Infrastruktur des Opfers eindrang, indem er das Kennwort vom lokalen Administratorkonto mithilfe des RDP-Protokolls versuchte. Danach beschloss er, das Antivirenprogramm auf einfache, aber effektive Weise zu umgehen: Er brachte mehrere Dutzend Kopien der Ransomware in verschiedenen Shells auf den Markt. Die meisten Dateien wurden vom Antivirus erkannt und gelöscht, aber ein nicht erkanntes Beispiel reichte für eine erfolgreiche Verschlüsselung aus. Die Versuche eines Eindringlings, den Schutz zu umgehen, sind in den Antivirenprotokollen sichtbar:

Diese Tatsache legt nahe, dass jemand den Quellcode für Dharma gekauft hat und ihn geschickt verwendet, wobei der Verschlüsseler mit verschiedenen Wrappern abgedeckt wird.

Nutzung legitimer Dienste

Der Trend hat weiterhin Exploits im öffentlichen Bereich verwendet, um nicht aktualisierte Webdienste zu gefährden. Der gleiche ShellShock wird beispielsweise immer noch häufig bei Angriffen auf den öffentlichen Sektor verwendet. Ähnliche Vektoren finden sich bei Angriffen auf Energie-, Kraftstoff- und Energiesektoren. E-Commerce und Banken hingegen sind ziemlich gut darin, Schutz für ihre eigenen Webanwendungen aufzubauen, sodass sie selten auf solche Probleme stoßen.

Bei einer unserer Untersuchungen sind wir auf eine Kombination von Sicherheitslücken im JBoss Web Application Server gestoßen. Infolge ihrer Ausnutzung platzierte der Angreifer eine Shell (jcmd.war) auf dem Server und verwendete eine SSRF-Sicherheitsanfälligkeit im WebLogic-Server, um Befehle an diese Shell zu senden:

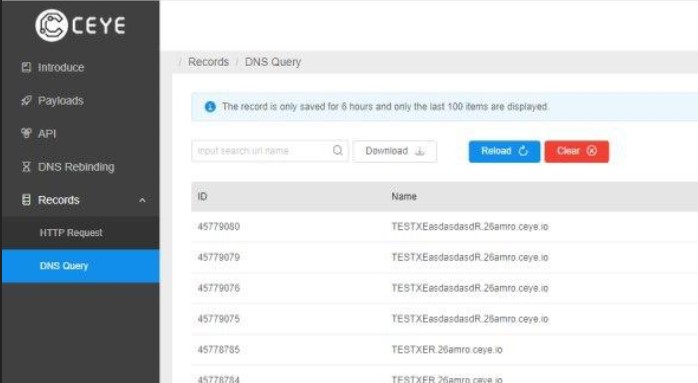

Teams waren Powershell - Skripte, die auf dem System der verschiedenen Aktionen und sendet einen Befehl für den DNS-Tunnel zu einer legitimen Website ceye.io etablierten IT - Sicherheitsexperten zu Test Enterprise - Anwendungen ausgeführt werden:

Vor Ort in dem Angreifer Konto und so etwas wie dies sehen:

Am Ende konnte er bekommen Das Ergebnis der Befehlsausführung durch manuelles Sammeln von Antwortfragmenten oder Verwenden eines Skripts.

Grundlegende Angriffe und typische Angreifer

Nachfolgend sind die Angriffsmethoden aufgeführt, die von Angreifern mit geringen Fähigkeiten zur

Sicherheitsanfälligkeit in Citrix CVE-2019-19781

Die Sicherheitslücke der RCE-Klasse, die Ende 2019 in Citrix NetScaler gefunden wurde, ist in den letzten Jahren zu einer der lautesten und am einfachsten auszunutzenden geworden. Nachdem die Nachrichten und PoC der Öffentlichkeit zugänglich gemacht worden waren, wurde das Ausmaß des Problems sofort deutlich: Zehntausende von Systemen wurden weltweit als anfällig eingestuft.

Wir für unseren Teil verzeichnen auch massive Angriffe auf Organisationen im Kredit- und Finanzsektor, im Kraftstoff- und Energiekomplex, in der Energie- und Industrieindustrie. Insbesondere bei einer unserer eigenen Untersuchungen sind wir auf die Tatsache gestoßen, dass diese Sicherheitsanfälligkeit ein Einstiegspunkt für einen Angreifer in die Infrastruktur wurde. Durch die Installation einer Web-Shell auf dem Citrix NetScaler-System konnte er den Zugriff sieben Monate lang aufrechterhalten.

Die Spuren der Ausnutzung der Sicherheitsanfälligkeit CVE-2019-19781 sehen folgendermaßen aus:

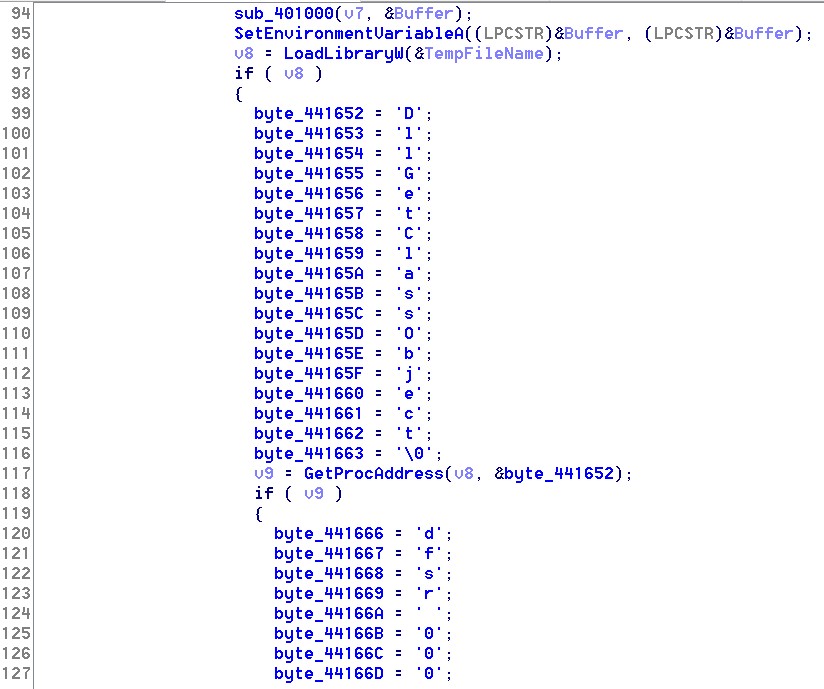

Neue RTM-Haut

Die Cyberkriminellen begannen, den bekannten Bankentrojaner RTM in einer neuen Shell zu versenden, die eine relativ einfache Struktur aufweist und in drei Schritten arbeitet. Unten befindet sich die erste Wrapper-Ebene, die den Shellcode entschlüsselt und die Kontrolle an ihn übergibt.

Als nächstes entschlüsselt und startet der Shellcode, der ungefähr dieselbe einfache Struktur hat, eine ausführbare Datei, die dann RTM mit der Funktion RtlDecompressBuffer dekomprimiert und startet:

Wie Sie wissen, war RTM in den letzten Jahren führend im russischen Bereich bei der Anzahl der Phishing- E-Mails . Die Angriffe zielen darauf ab, die Erfassung der Infrastruktur und deren Konsolidierung zu maximieren, gefolgt von dem Versuch, durch den Abzug von Geldern Geld zu verdienen.

Setzen Sie die emotionale Aktivität fort

Der Emotet-Downloader, der in Russland im letzten Jahr praktisch nicht verwendet wurde, wurde im Juli 2020 erneut aktiviert und verteilte diesmal den QBot-Banking-Trojaner. Wir zeichnen es mit unseren Kunden aus verschiedenen Branchen auf: Energie, öffentlicher Sektor, Kredit und Finanzen. Gleichzeitig können Sie mit einem der Qbot-Module E-Mail-Nachrichten stehlen, die die Betreiber, die Emotet vertreiben, für Phishing-Mailings verwenden. Dies erhöht das Vertrauen der Empfänger erheblich und das Infektionsrisiko.

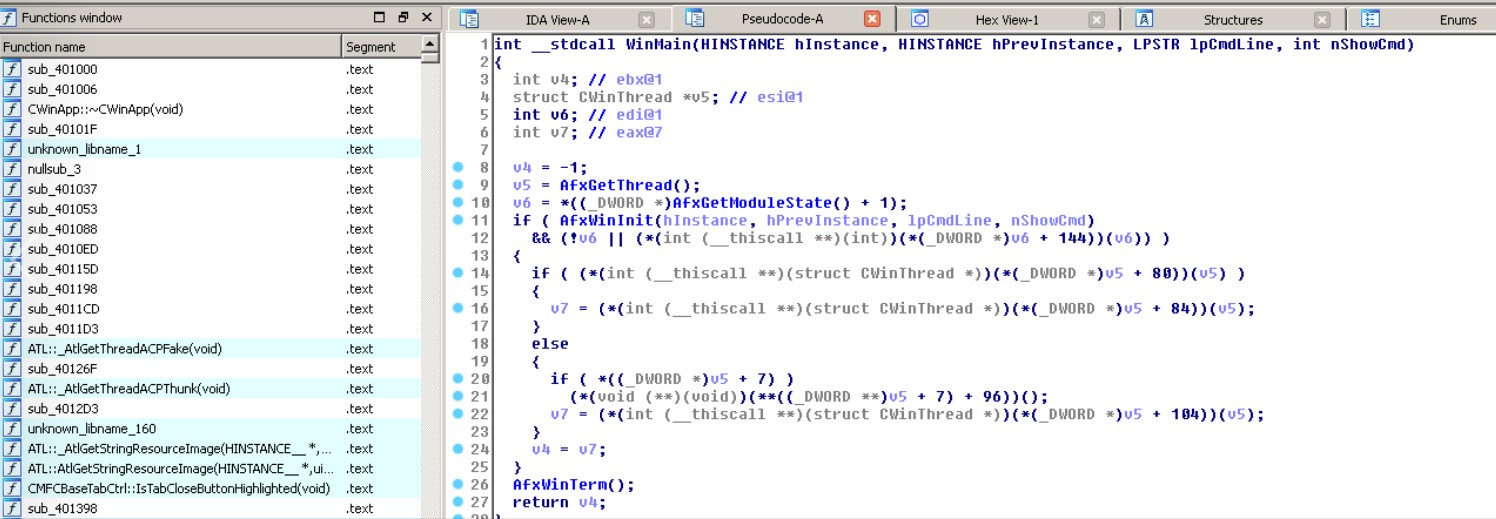

Die Malware verbreitete sich in einer als MFC-Anwendung getarnten Shell.

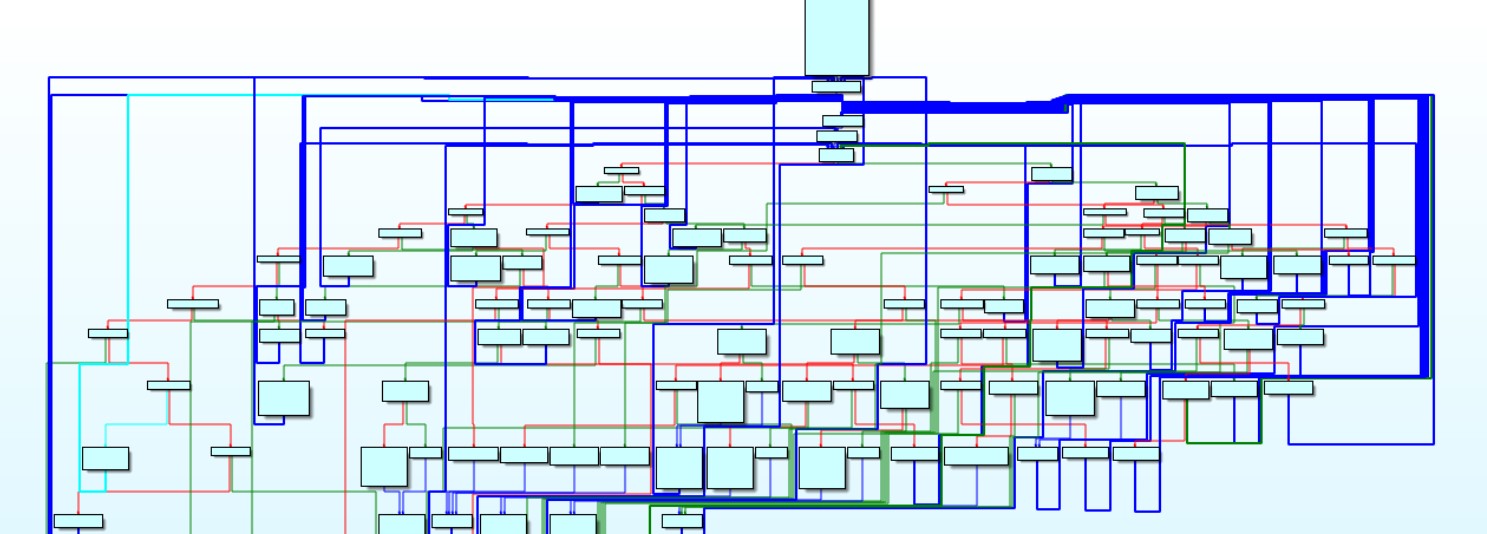

Eine der Schutzschichten verwendet eine Verschleierung des Kontrollflusses.

MassLogger Stealer Mailings

Wir haben kürzlich einen neuen MassLogger-Stealer bei einem unserer ausländischen Kunden registriert. Und obwohl es nicht oft verschickt wird, hat es bereits die Radargeräte von Informationssicherheitsspezialisten erreicht. Übrigens ist er in Mailings an russische Unternehmen noch nicht aufgefallen.

Der Virus ist eine ausführbare .NET-Datei, die durch eine Shell mit mehreren Überprüfungen der virtuellen Umgebung geschützt und verschleiert ist. Es werden drei Hauptmethoden zur Verschleierung verwendet: Verschleierung des Kontrollflusses, Zeichenfolgenverschlüsselung und dynamische Initialisierung von Delegaten.

Ein Beispiel für die Verschleierung des Kontrollflusses ist unten dargestellt:

Zu Beginn der Ausführung wird eine der Ressourcen entschlüsselt, die ein spezielles Wörterbuch enthält. Der Schlüssel ist das Token des Feldes einer der Klassen, und der Wert ist das Token der Funktion, deren Delegat dieses Feld initialisieren soll. Ferner werden viele Funktionen über diese dynamisch initialisierten Felder aufgerufen.

Unten finden Sie einen Codeausschnitt, in dem das Wörterbuch gefüllt und die Felder von Delegierten initialisiert werden:

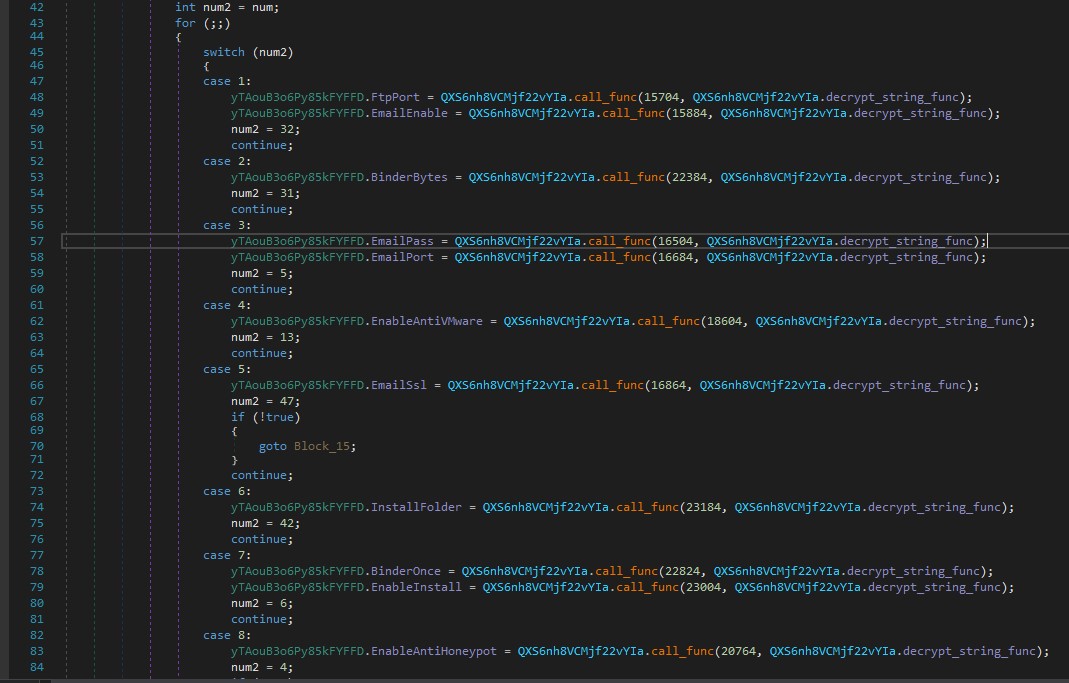

Die MassLogger-Familie kann Daten, die vom Computer des Opfers erfasst wurden, auf drei Arten senden: an das Control Panel (http), an einen FTP-Server oder an eine Mailbox. Die Virenkonfiguration enthält die erforderlichen Anmeldeinformationen für FTP und Mailserver (abhängig von der verwendeten Versandmethode). In dieser Hinsicht weist MassLogger Ähnlichkeiten mit einigen anderen .net-Stealern auf: Hawkeye, Agent Tesla. Unten finden Sie einen Code-Ausschnitt mit dem Ausfüllen der Konfiguration:

NetWire-Mailingliste in der Visual Basic-Shell

In einer Vielzahl von Branchen wurden RAT NetWire-Massenmailings in einem in Visual Basic geschriebenen Wrapper aufgezeichnet. Wir haben sowohl native Code- als auch P-Code-Variationen gesehen. Die Aufgabe der Shell besteht darin, nach einer virtuellen Umgebung zu suchen, NetWire zu debuggen und von bestimmten festverdrahteten Adressen zu laden. Im vergangenen Jahr haben wir viele verschiedene Familien von Diebstahlern in einer ähnlichen Hülle gesehen, aber dieses Beispiel enthält mehr Techniken zur Verschleierung und Erkennung virtueller Umgebungen.

Ein typisches Codefragment dieses VB-Packers ist unten dargestellt:

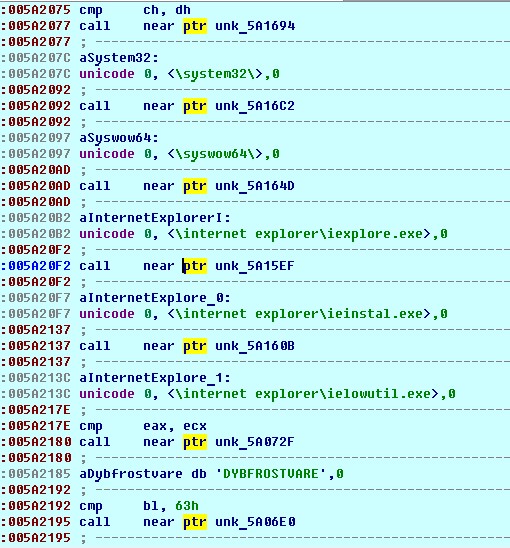

Ein Beispiel für die Erkennung unerwünschter Dienste mithilfe eines berechneten Hash des Dienstnamens (z. B. "VMware Tools" oder "VMware Snapshot Provider"):

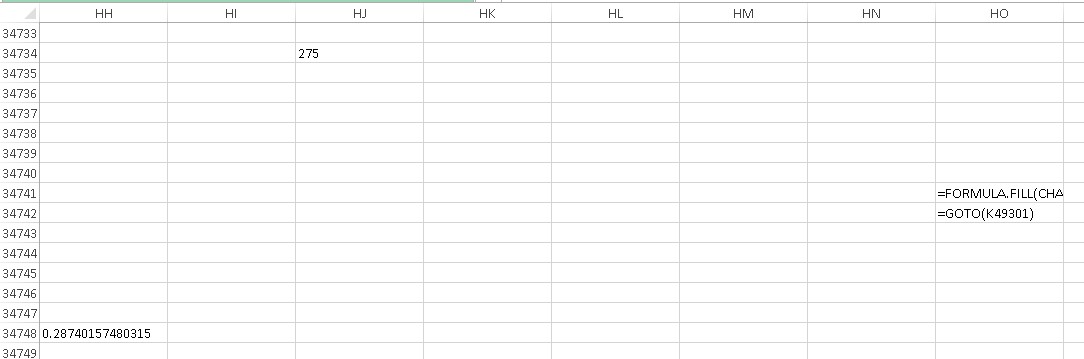

Zloader-Mailinglisten mit Excel 4.0-Makros

Einige unserer Kunden aus dem Kredit- und Finanzsektor haben Zloader-Malware-Mailings registriert. Benutzer erhielten beim Öffnen ein Excel-Dokument, in dem bestimmte Formeln in Zellen gestartet wurden, die die erforderlichen Aktionen ausführen, einschließlich Anti-Analyse und Herunterladen von Malware. Die Formeln selbst wurden auf einem riesigen Blatt Papier verteilt, um das Erkennen und Analysieren zu erschweren. Es ist erwähnenswert, dass die Macro 4.0-Technologie als veraltet gilt und heute fast nie mehr verwendet wird.

Fortgeschrittene Fraktionen und ausgefeilte Werkzeuge

Für fortgeschrittene Cybergruppen besteht die Hauptaufgabe nicht nur darin, in die Infrastruktur einzudringen, sondern so lange und unauffällig wie möglich darin zu bleiben, langfristige Kontrolle zu haben und auf vertrauliche Daten zuzugreifen (Cyberspionage). Im Berichtszeitraum waren sie wie folgt tätig.

Eine andere Methode, um Mimikatz zu verstecken

In einer unserer Untersuchungen verwendeten Cyberkriminelle mit ausreichend hohem technischen Niveau eine interessante Technik, um das Antivirus zu umgehen und Mimikatz zu starten. Mimikatz in verschlüsselter Form wurde in eine Shell eingefügt, die zwei Parameter aus der Befehlszeile übernahm: einen Schlüssel und einen Initialisierungsvektor. Dann wurde Mimikatz unter Verwendung der CryptoPP-Bibliothek entschlüsselt und die Kontrolle auf ihn übertragen. Unten finden Sie ein Fragment des Codes mit der Installation des Schlüssels und des Vektors sowie mit der Vorbereitung des Puffers zum Entschlüsseln der Daten:

Infolgedessen war der Virenschutz stumm, als das Dienstprogramm Mimikatz gestartet wurde und der Angreifer die Anmeldeinformationen abrufen konnte.

Neue Hacker-Gruppe TinyScouts

Im Sommer 2020 haben wir eine neue Cyberkriminelle identifiziert, die Banken und Energieunternehmen angegriffen hat. TinyScouts zeichnet sich durch ein hohes Maß an technischen Fähigkeiten und Variabilität des Angriffsszenarios aus. Wir schrieben mehr über TinyScouts hier .

Das ist alles. Neue Ermittlungen gingen an die

Igor Zalevsky,

Leiter der Abteilung für Untersuchungen zu Cyber-Vorfällen bei JSOC CERT Asker Jamirze, Experte für technische Untersuchungen bei JSOC CERT