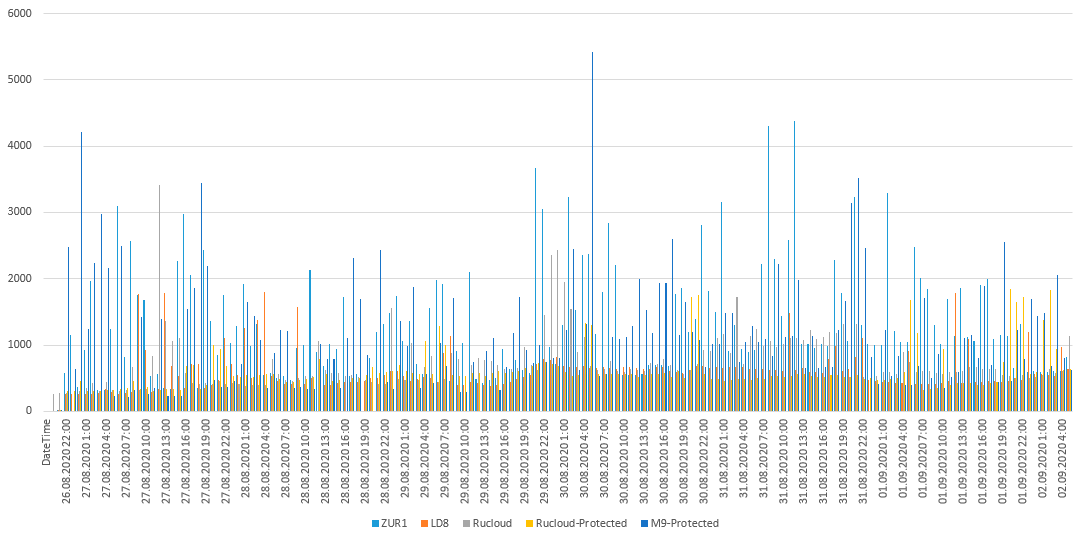

Wir haben 5 Honeypots, im Folgenden einfach "Server", platziert, um Statistiken über RDP Brute Force in unseren Netzwerken zu sammeln.

Ein Server befand sich in London, der andere in Zürich, einer in einem sicheren Netzwerk in M9, zwei weitere im Rucloud-Rechenzentrum in einem sicheren und ungesicherten Netzwerk. Die IP-Adressen der einzelnen Server befinden sich in verschiedenen Subnetzen. Jede IP-Adresse wird durch das erste Oktett unterschieden. Wenn Sie versuchen, den Scan- "Abstand" zwischen IP-Adressen mithilfe der folgenden Formel zu messen:

((Erstes Oktett von Subnetz Nr. 1) - (Erstes Oktett von Subnetz Nr. 2)) * (2 ^ 24),

Wenn Sie nach 0.0.0.0/0 suchen, muss ein Angreifer mindestens 771751936 IP-Adressen durchblättern, um die beiden nächstgelegenen Server zu finden. Darüber hinaus hat keiner der Server auf ICMP geantwortet und jede IP-Adresse wurde 3 Monate lang von niemandem verwendet. Alle 5 Server haben gleichzeitig Ports geöffnet. Alle Server waren mit AD verbunden.

Mehrfarbige Grafiken

Wir beginnen mit dem Interessanten und enden mit dem Bedeutenden.

Der Start war gut. Der erste Bruteforcer kam in der ersten Stunde, in der der Port geöffnet wurde, auf den Server in Rucloud. In allen anderen Rechenzentren wurde der Server erst in der zweiten Stunde entdeckt.

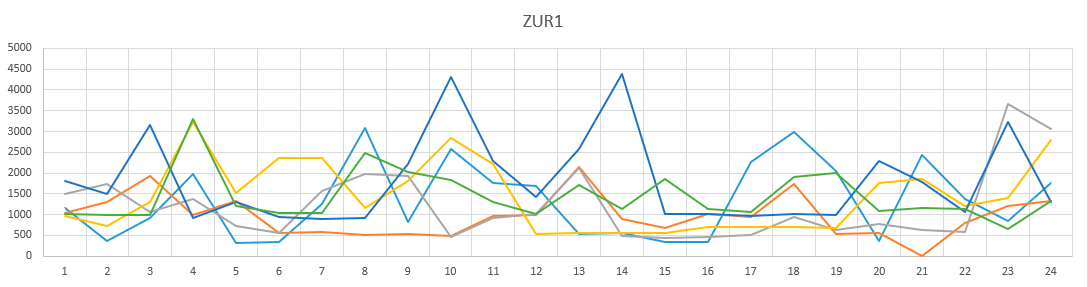

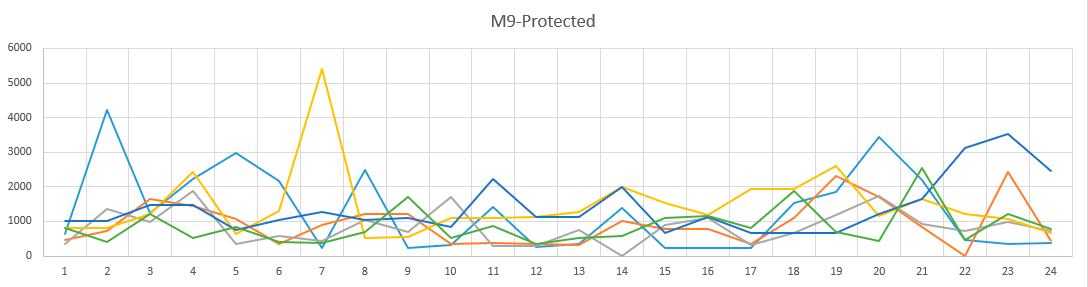

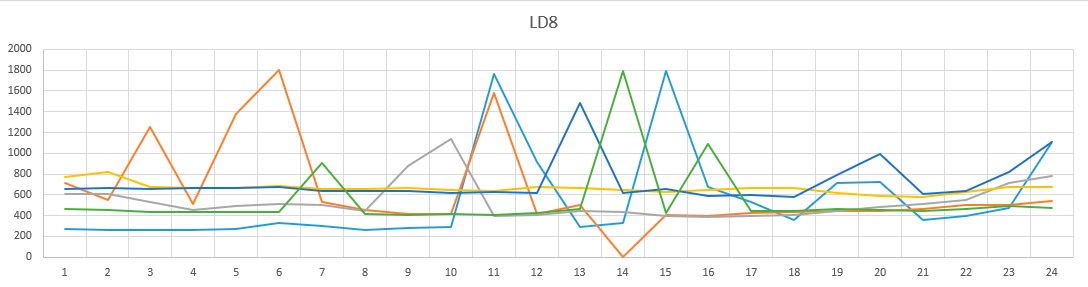

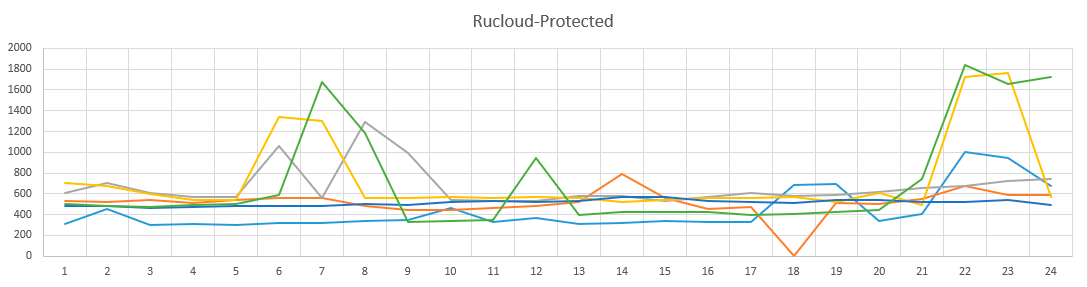

Wie Sie in den Grafiken sehen können, hat sich die Brute Force von Tag zu Tag nicht wesentlich geändert. Und wenn Sie auf die Tageszeit schauen? Hier sind die Grafiken. Unterschiedliche Farben sind unterschiedliche Tage.

Tageszeitplan dc ZUR1.

Tageszeitdiagramm im gesicherten Subnetz M9.

Tageszeitdiagramm in DC LD8.

Tageszeitdiagramm im Rucloud-geschützten Subnetz.

Tageszeitdiagramm in Rucloud.

Ein ziemlich langweiliges Bild, wir können sagen, dass sich das Bild je nach Tageszeit nicht ändert.

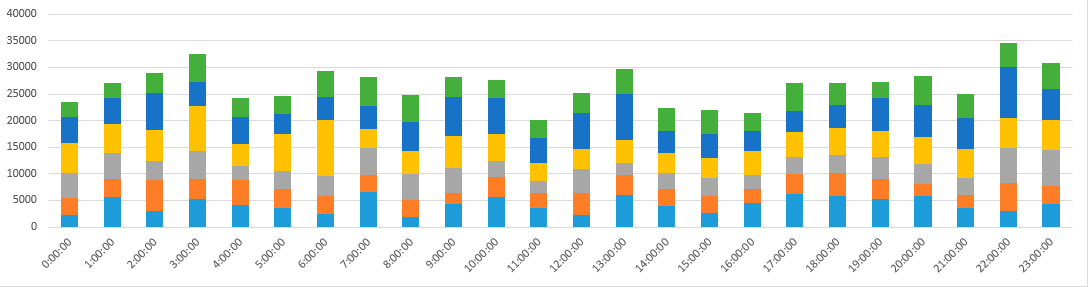

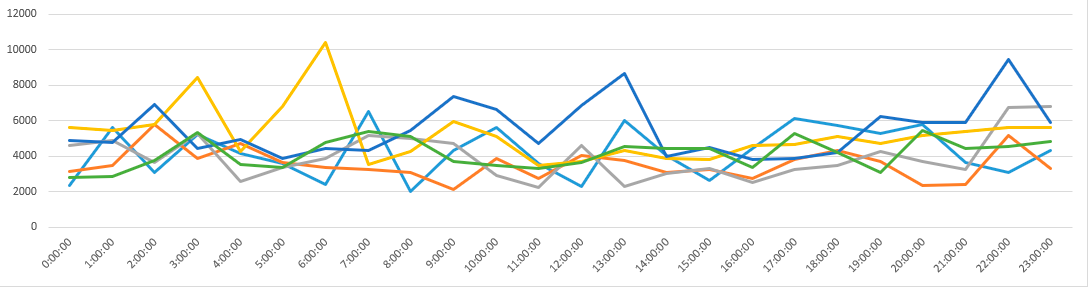

Schauen wir uns die gleichen Diagramme nach Tageszeit an, aber insgesamt für alle Rechenzentren.

Gestapeltes Tageszeitdiagramm.

Tageszeitdiagramm.

Das Brute-Force-Muster ändert sich je nach Tageszeit nicht. Das heißt, die Geräte, die an dem Brute-Force-Angriff teilgenommen haben, sind höchstwahrscheinlich immer eingeschaltet.

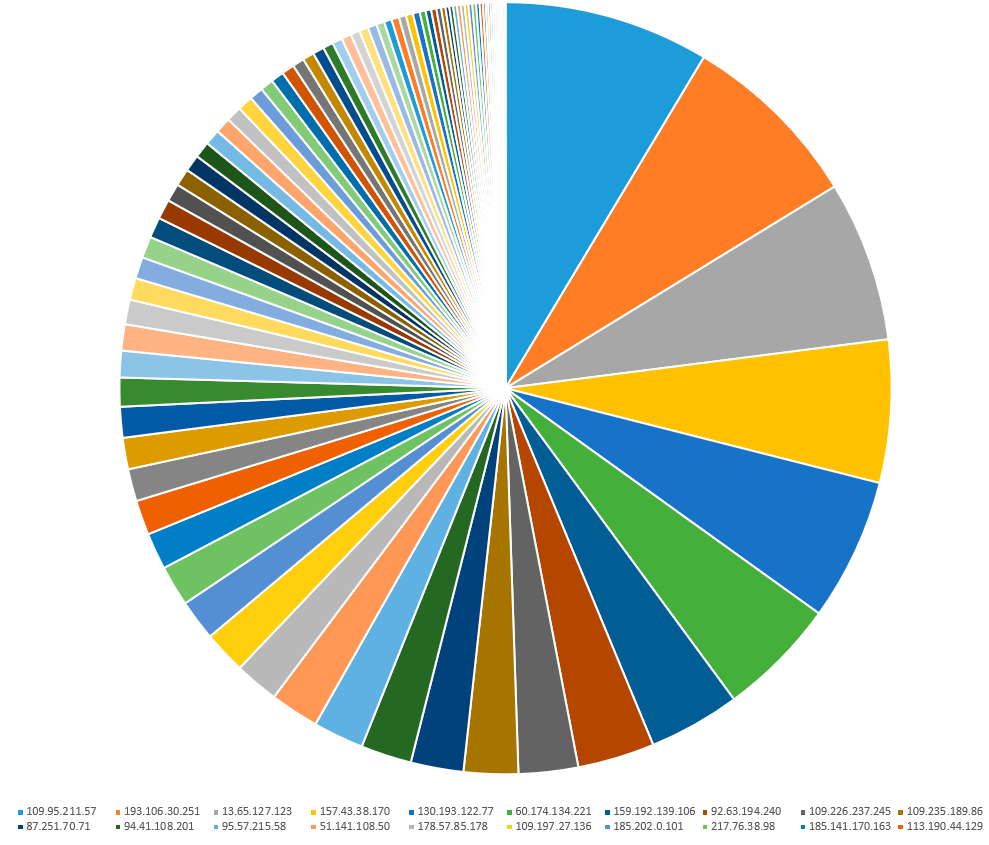

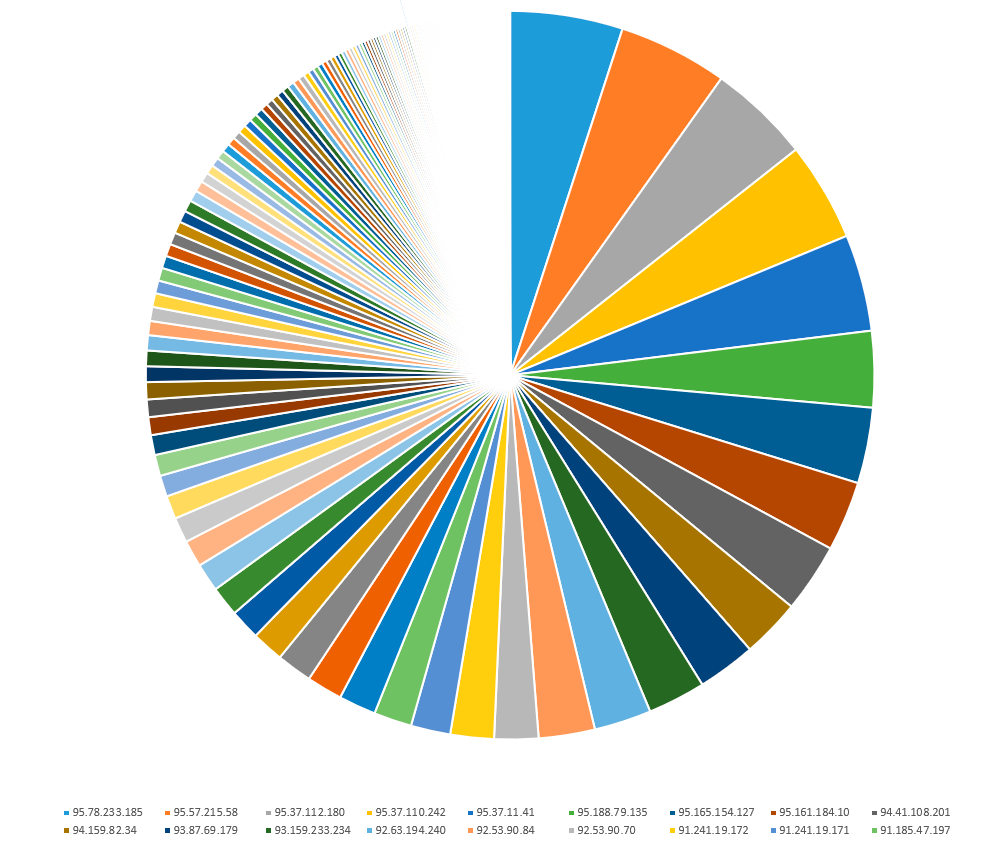

Statistik nicht erfolgreicher Anmeldeversuche für jede Adresse in einem ungeschützten Rucloud-Subnetz.

Insgesamt nahmen 89 IP-Adressen eine Woche lang an der Suche in einem der ungeschützten Rucloud-Subnetze teil. 10 IP-Adressen füllten 50% der 114809 Versuche.

Statistik nicht erfolgreicher Anmeldeversuche für jede Adresse für alle Rechenzentren.

Das gleiche verdammte Ding, aber nur mit Statistiken für alle Rechenzentren. 50% aller Statistiken füllten 15 IP-Adressen. Es gab mehr als eine halbe Million Versuche auf allen fünf Servern. Wie unterschiedlich waren die Angreifer?

In allen Netzwerken wurden 143 IP-Adressen und auf allen 5 Servern nur 29 IP-Adressen angezeigt. Weniger als die Hälfte aller Angreifer griff zwei oder mehr Server an. Dies bedeutet, dass der Scanabstand zwischen IP-Adressen von Bedeutung ist. Dies bedeutet, dass die Angreifer mithilfe von nmap Informationen über offene Ports erhalten und IP-Adressen nacheinander scannen.

Botnetze zählen

Als ich mir die Berichte und Benutzernamen ansah, die für die Suche verwendet wurden, fiel mir auf, welche Wörterbücher unterschiedliche IP-Adressen verwendeten und wie viele Anmeldungen in den Wörterbüchern vorhanden waren.

Angenommen, es sind alle verschiedene Botnets mit unterschiedlichen Vokabeln, dann habe ich N Botnets gezählt. Hier sind die Wörterbücher für jedes von ihnen:

Administrator, Administrator, Administrator, Administrator, Administrator, Administrator, Administrator, Administrator, Administrator, Administrator, Benutzer, Benutzer1, Test, Test1, Administrator1, Benutzer1, Benutzer2, Benutzer3, Benutzer4, Benutzer5, Benutzer6, Benutzer8 USER9, HP, ADMIN, USER, PC, DENTAL

Dieses Botnetz war das größte und verwendete das größte Wörterbuch. Es gab viele Anmeldungen in verschiedenen Sprachen, inkl. Russisch, Französisch und Englisch:

1, 12, 123, 1234, 12345, 13, 14, 15, 19, 1C, KAMERA, KAMERA, ADMIN, USERL8, GVC, ADMINISTRATEUR, IPAD3, USR_TERMINAL, JEREMY, ADMINISTRATOR, ADM, ALYSSA, ADMINISTRATOR, KAMERA KAMERA, ADMIN, USERL8, GVC, ADMINISTRATEUR, USR_TERMINAL, JEREMY, IPAD3, USR_TERMINAL, JEREMY, ADMINISTRATOR, ADMIN, ADM, SERGEY, OLEG, IRINA, NATASHA, SYSTEM, ADISORIS, GIS ADMIN, ADM, SERGEY, OLEG, IRINA, NATASHA usw., einschließlich chinesischer Logins.

Es gab Wörterbücher, in denen nur chinesische und englische Wörter verwendet wurden. Ich konnte mit Powershell keine chinesischen Schriftzeichen aus der Datenbank extrahieren. Hier ist nur ein Teil des Wortschatzes der chinesischen Genossen:

SHENZHEN, TIANJIN, MANDARIN, CHONGQING, SHENYANG, XIAN, CONS, CHINA, TECHNOLOGIE, ISPADMIN, BEIJING, SHANGHAI

Es gab auch einzelne IP-Adressen, die versuchten, diese Anmeldungen zu durchlaufen. Wahrscheinlich spielen nur Kinder:

USR1CV8, ADMINISTRATOR

ADMI, NIMDA, ADMS, ADMINS

Es gibt nur einen dummen Brute-Force- Angriff auf Passwörter, eine Wörterbuchsuche, aber einen mehr oder weniger interessanten Brute-Force-Angriff. Angreifer haben die Möglichkeit, Benutzernamen, SMB-Freigaben, manchmal sogar Kennwort-Hashes, Computernamen, AD- oder WorkGroup-Domänennamen abzurufen.

Sicherheitsspezialisten kennen BloodHound und Hacker wissen davon. Wenn wir AD im Standardzustand belassen, können wir den Domänennamen, den Computernamen und sogar Hashes von Benutzerkennwörtern stehlen. Habré hat bereits über Angriffsvektoren auf AD und dieses Tool geschrieben. Ich empfehle dieses brillante Material zu lesen .

Übrigens begann der erste Angriff mit dem Servernamen und der Domäne 13 Stunden nach dem Öffnen der Ports, aber der Angreifer fiel schnell zurück und versuchte nur 138 Mal einzubrechen. Der zweite derartige Angriff mit demselben Wörterbuch wurde 3 Tage später wiederholt, dauerte aber auch nicht lange.

Insgesamt 5 Botnets mit verschiedenen Wörterbüchern. Es ist erforderlich, detailliertere Statistiken zu den verwendeten Anmeldungen zu erstellen, um zu verstehen, welche in welchen Anteilen am häufigsten verwendet werden. Es ist sehr wahrscheinlich, dass der erste Blick durch eine nicht sehr genaue Erfassung aller Statistiken verwischt wird und das tatsächliche Bild etwas interessanter ist.

Ist das ein Problem?

Von Beginn der Selbstisolierung an haben wir begonnen, eine sehr seltsame Nichtverfügbarkeit des Servers aufzuzeichnen. Zuerst haben wir alles auf die Überlastung des Netzwerks von Internetanbietern zu Hause, Netflix und Torrents gebracht, manchmal war die Infrastruktur nicht bereit.

Der Verdacht auf die Infrastruktur verschwand schnell, als unsere wenigen Clients unter Windows Server 2008 im Prinzip nicht auf RDP umsteigen konnten. Nachdem wir uns das Sicherheitsprotokoll angesehen hatten, verzeichneten wir Rekordraten von Angriffen, mehr als 36.000 Versuche in 24 Stunden.

Wie sich herausstellte, kann Brute-Force mit ausreichender Intensität entweder RDP vollständig töten oder dauerhafte Brüche verursachen.

Die Entstehung des Problems ist nicht vollständig verstanden. Entweder wird RDP vom gesamten Paket oder von einem Angreifer erstellt. Das Skript und mstsc.exe konnten keine Verbindungsabbrüche und Bildstopps reproduzieren.

Entweder wird aus Brute-Force DDoS, oder einige der Angreifer haben auf besondere Weise eine Brute-Force-Implementierung, die ebenfalls Probleme verursacht. Es ist nur klar, dass die Zeit zum Trennen der Verbindung mit den fehlgeschlagenen Anmeldeversuchen zusammenfällt.

Die brutalsten Angriffe fanden in diesem Sommer im Juni statt, als unsere Unterstützung die meisten RDP-Verzögerungen und -Pausen verzeichnete. Leider haben wir noch keine Statistiken gesammelt.

Quelle: Kaspersky

Entscheidung?

Ja.

Alles, was Sie tun müssen, um sich zu schützen, ist sich mit einer Firewall zu schützen. Aber ich fühle die gleiche Faulheit wie Sie, also habe ich diese Module gemacht.

Die Module funktionieren unter Windows Powershell 5.1 und Powershell Core 7. Der Link zum Projekt Github ist hier . Schauen wir uns nun die Funktionen an.

Protect-Bruteforce

Bisher heißt das Modul so. Ändert die Firewall-Regel, indem der Regel alle erfolgreich angemeldeten IP-Adressen hinzugefügt werden. Die bequeme Verwendung in Verbindung mit einer statischen IP-Adresse vereinfacht die Bereitstellung von Remotedesktopservern in Verbindung mit einem VPN-Gateway.

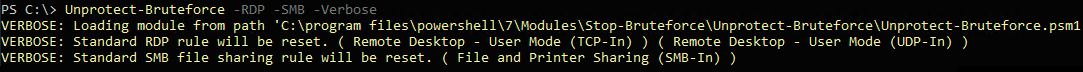

Unprotect-Bruteforce

Setzt RemoteAddress für Standard-Firewall-Regeln zurück.

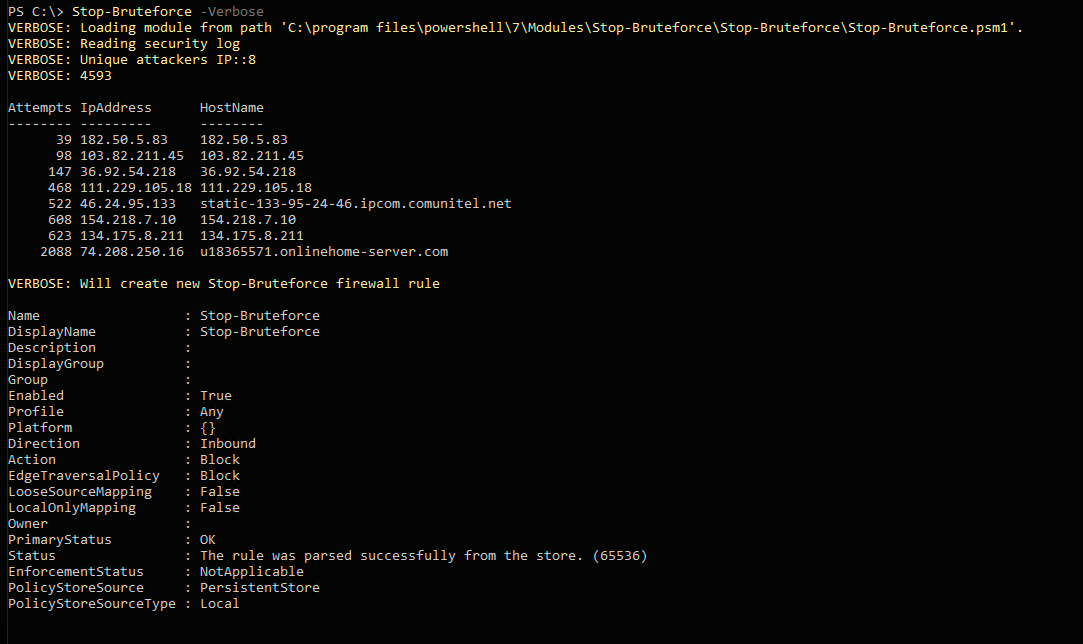

Stop-Bruteforce

Überprüft das Ereignisprotokoll auf fehlgeschlagene Anmeldungen und blockiert IP-Adressen aus der Liste mit einer separaten "Stop-Bruteforce" -Regel.

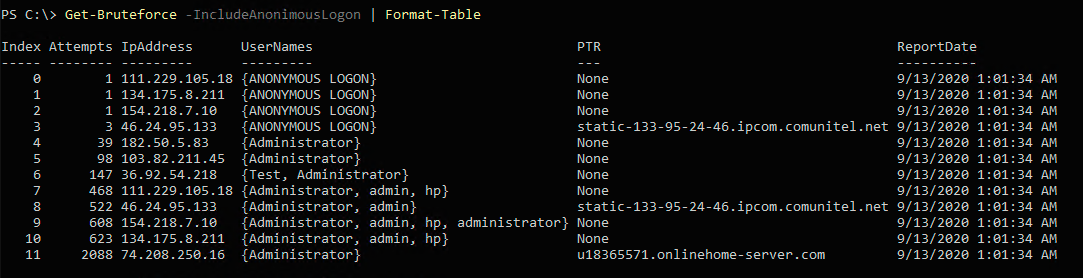

Get-Bruteforce

Gibt ein Array von Statistikobjekten für jede IP-Adresse zurück. Diese Funktion wurde verwendet, um Statistiken für die obigen Diagramme zu sammeln.

Interview

Wir bei RUVDS glauben, dass das Betriebssystem dem Benutzer in einem äußerst unveränderten Zustand zur Verfügung gestellt werden sollte. Wir sind der Meinung, dass in einer idealen Welt das Betriebssystem so präsentiert werden sollte, wie es sich beim ersten Start in seinem Standardzustand befand. Funktionen wie das Generieren von Passwörtern aus dem persönlichen Konto vereinfachen jedoch nicht nur das Leben, sie sind für viele unserer Kunden einfach notwendig. Wir würden gerne Ihre Meinung zu dieser Art von Lebensqualitätsstücken erfahren. Abstimmen und kommentieren.