Guten Tag! Heute werde ich Ihnen sagen, welche Informationen über eine Organisation in Open Source enthalten sind und wie ein potenzieller Angreifer sie verwenden kann. Viele von Ihnen haben wahrscheinlich schon von OSINT (Open Source INTelligence, eine Liste von Aktivitäten zum Sammeln von Informationen aus Open Source) gehört, das am häufigsten zum Sammeln von Informationen über eine bestimmte Person verwendet wird. OSINT kann jedoch auch verwendet werden, um Informationen zu bestimmten Organisationen zu finden, um die Sicherheit zu bewerten. Schließlich müssen Sie zugeben, dass es nützlich ist, zu sehen, was über Sie öffentlich verfügbar ist und wie Sie von der Seite eines potenziellen Angreifers aussehen.

Beliebte Ressourcen, in denen Informationen gesammelt werden

Um einen aktiven Scan durchzuführen, muss eine NDA unterschrieben und die Arbeit koordiniert werden, was natürlich Zeit kostet. In diesem Zusammenhang ist es erforderlich, nur Daten zu verwenden, die sich in Open Source befinden, die IT-Infrastruktur nicht zu scannen und dementsprechend keine Arbeitsstunden für Bürokratie aufzuwenden.

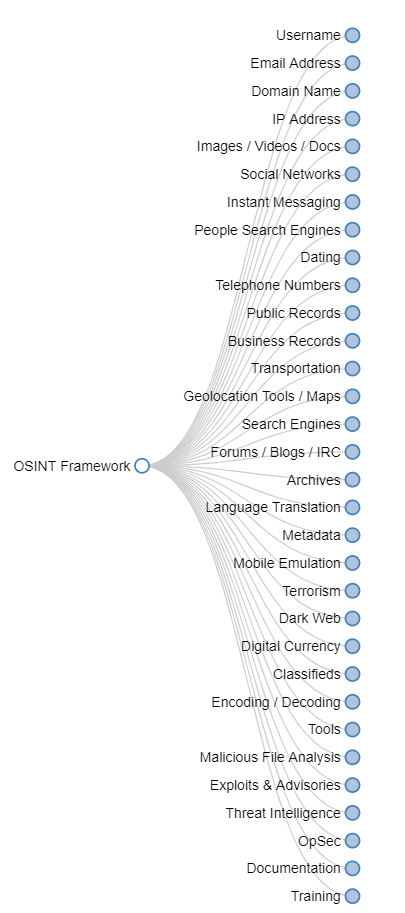

Was ist also gemeinfrei?

Die detaillierteste Antwort auf diese Frage ist osintframework.com . Ich empfehle, sie zu lesen, um eine allgemeine Antwort auf die gestellte Frage zu erhalten.

Ich werde versuchen, die interessantesten Informationen für Informationssicherheitsspezialisten aus der großen Menge an Informationen herauszufinden. Wir werden suchen:

- Postanschriften des Unternehmens

- Die Fakten der Kompromittierung von Postanschriften

- Bei der Firma registrierte Subdomains

- IP-Adressen des Unternehmens und autonome Systeme

- Öffnen Sie die darauf befindlichen Ports und Dienste sowie die Auswahl von Schwachstellen und Exploits für erkannte Dienste

- Versteckte Site-Verzeichnisse

- Vertrauliche Dokumente

Womit können Sie diese Informationen finden?

Im Internet gibt es eine Vielzahl von Tools zum Durchsuchen der Postanschriften eines Unternehmens nach Domain, zum Beispiel:

hunter.io - bis vor kurzem war das Tool völlig kostenlos, aber leider ändern sich die Zeiten. Die E - Mail-Finder-

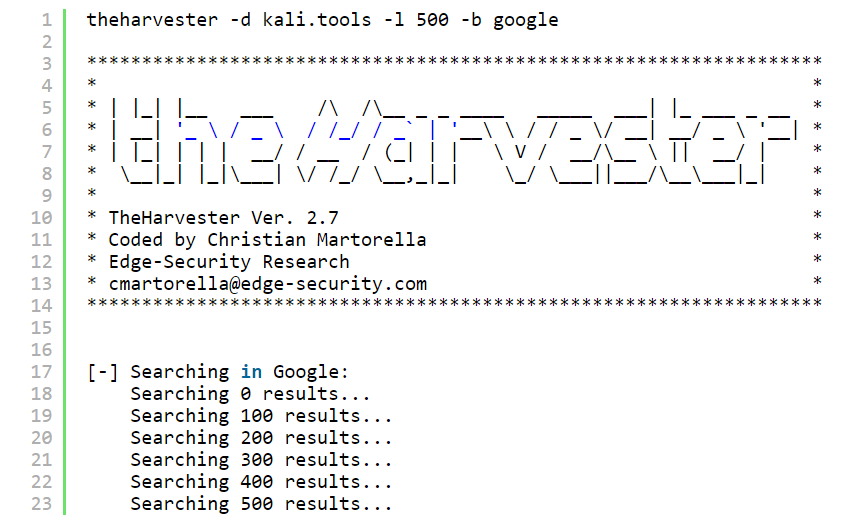

Browsererweiterung von Snov.io - verfügt derzeit über umfangreiche Funktionen in der kostenlosen Version und findet eine große Anzahl von Domain-Konten, aber wie lange? .. theHarvester - sammelt sowohl E-Mail-Adressen als auch Subdomains, offene Ports und Daten zu virtuellen Gastgeber. Unter Kali Linux vorinstalliert.

Es gibt sowohl kostenpflichtige als auch kostenlose Tools. Die Wahl der Nutzung hängt von der Zahlungsbereitschaft / -fähigkeit für die verbesserte Funktionalität ab. Es ist sinnvoll, mehrere Tools gleichzeitig zu verwenden, da sie unterschiedliche Ergebnisse liefern. Letztendlich haben wir eine große Liste von Postanschriften des Unternehmens, die auf gefährdete Konten überprüft werden müssen.

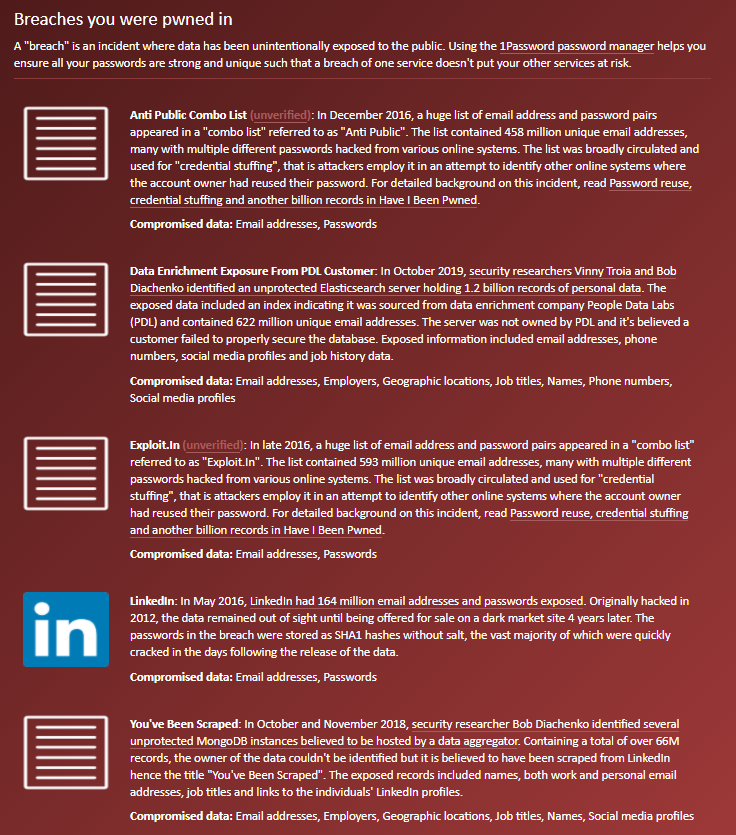

Sie können es auf vielen bekannten Diensten haveibeenpwned.com überprüfen.

Bei der Ausgabe gibt uns das Tool Informationen darüber, in welchen Datenbanken Kontoerwähnungen enthalten sind, ob diese Datenbanken Daten zu Passwörtern, physischen Adressen, Telefonnummern usw. enthalten.

Wir werden die Passwörter hier nicht selbst erhalten, aber wir können E-Mail-Adressen in "saubere" und potenziell gefährdete Adressen unterteilen.

Hierbei ist zu beachten, dass das Tool über eine kostenpflichtige API verfügt. Ohne sie können Sie natürlich alle E-Mail-Adressen überprüfen, aber Sie müssen sie einzeln am Eingang einreichen, was viel Zeit in Anspruch nimmt. Beim Kauf einer API (3,5 USD pro Monat, rein symbolische Gebühr) können wir sie in verschiedenen Skripten verwenden und den Analyseprozess entsprechend erheblich beschleunigen und automatisieren.

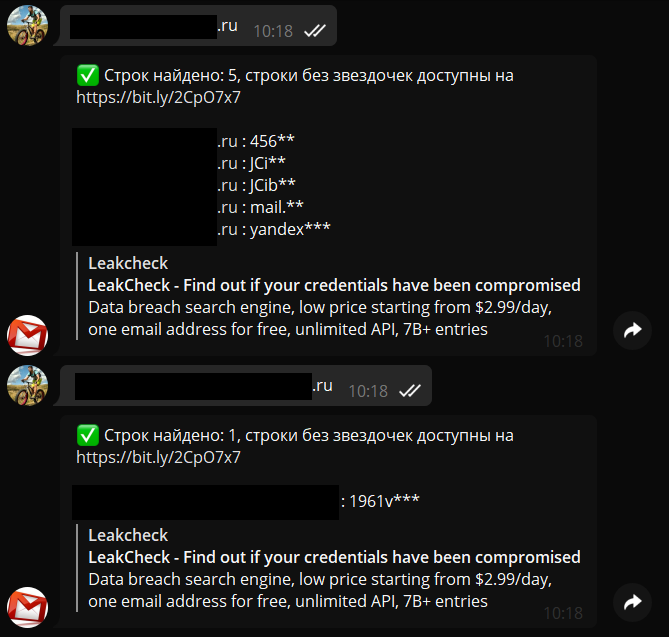

In Zukunft können Sie den Bot im Telegramm @mailsearchbot verwenden .

Am Eingang geben wir ihm potenziell gefährdete E-Mail-Adressen, am Ausgang erhalten wir die Passwörter, die in Verbindung mit dieser E-Mail-Adresse verwendet wurden. Es ist erwähnenswert, dass es nicht möglich ist, Passwörter für alle Konten zu finden, aber die Erkennungsrate ist hoch. Und wieder, wenn es einen Wunsch / eine Gelegenheit gibt, den Entwickler finanziell zu unterstützen, können Sie vollständige Daten erhalten, ohne Symbole, die durch Sternchen verborgen sind, aber leider beißt hier der Preis bereits.

Der nächste Schritt ist das Sammeln von Informationen zu Subdomains . Hierfür gibt es viele Tools, zum Beispiel:

theHarvester

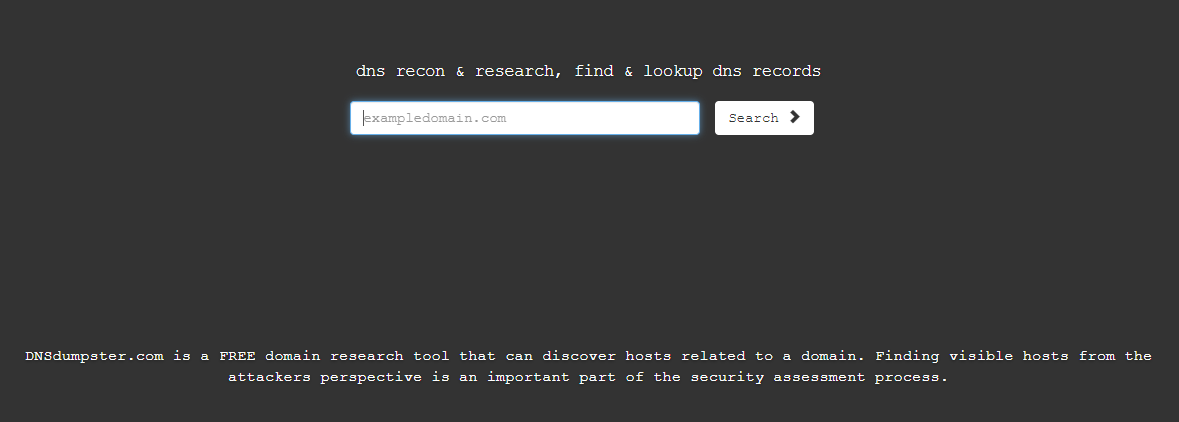

dnsdumpster.com - kann schöne Beziehungsdiagramme zeichnen und die Ergebnisse nach Excel exportieren, kann jedoch nur 100 Subdomains anzeigen.

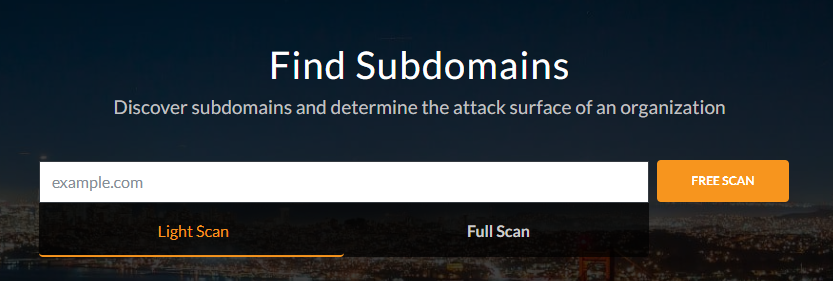

pentest-tools.com - Ich rate Ihnen, sich mit der Site genauer vertraut zu machen, da Sie hier nicht nur nach Subdomains suchen können. In der Lite-Version gibt es ein Limit von 2 Scans pro Tag, aber mit TOR ist es einfach auszukommen.)

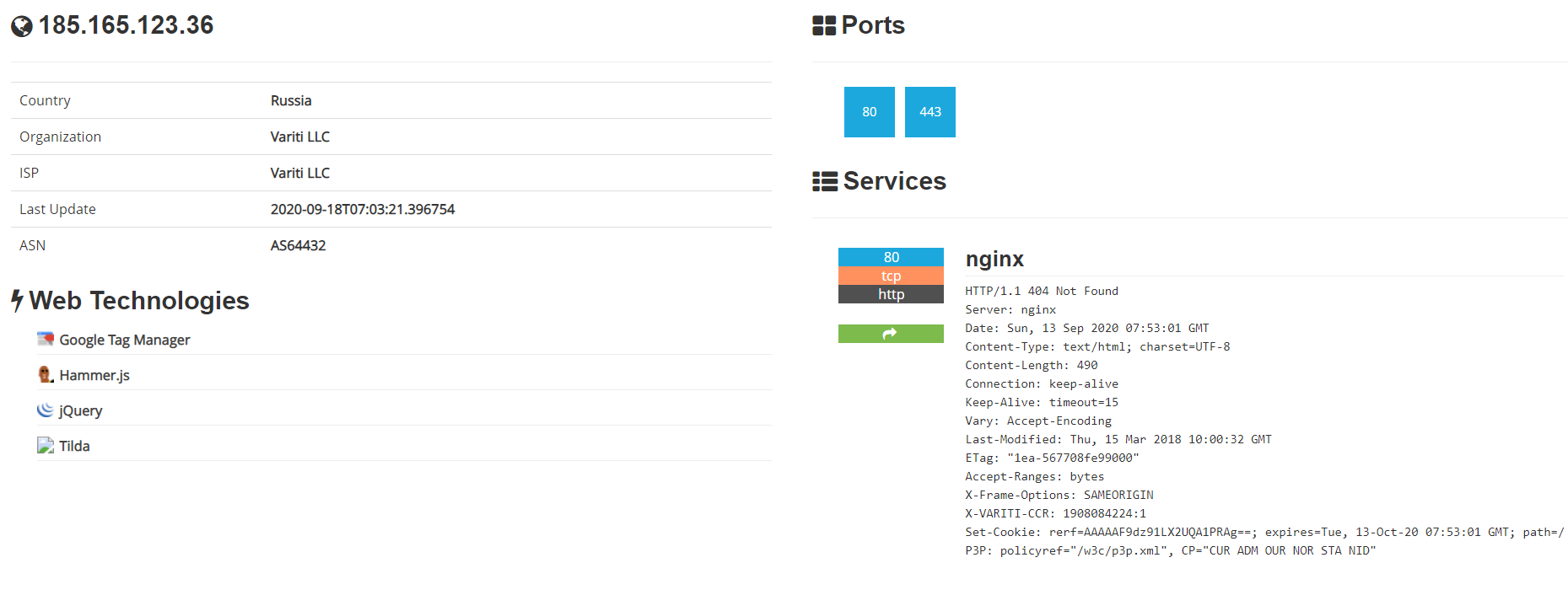

Es ist auch sinnvoll, Tools zu kombinieren, um die größte Anzahl von Subdomains zu bestimmen. Oft wird eine IP-Adresse mit einer Subdomain gepaart, die dann an shodan ( shodan.io ) weitergeleitet werden kann, um eine Liste der offenen Ports und Dienste zu erhalten , die im Internet herausragen.

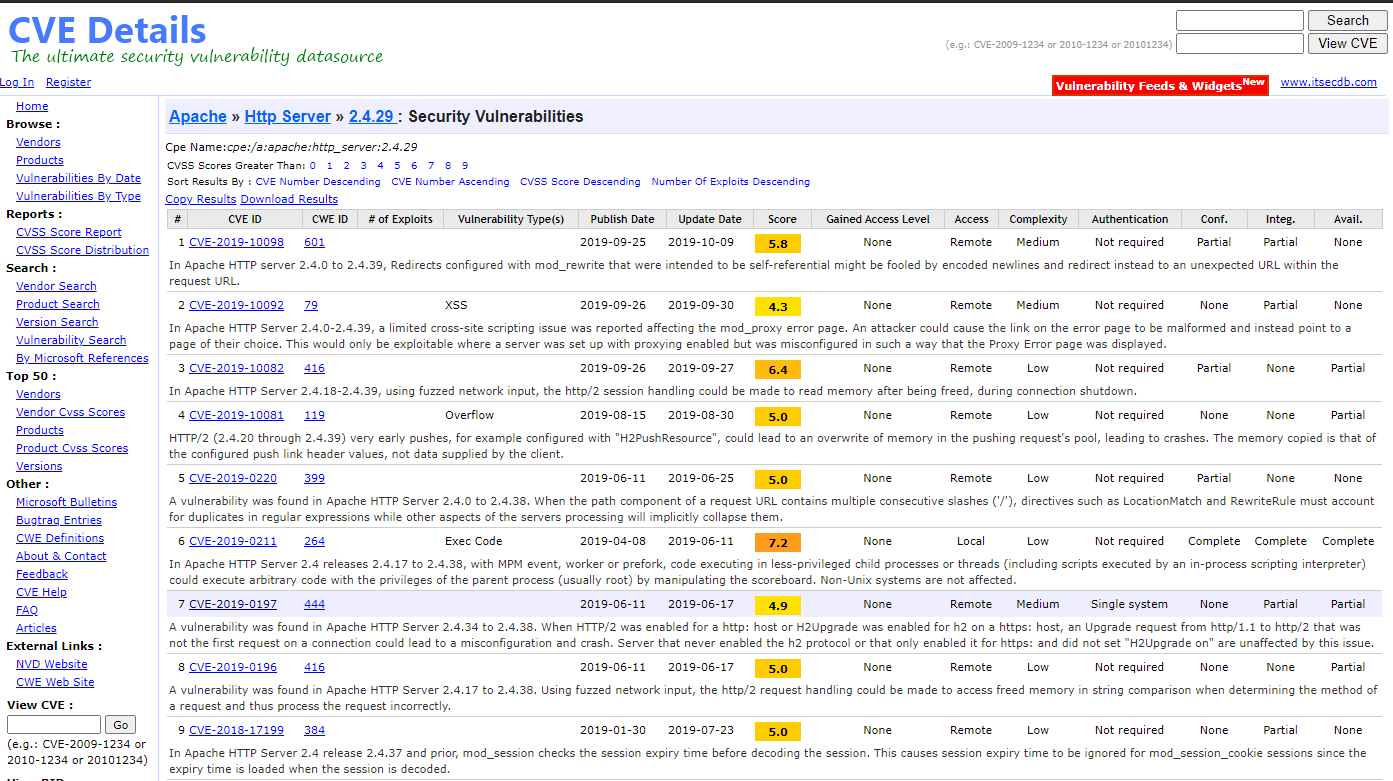

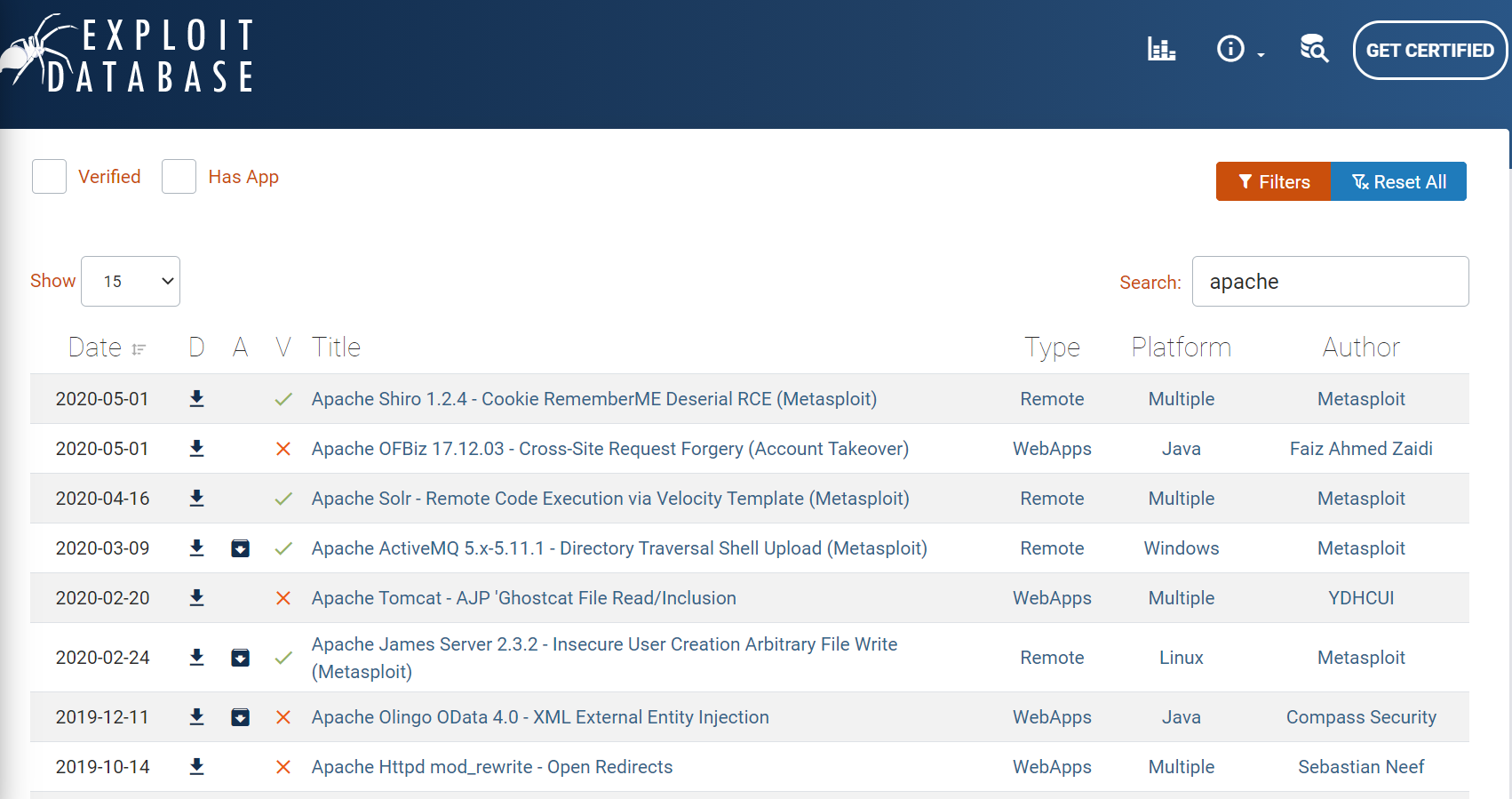

In Zukunft können Sie Schwachstellen und Exploits für bestimmte Versionen von Diensten mithilfe von Ressourcen wie den folgenden auswählen:

cvedetails.com - eine große CVE-Datenbank mit Diensten und ihren Versionen. Es kann einige Schwierigkeiten geben, die erforderlichen Dienste zu finden, wenn sie wiederholt werden (z. B. gibt es zwei verschiedene Seiten des Microsoft IIS-Dienstes mit unterschiedlichen Schwachstellen).

Exploit-db.com ist eine große, wachsende Datenbank von Exploits. Hierbei ist zu beachten, dass Exploits von der Site-Administration bestätigt und nicht verifiziert wurden.

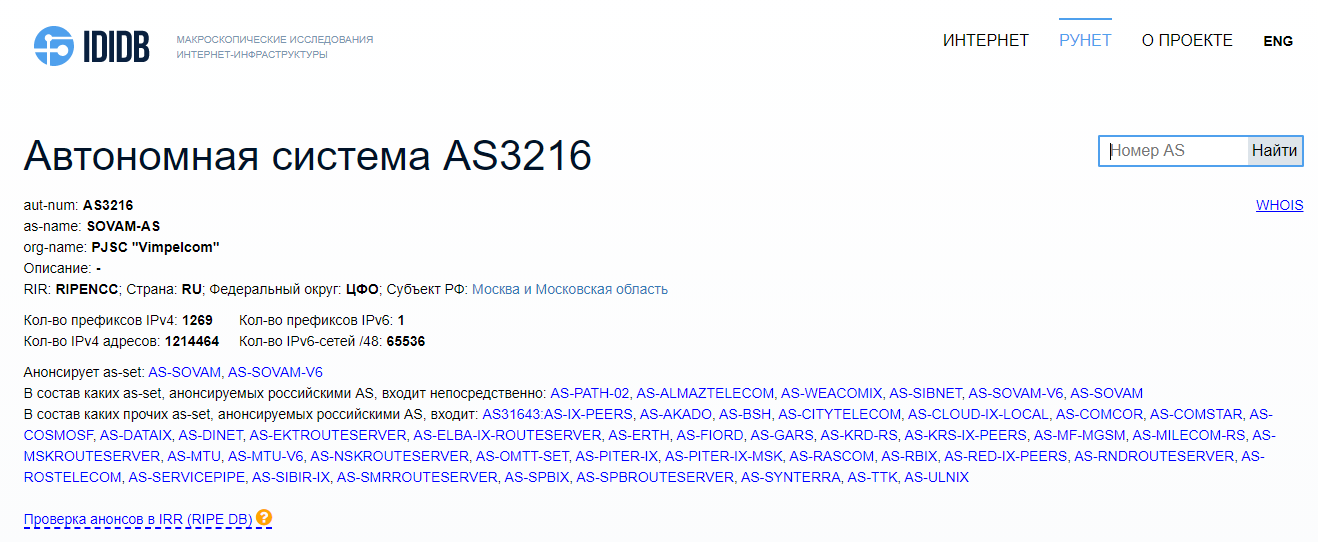

In den Shodan-Daten interessiert uns auch die Zugehörigkeit der IP-Adresse zu einem autonomen System . Die Prüfung wird in verschiedenen Whois-Diensten durchgeführt, von denen es auch eine große Anzahl gibt. Im Großen und Ganzen gibt es keinen Unterschied, mit welchem Tool gearbeitet werden soll. Daher werde ich diejenigen demonstrieren, an denen ich angehalten habe:

bgp.he.net - sieht ungeschickt aus, zeigt jedoch Daten zu allen autonomen Systemen an.

ididb.ru konzentriert sich hauptsächlich auf das Sammeln von Informationen über die autonomen Systeme der Runet.

Wenn ein autonomes System eines Unternehmens gefunden wird, ist es sinnvoll, alle IP-Adressen über Shodan auszuführen und so viele Informationen wie möglich über Serviceversionen zu sammeln.

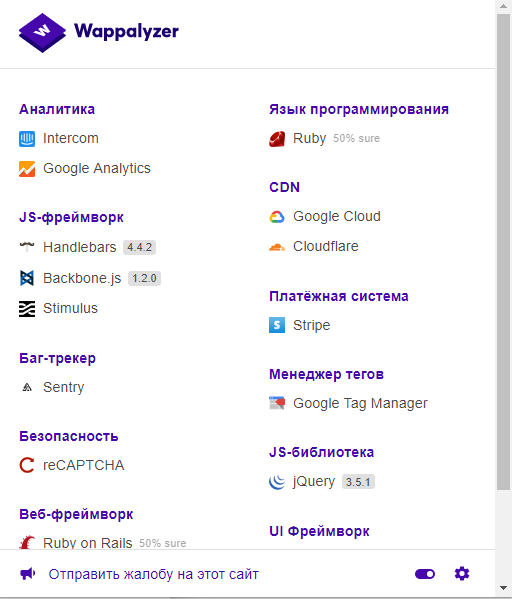

Um die Definitionen zu analysieren, auf welchen Technologien die Site basiert, können Sie die Browsererweiterung Wappalyzer verwenden . Oft erkennt das Tool Versionen und dementsprechend können Sie auch Schwachstellen für diese auswählen.

Wir gehen zur letzten Phase über - suchen Sie nach versteckten Verzeichnissen und Site-Dateien . Das ist wo:

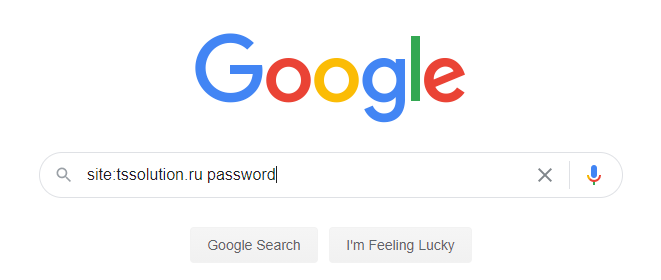

- Google Dorks

- DirBuster

Google Dork Queries sind knifflige Abfragen an Suchmaschinen, mit denen Daten beleuchtet werden können, die öffentlich verfügbar, aber vor neugierigen Blicken verborgen sind. Im Internet gibt es genügend Informationen darüber, wie Abfragen an eine Suchmaschine "korrekt" verfasst werden können, um die erforderlichen Informationen zu erhalten. Andrey Masalovich hat deutlich gezeigt, wie das geht.

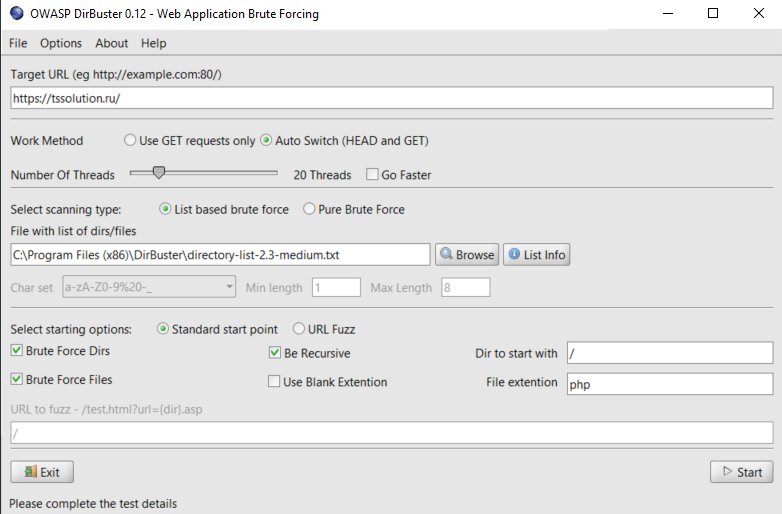

Im Gegenzug DirBuster ist ein Werkzeug für versteckte Verzeichnisse zu finden und Dateien , die Sie von den öffentlichen Zugang zu entfernen vergessen oder versehentlich dort hinzugefügt. Es verfügt über mehrere integrierte Wörterbücher für die Suche. Es wird empfohlen, das Verzeichnis-Liste-2.3-Medium-Wörterbuch zu verwenden, um das Verhältnis von verbrauchter Zeit zu Erschöpfung zu optimieren.

Bei der Verwendung dieser Tools müssen viele Informationen analysiert werden, aber oft wird der Aufwand belohnt.

Beliebte Kurse / Bücher für den Unterricht

- OSINT Einführung Videokurs

- Zertifizierter OSINT- und Competitive Intelligence- Kurs

- Ich rate Ihnen, sich auf YouTube die Aufzeichnungen der Reden von Masalovich Andrey Igorevich, dem Lehrer des vorherigen Kurses, anzusehen. Er ist ein wahrer Profi auf seinem Gebiet, er wird viele interessante Dinge erzählen. Ich rate Ihnen auch, sich mit seiner Website vertraut zu machen , auf der Sie eine große Anzahl von Videos und Büchern zu diesem Thema finden.

Top 5 Probleme, die wir mit OSINT finden

In meiner Praxis war ich erfolgreich:

- , . , , ? .

- , “”. — . .

- RDP, FTP, SSH NTP , . , brute force . , ..

- . , , — .

- . , : , ? , , . .

Wir sehen also, dass Informationen in offenen Quellen ein Sprungbrett für einen Angriff auf die Unternehmensinfrastruktur werden können. Es ist erforderlich, regelmäßig zu überprüfen, wie die Organisation von der Seite eines potenziellen Angreifers aussieht, und diese Informationen nach Möglichkeit auszublenden.

Was ist, wenn Sie OSINT nicht selbst ausführen können?

Wir können durchführen OSINT für Ihre Organisation kostenlos, bitte Kontakt.

Wenn Sie an diesem Thema interessiert sind, bleiben Sie auf unseren Kanälen ( Telegramm , Facebook , VK , TS Solution Blog ) auf dem Laufenden !