Was auch immer ein Unternehmen tut, die DNS- Sicherheit sollte ein wesentlicher Bestandteil seines Sicherheitsplans sein. Namensdienste, die Hostnamen in IP-Adressen übersetzen, werden von praktisch allen Anwendungen und Diensten im Netzwerk verwendet.

Wenn ein Angreifer die Kontrolle über das DNS der Organisation erlangt, kann er leicht:

- Übertragen Sie die Kontrolle über die Ressourcen, die gemeinfrei sind

- Weiterleiten eingehender E-Mails sowie Webanfragen und Authentifizierungsversuche

- Erstellen und validieren Sie SSL / TLS-Zertifikate

In diesem Handbuch wird die DNS-Sicherheit aus zwei Perspektiven betrachtet:

- Kontinuierliche Überwachung und Kontrolle von DNS

- Wie neue DNS-Protokolle wie DNSSEC, DOH und DoT zum Schutz der Integrität und Vertraulichkeit übertragener DNS-Abfragen beitragen können

Was ist DNS-Sicherheit?

Die DNS-Sicherheit besteht aus zwei wichtigen Teilen:

- Sicherstellung der allgemeinen Integrität und Verfügbarkeit von DNS-Diensten, die Hostnamen in IP-Adressen übersetzen

- Überwachen Sie die DNS-Aktivität, um potenzielle Sicherheitsprobleme überall in Ihrem Netzwerk zu identifizieren

Warum ist DNS anfällig für Angriffe?

Die DNS-Technologie wurde in den frühen Tagen des Internets entwickelt, lange bevor jemand überhaupt an Netzwerksicherheit dachte. DNS funktioniert ohne Authentifizierung oder Verschlüsselung und verarbeitet Anfragen von Benutzern blind.

In dieser Hinsicht gibt es viele Möglichkeiten, den Benutzer auszutricksen und Informationen darüber zu fälschen, wo die Übersetzung von Namen in IP-Adressen tatsächlich durchgeführt wird.

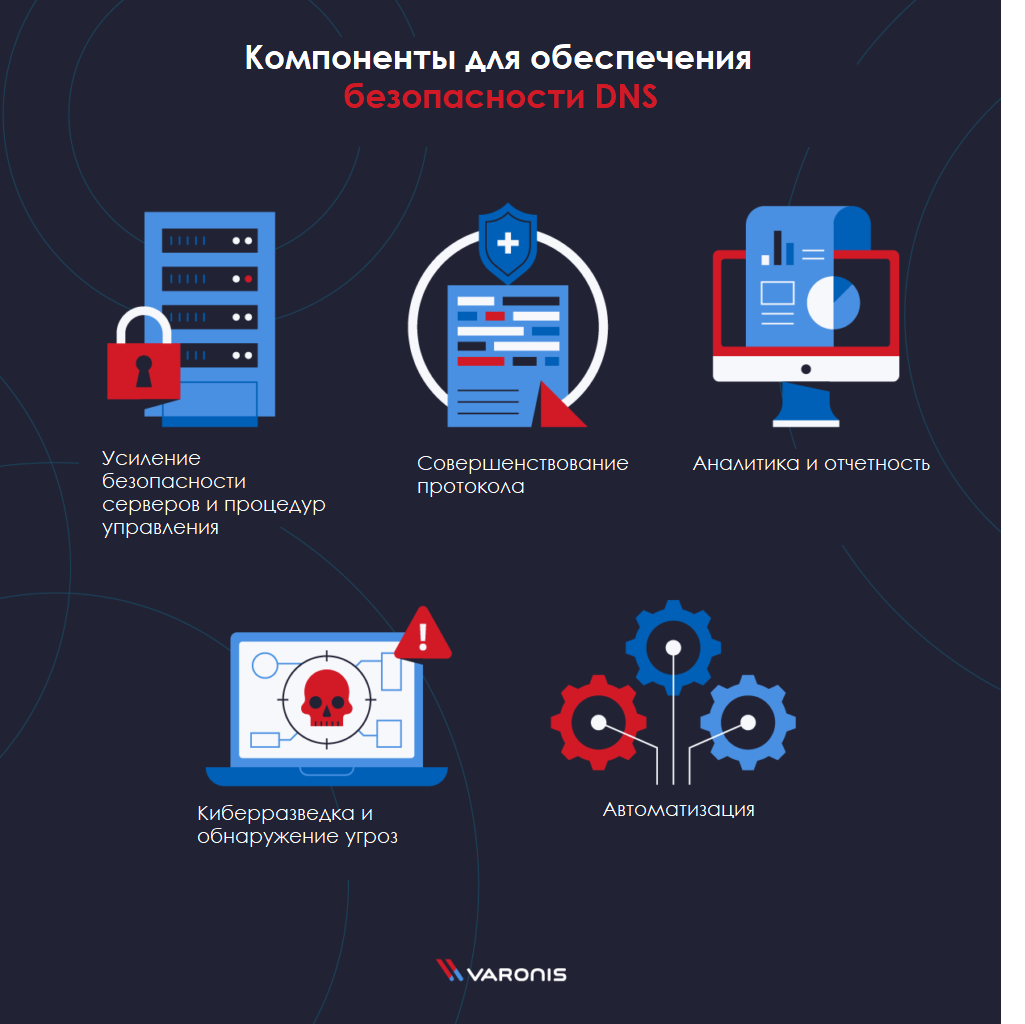

DNS-Sicherheitsprobleme und -Komponenten

Die DNS-Sicherheit besteht aus mehreren Hauptkomponenten , von denen jede berücksichtigt werden muss, um einen vollständigen Schutz zu gewährleisten:

- Härten Sie Server und Verwaltungsverfahren: Verbessern Sie die Serversicherheit und erstellen Sie eine Standard-Inbetriebnahmevorlage

- Protokollerweiterung: Implementieren Sie DNSSEC, DoT oder DoH

- Analyse und Berichterstellung: Fügen Sie einem SIEM-System ein DNS-Ereignisprotokoll hinzu, um zusätzlichen Kontext für die Untersuchung von Vorfällen zu erhalten

- Cyber Intelligence und Threat Detection: Abonnieren Sie einen aktiven Kanal für Bedrohungsinformationen

- Automatisierung: Erstellen Sie so viele Skripte wie möglich, um Prozesse zu automatisieren

Die oben genannten übergeordneten Komponenten sind nur die Spitze des DNS-Sicherheitseisbergs. Im nächsten Abschnitt werden wir uns spezifischere Anwendungsfälle und Best Practices genauer ansehen, die Sie kennen müssen.

DNS-Angriffe

- DNS-Spoofing oder Cache-Vergiftung : Ausnutzen einer Systemanfälligkeit zur Verwaltung des DNS-Cache, um Benutzer an einen anderen Speicherort umzuleiten

- DNS-Tunneling : Wird hauptsächlich verwendet, um den Schutz vor Remoteverbindungen zu umgehen

- DNS-Hijacking: Umleiten des regulären DNS-Datenverkehrs zu einem anderen Ziel-DNS-Server durch Ändern des Domain-Registrars

- NXDOMAIN-Angriff: Durchführen eines DDoS-Angriffs auf einen autorisierenden DNS-Server durch Senden unangemessener Domänenanforderungen, um eine erzwungene Antwort zu erhalten

- : DNS- (DNS resolver) ,

- : DDoS- , , DNS-

- : - DNS-

- - : , , , -

DNS

Angriffe, die DNS in irgendeiner Weise verwenden, um andere Systeme anzugreifen (d. H. Das Ändern von DNS-Einträgen ist nicht das Endziel):

- Fast-Flux

- Single Flux Networks

- Dual-Flux-Netzwerke

- DNS-Tunneling

DNS-Angriffe

Angriffe, die die vom Angreifer benötigte IP-Adresse vom DNS-Server zurückgeben:

- DNS-Spoofing oder Cache-Vergiftung

- DNS-Hijacking

Was ist DNSSEC?

DNSSEC - Domain Name Service Security Modules - werden zum Überprüfen von DNS-Einträgen verwendet, ohne dass allgemeine Informationen für jede bestimmte DNS-Anforderung erforderlich sind.

DNSSEC verwendet digitale Signaturschlüssel (PKIs), um zu bestätigen, ob die Ergebnisse einer Domainnamenabfrage aus einer gültigen Quelle stammen.

Die Implementierung von DNSSEC ist nicht nur eine bewährte Methode der Branche, sondern vermeidet auch effektiv die meisten DNS-Angriffe.

Wie DNSSEC funktioniert

DNSSEC funktioniert ähnlich wie TLS / HTTPS und verwendet öffentliche und private Schlüsselpaare, um DNS-Einträge digital zu signieren. Allgemeiner Überblick über den Prozess:

- DNS-Einträge werden mit einem Paar privater und privater Schlüssel signiert

- DNSSEC-Antworten enthalten den angeforderten Eintrag sowie die Signatur und den öffentlichen Schlüssel

- Der öffentliche Schlüssel wird dann verwendet, um die Authentizität des Datensatzes und der Signatur zu vergleichen

DNS- und DNSSEC-Sicherheit

DNSSEC ist ein Tool zum Überprüfen der Integrität von DNS-Abfragen. Die DNS-Vertraulichkeit wird dadurch nicht beeinträchtigt. Mit anderen Worten, DNSSEC kann Ihnen die Gewissheit geben, dass die Antwort auf Ihre DNS-Abfrage nicht gefälscht ist. Jeder Angreifer kann diese Ergebnisse jedoch so sehen, wie sie an Sie gesendet wurden.

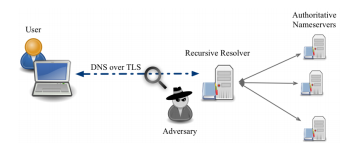

DoT - DNS über TLS

Transport Layer Security (TLS) ist ein kryptografisches Protokoll zum Sichern übertragener Informationen über eine Netzwerkverbindung. Sobald eine sichere TLS-Verbindung zwischen dem Client und dem Server hergestellt ist, werden die übertragenen Daten verschlüsselt und können von keinem Vermittler gesehen werden.

TLS wird am häufigsten als Teil von HTTPS (SSL) in Ihrem Webbrowser verwendet, wenn Anforderungen an sichere HTTP-Server gesendet werden.

DNS-over-TLS (DNS over TLS, DoT) verwendet das TLS-Protokoll, um den UDP-Verkehr für reguläre DNS-Anforderungen zu verschlüsseln.

Durch das Verschlüsseln dieser Anforderungen im Klartext werden die Benutzer oder Anwendungen, die die Anforderungen stellen, vor mehreren Angriffen geschützt.

- MitM oder "Mann in der Mitte" : Ohne Verschlüsselung kann das Zwischensystem zwischen dem Client und dem autorisierenden DNS-Server möglicherweise falsche oder gefährliche Informationen als Antwort auf eine Anfrage an den Client senden

- Spionage und Nachverfolgung : Ohne Verschlüsselung von Anforderungen können Zwischensysteme leicht erkennen, auf welche Websites ein bestimmter Benutzer oder eine bestimmte Anwendung zugreift. Obwohl es nicht möglich ist, eine bestimmte besuchte Seite auf einer Site allein über DNS herauszufinden, reicht eine einfache Kenntnis der angeforderten Domänen aus, um ein Profil eines Systems oder einer Person zu erstellen

Quelle: Universität von Kalifornien Irvine

DoH - DNS über HTTPS

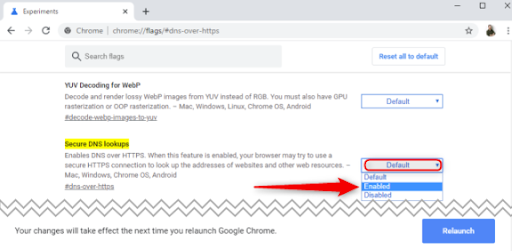

DNS-over-HTTPS (DNS over HTTPS, DoH) ist ein experimentelles Protokoll, das von Mozilla und Google gemeinsam beworben wird. Seine Ziele ähneln denen von DoT - Verbesserung der Privatsphäre von Personen im Internet durch Verschlüsselung von DNS-Anfragen und -Antworten.

Standard-DNS-Abfragen werden über UDP gesendet. Anfragen und Antworten können mit Tools wie Wireshark verfolgt werden . DoT verschlüsselt diese Anforderungen, identifiziert sie jedoch weiterhin als ziemlich eindeutigen UDP-Verkehr im Netzwerk.

DoH verfolgt einen anderen Ansatz und sendet verschlüsselte Anforderungen zur Auflösung von Hostnamen über HTTPS-Verbindungen, die wie jede andere Webanforderung über das Netzwerk aussehen.

Dieser Unterschied hat sehr wichtige Auswirkungen sowohl auf die Systemadministratoren als auch auf die zukünftige Namensauflösung.

- Die DNS-Filterung ist eine gängige Methode zum Filtern des Webverkehrs, um Benutzer vor Phishing-Angriffen, Websites, die Malware verbreiten, oder anderen potenziell schädlichen Internetaktivitäten im Unternehmensnetzwerk zu schützen. DoH umgeht diese Filter und gefährdet möglicherweise Benutzer und das Netzwerk.

- Im aktuellen Modell der Namensauflösung empfängt jedes Gerät im Netzwerk DNS-Anforderungen in gewissem Umfang vom selben Standort (von einem angegebenen DNS-Server). DoH und insbesondere die Firefox-Implementierung weisen darauf hin, dass sich dies in Zukunft ändern kann. Jede Anwendung auf einem Computer kann Daten aus verschiedenen DNS-Quellen abrufen, was die Fehlerbehebung, Sicherheit und Risikomodellierung erheblich erschwert.

Quelle: www.varonis.com/blog/what-is-powershell

Was ist der Unterschied zwischen DNS über TLS und DNS über HTTPS?

Beginnen wir mit DNS über TLS (DoT). Das Hauptaugenmerk liegt hier darauf, dass sich das ursprüngliche DNS-Protokoll nicht ändert, sondern einfach sicher über einen sicheren Kanal übertragen wird. DoH stellt DNS in das HTTP-Format, bevor Anforderungen gestellt werden.

DNS-Überwachungswarnungen

Die Fähigkeit, den DNS-Verkehr in Ihrem Netzwerk effektiv auf verdächtige Anomalien zu überwachen, ist für die Früherkennung eines Verstoßes von entscheidender Bedeutung. Mit einem Tool wie Varonis Edge haben Sie die Möglichkeit, alle wichtigen Messdaten im Auge zu behalten und Profile für jedes Konto in Ihrem Netzwerk zu erstellen. Sie können die Generierung von Warnungen als Ergebnis einer Kombination von Aktionen anpassen, die über einen bestimmten Zeitraum ausgeführt werden.

Die Überwachung von DNS-Änderungen, Kontostandorten, erstmaliger Verwendung und Zugriff auf vertrauliche Daten sowie Aktivitäten außerhalb der Geschäftszeiten sind nur einige Kennzahlen, die verglichen werden können, um ein umfassenderes Bild der Erkennung zu erhalten.