Und ob Ihr Wohlbefinden und Ihre Lieben von Ihnen abhängen? Die Gedanken im März waren anders, einschließlich der alarmierenden, unbekannten Menschen, die die Evolution ausgewählt hat.

Jetzt scheint alles vorbei zu sein, und zwar mit kleinen Verlusten. Aber versuchen wir herauszufinden - sind wir vom Boden der nächsten zyklischen L-förmigen Krise abgeprallt oder stehen wir im ersten "Regal" und der ganze Spaß steht noch bevor? Spoiler-Alarm: Niemand kann eine genaue Antwort auf diese Frage geben, auch nicht diejenigen, deren Profil eine solche kollektive hochbezahlte Forschung ist.

Der Zweck dieses Artikels sind nicht die Versuche von IT-Spezialisten für makroökonomische Prognosen, sondern nur eine subjektive Sicht auf das Geschehen und der Versuch, die Frage "Was ist zu tun?" Zu beantworten. und ein kleines materiel, wo ist es ohne es, weil dies habr ist, ohne spezifikationen ist es unmöglich :)

Nun, der einleitende Teil ist vorbei, lass uns gehen!

Die Tatsache einer tiefen Krise in der Weltwirtschaft ist seit langem anerkannt, aber wie tief wird es sehr nützlich sein, zu wissen, worauf man sich vorbereiten muss. Einer der von Wirtschaftsanalysten am häufigsten für die Prognose verwendeten Indizes ist der PMI-Index. Wenn es über 50 liegt - die Bestellungen für Produkte wachsen, wenn es darunter liegt -, fallen sie, Indikatoren in der Russischen Föderation: ru.investing.com/economic-calendar/russian-markit-manufacturing-pmi-1630 im September über 50, aber im Sommer gab es Horror-Horror ...

Wir sind wie alle Bürger von der Situation mit dem Haushalt der Russischen Föderation betroffen. Und das RF-Budget weist ein Defizit auf. Es gibt drei Möglichkeiten, um mit dem Haushaltsdefizit umzugehen:

- Sequestrierung des Budgets

- Abwertung

- Kreditaufnahme auf dem ausländischen Markt.

Und wir sehen bereits alle drei Tools in Aktion.

- Das Finanzministerium hat bereits eine Beschlagnahme des Haushalts vorgeschlagen (und wir wissen sehr gut, was das Wort „vorgeschlagen“ in Russland bedeutet). Für unsere Wirtschaft ist die Sequestrierung kein gutes Zeichen, und die Kürzung des Verteidigungsbudgets deutet darauf hin, dass dies keine gewöhnliche Krise ist. Interessierte empfehlen wir, den "positiven" Link https://www.rbc.ru/economics/21/07/2020 zu lesen / 5f15ab829a7947382f5ec57e

Es wurde versucht, Staatsanleihen zu leihen und zu platzieren.

Der Rubel fällt gegenüber dem Dollar, ebenso wie die meisten Schwellenländerwährungen.

Es gibt auch Fakten wie das Stoppen eines der Threads mit Pomp des öffnenden türkischen Streams, https://www.rbc.ru/society/10/07/2020/5f08c3ff9a7947c8483647fd Da es für die Türkei billiger ist, Gas nicht aus Russland zu kaufen, hat auch Weißrussland begonnen, Öl aus den USA und Norwegen zu kaufen. Es ist klar, dass dies eine Politik ist, aber die Fakten der Käufe sind Fakten. Und Sie sollten sich nicht über die gestiegenen Ölpreise freuen, Sie müssen sich die Liefermengen ansehen, und die Verkaufsmengen aus Russland sind dramatisch gesunken. Wir alle erinnern uns an die geistig erhebenden Nachrichten vom Mai über den Zusammenbruch der Exporte von Gazprom um 52%, um 32% des Rohöls und um 43% der Kohle. Dies kann mittelfristig nur die Wirtschaft unseres Landes beeinträchtigen.

In den nächsten 2-3 Jahren wird das Geld spürbar geringer, die Inflationsrate wird steigen, die Arbeit in einer Haushaltsorganisation oder einer staatlichen Körperschaft wird nicht mehr so ein „ruhiger und stabiler Hafen“ sein wie zuvor.

Auf Websites für die Arbeitssuche steigt die Zahl der Arbeitssuchenden, aber die offenen Stellen nehmen nicht zu. Angesichts der Tatsache, dass die Krise durch eine Pandemie ausgelöst wurde und die IT-Infrastruktur für Unternehmen zu einem Lebensretter geworden ist, wird der Wettbewerb um Arbeitsplätze zwischen Administratoren und ihren Führungskräften zunehmen.

Lassen Sie uns versuchen zu analysieren, welche Art von Fachwissen ein IT-Experte in den frühen 20er Jahren benötigt, um erfolgreich um Jobs zu konkurrieren, zusätzlich zu den technischen Standardkompetenzen, die zur Position passen.

Welche IT-Trends hatte die Pandemie 2020 in Russland am stimulierendsten? Lassen Sie uns drei hervorheben:

- Werkzeuge für Fernarbeit und Kommunikation

- Automatisierung / Digitalisierung

- Importsubstitution

Haftungsausschluss: Die folgenden Beispiele für Programme decken nicht alle bekannten / beliebten / aktuellen Produkte ab. Dies sind nur Beispiele.

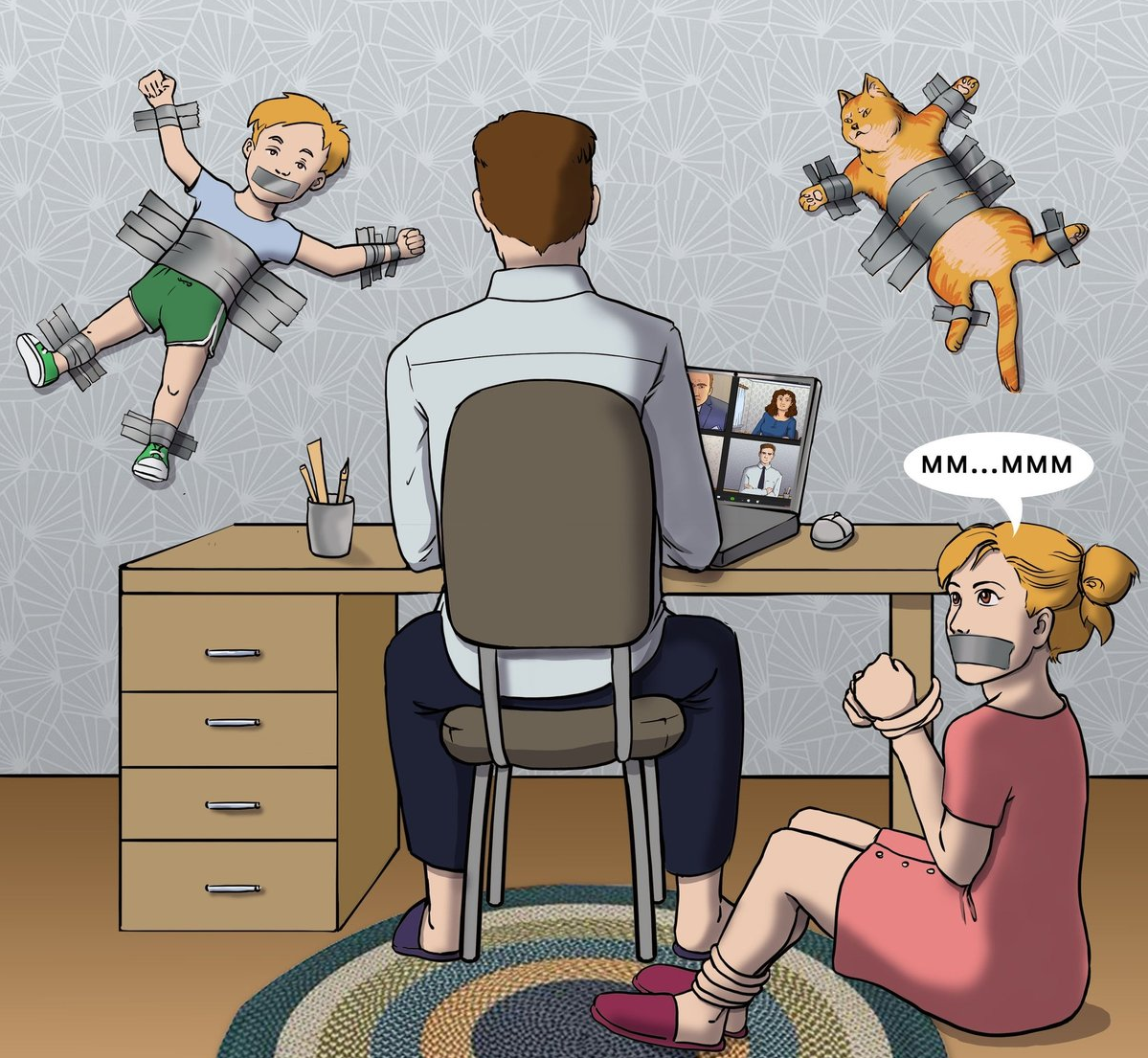

1. Fernarbeit

Remote Desktop - im weitesten Sinne. Klassiker zum Beispiel: RDP, RemoteApp, VDI, nicht zu vergessen VPN usw. Es gibt auch Dienste von Drittanbietern wie VNC: AnyDesk, TeamViewer usw. - sie bergen natürlich bestimmte Sicherheitsbedrohungen, werden jedoch weiterhin verwendet. Dazu gehört auch jede proprietäre Software für die Remote-Arbeit: Zum Beispiel eine mobile Anwendung für das Top-Management, um mit Budgets zu arbeiten, wie eine "Kundenbank".

Tools für die „Remote“ -Kommunikation über das Internet - der größtmögliche Bereich ist gemeint: E-Mail; Portal; Foren; Soziales Netzwerk; Boten usw. Letztere sind besonders eng in unser Leben eingetreten (man gewöhnt sich schnell an gute Dinge); Es ist eine Gewohnheit, dass Antworten auf "aktuelle" und "einfache" Fragen viel schneller online gehen (oder wie es eine Minute dauert, bis sie beantwortet werden) und auch zu sehen, ob sie gelesen wurden oder nicht usw .: Telegramm, WhatsApp usw.

Wir werden auch Dienste einbeziehen und für Videokonferenzen mit Bildschirmfreigabe: Zoom, Skype for Business, Slack, Google Meet (ehemals Hangouts Meet) usw.

Andere Tools für „Remote“ und Zusammenarbeit (Teamarbeit, ohne an den Standort der Teilnehmer gebunden zu sein). Office-Suiten: Google Sheets, Google Text & Tabellen und Google Slides, Office 365, Quip, Apple iWork.

Task-Manager: Es gibt unzählige CRMs sowie Task-Tracker wie Jiro, LeaderTask, Redmine, Todoist, GitHub und sogar pachca.com.

Projektmanager: Microsoft Project, Advanta, Asana, Bitrix24, Basecamp, ProofHub, Podio.

Cloud-Speicher: Google Drive, Yandex.Disk, Dropbox, OneDrive.

Notendienste: OneNote, Evernote, Notion. Kanban-Bretter: Trello, MeisterTask, Blossom; Interaktive Online-Whiteboards: zum Beispiel miro.com.

Mind Map-Editoren (Eine Mind Map ist eine schematische Darstellung von Prozessen oder Ideen, die die Wahrnehmung von Informationen vereinfacht.): MindMeister, Mindomo, MindMup, X-mind.

Zeiterfassung (Zeiterfassung hilft dabei, zu verfolgen, wie viel Zeit für bestimmte Aufgaben aufgewendet wird, häufig automatisch): Zeitlich, Toggl, RescueTime, Ernte. Automatisierungsdienste: Zapier, Power Automate, IFTTT.

Plattformen für die Massenkommunikation: Google Formulare oder Mailings mit demselben Mailchimp.

Die überwiegende Mehrheit dieser Dienste hat eines gemeinsam: Unsere Informationen werden nicht auf unseren eigenen Servern / Speichern gespeichert, sondern an einem anderen Ort. Aber es ist billig, manchmal auf der Ebene von "frei", und freier Käse muss auch irgendwie monetarisiert werden, es ist schwer, an kommerzielle Philanthropen zu glauben. Trotz der erklärten Verfügbarkeit von 24 * 7 besteht immer noch eine Abhängigkeit von externen Dienstleistern (schließlich war in diesem Sommer sogar „Git war für ein paar Stunden nicht verfügbar“), nun, der Zugriff von ihrer Seite. Welches ist ein starker Stoppfaktor. Jene. Es ist eine Sache, eine einmalige, harmlose Umfrage über Google Formulare durchzuführen, und eine andere, wirklich wichtige Informationen in einem unbekannten Rechenzentrum zu speichern. Fragen der Informationssicherheit und Datensicherheit werden immer relevant sein.

2. Automatisierung / Digitalisierung

Wenn Sie sich an den ersten Teil dieses Artikels erinnern, an Sequestrierung und dergleichen, dann ist die Hauptsache, an die Sie sich erinnern sollten, dass die Arbeiter entlassen werden. Dementsprechend werden sie sich sofort an die Automatisierung erinnern, weil Mit dieser Funktion können Sie viele weiße (und manchmal blaue) Halsbänder von der Arbeit befreien (oder, wie die Personalabteilung sagt, ihre Zeit für andere Aufgaben freigeben). Dieser Prozess dauert seit mehr als einem Jahrzehnt (oder besser gesagt sogar mehr als einem Jahrhundert) an 20 bis 30 Jahre lang verlief der Automatisierungsprozess reibungsloser als die Einführung von Dampfmechanismen in England, aufgrund derer die Ludditen 1812 durch Feuer beruhigt werden mussten, um das Militär zu besiegen (dann wurden auch Ernteausfälle der von Napoleon arrangierten Kontinentalblockade überlagert - alle europäischen Märkte waren es verloren, Menschen mussten massenhaft gefeuert werden).

Die aktuellen Automatisierungstechnologien entwickeln sich jedoch, werden getestet und werden immer effektiver. Vergessen wir nicht, wer der Premierminister in unserem Land wurde und dass der Geist der Digitalisierung das Land seit mehreren Jahren heimgesucht hat.

In diesem Segment ist das wichtigste Thema natürlich der Dokumentenfluss oder sogar ECM-Plattformen (etwas wird hier gut beschrieben: https://habr.com/ru/company/alee/blog/137407/ ).

EDO ist auch fast überall relevant. Trotz aller Hoffnungen werden wir uns vor sehr, sehr langer Zeit überall vollständig vom Papier entfernen. In großen Organisationen lohnt es sich daher, auf Lösungen für die Digitalisierung und Verarbeitung von Papierdokumenten (OCR: Optical Character Recognition) zu achten, und dann / parallel erfolgt normalerweise die Robotisierung von Geschäftsprozessen ( RPA).

Die Pandemie hat auch die Einführung von End-to-End-Verwaltungsplattformen für mobile Geräte in Unternehmen vorangetrieben, die für alle Anwendungsfälle mit jedem Endpunktgerät auf allen Plattformen kompatibel sind. AirWatch-Lösungen oder inländische OPTIMUM.

Wir werden hier nicht über SAP, 1C sprechen, da dies eine separate Galaxie für spezialisierte Firmen und Spezialisten ist.

Es ist sehr nützlich, die Entwicklung künstlicher Intelligenzsysteme zu verfolgen, um zu verstehen, wo das Neuron geschraubt werden kann und wo es unmöglich oder sinnlos ist. Besonders wenn das Unternehmen produziert, besonders wenn es ein Contact Center gibt. Die folgenden Bereiche können unterschieden werden: Sprachtechnologien (Sprachroboter) + Chat-Bots in der Nähe, Computer Vision, industrielle Systeme. Wenn Ihnen einer der oben genannten Schritte gelingt, können Sie über Predictive Analytics nachdenken.

3. Substitution importieren

Vor der Pandemie aller drei war dieser Trend vielleicht am ausgeprägtesten, und danach verschwand er im Schatten des „abgelegenen Ortes“. Wirtschaftliche Probleme, die weltweit an Dynamik gewinnen, führen jedoch zu verstärktem Protektionismus und Handelskriegen. Sie können natürlich nach Fehlern in inländischen IT-Lösungen suchen, aber das Problem einer nationalen IT-Branche ist eine zu wichtige Frage, gelinde gesagt, die Bedeutung der IT-Branche nähert sich reibungslos der Bedeutung einer eigenen starken Armee. Und es sollte beachtet werden, dass es in einigen Bereichen, hauptsächlich um Software in ihrer reinen Form, und insbesondere um Firmware, bei der es möglich ist, private Initiativen umzusetzen, in den letzten 5 Jahren durchaus greifbare Erfolge erzielt hat.

Was passiert mit der beliebtesten Hardware - Servern (und als nächstes Speicher)? Machen wir einen August-Snapshot für den Speicher:

Trotz der Tatsache, dass bereits 5 Jahre als Genosse Snowden alle seine Angelegenheiten aufgaben und persönlich mit seiner Freundin (in Russland. Mit seiner Freundin. Nun, tatsächlich ist er eine einzigartige Person) zu uns nach Russland kamen, um zu erzählen, wie alles ist tatsächlich arrangiert, sagten wir Danke zu ihm, erteilten eine Aufenthaltserlaubnis und ... kauften weiterhin unsere geliebte, vertraute Hardware. Intel (wie auch AMD) zum Beispiel macht gute Prozessoren, jeder kennt Schwachstellen / Hintertüren und ihre potenzielle / reale Gefahr. Um die meisten von ihnen zu betreiben, müssen Sie sich natürlich bereits im Umkreis befinden, aber es besteht immer noch die Gefahr der Informationssicherheit. Jene. Während Meltdown und Spectre "irgendwie" mit Patches (und aktualisiertem Prozessor-Mikrocode) behandelt werden, werden viele andere in keiner Weise behandelt, es gibt immer noch unentdeckte Schwachstellen. Um nicht unbegründet zu wirken, geben wir Informationen von den offiziellen Seiten:https://developer.amd.com/wp-content/resources/55449_1.16.pdf und https://www.intel.ru/content/dam/www/public/us/en/documents/specification-updates/ xeon-scalable-spec-update.pdf , - Der Status der Suche / Implementierung von Methoden zur Behandlung einer beträchtlichen Anzahl alter und neuer Schwachstellen, für Epyc ist „kein Fix geplant“, für Xeon Scalable ist „No Fix“ (Sie können auch lesen) Beispiel: Artikel https://habr.com/ru/post/427757/ ).

"Russische" Server, aktuelle Liste: https://gisp.gov.ru/pp719/p/pub/products/Geben Sie im Feld (Produkt-) Name "Server" ein (ähnlich sehen Sie "Speicher" / "Datenspeicher"). Heute (09.09.2020) sehen wir 23 Registrierungsnummern von Servern (und 12 Speichersystemen), und es gibt auch Informationen über einige weitere auf dem Weg, in diese Liste aufgenommen zu werden. Wir haben bereits 2015 über Elbrus geschrieben.

Überprüfung und Vergleichstest des PCs "Elbrus 401 PC". Vierter Teil - Benchmarks

Überprüfung und Vergleichstests des Elbrus 401 PC. Ergänzung - Fragen und Antworten

Auf dem Weg (wir erwarten es seriell im Jahr 2021) Elbrus-16C mit 16 Kernen, einer Frequenz von 2,0 GHz und Unterstützung für DDR4-Speicher sind viele inländische Hersteller bereits in vollem Gange und bereiten sich darauf vor, geeignete Server und Speichersysteme darauf anzubieten.

Cisco und Juniper sind nirgendwo hingegangen, und Huawei hat sich gut geschlagen, den Moment festgehalten und durch die Entsendung seiner Partner zu Druckereien, um Tausende von Aufklebern mit einem schönen Namen in kyrillischer Sprache zu drucken, ein explosives Umsatzwachstum erzielt. Obwohl es auch ohne die Unterstützung des Heimatstaates Huawei eine Reihe ziemlich großer Kunden gibt, die fast die gesamte Netzwerkinfrastruktur bereits aufgebaut haben und erfolgreich an inländischen https://www.qtech.ru/ und https://eltex-co.ru/ arbeiten. (Wir sind uns dessen bewusst, aber dies ist keine vollständige Liste der inländischen Hersteller von Netzwerkgeräten).

Schauen wir uns auch die Ergebnisse des Fünfjahresplans für die Entwicklung von Haushaltscomputersystemen von Menschen in schönen italienischen Anzügen an, die oft die Nacht bei der Arbeit verbringen (Mitarbeiter des Ministeriums für Industrie und Handel).

Es wird einen separaten Artikel über inländische Hard- und Software geben, und wer ist jetzt interessiert - zunächst hier ein informativer Link https://reestr-minsvyaz.ru/reestr/reestr-po-klassu-operacionnye-sistemy/ (versuchen Sie, die Frage zu beantworten: warum sind sie alle im Jahr 2016 registriert?).

Wir liefen im Galopp in verschiedenen Disziplinen, einschließlich der humanitären, worauf ein IT-Spezialist jetzt achten sollte

- und Russisch,

- und über Automatisierung,

- und damit die nächste mögliche Herbst-Domestizierung durch Remote-Benutzer nützlich sein wird?

Ich erinnerte mich an eine der Aufgaben, die unser Kunde (eines der größten Bauunternehmen in der Russischen Föderation) gelöst hatte: Kundenprobleme

:

1. Während der Planung, des Baus und der Wartung von Einrichtungen kommunizieren mehrere tausend Mitarbeiter dieser Organisation immer mehr miteinander und Hunderte von Auftragnehmern über Boten wie WhatsApp, Telegram usw. Diese Mitteilungen umfassen nicht nur den Austausch von Nachrichten, sondern auch Verhandlungen und immer mehr den Austausch von Dokumenten (der letzte Punkt wurde von der Unternehmensleitung als völlig inakzeptabel angesehen).

2. Schon vor diesem Projekt war dem Kunden bekannt, dass es mit Hilfe von Chat-Bots möglich ist, Routineprozesse im Unternehmen erheblich zu vereinfachen, angefangen bei der Erlangung einer persönlichen Einkommensteuerbescheinigung über die Bestellung eines Passes für LKWs von Auftragnehmern bis hin zur Vertragsverhandlung.

3. Sicherheitsbeamte wollen wie immer alles kontrollieren, ihre Arbeit ist so, und unmittelbar nach dem FSTEC-Zertifikat erinnern sie sich an das Register der inländischen Software. Hinzu kommt das Problem, dass Mitarbeiter gekündigt werden, die monatelang (und in einigen Fällen jahrelang) Zugang zu vertraulicher Korrespondenz haben. Weder die Informationen noch die Mitglieder allgemeiner Gruppen in der bedingten WhatsApp stehen dem Kundendienst zur Verfügung, und die Informationen werden für immer auf einem privaten Smartphone gespeichert.

4. Ferner sprachen die IT-Spezialisten und erinnerten sich daran, dass der entfernte Standort nicht so weit entfernt ist, wie es scheint, ungefähr am selben Ort wie das bevorstehende kalte Wetter + zumindest die übliche saisonale Grippe, was bedeutet, dass nicht nur ios / android installiert werden muss, sondern dass und es gab eine Desktop-Version und eine Web-Version, nicht schlechter als WhatsApp. Und wenn es sich um Unternehmenskommunikation handelt, sollte sich das betreffende System natürlich problemlos in AD, Austausch usw. integrieren lassen.

Basierend auf diesen Kriterien haben wir ein amüsantes inländisches Tool für die Unternehmenskommunikation ausgewählt. Übrigens ist im Moment die Lösung, die alle oben genannten Anforderungen abdeckt, die einzige. Wir haben Anfragen gestellt, es stellte sich heraus, dass das Produkt schon seit einiger Zeit gesägt wird und es Implementierungen von den seriösesten Kunden gibt.

Was diesen Corporate Messenger anfangs anzog:

- Er wird auf seinem (Unternehmens-) Server bereitgestellt

- Clients sowohl für Mobilgeräte (IOS oder Android) als auch für PCs (Anwendungen oder Web).

- Integration mit dem Unternehmens-IS (standardmäßig nur AD, und für den Rest gibt es eine BotX-Dokumentation, siehe nächster Absatz)

- Integrierter Chatbot (oder vielmehr eine Plattform für die Entwicklung von Unternehmens-Bots)

- "Task-Manager" (Aufgaben pro Person, unterteilt in Unteraufgaben, Frist usw.).

- Produktentwicklung - 100% in der Russischen Föderation

- FSTEC-Zertifikat

- Der Standard-Trailer in diesem Messenger sind Videokonferenzen (jetzt auf PC- oder Webversionen ) und Sprachanrufe.

Lassen Sie uns ein wenig über die Installation und den erforderlichen Installationsprozess sprechen:

0) Wählen Sie ein Schema (ein oder zwei Server (vorne und hinten)).

Netzwerkschemata wurden den Anweisungen des Administrators entnommen.

Option 1-Server (Single CTS):

Option 2-Server (Front und End):

1) Erstellen Sie eine VM mit Parametern, die auf der geschätzten Anzahl der Unternehmensbenutzer und dem ausgewählten Schema von einem oder zwei Servern basieren (siehe Tabelle 1).

Tabelle 1. Anforderungen für „einen Server“ mit Datenspeicherung für 1 Jahr:

2) Installieren Sie eine Auswahl von Gastbetriebssystemen: RHEL, CentOS, Ubuntu; und bei der Installation des Betriebssystems: Docker

3) Geben Sie dem Entwickler den vollqualifizierten Domänennamen des erstellten Servers als Antwort auf den Empfang der Einstellungsdatei.

Wozu? Die Antwort ist einfach: Der Messenger steht nicht nur Unternehmensbenutzern zur Verfügung, sondern kann auch von normalen Benutzern (wie WhatsApp) verwendet werden, sondern wird bereits von den Servern des Entwicklers bereitgestellt. Es ist auch möglich, zwischen verschiedenen Benutzern zu kommunizieren. Normale Benutzer (die die kostenlose Distributionsversion heruntergeladen haben) haben jedoch ohne unsere Erlaubnis überhaupt keinen Zugriff auf Unternehmensfunktionen.

4) Installieren Sie Container-Images aus dem Entwickler-Repository (auch hier musste der Entwickler kontaktiert werden).

5) Konfigurieren Sie das Netzwerk gemäß dem ausgewählten Schema.

6) Konfigurieren Sie einen Sprachserver.

7) Konfigurieren Sie die Integration mit AD. (Natürlich können Sie Unternehmensbenutzer per E-Mail hinzufügen, aber dies ist ... eine Wahl für kleine Organisationen).

8) Installieren Sie den Messenger-Client auf dem Telefon (Android oder iOS) und prüfen Sie, ob alles wie vorgesehen funktioniert (beginnend mit Testbenutzern). Wenn Sie dann Live-Benutzer registrieren (die Integration ist bereits vorhanden, der Vorgang ist äußerst einfach), testen Sie sie erneut.

9) Mit Bots aus der Box heraus stellte sich heraus, dass es etwas komplizierter war: Einerseits gibt es einen ergänzten „Katalog von Bots“ und andererseits gibt es keine 100% fertigen Corporate Bots. Einer der Gründe: Jeder hat seinen eigenen IS (Informationssysteme) und die Integration mit ihm erfordert die Teilnahme eines Programmierers, der übrigens vom selben Entwickler erhältlich ist. Obwohl Sie einen einfachen Bot selbst „aufschreiben“ können, müssen Sie über Mindestqualifikationen verfügen (die entsprechende Dokumentation für „BotX“ wird vom Entwickler auf Anfrage zur Verfügung gestellt).

Lassen Sie uns überprüfen, wie offiziell der Corporate Messenger Express ist:

https://reestr.minsvyaz.ru/reestr/?sort_by=date&sort=asc&sort_by=date&sort=asc&name=Express&owner_status=&owner_name=&show_count=100&name=Express&owner_status=&owner_name=&set_filter=Y

übereinstimmende Nummer: System 57

Was sonst noch an der Architektur des Express Messenger interessant ist:

Verbundstruktur. Der erstellte Verband ermöglicht eine sichere Kommunikation zwischen Servern und Mitarbeitern verschiedener Unternehmen.

Chips: Die gegenseitige Sichtbarkeit von Kontakten kann nicht nur in beide Richtungen, sondern nur in eine Richtung konfiguriert werden.

Welche Daten sichtbar sind, ist auch flexibel konfigurierbar (tatsächlich, welche Felder von AD sichtbar sind);

Aus diesem Grund gibt das Top-Management normalerweise einen eigenen CTS-Server mit eigenen Einstellungen ein (nicht nur der Supervisor-Modus ist deaktiviert, sondern auch eine andere Liste von AD-Feldern ist sichtbar, z. B. ist die Telefonnummer nicht genau sichtbar).

Nach dem Einrichten einer vertrauenswürdigen Verbindung zwischen zwei CTS-Servern befreundeter Organisationen wird der Datenverkehr zwischen Benutzern dieser befreundeten Unternehmensserver nicht über die Öffentlichkeit (RTS) geleitet.

Darüber hinaus haben die Entwickler eine schöne Funktion mit einer visuellen und interaktiven Darstellung der Zusammensetzung von Gruppenmitgliedern mit Interserver-Verbindungen erstellt (Beispielbildschirm unten).

Lassen Sie uns die Vorteile des Corporate Messenger Express hervorheben:

• Reduziertes Risiko von Informationslecks (Schlüssel, Fettdruck plus) bei relativ geringen Kosten (geringe Anforderungen) und bessere Kontrolle ;;

• Reduzierung des Risikos von Informationsverlust (mit richtig angepasster Fehlertoleranz / Disaster Recovery);

• Schutz personenbezogener Daten (dreifache Verschlüsselung, gleichzeitig die Unmöglichkeit der Wiederherstellung von Daten bei Verlust von Passwörtern aus Verschlüsselungsschlüsseln);

• Auch für die Privatsphäre gesorgt, zum Beispiel gibt es eine sogenannte. Stealth-Modus für heikle Verhandlungen. Nach Timer werden alle Nachrichten gebrannt (nach Zeit, nach dem Senden oder nach dem Lesen).

• Konsolidierte Kontaktliste: Telefonkontakte, Kollegen (Suche im Unternehmensverzeichnis) und Geschäftspartner (Suche auf vertrauenswürdigen Servern).

• Mindestanpassungszeit. Ein Standardsatz für den Messenger, nämlich: Nachrichten, Dateien, Anrufe, Konferenzen.

• Unternehmens-Chats und -Kanäle anstelle von Mailings (Sie können die Sichtbarkeit von Nachrichten aktivieren, die veröffentlicht werden, bevor der Benutzer dem Kanal beitritt).

• Definierte Inhalts- und Benutzerverwaltung; Prüfung von Informationssicherheitsereignissen, gegebenenfalls einschließlich Statistiken über Benutzeraktivitäten und Supervisor-Modus (Kontrolle der Korrespondenz). Und für das Management können Sie einen anderen Server ohne Kontrolle erhöhen (d. H. Für alle anderen Mitarbeiter mit Kontrolle, gut oder auch ohne selbst entscheiden). Wenn der Supervisor-Modus ausgeschaltet ist, gibt es auch nach dem Einschalten (Modus) keine Möglichkeit, die frühere Korrespondenz zu „steuern“.

• Die Kosten für den Corporate Messenger Express sind unserer Meinung nach recht human, und mit dem Anstieg des Wertes von Dollar und Euro werden sie immer humaner und humaner. Es ist immer besser, einen russischen Hersteller für ein funktionierendes Produkt zu bezahlen, da es letztendlich das Gehalt Ihres Kommilitonen, eines Nachbarn in einem Distrikt oder Land ist.

• Vollständiger Ausschluss einer länderspezifischen und signifikanten Reduzierung politischer Risiken

(das Epos mit dem Telegramm ist bereits in Vergessenheit geraten, aber es ist besser, es im Auge zu behalten).

Und Nachteile:

• Hardwareanforderungen: Sie sind; einschließlich gibt es Netzwerkanforderungen.

• Zeit für die Implementierung. Das Bereitstellen und Debuggen des Systems dauert zwar nur minimale Zeit, aber in der Regel mehrere Tage. Die Anpassung der Benutzer nimmt ebenfalls Zeit in Anspruch, wenn auch nur minimal (schließlich wurde die Benutzererfahrung bereits bei anderen Messenger erworben). Für denselben Chatbot wird jedoch mehr Zeit (berechnet in Wochen) und mehr Ressourcen benötigt.

• Selbstbeseitigung von Unfällen. Wenn der Dienst aus irgendeinem Grund abstürzte (bei richtiger Konfiguration müssen Sie es versuchen, aber es ist schwierig, es geschickt zu machen), wird niemand für den Administrator seine Arbeit erledigen (Support kann natürlich unterstützen, aber Ihr Server, Ihr eigenes Netzwerk, Ihre eigene Firewall usw.) etc.). Und die vollständige Kommunikation über diesen Messenger wird während des Unfalls unterbrochen (aber niemand bricht andere Kommunikationsmethoden ab). Jene. Wenn das Unternehmen an Failover- / Katastrophenresilienz gespart hat, gibt es ein weiteres mögliches kleines Feuer mehr.

• Ein neues Symbol auf einem Smartphone anstelle des üblichen kann bei Benutzern zu Widerstand führen, dessen Bedeutung viel schwerwiegender ist, als es auf den ersten Blick erscheinen mag.

Wer interessiert sein - folgen Sie dem Link Auf unserer Website finden Sie sieben Notizen zum Express-Messenger aus der Serie „Um andere weniger harkenfrei zu machen“.