Die Synchronisation des Messenger mit Kontakten aus dem Adressbuch (Kontakterkennung) ist eine sehr praktische Funktion. Wenn eine neue Person die Anwendung installiert, wird automatisch eine große Liste von Kontakten hinzugefügt. Wenn jemand den Messenger zuerst installiert hat, erhalten alle seine Freunde eine Benachrichtigung darüber. Leider kann diese Funktion von Regierungsbehörden und anderen Angreifern verwendet werden, um Personen aufzuspüren. Die bestehenden Schutzmethoden sind noch nicht sehr effektiv.

Das Ausmaß der Lecks wurde von Experten der Universität Würzburg und der Technischen Universität Darmstadt (Deutschland) geschätzt, die die größte Studie in der Geschichte durchgeführt haben.mit dem Crawlen von Telefonnummern in drei Messenger: WhatsApp, Telegramm und Signal. Die Ergebnisse sind enttäuschend: WhatsApp und Signal verlieren in großem Umfang Benutzerzahlen.

Obwohl Telegramm die Anzahl der API-Anforderungen sehr eng begrenzt, ist es auch nicht vollständig sicher.

Kreuzungsprotokolle mit geschlossenem Satz

Um einen Kontakt ohne Offenlegung zu suchen, werden kryptografische Protokolle als Schnittmenge geschlossener Mengen (Kreuzung privater Mengen) verwendet. Diese Technik berechnet den Schnittpunkt des Eingabesatzes einer Seite ("Client") mit dem Eingabesatz der zweiten Seite ("Server"), sodass der Client nur den Satz von Schnittpunkten kennt und der Server nur die Größe des Eingabesatzes des Clients kennt.

Diese Protokolle sind jedoch derzeit für mobile Anwendungen mit Milliarden von Benutzern nicht effizient genug . Darüber hinaus löst PSI immer noch nicht alle Datenschutzprobleme, da es Brute-Force-Angriffe nicht verhindern kann.

Durchgesickerte soziale Grafik

Auf der letztjährigen USENIX Security 2019-Konferenz zur Computersicherheit wurde ein Bericht vorgestellt, der belegt, dass viele mobile Messenger (einschließlich WhatsApp) das Auffinden von Kontakten erleichtern, indem sie alles auf den Server hochladen.Kontakte aus dem Adressbuch des Benutzers und speichern sie anschließend auf dem Server, auch wenn keine Übereinstimmung gefunden wird. Dank dessen kann der Dienst den Benutzer über neu registrierte Kontakte informieren und für jede Person ein vollständiges soziales Diagramm erstellen. Diese Spalten werden durch Informationen aus anderen Quellen ergänzt. Das Hauptproblem beim Datenschutz besteht darin, dass Kontaktinformationen an die Öffentlichkeit weitergegeben und für Betrug, Diskriminierung, Erpressung, Reputationsschäden oder polizeiliche Ermittlungen verwendet werden können. Der Server kann auch kompromittiert werden, was zur Offenlegung vertraulicher Informationen führt, selbst wenn die Entwickler des Messenger selbst die angesammelte Basis nicht verkauft haben.

Zum Schutz vor dieser Bedrohung haben einige mobile Apps (einschließlich Signal) Hash-Kontakte. Leider macht es die geringe Entropie der Telefonnummern einfach, Hashes umzukehren (zu entschlüsseln) , so dass dieser Schutz unwirksam ist.

Krabbeln

Die Hauptmethode zum Sammeln von Kontaktinformationen ist jedoch das Crawlen . Da die Dienste normalerweise keine Einschränkungen für die Registrierung neuer Benutzer haben, können Sie eine beliebige Anzahl gefälschter Konten mit einer zufälligen Anzahl von Kontakten im Adressbuch registrieren. So überprüfen Sie das Vorhandensein jeder Telefonnummer in der Datenbank - und sammeln verfügbare Informationen über deren Besitzer.

Dienste können einen solchen Angriff nicht vollständig blockieren, da Benutzer Informationen über Kontakte vom Server anfordern müssen. Die einzige Verteidigungsmethode besteht darin, die Anzahl der Anforderungen zu begrenzen (siehe Tabelle unten im Abschnitt, der den Angriff beschreibt).

Mit Hilfe des Crawls wird eine Benutzerbasis gesammelt. Zusätzlich zur Telefonnummer kann diese Datenbank weitere Informationen enthalten, die der Benutzer über sich selbst angegeben und für alle sichtbar geöffnet hat. Welche Informationen in die Datenbank aufgenommen werden, hängt von den Datenschutzeinstellungen ab. Da die überwiegende Mehrheit der Benutzer die Standardeinstellungen nicht ändert, unterliegt dieser Aspekt auch der Kontrolle der Messenger-Entwickler.

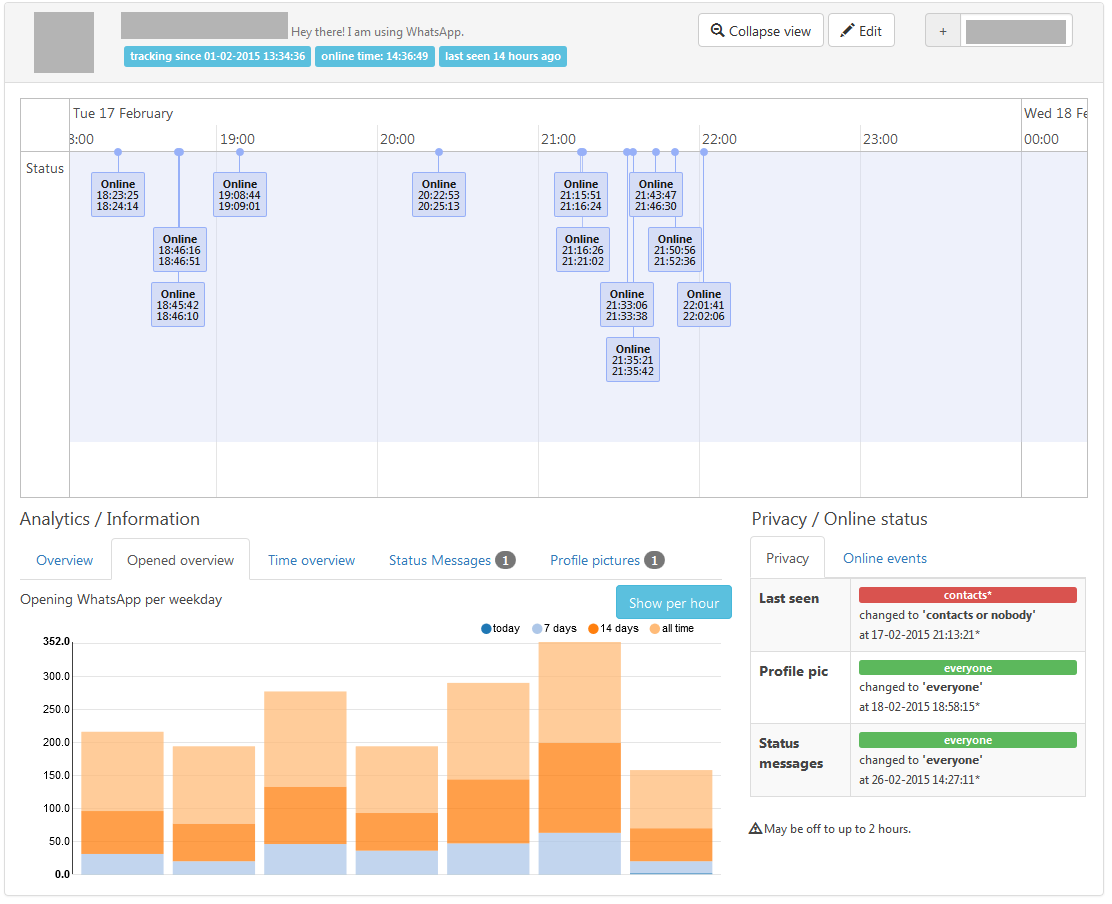

Frühere wissenschaftliche Arbeiten haben gezeigt, dass durch die Verfolgung der Metadaten von Benutzern in Messenger (Zeitpunkt des Online-Auftretens) genaue Verhaltensmodelle erstellt werden können .

Durch den Vergleich dieser Informationen mit anderen sozialen Netzwerken und öffentlich verfügbaren Datenquellen können Dritte noch detailliertere Profile erstellen .

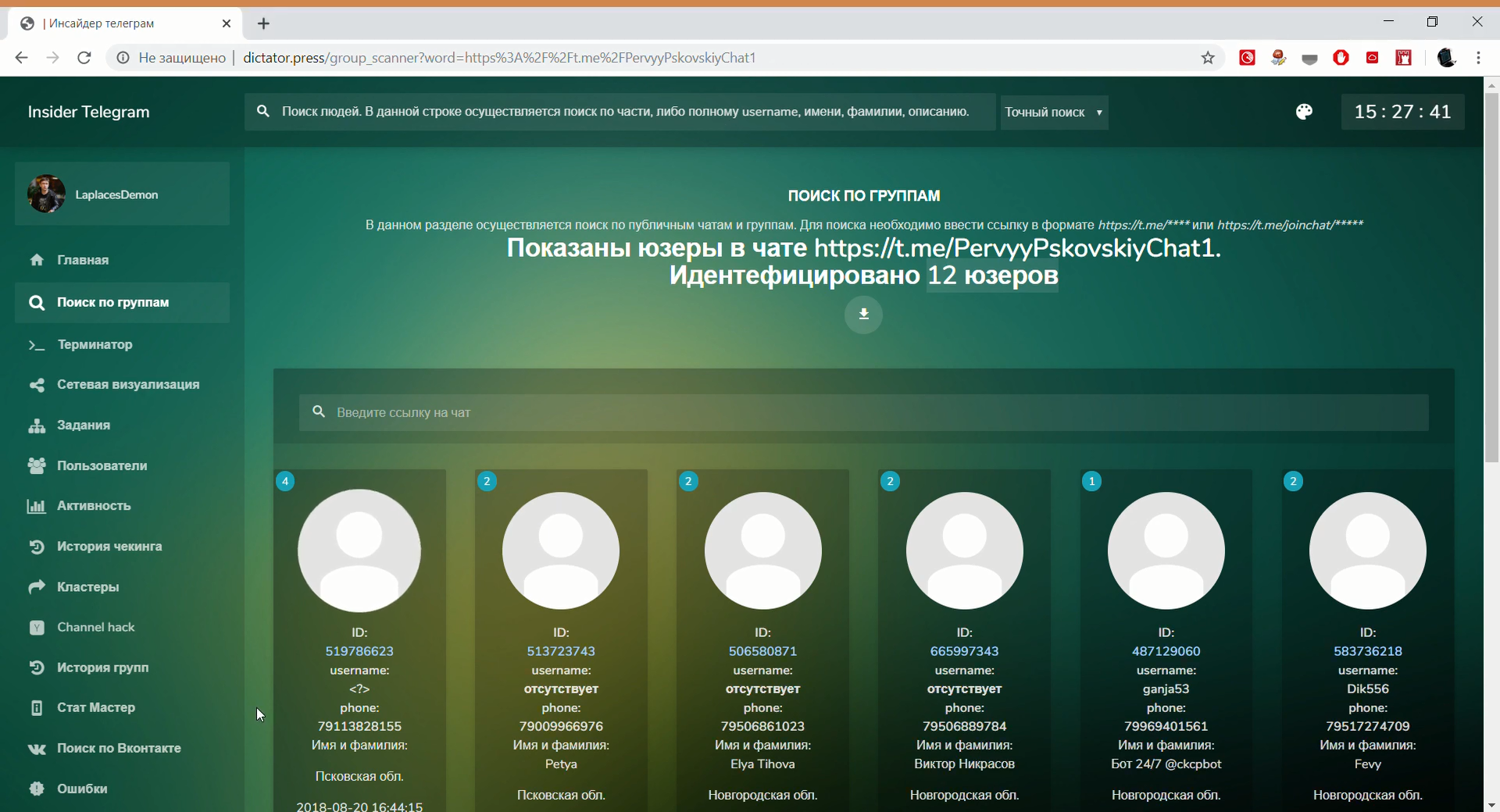

Im Handel wird dieses Wissen für gezielte Werbung oder Betrug verwendet, aus persönlicher Sicht - zur Erpressung oder Planung eines Verbrechens und aus Sicht des Staates - zur Verfolgung von Bürgern . Auf diese Weise haben die Behörden von Hongkong herausgefunden, welche Benutzer Mitglieder der Telegramm-Protestgruppen sind. Die Daten von mehreren tausend Nutzern des Telegrammkanals wurden 2019 in Russland veröffentlicht (wie die Untersuchung ergab, ist die Quelle der Daten das Innenministerium).

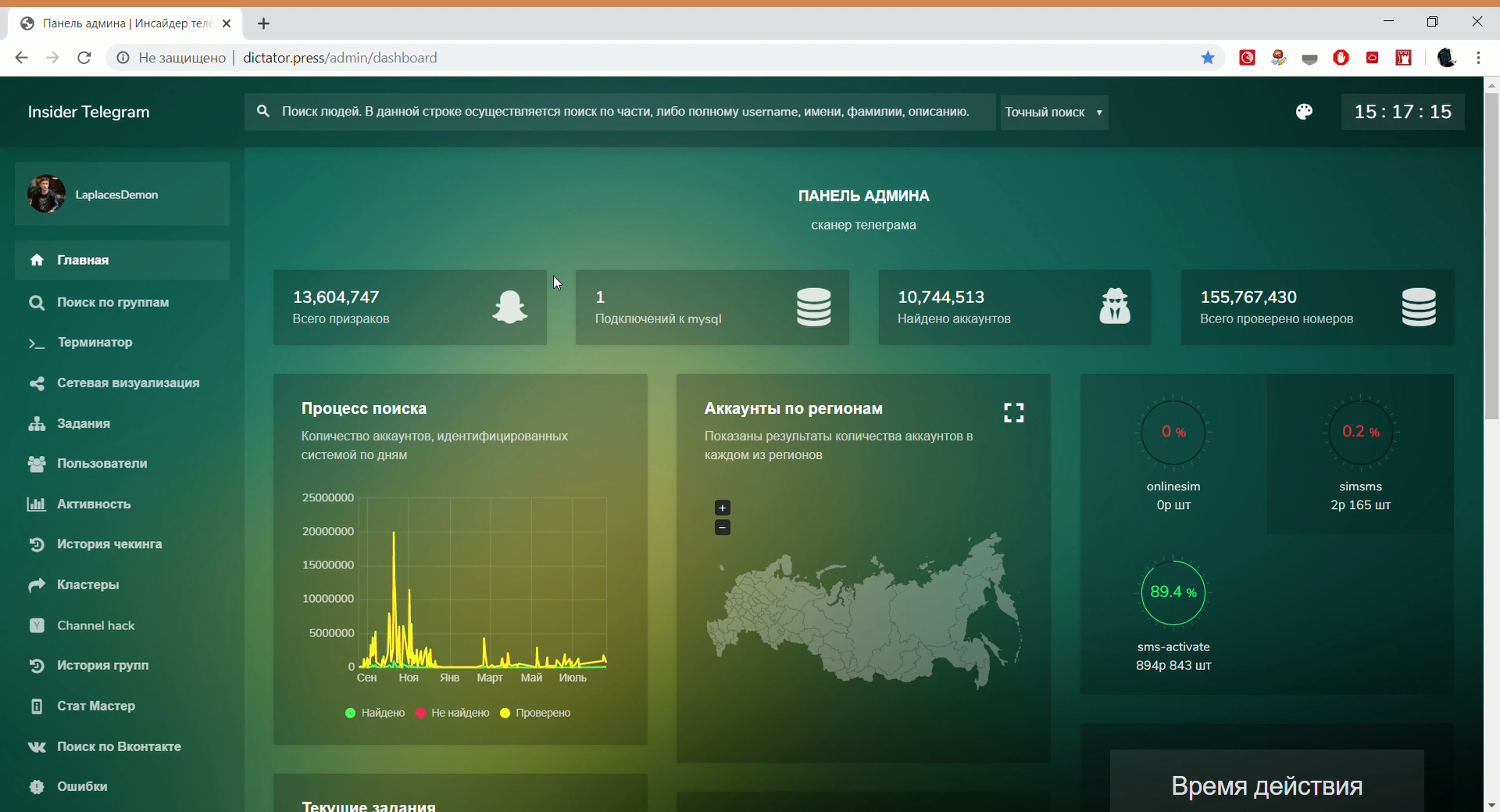

Es ist bekannt, dass das Insider-Telegramm-Deanonymisierungsprogramm für das Crawlen russischer Benutzer funktioniert. Die Entwickler sagen, dass die Aufzählung von Zahlen eine Datenbank von mehr als 10 Millionen Benutzern zusammenstellen ließ. Der Dienst zeigt angeblich an, welche Telefonnummer dem Telegrammkonto entspricht.

Insider-Telegramm funktioniert als Teil des Laplace Demon-Systems (nur für juristische Personen und Regierungsbehörden). Es gibt Gerüchte über ein ähnliches Cryptoscan-System und andere Entwicklungen.

Es gibt Hinweise darauf, dass auch die Machtstrukturen in Belarus ähnliche Kriechtechniken wie in Russland anwenden, da das Telegramm inzwischen zum wichtigsten Kommunikationsinstrument für die Bürger geworden ist.

Angriff auf Boten: Ergebnisse

Deutsche Forscher haben in ihrer wissenschaftlichen Arbeit zwei Arten von Angriffen auf Instant Messenger gezeigt:

- Hash-Umkehrung: Erstellung großer Wörterbücher mit allen möglichen Hash-Werten für alle Telefonnummern der Welt, Brute Force in Hashcat, Regenbogentabellen mit neuem Design.

- : 10% WhatsApp 100% Signal. .

| Signal | Telegram | ||

|---|---|---|---|

| 60 . | 120 . | 5 . + 100 | |

| UI Automator | () API | API | |

| 46,2 | 505,7 | 0,1 | |

| 10% | 100% | 0,02% | |

| 9,8% | 0,5% | 0,9% | |

| 5,0 | 2,5 | 908 | |

| () | 49,6 | 2,5 | 4,6 |

| : | |||

| — | |||

| — | |||

Zum Crawlen verwendeten die Forscher bescheidene Ressourcen:

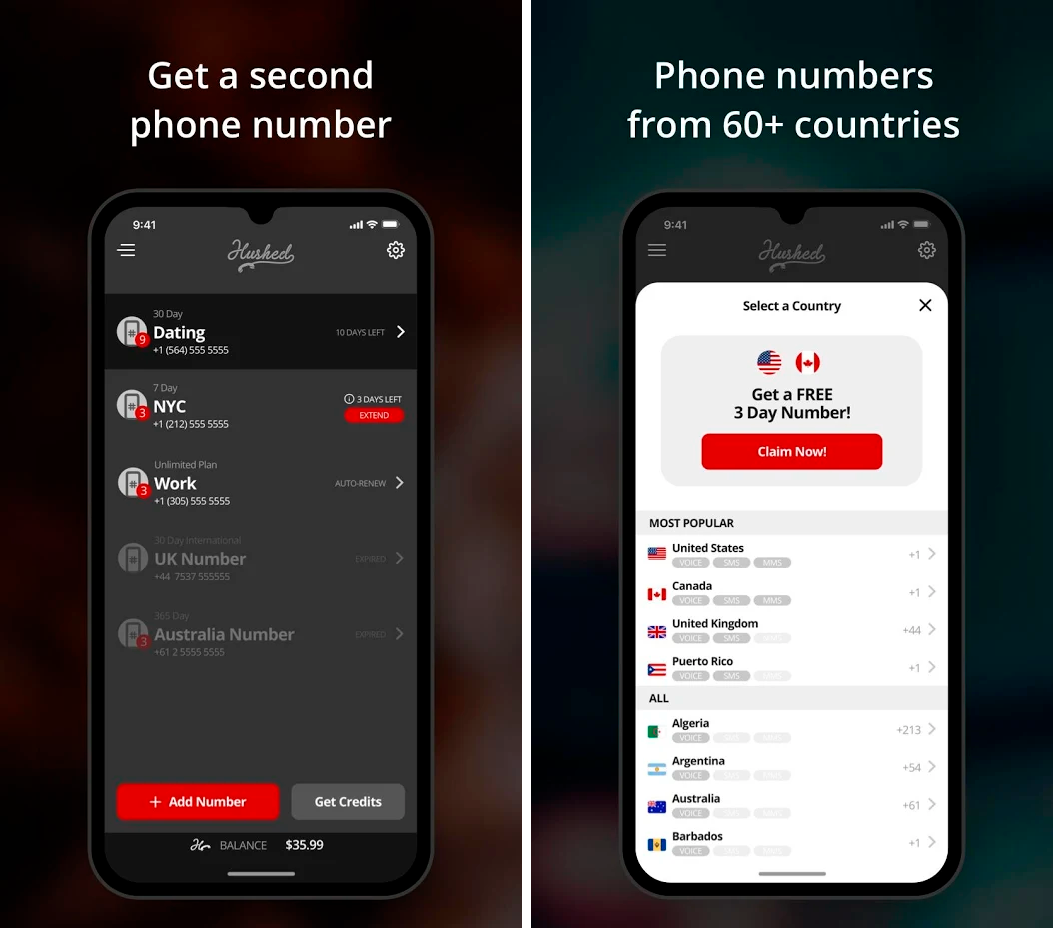

- kostenlose Hushed- App zur Registrierung von Kunden mit neuen Telefonnummern;

- VPN-Abonnement zum Ändern von IP-Adressen;

- ein Laptop mit Emulatoren mehrerer Android-Geräte.

Um Crawler von WhatsApp-Kontakten zu crawlen, wurde im Emulator eine offizielle Anwendung gestartet, mit deren Schnittstelle das UI Automator-Framework interagierte. Zunächst wurden 60.000 Telefonnummern in das Adressbuch des Geräts eingefügt. Wenn einer von ihnen bei WhatsApp registriert ist, wurden seine Profildaten abgerufen. Neue WhatsApp-Konten wurden manuell über gefälschte Hushed-Telefonnummern registriert.

Die Kommunikation mit Telegram erfolgte über die offizielle TDLib- Bibliothek , die für viele Sprachen und Plattformen freigegeben ist. Jede Anwendung kann als Telegramm-Client übergeben werden, wenn Sie die TDLib-Bibliothek integrieren und ein Authentifizierungstoken erhalten, was mit minimalem Aufwand möglich ist.

Für Signal wurde ein Python-Skript geschrieben, um Registrierungsanfragen zu senden und Kontakte zu finden.

Die Forscher fanden die Grenzen der Anzahl der Anfragen in jedem Messenger sowie eine Reihe anderer interessanter Fakten heraus. Beispielsweise offenbart die Telegramm-API vertrauliche Metadaten, einschließlich über nicht in Telegramm registrierte Telefone und über die Anzahl der Benutzer, die diese nicht registrierte Nummer in ihrem Adressbuch haben (siehe die Variablenbeschreibung

importer_countin der Dokumentation zur Telegramm-API ).

WhatsApp und Telegram übertragen Kontaktinformationen im Klartext (über verschlüsselte Kanäle). WhatsApp speichert die Anzahl der registrierten Benutzer auf Servern im Klartext und hasht die Anzahl der nicht registrierten Benutzer in MD5.

Das Signal speichert keine Kontakte aus den Adressbüchern der Benutzer auf dem Server. Stattdessen sendet jeder Client regelmäßig Hashes aller seiner Kontakte an den Server, um die Datenbank der registrierten Benutzer zu überprüfen. Diese Hashes sind jedoch leicht zu entziffern.

Schlussfolgerungen

In einem wissenschaftlichen Artikel quantifizierten die Forscher die Bemühungen von Angreifern, sensible Benutzerdaten in großem Umfang zu sammeln. Leider ist dies auch mit relativ bescheidenen Angriffsressourcen noch möglich.

Jetzt haben 50% der WhatsApp-Benutzer ein Foto ihres Kontos öffentlich zugänglich gemacht, und 90% haben ihre "Über mich" -Informationen geöffnet. Interessanterweise haben 40% der Benutzer des sicheren und privaten Messenger-Signals vollständig geöffnete WhatsApp-Profile.

Vor der Veröffentlichung dieser Arbeit wurden die Ergebnisse an WhatsApp, Signal und Telegram gesendet. Signal hat das Problem erkannt, die Anforderungslimits reduziert und versprochen, andere Anti-Crawler-Methoden zu implementieren. Facebook zahlte Forschern eine Prämie für die gefundenen Sicherheitslücken und setzte einen verbesserten Schutz für die Synchronisierung von WhatsApp-Kontakten ein. Schließlich hat Telegram zusätzliche Gegenmaßnahmen gegen das Scraping von Daten innerhalb der festgelegten Grenzen entwickelt. Jetzt versucht das System, das Crawlen der Zahlenbasis anhand bestimmter Kriterien zu bestimmen - und blockiert es nach 20 bis 100 statt 5000 Übereinstimmungen.

Heute ist Telegram der beste Messenger im Kampf gegen das Crawlen von Benutzern. Nach den Protesten in Hongkong im Jahr 2019 wurden personenbezogene Daten von Nutzern von Protestgruppen weitergegebenTelegramm hat enge Grenzen und Zeitüberschreitungen, die das Crawlen zu einer sehr schwierigen technischen Aufgabe machen.

Laut den Autoren besteht die derzeit effektivste Schutzmaßnahme für Benutzer darin, ihre Datenschutzeinstellungen zu überarbeiten. Es ist höchst unerwünscht, die Standardwerte beizubehalten. Für maximale Sicherheit unter Bedingungen der staatlichen Überwachung ist es besser, ein Konto mit einer gefälschten Nummer im Messenger zu registrieren.

Werbung

Sicheres VDS für Bestellungen, für die Sie nur Ihre E-Mail benötigen, keine weiteren persönlichen Daten! Wir verwenden die neueste Markenhardware. Jeder Server ist zuverlässig vor DDoS-Angriffen geschützt.