Das Thema ist mehr als relevant: Im zweiten Quartal mussten Millionen von Schülern und Schülern in Online-Klassen wechseln. Dementsprechend ist die Anzahl der Angriffe sowohl auf Benutzer von Fernlernplattformen als auch auf die Plattformen selbst gestiegen. In einer Studie von Kaspersky Lab ist es unmöglich, Bildungsdienste von allgemeinen Konferenzsystemen zu trennen. Daher bietet der Bericht auch Einblicke in Angriffe auf Plattformen wie Zoom und Google Meet.

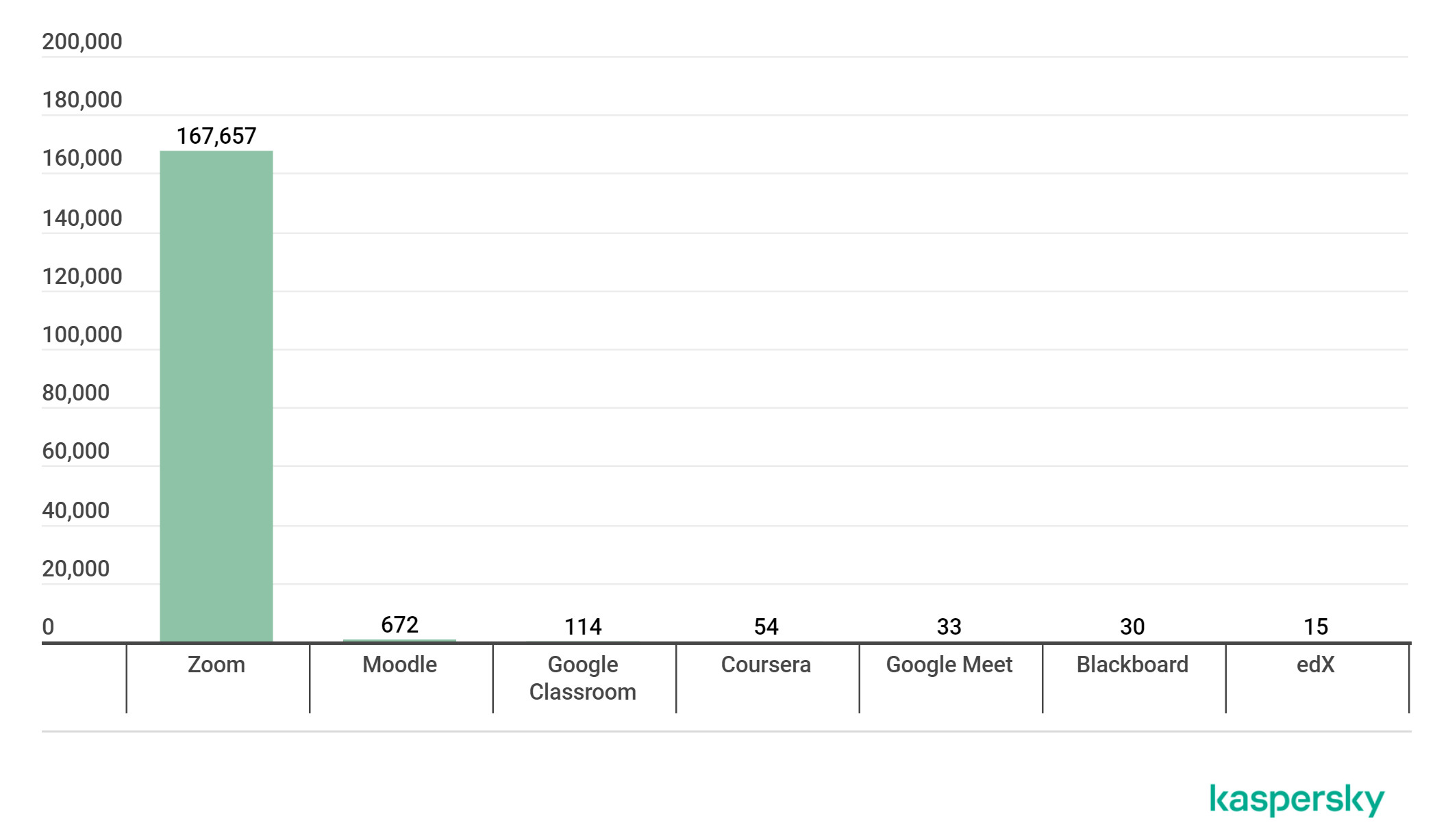

Zusätzlich zu den Plattformen Zoom und Google studierten die Spezialisten von Kaspersky Lab Moodle, Coursera, Blackboard und andere Bildungsdienste. Die obige Grafik zeigt das Problem aus einem interessanten Blickwinkel: Dies ist die Anzahl der blockierten Malware, die unter dem Deckmantel der Software für einen bestimmten Dienst auf die Computer der Benutzer gelangt ist.

Zoom mit seiner absoluten Führungsrolle bricht den Zeitplan - die Anzahl der Angriffe auf seine Benutzer im ersten Halbjahr 2020 hat sich um das 1400-fache erhöht. Darüber hinaus hat sich die Anzahl der DDoS-Angriffe auf die Dienste selbst verfünffacht. Die Anzahl der Phishing-Versuche zur Vergabe von Passwörtern und Schulungsprogrammen hat ebenfalls erheblich zugenommen.

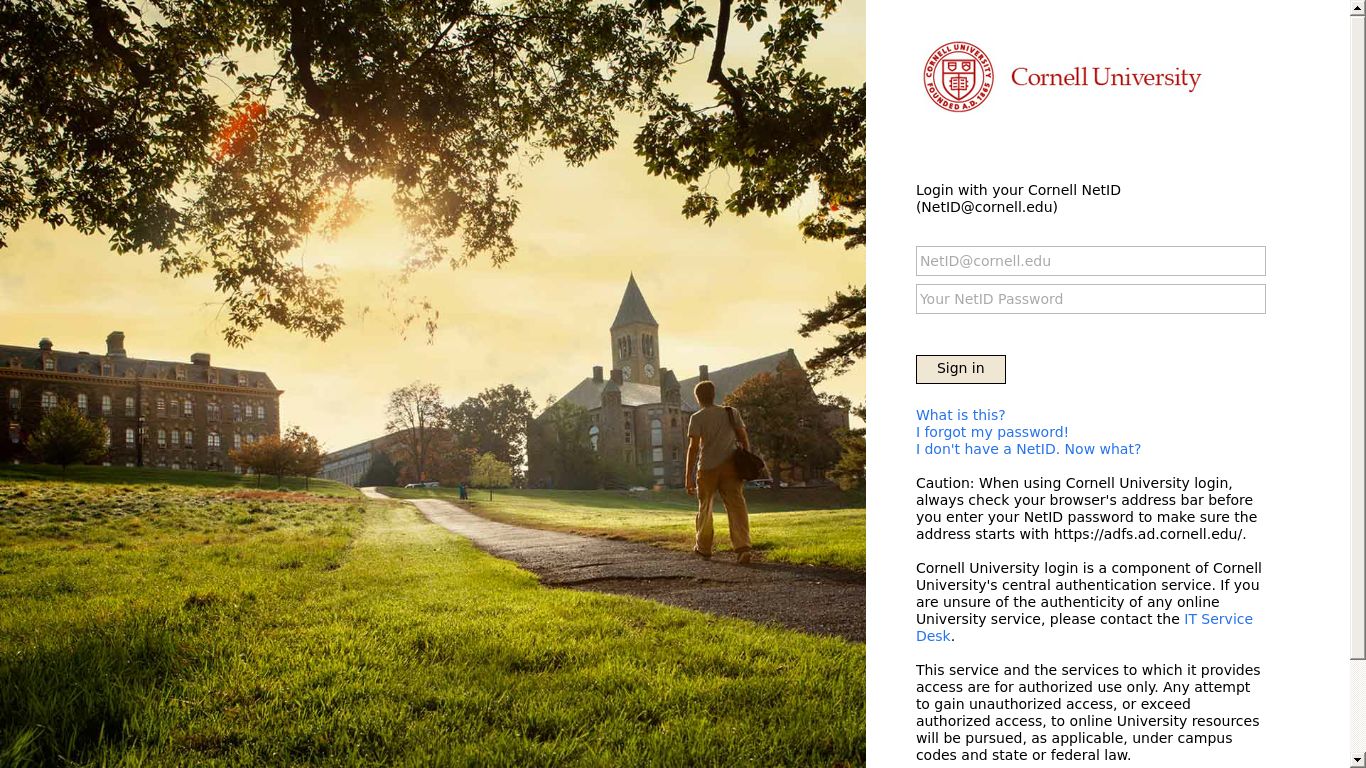

In den meisten Fällen installieren gefälschte Zoom-Clients Adware auf den Computern der Opfer, es besteht jedoch die Möglichkeit, einen Trojaner oder eine Hintertür zu erhalten. Angreifer müssen nicht einmal Malware verwenden, um anzugreifen. Die Studie bietet Beispiele für plausible Phishing-Seiten, auch für proprietäre Online-Plattformen an großen Universitäten.

Aussagen von Universitätsprofessoren im vollständigen Bericht zeigen, dass die Nutzung von Online-Plattformen an sich keine leichte Aufgabe ist. Ganz zu schweigen von den wachsenden Sicherheitsrisiken für Schüler, Lehrer und Bildungseinrichtungen im Prinzip.

Was ist sonst noch passiert?

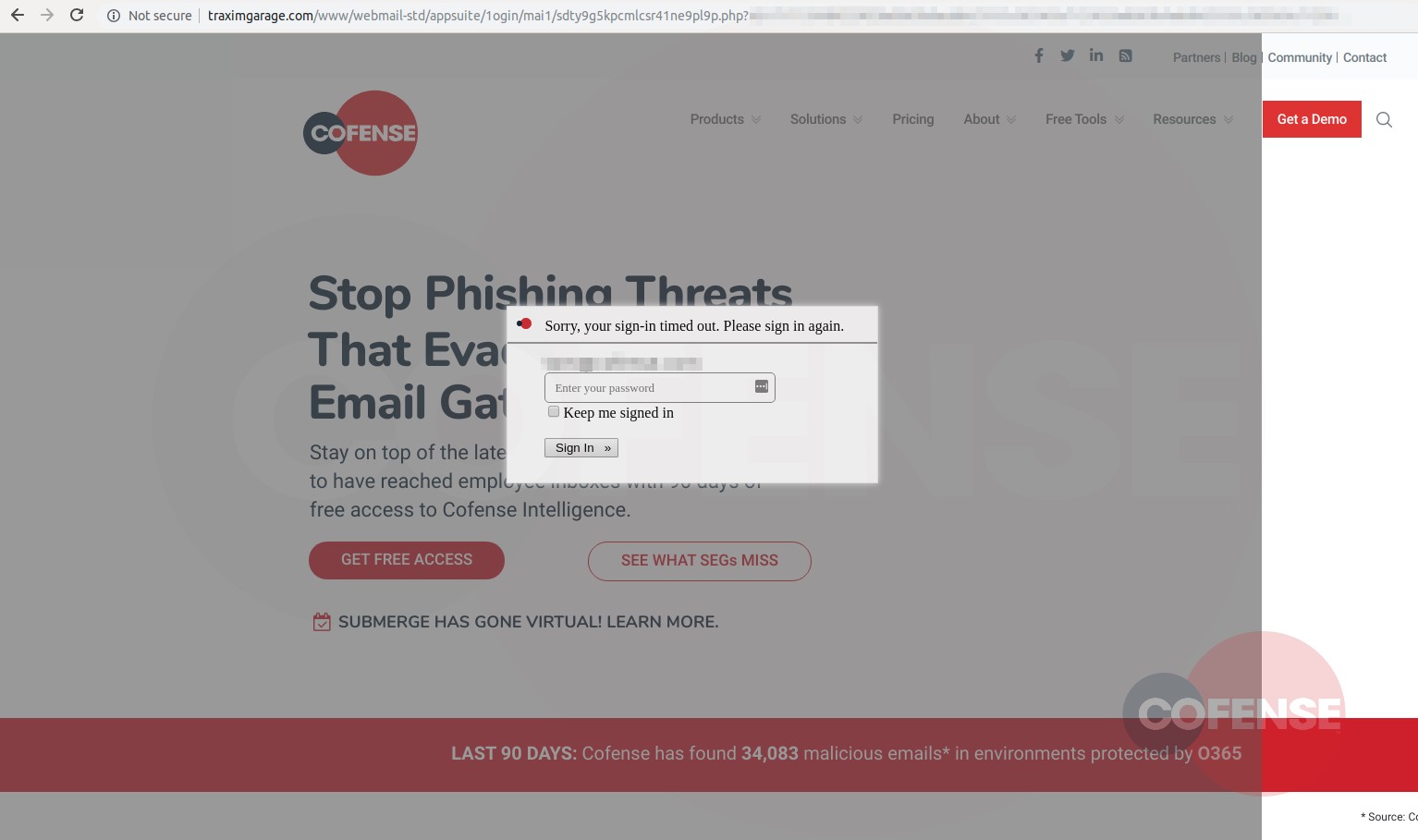

Die Forschung von Cofense passt gut zu kreativem Phishing . Sie fanden eine etwas plausibelere Methode als üblich, um Unternehmens-E-Mail-Passwörter mithilfe eines Cloud-basierten Systems (normalerweise Office 365) zu stehlen. Der Angriff beginnt mit einer herkömmlichen gefälschten E-Mail mit einem Link. Wenn Sie jedoch darauf klicken, wird eine Phishing-Seite geöffnet, auf der die eigentliche Website des Unternehmens im Hintergrund geladen wird. In einigen Fällen wurde die E-Mail eines potenziellen Opfers bereits in das Eingabefeld eingefügt.

Apple-Moderatoren " genehmigten " versehentlich die aufdringliche Adware Shlayer für die Ausführung auf Computern mit macOS (siehe auch die Nachrichten zu Habré). Außerdem hat Google Play vor kurzem wurde entfernt aus dem App Storesechs Joker-Spionageprogramme.

Die Cybergruppe Magecart, die sich auf den Diebstahl von Kreditkartendaten nach einem Angriff auf Online-Shops spezialisiert hat, begann , den Telegramm-Messenger als Kommunikationskanal mit dem C & C- Server zu verwenden.

Vertreter von Microsoft kündigten den Video Authenticator-Dienst zur Bekämpfung von Deepfakes an. Es wird Endbenutzern nicht direkt zur Verfügung stehen - zumindest kein Wort dazu in der Ankündigung. Der Dienst wird anhand des DeepFake Detection Challenge-Datensatzes geschult. Eine kürzlich durchgeführte Konkurrenz von Algorithmen, die auf demselben Datensatz basieren, zeigte durchschnittliche Ergebnisse - fortgeschrittene Designs identifizierten maximal 65% der Fälschungen. Sicherheitslücke

im WordPress-Plugin des Dateimanagers mit 700.000 Installationen behobenAngriffe auf nicht gepatchte Seiten werden jedoch fortgesetzt.

Der WhatsApp-Messenger hat die sechs Sicherheitslücken geschlossen . Die Nachricht dazu erschien auf einer neuen Website, auf der Facebook-Entwickler weiterhin solche Informationen veröffentlichen möchten. Eine der Sicherheitslücken ermöglicht es Ihnen, die IP-Adresse des Benutzers herauszufinden. Sie müssen lediglich einen vorbereiteten Aufkleber senden, mit dem ein Bild von einer beliebigen Site heruntergeladen wird.

Im Cisco Jabber Messenger wurde eine kritische Sicherheitsanfälligkeit festgestellt , mit der beliebiger Code auf dem Computer eines Opfers ausgeführt werden kann, indem eine spezielle Nachricht gesendet wird.

Google steigtdas Budget des Bug-Bounty-Programms, das die Frage beantworten sollte: "Wie können Angreifer Google-Dienste nutzen, um Schaden zu verursachen?" Mail, Formulare, Datenträger und andere Unternehmenslösungen werden regelmäßig zum Versenden von Spam und zum Verteilen von Malware verwendet.