Das Thema des Man in the Middle-Angriffs im Kontext des Captive-Portals ist so alt wie die Welt. In der Regel geht es darum, einen gefälschten drahtlosen Zugangspunkt mit einem eigenen Captive-Portal zu erstellen. Heute werde ich einen völlig anderen Angriffsvektor zeigen, der über WLAN hinausgeht und auch in kabelgebundenen Ethernet-Netzwerken anwendbar ist.

Der Umfang des Trap-Portals ist groß, aber heute dient das Portal meistens dazu, Benutzer an öffentlichen Orten zu identifizieren, die das Internet in einem öffentlichen WiFi-Netzwerk nutzen möchten.

Als direkter Regulator des Internetzugangs kann dieser Netzwerkdienst Clientverbindungen blockieren oder überspringen. In einem vom Portal isolierten Netzwerk muss der Client irgendwie verstehen, dass für den Zugriff auf das Internet eine Vorautorisierung erforderlich ist. Auf der Seite des Captive-Portals können die folgenden Schritte ausgeführt werden:

- Senden Sie HTTP-Weiterleitungen an alle "offenen" Client-Webanforderungen.

- Antworten Sie mit der IP-Adresse des Portals auf alle DNS-Anfragen.

- Leiten Sie den gesamten Webverkehr grob auf die Portalseite um.

Auf der Client-Seite gibt es auch Hilfsmechanismen zum Erkennen des Vorhandenseins eines Trap-Portals. Sie unterscheiden sich für Betriebssysteme und Browser, aber der Algorithmus ist im Allgemeinen ähnlich: Auflösen einer bestimmten Domäne und Überprüfen der Verfügbarkeit einer Datei.

Für Windows Vista \ 7 \ 8 diese Prüfung - www.msftncsi.com/ncsi.txt

Für Windows 10 - www.msftconnecttest.com/connecttest.txt

Für iOS - www.apple.com/library/test/success.html

Android und Chrome stellt eine Anfrage / generate_204 für eine ihrer Domains.

Der entscheidende Punkt hierbei ist die Verwendung von nacktem HTTP. Dies geschieht, damit das Captive Portal eine Weiterleitung an den Client zur Autorisierungsseite senden kann.

Jetzt werde ich beschreiben, wie Sie ein Captive Portal nur mit Intercepter-NG erstellen und einen MiTM-Angriff ausführen können.

Verwenden wir ARP-Spoofing für das für die Tests ausgewählte Ziel, sei es Windows 10. Dann müssen wir das Ziel vom Internet "isolieren", wie es eine echte Portalfalle tut. In diesem Fall reicht es aus, SSL MiTM und das "Internet" in Form eines Browsers zu aktivieren, und alle Dienste, die HTTPS in ihrer Arbeit verwenden, funktionieren nicht mehr, weil Es wird Probleme geben, dem SSL-Zertifikat zu vertrauen.

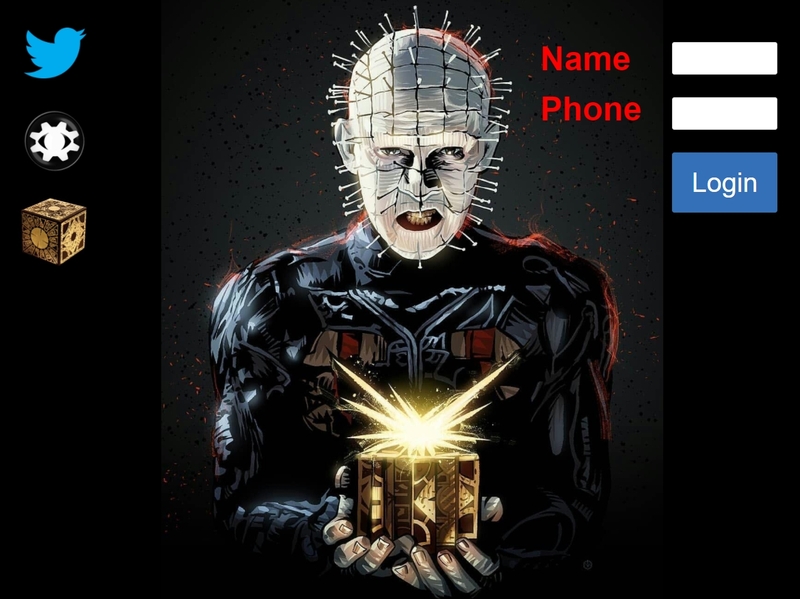

Angesichts der Unzugänglichkeit von HTTPS startet das Ziel die zuvor beschriebenen Mechanismen zur Verbindungsüberprüfung. Speziell für die Implementierung von Captive Portal wurde Intercepter ein Handler für solche Überprüfungen hinzugefügt, der dem Ziel eine Umleitung an seine eigene IP-Adresse sendet. Im FATE-Modus des Interceptors wird ein einfacher Webserver verwendet und dort können Sie auch eine Vorlage mit einer Portalseite auswählen. Infolgedessen wird das Ziel an das von uns erstellte Portal gesendet.

Hier sind einige interessante Punkte:

1. Windows hat viele verschiedene Netzwerkprozesse, die im Hintergrund ausgeführt werden. Wenn während ihrer Ausführung eine nicht erfolgreiche Verbindung auftritt, kann ein Mechanismus zum Bestimmen des Status des Netzwerks gestartet werden. Wenn Windows angegriffen wird, wird es die Weiterleitung von Intercepter abfangen und einen Browser mit unserem Portal öffnen. Stellen Sie sich die Situation vor: Die Benutzersitzung wird blockiert, der Benutzer kehrt zum Arbeitsplatz zurück, meldet sich an - und die Webseite des Angreifers wird sofort auf dem Bildschirm angezeigt.

2. Ein Angriff tritt auf, das Ziel öffnet Chrome und versucht, sich bei Google anzumelden. Ein SSL-Fehler wird erkannt, weil Wenn MiTM aktiviert ist, sendet Chrome eine Anfrage / generate_204 - Intercepter antwortet mit einer Weiterleitung und Chrome öffnet die Portalseite in einem neuen Tab.

Diese Technik funktioniert zu jeder Zeit sowohl in drahtlosen als auch in drahtgebundenen Netzwerken, nicht nur nach dem Herstellen einer Verbindung zum Netzwerk. Auf Android-Smartphones wurden mehrere Tests durchgeführt - der Flug ist normal. Bei Apple ist noch nicht klar, ob auf iOS-Versionen 12 und 13 beim Blockieren von HTTPS keine diagnostischen HTTP-Anforderungen gefunden wurden. Möglicherweise kann dieses Problem in Zukunft behoben werden.

Der Umfang dieses MiTM-Portals ist nur durch Vorstellungskraft begrenzt. Ein wenig mehr Details und eine vollständige Demonstration werden im nächsten Videoclip vorgestellt. Es zeigt das Abfangen von Benutzereingaben, die Twitter-Autorisierung mit SSL Strip und HSTS Spoofing sowie das Abfangen der SSL-Autorisierung Vkontakte.

→ Die aktualisierte Baugruppe kann auf Github heruntergeladen werden.

Informationen werden zur Überprüfung bereitgestellt und für gute Taten verwendet. Telegramm- Chat verfügbar .